| Src |

Date (GMT) |

Titre |

Description |

Tags |

Stories |

Notes |

|

2023-10-09 12:14:04 |

Le secteur de l'énergie connaît trois fois plus d'incidents de cybersécurité en technologie opérationnelle que toute autre industrie

Energy Sector Experiences Three Times More Operational Technology Cybersecurity Incidents Than Any Other Industry (lien direct) |

Alors que les industries comme les services financiers et les soins de santé ont tendance à dominer les attaques informatiques, les tables sont tournées lors de la recherche de cyberattaques de technologie opérationnelle (OT) & # 8211;Et le secteur de l'énergie est le «gagnant» clair.

Alors que les industries comme les services financiers et les soins de santé ont tendance à dominer les attaques informatiques, les tables sont tournées lors de la recherche de cyberattaques de technologie opérationnelle (OT) & # 8211;Et le secteur de l'énergie est le «gagnant» clair.

While industries like financial services and healthcare tend to dominate in IT attacks, the tables are turned when looking at Operational Technology (OT) cyber attacks – and the energy sector is the clear “winner.”

While industries like financial services and healthcare tend to dominate in IT attacks, the tables are turned when looking at Operational Technology (OT) cyber attacks – and the energy sector is the clear “winner.” |

Studies

Industrial

|

|

★★★

|

|

2023-10-06 16:43:38 |

Le rôle de l'IA dans la sécurité des e-mails et comment les renseignements sur les menaces en temps réel peuvent suralimenter votre équipe SOC

The Role of AI in Email Security and How Real-Time Threat Intelligence Can Supercharge Your SOC Team (lien direct) |

|

Threat

|

|

★★★

|

|

2023-10-06 13:53:51 |

Clorox subit une perte financière importante résultant de la cyberattaque récente

Clorox Experiences Significant Financial Loss Stemming From Recent Cyber Attack (lien direct) |

|

|

|

★★

|

|

2023-10-04 14:55:26 |

Intelligence open source (OSINT): Apprenez les méthodes que les mauvais acteurs utilisent pour pirater votre organisation

Open-Source Intelligence (OSINT): Learn the Methods Bad Actors Use to Hack Your Organization (lien direct) |

Ils sont là-bas, en regardant et en attendant une occasion de frapper;Les mauvais acteurs qui ont soigneusement recherché votre organisation afin de définir le piège parfait en utilisant des ressources publiques facilement trouvées.L'intelligence open source (OSINT) peut fournir des cybercriminels tout ce qu'ils doivent savoir pour cibler parfaitement vos utilisateurs en recueillant des données sur tout, des indices de mot de passe aux détails de la pile technologique, des comptes de carte bancaire / de crédit, des détails sur les réseaux sociaux et plus encore.Les technologies émergentes comme l'IA peuvent faciliter la collecte de cette intelligence.

Ils sont là-bas, en regardant et en attendant une occasion de frapper;Les mauvais acteurs qui ont soigneusement recherché votre organisation afin de définir le piège parfait en utilisant des ressources publiques facilement trouvées.L'intelligence open source (OSINT) peut fournir des cybercriminels tout ce qu'ils doivent savoir pour cibler parfaitement vos utilisateurs en recueillant des données sur tout, des indices de mot de passe aux détails de la pile technologique, des comptes de carte bancaire / de crédit, des détails sur les réseaux sociaux et plus encore.Les technologies émergentes comme l'IA peuvent faciliter la collecte de cette intelligence.

They are out there, watching and waiting for an opportunity to strike; the bad actors who have carefully researched your organization in order to set the perfect trap using easily found public resources. Open-Source Intelligence (OSINT) can provide cybercriminals everything they need to know to perfectly target your users by gathering data on everything from password clues to tech stack details, banking/credit card accounts, social media details and more. Emerging technologies like AI can make gathering this intelligence even easier.

They are out there, watching and waiting for an opportunity to strike; the bad actors who have carefully researched your organization in order to set the perfect trap using easily found public resources. Open-Source Intelligence (OSINT) can provide cybercriminals everything they need to know to perfectly target your users by gathering data on everything from password clues to tech stack details, banking/credit card accounts, social media details and more. Emerging technologies like AI can make gathering this intelligence even easier. |

Hack

|

|

★★

|

|

2023-10-02 16:29:11 |

Lazarus Attack contre Spanish Aerospace Company a commencé avec des messages de Phony Meta Recruiters

Lazarus Attack on Spanish Aerospace Company Started with Messages from Phony Meta Recruiters (lien direct) |

Une récente attaque contre une entreprise aérospatiale espagnole non divulguée a tous commencé avec des messages aux employés de l'entreprise qui semblaient provenir de méta recruteurs, via la messagerie LinkedIn. chercheurs ESET à découvertL'attaque et l'attribué au groupe Lazare, en particulier une campagne surnommée Opération Dreamjob.Cette campagne du groupe Lazare était destinée aux entreprises de défense et aérospatiale dans le but de réaliser un cyberespionnage. & Nbsp;

Une récente attaque contre une entreprise aérospatiale espagnole non divulguée a tous commencé avec des messages aux employés de l'entreprise qui semblaient provenir de méta recruteurs, via la messagerie LinkedIn. chercheurs ESET à découvertL'attaque et l'attribué au groupe Lazare, en particulier une campagne surnommée Opération Dreamjob.Cette campagne du groupe Lazare était destinée aux entreprises de défense et aérospatiale dans le but de réaliser un cyberespionnage. & Nbsp;

A recent attack on an undisclosed Spanish aerospace company all started with messages to the company\'s employees that appeared to be coming from Meta recruiters, via LinkedIn Messaging. ESET researchers uncovered the attack and attributed it to the Lazarus group, particularly a campaign dubbed Operation DreamJob. This campaign by the Lazarus group was aimed at defense and aerospace companies with the goal of carrying out cyberespionage.

A recent attack on an undisclosed Spanish aerospace company all started with messages to the company\'s employees that appeared to be coming from Meta recruiters, via LinkedIn Messaging. ESET researchers uncovered the attack and attributed it to the Lazarus group, particularly a campaign dubbed Operation DreamJob. This campaign by the Lazarus group was aimed at defense and aerospace companies with the goal of carrying out cyberespionage. |

|

APT 38

|

★★★

|

|

2023-09-28 20:19:36 |

L'industrie pharmaceutique constate une réduction des coûts de violation des données, mais a encore beaucoup à faire

Pharma Industry Seeing Reduction in Data Breach Costs, But Still Have Much to Do (lien direct) |

|

Data Breach

|

|

★★★

|

|

2023-09-28 20:19:23 |

Facebook Messenger devient le mécanisme de livraison pour l'attaque de logiciels malveillants de l'infostaler

Facebook Messenger Becomes the Delivery Mechanism for Infostealer Malware Attack (lien direct) |

|

Malware

|

|

★★

|

|

2023-09-28 16:55:44 |

Les demandes de cyber-assurance ont augmenté de 12% au premier semestre de 2023, les attaques plus fréquentes et sévères

Cyber Insurance Claims Increased by 12% in First Half of 2023, Attacks More Frequent and Severe Than Ever (lien direct) |

|

|

|

★★

|

|

2023-09-28 13:17:22 |

Un nouvel acteur de menace imite la Croix-Rouge pour livrer des logiciels malveillants

New Threat Actor Impersonates the Red Cross to Deliver Malware (lien direct) |

|

Malware

Threat

|

|

★★

|

|

2023-09-27 12:00:00 |

L'armée ukrainienne ciblait une attaque de phishing sophistiquée à l'aide de manuels de drones

Ukrainian Military Targeted in Sophisticated Phishing Attack Using Drone Manuals (lien direct) |

|

|

|

★★

|

|

2023-09-26 13:00:00 |

Cyberheistnews Vol 13 # 39 Comment les mauvais acteurs chinois ont infecté les réseaux par des logiciels malveillants de bâton de pouce

CyberheistNews Vol 13 #39 How Chinese Bad Actors Infected Networks With Thumb Stick Malware (lien direct) |

|

Malware

|

|

★★★

|

|

2023-09-25 13:54:21 |

Nouvelle vague d'attaques de phishing hôte

New Wave of Hospitality Phishing Attacks: Compromise User Credentials, Then Go Phish (lien direct) |

|

|

|

★★

|

|

2023-09-25 13:53:35 |

Les organisations commencent à comprendre l'impact des ransomwares, mais leurs efforts ne sont pas suffisants pour surmonter les logiciels malveillants de l'infostaler

Organizations Starting to Understand the Impact of Ransomware, But Their Efforts Not Enough to Overcome Infostealer Malware (lien direct) |

Les résultats récents dans un rapport Spycloud montrent que les entreprises commencent à reconnaître et à déplacer leurs priorités pour se défendre contre Ransomware Attaques, mais l'utilisationdes logiciels malveillants d'infostealer ont toujours un taux de réussite élevé pour les cybercriminels.

Les résultats récents dans un rapport Spycloud montrent que les entreprises commencent à reconnaître et à déplacer leurs priorités pour se défendre contre Ransomware Attaques, mais l'utilisationdes logiciels malveillants d'infostealer ont toujours un taux de réussite élevé pour les cybercriminels.

Recent findings in a SpyCloud report shows companies are starting to recognize and shift their priorities to defend against ransomware attacks, but the use of infostealer malware still has a high success rate for cybercriminals.

Recent findings in a SpyCloud report shows companies are starting to recognize and shift their priorities to defend against ransomware attacks, but the use of infostealer malware still has a high success rate for cybercriminals. |

Ransomware

Malware

|

|

★★

|

|

2023-09-25 12:30:00 |

[Nouvelle version]: lâchez le pouvoir de l'éducation à la cybersécurité avec KnowBe4 \\ 'S \\' Hack-a-Cat \\ 'sur Roblox

[NEW RELEASE]: Unleash the Power of Cybersecurity Education with KnowBe4\\'s \\'Hack-A-Cat\\' on Roblox (lien direct) |

Qu'est-ce que la formation au fromage, au poisson et à la cybersécurité a en commun? & nbsp; Chacune d'elles se réunisEntrée dans la plate-forme de jeu Roblox: hack-a-cat!

Qu'est-ce que la formation au fromage, au poisson et à la cybersécurité a en commun? & nbsp; Chacune d'elles se réunisEntrée dans la plate-forme de jeu Roblox: hack-a-cat!

What do cheese, fish and cybersecurity training have in common? Each of these comes together to help keep kids informed about cyber threats and cybersecurity best practices with KnowBe4\'s first ever entry into the Roblox gaming platform: Hack-A-Cat!

What do cheese, fish and cybersecurity training have in common? Each of these comes together to help keep kids informed about cyber threats and cybersecurity best practices with KnowBe4\'s first ever entry into the Roblox gaming platform: Hack-A-Cat! |

|

|

★★

|

|

2023-09-25 12:15:00 |

Les cybercriminels utilisent Google Looker Studio pour héberger une arnaque cryptographique pour voler de l'argent et des informations d'identification

Cybercriminals Use Google Looker Studio to Host Crypto Scam to Steal Money and Credentials (lien direct) |

Les chercheurs en sécurité à point de contrôle ont découvert une autre attaque qui exploite des applications Web légitimespour héberger des attaques afin de contourner les scanners de sécurité.

Les chercheurs en sécurité à point de contrôle ont découvert une autre attaque qui exploite des applications Web légitimespour héberger des attaques afin de contourner les scanners de sécurité.

Security researchers at Check Point have discovered yet another attack that leverages legitimate web applications to host attacks in order to bypass security scanners.

Security researchers at Check Point have discovered yet another attack that leverages legitimate web applications to host attacks in order to bypass security scanners. |

|

|

★★

|

|

2023-09-21 19:46:21 |

Chinese Spies Infected Dozens of Networks With Thumb Drive Malware (lien direct) |

|

Malware

|

|

★★

|

|

2023-09-21 18:54:40 |

Les nouvelles règles de la SEC ajoutent des défis sur le marché de la cyber-assurance incertaine

New SEC Rules Add Challenges in Uncertain Cyber Insurance Market (lien direct) |

|

|

|

★★

|

|

2023-09-21 15:57:30 |

Acte de la fuite: les cybercriminels armes secrètes utilisent dans votre boîte de réception

Vanishing Act: The Secret Weapon Cybercriminals Use in Your Inbox (lien direct) |

|

|

|

★★

|

|

2023-09-20 20:40:49 |

Scam-As-A-Service Classiscam étend une imitation dans les attaques pour inclure plus de 250 marques

Scam-as-a-Service Classiscam Expands Impersonation in Attacks to Include Over 250 Brands (lien direct) |

|

|

|

★★

|

|

2023-09-20 20:40:46 |

Les clients de l'USPS deviennent la dernière cible du groupe de smirs chinois appelé «Triade smishs»

USPS Customers Become the Latest Target of the Chinese Smishing Group Called “Smishing Triad” (lien direct) |

Un nouveau Phishing Attack utilise un kit-ash-as-a-service pour usurper l'identité du service postal américain.

Un nouveau Phishing Attack utilise un kit-ash-as-a-service pour usurper l'identité du service postal américain.

A new SMS-based phishing attack uses a smishing kit-as-a-service to impersonate the U.S. Postal Service.

A new SMS-based phishing attack uses a smishing kit-as-a-service to impersonate the U.S. Postal Service. |

|

|

★★

|

|

2023-09-20 20:40:42 |

Des polices plus strictes mélangées à des coûts plus élevés créent un écart de cyber-assurance

Tighter Policies Mixed with Higher Costs Are Creating a Cyber Insurance Gap (lien direct) |

|

|

|

★★

|

|

2023-09-20 12:10:03 |

Les coûts de violation des données augmentent, mais les pros de la cybersécurité prennent toujours des risques

Data Breach Costs Rise, But Cybersecurity Pros Still Take Risks (lien direct) |

|

Data Breach

|

|

★★

|

|

2023-09-19 18:40:38 |

Cyber Offensive de la Chine: le directeur du FBI révèle une échelle inégalée des opérations de piratage

China\\'s Cyber Offensive: FBI Director Reveals Unmatched Scale of Hacking Operations (lien direct) |

|

|

|

★★

|

|

2023-09-19 13:00:00 |

CyberheistNews Vol 13 # 38 Pas de dés pour MGM Vegas alors qu'il lutte contre les temps d'arrêt d'attaque des ransomwares

CyberheistNews Vol 13 #38 No Dice for MGM Vegas As It Battles Ransomware Attack Downtime (lien direct) |

|

Ransomware

|

|

★★

|

|

2023-09-16 18:46:07 |

Le portefeuille Metamask de Mark Cuban \\ a drainé près de 900 000 $ en attaque de phishing présumée

Mark Cuban\\'s MetaMask wallet drained nearly $900,000 in suspected phishing attack (lien direct) |

Le propriétaire et bien connu de Dallas Mavericks, Mark Cuban, aurait perdu près de 900 000 $ dans un Phishing Attaque ciblant son portefeuille de crypto-monnaie Metamask.

Le propriétaire et bien connu de Dallas Mavericks, Mark Cuban, aurait perdu près de 900 000 $ dans un Phishing Attaque ciblant son portefeuille de crypto-monnaie Metamask.

Dallas Mavericks owner and well-known investor Mark Cuban reportedly lost nearly $900,000 in a phishing attack targeting his MetaMask cryptocurrency wallet.

Dallas Mavericks owner and well-known investor Mark Cuban reportedly lost nearly $900,000 in a phishing attack targeting his MetaMask cryptocurrency wallet. |

|

|

★★

|

|

2023-09-15 14:21:09 |

91% des professionnels de la cybersécurité ont connu des cyberattaques qui utilisent l'IA

91% of Cybersecurity Professionals Have Experienced Cyber Attacks that Use AI (lien direct) |

|

|

|

★★

|

|

2023-09-15 14:20:56 |

Une nouvelle attaque de phishing utilise l'ingénierie sociale pour imiter la police danoise nationale

New Phishing Attack Uses Social Engineering to Impersonate the National Danish Police (lien direct) |

|

|

|

★★

|

|

2023-09-15 14:20:40 |

Hacker Deepfakes Employee \\'s Voice in Phone Appel to Breach Inform Company

Hacker Deepfakes Employee\\'s Voice in Phone Call to Breach IT Company (lien direct) |

|

Cloud

|

|

★★

|

|

2023-09-15 14:20:14 |

De nouvelles escrocs usurpent les QuickBooks pour voler des titres de compétences, extraire de l'argent

New Scam Impersonates QuickBooks to Steal Credentials, Extract Money (lien direct) |

|

|

|

★★

|

|

2023-09-15 14:19:45 |

Les membres du conseil d'administration \\ 'Le manque de sensibilisation à la sécurité met les entreprises à risque de cyberattaques, trouve un rapport de Savanti

Board Members\\' Lack of Security Awareness Puts Businesses at Risk of Cyber Attacks, Finds Savanti Report (lien direct) |

|

|

|

★★

|

|

2023-09-14 20:03:51 |

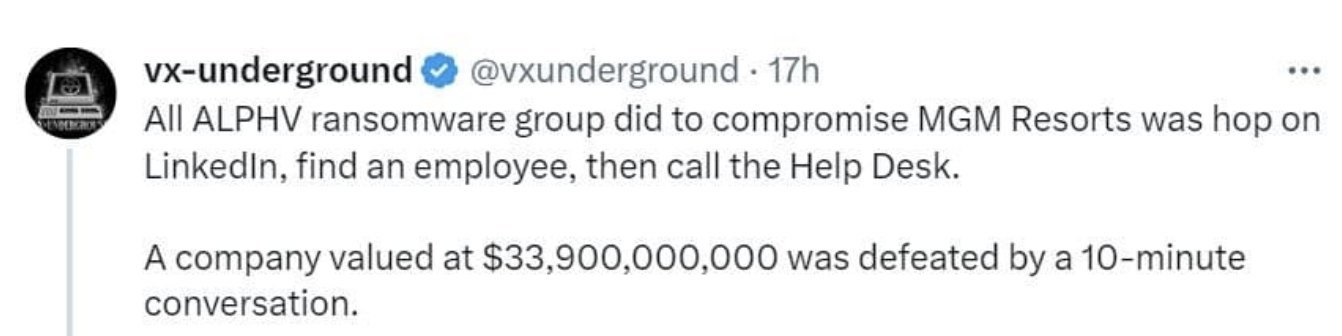

Pas de dés pour MGM Las Vegas alors qu'il lutte contre les retombées de Ransomware Attack après une arnaque de 10 minutes

No Dice for MGM Las Vegas as It Battles Fallout from Ransomware Attack After a 10-minute Vishing Scam (lien direct) |

quatre jours plus tard, 52 millions de dollars en revenus et en comptage, une cyberattaque contre MGM Resorts International, un empire de jeu de Las Vegas de 14 milliards de dollars avec des spreads d'hôtel célèbre à Hollywood comme le Bellagio, le Cosmopolitan, E Xcalibur, Louxor et le MGM Grand lui-même, a fait tomber la maison par un parfaitExemple de Vishing … a 10 minutes Appel téléphonique.

quatre jours plus tard, 52 millions de dollars en revenus et en comptage, une cyberattaque contre MGM Resorts International, un empire de jeu de Las Vegas de 14 milliards de dollars avec des spreads d'hôtel célèbre à Hollywood comme le Bellagio, le Cosmopolitan, E Xcalibur, Louxor et le MGM Grand lui-même, a fait tomber la maison par un parfaitExemple de Vishing … a 10 minutes Appel téléphonique.

Four days later, $52 million in lost revenues and counting, a cyber attack on MGM Resorts International, a $14 billion Las Vegas gaming empire with Hollywood-famous hotel spreads like the Bellagio, Cosmopolitan, Excalibur, Luxor, and the MGM Grand itself, had the house brought down by a perfect example of vishing…a 10-minute phone call.

Four days later, $52 million in lost revenues and counting, a cyber attack on MGM Resorts International, a $14 billion Las Vegas gaming empire with Hollywood-famous hotel spreads like the Bellagio, Cosmopolitan, Excalibur, Luxor, and the MGM Grand itself, had the house brought down by a perfect example of vishing…a 10-minute phone call. |

Ransomware

|

|

★★

|

|

2023-09-14 19:56:43 |

MGM subit une attaque de ransomware qui a commencé avec un simple appel d'assistance

MGM Suffers Ransomware Attack that Started with a Simple Helpdesk Call (lien direct) |

|

Ransomware

|

|

★★

|

|

2023-09-14 11:41:24 |

Quelqu'un peut-il deviner mon mot de passe du signal Wi-Fi sur mon téléphone?

Can Someone Guess My Password From the Wi-Fi Signal On My Phone? (lien direct) |

|

|

|

★★

|

|

2023-09-12 18:32:48 |

AP StyleBook Bravel compromet les informations personnelles des clients

AP Stylebook Data Breach Compromises Customer Personal Information (lien direct) |

|

Data Breach

|

|

★★★

|

|

2023-09-12 13:00:00 |

CyberheistNews Vol 13 # 37 effrayant New It Admin Attack expose votre faiblesse MFA

CyberheistNews Vol 13 #37 Scary New IT Admin Attack Exposes Your MFA Weakness (lien direct) |

|

|

|

★★★

|

|

2023-09-11 12:55:42 |

La campagne de phishing des équipes Microsoft distribue des logiciels malveillants Darkgate

Microsoft Teams Phishing Campaign Distributes DarkGate Malware (lien direct) |

|

Malware

|

|

★★

|

|

2023-09-08 12:13:59 |

Les organisations lient la rémunération des dirigeants à la performance de la cybersécurité dans l'espoir d'améliorer la protection contre les pirates

Organizations Tie Executive Pay to Cybersecurity Performance Hoping To Enhance Protection Against Hackers (lien direct) |

|

|

|

★★

|

|

2023-09-08 12:00:00 |

Pirater votre identité numérique: comment les cybercriminels peuvent et contourneront vos méthodes d'authentification

Hacking Your Digital Identity: How Cybercriminals Can and Will Get Around Your Authentication Methods (lien direct) |

|

|

|

★★

|

|

2023-09-07 12:44:27 |

Effrayant de l'attaque d'administration informatique effrayante expose votre faiblesse MFA

Scary New IT Admin Attack Exposes Your MFA Weakness (lien direct) |

|

|

|

★★

|

|

2023-09-06 12:53:21 |

Dans quelle mesure votre méthode d'authentification est-elle sécurisée?

How Secure Is Your Authentication Method? (lien direct) |

|

|

|

★★★

|

|

2023-08-31 17:59:58 |

Alerte de la fête du Travail: les attaques de phishing mobile en augmentation pour les employés éloignés

Labor Day Alert: Mobile Phishing Attacks on the Rise for Remote Employees (lien direct) |

|

|

|

★★

|

|

2023-08-31 15:06:04 |

Les clients de la crypto-monnaie FTX sont cibles des e-mails de phishing

Customers of Cryptocurrency FTX are Target of Phishing Emails (lien direct) |

Les clients de l'échange de crypto-monnaie en faillite FTX reçoivent déjà phishing e-mail après une violation de données personnelles détenues par plusieurs sociétés cryptographiques, Coindeskrapports.

Les clients de l'échange de crypto-monnaie en faillite FTX reçoivent déjà phishing e-mail après une violation de données personnelles détenues par plusieurs sociétés cryptographiques, Coindeskrapports.

Customers of the bankrupt cryptocurrency exchange FTX are already receiving phishing emails following a breach of personal data held by several crypto companies, CoinDesk reports.

Customers of the bankrupt cryptocurrency exchange FTX are already receiving phishing emails following a breach of personal data held by several crypto companies, CoinDesk reports. |

|

|

★★

|

|

2023-08-23 19:28:36 |

Les violations de données impliquant des attaques d'ingénierie sociale prennent plus de temps pour identifier et contenir

Data Breaches Involving Social Engineering Attacks Take Longer to Identify and Contain (lien direct) |

|

|

|

★★★

|

|

2023-08-23 17:10:11 |

L'ingénierie sociale est de loin le problème de cybersécurité numéro un

Social Engineering Is the Number One Cybersecurity Problem by Far (lien direct) |

La manière numéro un pour les pirates et les logiciels malveillants compromettent les personnes, les appareils et les réseaux est Génie social .Personne ne le soutient plus, mais ce n'était pas toujours connu ou discuté de cette façon.Même si l'ingénierie sociale a été la première façon dont les pirates et les logiciels malveillants exploitent les personnes et les appareils depuis le début des ordinateurs réseau, il n'était généralement pas connu ou discuté comme tel qu'il y a seulement cinq ou 10 ans.Oui, tout le monde savait que c'était un gros problème de cybersécurité, mais la plupart des gens ne savaient pas que c'était le problème numéro un… de loin.

La manière numéro un pour les pirates et les logiciels malveillants compromettent les personnes, les appareils et les réseaux est Génie social .Personne ne le soutient plus, mais ce n'était pas toujours connu ou discuté de cette façon.Même si l'ingénierie sociale a été la première façon dont les pirates et les logiciels malveillants exploitent les personnes et les appareils depuis le début des ordinateurs réseau, il n'était généralement pas connu ou discuté comme tel qu'il y a seulement cinq ou 10 ans.Oui, tout le monde savait que c'était un gros problème de cybersécurité, mais la plupart des gens ne savaient pas que c'était le problème numéro un… de loin.

The number one way that hackers and malware compromise people, devices, and networks is social engineering. No one argues that anymore, but it was not always known or discussed that way. Even though social engineering has been the number one way hackers and malware exploit people and devices since the beginning of network computers, it was not generally known or discussed as such until just five or 10 years ago. Yes, everyone knew it was a big cybersecurity problem, but most people did not know it was the number one problem…by far.

The number one way that hackers and malware compromise people, devices, and networks is social engineering. No one argues that anymore, but it was not always known or discussed that way. Even though social engineering has been the number one way hackers and malware exploit people and devices since the beginning of network computers, it was not generally known or discussed as such until just five or 10 years ago. Yes, everyone knew it was a big cybersecurity problem, but most people did not know it was the number one problem…by far. |

Malware

|

|

★★★

|

|

2023-08-23 14:35:27 |

LinkedIn Deception: comment un espion chinois a trompé des milliers de responsables britanniques

LinkedIn Deception: How a Chinese Spy Tricked Thousands of UK Officials (lien direct) |

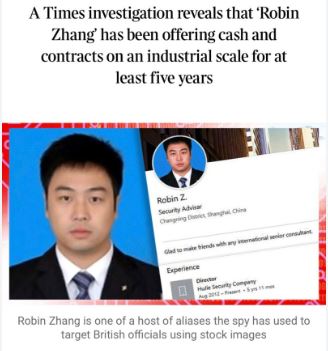

Au cours des dernières années, le cyber-espionnage a pris une nouvelle forme.Un récent Enquête Par le Times a dévoilé un chinoisL'utilisation approfondie de l'officier du renseignement \\ de LinkedIn pour cibler les responsables britanniques.Opérant sous l'alias "Robin Zhang", cet espion a attiré des milliers de fonctionnaires, de scientifiques et d'universitaires pour remettre des secrets d'État et des informations technologiques sensibles.

Au cours des dernières années, le cyber-espionnage a pris une nouvelle forme.Un récent Enquête Par le Times a dévoilé un chinoisL'utilisation approfondie de l'officier du renseignement \\ de LinkedIn pour cibler les responsables britanniques.Opérant sous l'alias "Robin Zhang", cet espion a attiré des milliers de fonctionnaires, de scientifiques et d'universitaires pour remettre des secrets d'État et des informations technologiques sensibles.

In last few years, cyber espionage has taken a new form. A recent investigation by The Times has unveiled a Chinese intelligence officer\'s extensive use of LinkedIn to target UK officials. Operating under the alias "Robin Zhang," this spy has been luring thousands of officials, scientists, and academics to hand over state secrets and sensitive technology information.

In last few years, cyber espionage has taken a new form. A recent investigation by The Times has unveiled a Chinese intelligence officer\'s extensive use of LinkedIn to target UK officials. Operating under the alias "Robin Zhang," this spy has been luring thousands of officials, scientists, and academics to hand over state secrets and sensitive technology information. |

|

|

★★★

|

|

2023-08-23 12:59:37 |

Le phishing est en tête de liste comme le vecteur d'attaque initial le plus coûteux dans les violations de données

Phishing Tops the List as the Most Costly Initial Attack Vector in Data Breaches (lien direct) |

|

|

|

★★★

|

|

2023-08-23 12:58:54 |

Les coûts de violation des données dans les soins de santé augmentent de 53% pour plus du double de la moyenne

Data Breach Costs in Healthcare Rise 53% to More than Double the Average (lien direct) |

|

Data Breach

|

|

★★★

|

|

2023-08-23 12:58:43 |

Les liens trompeurs, l'identité de marque et la tromperie d'identité en tête de la liste des tactiques d'attaque de phishing

Deceptive Links, Brand Impersonation, and Identity Deception Top the List of Phishing Attack Tactics (lien direct) |

|

|

|

★★★

|

|

2023-08-18 12:41:06 |

Rapports de Bloomberg: Attaque de phishing du code QR furtif contre la grande société d'énergie américaine

Bloomberg Reports: Stealth QR Code Phishing Attack On Major US Energy Company (lien direct) |

|

|

|

★★

|

|

2023-08-16 18:00:17 |

Ransomware attaque la montée en flèche alors que l'IA génératrice devient un outil de marchandise dans l'arsenal de l'acteur de menace

Ransomware Attacks Surge as Generative AI Becomes a Commodity Tool in the Threat Actor\\'s Arsenal (lien direct) |

|

Ransomware

Tool

Threat

|

|

★★

|