What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-08-10 06:51:20 | Ransomware Rhysida - ce que vous devez savoir Rhysida ransomware - what you need to know (lien direct) |

Qu'est-ce que Rhysida?Rhysida est une opération de ransomware basée sur Windows qui est devenue importante depuis mai 2023, après avoir été liée à une série de cyberattaques de haut niveau en Europe occidentale, en Amérique du Nord et du Sud et en Australie.Le groupe semble avoir des liens avec le célèbre gang de ransomware de la vice de la société.Quel type d'organisations Rhysida a-t-il frappé de ransomwares?Le Centre de coordination de la cybersécurité du secteur de la santé américain de la santé et de la santé a décrit ce mois-ci, ce mois-ci, Rhysida comme une "menace significative pour le secteur des soins de santé", Rhysida a ciblé les hôpitaux et les cliniques ...

What is Rhysida? Rhysida is a Windows-based ransomware operation that has come to prominence since May 2023, after being linked to a series of high profile cyber attacks in Western Europe, North and South America, and Australia. The group appears to have links to the notorious Vice Society ransomware gang. What kind of organisations has Rhysida been hitting with ransomware? The US Department of Health and Human Services\' Health Sector Cybersecurity Coordination Center has this month described Rhysida as a "significant threat to the healthcare sector", Rhysida has targeted hospitals and clinics... |

Ransomware Threat | ★ | ||

| 2023-08-09 20:53:00 | Les attaquants utilisent un kit de phishing EvilProxy pour conquérir les cadres \\ 'Microsoft 365 comptes Attackers use EvilProxy phishing kit to take over executives\\' Microsoft 365 accounts (lien direct) |

Les acteurs de la menace ont utilisé la boîte à outils de phishing EvilProxy pour prendre le contrôle des comptes Microsoft 365 basés sur le cloud appartenant aux dirigeants de sociétés éminentes, ont révélé des chercheurs.Le Cybersecurity Firm Proofpoint, qui a publié un Rapport Sur les incidents mercredi, a déclaré que les attaques présentaient à la fois la prévalence de la boîte à outils préemballée au phishing-as-a-service, ainsi que l'augmentation du contournement

Les acteurs de la menace ont utilisé la boîte à outils de phishing EvilProxy pour prendre le contrôle des comptes Microsoft 365 basés sur le cloud appartenant aux dirigeants de sociétés éminentes, ont révélé des chercheurs.Le Cybersecurity Firm Proofpoint, qui a publié un Rapport Sur les incidents mercredi, a déclaré que les attaques présentaient à la fois la prévalence de la boîte à outils préemballée au phishing-as-a-service, ainsi que l'augmentation du contournement

Threat actors have been using the phishing toolkit EvilProxy to take control of cloud-based Microsoft 365 accounts belonging to executives at prominent companies, researchers have found. The cybersecurity firm Proofpoint, which released a report on the incidents Wednesday, said the attacks exhibited both the prevalence of pre-packaged phishing-as-a-service toolkits, as well as the increased bypassing

Threat actors have been using the phishing toolkit EvilProxy to take control of cloud-based Microsoft 365 accounts belonging to executives at prominent companies, researchers have found. The cybersecurity firm Proofpoint, which released a report on the incidents Wednesday, said the attacks exhibited both the prevalence of pre-packaged phishing-as-a-service toolkits, as well as the increased bypassing |

Threat | ★★ | ||

| 2023-08-09 19:13:00 | Des pirates liés à la Chine grève dans le monde entier: 17 nations frappées dans une cyber campagne de 3 ans China-Linked Hackers Strike Worldwide: 17 Nations Hit in 3-Year Cyber Campaign (lien direct) |

Les pirates associés au ministère de la Sécurité des États de la Chine (MSS) ont été liés à des attaques dans 17 pays différents d'Asie, d'Europe et d'Amérique du Nord de 2021 à 2023.

La société de cybersécurité a enregistré l'avenir attribué l'ensemble d'intrusion à un groupe d'État-nation qu'il suit sous le nom de Redhotel (précédemment le groupe d'activités de menace ou TAG-222), qui chevauche un groupe d'activités largement

Hackers associated with China\'s Ministry of State Security (MSS) have been linked to attacks in 17 different countries in Asia, Europe, and North America from 2021 to 2023. Cybersecurity firm Recorded Future attributed the intrusion set to a nation-state group it tracks under the name RedHotel (previously Threat Activity Group-22 or TAG-222), which overlaps with a cluster of activity broadly |

Threat | ★★ | ||

| 2023-08-09 17:00:00 | Top 3 des idées que j'ai apprises lors des récents événements de cybersécurité Top 3 Insights I Learned at Recent Cybersecurity Events (lien direct) |

Des événements tels que la conférence RSA et Infoscurity Europe offrent des opportunités de collaboration de l'industrie requises pour lutter contre le paysage en évolution des menaces de cybersécurité.

Events like RSA Conference and Infosecurity Europe provide industry collaboration opportunities required to address the evolving cybersecurity threat landscape. |

Threat Conference | ★★ | ||

| 2023-08-09 15:52:00 | La violation de la Commission électorale du Royaume-Uni expose les données des électeurs de 40 millions de Britanniques U.K. Electoral Commission Breach Exposes Voter Data of 40 Million Britons (lien direct) |

La Commission électorale du Royaume-Uni a révélé mardi une cyberattaque "complexe" contre ses systèmes qui ne sont pas détectés pendant plus d'un an, permettant aux acteurs de la menace d'accéder aux années de données des électeurs appartenant à 40 millions de personnes.

"L'incident a été identifié en octobre 2022 après que l'activité suspecte a été détectée sur nos systèmes", a déclaré le régulateur."Il est devenu clair que les acteurs hostiles avaient d'abord

The U.K. Electoral Commission on Tuesday disclosed a "complex" cyber attack on its systems that went undetected for over a year, allowing the threat actors to access years worth of voter data belonging to 40 million people. "The incident was identified in October 2022 after suspicious activity was detected on our systems," the regulator said. "It became clear that hostile actors had first |

Threat | ★★ | ||

| 2023-08-09 14:00:00 | Pourquoi le shesshock reste une menace de cybersécurité après 9 ans Why Shellshock Remains a Cybersecurity Threat After 9 Years (lien direct) |

Près d'une décennie après avoir été divulguée, la vulnérabilité de coquillage afflige toujours les organisations.Apprenez à vous protéger.

Nearly a decade after it was disclosed, the Shellshock vulnerability still plagues organizations. Learn how to protect yourself. |

Vulnerability Threat | ★★★ | ||

| 2023-08-09 11:08:07 | Utilisation de l'apprentissage automatique pour détecter les frappes Using Machine Learning to Detect Keystrokes (lien direct) |

Les chercheurs ont formé un modèle ML à détecter des touches par une précision à 95%.

& # 8220; Une attaque de canal latéral acoustique basé sur l'apprentissage en profondeur sur les claviers & # 8221;

Résumé: Avec les développements récents de l'apprentissage en profondeur, l'omniprésence des microphones et l'augmentation des services en ligne via des appareils personnels, les attaques de canaux latéraux acoustiques présentent une plus grande menace pour les claviers que jamais.Cet article présente une implémentation pratique d'un modèle d'apprentissage en profondeur de pointe afin de classer les touches d'ordinateur portable, à l'aide d'un microphone intégré pour smartphone.Lorsqu'elle est formée sur des frappes enregistrées par un téléphone à proximité, le classificateur a atteint une précision de 95%, la précision la plus élevée observée sans utiliser un modèle de langue.Lorsqu'elle est formée sur des clés enregistrées à l'aide du zoom du logiciel de conférence vidéo, une précision de 93% a été obtenue, un nouveau meilleur pour le support.Nos résultats prouvent l'aspect pratique de ces attaques de canaux latéraux via un équipement et des algorithmes standard.Nous discutons d'une série de méthodes d'atténuation pour protéger les utilisateurs contre ces séries d'attaques ...

Researchers have trained a ML model to detect keystrokes by sound with 95% accuracy. “A Practical Deep Learning-Based Acoustic Side Channel Attack on Keyboards” Abstract: With recent developments in deep learning, the ubiquity of microphones and the rise in online services via personal devices, acoustic side channel attacks present a greater threat to keyboards than ever. This paper presents a practical implementation of a state-of-the-art deep learning model in order to classify laptop keystrokes, using a smartphone integrated microphone. When trained on keystrokes recorded by a nearby phone, the classifier achieved an accuracy of 95%, the highest accuracy seen without the use of a language model. When trained on keystrokes recorded using the video-conferencing software Zoom, an accuracy of 93% was achieved, a new best for the medium. Our results prove the practicality of these side channel attacks via off-the-shelf equipment and algorithms. We discuss a series of mitigation methods to protect users against these series of attacks... |

Threat | ★★★ | ||

| 2023-08-09 11:00:45 | Juillet 2023 \\’s Malingware le plus recherché: Remcos à l'accès à distance (rat) grimpe à la troisième place tandis que le malware mobile Anubis revient à la première place July 2023\\'s Most Wanted Malware: Remote Access Trojan (RAT) Remcos Climbs to Third Place while Mobile Malware Anubis Returns to Top Spot (lien direct) |

> Les recherches sur les points de contrôle ont rapporté que les remcos de rat avaient augmenté quatre places en raison des installateurs de trojanisés, les logiciels malveillants mobiles Anubis ont évincé Spinok et l'éducation / la recherche encore le plus durement frappé notre dernier indice de menace mondial pour le juillet 2023 SAVELS SAVECTEURS SATEUR que les Remcos ont déménagé à la troisième place après menace après menace pour juillet 2023Les acteurs ont créé de faux sites Web le mois dernier pour diffuser des téléchargeurs malveillants portant le rat.Pendant ce temps, le cheval de Troie de la banque mobile Anubis a frappé le nouveau venu relatif Spinok de la première place sur la liste des logiciels malveillants mobiles, et l'éducation / la recherche était l'industrie la plus touchée.Remcos est un rat vu pour la première fois dans la nature en 2016 et est régulièrement distribué via des documents Microsoft malveillants ou [& # 8230;]

>Check Point Research reported that RAT Remcos rose four places due to trojanized installers, Anubis Mobile Malware Ousted SpinOk and Education/Research Still Hardest Hit Our latest Global Threat Index for July 2023 saw researchers report that Remcos moved to third place after threat actors created fake websites last month to spread malicious downloaders carrying the RAT. Meanwhile, mobile banking Trojan Anubis knocked relative newcomer SpinOk from top spot on the mobile malware list, and Education/Research was the most impacted industry. Remcos is a RAT first seen in the wild in 2016 and is regularly distributed through malicious Microsoft documents or […] |

Malware Threat | ★★ | ||

| 2023-08-09 10:02:04 | Médecine préventive pour la sécurisation de la technologie IoT dans les organisations de soins de santé Preventative medicine for securing IoT tech in healthcare organizations (lien direct) |

Les organisations de soins de santé sont de plus en plus menacées des acteurs de la menace ciblant Internet des choses médicales.En savoir plus sur OutPost24 sur la façon dont la gestion de la surface d'attaque peut sécuriser les appareils IOMT.[...]

Healthcare organizations are increasingly at risk from threat actors targeting Internet of Medical Things. Learn more from Outpost24 on how attack surface management can secure the IoMT devices. [...] |

Threat Medical | ★★ | ||

| 2023-08-09 10:00:00 | Attention à l'écart (d'interprétation): une autre raison pour laquelle la modélisation des menaces est importante Mind the (Interpretation) gap: Another reason why threat modeling is important (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. Where do vulnerabilities fit with respect to security standards and guidelines? Was it a coverage issue or an interpretation and implementation issue? Where does a product, environment, organization, or business vertical fail the most in terms of standards requirements? These questions are usually left unanswered because of the gap between standards or regulations on the one hand, and requirements interpretation and implementation, on the other. Certified products and environments often suffer from security issues that were supposed to be covered by the requirements of the standard. In [1], for instance, the authors give examples of vulnerable products that were IEC 62443 certified. In [2], SANS discusses the case of PCI-certified companies and why they are still being breached. This “interpretation gap,” whether it manifests in the implementation of requirements or in the assessment process, hinders security and leads to the fact that being compliant is not necessarily the same as being secure. Admittedly, the interpretation of guidelines and requirements in standards, which have a descriptive approach in general, is not an easy task. Requirements can be rather generic and wide open to interpretation depending on the context, resources, the current threat landscape, the underlying technologies, etc. Specific requirements might also lead to conflicting interpretations depending on the type of stakeholder, which will inevitably affect the implementation side. Threat modeling is one way to avoid shortcomings (or even possible shortcuts) in the implementation of standards, and the organization\'s own security policies. Think of threat modeling as an enforcement mechanism for the proper implementation of requirements. The reason this is the case is simple; threat modeling thinks of the requirements in terms of relevant threats to the system, and determines mitigations to reduce or completely avoid the associated risks. Consequently, each requirement is mapped to a set of threats and mitigations that covers relevant use cases under specific conditions or context, e.g., what are the trust boundaries, protocols and technologies under use or consideration, third-party interactions, dataflows, data storage, etc. This is becoming a must-have nowadays since, when it comes to technical requirements, the concern about their interpretation still persists even when companies have been audited against them. In the following, the presented data analysis makes the link between disclosed vulnerabilities in Industrial Control Systems (ICS) and the technical requirements reported in the ‘gold standard’ of standards in this area, namely the IEC 62443. It shows the difficulty of satisfying the requirements in broad terms and the need for more specific context and processes. CISA ICS advisories’ mapping The analysis of CISA ICS advisories data, representing close to 2,5K advisories released between 2010 and mid-2023 [3], reveals the extent of the challenge an implementer or an assessor is faced with. Table 1 presents the top weaknesses and the associated count of advisories as well as IEC 62443 requirements’ mapping. Affected sectors, the CVSS severity distribution, and top weaknesses per sector are also reported; in Figures 1 and 2, and Table 2. Table 1. Top weaknesses in CISA’s ICS advisories and their IEC 62443 mapping. Weakness Name | Tool Vulnerability Threat Industrial Prediction | ★★ | ||

| 2023-08-09 09:15:13 | CVE-2023-22843 (lien direct) | Un attaquant authentifié avec un accès administratif à l'appareil peut injecter un code JavaScript malveillant dans la définition d'une règle de renseignement sur la menace, qui sera plus tard exécutée par un autre utilisateur légitime visant les détails d'une telle règle.

Un attaquant peut être en mesure d'effectuer des actions non autorisées au nom des utilisateurs légitimes.L'injection JavaScript était possible dans le contenu des règles de YARA, tandis que l'injection de HTML limitée a été prouvée pour les règles de paquets et de styx.

Le code injecté sera exécuté dans le contexte de la session de la victime authentifiée.

An authenticated attacker with administrative access to the appliance can inject malicious JavaScript code inside the definition of a Threat Intelligence rule, that will later be executed by another legitimate user viewing the details of such a rule. An attacker may be able to perform unauthorized actions on behalf of legitimate users. JavaScript injection was possible in the content for Yara rules, while limited HTML injection has been proven for packet and STYX rules. The injected code will be executed in the context of the authenticated victim\'s session. |

Threat | |||

| 2023-08-08 22:53:37 | Hôpitaux américains sous la menace croissante de ransomwares US Hospitals Under Increasing Threat of Ransomware (lien direct) |

> & # 160;Selon Check Point Research (RCR): En moyenne, 1 organisation de santé sur 29 aux États-Unis a été touchée par des ransomwares au cours des quatre dernières semaines.Les soins de santé sont actuellement l'industrie n ° 1 la plus touchée par les ransomwares.En fait, en 2022, l'industrie des soins de santé a connu une augmentation de 78% en glissement annuel des cyberattaques, avec une moyenne de 1 426 tentatives de violation par semaine par organisation.Les attaques de ransomwares peuvent être particulièrement perturbatrices pour les organisations de soins de santé, comme en témoignent la récente attaque contre Prospect Medical Holdings (PMH), ce qui les a forcés à fermer les salles d'urgence à travers le pays.Les ambulances ont été réinstallées et les chirurgies électives ont reprogrammé & # 8212;[& # 8230;]

> According to Check Point Research (CPR): on average, 1 in 29 healthcare organizations in the United States were impacted by ransomware over the past four weeks. Healthcare is currently the #1 most impacted industry by ransomware. In fact, in 2022, the healthcare industry experienced a 78% year-on-year increase in cyberattacks, with an average of 1,426 attempted breaches per week per organization. Ransomware attacks can be especially disruptive to healthcare organizations, as evidenced by the recent attack against Prospect Medical Holdings (PMH), which forced them to close emergency rooms across the country. Ambulances were re-routed and elective surgeries rescheduled — […] |

Ransomware Threat Medical | ★★ | ||

| 2023-08-08 21:16:02 | L'analyse de la sécurité de Picus de 14 millions de simulations d'attaque révèle que les organisations empêchent seulement 6 attaques sur 10 Picus Security analysis of 14m attack simulations reveals organizations only prevent 6 out of every 10 attacks (lien direct) |

L'analyse de sécurité PICUS des simulations d'attaque de 14M révèle que les organisations empêchent seulement 6 attaques sur 10

Le rapport bleu met en évidence quatre "compromis impossibles" que les équipes de sécurité sont réalisées avec la gestion de l'exposition aux menaces

-

rapports spéciaux

Picus Security analysis of 14m attack simulations reveals organizations only prevent 6 out of every 10 attacks Blue Report highlights four "impossible trade-offs" security teams make with threat exposure management - Special Reports |

Threat | ★★ | ||

| 2023-08-08 19:10:00 | Le ransomware Yashma personnalisé s'affiche dans la scène Custom Yashma Ransomware Crashes Into the Scene (lien direct) |

L'acteur de menace vise des organisations en Bulgarie, en Chine, au Vietnam et dans divers pays anglophones.

The threat actor is targeting organizations in Bulgaria, China, Vietnam, and various English-speaking nations. |

Ransomware Threat | ★★ | ||

| 2023-08-08 18:33:07 | Statistiques de laboratoire de menace de netskope pour juillet 2023 Netskope Threat Labs Stats for July 2023 (lien direct) |

> Netskope Threat Labs publie un article de blog de résumé mensuel des principales menaces que nous suivons sur la plate-forme Netskope.Le but de cet article est de fournir des renseignements stratégiques et exploitables sur les menaces actives contre les utilisateurs d'entreprise du monde entier.Les attaquants récapitulatifs continuent de tenter de voler sous le radar en utilisant des applications cloud pour fournir des logiciels malveillants, [& # 8230;]

>Netskope Threat Labs publishes a monthly summary blog post of the top threats we are tracking on the Netskope platform. The purpose of this post is to provide strategic, actionable intelligence on active threats against enterprise users worldwide. Summary Attackers continue to attempt to fly under the radar by using cloud apps to deliver malware, […] |

Threat Cloud | ★★★ | ||

| 2023-08-08 17:52:00 | Les pirates abusant des tunnels Cloudflare pour les communications secrètes Hackers Abusing Cloudflare Tunnels for Covert Communications (lien direct) |

De nouvelles recherches ont révélé que les acteurs de la menace abusent des tunnels Cloudflare pour établir des canaux de communication secrètes des hôtes compromis et conserver un accès persistant.

"Cloudflared est fonctionnellement très similaire à Ngrok", a déclaré Nic Finn, analyste principal des renseignements sur les menaces chez GuidePoint Security."Cependant, Cloudflare diffère de Ngrok en ce qu'il offre beaucoup plus d'utilisabilité gratuitement,

New research has revealed that threat actors are abusing Cloudflare Tunnels to establish covert communication channels from compromised hosts and retain persistent access. "Cloudflared is functionally very similar to ngrok," Nic Finn, a senior threat intelligence analyst at GuidePoint Security, said. "However, Cloudflared differs from ngrok in that it provides a lot more usability for free, |

Threat | ★★★ | ||

| 2023-08-08 16:15:31 | La mise à jour de Microsoft Office se casse à la chaîne d'attaque RCE exploitée activement Microsoft Office update breaks actively exploited RCE attack chain (lien direct) |

Microsoft a publié aujourd'hui une mise à jour de la défense en profondeur pour Microsoft Office qui empêche l'exploitation d'une vulnérabilité RCE (REDE Exécution (RCE) suivie en tant que CVE-2023-36884 que les acteurs de menace ont déjà exploité dans les attaques.[...]

Microsoft today released a defense-in-depth update for Microsoft Office that prevents exploitation of a remote code execution (RCE) vulnerability tracked as CVE-2023-36884 that threat actors have already leveraged in attacks. [...] |

Vulnerability Threat | ★★ | ||

| 2023-08-08 15:30:00 | #Bhusa: grappe d'activités de menace de ransomware découverte #BHUSA: Ransomware Threat Activity Cluster Uncovered (lien direct) |

Le groupe de ransomware insaisissable, Royal, pourrait collaborer avec Hive et Black Basta

The elusive ransomware group, Royal, might be collaborating with Hive and Black Basta |

Ransomware Threat | ★★ | ||

| 2023-08-08 15:15:10 | CVE-2023-2423 (lien direct) | Une vulnérabilité a été découverte dans le périphérique Rockwell Automation Armor PowerFlex lorsque le produit envoie des communications au journal des événements locaux.Les acteurs de la menace pourraient exploiter cette vulnérabilité en envoyant un afflux de commandes de réseau, ce qui fait générer un afflux de trafic journal des événements à un taux élevé.S'il est exploité, le produit arrêterait les opérations normales et la réinitialisation de l'auto-réinitialisation en créant une condition de déni de service.Le code d'erreur devrait être effacé avant de reprendre les opérations normales.

A vulnerability was discovered in the Rockwell Automation Armor PowerFlex device when the product sends communications to the local event log. Threat actors could exploit this vulnerability by sending an influx of network commands, causing the product to generate an influx of event log traffic at a high rate. If exploited, the product would stop normal operations and self-reset creating a denial-of-service condition. The error code would need to be cleared prior to resuming normal operations. |

Vulnerability Threat | |||

| 2023-08-08 14:48:12 | Alerte de menace vert: août 2023 Patch mardi analyse VERT Threat Alert: August 2023 Patch Tuesday Analysis (lien direct) |

Aujourd'hui, les adresses d'alerte VERT de \\ sont les mises à jour de la sécurité d'août 2023 de Microsoft, qui comprend un format de notes de version récemment introduit.Vert travaille activement sur la couverture de ces vulnérabilités et prévoit d'expédier ASPL-1068 le mercredi 9 août.IN-THE-the-wild et divulgué CVES CVE-2023-38180 Une vulnérabilité dans les crénerelles pourrait permettre un déni de service.Kestrel est le serveur Web multiplateforme qui est inclus (et activé par défaut dans) ASP.NET Core.Lors de la détection d'un client potentiellement malveillant, Kestrel ne parviendra parfois pas à déconnecter ledit client, entraînant le déni de service ...

Today\'s VERT Alert addresses Microsoft\'s August 2023 Security Updates, which includes a recently introduced release notes format. VERT is actively working on coverage for these vulnerabilities and expects to ship ASPL-1068 on Wednesday, August 9th. In-The-Wild & Disclosed CVEs CVE-2023-38180 A vulnerability in Kestrel could allow for a denial of service. Kestrel is the cross-platform web server that is included with (and enabled by default in) ASP.NET Core. When detecting a potentially malicious client, Kestrel will sometimes fail to disconnect said client, resulting in the denial of service... |

Vulnerability Threat | ★★ | ||

| 2023-08-08 14:23:00 | Nouvelle variante de ransomware Yashma cible plusieurs pays anglophones New Yashma Ransomware Variant Targets Multiple English-Speaking Countries (lien direct) |

Un acteur de menace inconnu utilise une variante des ransomwares Yashma pour cibler diverses entités dans les pays anglophones, la Bulgarie, la Chine et le Vietnam au moins depuis le 4 juin 2023.

Cisco Talos, dans un nouvel article, a attribué l'opération avec une confiance modérée à un adversaire d'origine vietnamienne probable.

"L'acteur de menace utilise une technique rare pour livrer la note de rançon", sécurité

An unknown threat actor is using a variant of the Yashma ransomware to target various entities in English-speaking countries, Bulgaria, China, and Vietnam at least since June 4, 2023. Cisco Talos, in a new write-up, attributed the operation with moderate confidence to an adversary of likely Vietnamese origin. "The threat actor uses an uncommon technique to deliver the ransom note," security |

Ransomware Threat | ★★ | ||

| 2023-08-08 13:00:00 | #Bhusa: l'identité compromet la cause de la plupart des violations #BHUSA: Identity Compromise the Cause of Most Breaches (lien direct) |

Poussés sur les bords par des EDR efficaces, les acteurs de la menace sont obligés d'utiliser des techniques de vie

Pushed to the edges by efficient EDRs, threat actors are forced to use living-off-the-land techniques |

Threat | ★★★ | ||

| 2023-08-08 12:53:00 | Lolbas in the wild: 11 binaires vivant de la terre utilisée à des fins malveillantes LOLBAS in the Wild: 11 Living-Off-The-Land Binaries Used for Malicious Purposes (lien direct) |

Les chercheurs en cybersécurité ont découvert un ensemble de 11 binaires et scripts de vie (lolbas) qui pourraient être maltraités par les acteurs de la menace pour mener des activités post-exploitation.

"LOLBAS est une méthode d'attaque qui utilise des binaires et des scripts qui font déjà partie du système à des fins malveillantes", a déclaré le chercheur à la sécurité de Pentera, Nir Chako."Cela rend la tâche difficile pour les équipes de sécurité

Cybersecurity researchers have discovered a set of 11 living-off-the-land binaries-and-scripts (LOLBAS) that could be maliciously abused by threat actors to conduct post-exploitation activities. "LOLBAS is an attack method that uses binaries and scripts that are already part of the system for malicious purposes," Pentera security researcher Nir Chako said. "This makes it hard for security teams |

Threat | ★★ | ||

| 2023-08-08 11:59:13 | Android 14 présente les fonctionnalités de sécurité de la connectivité cellulaire en son genre Android 14 introduces first-of-its-kind cellular connectivity security features (lien direct) |

Posted by Roger Piqueras Jover, Yomna Nasser, and Sudhi Herle

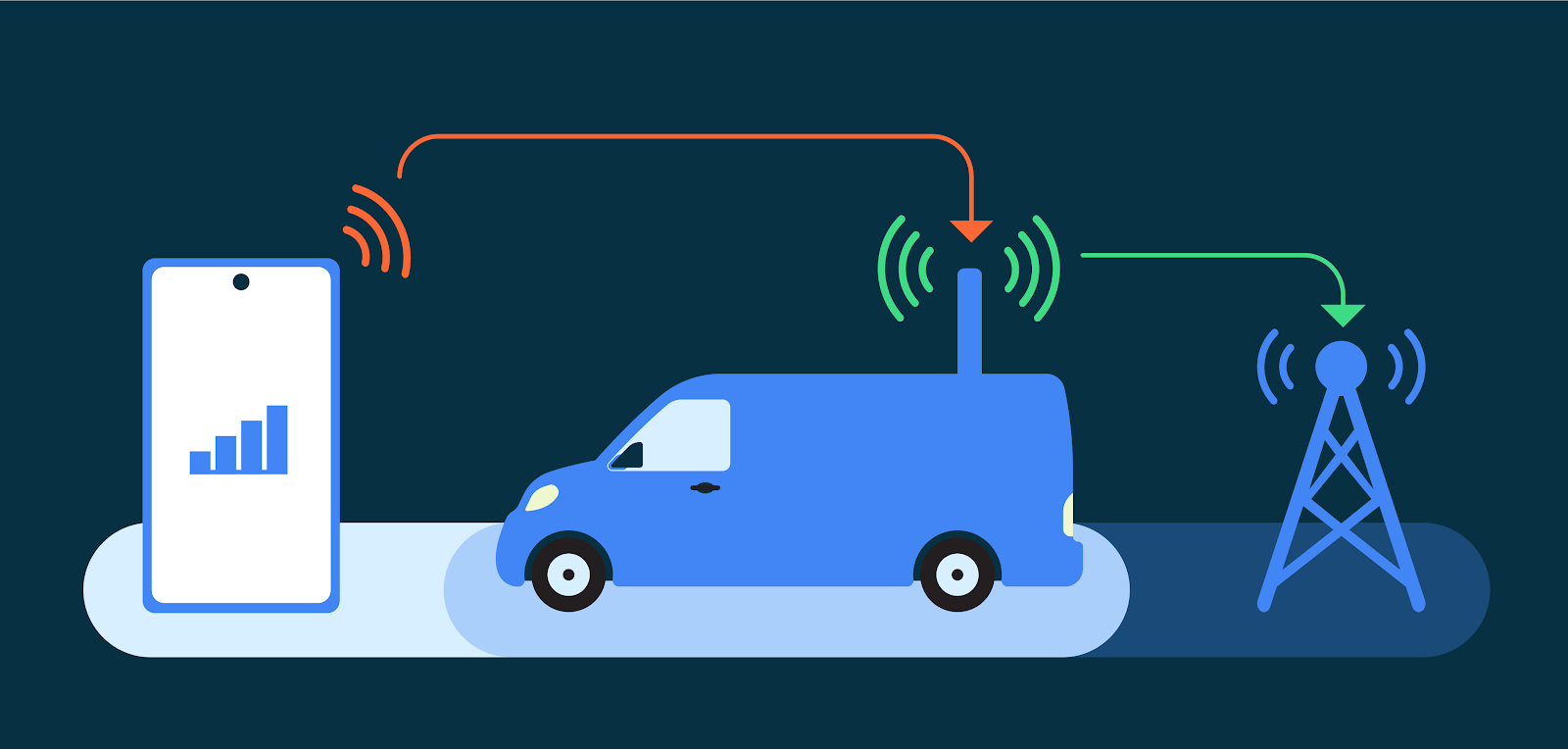

Android is the first mobile operating system to introduce advanced cellular security mitigations for both consumers and enterprises. Android 14 introduces support for IT administrators to disable 2G support in their managed device fleet. Android 14 also introduces a feature that disables support for null-ciphered cellular connectivity.

Hardening network security on Android

The Android Security Model assumes that all networks are hostile to keep users safe from network packet injection, tampering, or eavesdropping on user traffic. Android does not rely on link-layer encryption to address this threat model. Instead, Android establishes that all network traffic should be end-to-end encrypted (E2EE).

When a user connects to cellular networks for their communications (data, voice, or SMS), due to the distinctive nature of cellular telephony, the link layer presents unique security and privacy challenges. False Base Stations (FBS) and Stingrays exploit weaknesses in cellular telephony standards to cause harm to users. Additionally, a smartphone cannot reliably know the legitimacy of the cellular base station before attempting to connect to it. Attackers exploit this in a number of ways, ranging from traffic interception and malware sideloading, to sophisticated dragnet surveillance.

Recognizing the far reaching implications of these attack vectors, especially for at-risk users, Android has prioritized hardening cellular telephony. We are tackling well-known insecurities such as the risk presented by 2G networks, the risk presented by null ciphers, other false base station (FBS) threats, and baseband hardening with our ecosystem partners.

2G and a history of inherent security risk

The mobile ecosystem is rapidly adopting 5G, the latest wireless standard for mobile, and many carriers have started to turn down 2G service. In the United States, for example, most major carriers have shut down 2G networks. However, all existing mobile devices still have support for 2G. As a result, when available, any mobile device will connect to a 2G network. This occurs automatically when 2G is the only network available, but this can also be remotely triggered in a malicious attack, silently inducing devices to downgrade to 2G-only connectivity and thus, ignoring any non-2G network. This behavior happens regardless of whether local operators have already sunset their 2G infrastructure.

2G networks, first implemented in 1991, do not provide the same level of security as subsequent mobile generat

Recognizing the far reaching implications of these attack vectors, especially for at-risk users, Android has prioritized hardening cellular telephony. We are tackling well-known insecurities such as the risk presented by 2G networks, the risk presented by null ciphers, other false base station (FBS) threats, and baseband hardening with our ecosystem partners.

2G and a history of inherent security risk

The mobile ecosystem is rapidly adopting 5G, the latest wireless standard for mobile, and many carriers have started to turn down 2G service. In the United States, for example, most major carriers have shut down 2G networks. However, all existing mobile devices still have support for 2G. As a result, when available, any mobile device will connect to a 2G network. This occurs automatically when 2G is the only network available, but this can also be remotely triggered in a malicious attack, silently inducing devices to downgrade to 2G-only connectivity and thus, ignoring any non-2G network. This behavior happens regardless of whether local operators have already sunset their 2G infrastructure.

2G networks, first implemented in 1991, do not provide the same level of security as subsequent mobile generat |

Malware Tool Threat Conference | ★★★ | ||

| 2023-08-08 09:06:35 | 10 minutes suffisent pour lancer une cyberattaque selon Sysdig (lien direct) | 10 minutes suffisent pour lancer une cyberattaque selon Sysdig Le Sysdig Global Cloud Threat Report 2023, rapport sur la sécurité dans le cloud, montre qu'il s'écoule 10 minutes entre le phishing et l'attaque. - Investigations | Threat Cloud | ★★ | ||

| 2023-08-08 04:00:01 | Crowdsstrike fait ses débuts pour l'équipe des opérations de contre-adversaire pour lutter contre les adversaires plus rapides et plus intelligents alors que les attaques axées CrowdStrike Debuts Counter Adversary Operations Team to Fight Faster and Smarter Adversaries as Identity-Focused Attacks Skyrocket (lien direct) |

Crowdsstrike est fier d'annoncer le lancement de CrowdStrike Counter Adversary Operations, une équipe nouvellement formée et tout d'abord qui rassemble Crowdsstrike Falcon & Reg;Intelligence et Crowdsstrike & Reg;L'équipe de chasse aux menaces de Falcon Overwatch ™ pour perturber les adversaires d'aujourd'hui et finalement augmenter ses coûts de faire des affaires.Les opérations de chasse aux menaces et de renseignement sont essentielles pour détecter, perturber [& # 8230;]

CrowdStrike is proud to announce the launch of CrowdStrike Counter Adversary Operations, a newly formed, first-of-its kind team that brings together CrowdStrike Falcon® Intelligence and the CrowdStrike® Falcon OverWatch™ threat hunting team to disrupt today\'s adversaries and ultimately raise their cost of doing business. Both threat hunting and intelligence operations are essential to detect, disrupt […] |

Threat | ★★★ | ||

| 2023-08-08 02:00:00 | Les victimes de ransomwares augmentent en tant qu'acteurs de menace pivoter les exploits zéro-jours Ransomware Victims Surge as Threat Actors Pivot to Zero-Day Exploits (lien direct) |

Des acteurs de menace tels que les opérateurs de la famille des ransomwares CL0P exploitent de plus en plus les vulnérabilités inconnues et journées dans leurs attaques.

Threat actors such as the operators of the Cl0p ransomware family increasingly exploit unknown and day-one vulnerabilities in their attacks. |

Ransomware Vulnerability Threat | ★★ | ||

| 2023-08-08 01:44:09 | Protéger les données sensibles des menaces d'initiés dans PCI DSS 4.0 Protecting Sensitive Data from Insider Threats in PCI DSS 4.0 (lien direct) |

La sauvegarde des données sensibles est une énorme préoccupation pour les organisations.L'un des plus grands défis auxquels ils sont confrontés est la menace posée par les initiés qui travaillent pour l'organisation.En fait, un rapport a révélé que 74% des organisations sont au moins modérément vulnérables aux menaces des initiés.Cela a augmenté les dépenses vers la protection contre les menaces d'initiés de plus de 76% entre 2018 et 2022, selon un rapport mondial du Ponemon Institute.La sauvegarde des données sensibles des menaces d'initiés est cruciale dans l'environnement du PCI DSS, en particulier avec la libération de PCI DSS 4.0.Mais d'abord, que \\ soit ...

Safeguarding sensitive data is a huge concern for organizations. One of the biggest challenges they face is the threat posed by insiders who work for the organization. In fact, a report found that 74% of organizations are at least moderately vulnerable to threats from insiders. This has increased spending towards protecting against insider threats by more than 76% between 2018 to 2022, according to a global report by the Ponemon Institute. Safeguarding sensitive data from insider threats is crucial in the environment of PCI DSS, especially with the release of PCI DSS 4.0. But first, let\'s... |

Threat | ★★ | ||

| 2023-08-08 00:54:00 | Les utilisateurs d'Apple voient Big Mac Attack, explique Accenture Apple Users See Big Mac Attack, Says Accenture (lien direct) |

L'unité du renseignement du cyber-menace d'Accenture \\ a observé une augmentation dix fois des acteurs de la menace du Web sombre ciblant les macos depuis 2019, et la tendance est prête à se poursuivre.

Accenture\'s Cyber Threat Intelligence unit has observed a tenfold rise in Dark Web threat actors targeting macOS since 2019, and the trend is poised to continue. |

Threat Prediction | ★★ | ||

| 2023-08-08 00:00:00 | Menace de cybersécurité 1h 2023 Brief avec AI génératif Cybersecurity Threat 1H 2023 Brief with Generative AI (lien direct) |

Comment l'IA générative a influencé les tendances des menaces en 1h 2023

How generative AI influenced threat trends in 1H 2023 |

Threat | ★★★ | ||

| 2023-08-07 21:27:00 | Une nouvelle campagne de logiciels malveillants cible les cybercriminels inexpérimentés avec des configurations OpenBullet New Malware Campaign Targets Inexperienced Cyber Criminals with OpenBullet Configs (lien direct) |

Une nouvelle campagne de logiciels malveillants a été observée en utilisant des fichiers de configuration OpenBullet malveillants pour cibler les cybercriminels inexpérimentés dans le but de livrer un cheval de Troie (rat) d'accès à distance capable de voler des informations sensibles.

La société d'atténuation de BOT, Kasada, a déclaré que l'activité est conçue pour "exploiter les réseaux criminels de confiance", le décrivant comme un exemple d'acteurs avancés de menace "

A new malware campaign has been observed making use of malicious OpenBullet configuration files to target inexperienced cyber criminals with the goal of delivering a remote access trojan (RAT) capable of stealing sensitive information. Bot mitigation company Kasada said the activity is designed to "exploit trusted criminal networks," describing it as an instance of advanced threat actors " |

Malware Threat | ★★ | ||

| 2023-08-07 20:01:00 | Des hackers vietnamiens présumés ciblent des organisations chinoises et bulgares avec de nouveaux ransomwares Suspected Vietnamese hacker targets Chinese, Bulgarian organizations with new ransomware (lien direct) |

Les chercheurs pensent qu'une nouvelle souche de ransomwares est utilisée pour cibler des organisations en Chine, au Vietnam, en Bulgarie et à plusieurs autres pays anglophones.Des experts de Cisco Talos ont déclaré lundi qu'ils avaient découvert un acteur de menace inconnu & # 8211;prétendument du Vietnam & # 8211;mener des attaques qui ont commencé dès le 4 juin. Le malware est

Les chercheurs pensent qu'une nouvelle souche de ransomwares est utilisée pour cibler des organisations en Chine, au Vietnam, en Bulgarie et à plusieurs autres pays anglophones.Des experts de Cisco Talos ont déclaré lundi qu'ils avaient découvert un acteur de menace inconnu & # 8211;prétendument du Vietnam & # 8211;mener des attaques qui ont commencé dès le 4 juin. Le malware est

Researchers believe a new strain of ransomware is being used to target organizations in China, Vietnam, Bulgaria and several other English-speaking countries. Experts from Cisco Talos said on Monday that they have discovered a previously unknown threat actor – allegedly from Vietnam – conducting attacks that started as early as June 4. The malware is

Researchers believe a new strain of ransomware is being used to target organizations in China, Vietnam, Bulgaria and several other English-speaking countries. Experts from Cisco Talos said on Monday that they have discovered a previously unknown threat actor – allegedly from Vietnam – conducting attacks that started as early as June 4. The malware is |

Ransomware Malware Threat | ★★ | ||

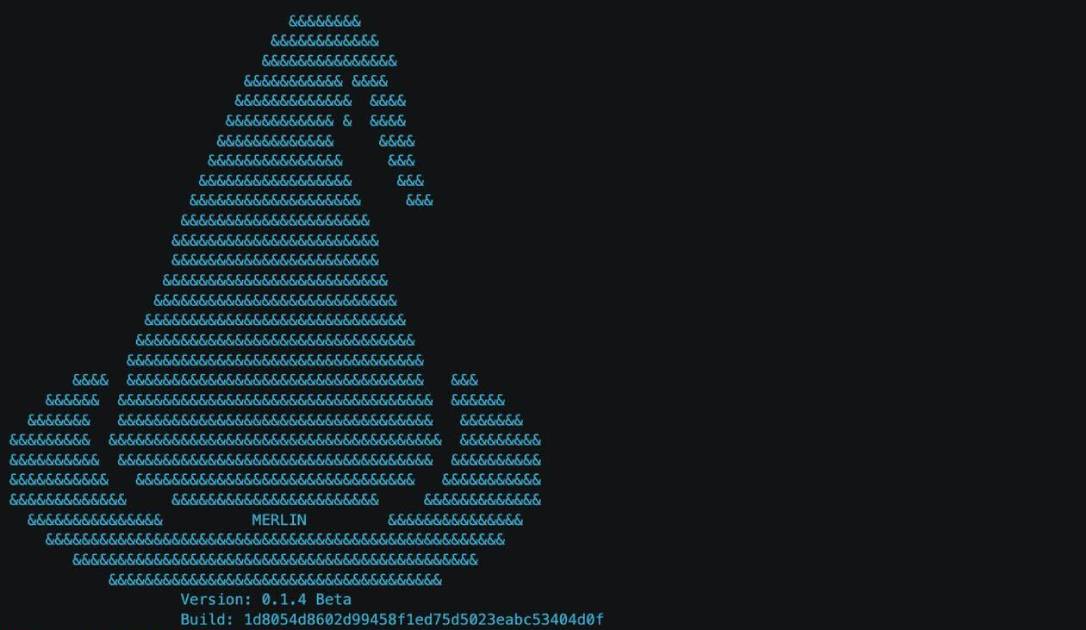

| 2023-08-07 19:58:00 | Agences d'État ukrainiennes ciblées avec des logiciels malveillants open source Merlinagent Ukrainian state agencies targeted with open-source malware MerlinAgent (lien direct) |

Les pirates ont ciblé les agences gouvernementales ukrainiennes avec une campagne de phishing utilisant un programme open-source appelé Merlinagent, selon les derniers recherche .Début août, un acteur de menace non identifié a suivi la UAC-0154 a envoyé des e-mails malveillants à ses cibles, contenant prétendument des conseils de sécurité de l'équipe d'intervention d'urgence informatique d'Ukraine \\ (CERT-UA).Ces e-mails contenaient des pièces jointes malveillantes qui ont infecté les victimes \\ '

Les pirates ont ciblé les agences gouvernementales ukrainiennes avec une campagne de phishing utilisant un programme open-source appelé Merlinagent, selon les derniers recherche .Début août, un acteur de menace non identifié a suivi la UAC-0154 a envoyé des e-mails malveillants à ses cibles, contenant prétendument des conseils de sécurité de l'équipe d'intervention d'urgence informatique d'Ukraine \\ (CERT-UA).Ces e-mails contenaient des pièces jointes malveillantes qui ont infecté les victimes \\ '

Hackers targeted Ukrainian government agencies with a phishing campaign using an open-source program called MerlinAgent, according to the latest research. In early August, an unidentified threat actor tracked as UAC-0154 sent malicious emails to its targets, purportedly containing security tips from Ukraine\'s computer emergency response team (CERT-UA). These emails contained malicious attachments that infected victims\'

Hackers targeted Ukrainian government agencies with a phishing campaign using an open-source program called MerlinAgent, according to the latest research. In early August, an unidentified threat actor tracked as UAC-0154 sent malicious emails to its targets, purportedly containing security tips from Ukraine\'s computer emergency response team (CERT-UA). These emails contained malicious attachments that infected victims\' |

Malware Threat | ★★★ | ||

| 2023-08-07 18:10:00 | Des pirates nord-coréens soutenus par l'État ont violé le grand fabricant de missiles russes North Korean state-backed hackers breached major Russian missile maker (lien direct) |

Le principal fabricant de missiles de la Russie a été violé par des pirates nord-coréens soutenus par l'État pendant des mois, ont révélé des chercheurs.Au moins deux groupes de menaces nord-coréens nord-coréens ont été liés au piratage de Mashinostroyeniya, ou de Mash, la célèbre société de conception de fusées de Russie.L'incident a commencé fin 2021 et s'est poursuivi jusqu'en mai de l'année dernière, la cybersécurité

Le principal fabricant de missiles de la Russie a été violé par des pirates nord-coréens soutenus par l'État pendant des mois, ont révélé des chercheurs.Au moins deux groupes de menaces nord-coréens nord-coréens ont été liés au piratage de Mashinostroyeniya, ou de Mash, la célèbre société de conception de fusées de Russie.L'incident a commencé fin 2021 et s'est poursuivi jusqu'en mai de l'année dernière, la cybersécurité

Russia\'s major missile manufacturer was breached by state-backed North Korean hackers for months, researchers have found. At least two different North Korean nation-state threat groups have been linked to the hack of Mashinostroyeniya, or Mash, Russia\'s famous rocket design company. The incident began in late 2021 and continued until May of last year, the cybersecurity

Russia\'s major missile manufacturer was breached by state-backed North Korean hackers for months, researchers have found. At least two different North Korean nation-state threat groups have been linked to the hack of Mashinostroyeniya, or Mash, Russia\'s famous rocket design company. The incident began in late 2021 and continued until May of last year, the cybersecurity |

Hack Threat | ★★ | ||

| 2023-08-07 15:16:10 | 7 août & # 8211;Rapport de renseignement sur les menaces 7th August – Threat Intelligence Report (lien direct) |

> Pour les dernières découvertes de cyber-recherche pour la semaine du 7 août, veuillez télécharger nos principaux attaques et violations de Prospect Medical Holdings, un important fournisseur de services de santé qui exploite 16 hôpitaux et 166 cliniques et centres ambulatoires aux États-Unis, a subi une importanteAttaque des ransomwares.L'attaque a perturbé les opérations de l'entreprise [& # 8230;]

>For the latest discoveries in cyber research for the week of 7th August, please download our Threat_Intelligence Bulletin TOP ATTACKS AND BREACHES Prospect Medical Holdings, a major healthcare services provider that operates 16 hospitals and 166 outpatient clinics and centers in the US, suffered a significant ransomware attack. The attack has disrupted the company\'s operations […] |

Ransomware Threat Medical | ★★ | ||

| 2023-08-07 14:00:50 | Don \\ 't manquer le point de contrôle \\'s Black Hat Demos & Sessions Don\\'t Miss Check Point\\'s Black Hat Demos & Sessions (lien direct) |

Black Hat USA approche à grands pas, l'équipe de point de contrôle a un programme complet prévu pour que vous profitiez au maximum de votre visite.En plus des séances de conférence, nous organiserons des séances d'évasion et de théâtre, des démos, des événements d'hospitalité, des jeux et des prix, etc.Visitez notre stand, 3040, chez Black Hat, alors que nous mettons en lumière notre suite de sécurité qui fournit une prévention des menaces zéro-jour complète pour votre réseau, votre e-mail, vos points de terminaison, l'IoT, le cloud et le code.Gardez une compréhension de la façon dont le portefeuille consolidé de Check Point Infinity protège les entreprises et les institutions gouvernementales des cyberattaques de 5e génération avec un taux de capture de malveillance de pointe, [& # 8230;] Black Hat USA approche à grands pas, l'équipe de point de contrôle a un programme complet prévu pour que vous profitiez au maximum de votre visite.En plus des séances de conférence, nous organiserons des séances d'évasion et de théâtre, des démos, des événements d'hospitalité, des jeux et des prix, etc.Visitez notre stand, 3040, chez Black Hat, alors que nous mettons en lumière notre suite de sécurité qui fournit une prévention des menaces zéro-jour complète pour votre réseau, votre e-mail, vos points de terminaison, l'IoT, le cloud et le code.Gardez une compréhension de la façon dont le portefeuille consolidé de Check Point Infinity protège les entreprises et les institutions gouvernementales des cyberattaques de 5e génération avec un taux de capture de malveillance de pointe, [& # 8230;]

Black Hat USA is just around the corner, the Check Point team has a full agenda planned for you to make the most of your visit. In addition to the conference sessions, we will host breakout and theater sessions, demos, hospitality events, games and prizes, and more. Visit our booth, 3040, at Black Hat, as we spotlight our security suite that provides comprehensive zero-day threat prevention for your network, email, endpoints, IoT, cloud, and code. Gain an understanding of how Check Point Infinity’s consolidated portfolio protects businesses and government institutions from 5th-generation cyber-attacks with an industry-leading capture rate of malware, […] Black Hat USA is just around the corner, the Check Point team has a full agenda planned for you to make the most of your visit. In addition to the conference sessions, we will host breakout and theater sessions, demos, hospitality events, games and prizes, and more. Visit our booth, 3040, at Black Hat, as we spotlight our security suite that provides comprehensive zero-day threat prevention for your network, email, endpoints, IoT, cloud, and code. Gain an understanding of how Check Point Infinity’s consolidated portfolio protects businesses and government institutions from 5th-generation cyber-attacks with an industry-leading capture rate of malware, […]

|

Threat Conference | ★ | ||

| 2023-08-07 10:00:00 | Ce qui peut se cacher derrière ce code QR What may be lurking behind that QR code (lien direct) |

As we go about our daily lives, whether that be shopping with the family, enjoying dinner at a restaurant, finding our gate at the airport, or even watching TV, we find ourselves more and more often encountering the QR code. These black-and-white checkerboards of sorts have gained a reputation for being a fast and convenient way of obtaining information via our smartphones while at the same time contributing to environmental conservation, as they allow businesses such as retailers and restaurants to print fewer paper menus or flyers.

But before you whip out that phone and activate your camera, you should be aware that these seemingly innocuous QR codes can also be used for purposes you aren’t anticipating. Adversaries can also abuse them to steal your money, identity, or other data. In fact, the term in the cybersecurity industry for attacks that leverage QR codes as a means of delivery is “quishing.” Although this may sound cute, the intentions behind these intrusions are, in reality, quite sinister.

A brief history of the QR code

While it may seem like we have only been interacting with QR codes over the past several years, they were in fact invented almost 30 years ago in 1994 by a Japanese company called Denso Wave, a subsidiary of Toyota Motor Corporation, for the purposes of tracking automotive parts in the assembly process. QR stands for “quick response” and is a sophisticated type of bar code that utilizes a square pattern containing even smaller black and white squares that represent numbers, letters, or even non-Latin scripts which can be scanned into a computer system. Have you ever noticed that there are larger black and white squares in just three of the corners of a QR code? Their purpose is to allow a scanning device to determine the code’s orientation, regardless of how it may be turned.

The use of QR codes has expanded considerably since 1994. They have become a favored means for businesses to circulate marketing collateral or route prospects to web forms, and other even more creative uses have also been cultivated. Instead of printing resource-consuming user manuals, manufacturers may direct their consumers to web-hosted versions that can be reached by scanning codes printed on the packaging materials. Event venues print QR codes on tickets that can be scanned upon entry to verify validity, and museums post signs next to exhibits with QR codes for visitors to obtain more information. During the COVID-19 pandemic, the use of QR codes accelerated as organizations sought to create contactless methods of doing business.

The dangers that lie beneath

QR codes don’t appear to be going away anytime soon. The speed, and versatility they offer is hard to deny. However, any hacker worth their salt understands that the most effective attacks leverage social engineering to prey upon human assumptions or habits. We’ve become accustomed to scanning QR codes to quickly transact or to satisfy our sense of curiosity, but this convenience can come at a cost. There are several websites that make it incredibly simple and low cost (or free) for cybercriminals to generate QR codes, which they can use to do any of the following:

Open a spoofed web page – Upon scanning the QR code, your browser will open a fake web page that appears to be a legitimate business, such as a bank or e-commerce site, where you are requested to provide login credentials or payment data, also known as a phishing attack. It is also possible that this site contains links to malware.

Recommend an unscrupulous app – You will be directed to a particular app on the Apple App or Google Play Store and given the option to download the app to your mobile device. These apps can contain malware that installs additi

As we go about our daily lives, whether that be shopping with the family, enjoying dinner at a restaurant, finding our gate at the airport, or even watching TV, we find ourselves more and more often encountering the QR code. These black-and-white checkerboards of sorts have gained a reputation for being a fast and convenient way of obtaining information via our smartphones while at the same time contributing to environmental conservation, as they allow businesses such as retailers and restaurants to print fewer paper menus or flyers.

But before you whip out that phone and activate your camera, you should be aware that these seemingly innocuous QR codes can also be used for purposes you aren’t anticipating. Adversaries can also abuse them to steal your money, identity, or other data. In fact, the term in the cybersecurity industry for attacks that leverage QR codes as a means of delivery is “quishing.” Although this may sound cute, the intentions behind these intrusions are, in reality, quite sinister.

A brief history of the QR code

While it may seem like we have only been interacting with QR codes over the past several years, they were in fact invented almost 30 years ago in 1994 by a Japanese company called Denso Wave, a subsidiary of Toyota Motor Corporation, for the purposes of tracking automotive parts in the assembly process. QR stands for “quick response” and is a sophisticated type of bar code that utilizes a square pattern containing even smaller black and white squares that represent numbers, letters, or even non-Latin scripts which can be scanned into a computer system. Have you ever noticed that there are larger black and white squares in just three of the corners of a QR code? Their purpose is to allow a scanning device to determine the code’s orientation, regardless of how it may be turned.

The use of QR codes has expanded considerably since 1994. They have become a favored means for businesses to circulate marketing collateral or route prospects to web forms, and other even more creative uses have also been cultivated. Instead of printing resource-consuming user manuals, manufacturers may direct their consumers to web-hosted versions that can be reached by scanning codes printed on the packaging materials. Event venues print QR codes on tickets that can be scanned upon entry to verify validity, and museums post signs next to exhibits with QR codes for visitors to obtain more information. During the COVID-19 pandemic, the use of QR codes accelerated as organizations sought to create contactless methods of doing business.

The dangers that lie beneath

QR codes don’t appear to be going away anytime soon. The speed, and versatility they offer is hard to deny. However, any hacker worth their salt understands that the most effective attacks leverage social engineering to prey upon human assumptions or habits. We’ve become accustomed to scanning QR codes to quickly transact or to satisfy our sense of curiosity, but this convenience can come at a cost. There are several websites that make it incredibly simple and low cost (or free) for cybercriminals to generate QR codes, which they can use to do any of the following:

Open a spoofed web page – Upon scanning the QR code, your browser will open a fake web page that appears to be a legitimate business, such as a bank or e-commerce site, where you are requested to provide login credentials or payment data, also known as a phishing attack. It is also possible that this site contains links to malware.

Recommend an unscrupulous app – You will be directed to a particular app on the Apple App or Google Play Store and given the option to download the app to your mobile device. These apps can contain malware that installs additi |

Spam Malware Threat Cloud | ★★★ | ||

| 2023-08-07 09:58:32 | Camarades en bras?|La Corée du Nord compromet la société de génie de missiles russes sanctionné Comrades in Arms? | North Korea Compromises Sanctioned Russian Missile Engineering Company (lien direct) |

Les acteurs de la menace nord-coréenne tentent de poursuivre le programme de missiles en compromettant la société de défense russe sanctionnée avec OpenCarrot.

North Korean threat actors attempt to further missile program by compromising sanctioned Russian defense company with OpenCarrot backdoor. |

Threat | ★★★ | ||

| 2023-08-07 06:00:00 | Résultats clés du rapport de menace 1h 2023 Fortiguard Labs Key Findings from the 1H 2023 FortiGuard Labs Threat Report (lien direct) |

Fortiguard Labs examine le paysage cyber-menace au cours de la première moitié de l'année pour identifier les tendances et partager des informations avec les professionnels de la sécurité.En savoir plus sur les principaux plats à retenir du rapport.

FortiGuard Labs examine the cyber-threat landscape over the year\'s first half to identify trends and share insights with security professionals. Read more into the key takeaways from the report. |

Threat Studies | ★★ | ||

| 2023-08-05 13:22:00 | Reptile rootkit: logiciels malveillants avancés ciblant les systèmes sud-coréens Reptile Rootkit: Advanced Linux Malware Targeting South Korean Systems (lien direct) |

Les acteurs de la menace utilisent un rootkit open source appelé Reptile pour cibler les systèmes Linux en Corée du Sud.

"Contrairement à d'autres logiciels malveillants Rootkit qui ne fournissent généralement que des capacités de dissimulation, Reptile va plus loin en offrant un coquille inversée, permettant aux acteurs de la menace de prendre facilement le contrôle des systèmes", a déclaré le AHNLAB Security Emergency Response Center (ASEC) dans un rapport publié cette semaine.

"Port

Threat actors are using an open-source rootkit called Reptile to target Linux systems in South Korea. "Unlike other rootkit malware that typically only provide concealment capabilities, Reptile goes a step further by offering a reverse shell, allowing threat actors to easily take control of systems," the AhnLab Security Emergency Response Center (ASEC) said in a report published this week. "Port |

Malware Threat | ★★ | ||

| 2023-08-04 22:00:00 | Microsoft résout la vulnérabilité après la critique du PDG tenable Microsoft resolves vulnerability following criticism from Tenable CEO (lien direct) |

Microsoft a résolu une vulnérabilité qui permet aux acteurs de menace d'accéder aux informations gérées par Azure AD, une offre cloud utilisée par les grandes entreprises pour gérer l'authentification des utilisateurs.Les préoccupations concernant la question ont fait irruption dans le public cette semaine quand Amit Yoran, PDG de la société de cybersécurité Tenable, a publié un post linkedin cinglant

Microsoft a résolu une vulnérabilité qui permet aux acteurs de menace d'accéder aux informations gérées par Azure AD, une offre cloud utilisée par les grandes entreprises pour gérer l'authentification des utilisateurs.Les préoccupations concernant la question ont fait irruption dans le public cette semaine quand Amit Yoran, PDG de la société de cybersécurité Tenable, a publié un post linkedin cinglant

Microsoft has resolved a vulnerability that allows threat actors to gain access to information managed by Azure AD, a cloud offering used by large companies for managing user authentication. Concerns about the issue burst into public view this week when Amit Yoran, the CEO of cybersecurity firm Tenable, published a scathing LinkedIn post bashing the

Microsoft has resolved a vulnerability that allows threat actors to gain access to information managed by Azure AD, a cloud offering used by large companies for managing user authentication. Concerns about the issue burst into public view this week when Amit Yoran, the CEO of cybersecurity firm Tenable, published a scathing LinkedIn post bashing the |

Vulnerability Threat Cloud | ★★★★ | ||

| 2023-08-04 19:22:00 | Burger King sert des données sensibles, pas de mayo Burger King Serves Up Sensitive Data, No Mayo (lien direct) |

L'incident marque la deuxième fois depuis 2019 qu'une erreur de configuration aurait pu laisser les acteurs de la menace "le faire" en ce qui concerne les données de BK \\.

The incident marks the second time since 2019 that a misconfiguration could have let threat actors "have it their way" when it comes to BK\'s data. |

Threat | ★★ | ||

| 2023-08-04 19:20:00 | Observatoire Gemini North d'Hawaii \\ est suspendu après cyberattaque Hawaii\\'s Gemini North Observatory Suspended After Cyberattack (lien direct) |

On ne sait pas qui étaient les acteurs de la menace ou quel type de cyberattaque a été tenté sur l'observatoire, mais pour l'instant, et un site sœur au Chili reste fermé au ciel.

It is unclear who the threat actors were or what kind of cyberattack was attempted on the observatory, but for now it, and a sister site in Chile, remain closed to the skies. |

Threat | ★★ | ||

| 2023-08-04 18:00:44 | Crowdsstrike marque à 100% dans SE Labs Q2 2023 Entreprise Advanced Security Detection Test, remporte AAA CrowdStrike Scores 100% in SE Labs Q2 2023 Enterprise Advanced Security Detection Test, Wins AAA Award (lien direct) |

Le Crowdsstrike Falcon & Reg;La plate-forme a obtenu une détection d'attaque à 100% avec zéro faux positif au T2 2023 SE Labs Enterprise Advanced Security (EAS) Test, remportant le prix AAA pour ses performances parfaites dans l'évaluation rigoureuse.SE Labs Analysts \\ 'Testing dirigés par l'intelligence ont utilisé les tactiques, techniques et procédures du monde réel (TTPS) de quatre groupes de menaces avancées, en utilisant quatre [& # 8230;]

The CrowdStrike Falcon® platform achieved 100% attack detection with zero false positives in the Q2 2023 SE Labs Enterprise Advanced Security (EAS) test, earning the AAA award for its perfect performance in the rigorous evaluation. SE Labs analysts\' intelligence-led testing employed the real-world tactics, techniques and procedures (TTPs) of four advanced threat groups, using four […] |

Threat | ★★ | ||

| 2023-08-04 16:48:11 | Mémo sur les menaces du cloud: les acteurs de la menace parrainés par l'État russe exploitent de plus en plus les services cloud légitimes Cloud Threats Memo: Russian State-sponsored Threat Actors Increasingly Exploiting Legitimate Cloud Services (lien direct) |

> Les acteurs de la menace parrainés par l'État continuent d'exploiter les services cloud légitimes, et en particulier un groupe, l'APT29 russe (également connu sous le nom de confortable ours, Ursa masqué, Bluebravo, Midnight Blizzard et anciennement Nobelium), semble particulièrement actif.Entre mars et mai 2023, les chercheurs en sécurité du groupe INSIKT de Future \\ ont déniché une campagne de cyber-espionnage par la même [& # 8230;]

>State-sponsored threat actors continue to exploit legitimate cloud services, and especially one group, the Russian APT29 (also known as Cozy Bear, Cloaked Ursa, BlueBravo, Midnight Blizzard, and formerly Nobelium), seems to be particularly active. Between March and May 2023, security researchers at Recorded Future\'s Insikt Group have unearthed a cyber espionage campaign by the same […] |

Threat Cloud | APT 29 APT 29 | ★★ | |

| 2023-08-04 16:00:00 | VMConnect: Python PYPI La menace imite les modules populaires VMConnect: Python PyPI Threat Imitates Popular Modules (lien direct) |

RenversingLabs a déclaré que les attaquants ont affiché une approche et des techniques sophistiquées

ReversingLabs said the attackers displayed a sophisticated approach and techniques |

Threat | ★★ | ||

| 2023-08-04 15:24:55 | Les équipes de Microsoft violant les points forts de la menace imminente Microsoft Teams Breach Highlights Looming Threat (lien direct) |

Le lol n'est pas si drôle quand il vous mord dans le bas

-

vulnérabilité de sécurité

The LOL Isn\'t So Funny When It Bites You in the BAS - Security Vulnerability |

Threat | ★★ | ||

| 2023-08-04 14:16:29 | Défense informée de menace (TID): une perspective de renseignement sur les menaces Threat-Informed Defense (TID): A Threat Intelligence Perspective (lien direct) |

> Les cyberattaques augmentent en fréquence dans le monde, posant des défis importants pour les organisations alors qu'elles s'efforcent de ...

>Cyberattacks are increasing in frequency worldwide, posing significant challenges for organizations as they strive to... |

Threat | ★★ | ||

| 2023-08-04 13:36:07 | Adware invisible: dévoilement de la fraude publicitaire ciblant les utilisateurs d'Android Invisible Adware: Unveiling Ad Fraud Targeting Android Users (lien direct) |

>  Rendu par Sangryol Ryu, chercheur à menace McAfee, nous vivons dans un monde où les publicités sont partout, et ce n'est pas une surprise ...

Rendu par Sangryol Ryu, chercheur à menace McAfee, nous vivons dans un monde où les publicités sont partout, et ce n'est pas une surprise ...

>  Authored by SangRyol Ryu, McAfee Threat Researcher We live in a world where advertisements are everywhere, and it’s no surprise...

Authored by SangRyol Ryu, McAfee Threat Researcher We live in a world where advertisements are everywhere, and it’s no surprise...

|

Threat Mobile | ★★ | ||

| 2023-08-04 13:20:47 | Les acteurs de la menace abusent du tunnel Cloudflare pour un accès persistant, vol de données Threat Actors Abuse Cloudflare Tunnel for Persistent Access, Data Theft (lien direct) |

> Les acteurs de menace ont été observés abusant de l'outil de tunnel de nuage de nuage open source.

>Threat actors have been observed abusing the open source Cloudflare Tunnel tool Cloudflared to maintain stealthy, persistent access to compromised systems. |

Tool Threat | ★★ |

To see everything:

Our RSS (filtrered)