What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-12-21 20:46:58 | La porte de la pêche de l'Iran \\ Déploie de la porte dérobée Falsefont dans le secteur de la défense Iran\\'s Peach Sandstorm Deploy FalseFont Backdoor in Defense Sector (lien direct) |

par waqas

PEACH SANDSTORM, également reconnu comme l'Holmium, s'est récemment concentré sur les cibles de la base industrielle de la défense mondiale (DIB).

Ceci est un article de HackRead.com Lire le post original: L'Iran & # 8217; s Peach Sandstorm Deploy Deploy Falsefont Backdoor dans le secteur de la défense

By Waqas Peach Sandstorm, also recognized as HOLMIUM, has recently focused on global Defense Industrial Base (DIB) targets. This is a post from HackRead.com Read the original post: Iran’s Peach Sandstorm Deploy FalseFont Backdoor in Defense Sector |

Industrial | APT 33 | ★★ | |

| 2023-12-21 15:28:06 | Microsoft: les pirates ciblent les entreprises de défense avec de nouveaux logiciels malveillants Falsefont Microsoft: Hackers target defense firms with new FalseFont malware (lien direct) |

Microsoft affirme que le groupe de cyber-espionnage iranien de l'APT33 utilise des logiciels malveillants de porte dérobée de Falsefont récemment découverts pour attaquer les entrepreneurs de défense dans le monde entier.[...]

Microsoft says the APT33 Iranian cyber-espionage group is using recently discovered FalseFont backdoor malware to attack defense contractors worldwide. [...] |

Malware | APT33 APT 33 | ★★★ | |

| 2023-12-14 18:00:00 | Le groupe de pétrole parrainé par l'État iranien déploie 3 nouveaux téléchargeurs de logiciels malveillants Iranian State-Sponsored OilRig Group Deploys 3 New Malware Downloaders (lien direct) |

L'acteur de menace parrainé par l'État iranien connu sous le nom de & nbsp; Oilrig & nbsp; a déployé trois logiciels malveillants de téléchargeur différents tout au long de 2022 pour maintenir un accès persistant aux organisations de victimes situées en Israël.

Les trois nouveaux téléchargeurs ont été nommés Odagent, OilCheck et Oilbooster par la Slovak Cybersecurity Company ESET.Les attaques ont également impliqué l'utilisation d'une version mise à jour d'un téléchargeur de pétrole connu

The Iranian state-sponsored threat actor known as OilRig deployed three different downloader malware throughout 2022 to maintain persistent access to victim organizations located in Israel. The three new downloaders have been named ODAgent, OilCheck, and OilBooster by Slovak cybersecurity company ESET. The attacks also involved the use of an updated version of a known OilRig downloader |

Malware Threat | APT 34 | ★★ | |

| 2023-12-14 16:30:00 | Les pirates liés à l'Iran développent de nouveaux téléchargeurs de logiciels malveillants pour infecter les victimes en Israël Iran-linked hackers develop new malware downloaders to infect victims in Israel (lien direct) |

Un groupe de cyber-espionnage lié au gouvernement iranien a développé plusieurs nouveaux téléchargeurs de logiciels malveillants au cours des deux dernières années et les a récemment utilisés pour cibler des organisations en Israël.Des chercheurs de la société Slovaquie ESET attribué Les téléchargeurs nouvellement découverts au groupe iranien de menace persistant avancé Oilrig, également connu sous le nom d'APT34.Selon les rapports précédents

Un groupe de cyber-espionnage lié au gouvernement iranien a développé plusieurs nouveaux téléchargeurs de logiciels malveillants au cours des deux dernières années et les a récemment utilisés pour cibler des organisations en Israël.Des chercheurs de la société Slovaquie ESET attribué Les téléchargeurs nouvellement découverts au groupe iranien de menace persistant avancé Oilrig, également connu sous le nom d'APT34.Selon les rapports précédents

A cyber-espionage group linked to the Iranian government developed several new malware downloaders over the past two years and has recently been using them to target organizations in Israel. Researchers at the Slovakia-based company ESET attributed the newly discovered downloaders to the Iranian advanced persistent threat group OilRig, also known as APT34. Previous reports said

A cyber-espionage group linked to the Iranian government developed several new malware downloaders over the past two years and has recently been using them to target organizations in Israel. Researchers at the Slovakia-based company ESET attributed the newly discovered downloaders to the Iranian advanced persistent threat group OilRig, also known as APT34. Previous reports said |

Malware Threat | APT 34 | ★★ | |

| 2023-12-14 10:30:00 | Les attaques persistantes de Oilrig \\ à l'aide de téléchargeurs alimentés par le service cloud OilRig\\'s persistent attacks using cloud service-powered downloaders (lien direct) |

Les chercheurs de l'ESET documentent une série de nouveaux téléchargeurs de pétrole, tous s'appuyant sur des fournisseurs de services cloud légitimes pour les communications C& C

ESET researchers document a series of new OilRig downloaders, all relying on legitimate cloud service providers for C&C communications |

Cloud | APT 34 | ★★ | |

| 2023-12-13 19:34:57 | Opération forgeron: Lazarus cible les organisations du monde Operation Blacksmith: Lazarus Targets Organizations Worldwide Using Novel Telegram-Based Malware Written in DLang (lien direct) |

#### Description

Cisco Talos a découvert une nouvelle campagne menée par le groupe Lazare, appelé "Operation Blacksmith", qui emploie au moins trois nouvelles familles de logiciels malveillants basés sur Dlang, dont deux sont des chevaux de Troie (rats), où l'un d'eux utilise des robots télégrammes etcanaux comme moyen de communications de commandement et de contrôle (C2).

Les rats sont nommés "ninerat" et "dlrat", et le téléchargeur s'appelle "Bottomloader".La campagne consiste en un ciblage opportuniste continu des entreprises à l'échelle mondiale qui hébergent et exposent publiquement leur infrastructure vulnérable à l'exploitation de la vulnérabilité des jours tels que CVE-2021-44228 (log4j).Lazare a ciblé les sociétés de fabrication, d'agriculture et de sécurité physique.Le malware est écrit dans DLANG, indiquant un changement définitif dans les TTP des groupes APT qui relèvent du parapluie de Lazare, l'adoption accrue de logiciels malveillants étant rédigée à l'aide de cadres non traditionnels tels que le framework QT, y compris MagicRat et Quiterat.

#### URL de référence (s)

1. https://blog.talosintelligence.com/lazarus_new_rats_dlang_and_telegram/

#### Date de publication

11 décembre 2023

#### Auteurs)

Jungsoo an

#### Description Cisco Talos has discovered a new campaign conducted by the Lazarus Group, called "Operation Blacksmith," which employs at least three new DLang-based malware families, two of which are remote access trojans (RATs), where one of these uses Telegram bots and channels as a medium of command and control (C2) communications. The RATs are named "NineRAT" and "DLRAT," and the downloader is called "BottomLoader." The campaign consists of continued opportunistic targeting of enterprises globally that publicly host and expose their vulnerable infrastructure to n-day vulnerability exploitation such as CVE-2021-44228 (Log4j). Lazarus has targeted manufacturing, agricultural, and physical security companies. The malware is written in DLang, indicating a definitive shift in TTPs from APT groups falling under the Lazarus umbrella with the increased adoption of malware being authored using non-traditional frameworks such as the Qt framework, including MagicRAT and QuiteRAT. #### Reference URL(s) 1. https://blog.talosintelligence.com/lazarus_new_rats_dlang_and_telegram/ #### Publication Date December 11, 2023 #### Author(s) Jungsoo An |

Malware Vulnerability | APT 38 | ★★★ | |

| 2023-12-13 10:21:31 | La plate-forme de protection de Phosphore CPS a déclaré que les directives d'atténuation de la CISA pour les principaux risques de confession Phosphorus CPS Protection Platform said to match CISA mitigation guidance for top misconfiguration risk (lien direct) |

> Le phosphore a appelé les organisations avec des systèmes cyber-physiques (CPS) pour résoudre les problèmes de mauvaise configuration clés qui les rendent vulnérables ...

>Phosphorus has called upon organizations with cyber-physical systems (CPS) to address key misconfiguration issues that leave them vulnerable... |

APT 35 | ★★★ | ||

| 2023-12-13 06:05:28 | Le rapport de réflexion sur les étiquettes NSO, Lazarus, comme \\ 'cyber-mercenaires \\' Think tank report labels NSO, Lazarus, as \\'cyber mercenaries\\' (lien direct) |

Bien sûr, ils font des crimes.Mais les gouvernements de déni plausible adorent qu'ils méritent une étiquette différente gangs de cybercriminalité comme le célèbre groupe de Lazare et les vendeurs de logiciels espions comme le NSO d'Israel \\ devraient être considérés comme des cyber-mercenaires & # 8211;et devenir le sujet d'une réponse internationale concertée & # 8211;Selon un rapport du lundi de la Fondation de recherche sur l'observateur de réflexion basée à Delhi (ORF).…

Sure, they do crimes. But the plausible deniability governments adore means they deserve a different label Cybercrime gangs like the notorious Lazarus group and spyware vendors like Israel\'s NSO should be considered cyber mercenaries – and become the subject of a concerted international response – according to a Monday report from Delhi-based think tank Observer Research Foundation (ORF).… |

APT 38 | ★★ | ||

| 2023-12-12 10:21:10 | Log4j : deux ans après, la menace persiste (lien direct) | Voilà deux ans, on découvrait une faille critique dans Log4j. Des malwares en tirent encore parti. Illustration avec trois d'entre eux, liés à l'APT Lazarus. | APT 38 | ★★★ | ||

| 2023-12-12 09:32:48 | Cisco révèle l'opération forger Cisco reveals Operation Blacksmith as Lazarus targets organizations with new Telegram-based malware in DLang (lien direct) |

Cisco Talos a découvert une nouvelle campagne menée par le groupe Lazare qu'il a nommé le forgeron de l'opération, \\ 'employant ...

Cisco Talos discovered a new campaign conducted by the Lazarus Group that it has codenamed \'Operation Blacksmith,\' employing... |

Malware | APT 38 | ★★★ | |

| 2023-12-11 20:30:00 | Pirates nord-coréens utilisant la vulnérabilité log4j dans la campagne mondiale North Korean hackers using Log4J vulnerability in global campaign (lien direct) |

Les pirates connectés à Groupe de Lazarus de la Corée du Nord ont exploité le Vulnérabilité LOG4J Dans une campagne d'attaques ciblant les entreprises dans les secteurs de la fabrication, de l'agriculture et de la sécurité physique.Connu sous le nom de «Faire du forgeron de l'opération», la campagne a vu les pirates de Lazarus utiliser au moins trois nouvelles familles de logiciels malveillants, selon des chercheurs de Cisco Talos qui ont nommé l'un des

Les pirates connectés à Groupe de Lazarus de la Corée du Nord ont exploité le Vulnérabilité LOG4J Dans une campagne d'attaques ciblant les entreprises dans les secteurs de la fabrication, de l'agriculture et de la sécurité physique.Connu sous le nom de «Faire du forgeron de l'opération», la campagne a vu les pirates de Lazarus utiliser au moins trois nouvelles familles de logiciels malveillants, selon des chercheurs de Cisco Talos qui ont nommé l'un des

Hackers connected to North Korea\'s Lazarus Group have been exploiting the Log4j vulnerability in a campaign of attacks targeting companies in the manufacturing, agriculture and physical security sectors. Known as “Operation Blacksmith,” the campaign saw Lazarus hackers use at least three new malware families, according to researchers at Cisco Talos who named one of the

Hackers connected to North Korea\'s Lazarus Group have been exploiting the Log4j vulnerability in a campaign of attacks targeting companies in the manufacturing, agriculture and physical security sectors. Known as “Operation Blacksmith,” the campaign saw Lazarus hackers use at least three new malware families, according to researchers at Cisco Talos who named one of the |

Malware Vulnerability | APT 38 | ★★ | |

| 2023-12-11 18:30:00 | Groupe Lazarus utilisant des exploits log4j pour déployer des chevaux de Troie à distance Lazarus Group Using Log4j Exploits to Deploy Remote Access Trojans (lien direct) |

L'acteur de menace notoire en Corée du Nord connu sous le nom de & NBSP; Lazarus Group & NBSP; a été attribué à une nouvelle campagne mondiale qui implique l'exploitation opportuniste des défauts de sécurité dans Log4J pour déployer des trojans d'accès à distance non documenté (rats) sur des hôtes compromis.

Cisco Talos suit l'activité sous le nom de l'opération Blacksmith, notant l'utilisation de trois dlang

The notorious North Korea-linked threat actor known as the Lazarus Group has been attributed to a new global campaign that involves the opportunistic exploitation of security flaws in Log4j to deploy previously undocumented remote access trojans (RATs) on compromised hosts. Cisco Talos is tracking the activity under the name Operation Blacksmith, noting the use of three DLang-based |

Threat | APT 38 | ★★★ | |

| 2023-12-11 18:08:15 | Langues de mémoire de mémoire si chaudes en ce moment, accepte le groupe Lazarus alors qu'il frappe les logiciels malveillants dlang Memory-safe languages so hot right now, agrees Lazarus Group as it slings DLang malware (lien direct) |

Le dernier cyber-groupe offensif pour passer à la programmation atypique pour les charges utiles La recherche sur les attaques de Lazarus Group \\ à l'aide de Log4Shell a révélé de nouvelles souches de logiciels malveillants écrits dans un langage de programmation atypique.… | Malware | APT 38 | ★★ | |

| 2023-12-11 17:00:00 | Le groupe Lazarus cible le défaut log4shell via des bots télégrammes Lazarus Group Targets Log4Shell Flaw Via Telegram Bots (lien direct) |

Cisco Talos a déclaré que le forgeron de l'opération a mis à profit la faille dans les serveurs VMware Horizon à la face publique

Cisco Talos said Operation Blacksmith leveraged the flaw in publicly facing VMWare Horizon servers |

APT 38 | ★★ | ||

| 2023-12-11 16:25:32 | Les pirates de Lazarus déposent de nouveaux logiciels malveillants de rat en utilisant un bug Log4J de 2 ans Lazarus hackers drop new RAT malware using 2-year-old Log4j bug (lien direct) |

Le célèbre groupe de piratage nord-coréen connu sous le nom de Lazarus continue d'exploiter le CVE-2021-44228, alias "Log4Shell", cette fois pour déployer trois familles de logiciels malveillants invisibles écrites à Dlang.[...]

The notorious North Korean hacking group known as Lazarus continues to exploit CVE-2021-44228, aka "Log4Shell," this time to deploy three previously unseen malware families written in DLang. [...] |

Malware Threat | APT 38 | ★★ | |

| 2023-12-11 16:15:00 | Le groupe Lazarus est toujours à la main Log4Shell, en utilisant des rats écrits en \\ 'd \\' Lazarus Group Is Still Juicing Log4Shell, Using RATs Written in \\'D\\' (lien direct) |

La tristement célèbre vulnérabilité peut être de l'ancien côté à ce stade, mais Primo apt Lazarus de la Corée du Nord crée de nouveaux logiciels malveillants uniques autour de lui à un clip remarquable.

The infamous vulnerability may be on the older side at this point, but North Korea\'s primo APT Lazarus is creating new, unique malware around it at a remarkable clip. |

Malware Vulnerability | APT 38 | ★★ | |

| 2023-12-06 21:30:00 | Les pirates nord-coréens ont volé les données du système anti-aérien de l'entreprise sud-coréenne North Korean hackers stole anti-aircraft system data from South Korean firm (lien direct) |

La police métropolitaine de Séoul a accusé mardi un groupe de piratage nord-coréen de cibler des sociétés sud-coréennes liées à l'industrie de la défense et de voler des informations sensibles sur les systèmes d'armes anti-aériens.Dans un communiqué de presse, faire connaître l'enquête sur le groupe de piratage d'Andariel - qui a des liens vers le célèbre groupe de Lazare - la police a déclaré qu'ils

La police métropolitaine de Séoul a accusé mardi un groupe de piratage nord-coréen de cibler des sociétés sud-coréennes liées à l'industrie de la défense et de voler des informations sensibles sur les systèmes d'armes anti-aériens.Dans un communiqué de presse, faire connaître l'enquête sur le groupe de piratage d'Andariel - qui a des liens vers le célèbre groupe de Lazare - la police a déclaré qu'ils

The Seoul Metropolitan Police on Tuesday accused a North Korean hacking group of targeting South Korean companies connected to the defense industry and stealing sensitive information about anti-aircraft weapon systems. In a press release publicizing the investigation into the Andariel hacking group - which has links to the notorious Lazarus Group - police said they

The Seoul Metropolitan Police on Tuesday accused a North Korean hacking group of targeting South Korean companies connected to the defense industry and stealing sensitive information about anti-aircraft weapon systems. In a press release publicizing the investigation into the Andariel hacking group - which has links to the notorious Lazarus Group - police said they |

APT 38 | ★★★ | ||

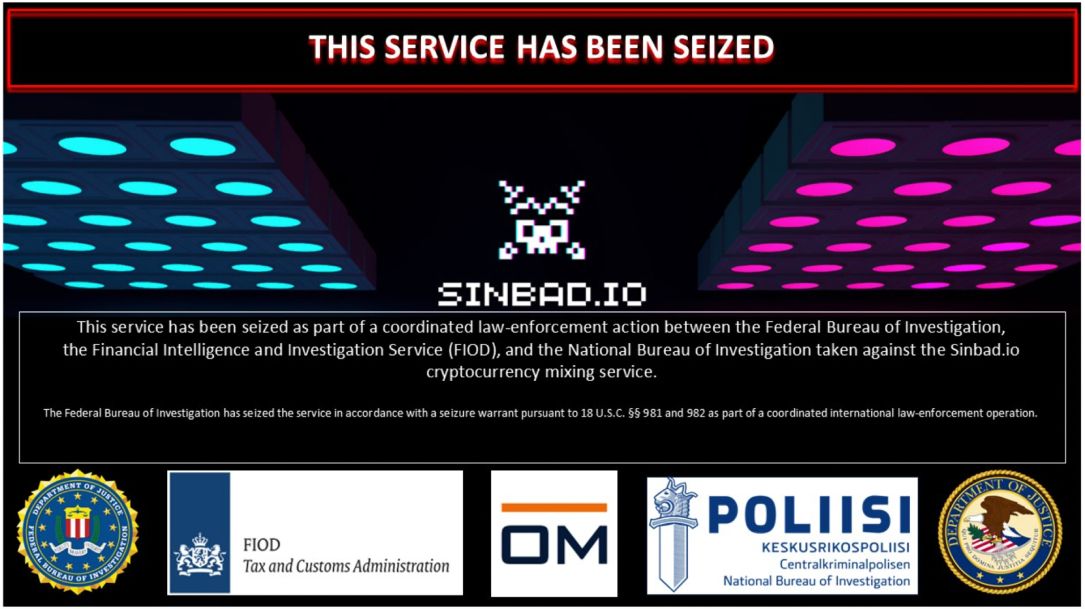

| 2023-11-30 17:35:00 | Feds saisit \\ 'Sinbad \\' Mélangeur cryptographique utilisé par la Corée du Nord \\'s Lazarus Feds Seize \\'Sinbad\\' Crypto Mixer Used by North Korea\\'s Lazarus (lien direct) |

L'acteur de menace prolifique a blanchi des centaines de millions de dollars en monnaie virtuelle volée par le biais du service.

The prolific threat actor has laundered hundreds of millions of dollars in stolen virtual currency through the service. |

Threat | APT 38 APT 38 | ★★ | |

| 2023-11-30 17:25:00 | Le groupe de Lazarus de la Corée du Nord s'accompagne de 3 milliards de dollars de hacks de crypto-monnaie North Korea\\'s Lazarus Group Rakes in $3 Billion from Cryptocurrency Hacks (lien direct) |

Les acteurs de la menace de la République de Corée du peuple démocrate (RPDC) visent de plus en plus le secteur des crypto-monnaies en tant que mécanisme majeur de génération de revenus depuis au moins 2017 pour contourner les sanctions imposées au pays.

"Même si le mouvement à l'intérieur et à l'extérieur et à l'intérieur du pays est fortement restreint et que sa population générale est isolée du reste du monde, le régime \'s

Threat actors from the Democratic People\'s Republic of Korea (DPRK) are increasingly targeting the cryptocurrency sector as a major revenue generation mechanism since at least 2017 to get around sanctions imposed against the country. "Even though movement in and out of and within the country is heavily restricted, and its general population is isolated from the rest of the world, the regime\'s |

Threat | APT 38 APT 38 | ★★ | |

| 2023-11-30 11:39:00 | Mélangeur de crypto-monnaie Sinbad Sinbad US U.S. Treasury Sanctions Sinbad Cryptocurrency Mixer Used by North Korean Hackers (lien direct) |

Mercredi, le Département du Trésor américain a imposé des sanctions contre Sinbad, un mélangeur de devises virtuel qui a été utilisé par le groupe de Lazarus lié à la Corée du Nord pour blanchir le produit mal acquis.

"Sinbad a traité des millions de dollars \\ 'de monnaie virtuelle de la part des cadraves du groupe Lazare, y compris les cambriolages Horizon Bridge et Axie Infinity", a indiqué le ministère.

"Sinbad est également utilisé par

The U.S. Treasury Department on Wednesday imposed sanctions against Sinbad, a virtual currency mixer that has been put to use by the North Korea-linked Lazarus Group to launder ill-gotten proceeds. "Sinbad has processed millions of dollars\' worth of virtual currency from Lazarus Group heists, including the Horizon Bridge and Axie Infinity heists," the department said. "Sinbad is also used by |

APT 38 APT 38 | ★★ | ||

| 2023-11-29 21:45:00 | US Treasury sanctions Sinbad Cryptocurrency Mixer utilisé par les pirates nord-coréens US Treasury sanctions Sinbad cryptocurrency mixer used by North Korean hackers (lien direct) |

Le département du Trésor américain le mercredi sanctionné Un mélangeur de crypto-monnaie populaire utilisé pour blanchir les fonds volés par des pirates liés au gouvernement nord-coréen.Le Contrôle des actifs étrangers (OFAC) du Département du Trésor a annoncé de nouvelles sanctions sur Sinbad.io, qui, selon les responsables

Le département du Trésor américain le mercredi sanctionné Un mélangeur de crypto-monnaie populaire utilisé pour blanchir les fonds volés par des pirates liés au gouvernement nord-coréen.Le Contrôle des actifs étrangers (OFAC) du Département du Trésor a annoncé de nouvelles sanctions sur Sinbad.io, qui, selon les responsables

The U.S. Treasury Department on Wednesday sanctioned a popular cryptocurrency mixer used to launder funds stolen by hackers connected to the North Korean government. The Treasury Department\'s Office of Foreign Assets Control (OFAC) announced new sanctions on Sinbad.io, which officials said has been used by North Korea\'s Lazarus Group to process millions of dollars\' worth

The U.S. Treasury Department on Wednesday sanctioned a popular cryptocurrency mixer used to launder funds stolen by hackers connected to the North Korean government. The Treasury Department\'s Office of Foreign Assets Control (OFAC) announced new sanctions on Sinbad.io, which officials said has been used by North Korea\'s Lazarus Group to process millions of dollars\' worth |

APT 38 APT 38 | ★★ | ||

| 2023-11-29 19:37:23 | US saisit le mélangeur Bitcoin Sinbad.io utilisé par Lazarus Group US Seizes Bitcoin Mixer Sinbad.io Used by Lazarus Group (lien direct) |

> Par waqas

US Treasury sanctions Sinbad.io pour blanchir des millions de fonds volés liés au groupe de Lazarus de la Corée du Nord.

Ceci est un article de HackRead.com Lire le message original: US saisit le mélangeur Bitcoin Sinbad.io utilisé par Lazarus Group

>By Waqas US Treasury Sanctions Sinbad.io for Laundering Millions in Stolen Funds Linked to North Korea\'s Lazarus Group. This is a post from HackRead.com Read the original post: US Seizes Bitcoin Mixer Sinbad.io Used by Lazarus Group |

APT 38 APT 38 | ★★ | ||

| 2023-11-28 17:30:00 | Macos malware mix & match: les apts nord-coréens suscitent des attaques fraîches macOS Malware Mix & Match: North Korean APTs Stir Up Fresh Attacks (lien direct) |

Lazare et ses cohortes changent de chargement et d'autres code entre Rustbucket et Kandykorn MacOS malware pour tromper les victimes et les chercheurs.

Lazarus and its cohorts are switching loaders and other code between RustBucket and KandyKorn macOS malware to fool victims and researchers. |

Malware | APT 38 APT 38 | ★★ | |

| 2023-11-28 00:00:00 | Enquêter sur le risque de références compromises et d'actifs exposés à Internet explorez le rapport révélant les industries et les tailles d'entreprise avec les taux les plus élevés d'identification compromises et d'actifs exposés à Internet.En savoir plus Investigating the Risk of Compromised Credentials and Internet-Exposed Assets Explore the report revealing industries and company sizes with the highest rates of compromised credentials and internet-exposed assets. Read More (lien direct) |

IntroductionIn this report, Kovrr collected and analyzed data to better understand one of the most common initial access vectors (1) - the use of compromised credentials (Valid Accounts - T1078) (2) to access internet-exposed assets (External Remote Services - T113) (3). The toxic combination of these two initial access vectors can allow malicious actors to gain a foothold in company networks before moving on to the next stage of their attack, which can be data theft, ransomware, denial of service, or any other action. There are numerous examples of breaches perpetrated by many attack groups that have occurred using this combination, for example, breaches by Lapsus (4) and APT39 (5), among others. âThis report seeks to demonstrate which industries and company sizes have the highest percentage of compromised credentials and number of internet-exposed assets and face a higher risk of having their networks breached by the toxic combination of the initial access vectors mentioned above.âIt should be noted that having an asset exposed to the internet does not inherently pose a risk or indicate that a company has poor security. In our highly digitized world, companies are required to expose services to the internet so their services can be accessed by customers, vendors, and remote employees. These services include VPN servers, SaaS applications developed by the company, databases, and shared storage units. However, there are some common cases when having an asset exposed to the internet can be extremely risky, for example:âWhen a company unintentionally exposes an asset due to misconfiguration.When a malicious third party obtains compromised credentials of a legitimate third party and accesses an exposed asset.  âTo limit unnecessary internet exposure, companies should employ the following possible mitigations:âUse Multi-Factor Authentication (MFA) for any services or assets that require a connection so that compromised credentials on their own will not be enough to breach an exposed asset.Limit access to the asset to only specific accounts, domains, and/or IP ranges.Segment the internal company network and isolate critical areas so that even if a network is breached through access to an external asset, attackers will not be able to use that access to reach wider or more sensitive areas of the company network. âSummaryâThe following are the main findings from the collected data:âThe Services industry is by far the most exposed to attackers. Companies from that industry have the highest percentage of compromised credentials (74%). However, they have a relatively low amount of internet-exposed assets per company (34%). However, given that an average cyber loss in this industry has been shown to be about $45M, this is highly concerning (6). The Services industry (SIC Division I) is followed by Division E (Transportation, Communications, Electric, Gas, and Sanitary Services, with an average loss of around $58M), which is followed by Division D (Manufacturing, with an average loss of around $25M). The revenue range for companies with the highest number of compromised credentials is $1M-$10M, followed by $10M-$50M. A similar trend is also observed when evaluating company size by the number of employees. Indeed, companies with fewer employees have a higher share of compromised credentials. On average, the larger the company (both in terms of revenue and number of employees (7)), the greater the number of internet-exposed assets.There is a correlation between the industries and revenue ranges of companies targeted by ransomware and those with the highest share of compromised credentials.   âMethodologyâThe data for this research was collected as follows:âData regarding compromised credentials was first collected from Hudson Rock, a provider of various cybercrime data. Data was collected for the previous six months, beginning March 2023. This data | Ransomware Threat Studies Prediction Cloud | APT 39 APT 39 APT 17 | ★★★ | |

| 2023-11-27 13:17:33 | 6 THERAGUN CYBER MONDAY Offres (2023): Percussive Massage Devices 6 Theragun Cyber Monday Deals (2023): Percussive Massage Devices (lien direct) |

Que vous ayez des muscles endoloris, des yeux fatigués ou une peau terne, il y a un masseur de Therabody en vente qui pourrait aider.

Whether you have sore muscles, tired eyes, or dull skin, there\'s a Therabody massager on sale that could help. |

APT 37 | ★ | ||

| 2023-11-27 01:16:58 | Circonstances du groupe Andariel exploitant une vulnérabilité Apache ActiveMQ (CVE-2023-46604) Circumstances of the Andariel Group Exploiting an Apache ActiveMQ Vulnerability (CVE-2023-46604) (lien direct) |

tout en surveillant les attaques récentes du groupe de menace Andariel, le centre d'intervention d'urgence de sécurité Ahnlab (ASEC) a découvert que le Centre d'AndarieAttaquer le cas dans lequel le groupe est supposé exploiter la vulnérabilité de l'exécution du code distant Apache ActiveMQ (CVE-2023-46604) pour installer des logiciels malveillants.Le groupe Andariel Threat cible généralement les entreprises et les institutions sud-coréennes, et le groupe est connu pour être soit dans une relation coopérative du groupe de menaces de Lazare, soit dans un groupe subsidiaire de Lazarus.Leurs attaques contre la Corée du Sud ont été les premières ...

While monitoring recent attacks by the Andariel threat group, AhnLab Security Emergency response Center (ASEC) has discovered the attack case in which the group is assumed to be exploiting Apache ActiveMQ remote code execution vulnerability (CVE-2023-46604) to install malware. The Andariel threat group usually targets South Korean companies and institutions, and the group is known to be either in a cooperative relationship of the Lazarus threat group, or a subsidiary group of Lazarus. Their attacks against South Korea were first... |

APT 38 | ★★ | ||

| 2023-11-24 12:28:14 | Royaume-Uni et Corée du Sud: les pirates utilisent un jour zéro dans l'attaque de la chaîne d'approvisionnement UK and South Korea: Hackers use zero-day in supply-chain attack (lien direct) |

Un avis conjoint du National Cyber Security Center (NCSC) et du National Intelligence Service (NIS) de Corée (NIS) révèle une attaque de chaîne d'approvisionnement exécutée par des pirates nord-coréens impliquant le Magiclinethe National Cyber Security Center (NCSC) et Korea \\ 'S National Intelligence Service (NIS) avertit que le Grou de piratage de Lazare nord-coréen [...]

A joint advisory by the National Cyber Security Centre (NCSC) and Korea\'s National Intelligence Service (NIS) discloses a supply-chain attack executed by North Korean hackers involving the MagicLineThe National Cyber Security Centre (NCSC) and Korea\'s National Intelligence Service (NIS) warn that the North Korean Lazarus hacking grou [...] |

APT 38 | ★★★ | ||

| 2023-11-22 13:06:25 | Microsoft: les pirates de Lazarus violant le cyberlink dans l'attaque de la chaîne d'approvisionnement Microsoft: Lazarus hackers breach CyberLink in supply chain attack (lien direct) |

Microsoft affirme qu'un groupe de piratage nord-coréen a violé la société de logiciels multimédias taïwanais Cyberlink et a traditionnel l'un de ses installateurs pour pousser les logiciels malveillants dans une attaque de chaîne d'approvisionnement ciblant les victimes potentielles du monde entier.[...]

Microsoft says a North Korean hacking group has breached Taiwanese multimedia software company CyberLink and trojanized one of its installers to push malware in a supply chain attack targeting potential victims worldwide. [...] |

Malware | APT 38 APT 38 | ★★★ | |

| 2023-11-20 06:31:18 | Circonstances d'une attaque exploitant un programme de gestion des actifs (Andariel Group) Circumstances of an Attack Exploiting an Asset Management Program (Andariel Group) (lien direct) |

L'équipe d'analyse ASEC a identifié les circonstances du groupe Andariel distribuant des logiciels malveillants via une attaque en utilisant une certaine gestion des actifsprogramme.Le groupe Andariel est connu pour être dans une relation coopérative avec ou une organisation filiale du groupe Lazare.Le groupe Andariel lance généralement des attaques de phishing de lance, d'arrosage ou de chaîne d'approvisionnement pour la pénétration initiale.Il existe également un cas où le groupe a exploité une solution de gestion centrale pendant le processus d'installation de logiciels malveillants.Récemment, le groupe Andariel ...

The ASEC analysis team identified the circumstances of the Andariel group distributing malware via an attack using a certain asset management program. The Andariel group is known to be in a cooperative relationship with or a subsidiary organization of the Lazarus group. The Andariel group usually launches spear phishing, watering hole, or supply chain attacks for initial penetration. There is also a case where the group exploited a central management solution during the malware installation process. Recently, the Andariel group... |

Malware Technical | APT 38 APT 38 | ★★★ | |

| 2023-11-16 00:00:00 | Épisode 8: Cybercrime - Le plus grand braquage de l'histoire humaine EPISODE 8: CYBERCRIME - THE GREATEST HEIST IN HUMAN HISTORY (lien direct) |

A word of warning listeners, we do discuss the darker side of crime, including human trafficking which some of our listeners may find upsetting. If this isn\'t for you, feel free to skip this one and we\'ll see you next week.-------------------------Welcome to Compromising Positions! The tech podcast that asks non-cybersecurity professionals what we in the industry can do to make their lives easier and help make our organisations more prepared to face ever-changing human-centric cyber threats with your hosts Lianne Potter (Cyber Anthropologist @ The Anthrosecurist, and Head of SecOps at a major UK Retailer) and Jeff Watkins (CTO and cyber enthusiast). This week our guest is Ray Blake. Ray is an advisor on financial crime matters and co-creator of the Dark Money Files podcast. In this episode, we explore the motivations driving individuals to commit such crimes, probing whether it\'s sheer greed, the allure of victimless crimes, or a complex mix of factors.We discuss how the lack of direct interaction with victims and the personal rationalizations criminals make facilitate the perpetuation of these crimes. We also talk about the concept of corporate values and how they may not always align with individual morals, leading to a disconnect that can be exploited.Furthermore, we look at the responsibility and moral hazard inherent in the fight against fraud, highlighting how cybersecurity often wrongfully blames the victim rather than focusing on the perpetrator.Key Takeaways for this Episode:Financial crime and cybercrime are closely related, and the lines between them are blurring. The lack of interaction with the victim makes it easier to commit financial crime, and rationalisation is the story of organised crime. Companies need to take responsibility for fraud and liability, and regulation and refunding customers can incentivise them to make the system safer. Personal stories are key to creating empathy and driving change, and bad security communications can cause rebellion.Links to everything Ray discussed in this episode can be found in the show notes and if you liked the show, please do leave us a review. Follow us on all good podcasting platforms and via our Youtube channel, and don\'t forget to share on LinkedIin and in your teams.It really helps us spread the word and get high-quality guests, like Ray, on future episodes. We hope you enjoyed this episode - See you next time, keep secure, and don\'t forget to ask yourself, \'Am I the compromising position here?\' Show NotesJenny \'The People Hacker\' RadcliffePeople Hacker: Confessions of a Burglar For Hire by Jenny Radcliffe | APT 32 | ★★★ | ||

| 2023-11-11 19:03:00 | Microsoft met en garde contre les fausses portails d'évaluation des compétences ciblant les demandeurs d'emploi Microsoft Warns of Fake Skills Assessment Portals Targeting IT Job Seekers (lien direct) |

Un sous-cluster au sein du tristement célèbre groupe de Lazare a établi de nouvelles infrastructures qui imitent les portails d'évaluation des compétences dans le cadre de ses campagnes d'ingénierie sociale.

Microsoft a attribué l'activité à un acteur de menace qu'il appelle Sapphire Sleet, le décrivant comme un "changement dans les tactiques de l'acteur persistant \\\\".

Le saphir saphire, également appelé apt38, bluenoroff, cageychameleon et cryptocore, a un

A sub-cluster within the infamous Lazarus Group has established new infrastructure that impersonates skills assessment portals as part of its social engineering campaigns. Microsoft attributed the activity to a threat actor it calls Sapphire Sleet, describing it as a "shift in the persistent actor\\\'s tactics." Sapphire Sleet, also called APT38, BlueNoroff, CageyChameleon, and CryptoCore, has a |

Threat | APT 38 APT 38 | ★★★ | |

| 2023-11-09 18:00:00 | Les pirates de chaton charmant iranien ont ciblé les organisations israéliennes en octobre Iranian Charming Kitten hackers targeted Israeli organizations in October (lien direct) |

Un groupe de piratage iranien a ciblé les organisations dans les secteurs du transport, de la logistique et de la technologie d'Israël le mois dernier au milieu d'une augmentation de la cyber-activité iranienne depuis le début de la guerre d'Israël avec le Hamas.Des chercheurs de la société de cybersécurité Crowdstrike \'s Counter Adversary Operations ont attribué l'activité à Charming Kitten, un Group iranien avancé de menace persistante (APT) , dans un [rapport

Un groupe de piratage iranien a ciblé les organisations dans les secteurs du transport, de la logistique et de la technologie d'Israël le mois dernier au milieu d'une augmentation de la cyber-activité iranienne depuis le début de la guerre d'Israël avec le Hamas.Des chercheurs de la société de cybersécurité Crowdstrike \'s Counter Adversary Operations ont attribué l'activité à Charming Kitten, un Group iranien avancé de menace persistante (APT) , dans un [rapport

An Iranian hacking group targeted organizations in Israel\'s transportation, logistics and technology sectors last month amid an uptick in Iranian cyber activity since the start of Israel\'s war with Hamas. Researchers at the cybersecurity company CrowdStrike\'s Counter Adversary Operations attributed the activity to Charming Kitten, an Iranian advanced persistent threat (APT) group, in a [report

An Iranian hacking group targeted organizations in Israel\'s transportation, logistics and technology sectors last month amid an uptick in Iranian cyber activity since the start of Israel\'s war with Hamas. Researchers at the cybersecurity company CrowdStrike\'s Counter Adversary Operations attributed the activity to Charming Kitten, an Iranian advanced persistent threat (APT) group, in a [report |

Threat | APT 35 | ★★ | |

| 2023-11-08 10:34:54 | Bluenoroff APT lié à Lazare ciblant les macos avec un logiciel malveillant Objcshellz Lazarus-Linked BlueNoroff APT Targeting macOS with ObjCShellz Malware (lien direct) |

> Par waqas

Bluenoroff est un sous-groupe du plus grand groupe soutenu par l'État nord-coréen appelé Lazarus.

Ceci est un article de HackRead.com Lire le post original: Bluenoroff APT lié à Lazare ciblant les macOS avec des logiciels malveillants objcshellz

>By Waqas BlueNoroff is a subgroup of the larger North Korean state-backed group called Lazarus. This is a post from HackRead.com Read the original post: Lazarus-Linked BlueNoroff APT Targeting macOS with ObjCShellz Malware |

Malware | APT 38 APT 38 | ★★ | |

| 2023-11-05 17:35:51 | Les drones maritimes sont-ils l'avenir de la guerre navale? Are Maritime Drones the Future of Naval Warfare? (lien direct) |

Vous êtes-vous déjà trouvé à réfléchir sur l'avenir du combat en mer?Je veux dire, ce n'est pas votre bavardage quotidien, mais imaginez l'océan grouillant avec ces [plus ...]

Ever found yourself musing over the future of combat at sea? I mean, it’s not your everyday chatter, but imagine the ocean teeming with these [more...] |

APT 32 | ★★ | ||

| 2023-11-03 20:01:17 | Le groupe Lazarus utilise des logiciels malveillants Kandykorn MacOS pour le vol cryptographique Lazarus Group uses KandyKorn macOS malware for crypto theft (lien direct) |

> Par deeba ahmed

Un autre jour, une autre opération de logiciels malveillants par le tristement célèbre groupe de Lazare ciblant les ingénieurs de la blockchain et les utilisateurs de crypto.

Ceci est un article de HackRead.com Lire le post original: Lazarus groupe LazarusUtilise des logiciels malveillants de Kandykorn MacOS pour le vol cryptographique

>By Deeba Ahmed Another day, another malware operation by the infamous Lazarus group targeting blockchain engineers and crypto users. This is a post from HackRead.com Read the original post: Lazarus Group uses KandyKorn macOS malware for crypto theft |

Malware | APT 38 APT 38 | ★★★ | |

| 2023-11-03 18:55:00 | \\ 'kandykorn \\' macos malware attire les ingénieurs cryptographiques \\'KandyKorn\\' macOS Malware Lures Crypto Engineers (lien direct) |

Se faisant passer pour ses collègues ingénieurs, le groupe de cybercrimes parrainé par l'État nord-coréen Lazare a trompé les développeurs de crypto-échanges pour télécharger le malware difficile à détecter.

Posing as fellow engineers, the North Korean state-sponsored cybercrime group Lazarus tricked crypto-exchange developers into downloading the hard-to-detect malware. |

Malware | APT 38 APT 38 | ★★ | |

| 2023-11-03 14:10:49 | Les pirates nord-coréens utilisent de nouveaux \\ 'kandykorn \\' macos malware en attaques North Korean Hackers Use New \\'KandyKorn\\' macOS Malware in Attacks (lien direct) |

Les chercheurs en sécurité découvrent les nouveaux logiciels malveillants de MacOS et Windows associés au groupe de Lazare lié à la Corée du Nord.

Security researchers uncover new macOS and Windows malware associated with the North Korea-linked Lazarus Group. |

Malware | APT 38 APT 38 | ★★ | |

| 2023-11-02 15:22:01 | Nouveau macOS \\ 'Kandykorn \\' Target malware cible des ingénieurs de crypto-monnaie New macOS \\'KandyKorn\\' malware targets cryptocurrency engineers (lien direct) |

Un nouveau malware macOS surnommé \\ 'Kandykorn \' a été repéré dans une campagne attribuée au groupe nord-coréen de piratage de Lazare, ciblant les ingénieurs de blockchain d'une plate-forme d'échange de crypto-monnaie.[...]

A new macOS malware dubbed \'KandyKorn\' has been spotted in a campaign attributed to the North Korean Lazarus hacking group, targeting blockchain engineers of a cryptocurrency exchange platform. [...] |

Malware | APT 38 APT 38 | ★★★ | |

| 2023-11-02 14:46:00 | \\ 'Manticore marqué \\' déchaîne le cyber-espionnage iranien le plus avancé à ce jour \\'Scarred Manticore\\' Unleashes the Most Advanced Iranian Cyber Espionage Yet (lien direct) |

Le nouveau cadre de logiciel malveillant soutenu par le gouvernement représente une étape dans la cyber-sophistication de l'Iran \\.

The government-backed APT\'s new malware framework represents a step up in Iran\'s cyber sophistication. |

Malware | APT 34 | ★★★ | |

| 2023-11-02 12:47:00 | Les ingénieurs de blockchain \\ 'Mac sont des cibles de logiciels malveillants liés à la Corée du Nord Blockchain engineers\\' Macs are targets of North Korea-linked malware (lien direct) |

Les pirates liés à la Corée du Nord ciblent les ingénieurs de blockchain \\ 'Apple avec de nouveaux logiciels malveillants avancés, ont révélé des chercheurs.Les tactiques et les techniques utilisées dans la campagne chevauchent l'activité du groupe de pirates nord-coréen parrainé par l'État Lazarus, comme l'a rapporté la société de cybersécurité Elastic Security Labs.L'objectif probable des pirates est de voler la crypto-monnaie comme

Les pirates liés à la Corée du Nord ciblent les ingénieurs de blockchain \\ 'Apple avec de nouveaux logiciels malveillants avancés, ont révélé des chercheurs.Les tactiques et les techniques utilisées dans la campagne chevauchent l'activité du groupe de pirates nord-coréen parrainé par l'État Lazarus, comme l'a rapporté la société de cybersécurité Elastic Security Labs.L'objectif probable des pirates est de voler la crypto-monnaie comme

Hackers linked to North Korea are targeting blockchain engineers\' Apple devices with new, advanced malware, researchers have found. The tactics and techniques used in the campaign overlap with the activity of the North Korean state-sponsored hacker group Lazarus, as reported by cybersecurity firm Elastic Security Labs. The hackers\' likely goal is to steal cryptocurrency as

Hackers linked to North Korea are targeting blockchain engineers\' Apple devices with new, advanced malware, researchers have found. The tactics and techniques used in the campaign overlap with the activity of the North Korean state-sponsored hacker group Lazarus, as reported by cybersecurity firm Elastic Security Labs. The hackers\' likely goal is to steal cryptocurrency as |

Malware | APT 38 APT 38 | ★★ | |

| 2023-11-01 14:32:00 | Hackers nord-coréens ciblant les experts en crypto avec des logiciels malveillants de Kandy Korn North Korean Hackers Tageting Crypto Experts with KANDYKORN macOS Malware (lien direct) |

Des acteurs de menaces parrainés par l'État de la République de Corée (RPDC) du peuple démocrate ont été trouvés ciblant les ingénieurs de blockchain d'une plate-forme d'échange de crypto sans nom via Discord avec un nouveau malware macOS surnommé Kandykorn.

Elastic Security Labs a déclaré que l'activité, tracée en avril 2023, présente des chevauchements avec le tristement célèbre groupe collectif adversaire Lazare, citant une analyse de la

State-sponsored threat actors from the Democratic People\'s Republic of Korea (DPRK) have been found targeting blockchain engineers of an unnamed crypto exchange platform via Discord with a novel macOS malware dubbed KANDYKORN. Elastic Security Labs said the activity, traced back to April 2023, exhibits overlaps with the infamous adversarial collective Lazarus Group, citing an analysis of the |

Malware Threat | APT 38 APT 38 | ★★ | |

| 2023-11-01 08:20:47 | L'Iran \\ est marqué marqué cible du Moyen-Orient avec des logiciels malveillants de liontail Iran\\'s Scarred Manticore Targets Middle East with LIONTAIL Malware (lien direct) |

par deeba ahmed

Les chercheurs pensent que l'objectif principal derrière cette campagne est l'espionnage.

Ceci est un article de HackRead.com Lire le post original: L'Iran Manticore cicatriciel des Targets du Moyen-Orient avec des logiciels malveillants liontail

By Deeba Ahmed Researchers believe that the primary goal behind this campaign is espionage. This is a post from HackRead.com Read the original post: Iran’s Scarred Manticore Targets Middle East with LIONTAIL Malware |

Malware | APT 34 APT 34 | ★★★ | |

| 2023-10-31 19:45:32 | From Albania to the Middle East: The Scarred Manticore is Listening (lien direct) | #### Description

Check Point Research (RCR) surveille une campagne d'espionnage iranienne en cours par Scarred Manticore, un acteur affilié au ministère du renseignement et de la sécurité (MOIS).Les attaques reposent sur Liontail, un cadre de logiciel malveillant passif avancé installé sur les serveurs Windows.À des fins de furtivité, les implants liionnal utilisent les appels directs vers Windows HTTP Stack Driver Http.SYS pour charger les charges utiles des résidents de mémoire.

La campagne actuelle a culminé à la mi-2023, passant sous le radar pendant au moins un an.La campagne cible les organisations de haut niveau au Moyen-Orient en mettant l'accent sur les secteurs du gouvernement, des militaires et des télécommunications, en plus des fournisseurs de services informatiques, des organisations financières et des ONG.Scarred Manticore poursuit des objectifs de grande valeur depuis des années, utilisant une variété de déambulations basées sur l'IIS pour attaquer les serveurs Windows.Ceux-ci incluent une variété de shells Web personnalisés, de bornes de dos de DLL personnalisées et d'implants basés sur le pilote.Bien que la principale motivation derrière l'opération de Manticore \\ ne soit que l'espionnage, certains des outils décrits dans ce rapport ont été associés à l'attaque destructrice parrainée par MOIS contre l'infrastructure du gouvernement albanais (appelé Dev-0861).

#### URL de référence (s)

1. https://research.checkpoint.com/2023/from-albania-to-the-middle-East-the-scarred-Manticore-is-Listening/

#### Date de publication

31 octobre 2023

#### Auteurs)

Recherche de point de contrôle

#### Description Check Point Research (CPR) is monitoring an ongoing Iranian espionage campaign by Scarred Manticore, an actor affiliated with the Ministry of Intelligence and Security (MOIS). The attacks rely on LIONTAIL, an advanced passive malware framework installed on Windows servers. For stealth purposes, LIONTIAL implants utilize direct calls to Windows HTTP stack driver HTTP.sys to load memory-residents payloads. The current campaign peaked in mid-2023, going under the radar for at least a year. The campaign targets high-profile organizations in the Middle East with a focus on government, military, and telecommunications sectors, in addition to IT service providers, financial organizations and NGOs. Scarred Manticore has been pursuing high-value targets for years, utilizing a variety of IIS-based backdoors to attack Windows servers. These include a variety of custom web shells, custom DLL backdoors, and driver-based implants. While the main motivation behind Scarred Manticore\'s operation is espionage, some of the tools described in this report have been associated with the MOIS-sponsored destructive attack against Albanian government infrastructure (referred to as DEV-0861). #### Reference URL(s) 1. https://research.checkpoint.com/2023/from-albania-to-the-middle-east-the-scarred-manticore-is-listening/ #### Publication Date October 31, 2023 #### Author(s) Check Point Research |

Malware Tool | APT 34 APT 34 | ★★ | |

| 2023-10-31 19:30:00 | Des pirates iraniens ont attrapé l'espionnage des gouvernements et des militaires au Moyen-Orient Iranian hackers caught spying on governments and military in Middle East (lien direct) |

Un acteur iranien de la menace nationale cible des organisations de haut niveau au Moyen-Orient dans une campagne d'espionnage en cours, selon un nouveau rapport.Suivi en tant que Manticore marqué, le groupe cible principalement les secteurs du gouvernement, des militaires et des télécommunications en Arabie saoudite, aux Émirats arabes unis, en Jordanie, au Koweït, à Oman, en Irak et en Israël.Ces dernières années, Manticore marqué a

Un acteur iranien de la menace nationale cible des organisations de haut niveau au Moyen-Orient dans une campagne d'espionnage en cours, selon un nouveau rapport.Suivi en tant que Manticore marqué, le groupe cible principalement les secteurs du gouvernement, des militaires et des télécommunications en Arabie saoudite, aux Émirats arabes unis, en Jordanie, au Koweït, à Oman, en Irak et en Israël.Ces dernières années, Manticore marqué a

An Iranian nation-state threat actor is targeting high-profile organizations in the Middle East in an ongoing espionage campaign, according to a new report. Tracked as Scarred Manticore, the group primarily targets government, military, and telecom sectors in Saudi Arabia, the United Arab Emirates, Jordan, Kuwait, Oman, Iraq, and Israel. In recent years, Scarred Manticore has

An Iranian nation-state threat actor is targeting high-profile organizations in the Middle East in an ongoing espionage campaign, according to a new report. Tracked as Scarred Manticore, the group primarily targets government, military, and telecom sectors in Saudi Arabia, the United Arab Emirates, Jordan, Kuwait, Oman, Iraq, and Israel. In recent years, Scarred Manticore has |

Threat | APT 34 | ★★ | |

| 2023-10-31 16:30:00 | Manticore marqué cible le Moyen-Orient avec des logiciels malveillants avancés Scarred Manticore Targets Middle East With Advanced Malware (lien direct) |

Découvert par Check Point Research (RCR) et Sygnia, la campagne a culminé à la mi-2023

Discovered by Check Point Research (CPR) and Sygnia, the campaign peaked in mid-2023 |

Malware | APT 34 | ★★★ | |

| 2023-10-31 10:56:45 | Déstaurer la saga Manticore marquée: une épopée fascinante d'espionnage à enjeux élevés qui se déroule au cœur du Moyen-Orient Unraveling the Scarred Manticore Saga: A Riveting Epic of High-Stakes Espionage Unfolding in the Heart of the Middle East (lien direct) |

> Faits saillants: 1. Intrudeurs silencieux: Manticore marqué, un groupe de cyber-menaces iranien lié à Mois (Ministère des renseignements & # 38; Security), gère tranquillement une opération d'espionnage sophistiquée furtive au Moyen-Orient.En utilisant leur dernier cadre d'outils de logiciels malveillants, Liontail, ils volent sous le radar depuis plus d'un an.2. Secteurs ciblés: La campagne se concentre sur les grands joueurs-gouvernement, militaire, télécommunications, informatique, finance et ONG au Moyen-Orient.Manticore marqué est une question de données systématiquement en train de saisir des données, montrant leur engagement envers les cibles de grande valeur.3. Évolution des tactiques: le livre de jeu de Manticore Scarre est passé des attaques de base de shell sur les serveurs Windows à [& # 8230;]

>Highlights: 1. Silent Intruders: Scarred Manticore, an Iranian cyber threat group linked to MOIS (Ministry of Intelligence & Security), is quietly running a stealthy sophisticated spying operation in the Middle East. Using their latest malware tools framework, LIONTAIL, they have been flying under the radar for over a year. 2. Targeted Sectors: The campaign focuses on big players-government, military, telecom, IT, finance, and NGOs in the Middle East. Scarred Manticore is all about systematically nabbing data, showing their commitment to high-value targets. 3. Evolution of Tactics: Scarred Manticore’s playbook has evolved from basic web shell attacks on Windows Servers to […] |

Malware Tool Threat | APT 34 | ★★ | |

| 2023-10-31 10:56:34 | De l'Albanie au Moyen-Orient: le mantecore marqué écoute From Albania to the Middle East: The Scarred Manticore is Listening (lien direct) |

> Résultats clés Introduction Les recherches sur les points de contrôle, en collaboration avec l'équipe de réponse aux incidents de Sygnia \\, ont suivi et répondu aux activités de & # 160; marqué Manticore, un acteur iranien de la menace nationale qui cible principalement le gouvernement etsecteurs de télécommunications au Moyen-Orient.Manticore marqué, lié au prolifique acteur iranien Oilrig (alias APT34, Europium, Hazel Sandstorm), a constamment poursuivi [& # 8230;]

>Key Findings Introduction Check Point Research, in collaboration with Sygnia\'s Incident Response Team, has been tracking and responding to the activities of Scarred Manticore, an Iranian nation-state threat actor that primarily targets government and telecommunication sectors in the Middle East. Scarred Manticore, linked to the prolific Iranian actor OilRig (a.k.a APT34, EUROPIUM, Hazel Sandstorm), has persistently pursued […] |

Threat | APT 34 APT 34 | ★★★ | |

| 2023-10-30 17:00:00 | Lazarus Group malware cible le logiciel légitime Lazarus Group Malware Targets Legitimate Software (lien direct) |

Kaspersky a dévoilé la cyber campagne lors du sommet des analystes de sécurité

Kaspersky unveiled the cyber campaign at the Security Analyst Summit |

Malware | APT 38 | ★★ | |

| 2023-10-30 11:51:07 | Nord-coréen \\ 'lazarus \\' hackers and it Company \\'s billion-won ransomware bater North Korean \\'Lazarus\\' Hackers and IT Company\\'s Billion-Won Ransomware Heist (lien direct) |

Le récent dévoilement d'une alliance sinistre entre une entreprise informatique et des pirates nord-coréens, il est évident que le paysage cyber-menace a pris un [Plus ...]

The recent unveiling of a sinister alliance between an IT company and North Korean hackers, it’s evident that the cyber threat landscape has taken a [more...] |

Ransomware Threat | APT 38 | ★★★ | |

| 2023-10-27 20:27:00 | Le groupe coréen Lazarus cible le fournisseur de logiciels utilisant des défauts connus N. Korean Lazarus Group Targets Software Vendor Using Known Flaws (lien direct) |

Le groupe de Lazare aligné nord-en Corée a été attribué comme derrière une nouvelle campagne dans laquelle un fournisseur de logiciel sans nom a été compromis par l'exploitation de défauts de sécurité connus dans un autre logiciel de haut niveau.

Selon Kaspersky, les séquences d'attaque ont abouti au déploiement de familles de logiciels malveillants tels que Signbt et Lpeclient, un outil de piratage connu utilisé par l'acteur de menace pour

The North Korea-aligned Lazarus Group has been attributed as behind a new campaign in which an unnamed software vendor was compromised through the exploitation of known security flaws in another high-profile software. The attack sequences, according to Kaspersky, culminated in the deployment of malware families such as SIGNBT and LPEClient, a known hacking tool used by the threat actor for |

Malware Tool Threat | APT 38 APT 38 | ★★★ |

To see everything:

Our RSS (filtrered)