What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-05-15 22:36:39 | Hacking Forum BreachForums saisis par le FBI et le DOJ Hacking Forum BreachForums Seized by FBI and DOJ (lien direct) |

Le FBI a saisi BreachForums, un site Web infâme pour publier des données violées.La saisie a été effectuée mercredi matin dans le cadre d'une enquête en cours sur les perfores et les raidforums.

Cela vient des jours après que les données de la plate-forme Europol pour les experts (EPE) ont été violées.

Alors que le FBI passe par les données backend, les internautes peuvent contacter l'agence s'ils ont des informations sur l'activité cybercriminale sur BreachForums.

Le FBI a réussi la crise avec l'aide du ministère de la Justice et des partenaires internationaux.

Site Web de BreachForums saisi

Le site Web indique que le FBI a désormais un contrôle sur les données backend de site Web.Cela signifie que le bureau d'enquête a accès à toutes les transactions effectuées via le forum de piratage.

Le site Web de BreachForum affiche désormais des logos de plusieurs organismes d'application de la loi, notamment le DOJ, la police néo-zélandaise, la police fédérale australienne, l'agence nationale de crime, etc.

Il a également utilisé la photo de profil du site Web de deux administrateurs, Baphomet et Shinyhunters, pour faire allusion au fait qu'ils seront bientôt derrière les barreaux.

Le FBI a également eu accès au canal télégramme, et le message de saisie est envoyé à partir du compte de l'administration.

Alors que le FBI passe par les données backend, les internautes peuvent contacter l'agence s'ils ont des informations sur l'activité cybercriminale sur BreachForums.

Le FBI a réussi la crise avec l'aide du ministère de la Justice et des partenaires internationaux.

Site Web de BreachForums saisi

Le site Web indique que le FBI a désormais un contrôle sur les données backend de site Web.Cela signifie que le bureau d'enquête a accès à toutes les transactions effectuées via le forum de piratage.

Le site Web de BreachForum affiche désormais des logos de plusieurs organismes d'application de la loi, notamment le DOJ, la police néo-zélandaise, la police fédérale australienne, l'agence nationale de crime, etc.

Il a également utilisé la photo de profil du site Web de deux administrateurs, Baphomet et Shinyhunters, pour faire allusion au fait qu'ils seront bientôt derrière les barreaux.

Le FBI a également eu accès au canal télégramme, et le message de saisie est envoyé à partir du compte de l'administration.

La page d'enquête du FBI contient également un formulaire de contact que les victimes peuvent utiliser.

L'agence d'application de la loi a également demandé aux internautes de fournir des informations pour aider l'enquête contre BreachForums V2, BreachForums v1 ou RaidForums.

sur BreachForums

La page d'enquête du FBI contient également un formulaire de contact que les victimes peuvent utiliser.

L'agence d'application de la loi a également demandé aux internautes de fournir des informations pour aider l'enquête contre BreachForums V2, BreachForums v1 ou RaidForums.

sur BreachForums |

Tool Legislation | |||

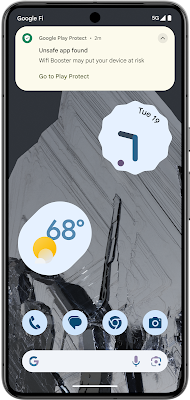

| 2024-05-15 22:30:00 | Android 15 déploie des fonctionnalités avancées pour protéger les utilisateurs des escroqueries et des applications malveillantes Android 15 Rolls Out Advanced Features to Protect Users from Scams and Malicious Apps (lien direct) |

Google dévoile un ensemble de nouvelles fonctionnalités dans Android 15 pour empêcher les applications malveillantes installées sur l'appareil de capturer des données sensibles.

Cela constitue une mise à jour de la & nbsp; Play Integrity API & nbsp; que les développeurs d'applications tiers peuvent profiter pour sécuriser leurs applications contre les logiciels malveillants.

"Les développeurs peuvent vérifier s'il existe d'autres applications en cours d'exécution qui pourraient capturer l'écran, créant

Google is unveiling a set of new features in Android 15 to prevent malicious apps installed on the device from capturing sensitive data. This constitutes an update to the Play Integrity API that third-party app developers can take advantage of to secure their applications against malware. "Developers can check if there are other apps running that could be capturing the screen, creating |

Malware Mobile | |||

| 2024-05-15 22:30:00 | Google lance des fonctionnalités de vol et de protection des données alimentées par l'IA pour les appareils Android Google Launches AI-Powered Theft and Data Protection Features for Android Devices (lien direct) |

Google a annoncé une multitude de fonctionnalités de confidentialité et de sécurité dans Android, y compris une suite de fonctionnalités de protection avancées pour aider les appareils et les données sécurisés des utilisateurs \\ 'en cas de vol.

Ces fonctionnalités visent à aider à protéger les données avant, pendant & nbsp; et & nbsp; après une tentative de vol, a déclaré le géant de la technologie, ajoutant qu'ils devraient être disponibles via une mise à jour des services Google Play pour les appareils en cours d'exécution

Google has announced a slew of privacy and security features in Android, including a suite of advanced protection features to help secure users\' devices and data in the event of a theft. These features aim to help protect data before, during and after a theft attempt, the tech giant said, adding they are expected to be available via an update to Google Play services for devices running |

Mobile | |||

| 2024-05-15 18:07:31 | AI, Platforms, Zero Trust, and Other Topics That Dominated RSA Conference 2024 (lien direct) | >Every year there's quite a bit happening at the RSA Conference and no matter how hard you try, it can be difficult to take it all in. Between a sprawling showfloor with hundreds of vendors vying for attention, speaking sessions with experts from across the industry, private meetings with customers and prospects, plus social events […] | ||||

| 2024-05-15 17:59:00 | Turla Group déploie des délais de lunarweb et de lunarmail dans les missions diplomatiques Turla Group Deploys LunarWeb and LunarMail Backdoors in Diplomatic Missions (lien direct) |

Un ministère européen des Affaires étrangères anonymes (MFA) et ses trois missions diplomatiques au Moyen-Orient ont été ciblés par deux déchets sans papiers précédemment suivis comme Lunarweb et Lunarmail.

Eset, qui a identifié l'activité, l'a attribuée avec une confiance moyenne à la Russie-Group de cyberespionnage aligné Turla (alias Fron Hunter, Ursa pensif, blizzard secret, serpent, uroburos et venimeux

An unnamed European Ministry of Foreign Affairs (MFA) and its three diplomatic missions in the Middle East were targeted by two previously undocumented backdoors tracked as LunarWeb and LunarMail. ESET, which identified the activity, attributed it with medium confidence to the Russia-aligned cyberespionage group Turla (aka Iron Hunter, Pensive Ursa, Secret Blizzard, Snake, Uroburos, and Venomous |

||||

| 2024-05-15 17:57:53 | De nouvelles déambulations sur un réseau de gouvernement européen semblent être russe New backdoors on a European government\\'s network appear to be Russian (lien direct) |

Un ministère européen des Affaires étrangères anonymes (MFA) et ses trois missions diplomatiques au Moyen-Orient ont été ciblés par deux déchets sans papiers précédemment suivis comme Lunarweb et Lunarmail.

Eset, qui a identifié l'activité, l'a attribuée avec une confiance moyenne à la Russie-Group de cyberespionnage aligné Turla (alias Fron Hunter, Ursa pensif, blizzard secret, serpent, uroburos et venimeux

An unnamed European Ministry of Foreign Affairs (MFA) and its three diplomatic missions in the Middle East were targeted by two previously undocumented backdoors tracked as LunarWeb and LunarMail. ESET, which identified the activity, attributed it with medium confidence to the Russia-aligned cyberespionage group Turla (aka Iron Hunter, Pensive Ursa, Secret Blizzard, Snake, Uroburos, and Venomous |

||||

| 2024-05-15 17:29:59 | Trois projets de loi régissant l'IA lors des élections adoptent le Comité sénatorial Three bills governing AI in elections pass Senate committee (lien direct) |

> Les projets de loi visent à protéger l'intégrité des élections de l'utilisation abusive de l'intelligence artificielle générative.

>The bills are aimed at protecting election integrity from the misuse of generative artificial intelligence. |

||||

| 2024-05-15 17:22:09 | Windows 11 KB503770 & # 038;KB5037771 provoquant toujours une défaillance VPN & # 038;Menu de démarrage des pauses Windows 11 KB5037770 & KB5037771 Still Causing VPN Failure & Breaks Start Menu (lien direct) |

Il fait partie de la routine de Microsoft pour reconnaître et résoudre les erreurs dans les builds de la version Windows 11.

Microsoft a publié mardi Windows 11 KB503777 pour Windows 11, version 22H2 / 23H2 (OS Builds 22621.3593 et 22631.3593) et KB5037770 pour la version 21h2 (OS Build 22000.2960), qui mentionnait avoir résolu plusieurs problèmes, y compris l'échec VPN.p>

Cependant, Windows 11 KB5037770 et KB503771 sont toujours affectés par au moins deux bogues, comme indiqué par les utilisateurs sur Forums.

Un bogue fait échouer les connexions VPN, tandis que l'autre bogue a provoqué la rupture du menu Démarrer.

Il existe également un problème empêchant les utilisateurs de modifier la photo du compte d'utilisateur.

Fait intéressant, la question basée sur le VPN a été soulevée dès la deuxième semaine d'avril.

Le bogue est apparu après que les utilisateurs ont installé le mise à jour le 9 avril 2024 .

De la manière habituelle, KB503770 et KB5037771 ont affirmé corriger l'erreur VPN.

Cependant, de nombreux utilisateurs ont commenté Un post reddit que le problème VPN n'a pas été résolu.

De plus, le KB5037771 a introduit un problème où les utilisateurs ne peuvent pas modifier l'image du profil du compte utilisateur.

Quand on essaie de modifier l'image du profil à partir de START> Paramètres> Comptes> Vos informations, une erreur apparaîtra avec le code 0x80070520.

Microsoft a reconnu ce problème, affirmant qu'il sera corrigé par une prochaine version.

De nombreux utilisateurs ont ajouté que KB5037771 et KB5037770 ont cassé la fonction de recherche du menu Démarrer.

Ce problème se trouve principalement sur 23h2.

Vous pouvez désinstaller la mise à jour pour résoudre ce problème pour l'instant.

Cependant, il faut noter que Microsoft n'a pas reconnu le problème de la fonction de recherche dans la version.

En outre, les utilisateurs ont mis en évidence les problèmes avec le processus de téléchargement / d'installation.

KB5037771 et KB5037770 ont tendance à rester coincés à 70% de point de téléchargement pendant longtemps, provoquant l'anxiété.

De même, les utilisateurs ont dû attendre longtemps pour que la mise à jour se poursuive après le redémarrage.

Nous mettrons à jour cet article au fur et à mesure que nous connaissons tous les correctifs.

It is part of Microsoft’s routine to acknowledge and solve errors in Windows 11 release builds. Microsoft on Tuesday released Windows 11 KB5037771 update for Windows 11, version 22H2/23H2 (OS Builds 22621.3593 and 22631.3593) and KB5037770 for version 21H2 (OS Build 22000.2960), which mentioned to have fixed several issues including VPN failure. However, Windows 11 KB5037770 and KB5037771 are still affected by at least two bugs, as reported by users on forums. One bug causes VPN connections to fail, whereas the other bug has caused the Start Menu to break. There is also an issue preventing users from changing the user account photo. Interestingly, the VPN-based issue was raised as early as |

||||

| 2024-05-15 17:08:00 | (Cyber) risque = probabilité d'occurrence x dommage (Cyber) Risk = Probability of Occurrence x Damage (lien direct) |

Voici comment améliorer votre cyber-résilience avec CVSS

Fin 2023, le système de notation de vulnérabilité commun (CVSS) v4.0 a été dévoilé, succédant au CVSS v3.0, huit ans, & nbsp; dans le but de & nbsp; améliorer l'évaluation de la vulnérabilité pour l'industrie et le public.Cette dernière version introduit des mesures supplémentaires comme la sécurité et l'automatisation pour faire face à la critique du manque de granularité

Here\'s How to Enhance Your Cyber Resilience with CVSS In late 2023, the Common Vulnerability Scoring System (CVSS) v4.0 was unveiled, succeeding the eight-year-old CVSS v3.0, with the aim to enhance vulnerability assessment for both industry and the public. This latest version introduces additional metrics like safety and automation to address criticism of lacking granularity |

Vulnerability | |||

| 2024-05-15 17:00:17 | Android 15 obtient un «espace privé», une détection de vol et un support AV1 Android 15 gets “Private Space,” theft detection, and AV1 support (lien direct) |

Android 15 Beta 2 est disponible pour les pixels et plusieurs appareils tiers.

Android 15 Beta 2 is out for Pixels and several third-party devices. |

Mobile | |||

| 2024-05-15 17:00:00 | Find Deeply Hidden Security Vulnerabilities with Deeper SAST by Sonar (lien direct) | This post delves into an actual Jenkins vulnerability to understand the intricacies of deeper SAST for detecting deeply hidden code vulnerabilities. It illustrates how deeper SAST works and explains its impact on keeping your code clean and free of these serious issues. | ||||

| 2024-05-15 17:00:00 | Le verrouillage de détection de vol Android 15 sait quand votre téléphone est volé Android 15 Theft Detection Lock Knows When Your Phone Is Stolen (lien direct) |

Google introduit de nouveaux outils de sécurité alimentés par AI dans Android 15 qui peuvent verrouiller votre téléphone si les voleurs l'aplaient.

Google is introducing new AI-powered safety tools in Android 15 that can lock down your phone if thieves nab it. |

Tool Mobile | |||

| 2024-05-15 17:00:00 | 15 Top New Android 15 Fonctions (2024): Comment installer, fonctionnalités, date de sortie 15 Top New Android 15 Features (2024): How to Install, Features, Release Date (lien direct) |

Android 15 se rapproche de sa date de sortie.Voici les fonctionnalités et les mises à niveau notables que Google a en magasin.

Android 15 is creeping closer to its release date. Here are the notable features and upgrades Google has in store. |

Mobile | |||

| 2024-05-15 17:00:00 | Toutes les nouvelles fonctionnalités à venir sur les téléphones, les montres et les téléviseurs Android cette année All the New Features Coming to Android Phones, Watches, and TVs This Year (lien direct) |

Chez E / S, Google a montré de nouvelles fonctionnalités dans Android 15, la dernière version de Wear OS, des améliorations à Google TV, etc.

At I/O, Google showed off new features in Android 15, the latest version of Wear OS, improvements to Google TV, and more. |

Mobile | |||

| 2024-05-15 16:57:29 | Forums de violation du forum de cybercriminalité populaires saisis par la police Popular Cyber Crime Forum Breach Forums Seized by Police (lien direct) |

> Par waqas

Dans un coup dur pour la cybercriminalité, les forums de violation, un marché en ligne notoire pour les données volées, ont été saisis par le FBI et le ministère de la Justice (DOJ).Ce démontage sans précédent comprend non seulement le domaine Web clair, mais aussi les sections de web sombre, d'entiercement et les comptes télégrammes.

Ceci est un article de HackRead.com Lire le post original: Forums de violation du forum de cybercriminalité populaires saisis par la police

>By Waqas In a major blow to cybercrime, Breach Forums, a notorious online marketplace for stolen data, has been seized by the FBI and Department of Justice (DoJ). This unprecedented takedown includes not just the clear web domain, but also the dark web, escrow sections and Telegram accounts. This is a post from HackRead.com Read the original post: Popular Cyber Crime Forum Breach Forums Seized by Police |

Legislation | |||

| 2024-05-15 16:56:03 | SSH Backdoor a infecté 400 000 serveurs Linux sur 15 ans et continue de se propager SSH backdoor has infected 400,000 Linux servers over 15 years and keeps on spreading (lien direct) |

Embury Bondoors SSH serveurs dans les fournisseurs d'hébergement, donnant aux logiciels malveillants extraordinaires.

Ebury backdoors SSH servers in hosting providers, giving the malware extraordinary reach. |

Malware | |||

| 2024-05-15 16:47:04 | L'étiquette Cyber Trust pourrait être en place d'ici la fin de l'année, dit la Maison Blanche Cyber trust label could be in place by end of the year, White House says (lien direct) |

Embury Bondoors SSH serveurs dans les fournisseurs d'hébergement, donnant aux logiciels malveillants extraordinaires.

Ebury backdoors SSH servers in hosting providers, giving the malware extraordinary reach. |

||||

| 2024-05-15 16:46:39 | Nouvelles tactiques déployées par le groupe de ransomware LockBit (lien direct) | >La Cellule de cybersécurité et d’intégration des communications de l’État du New Jersey (NJCCIC) vient d'alerter sur de nouvelles tactiques déployées par le groupe de ransomware influent LockBit, qui mène une attaque de phishing par e-mail à grande échelle depuis le mois d'avril 2024 par le biais du botnet Phorpiex. Communiqué – Paolo Passeri, Cyber […] The post Nouvelles tactiques déployées par le groupe de ransomware LockBit first appeared on UnderNews. | Ransomware | |||

| 2024-05-15 16:38:58 | BreachForum saisi par les autorités (lien direct) | Promis, je ne suis pas voyant, mais j'avais prévenu qu'une opération se préparait contre le forum BreachForum. Au moins un administrateur arrêté ? Le site ainsi que le compte Telegram ont été saisis.... | ||||

| 2024-05-15 16:26:00 | Embury Botnet Malware compromet 400 000 serveurs Linux au cours des 14 dernières années Ebury Botnet Malware Compromises 400,000 Linux Servers Over Past 14 Years (lien direct) |

Un botnet malveillant appelé & nbsp; Ebury & nbsp; devrait avoir compromis 400 000 serveurs Linux depuis 2009, dont plus de 100 000 étaient toujours compromis à la fin de 2023.

Les résultats proviennent de la société de cybersécurité slovaque ESET, qui l'a caractérisée comme l'une des campagnes malveillantes les plus avancées pour le gain financier.

«Les acteurs Evury ont poursuivi les activités de monétisation [...],

A malware botnet called Ebury is estimated to have compromised 400,000 Linux servers since 2009, out of which more than 100,000 were still compromised as of late 2023. The findings come from Slovak cybersecurity firm ESET, which characterized it as one of the most advanced server-side malware campaigns for financial gain. "Ebury actors have been pursuing monetization activities [...], |

Malware | |||

| 2024-05-15 16:25:00 | Il est temps de maîtriser l'ascenseur et le changement: migration de VMware vSphere à Microsoft Azure It\\'s Time to Master the Lift & Shift: Migrating from VMware vSphere to Microsoft Azure (lien direct) |

Alors que l'adoption du cloud est en tête pour de nombreux professionnels de l'informatique depuis près d'une décennie, & nbsp; it \\ 's & nbsp; seulement ces derniers mois, avec des changements et des annonces de joueurs clés, que beaucoup reconnaissent le temps à & nbsp; faire le & nbsp; déménagerest maintenant.Il peut se sentir & nbsp; comme une tâche intimidante, mais des outils existent pour vous aider à déplacer vos machines virtuelles (VM) vers un fournisseur de cloud public & # 8211;Comme Microsoft Azure

While cloud adoption has been top of mind for many IT professionals for nearly a decade, it\'s only in recent months, with industry changes and announcements from key players, that many recognize the time to make the move is now. It may feel like a daunting task, but tools exist to help you move your virtual machines (VMs) to a public cloud provider – like Microsoft Azure |

Tool Cloud | |||

| 2024-05-15 16:16:36 | L'effort révolutionnaire de la Pologne à l'intérieur de la Pologne pour compter avec des abus de logiciels espions Inside Poland\\'s groundbreaking effort to reckon with spyware abuses (lien direct) |

> La Pologne était autrefois un «point sombre» sur la maltraitance des logiciels espions, mais une sonde, des notifications de victime et plus en a fait un modèle potentiel pour d'autres nations.

>Poland was once a “dark spot” on spyware abuse, but a probe, victim notifications and more has made it a potential model for other nations. |

||||

| 2024-05-15 16:15:00 | La cyberattaque perturbe les enchères d'art de 840 millions de dollars de Christie \\ Cyber-Attack Disrupts Christie\\'s $840M Art Auctions (lien direct) |

Malgré ce revers, la maison de vente aux enchères a déclaré que les offres peuvent encore être placées par téléphone et en personne

Despite this setback, the auction house said bids can still be placed by phone and in-person |

||||

| 2024-05-15 16:01:17 | Microsoft Patches 2 exploite activement des jours zéro, 61 défauts Microsoft Patches 2 Actively Exploited Zero-Days, 61 Flaws (lien direct) |

Microsoft a publié mardi son patch de mai 2024 mardi, qui comprend des correctifs pour 61 vulnérabilités. Ce patch mardi corrige deux vulnérabilités zéro jour affectant Windows MSHTML (CVE-2024-30040) et la bibliothèque de base de la fenêtre de bureau (DWM) (CVE-2024-30051). Il corrige également une vulnérabilité critique de code distant (RCE) affectant le serveur Microsoft SharePoint (CVE-2024-30044). Les deux vulnérabilités activement exploitées zéro-jours que Microsoft adresse dans la mise à jour du patch de mai 2024 est: | Vulnerability Threat | |||

| 2024-05-15 15:55:00 | (Déjà vu) # MIWIC2024 One à regarder: Jenny McCullagh, ingénieur de cybersécurité diplômée chez Leonardo et co-fondateur et directeur des groupes de cyber-femmes C.I.C #MIWIC2024 One To Watch: Jenny McCullagh, Graduate Cybersecurity Engineer at Leonardo and Co-Founder and Director of CyberWomen Groups C.I.C (lien direct) |

Organisé par Eskenzi PR en partenariat médiatique avec le gourou de la sécurité informatique, les femmes les plus inspirantes des Cyber Awards visent à faire la lumière sur les femmes remarquables de notre industrie.Ce qui suit est une caractéristique de l'une des 2024 \\ pour regarder les gagnants sélectionnés par un groupe de juges estimé.Présenté dans un format de Q & # 38; les réponses du nominé [& # 8230;]

Le message # miwic2024 un à regarder: Jenny McCullagh, ingénieur de cybersécurité diplômée chez Leonardo et co-fondateur et directeur des groupes de cyber-femmes C.I.C Il est apparu pour la première fois sur gourou de sécurité informatique .

Organised by Eskenzi PR in media partnership with the IT Security Guru, the Most Inspiring Women in Cyber Awards aim to shed light on the remarkable women in our industry. The following is a feature on one of 2024\'s Ones to Watch winners selected by an esteemed panel of judges. Presented in a Q&A format, the nominee\'s answers […] The post #MIWIC2024 One To Watch: Jenny McCullagh, Graduate Cybersecurity Engineer at Leonardo and Co-Founder and Director of CyberWomen Groups C.I.C first appeared on IT Security Guru. |

||||

| 2024-05-15 15:54:53 | Feds seize BreachForums platform, Telegram page (lien direct) | Organisé par Eskenzi PR en partenariat médiatique avec le gourou de la sécurité informatique, les femmes les plus inspirantes des Cyber Awards visent à faire la lumière sur les femmes remarquables de notre industrie.Ce qui suit est une caractéristique de l'une des 2024 \\ pour regarder les gagnants sélectionnés par un groupe de juges estimé.Présenté dans un format de Q & # 38; les réponses du nominé [& # 8230;]

Le message # miwic2024 un à regarder: Jenny McCullagh, ingénieur de cybersécurité diplômée chez Leonardo et co-fondateur et directeur des groupes de cyber-femmes C.I.C Il est apparu pour la première fois sur gourou de sécurité informatique .

Organised by Eskenzi PR in media partnership with the IT Security Guru, the Most Inspiring Women in Cyber Awards aim to shed light on the remarkable women in our industry. The following is a feature on one of 2024\'s Ones to Watch winners selected by an esteemed panel of judges. Presented in a Q&A format, the nominee\'s answers […] The post #MIWIC2024 One To Watch: Jenny McCullagh, Graduate Cybersecurity Engineer at Leonardo and Co-Founder and Director of CyberWomen Groups C.I.C first appeared on IT Security Guru. |

||||

| 2024-05-15 15:46:11 | Quand Google Cloud amène le sujet GenAI par la data (lien direct) | À l'appui de témoignages d'Airbus, Valeo et Worldline, la plénière du Google Cloud Summit Paris 2024 a donné au sujet GenAI une forte coloration data. | Cloud | |||

| 2024-05-15 15:44:23 | Les entreprises manquaient d'examen approprié pour les liens avec les câbles sous-marins des Caraïbes, dit la FCC Companies lacked proper review for links to Caribbean undersea cables, FCC says (lien direct) |

À l'appui de témoignages d'Airbus, Valeo et Worldline, la plénière du Google Cloud Summit Paris 2024 a donné au sujet GenAI une forte coloration data. | ||||

| 2024-05-15 15:42:28 | Routeurs D-Link vulnérables à la prise de contrôle via l'exploit pour zéro jour D-Link Routers Vulnerable to Takeover Via Exploit for Zero-Day (lien direct) |

Une vulnérabilité dans le protocole de demande de connexion HNAP qui affecte une famille de périphériques donne un accès racine non authentifié pour l'exécution des commandes.

A vulnerability in the HNAP login request protocol that affects a family of devices gives unauthenticated users root access for command execution. |

Vulnerability Threat | |||

| 2024-05-15 15:30:00 | L'exploitation PDF cible les utilisateurs du lecteur Foxit PDF Exploitation Targets Foxit Reader Users (lien direct) |

La RCR a déclaré que les constructeurs d'exploitation de .NET et Python ont été utilisés pour déployer ce malware

CPR said exploit builders in .NET and Python have been employed to deploy this malware |

Malware Threat | |||

| 2024-05-15 15:24:40 | Cyber Threat Research: Poor Patching Practices and Unencrypted Protocols Continue to Haunt Enterprises (lien direct) | Recherche de cyber-menaces: les mauvaises pratiques de correction et les protocoles non cryptés continuent de hanter les entreprises

Cato Networks a dévoilé les résultats de son inaugural Rapport de menace Cato Ctrl Sase pour le premier trimestre 2024.

Les analyses du rapport Cato Cyber Threat Labs (CTRL) inaugurales analysent 1,26 billion de flux de réseaux pour identifier les risques de sécurité d'entreprise d'aujourd'hui

-

rapports spéciaux

Cyber Threat Research: Poor Patching Practices and Unencrypted Protocols Continue to Haunt Enterprises Cato Networks unveiled the findings of its inaugural Cato CTRL SASE Threat Report for Q1 2024. Inaugural Cato Cyber Threat Research Labs (CTRL) Report Analyzes 1.26 Trillion Network Flows to Identify Today\'s Enterprise Security Risks - Special Reports |

Threat Patching | |||

| 2024-05-15 15:18:46 | BreachForums, un forum de cybercriminalité en langue anglaise clé, saisi par le FBI BreachForums, a key English-language cybercrime forum, seized by the FBI (lien direct) |

Le démontage survient près d'un an après que le site a été reconstitué après une crise précédente.

The takedown comes nearly a year after the site was reconstituted after a previous seizure. |

||||

| 2024-05-15 14:57:21 | Étude Cisco : Les développeurs passent plus de temps à lutter contre les problèmes qu\'à innover (lien direct) | Étude Cisco : Les développeurs passent plus de temps à lutter contre les problèmes qu'à innover Les développeurs demandent des solutions d'observabilité full-stack afin d'accélérer la vitesse de déploiement de leurs applications et offrir aux utilisateurs finaux des expériences numériques transparentes et sécurisées. ● Les développeurs estiment que le rythme actuel de l'innovation ne sera pas viable si les entreprises ne n'équipent pas les équipes informatiques des outils dont elles ont besoin. ● En l'absence d'outils adéquats pour comprendre les causes profondes des problèmes de performance des applications et les résoudre rapidement, les développeurs passent des heures en débogage d'applications, au lieu de coder pour lancer de nouvelles applications. ● Les développeurs considèrent l'observabilité full-stack comme un outil essentiel leur permettant de s'affranchir de la surveillance et de favoriser l'innovation. - Investigations | Tool | |||

| 2024-05-15 14:36:46 | Brothers arrested for $25 million theft in Ethereum blockchain attack (lien direct) | The U.S. Department of Justice has indicted two brothers for allegedly manipulating the Ethereum blockchain and stealing $25 million worth of cryptocurrency within approximately 12 seconds in a "first-of-its-kind" scheme. [...] | ||||

| 2024-05-15 14:25:14 | Les entreprises d'IA promettent de protéger nos élections.Vont-ils être à la hauteur de leurs promesses? AI companies promise to protect our elections. Will they live up to their pledges? (lien direct) |

> Les critiques du gouvernement et de l'industrie veulent plus de transparence, de rapports et de responsabilité pour les promesses récentes de l'industrie autour de l'IA et des élections.

>Critics in government and industry want more transparency, reporting and accountability for recent industry promises around AI and elections. |

||||

| 2024-05-15 14:17:14 | Project IDX – L\'IDE nouvelle génération de Google arrive en bêta publique ! (lien direct) | Google lance en open beta Project IDX, son environnement de développement nouvelle génération tirant parti de l'IA. Découvrez ses fonctionnalités innovantes comme l'assistant de code Gemini et son intégration aux outils Google. | Tool | |||

| 2024-05-15 14:14:29 | Trend Micro Incorporated annonce de nouvelles fonctionnalités basées sur l\'IA au sein de Trend Vision One™ (lien direct) | #Cybersecurité #IA #GenIA #VisionOne Trend Vision One™ Trend Micro étend sa plate-forme de cybersécurité pour lutter contre les risques liés à l'utilisation (accidentelle ou frauduleuse) de l'IA. • Avec Trend Vision One™ - Zero Trust Secure Access (ZTSA), Trend dote sa plateforme de nouvelles fonctionnalités basées sur l''IA pour lutter contre les abus accidentels et externes de l'IA, • Une évolution qui s'inscrit dans la vision d'Eva Chen, co-fondatrice et PDG, pour qui " la promesse de l'ère de l'IA ne sera puissante que si elle est efficacement protégée ". - Produits | Prediction | |||

| 2024-05-15 14:00:02 | British Signals Agency pour protéger les candidats aux élections \\ 'Téléphones des cyberattaques British signals agency to protect election candidates\\' phones from cyberattacks (lien direct) |

#Cybersecurité #IA #GenIA #VisionOne Trend Vision One™ Trend Micro étend sa plate-forme de cybersécurité pour lutter contre les risques liés à l'utilisation (accidentelle ou frauduleuse) de l'IA. • Avec Trend Vision One™ - Zero Trust Secure Access (ZTSA), Trend dote sa plateforme de nouvelles fonctionnalités basées sur l''IA pour lutter contre les abus accidentels et externes de l'IA, • Une évolution qui s'inscrit dans la vision d'Eva Chen, co-fondatrice et PDG, pour qui " la promesse de l'ère de l'IA ne sera puissante que si elle est efficacement protégée ". - Produits | ||||

| 2024-05-15 14:00:00 | 3 conseils pour devenir le champion de votre organisation \\'s AI Committee 3 Tips for Becoming the Champion of Your Organization\\'s AI Committee (lien direct) |

Les CISO sont désormais considérées comme faisant partie du leadership exécutif organisationnel et ont à la fois la responsabilité et la possibilité de conduire non seulement la sécurité mais la réussite des entreprises.

CISOs are now considered part of the organizational executive leadership and have both the responsibility and the opportunity to drive not just security but business success. |

||||

| 2024-05-15 13:58:00 | Le co-fondateur de Tornado Cash de Tornado Tornado à 5 ans de prison pour blanchiment Dutch Court Sentences Tornado Cash Co-Founder to 5 Years in Prison for Money Laundering (lien direct) |

Un tribunal néerlandais a condamné mardi l'un des co-fondateurs du service de mélangeur de crypto-monnaie de Tornado Cryptocurrency Service & NBSP; à 5 ans et NBSP; 4 & NBSP; mois de prison.

Alors que le nom du défendeur & nbsp; était & nbsp; expurgé & nbsp; dans le verdict, il est connu qu'Alexey Pertsev, un ressortissant russe de 31 ans, a été & NBSP; en attente d'accusation d'essai & nbsp; aux Pays-Bas pour blanchiment d'argent.

A Dutch court on Tuesday sentenced one of the co-founders of the now-sanctioned Tornado Cash cryptocurrency mixer service to 5 years and 4 months in prison. While the name of the defendant was redacted in the verdict, it\'s known that Alexey Pertsev, a 31-year-old Russian national, has been awaiting trial in the Netherlands on money laundering charges. |

Legislation | |||

| 2024-05-15 13:47:14 | NCSC s'unit avec une grande assurance \\ pour lutter contre la menace des ransomwares NCSC unites with major insurance org\\'s to fight ransomware threat (lien direct) |

NCSC s'unit avec les grandes organisations d'assurance pour lutter contre la menace des ransomwares.Le Dr Darren Williams, PDG et fondateur de Blackfog, loue l'initiative, notant le problème avec les ransomwares…

-

mise à jour malveillant

NCSC unites with major insurance org\'s to fight ransomware threat. Dr Darren Williams, CEO and Founder of Blackfog, praises the initiative, noting the trouble with ransomware payments… - Malware Update |

Ransomware Threat | |||

| 2024-05-15 13:38:29 | Avast : Youtube, nouveau terrain de jeu des hackers ? (lien direct) | Intelligence artificielle : deepfakes, synchronisation audio et piratage des réseaux sociaux, les dangers en ligne explosent en 2024 Le nouveau rapport d'Avast sur les menaces indique que près de 90 % des cybermenaces reposent actuellement sur la manipulation humaine. - Investigations | Threat | |||

| 2024-05-15 13:36:14 | Hitachi Vantara et Veeam annoncent une alliance (lien direct) | Hitachi Vantara et Veeam annoncent une alliance stratégique mondiale en vue de proposer des solutions de protection des données complètes adaptées aux environnements de cloud hybrides Ce nouveau partenariat renforce l'approche stratégique de défense d'Hitachi Vantara en associant son expertise dans le domaine des infrastructures à celle des logiciels de protection des données et de lutte contre les ransomwares de Veeam. - Business | Cloud | |||

| 2024-05-15 13:30:00 | Le NCSC étend la cybersécurité des élections pour protéger les candidats et les fonctionnaires NCSC Expands Election Cybersecurity to Safeguard Candidates and Officials (lien direct) |

Le National Cyber Security Center lance un service de protection contre Internet pour protéger les individus des cyber-menaces lors des prochaines élections

The National Cyber Security Centre launches an opt-in Personal Internet Protection service to safeguard individuals from cyber threats during the upcoming election |

||||

| 2024-05-15 13:09:25 | VAST Data annonce un partenariat avec Superna (lien direct) | VAST Data et Superna renforcent la cyber-résilience avec une protection intelligente contre les cybermenaces et une récupération instantanée pour l'ère de l'IA. Cette nouvelle collaboration élimine la complexité de la sécurisation de la couche de données non structurées pour toutes les entreprises. - Business | ||||

| 2024-05-15 13:00:54 | Autonomiser les femmes par le mentorat: Rencontrez Cordelia Allway Empowering Women Through Mentoring: Meet Cordelia Allway (lien direct) |

> Check Point \'s Emea Women \'s Mentorhip Program est une expérience conçue pour soutenir les femmes dans leur parcours en tant que leaders.Grâce à un coaching individuel, nous visons à aider les femmes à renforcer la confiance, à développer des compétences professionnelles et à favoriser un environnement de soutien et de succès partagé à Check Point.Dans cette série, nous interviewons les participants au programme sur leurs expériences et leurs réflexions.Rencontrez Cordelia Allway, un ingénieur de sécurité associé basé en Afrique du Sud, et apprenez à la connaître en tant que mentoré dans le programme de mentorat de nos femmes EMEA.Cordelia, qu'est-ce qui vous a inspiré à participer au programme de mentorat des femmes?J'ai espéré toujours avoir un mentor, avant même [& # 8230;]

>Check Point\'s EMEA Women\'s Mentorship Program is an experience designed to support women in their journey as leaders. Through one-to-one coaching, we aim to help women build confidence, develop career skills, and foster an environment of support and shared success at Check Point. In this series, we interview program participants about their experiences and reflections. Meet Cordelia Allway, an associate security engineer based in South Africa, and get to know her as a mentee in our EMEA Women\'s Mentorship Program. Cordelia, what inspired you to participate in the women’s mentoring program? I’d always hoped to have a mentor, even before […] |

||||

| 2024-05-15 13:00:33 | Le côté obscur de l'IA en cybersécurité - logiciels malveillants générés par l'AI The Dark Side of AI in Cybersecurity - AI-Generated Malware (lien direct) |

> Bar Matalon et Rem Dudas ont mis en lumière leurs recherches révolutionnaires sur les logiciels malveillants générés par l'IA et les prédictions pour l'avenir de l'IA en cybersécurité.

>Bar Matalon and Rem Dudas shed light on their groundbreaking research into AI-generated malware and predictions for the future of AI in cybersecurity. |

Malware | |||

| 2024-05-15 13:00:04 | Menaces par e-mail basées sur le PDF en augmentation: ripostez avec la prévention alimentée par l'IA PDF-Based Email Threats On the Rise: Fight Back with AI-Powered Prevention (lien direct) |

> Résumé de l'exécutif: les PDF sont devenus le vecteur dominant des pièces jointes malveillantes, représentant près de 3/4 de tous les fichiers malveillants au cours du dernier mois, cela marque une augmentation stupéfiante par rapport à 2023, lorsqu'elle a représenté 20%, car 83% de tous les fichiers malveillants sont des PDF.Le courrier électronique reste le vecteur de menace le plus élevé des cyberattaques, avec environ 90% de toutes les attaques à commencer par le courrier électronique.Selon les statistiques de Check Point Research, les e-mails malveillants se présentent sous toutes des formes, mais une grande quantité se produit avec des fichiers ou des pièces jointes malveillantes.En fait, 1 pièce jointe sur 246 et 1 [& # 8230;]

>Executive Summary: PDFs have become the dominant vector for malicious attachments, accounting for nearly 3/4th of all malicious files in the last month This marks a staggering rise from 2023, when it accounted for 20% Healthcare is hit the hardest, as 83% of all malicious files are PDFs. Email remains the top threat vector for cyberattacks, with about 90% of all attacks starting with email. According to statistics from Check Point Research, malicious emails come in all different forms, but a large amount occur with malicious files or attachments. In fact, 1 out of every 246 email attachments and 1 […] |

Threat Medical | |||

| 2024-05-15 13:00:00 | Bataille de chaque industrie: la menace des logiciels malveillants mobiles sur l'entreprise Every Industry\\'s Battle: The Threat of Mobile Malware on the Enterprise (lien direct) |

Nos recherches montrent également que les 29 familles de logiciels malveillants que nous avons soulignées dans le rapport de cambriolage ciblent également 478 applications mobiles non bancaires dans 32 catégories.

Our research also shows that the 29 malware families we highlighted in the Heist report also target 478 non-banking mobile applications across 32 categories. |

Malware Threat Mobile | |||

| 2024-05-15 12:59:21 | E / S 2024: Ce qui est nouveau dans la sécurité et la confidentialité d'Android I/O 2024: What\\'s new in Android security and privacy (lien direct) |

Posted by Dave Kleidermacher, VP Engineering, Android Security and Privacy

Our commitment to user safety is a top priority for Android. We\'ve been consistently working to stay ahead of the world\'s scammers, fraudsters and bad actors. And as their tactics evolve in sophistication and scale, we continually adapt and enhance our advanced security features and AI-powered protections to help keep Android users safe.

In addition to our new suite of advanced theft protection features to help keep your device and data safe in the case of theft, we\'re also focusing increasingly on providing additional protections against mobile financial fraud and scams.

Today, we\'re announcing more new fraud and scam protection features coming in Android 15 and Google Play services updates later this year to help better protect users around the world. We\'re also sharing new tools and policies to help developers build safer apps and keep their users safe.

Google Play Protect live threat detection

Google Play Protect now scans 200 billion Android apps daily, helping keep more than 3 billion users safe from malware. We are expanding Play Protect\'s on-device AI capabilities with Google Play Protect live threat detection to improve fraud and abuse detection against apps that try to cloak their actions.

With live threat detection, Google Play Protect\'s on-device AI will analyze additional behavioral signals related to the use of sensitive permissions and interactions with other apps and services. If suspicious behavior is discovered, Google Play Protect can send the app to Google for additional review and then warn users or disable the app if malicious behavior is confirmed. The detection of suspicious behavior is done on device in a privacy preserving way through Private Compute Core, which allows us to protect users without collecting data. Google Pixel, Honor, Lenovo, Nothing, OnePlus, Oppo, Sharp, Transsion, and other manufacturers are deploying live threat detection later this year.

Stronger protections against fraud and scams

We\'re also bringing additional protections to fight fraud and scams in Android 15 with two key enhancements to safeguard your information and privacy from bad apps:

Protecting One-time Passwords from Malware: With the exception of a few types of apps, such as wearable companion apps, one-time passwords are now hidden from notifications, closing a common attack vector for fraud and spyware.

Expanded Restricted Settings: To help protect more sensitive permissions that are commonly abused by fraudsters, we\'re expanding Android 13\'s restricted settings, which require additional user approval to enable permissions when installing an app from an Internet-sideloading source (web browsers, messaging apps or file managers).

We are continuing to develop new, AI-powered protections,

Stronger protections against fraud and scams

We\'re also bringing additional protections to fight fraud and scams in Android 15 with two key enhancements to safeguard your information and privacy from bad apps:

Protecting One-time Passwords from Malware: With the exception of a few types of apps, such as wearable companion apps, one-time passwords are now hidden from notifications, closing a common attack vector for fraud and spyware.

Expanded Restricted Settings: To help protect more sensitive permissions that are commonly abused by fraudsters, we\'re expanding Android 13\'s restricted settings, which require additional user approval to enable permissions when installing an app from an Internet-sideloading source (web browsers, messaging apps or file managers).

We are continuing to develop new, AI-powered protections, |

Malware Tool Threat Mobile Cloud |