What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-03-18 12:00:59 | Inscrivez-vous à une tournée à la RSA Conference 2024 SOC Sign up for a Tour at the RSA Conference 2024 SOC (lien direct) |

Rejoignez la visite guidée en dehors du centre d'opérations de sécurité, où nous discuterons du trafic réseau en temps réel de la conférence RSA.

Join the guided tour outside the Security Operations Center, where we\'ll discuss real time network traffic of the RSA Conference. |

Conference | ★★★ | ||

| 2024-03-15 20:23:25 | Confronté à la menace de piratage chinois, les pros de la cybersécurité industrielle Demandent: Quoi de neuf? Confronted with Chinese hacking threat, industrial cybersecurity pros ask: What else is new? (lien direct) |

> Lors de la plus grande conférence sur la cybersécurité industrielle du monde \\, les opérations de Pékin \\ ciblant l'infrastructure critique américaine n'étaient qu'une préoccupation parmi beaucoup.

>At the world\'s largest industrial cybersecurity conference, Beijing\'s operations targeting U.S. critical infrastructure was just one concern among many. |

Threat Industrial Conference | ★★★ | ||

| 2024-03-13 10:00:00 | Cyber Show Paris, le nouvel évènement phare de la cybersécurité en France – dédié à la démonstration des solutions cyber pour tous les publics - se tiendra les 29 et 30 mai 2024 à Paris (lien direct) | Cyber Show Paris, le nouvel évènement phare de la cybersécurité en France – dédié à la démonstration des solutions cyber pour tous les publics - se tiendra les 29 et 30 mai 2024 à Paris Le Cyber Show Paris annonce ses intervenants et le programme de ses principales conférences L'évènement ouvre les candidatures pour remporter les 1ers Trophées de l'Innovation. - Événements | Conference | ★★★ | ||

| 2024-03-12 11:59:14 | Programme de récompense de vulnérabilité: 2023 Année en revue Vulnerability Reward Program: 2023 Year in Review (lien direct) |

Posted by Sarah Jacobus, Vulnerability Rewards Team

Last year, we again witnessed the power of community-driven security efforts as researchers from around the world contributed to help us identify and address thousands of vulnerabilities in our products and services. Working with our dedicated bug hunter community, we awarded $10 million to our 600+ researchers based in 68 countries.

New Resources and Improvements

Just like every year, 2023 brought a series of changes and improvements to our vulnerability reward programs:

Through our new Bonus Awards program, we now periodically offer time-limited, extra rewards for reports to specific VRP targets.

We expanded our exploit reward program to Chrome and Cloud through the launch of v8CTF, a CTF focused on V8, the JavaScript engine that powers Chrome.

We launched Mobile VRP which focuses on first-party Android applications.

Our new Bughunters blog shared ways in which we make the internet, as a whole, safer, and what that journey entails. Take a look at our ever-growing repository of posts!

To further our engagement with top security researchers, we also hosted our yearly security conference ESCAL8 in Tokyo. It included live hacking events and competitions, student training with our init.g workshops, and talks from researchers and Googlers. Stay tuned for details on ESCAL8 2024.

As in past years, we are sharing our 2023 Year in Review statistics across all of our programs. We would like to give a special thank you to all of our dedicated researchers for their continued work with our programs - we look forward to more collaboration in the future!

Android and Google Devices

In 2023, the Android VRP achieved significant milestones, reflecting our dedication to securing the Android ecosystem. We awarded over $3.4 million in rewards to researchers who uncovered remarkable vulnerabilities within Android

Android and Google Devices

In 2023, the Android VRP achieved significant milestones, reflecting our dedication to securing the Android ecosystem. We awarded over $3.4 million in rewards to researchers who uncovered remarkable vulnerabilities within Android |

Vulnerability Threat Mobile Cloud Conference | ★★★ | ||

| 2024-03-01 19:25:00 | Février 2025 February 2025 (lien direct) |

10 - 12 février - Denvers (USA) Geo Week

Geo Week est l'intersection de la géospatiale + le monde construit.L'événement rassemble les marques d'événements précédentes AEC Next, SPAR 3D et le Forum international de cartographie LiDAR avec 4 conférences d'utilisateurs co-localisées dans un seul événement puissant.Les industries couvertes comprennent l'architecture, l'ingénierie et la construction;Gestion des actifs et des installations;Catastrophe et réponse d'urgence;Observation de la Terre et applications satellites;Énergie et services publics, (...)

-

intime

10 - 12 February - Denvers (USA) Geo Week Geo Week is the intersection of geospatial + the built world. The event brings together previous event brands AEC Next, SPAR 3D and the International Lidar Mapping Forum with 4 co-located user conferences into a single powerhouse event. Industries covered include Architecture, Engineering & Construction; Asset & Facility Management; Disaster & Emergency Response; Earth Observation & Satellite Applications; Energy & Utilities, (...) - Diary |

Conference | ★★★ | ||

| 2024-03-01 13:00:12 | Cisco Live Melbourne Soc Report (lien direct) | Cette année, l'équipe a été exploitée pour construire une équipe similaire pour soutenir la conférence Cisco Live Melbourne 2023.Ce rapport sert de résumé de la conception, du déploiement et de l'exploitation du réseau, ainsi que certaines des conclusions les plus intéressantes de trois jours de chasse aux menaces sur le réseau.

This year, the team was tapped to build a similar team to support the Cisco Live Melbourne 2023 conference. This report serves as a summary of the design, deployment, and operation of the network, as well some of the more interesting findings from three days of threat hunting on the network. |

Threat Studies Conference | ★★★★ | ||

| 2024-03-01 09:11:28 | 18 mars, 18 h 00 - 20 h 00 visioconférence : Le Cercle d\'Intelligence économique avec l\'Université Paris Cité et l\'ARCSI : Intelligence artificielle générative géniale et dangereuse (lien direct) | Dans le cadre des "Lundi de la cybersécurité" organisés par le Cercle d'Intelligence économique avec l'Université Paris Cité et l'ARCSI, Venez assister à l'évènement autour du thème : Intelligence artificielle générative géniale et dangereuse Lundi 18 mars 2024, 18 h 00 - 20 h 00 par visioconférence Zoom Les intelligences artificielles génératives produisent une révolution dont les conséquences sont déjà devenues évidentes dans de nombreux secteurs d'activité : enseignement, traduction, programmation (...) - Événements | Conference | ★★★ | ||

| 2024-02-28 16:56:43 | Calendrier Meeting Links utilisés pour diffuser des logiciels malveillants Mac Calendar Meeting Links Used to Spread Mac Malware (lien direct) |

Les pirates malveillants visent des personnes dans l'espace de crypto-monnaie dans des attaques qui commencent par un lien ajouté au compte de la cible \\ à Calendly, une application de calendrier gratuite populaire pour la planification des rendez-vous et des réunions.Les attaquants se faisaient passer pour des investisseurs de crypto-monnaie et demandent à planifier une conférence téléphonique vidéo.Mais cliquer sur le lien de réunion fourni par les escrocs invite l'utilisateur à exécuter un script qui installe discrètement les logiciels malveillants sur les systèmes macOS.

Malicious hackers are targeting people in the cryptocurrency space in attacks that start with a link added to the target\'s account at Calendly, a popular free calendar application for scheduling appointments and meetings. The attackers impersonate established cryptocurrency investors and ask to schedule a video conference call. But clicking the meeting link provided by the scammers prompts the user to run a script that quietly installs malware on macOS systems. |

Malware Conference | ★★ | ||

| 2024-02-27 19:12:51 | Khan de FTC \\ avertit l'industrie technologique que l'agence appliquera strictement la confidentialité des données de l'IA FTC\\'s Khan warns tech industry that agency will strictly enforce AI data privacy (lien direct) |

Les outils d'intelligence artificielle seront vigoureusement réglementés par la Federal Trade Commission (FTC), en tenant compte de la vie privée des consommateurs, a déclaré mardi sa présidente Lina Khan à un audience des dirigeants de la technologie et des fondateurs de startup lors d'une conférence."Nous réalisons des remèdes facilement administrables avec des règles de ligne lumineuse sur le développement, l'utilisation et la gestion des entrées d'IA", a déclaré Khan

Les outils d'intelligence artificielle seront vigoureusement réglementés par la Federal Trade Commission (FTC), en tenant compte de la vie privée des consommateurs, a déclaré mardi sa présidente Lina Khan à un audience des dirigeants de la technologie et des fondateurs de startup lors d'une conférence."Nous réalisons des remèdes facilement administrables avec des règles de ligne lumineuse sur le développement, l'utilisation et la gestion des entrées d'IA", a déclaré Khan

Artificial intelligence tools will be vigorously regulated by the Federal Trade Commission (FTC), with an eye on consumer privacy, its Chair Lina Khan told an audience of tech executives and startup founders at a conference Tuesday. “We\'re crafting easily administrable remedies with bright-line rules on the development, use and management of AI inputs,” Khan said

Artificial intelligence tools will be vigorously regulated by the Federal Trade Commission (FTC), with an eye on consumer privacy, its Chair Lina Khan told an audience of tech executives and startup founders at a conference Tuesday. “We\'re crafting easily administrable remedies with bright-line rules on the development, use and management of AI inputs,” Khan said |

Tool Conference | ★★ | ||

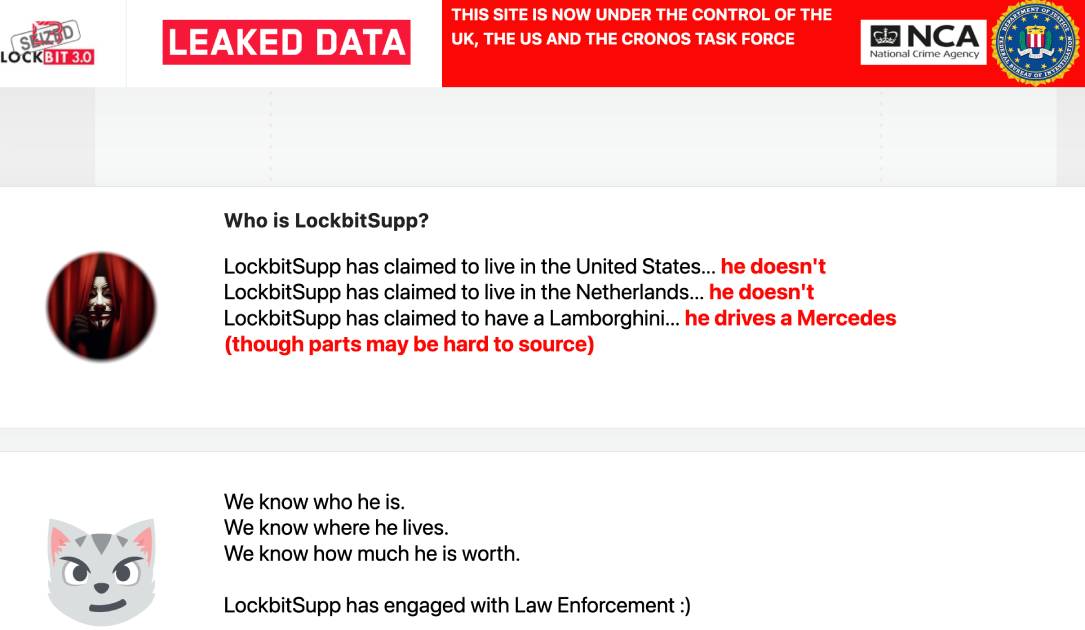

| 2024-02-23 16:50:43 | L'administrateur de Lockbit \\ 's'est engagé avec les forces de l'ordre, \\' réclamation de la police LockBit administrator \\'has engaged with law enforcement,\\' police claim (lien direct) |

Lockbitsupp, ou l'individu derrière ce compte représentant le service de ransomware sur les forums de la cybercriminalité, «s'est engagé avec les forces de l'ordre», a affirmé vendredi la police.Une opération dirigée par l'agence nationale de criminalité de la Grande-Bretagne (NCA) aux côtés du FBI, de l'Europol et d'autres partenaires internationaux, Le site DarkNet de Lockbit \\ a saisi lundi.Lors d'une conférence de presse à Londres, mardi matin,

Lockbitsupp, ou l'individu derrière ce compte représentant le service de ransomware sur les forums de la cybercriminalité, «s'est engagé avec les forces de l'ordre», a affirmé vendredi la police.Une opération dirigée par l'agence nationale de criminalité de la Grande-Bretagne (NCA) aux côtés du FBI, de l'Europol et d'autres partenaires internationaux, Le site DarkNet de Lockbit \\ a saisi lundi.Lors d'une conférence de presse à Londres, mardi matin,

LockbitSupp, or the individual behind that account representing the ransomware service on cybercrime forums, “has engaged with law enforcement,” police claimed on Friday. An operation led by Britain\'s National Crime Agency (NCA) alongside the FBI, Europol, and other international partners, seized LockBit\'s darknet website on Monday. During a press conference in London on Tuesday morning,

LockbitSupp, or the individual behind that account representing the ransomware service on cybercrime forums, “has engaged with law enforcement,” police claimed on Friday. An operation led by Britain\'s National Crime Agency (NCA) alongside the FBI, Europol, and other international partners, seized LockBit\'s darknet website on Monday. During a press conference in London on Tuesday morning, |

Ransomware Conference | ★★★ | ||

| 2024-02-23 07:43:08 | 6 - 8 mai 2024: Produits numériques Cyber Certification Events pour aborder l'évolution des programmes fédéraux américains 6 - 8 May 2024: Digital Product Cyber Certification Events to Address Evolving US Federal Programs (lien direct) |

Produits numériques Cyber Certification Events pour aborder l'évolution des programmes fédéraux américains

-

événements

Digital Product Cyber Certification Events to Address Evolving US Federal Programs - EVENTS |

Conference | ★★★ | ||

| 2024-02-21 13:17:10 | Nokia annonce l'assistant Genai intégré au dôme de cybersécurité Netguard pour renforcer la protection du réseau Nokia announces GenAI assistant integrated with NetGuard Cybersecurity Dome to strengthen network protection (lien direct) |

Nokia annonce l'assistant Genai intégré au Dome de cybersécurité NetGuard pour renforcer la protection du réseau # MWC24

• Nokia Netguard Cybersecurity Dome intégré à l'assistant Genai centré sur les télécommunications aide les clients à détecter et à éliminer plus rapidement les cyber-menaces.

• Le nouvel assistant Genai axé sur les télécommunications est basé sur le service Microsoft Azure Openai avec les télécommunications et la formation de sécurité critique de la mission.

-

revues de produits

Nokia announces GenAI assistant integrated with NetGuard Cybersecurity Dome to strengthen network protection #MWC24 • Nokia NetGuard Cybersecurity Dome integrated with telco-centric GenAI assistant helps customers more quickly detect and eliminate cyber threats. • New telco focused GenAI assistant is based on Microsoft Azure OpenAI Service with telecommunications and mission critical security training. - Product Reviews |

General Information Conference | ★★ | ||

| 2024-02-17 14:49:01 | Google lance \\ 'AI Cyber Defense Initiative \\' à la Conférence de sécurité de Munich Google Launches \\'AI Cyber Defense Initiative\\' At The Munich Security Conference (lien direct) |

Cette semaine en cybersécurité des éditeurs du magazine Cybercrime & # 8211;Écoutez l'interview du magazine Cybercrime Sausalito, Californie & # 8211;17 février 2024 Google & # 8217; S & # 8216; AI Cyber Defense Initiative, & # 8217;Lancé à la Conférence de sécurité de Munich le 16 février, signale une conviction que l'expérience de l'entreprise dans

This week in cybersecurity from the editors at Cybercrime Magazine – Listen to the Cybercrime Magazine Interview Sausalito, Calif. – Feb. 17, 2024 Google’s ‘AI Cyber Defense Initiative,’ launched at the Munich Security Conference on Feb. 16, signals a belief that the company’s experience in |

Conference | ★★ | ||

| 2024-02-17 11:52:13 | La Norvège PM avertit que le conflit russe avec l'Europe ne commencera pas nécessairement dans le domaine militaire \\ ' Norway PM warns Russian conflict with Europe will \\'not necessarily start in the military field\\' (lien direct) |

Munich, Allemagne - Un conflit entre la Russie et d'autres États en Europe au-delà de l'Ukraine "ne commencerait pas nécessairement dans le domaine militaire", a averti le Premier ministre de Norvège \\ Jonas Gahr St & Oslash; Re à la sécurité de MunichConférence le samedi.Lors d'une table ronde sur la défense européenne, parlant aux côtés d'Ursula von der Leyen, le président de la Commission européenne,

Munich, Allemagne - Un conflit entre la Russie et d'autres États en Europe au-delà de l'Ukraine "ne commencerait pas nécessairement dans le domaine militaire", a averti le Premier ministre de Norvège \\ Jonas Gahr St & Oslash; Re à la sécurité de MunichConférence le samedi.Lors d'une table ronde sur la défense européenne, parlant aux côtés d'Ursula von der Leyen, le président de la Commission européenne,

MUNICH, GERMANY - A conflict between Russia and other states in Europe beyond Ukraine would “not necessarily start in the military field,” warned Norway\'s Prime Minister Jonas Gahr Støre at the Munich Security Conference on Saturday. During a panel discussion about European defense, speaking alongside Ursula von der Leyen, the president of the European Commission,

MUNICH, GERMANY - A conflict between Russia and other states in Europe beyond Ukraine would “not necessarily start in the military field,” warned Norway\'s Prime Minister Jonas Gahr Støre at the Munich Security Conference on Saturday. During a panel discussion about European defense, speaking alongside Ursula von der Leyen, the president of the European Commission, |

Conference | ★★★ | ||

| 2024-02-17 11:09:27 | Zelensky: Nous devons faire à nouveau la sécurité une réalité Zelensky: We must make security a reality again (lien direct) |

Munich, Allemagne - Le président ukrainien Volodymyr Zelensky a appelé les nations à unir leurs efforts contre la Russie pour restaurer le «Ordre mondial basé sur les règles» et faire de la sécurité «une réalité à nouveau».S'exprimant samedi à la scène principale de la Conférence de sécurité de Munich, Zelensky a déclaré que la guerre russe en Ukraine imposait une menace pour le monde entier

Munich, Allemagne - Le président ukrainien Volodymyr Zelensky a appelé les nations à unir leurs efforts contre la Russie pour restaurer le «Ordre mondial basé sur les règles» et faire de la sécurité «une réalité à nouveau».S'exprimant samedi à la scène principale de la Conférence de sécurité de Munich, Zelensky a déclaré que la guerre russe en Ukraine imposait une menace pour le monde entier

MUNICH, GERMANY - Ukrainian President Volodymyr Zelensky called on nations to unite their efforts against Russia to restore the “rule-based world order” and make security “a reality again.” Speaking from the main stage at the Munich Security Conference on Saturday, Zelensky said that the Russian war in Ukraine poses a threat to the whole world

MUNICH, GERMANY - Ukrainian President Volodymyr Zelensky called on nations to unite their efforts against Russia to restore the “rule-based world order” and make security “a reality again.” Speaking from the main stage at the Munich Security Conference on Saturday, Zelensky said that the Russian war in Ukraine poses a threat to the whole world |

Threat Conference | ★★★ | ||

| 2024-02-16 21:47:00 | L'ancien chef de la NSA appelle à une approche alternative à la cyber-défense Former NSA chief calls for alternative approach to cyber defense (lien direct) |

Les États-Unis et ses alliés doivent prendre du recul et réévaluer les stratégies qui travaillent dans le cyber et ce qui doit être modifié, selon Michael Rogers, ancien directeur de l'Agence américaine de sécurité nationale.S'adressant au public à la Conférence de cybersécurité de Munich vendredi, Rogers a déclaré qu'avec les pays occidentaux qui connaissaient des niveaux record

Les États-Unis et ses alliés doivent prendre du recul et réévaluer les stratégies qui travaillent dans le cyber et ce qui doit être modifié, selon Michael Rogers, ancien directeur de l'Agence américaine de sécurité nationale.S'adressant au public à la Conférence de cybersécurité de Munich vendredi, Rogers a déclaré qu'avec les pays occidentaux qui connaissaient des niveaux record

The U.S. and its allies need to step back and reassess which strategies are working in cyber and what needs to be changed, according to Michael Rogers, former director of the U.S. National Security Agency. Addressing the audience at the Munich Cyber Security Conference on Friday, Rogers said that with Western countries experiencing record levels

The U.S. and its allies need to step back and reassess which strategies are working in cyber and what needs to be changed, according to Michael Rogers, former director of the U.S. National Security Agency. Addressing the audience at the Munich Cyber Security Conference on Friday, Rogers said that with Western countries experiencing record levels |

Conference | ★★★ | ||

| 2024-02-16 12:42:18 | Le Japon voit des cyber-étanches accrues aux infrastructures critiques, en particulier en provenance de la Chine Japan sees increased cyberthreats to critical infrastructure, particularly from China (lien direct) |

Munich, Allemagne - Les pirates soutenus par la Chine visent de plus en plus des transporteurs de télécommunications, des fournisseurs d'Internet et d'autres infrastructures critiques au Japon, selon Kazutaka Nakamizo, directrice adjointe du Centre national de préparation et d'incidence du pays \\ du pays \\Stratégie de cybersécurité (NISC).Lors de la conférence de la cybersécurité de Munich vendredi, Nakamizo a déclaré que le nombre de cyber-incidents, y compris ceux

Munich, Allemagne - Les pirates soutenus par la Chine visent de plus en plus des transporteurs de télécommunications, des fournisseurs d'Internet et d'autres infrastructures critiques au Japon, selon Kazutaka Nakamizo, directrice adjointe du Centre national de préparation et d'incidence du pays \\ du pays \\Stratégie de cybersécurité (NISC).Lors de la conférence de la cybersécurité de Munich vendredi, Nakamizo a déclaré que le nombre de cyber-incidents, y compris ceux

MUNICH, Germany - China-backed hackers are increasingly targeting telecom carriers, internet providers and other critical infrastructure in Japan, according to Kazutaka Nakamizo, deputy director of the country\'s National Center of Incident Readiness and Strategy for Cybersecurity (NISC). During the Munich Cyber Security Conference on Friday, Nakamizo said that the number of cyber incidents, including those

MUNICH, Germany - China-backed hackers are increasingly targeting telecom carriers, internet providers and other critical infrastructure in Japan, according to Kazutaka Nakamizo, deputy director of the country\'s National Center of Incident Readiness and Strategy for Cybersecurity (NISC). During the Munich Cyber Security Conference on Friday, Nakamizo said that the number of cyber incidents, including those |

Conference | ★★★ | ||

| 2024-02-16 12:21:32 | Utiliser l'IA dans une cyberattaque?Monaco de Doj \\ dit que les criminels seront confrontés à des phrases plus rigides Using AI in a cyberattack? DOJ\\'s Monaco says criminals will face stiffer sentences (lien direct) |

Munich, Allemagne - Le fonctionnaire n ° 2 du ministère de la Justice a ordonné aux procureurs fédéraux d'imposer des sanctions plus strictes aux cybercriminels qui utilisent l'IA dans leurs crimes."Nous devons mettre l'IA au sommet de [notre] liste de priorités d'application", a déclaré Lisa Monaco à un public vendredi lors de la conférence de la cybersécurité de Munich.«Nous regardons assez fort comment

Munich, Allemagne - Le fonctionnaire n ° 2 du ministère de la Justice a ordonné aux procureurs fédéraux d'imposer des sanctions plus strictes aux cybercriminels qui utilisent l'IA dans leurs crimes."Nous devons mettre l'IA au sommet de [notre] liste de priorités d'application", a déclaré Lisa Monaco à un public vendredi lors de la conférence de la cybersécurité de Munich.«Nous regardons assez fort comment

MUNICH, Germany - The Justice Department\'s No. 2 official directed federal prosecutors to impose stiffer penalties on cybercriminals who use AI in their crimes. “We have to put AI at the top of [our] enforcement priorities list,” Lisa Monaco told an audience Friday at the Munich Cyber Security Conference. “We\'re looking quite hard at how

MUNICH, Germany - The Justice Department\'s No. 2 official directed federal prosecutors to impose stiffer penalties on cybercriminals who use AI in their crimes. “We have to put AI at the top of [our] enforcement priorities list,” Lisa Monaco told an audience Friday at the Munich Cyber Security Conference. “We\'re looking quite hard at how |

Conference | ★★ | ||

| 2024-02-14 17:00:00 | Le \\ 'Munich Spirit \\': à quoi s'attendre des conférences de sécurité de cette année The \\'Munich Spirit\\': What to expect from this year\\'s security conferences (lien direct) |

Munich, l'une des plus grandes villes d'Allemagne enterrée au plus profond de la Bavière dans le sud du pays, accueillera cette semaine le plus grand rassemblement de travail sur la planète des présidents, des ministres supérieurs, des diplomates et des responsables de la défense et du renseignement.La Munich Security Conference (MSC) en est maintenant à sa 60e année et se déroulera du vendredi au dimanche.La plupart de

Munich, l'une des plus grandes villes d'Allemagne enterrée au plus profond de la Bavière dans le sud du pays, accueillera cette semaine le plus grand rassemblement de travail sur la planète des présidents, des ministres supérieurs, des diplomates et des responsables de la défense et du renseignement.La Munich Security Conference (MSC) en est maintenant à sa 60e année et se déroulera du vendredi au dimanche.La plupart de

Munich, one of Germany\'s largest cities buried deep in Bavaria in the country\'s south, will this week host the largest working gathering on the planet of presidents, senior ministers, diplomats, and defense and intelligence officials. The Munich Security Conference (MSC) is now in its 60th year and will run from Friday until Sunday. Most of

Munich, one of Germany\'s largest cities buried deep in Bavaria in the country\'s south, will this week host the largest working gathering on the planet of presidents, senior ministers, diplomats, and defense and intelligence officials. The Munich Security Conference (MSC) is now in its 60th year and will run from Friday until Sunday. Most of |

Conference | ★★ | ||

| 2024-02-09 17:20:00 | Le plus grand opérateur de télécommunications du PDG de l'Ukraine décrit la cyberattaque russe qui a essuyé des milliers d'ordinateurs CEO of Ukraine\\'s largest telecom operator describes Russian cyberattack that wiped thousands of computers (lien direct) |

Au cours des deux mois qui ont suivi des pirates liés à la Russie, les pirates d'opérateurs de télécommunications d'Ukraine \\ ont émergé sur la façon dont ils ont accédé aux systèmes de la société et y sont restés, probablement pendant des mois, non détectés.Lors d'une conférence de cybersécurité à Kiev cette semaine, le PDG de Kievstar, Oleksandr Komarov, a mis en lumière ce qui s'est passé pendant l'attaque qui a laissé

Au cours des deux mois qui ont suivi des pirates liés à la Russie, les pirates d'opérateurs de télécommunications d'Ukraine \\ ont émergé sur la façon dont ils ont accédé aux systèmes de la société et y sont restés, probablement pendant des mois, non détectés.Lors d'une conférence de cybersécurité à Kiev cette semaine, le PDG de Kievstar, Oleksandr Komarov, a mis en lumière ce qui s'est passé pendant l'attaque qui a laissé

In the two months since Russia-linked hackers attacked Ukraine\'s largest telecom operator, many questions have emerged about how they gained access to the company\'s systems and lingered there, likely for months, undetected. During a cybersecurity conference in Kyiv this week, Kyivstar CEO Oleksandr Komarov shed some light on what happened during the attack that left

In the two months since Russia-linked hackers attacked Ukraine\'s largest telecom operator, many questions have emerged about how they gained access to the company\'s systems and lingered there, likely for months, undetected. During a cybersecurity conference in Kyiv this week, Kyivstar CEO Oleksandr Komarov shed some light on what happened during the attack that left |

Conference | ★★★★ | ||

| 2024-02-08 22:00:09 | 11-13 mars à Bruxelles: les dirigeants mondiaux de l'industrie et de l'agence gouvernementale se réunissent pour naviguer dans de nouvelles réglementations de cybersécurité 11-13 March at Brussels: Global Industry and Government Agency Leaders Convene to Navigate New Cybersecurity Regulations (lien direct) |

Les dirigeants mondiaux de l'industrie et de l'agence gouvernementale se réunissent pour naviguer dans les nouvelles réglementations de cybersécurité

-

événements

Global Industry and Government Agency Leaders Convene to Navigate New Cybersecurity Regulations - EVENTS |

Conference | ★★★ | ||

| 2024-02-07 00:00:00 | Un Deepfake a arnaqué une banque sur 25 millions de dollars - quoi? A Deepfake Scammed a Bank out of $25M - Now What? (lien direct) |

Un travailleur financier à Hong Kong a été trompé par une conférence vidéo Deepfake.L'avenir de la défense contre Deepfakes est autant que le défi humain qu'un défi technologique.

A finance worker in Hong Kong was tricked by a deepfake video conference. The future of defending against deepfakes is as much as human challenge as a technological one. |

Conference | ★★ | ||

| 2024-02-06 13:09:44 | Gouvernement israélien absent de la conférence et de l'engagement de Londres Spyware Israeli government absent from London spyware conference and pledge (lien direct) |

Les responsables du gouvernement israélien n'assistent pas à une conférence à Londres cette semaine axée sur la lutte contre les abus des logiciels espions, malgré la part importante du marché du pays, selon une liste des participants vus par les nouvelles enregistrées.Organisé conjointement par le Royaume-Uni et la France, la Cyber Conference de Lancaster House entend

Les responsables du gouvernement israélien n'assistent pas à une conférence à Londres cette semaine axée sur la lutte contre les abus des logiciels espions, malgré la part importante du marché du pays, selon une liste des participants vus par les nouvelles enregistrées.Organisé conjointement par le Royaume-Uni et la France, la Cyber Conference de Lancaster House entend

Officials from the Israeli government are not attending a conference in London this week focused on tackling the abuses of spyware, despite the country\'s significant share of the export market, according to a list of attendees seen by Recorded Future News. Jointly hosted by the United Kingdom and France, the Lancaster House cyber conference intends

Officials from the Israeli government are not attending a conference in London this week focused on tackling the abuses of spyware, despite the country\'s significant share of the export market, according to a list of attendees seen by Recorded Future News. Jointly hosted by the United Kingdom and France, the Lancaster House cyber conference intends |

Hack Conference | ★★★ | ||

| 2024-02-05 23:00:35 | La Grande-Bretagne et la France rassemblent des diplomates pour un accord international sur les logiciels espions Britain and France assemble diplomats for international agreement on spyware (lien direct) |

Le Royaume-Uni et la France organisent conjointement une conférence diplomatique à Lancaster House à Londres cette semaine pour lancer un nouvel accord international concernant «la prolifération des outils commerciaux de cyber-intrusion».Selon le ministère des Affaires étrangères, 35 nations seront représentées lors de la conférence, aux côtés de «Big Tech Leaders, d'experts juridiques et de droits de l'homme

Le Royaume-Uni et la France organisent conjointement une conférence diplomatique à Lancaster House à Londres cette semaine pour lancer un nouvel accord international concernant «la prolifération des outils commerciaux de cyber-intrusion».Selon le ministère des Affaires étrangères, 35 nations seront représentées lors de la conférence, aux côtés de «Big Tech Leaders, d'experts juridiques et de droits de l'homme

The United Kingdom and France are to jointly host a diplomatic conference at Lancaster House in London this week to launch a new international agreement addressing “the proliferation of commercial cyber intrusion tools.” According to the Foreign Office, 35 nations will be represented at the conference, alongside “big tech leaders, legal experts, and human rights

The United Kingdom and France are to jointly host a diplomatic conference at Lancaster House in London this week to launch a new international agreement addressing “the proliferation of commercial cyber intrusion tools.” According to the Foreign Office, 35 nations will be represented at the conference, alongside “big tech leaders, legal experts, and human rights |

Tool Conference Commercial | ★★ | ||

| 2024-02-05 16:10:13 | Fraude profonde Deepfake Fraud (lien direct) |

Une conférence vidéo DeepFake & # 8212; avec tout le monde sur l'appel a un faux & # 8212; a trompé un travailleur financier pour envoyer 25 millions de dollars aux criminels & # 8217;compte.

A deepfake video conference call—with everyone else on the call a fake—fooled a finance worker into sending $25M to the criminals’ account. |

Conference | ★★ | ||

| 2024-02-05 09:11:49 | Sans Institute a annoncé Sans Abu Dhabi en février 2024 SANS Institute has announced SANS Abu Dhabi February 2024 (lien direct) |

SANS Institute pour améliorer la cyber-défense du Moyen-Orient avec Sans Abu Dhabi février 2024

Les instructeurs experts du SANS Institute organiseront une formation spécialisée en sécurité ICS, ainsi que les dernières tactiques de chasse aux menaces et de réponse aux incidents dans la région du Golfe

-

sans institut

SANS Institute to Enhance Middle East Cyber Defense with SANS Abu Dhabi February 2024 Expert instructors from SANS Institute will host specialized training in ICS security, as well as the latest threat hunting and incident response tactics in the Gulf Region - SANS INSTITUTE |

Threat Industrial Conference | ★★★ | ||

| 2024-02-02 13:34:15 | Navigation des frontières de cybersécurité au Rwanda: dévoiler l'agenda de la conférence Rise \\ Navigating Cybersecurity Frontiers in Rwanda: Unveiling the RISE Conference\\'s Agenda (lien direct) |

Pourquoi vous devez assister à la conférence Rise 2024 à l'ère numérique en évolution rapide, la cybersécurité reste une préoccupation primordiale, ...

Why you need to attend the RISE 2024 Conference In the rapidly evolving digital era, cybersecurity remains a paramount concern,... |

Conference | ★★★ | ||

| 2024-02-01 11:23:36 | FOSDEM 2024 : quelques sessions à suivre (lien direct) | Protocoles de routage, informatique confidentielle, réglementations européennes, intelligence artificielle... Voici quelques-unes des sessions qui jalonneront la FOSDEM 2024 (3-4 février). | Conference | ★★★ | ||

| 2024-01-23 12:09:42 | Les canaux latéraux sont communs Side Channels Are Common (lien direct) |

Recherche vraiment intéressante: & # 8220; prêtez-moi votre oreille: canaux latéraux physiques à distance passifs sur PC . & # 8221;

Résumé:

Nous montrons que les capteurs intégrés dans les PC de produits de base, tels que les microphones, capturent par inadvertance la fuite électromagnétique du canal latéral à partir du calcul continu.De plus, ces informations sont souvent véhiculées par des canaux supposés-benons tels que les enregistrements audio et les applications de voix sur IP courantes, même après compression avec perte.

Ainsi, nous montrons, il est possible de mener des attaques de canaux latéraux physiques sur le calcul par analyse à distance et purement passive des canaux couramment partagés.Ces attaques ne nécessitent ni proximité physique (qui pourrait être atténuée par la distance et le blindage), ni la possibilité d'exécuter du code sur la cible ou de configurer son matériel.Par conséquent, nous soutenons que les canaux latéraux physiques sur les PC ne peuvent plus être exclus des modèles de menaces à distance à distance ...

Really interesting research: “Lend Me Your Ear: Passive Remote Physical Side Channels on PCs.” Abstract: We show that built-in sensors in commodity PCs, such as microphones, inadvertently capture electromagnetic side-channel leakage from ongoing computation. Moreover, this information is often conveyed by supposedly-benign channels such as audio recordings and common Voice-over-IP applications, even after lossy compression. Thus, we show, it is possible to conduct physical side-channel attacks on computation by remote and purely passive analysis of commonly-shared channels. These attacks require neither physical proximity (which could be mitigated by distance and shielding), nor the ability to run code on the target or configure its hardware. Consequently, we argue, physical side channels on PCs can no longer be excluded from remote-attack threat models... |

Threat Conference | ★★★★ | ||

| 2024-01-23 11:01:49 | 8 février 2024 - Événement IT : Le BUSINESS CONNECT DAY se tiendra sur Tours (lien direct) | La région Centre-Val de Loire et DEV'UP Centre-Val de Loire combinent leurs forces pour organiser un événement régional de référence sur le thème de la transition numérique des entreprises et pour aborder les chantiers technologiques d'aujourd'hui et demain : Digital workplace, Cybersécurité, RGPD, Data, IA, cloud, IOT, industrie 4.0, etc. Après le succès rencontré lors les deux premières éditions du salon Human Tech Days dédié au grand public, la nouvelle édition du salon est spécialisée sur le secteur du (...) - Événements | Cloud Conference | ★★★ | ||

| 2024-01-18 08:42:35 | 23-25 avril 2024: Gulf Information Security Expo and Conference (GISEC Global) & # 8211;L'événement Super Connecteur pour la communauté de cybersécurité du Moyen-Orient et de l'Afrique \\ 23-25 April 2024: Gulf Information Security Expo and Conference (GISEC Global) – the super connector event for Middle East and Africa\\'s Cybersecurity Community (lien direct) |

23-25 avril 2024: Gulf Information Security Expo and Conference (GISEC Global) & # 8211;L'événement Super Connecteur pour la communauté de cybersécurité du Moyen-Orient et de l'Afrique

-

événements

23-25 April 2024: Gulf Information Security Expo and Conference (GISEC Global) – the super connector event for Middle East and Africa\'s Cybersecurity Community - EVENTS |

Conference | ★★★ | ||

| 2024-01-11 23:14:00 | L'avenir de celui-ci: Info-Tech Live 2024 Conférence annoncée pour septembre The Future of IT: Info-Tech LIVE 2024 Conference Announced for September (lien direct) |

Info-Tech Research Group a annoncé le retour de Info-Tech Live pour 2024, un événement pour les leaders informatiques, les exposants et les médias pour explorer les tendances technologiques émergentes et les idées innovantes.

Info-Tech Research Group has announced the return of Info-Tech LIVE for 2024, an event for IT leaders, exhibitors, and media to explore emerging technology trends and innovative insights. |

Conference | ★★★ | ||

| 2024-01-09 21:30:00 | DOJ au tempo des opérations de cybercriminalité en 2024, dit un haut fonctionnaire DOJ to up tempo of cybercrime operations in 2024, senior official says (lien direct) |

Après un an de bustes de cybercriminalité très médiatisés, un haut responsable du ministère de la Justice a déclaré mardi qu'il s'attendait à ce que davantage arrive en 2024. Lors de la 10e conférence internationale sur la cybersécurité à New York cette semaine, plusieurs procureurs du département de la justice ont parlé de la cybersécuritéTendances tout au long de 2023 et ce que cette année pourrait apporter."JE

Après un an de bustes de cybercriminalité très médiatisés, un haut responsable du ministère de la Justice a déclaré mardi qu'il s'attendait à ce que davantage arrive en 2024. Lors de la 10e conférence internationale sur la cybersécurité à New York cette semaine, plusieurs procureurs du département de la justice ont parlé de la cybersécuritéTendances tout au long de 2023 et ce que cette année pourrait apporter."JE

After a year of high-profile cybercrime busts, a senior Justice Department official said Tuesday that he expects more to come in 2024. At the 10th International Conference on Cybersecurity in New York City this week, several top prosecutors within the Justice Department spoke about cybersecurity trends throughout 2023 and what this year may bring. “I

After a year of high-profile cybercrime busts, a senior Justice Department official said Tuesday that he expects more to come in 2024. At the 10th International Conference on Cybersecurity in New York City this week, several top prosecutors within the Justice Department spoke about cybersecurity trends throughout 2023 and what this year may bring. “I |

Conference | ★★ | ||

| 2024-01-08 00:00:00 | L'appel de Bluehat India pour les papiers est maintenant ouvert! BlueHat India Call for Papers is Now Open! (lien direct) |

Vous l'avez demandé et c'est enfin ici!La conférence inaugurale de Bluehat India aura lieu du 18 au 19 avril 2024 à Hyderabad, en Inde!Cette conférence intime réunira un mélange unique de chercheurs et de répondants en sécurité, qui se réunissent en tant que pairs pour échanger des idées, des expériences et des apprentissages dans l'intérêt de créer un monde plus sûr et plus sûr pour tous.

You asked for it and it\'s finally here! The inaugural BlueHat India conference will be held April 18-19, 2024, in Hyderabad, India! This intimate conference will bring together a unique blend of security researchers and responders, who come together as peers to exchange ideas, experiences, and learnings in the interest of creating a safer and more secure world for all. |

Conference | ★★ | ||

| 2024-01-01 20:00:00 | (Déjà vu) Novembre 2024 (lien direct) | 11 - 14 novembre - Lisbonne (Portugal) Web Summit https://websummit.com/ 12 - 14 novembre - Madrid (Spain) Critical Infrastructure Protection & Resilience Europe (CIPRE) conference www.cipre-expo.com/ 12 - 14 novembre - Washington (USA) connect:ID www.connectidexpo.com 14 novembre - Londres (UK) Technology Live ! london https://a3communicationspr.com/homepage/events/technology-live/ 19 - 21 novembre - Rennes European Cyber Week https://www.european-cyber-week.eu/ 20 - 21 (...) - Calendrier | Conference | ★★★ | ||

| 2024-01-01 19:55:00 | (Déjà vu) Décembre 2024 (lien direct) | 2 - 4 décembre - Londres (UK) IFSEC ExCeL London www.ifsec.co.uk 5 décembre - Stockholm (Suède) Data Center Forum https://www.datacenter-forum.com/events/stockholm/2023 9 - 11 décembre - Las Vegas (USA) Gartner Identity & Acess Management Summit www.gartner.com/en/conferences/na/identity-access-management-us 10 - 11 décembre - Reims Congrès du CESIN https://cesin.fr/ 13 décembre - Paris Les Trophées Européens de la Femme Cyber 2024 – 5ème édition Cérémonie organisée par le (...) - Calendrier | Conference | ★★ | ||

| 2024-01-01 19:40:00 | November 2024 (lien direct) | 11 - 14 novembre - Lisbonne (Portugal) Summit Web

https://websummit.com/ 12 - 14 novembre - Prague (République tchèque) Conférence de protection contre les infrastructures et de résilience Europe (CIPRE) www.cipre-expo.com / 14 novembre - Londres (UK) Technology Live!Londres

https://a3communicationspr.com/homepage/events/technology-live/ 19 - 21 novembre - Rennes (France) Cyber Week européen https://www.european-cyber-week.eu/ 20 - 21 novembre - Dublin (Irlande) Salon Datacenters Ireland (...)

-

intime

11 - 14 November - Lisbon (Portugal) Web Summit https://websummit.com/ 12 - 14 November - Prague (Czech Republic) Infrastructure Protection & Resilience Europe (CIPRE) conference www.cipre-expo.com/ 14 November - London (UK) Technology Live! London https://a3communicationspr.com/homepage/events/technology-live/ 19 - 21 November - Rennes (France) European Cyber Week https://www.european-cyber-week.eu/ 20 - 21 November - Dublin (Ireland) Salon Datacenters Ireland (...) - Diary |

Conference | ★★★ | ||

| 2024-01-01 19:35:00 | Décembre 2024 December 2024 (lien direct) |

2 - 4 décembre - Londres (Royaume-Uni) ifSec

Excel London

www.ifsec.co.uk

5 décembre - Forum du centre de données de Stockholm (Suède)

https://www.datacenter-forum.com/events/stockholm/2023

9 - 11 décembre - Las Vegas (USA) Gartner Identity & Access Management Summit

www.gartner.com/en/conferences/na/identity-access-gestion-us

10 - 11 décembre - Reims (France)

Félicitations & egrave; s du Cesin

https://cesin.fr/

13 décembre - Paris

Les troph & eacute; es Europ & eacute; Ens de la Femme Cyber 2024

Par cefcys (...)

-

intime

2 - 4 December - London (UK) IFSEC ExCeL London www.ifsec.co.uk 5 December - Stockholm (Sweden) Data Center Forum https://www.datacenter-forum.com/events/stockholm/2023 9 - 11 December - Las Vegas (USA) Gartner Identity & Acess Management Summit www.gartner.com/en/conferences/na/identity-access-management-us 10 - 11 December - Reims (France) Congrès du CESIN https://cesin.fr/ 13 December - Paris Les Trophées Européens de la Femme Cyber 2024 By CEFCYS (...) - Diary |

Conference | ★★ | ||

| 2023-12-22 13:00:11 | Principales raisons d'assister au CPX 2024 Top Reasons to Attend CPX 2024 (lien direct) |

> Qu'est-ce que CPX 2024?CPX 2024 est une conférence annuelle de cybersécurité organisée par Check Point pour les professionnels de la sécurité dans le monde entier.L'inscription est maintenant ouverte et nous vous invitons à nous rejoindre pour apprendre les dernières tendances, défis et opportunités qui façonnent la cybersécurité.Sécurisez votre place aujourd'hui et obtenez une remise des lève-tôt, valable jusqu'au 30 décembre 2023. Tirez le meilleur parti de votre expérience au CPX 2024 Apprentissage et réseautage avec plus de 100 séances, il y a quelque chose pour tout le monde au CPX 2024. Vous pouvezDans l'attente des conversations autour de l'intelligence artificielle (AI), de la confiance Zero, du service d'accès sécurisé (SASE), de la sécurité du cloud, de l'e-mail [& # 8230;]

>What is CPX 2024? CPX 2024 is an annual cyber security conference hosted by Check Point for security professionals worldwide. Registration is now open and we invite you to join us to learn the latest trends, challenges, and opportunities shaping cybersecurity. Secure your spot today and get an early bird discount, valid until December 30, 2023. Get the Most Out of Your Experience at CPX 2024 Learning and Networking With over 100 sessions, there\'s something for everyone at CPX 2024. You can look forward to conversations around artificial intelligence (AI), zero trust, secure access service edge (SASE), cloud security, email […] |

Cloud Conference | ★★ | ||

| 2023-12-19 11:00:00 | La meilleure conférence de cybersécurité dont vous n'avez jamais entendu parler The best Cybersecurity conference you never heard of (lien direct) |

For the past 12 years in Austin, TX, the last week of October has been reserved for the Lonestar Application Security Conference (LASCON). Unequivocally, LASCON is the best cybersecurity conference you have never heard of!

LASCON is the annual confab of the Austin, TX OWASP (the Open Worldwide Application Security Project) chapter. OWASP is a volunteer organization that is a treasure trove of application security information with things such as standards, discussion groups, documentation, and more. The organization tracks the annual OWASP Top 10 web application security risks and is the proverbial north star for developers seeking more secure coding practices.

LASCON 2023 talks are recorded and available.

As a conference, LASCON rolls up its metaphorical sleeves and puts on a fabulous show. The uniqueness of LASCON:

Delivers exceptional content focused on application security

Offers every attendee the opportunity to challenge themselves and gain new life skills

Provides physical and cerebral entertainment

Exceptional content

LASCON is wholly committed to discussing, exploring, and showcasing application security. Check out the 2023 agenda here to see the extensive programming focused on application security.

Why is application security so important? In the world of cybersecurity, the subset of application security is the last mile and the area the adversaries know may be less security-aware.

Software is malleable and widely shared. In many cases software developers live in an environment of “just ship it” only to find that unintentional vulnerabilities crept into a production release.

The push to “DevSecOps” or “SecDevOps” means security disciplines are being incorporated from the beginning to alleviate many of the problems that stem from a “just ship it” environment.

LASCON tackles the what, why, and how of application security. In 2023, there was plenty of focus on the needs and benefits of automation, how development teams need to communicate to different audiences, and of course what generative-AI means for application security. In other words, something for everyone.

Many of the LASCON sessions were recorded and the replays will be available in the next few months. I highly recommend viewing this topical content.

New life skills

Similar to other conferences, LASCON has an expo hall where sponsor-vendors showcase their technology and give away swag.

But…LASCON goes a step further and brings in the Longhorn Lock Picking Club to set up Lock Pick Village in one end of the expo hall. Lock Pick Village focuses on locksport. This skill uses logical thinking, involves manual dexterity, and brings out the physical aspect of security.

Lock Pick Village is a favorite among attendees and creates a bonding opportunity at LASCON. The mayor of Lock Pick Village runs various contests throughout the two days of the conference with winners walking away with bragging rights.

Entertainment

LASCON has something for everyone!

Each year, the LASCON organizing team hosts “speed debates”. These debates are sarcastic, outlandish, and just plain funny. A moderator hosts two teams who take on cybersecurity topics of the day and present heartfelt pro or con arguments. Topics are far-ranging and incl

Entertainment

LASCON has something for everyone!

Each year, the LASCON organizing team hosts “speed debates”. These debates are sarcastic, outlandish, and just plain funny. A moderator hosts two teams who take on cybersecurity topics of the day and present heartfelt pro or con arguments. Topics are far-ranging and incl |

Vulnerability Conference | ★★★ | ||

| 2023-12-18 06:00:21 | Une approche de risque intégrée pour briser la chaîne d'attaque juridique et de conformité: les informations de Proofpoint Protect 2023 An Integrated Risk Approach to Breaking the Legal and Compliance Attack Chain: Insights from Proofpoint Protect 2023 (lien direct) |

Last September, Proofpoint held our first in-person event since the pandemic in New York City, Protect 2023. In this blog post, our Chief Compliance Officer in Residence John Pepe shares some key insights from the leaders who participated in the Compliance Leader\'s Roundtable at that conference. A big part of that discussion was exploring how combining data points from multiple tools can help stop known risk patterns before problems escalate. “Break the Attack Chain” is a Proofpoint initiative that outlines our approach to prevent and disrupt cyberattacks that target people and their data. The attack chain can basically be broken down into eight steps and three main stages: Initial compromise Privilege escalation Data exfiltration Steps in the attack chain. We believe that breaking the attack chain is so important that we made it the theme of Protect 2023. When you break the attack chain, you reduce the risks and the impact of cyberattacks. And you avoid a lot of the financial, reputational and operational damage. Proofpoint argues that this starts by taking a people-centric approach to security that focuses on the human factors that enable and motivate attackers. But this theme isn\'t just relevant to cybersecurity. It\'s also an important concept that\'s relevant to compliance professionals and their current challenges. Recently at the Protect 2023 conference, we explored how the industry is using this idea to rethink the ways it approaches and mitigates risk. What\'s top of mind for compliance professionals right now? Part of my job at Proofpoint is to provide our customers-some of whom are highly regulated-with executive briefings on compliance and regulatory best practices. I also have a lot of critical discussions with the legal and regulatory communities. So I understand why the concept of breaking the attack chain transcends cybersecurity and really resonates with these groups. That\'s why I chose to explore it at Protect 2023 at the Compliance Leader\'s Roundtable. This panel was comprised of a chief compliance officer from a leading financial services provider, the head of surveillance for an asset manager, and a chief information security officer. And our topic was “What\'s Top of Mind for Compliance Professionals Post COVID-19." The discussion was informal and focused on work-from-home (WFH) initiatives during and after the pandemic. Two interconnected areas were of particular interest: Risks and programs related to WFH, with a special focus on collaboration platforms How behavioral indicators may help to predict potential legal or compliance issues When talking about insider risks and threats, the panelists explored: Best practices for controlling messaging apps and mitigating risks in mobile texts and chat How behavioral modeling and analytics can be used to enhance risk monitoring for user conduct How combining multiple compliance approaches can help form a holistic risk management program, which can mean integrating: Threat detection People analytics Conduct compliance applications As part of the conversation, I brought up the topic of employee behaviors and patterns that can lead to legal or compliance issues. The example scenario I offered was of a disgruntled employee who had received an underwhelming bonus or was passed up for a promotion. To get back at the company, this person stole sensitive company data and intellectual property (IP) before they left their job. The panel discussed behaviors or telemetry that might be present in such a scenario. And they talked about whether any data about user conduct might help detect and prevent potential losses. An integrated approach to breaking the attack chain What follows are some of the ways that our panelists use tools to mitigate risks. And how Proofpoint can help. Combining internal and external data One of the most crucial aspects of a surveillance analyst\'s job, especially in financial services, is monitoring employee risk. The roundtable emp | Tool Threat Mobile Prediction Conference | ★★★ | ||

| 2023-12-12 12:00:09 | Durcissant les bandes de base cellulaire dans Android Hardening cellular basebands in Android (lien direct) |

Posted by Ivan Lozano and Roger Piqueras Jover Android\'s defense-in-depth strategy applies not only to the Android OS running on the Application Processor (AP) but also the firmware that runs on devices. We particularly prioritize hardening the cellular baseband given its unique combination of running in an elevated privilege and parsing untrusted inputs that are remotely delivered into the device. This post covers how to use two high-value sanitizers which can prevent specific classes of vulnerabilities found within the baseband. They are architecture agnostic, suitable for bare-metal deployment, and should be enabled in existing C/C++ code bases to mitigate unknown vulnerabilities. Beyond security, addressing the issues uncovered by these sanitizers improves code health and overall stability, reducing resources spent addressing bugs in the future. An increasingly popular attack surface As we outlined previously, security research focused on the baseband has highlighted a consistent lack of exploit mitigations in firmware. Baseband Remote Code Execution (RCE) exploits have their own categorization in well-known third-party marketplaces with a relatively low payout. This suggests baseband bugs may potentially be abundant and/or not too complex to find and exploit, and their prominent inclusion in the marketplace demonstrates that they are useful. Baseband security and exploitation has been a recurring theme in security conferences for the last decade. Researchers have also made a dent in this area in well-known exploitation contests. Most recently, this area has become prominent enough that it is common to find practical baseband exploitation trainings in top security conferences. Acknowledging this trend, combined with the severity and apparent abundance of these vulnerabilities, last year we introduced updates to the severity guidelines of Android\'s Vulnerability Rewards Program (VRP). For example, we consider vulnerabilities allowing Remote Code Execution (RCE) in the cellular baseband to be of CRITICAL severity. Mitigating Vulnerability Root Causes with Sanitizers Common classes of vulnerabilities can be mitigated through the use of sanitizers provided by Clang-based toolchains. These sanitizers insert runtime checks against common classes of vulnerabilities. GCC-based toolchains may also provide some level of support for these flags as well, but will not be considered further in this post. We encourage you to check your toolchain\'s documentation. Two sanitizers included in Undefine | Tool Vulnerability Threat Mobile Prediction Conference | ★★★ | ||

| 2023-12-07 14:56:56 | Émirats arabes unis: préoccupations concernant les autorités \\ 'Utilisation de la surveillance numérique pendant la COP28 UAE: Concerns around authorities\\' use of digital surveillance during COP28 (lien direct) |

> Avant la conférence COP28 Climate, qui commence à Dubaï le 30 novembre, Rebecca White, militante de l'équipe de surveillance de perturbation d'Amnesty International, a déclaré: «Ce n'est pas un secret que la surveillance numérique ciblée a depuis longtemps été & # 160; armée & #160; aux Émirats arabes unis pour écraser la dissidence et étouffer la liberté d'expression.Avant son arrestation en 2017, le défenseur des droits de l'homme & # 160; Ahmed [& # 8230;]

>Ahead of the COP28 climate conference, which begins in Dubai on 30 November, Rebecca White, Campaigner at Amnesty International\'s Disrupting Surveillance Team, said: “It is no secret that targeted digital surveillance has long been weaponized in the United Arab Emirates to crush dissent and stifle freedom of expression. Prior to his arrest in 2017, human rights defender Ahmed […] |

Conference | ★★★ | ||

| 2023-12-06 11:00:00 | Événement virtuel aujourd'hui: Cyber AI & Automation Summit Virtual Event Today: Cyber AI & Automation Summit (lien direct) |

La conférence virtuelle du 6 décembre explorera les cas d'utilisation de la cybersécurité pour la technologie de l'intelligence artificielle (IA) et la course à la protection des algorithmes LLM contre l'utilisation adversaire.

Virtual conference on December 6th will explore cybersecurity use-cases for artificial intelligence (AI) technology and the race to protect LLM algorithms from adversarial use. |

Conference | ★★★ | ||

| 2023-12-06 09:06:55 | 04 juin 2024 Istanbul - Turquie - Conférence et exposition d'Enbantec en cybersécurité 04 June 2024 Istanbul - Turkey - ENBANTEC Cyber Security Conference and Exhibition (lien direct) |

La conférence et l'exposition et l'exposition d'Enbantec en cybersécurité se tiendront le 04 juin 2024 à Istanbul, en Turquie.Enbantec est une conférence mondiale qui est l'une des conférences les plus importantes et les plus prestigieuses dans la région EMEA en mettant l'accent sur la cybersécurité, la sécurité informatique, la sécurité du réseau, la sécurité des données, la sécurité du cloud, la sécurité mobile, la sécurité et l'identité de terminaison et les technologies et solutions de gestion de l'accès.Une participation intensive est prévue à la conférence d'Enbantec en provenance de Turquie et de nombreux autres pays.La conférence Enbantec 2024 est une conférence incontournable.

-

konferenzen und webinare

ENBANTEC Cyber Security Conference and Exhibition will be held on 04 June 2024 in Istanbul, Turkey. ENBANTEC is a global conference which is one of the most important and prestigious conferences in EMEA region with its focus on Cyber Security, IT Security, Network Security, Data Security, Cloud Security, Mobile Security, Endpoint Security and Identity and Access Management technologies and solutions. An intensive participation is expected to the ENBANTEC Conference from Turkey and many other countries. ENBANTEC 2024 Conference is an unmissable conference. - Konferenzen und Webinare |

Mobile Cloud Conference | ★★★ | ||

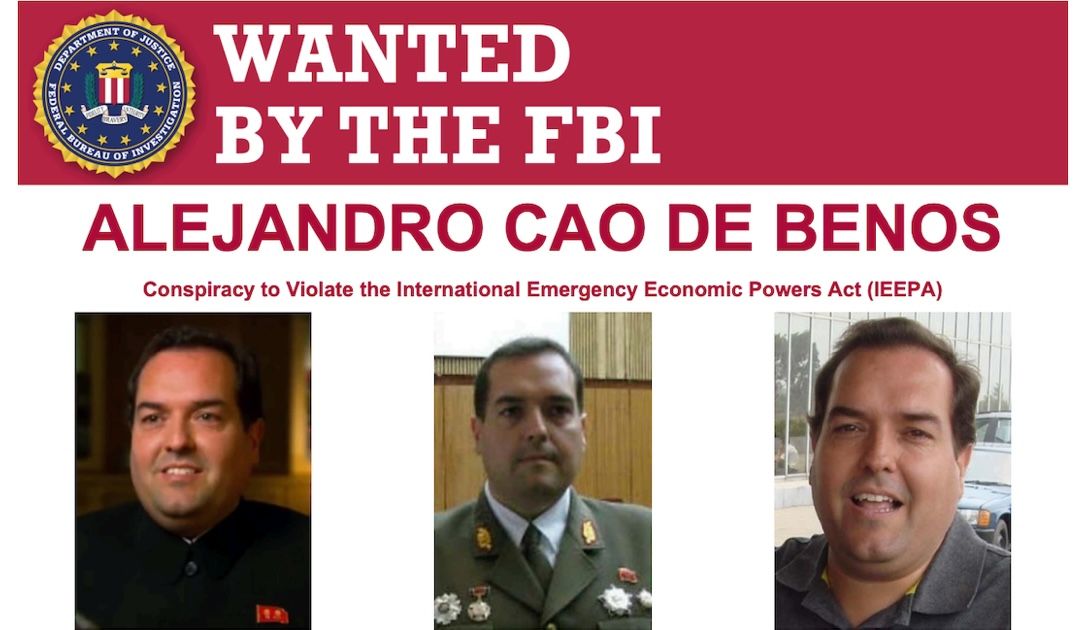

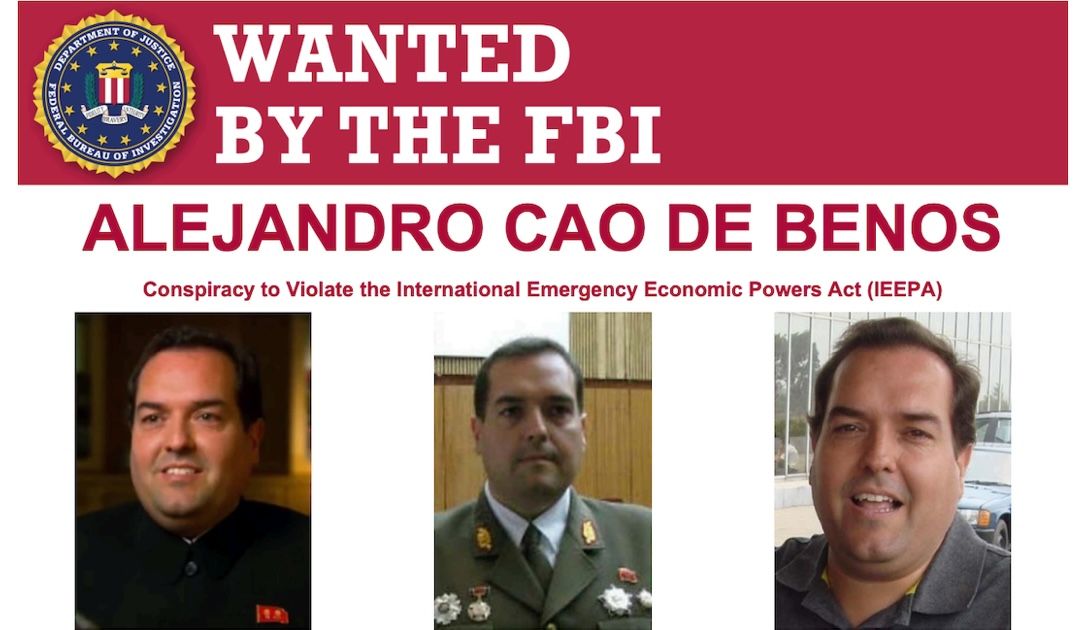

| 2023-12-05 13:05:00 | \\ 'fugitif \\' Aristocrate espagnol derrière la conférence de crypto-monnaie de la Corée du Nord arrêtée \\'Fugitive\\' Spanish aristocrat behind North Korea cryptocurrency conference arrested (lien direct) |

Alejandro Cao de Ben & Oacute, l'homme espagnol d'une famille aristocratique qui est devenu l'un des partisans les plus vocaux du monde occidental de la Corée du Nord, a été arrêté en Espagne.De Ben & Oacute; S, le fondateur de la Corée d'amitié, a été arrêté la semaine dernière dans une gare de Madrid, selon une annonce par la politique

Alejandro Cao de Ben & Oacute, l'homme espagnol d'une famille aristocratique qui est devenu l'un des partisans les plus vocaux du monde occidental de la Corée du Nord, a été arrêté en Espagne.De Ben & Oacute; S, le fondateur de la Corée d'amitié, a été arrêté la semaine dernière dans une gare de Madrid, selon une annonce par la politique

Alejandro Cao de Benós, the Spanish man from an aristocratic family who became one of the Western world\'s most vocal supporters of North Korea, has been arrested in Spain. De Benós, the founder of the Korean Friendship Association, was arrested last week at a train station in Madrid, according to an announcement by the Policia

Alejandro Cao de Benós, the Spanish man from an aristocratic family who became one of the Western world\'s most vocal supporters of North Korea, has been arrested in Spain. De Benós, the founder of the Korean Friendship Association, was arrested last week at a train station in Madrid, according to an announcement by the Policia |

Conference | ★★★ | ||

| 2023-12-04 18:00:26 | 15ème édition des GSDAYS 30 JANVIER 2025 (lien direct) | Les " GS Days, Journées Francophones de la Sécurité de l'information et de la cyber " ont pour objectif d'informer et de démontrer à la communauté SSI : la réalité des menaces actuelles, leur simplicité de mise en oeuvre et leurs impacts sur la SI. Ce Colloque, exclusivement en français, souhaite également se tourner vers l'avenir en faisant la démonstration de nouveaux " Proof of Concept " qui pourraient menacer les SI. - Les événements de Global Security Mag / evenement_home | Threat Conference | ★★★ | ||

| 2023-12-01 20:13:00 | Septembre 2024 (lien direct) | 3 - 5 septembre - Las Vegas (USA) Commercial UAV Expo Americas Lieu : Caesar Palace www.expouav.com Hashtag : #expouav Facebook : https://www.facebook.com/UAVExpo/ Twitter : https://twitter.com/expouav LinkedIn : https://www.linkedin.com/company/commercial-uav-expo/ YouTube : https://www.youtube.com/channel/UC7icpuL1164DCLrZMjV7k6A Instagram : https://www.instagram.com/expouav/ 10 - 11 septembre (Paris) FRANSEC https://france.cyberseries.io/ 11 - 12 septembre - Washington DC (...) - Calendrier | Conference Commercial | ★★★ | ||

| 2023-12-01 13:14:00 | Le président du Conseil de l'UE propose \\ 'Cyber Force européenne \\' avec \\ 'Capacités offensives \\' EU Council president proposes \\'European cyber force\\' with \\'offensive capabilities\\' (lien direct) |

Charles Michel, président du Conseil européen - l'organisme de l'UE qui établit la direction politique du bloc - a proposé jeudi la création de «une cyber-force européenne… équipée de capacités offensives».«La question sensible de la chaîne de commandement devrait être abordée», a-t-il reconnu lors de la conférence annuelle pour l'Europe

Charles Michel, président du Conseil européen - l'organisme de l'UE qui établit la direction politique du bloc - a proposé jeudi la création de «une cyber-force européenne… équipée de capacités offensives».«La question sensible de la chaîne de commandement devrait être abordée», a-t-il reconnu lors de la conférence annuelle pour l'Europe

Charles Michel, the president of the European Council - the EU body that sets the bloc\'s political direction - proposed on Thursday the creation of “a European cyber force … equipped with offensive capabilities.” “The sensitive issue of chain of command would need to be addressed,” he acknowledged at the annual conference for the European

Charles Michel, the president of the European Council - the EU body that sets the bloc\'s political direction - proposed on Thursday the creation of “a European cyber force … equipped with offensive capabilities.” “The sensitive issue of chain of command would need to be addressed,” he acknowledged at the annual conference for the European |

Conference | ★★★ | ||

| 2023-11-22 16:15:25 | Rootkit transforme les kubernetes de l'orchestration à la subversion Rootkit Turns Kubernetes from Orchestration to Subversion (lien direct) |

Les compromis Kubernetes ont généralement conduit les attaquants à créer des conteneurs de cryptomiminage, mais les résultats pourraient être bien pires, disent les chercheurs se présentant à la conférence Black Hat Europe.

Kubernetes compromises have usually led to attackers creating cryptomining containers, but the outcomes could be much worse, say researchers presenting at the Black Hat Europe conference. |

Conference | Uber | ★★ |

To see everything:

Our RSS (filtrered)