What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-04-12 06:00:03 | Arrêt de cybersécurité du mois: vaincre les attaques de création d'applications malveillantes Cybersecurity Stop of the Month: Defeating Malicious Application Creation Attacks (lien direct) |

This blog post is part of a monthly series, Cybersecurity Stop of the Month, which explores the ever-evolving tactics of today\'s cybercriminals. It focuses on the critical first three steps in the attack chain in the context of email threats. The goal of this series is to help you understand how to fortify your defenses to protect people and defend data against emerging threats in today\'s dynamic threat landscape. The critical first three steps of the attack chain-reconnaissance, initial compromise and persistence. So far in this series, we have examined these types of attacks: Supplier compromise EvilProxy SocGholish eSignature phishing QR code phishing Telephone-oriented attack delivery (TOAD) Payroll diversion MFA manipulation Supply chain compromise Multilayered malicious QR code attack In this post, we examine an emerging threat-the use of malicious cloud applications created within compromised cloud tenants following account takeover. We refer to it as MACT, for short. Background Cloud account takeover (ATO) attacks are a well-known risk. Research by Proofpoint found that last year more than 96% of businesses were actively targeted by these attacks and about 60% had at least one incident. Financial damages reached an all-time high. These findings are unsettling. But there is more for businesses to worry about. Cybercriminals and state-sponsored entities are rapidly adopting advanced post-ATO techniques. And they have embraced the use of malicious and abused OAuth apps. In January 2024, Microsoft revealed that a nation-state attacker had compromised its cloud environments and stolen valuable data. This attack was attributed to TA421 (aka Midnight Blizzard and APT29), which are threat groups that have been attributed to Russia\'s Foreign Intelligence Service (SVR). Attackers exploited existing OAuth apps and created new ones within hijacked cloud tenants. After the incident, CISA issued a new advisory for businesses that rely on cloud infrastructures. Proofpoint threat researchers observed attackers pivoting to the use of OAuth apps from compromised-and often verified-cloud tenants. Threat actors take advantage of the trust that\'s associated with verified or recognized identities to spread cloud malware threats as well as establish persistent access to sensitive resources. The scenario Proofpoint monitors a malicious campaign named MACT Campaign 1445. It combines a known tactic used by cloud ATO attackers with new tactics, techniques and procedures. So far, it has affected dozens of businesses and users. In this campaign, attackers use hijacked user accounts to create malicious internal apps. In tandem, they also conduct reconnaissance, exfiltrate data and launch additional attacks. Attackers use a unique anomalous URL for the malicious OAuth apps\' reply URL-a local loopback with port 7823. This port is used for TCP traffic. It is also associated with a known Windows Remote Access Trojan (RAT). Recently, Proofpoint researchers found four accounts at a large company in the hospitality industry compromised by attackers. In a matter of days, attackers used these accounts to create four distinct malicious OAuth apps. The threat: How did the attack happen? Here is a closer look at how the attack unfolded. Initial access vectors. Attackers used a reverse proxy toolkit to target cloud user accounts. They sent individualized phishing lures to these users, which enabled them to steal their credentials as well as multifactor authentication (MFA) tokens. A shared PDF file with an embedded phishing URL that attackers used to steal users\' credentials. Unauthorized access (cloud account takeover). Once attackers had stolen users\' credentials, they established unauthorized access to the four targeted accounts. They logged in to several native Microsoft 365 sign-in apps, including “Azure Portal” and “Office Home.” Cloud malware (post-access OAuth app creat | Spam Malware Tool Threat Cloud | APT 29 | ★★★ | |

| 2024-04-12 00:00:00 | Importance de la numérisation des fichiers sur les applications de téléchargeur Importance of Scanning Files on Uploader Applications (lien direct) |

Plongez dans la pratique cruciale de la numérisation des fichiers dans les applications du téléchargeur et apprenez des mesures défensives pour protéger les menaces malveillantes comme les logiciels malveillants.

Delve into the crucial practice of file scanning within uploader applications, and learn defensive measures to safeguards against malicious threats like malware. |

Malware | ★★ | ||

| 2024-04-11 19:26:57 | La campagne cybercriminale propage les infostelleurs, mettant en évidence les risques pour le jeu Web3 Cybercriminal Campaign Spreads Infostealers, Highlighting Risks to Web3 Gaming (lien direct) |

## Instantané

Le groupe INSIKT a découvert une opération de cybercriminalité en langue russe à grande échelle qui tire parti de faux projets de jeu Web3 pour distribuer des logiciels malveillants infoséaler ciblant les utilisateurs de macOS et Windows.

## Description

Ces jeux Web3, basés sur la technologie de la blockchain, attirent les utilisateurs avec le potentiel de gains de crypto-monnaie.La campagne consiste à créer des projets de jeu d'imitation Web3 avec des modifications mineures pour paraître légitimes, ainsi que de faux comptes de médias sociaux pour améliorer leur crédibilité.Lors de la visite des principales pages Web de ces projets, les utilisateurs sont invités à télécharger des logiciels malveillants tels que le voleur atomique MacOS (AMOS), le Stealc, Rhadamanthys ou Risepro, selon leur système d'exploitation.Les acteurs de la menace ont établi une infrastructure résiliente et ciblent les joueurs Web3, exploitant leur manque potentiel d'hygiène de la cyber dans la poursuite de gains financiers.

Les variantes de logiciels malveillants, y compris AMOS, sont capables d'infecter à la fois Intel et Apple M1 Mac, indiquant une large vulnérabilité parmi les utilisateurs.L'objectif principal de la campagne semble être le vol de portefeuilles de crypto-monnaie, posant un risque important pour la sécurité financière.Les acteurs de la menace \\ 'Origine russe sont allumés par des artefacts dans le code HTML, bien que leur emplacement exact reste incertain.

## Les références

[https://www.recordedfuture.com/cybercriminal-campaign-spreads-infostealers-highlighting-risks-to-web3-gamingrisques-web3-gaming)

## Snapshot The Insikt Group has uncovered a large-scale Russian-language cybercrime operation that leverages fake Web3 gaming projects to distribute infostealer malware targeting both macOS and Windows users. ## Description These Web3 games, based on blockchain technology, entice users with the potential for cryptocurrency earnings. The campaign involves creating imitation Web3 gaming projects with minor modifications to appear legitimate, along with fake social media accounts to enhance their credibility. Upon visiting the main webpages of these projects, users are prompted to download malware such as Atomic macOS Stealer (AMOS), Stealc, Rhadamanthys, or RisePro, depending on their operating system. The threat actors have established a resilient infrastructure and are targeting Web3 gamers, exploiting their potential lack of cyber hygiene in pursuit of financial gains. The malware variants, including AMOS, are capable of infecting both Intel and Apple M1 Macs, indicating a broad vulnerability among users. The primary objective of the campaign appears to be the theft of cryptocurrency wallets, posing a significant risk to financial security. The threat actors\' Russian origin is hinted at by artifacts within the HTML code, although their exact location remains uncertain. ## References [https://www.recordedfuture.com/cybercriminal-campaign-spreads-infostealers-highlighting-risks-to-web3-gaming](https://www.recordedfuture.com/cybercriminal-campaign-spreads-infostealers-highlighting-risks-to-web3-gaming) |

Malware Vulnerability Threat | ★★★ | ||

| 2024-04-11 18:27:13 | CISA rend le système d'analyse de la nouvelle génération "malware" accessible au public CISA makes its "Malware Next-Gen" analysis system publicly available (lien direct) |

L'Agence américaine de sécurité de la cybersécurité et de l'infrastructure (CISA) a publié une nouvelle version de "malware de Next-Gen", permettant désormais au public de soumettre des échantillons de logiciels malveillants pour analyse par CISA.[...]

The U.S. Cybersecurity and Infrastructure Security Agency (CISA) has released a new version of "Malware Next-Gen," now allowing the public to submit malware samples for analysis by CISA. [...] |

Malware | ★★ | ||

| 2024-04-11 18:22:12 | Le service redis expiré a maltraité pour utiliser Metasploit Meterpreter malicieusement Expired Redis Service Abused to Use Metasploit Meterpreter Maliciously (lien direct) |

Les attaquants ont compromis une version de 8 ans de la plate-forme cloud pour distribuer divers logiciels malveillants qui peuvent reprendre les systèmes infectés.

Attackers have compromised an 8-year-old version of the cloud platform to distribute various malware that can take over infected systems. |

Malware Cloud | ★★★ | ||

| 2024-04-11 16:37:18 | HP Détails Evolution du malware de Raspberry Robin, décalage dans la méthode de distribution et le paysage des menaces HP details evolution of Raspberry Robin malware, shift in distribution method and threat landscape (lien direct) |

Les chercheurs de l'équipe de recherche sur les menaces HP ont observé un changement dans la méthode de distribution de Raspberry Robin ...

Researchers from the HP Threat Research team have observed a shift in the distribution method of Raspberry Robin... |

Malware Threat | ★★ | ||

| 2024-04-11 13:27:54 | Revisiter MACT: Applications malveillantes dans des locataires cloud crédibles Revisiting MACT: Malicious Applications in Credible Cloud Tenants (lien direct) |

For years, the Proofpoint Cloud Research team has been particularly focused on the constantly changing landscape of cloud malware threats. While precise future predictions remain elusive, a retrospective examination of 2023 enabled us to discern significant shifts and trends in threat actors\' behaviors, thereby informing our projections for the developments expected in 2024. There is no doubt that one of the major, and most concerning, trends observed in 2023 was the increased adoption of malicious and abused OAuth applications by cybercriminals and state-sponsored actors. In January, Microsoft announced they, among other organizations, were targeted by a sophisticated nation-state attack. It seems that the significant impact of this attack, which was attributed to TA421 (AKA Midnight Blizzard and APT29), largely stemmed from the strategic exploitation of pre-existing OAuth applications, coupled with the creation of new malicious applications within compromised environments. Adding to a long list of data breaches, this incident emphasizes the inherent potential risk that users and organizations face when using inadequately protected cloud environments. Expanding on early insights shared in our 2021 blog, where we first explored the emerging phenomenon of application creation attacks and armed with extensive recent discoveries, we delve into the latest developments concerning this threat in our 2024 update. In this blog, we will: Define key fundamental terms pertinent to the realm of cloud malware and OAuth threats. Examine some of the current tactics, techniques, and procedures (TTPs) employed by threat actors as part of their account-takeover (ATO) kill chain. Provide specific IOCs related to recently detected threats and campaigns. Highlight effective strategies and solutions to help protect organizations and users against cloud malware threats. Basic terminology OAuth (Open Authorization) 2.0. OAuth is an open standard protocol that enables third-party applications to access a user\'s data without exposing credentials. It is widely used to facilitate secure authentication and authorization processes. Line-of-business (LOB) applications. LOB apps (also known as second-party apps) typically refer to applications created by a user within their cloud environment in order to support a specific purpose for the organization. Cloud malware. A term usually referring to malicious applications created, utilized and proliferated by threat actors. Malicious apps can be leveraged for various purposes, such as: mailbox access, file access, data exfiltration, internal reconnaissance, and maintaining persistent access to specific resources. MACT (Malicious Applications Created in Compromised Credible Tenants). A common technique wherein threat actors create new applications within hijacked environments, exploiting unauthorized access to compromised accounts to initiate additional attacks and establish a persistent foothold within impacted cloud tenants. Apphish. A term denoting the fusion of cloud apps-based malware with phishing tactics, mainly by utilizing OAuth 2.0 infrastructure to implement open redirection attacks. Targeted users could be taken to a designated phishing webpage upon clicking an app\'s consent link. Alternatively, redirection to a malicious webpage could follow authorizing or declining an application\'s consent request. Abused OAuth applications. Benign apps that are authorized or used by attackers, usually following a successful account takeover, to perform illegitimate activities. What we are seeing Already in 2020, we witnessed a rise in malicious OAuth applications targeting cloud users, with bad actors utilizing increasingly sophisticated methods such as application impersonation and diverse lures. In October 2022, Proofpoint researchers demonstrated how different threat actors capitalized on the global relevance of the COVID-19 pandemic to spread malware and phishing threats. Proofpoint has also seen this trend include the propagation of malicious OAuth applications seamlessly integ | Malware Threat Prediction Cloud | APT 29 | ★★★ | |

| 2024-04-11 09:40:00 | Game des acteurs de menace Recherche github pour répandre les logiciels malveillants Threat Actors Game GitHub Search to Spread Malware (lien direct) |

CheckMarx avertit la manipulation des résultats de la recherche GitHub conçue pour promouvoir les référentiels malveillants

Checkmarx warns of GitHub search result manipulation designed to promote malicious repositories |

Malware Threat | ★★★ | ||

| 2024-04-11 08:00:24 | Securonix Threat Research Knowleas Shart Series: détection des techniques de téléchargement de la DLL trouvées dans les récentes chaînes d'attaque malveillantes du monde réel Securonix Threat Research Knowledge Sharing Series: Detecting DLL Sideloading Techniques Found In Recent Real-world Malware Attack Chains (lien direct) |

L'équipe de recherche sur les menaces de Securonix prend une plongée profonde dans cet article dans notre série de partage de connaissances sur la détection des techniques de téléchargement de la DLL trouvées dans les récentes chaînes d'attaque de logiciels malveillants réels

The Securonix Threat Research team takes a deep dive into this article in our knowledge sharing series on detecting DLL sideloading techniques found In recent real-world malware attack chains |

Malware Threat | ★★★ | ||

| 2024-04-11 07:32:16 | La CISA présente le système d'analyse de nouvelle génération de logiciels malveillants avec une amélioration de l'évolutivité, des capacités de chasse aux menaces CISA introduces Malware Next-Gen analysis system with improved scalability, threat hunting capabilities (lien direct) |

L'Agence américaine de sécurité de la cybersécurité et de l'infrastructure (CISA) a lancé mercredi une nouvelle version de son analyse de logiciels malveillants ...

The U.S. Cybersecurity and Infrastructure Security Agency (CISA) launched on Wednesday a new version of its malware analysis... |

Malware Threat | ★★★ | ||

| 2024-04-11 06:23:43 | FAQS de l'état de l'État 2024 du rapport Phish, partie 1: Le paysage des menaces FAQs from the 2024 State of the Phish Report, Part 1: The Threat Landscape (lien direct) |

In this two-part blog series, we will address many of the frequently asked questions submitted by attendees. In our first installment, we address questions related to the threat landscape. Understanding the threat landscape is paramount in crafting a human-centric security strategy. That\'s the goal behind our 10th annual State of the Phish report. When you know what threats are out there and how people are interacting with them, you can create a modern cybersecurity strategy that puts the complexity of human behavior and interaction at the forefront. Our report was launched a month ago. Since then, we\'ve followed up with a few webinars to discuss key findings from the report, including: Threat landscape findings: Over 1 million phishing threats involved EvilProxy, which bypasses multifactor authentication (MFA). Yet, 89% of security pros still believe that MFA provides complete protection against account takeover. BEC threat actors benefit from generative AI. Proofpoint detected and stopped over 66 million targeted business email compromise (BEC) attacks per month on average in 2023. User behavior and attitude findings: 71% of surveyed users took at least one risky action, and 96% of them knew that those actions were associated with risk. 58% of those risky actions were related to social engineering tactics. 85% of security pros believed that most employees know they are responsible for security. Yet nearly 60% of employees either weren\'t sure or disagreed. These findings inspired hundreds of questions from audiences across the world. What follows are some of the questions that repeatedly came up. Frequently asked questions What are the definitions of BEC and TOAD? Business email compromise (BEC) essentially means fraud perpetrated through email. It can take many forms, such as advance fee fraud, payroll redirection, fraudulent invoicing or even extortion. BEC typically involves a deception, such as the spoofing of a trusted third party\'s domain or the impersonation of an executive (or literally anyone the recipient trusts). BEC is hard to detect because it is generally pure social engineering. In other words, there is often no credential harvesting portal or malicious payload involved. Threat actors most often use benign conversation to engage the victim. Once the victim is hooked, attackers then convince that person to act in favor of them, such as wiring money to a specified account. Similarly, telephone-oriented attack delivery (TOAD) attacks also use benign conversations. But, in this case, a threat actor\'s goal is to motivate the victim to make a phone call. From there, they will walk their target through a set of steps, which usually involve tricking the victim into giving up their credentials or installing a piece of malware on their computer. TOAD attacks have been associated with high-profile malware families known to lead to ransomware, as well as with a wide variety of remote access tools like AnyDesk that provide the threat actors direct access to victims\' machines. The end goal might still be fraud; for example, there have been cases where payment was solicited for “IT services” or software (Norton LifeLock). But the key differentiator for TOAD, compared with BEC, is the pivot out of the email space to a phone call., is the pivot out of the email space to the phone. What is the difference between TOAD and vishing? TOAD often starts with an email and requires victims to call the fraudulent number within that email. Vishing, on the other hand, generally refers to fraudulent solicitation of personally identifiable information (PII) and may or may not involve email (it could result from a direct call). Some TOAD attempts may fall into this category, but most perpetrators focus on getting software installed on a victim\'s machine. How do you see artificial intelligence (AI) affecting phishing? What are security best practices to help defend against these novel phishing attacks? AI allows threat actors to tighten up grammatical and s | Ransomware Malware Tool Threat Cloud Technical | ★★★ | ||

| 2024-04-11 00:00:00 | Cyberespionage Group Earth Hundun \\'s Continuous Raffinement de WaterBear et DeuterBear Cyberespionage Group Earth Hundun\\'s Continuous Refinement of Waterbear and Deuterbear (lien direct) |

Notre entrée de blog fournit une analyse approfondie des logiciels malveillants de la Terre Hundun \\.

Our blog entry provides an in-depth analysis of Earth Hundun\'s Waterbear and Deuterbear malware. |

Malware | ★★ | ||

| 2024-04-10 22:21:16 | Les appareils NAS de 92 000 D-Link sont vulnérables aux attaques de logiciels malveillants 92,000 D-Link NAS Devices Are Vulnerable To Malware Attacks (lien direct) |

Les pirates numérisent et exploitent activement une vulnérabilité non corrigée découverte dans quatre anciens périphériques de stockage de zone de réseau D-Link (NAS) qui leur permet d'effectuer une exécution de commande arbitraire sur le périphérique affecté et d'accéder à des informations sensibles.

D-Link a confirmé la faille dans un avis la semaine dernière.Il a exhorté ses utilisateurs à prendre sa retraite et à remplacer sa fin de support (& # 8220; EOS & # 8221;) / Fin de vie («EOL»), car il ne prévoit pas d'envoyer un correctif.En d'autres termes, les utilisateurs doivent acheter l'un des nouveaux systèmes NAS plus récents de D-Link \\.

La vulnérabilité affecte environ 92 000 appareils D-Link, qui incluent les modèles: DNS-320L Version 1.11, version 1.03.0904.2013, version 1.01.0702.2013, DNS-325 Version 1.01, DNS-327L Version 1.09, version 1.00.0409.2013, DNS-327L Version 1.09, version 1.00.0409.2013,et DNS-340L Version 1.08.

suivi comme CVE-2024-3272 (score CVSS: 9.8) et CVE-2024-3273 (score CVSS: 7.3), l'ancien défaut implique un compte «dérobe» qui n'a pas de mot de passe, et le dernier estUne faille d'injection de commande qui permet d'exécuter n'importe quelle commande sur l'appareil en effectuant une demande de GET HTTP.

"La vulnérabilité réside dans le nas_sharing.cgi uri, qui est vulnérable en raison de deux problèmes principaux: une porte arrière activée par des informations d'identification codées durs et une vulnérabilité d'injection de commande via le paramètre du système", a déclaré le chercheur en sécurité, qui a découvert eta révélé publiquement la vulnérabilité le 26 mars et porte le nom de «netsecfish».

«Cette exploitation pourrait conduire à une exécution arbitraire des commandes sur les appareils NAS D-link affectés, accordant à l'accès potentiel d'attaquants à des informations sensibles, à l'altération de la configuration du système ou au déni de service, en spécifiant une commande, affectant plus de 92 000 appareils sur Internet. »

La société de renseignement sur les menaces Greynoise a déclaré qu'elle avait remarqué que les attaquants tentaient d'armer les défauts pour déployer une variante du malware Mirai (Skid.x86), qui peut réquisitionner à distance les appareils D-Link.Les variantes Mirai sont normalement conçues pour ajouter des appareils infectés à un botnet pour une utilisation dans les attaques de déni de service distribué à grande échelle (DDOS).

En outre, la Fondation ShadowServer, une organisation de recherche sur les menaces à but non lucratif, a également détecté des tentatives d'exploitation actives de la vulnérabilité dans la nature, avec des «analyses / exploits à partir de plusieurs IP».

«Nous avons commencé à voir des scans / exploits à partir de plusieurs IP pour CVE-2024-3273 (vulnérabilité dans les périphériques de stockage de la zone D-Link de fin de vie).Cela implique le chaînage d'une porte dérobée et d'ampli;Injection de commande pour réaliser RCE », (anciennement Twitter).

En l'absence de correctif, la Fondation ShadowServer recommande aux utilisateurs de prendre leur appareil hors ligne ou de le remplacer ou au moins de faire un pare-feu d'accès à distance pour bloquer les menaces potentielles.

La vulnérabilité dans les appareils Nas D-Link constitue une menace significative pour les utilisateurs et souligne la nécessité de rester vigilant sur la cybersécurité, ainsi que souligne l'importance des mises à jour régulières de cybersécurité.Pour éviter l'exploitation des acteurs malveillants, les utilisateurs peuvent suivre les mesures de précaution recommandées pour protéger leurs appareils et protéger leurs données.

Hackers are scanning and actively exploiting an unpatched vulnerabilit |

Malware Vulnerability Threat | ★★ | ||

| 2024-04-10 19:54:00 | \\ 'Visite exotique \\' Campagne spyware cible les utilisateurs d'Android en Inde et au Pakistan \\'eXotic Visit\\' Spyware Campaign Targets Android Users in India and Pakistan (lien direct) |

Une campagne de logiciels malveillants Android active surnommée une visite exotique a principalement visé des utilisateurs en Asie du Sud, en particulier ceux en Inde et au Pakistan, avec des logiciels malveillants distribués via des sites Web dédiés et Google Play Store.

La société de cybersécurité slovaque a déclaré que l'activité, en cours depuis novembre 2021, n'est liée à aucun acteur ou groupe de menace connu.Il suit le groupe derrière l'opération sous le

An active Android malware campaign dubbed eXotic Visit has been primarily targeting users in South Asia, particularly those in India and Pakistan, with malware distributed via dedicated websites and Google Play Store. Slovak cybersecurity firm said the activity, ongoing since November 2021, is not linked to any known threat actor or group. It\'s tracking the group behind the operation under the |

Malware Threat Mobile | ★★★ | ||

| 2024-04-10 19:40:05 | CISA publie un système d'analyse de nouvelle génération de logiciels malveillants à usage public CISA Releases Malware Next-Gen Analysis System for Public Use (lien direct) |

> Le système de nouvelle génération de logiciels malveillants de CISA \\ est désormais disponible pour toute organisation pour soumettre des échantillons de logiciels malveillants et d'autres artefacts suspects pour l'analyse.

>CISA\'s Malware Next-Gen system is now available for any organization to submit malware samples and other suspicious artifacts for analysis. |

Malware | ★★★ | ||

| 2024-04-10 18:48:47 | TA547 utilise un compte-gouttes généré par LLM pour infecter les orgs allemands TA547 Uses an LLM-Generated Dropper to Infect German Orgs (lien direct) |

Cela se produit enfin: plutôt que pour la productivité et la recherche, les acteurs de la menace utilisent des LLM pour écrire des logiciels malveillants.Mais les entreprises n'ont pas encore besoin de s'inquiéter.

It\'s finally happening: Rather than just for productivity and research, threat actors are using LLMs to write malware. But companies need not worry just yet. |

Malware Threat | ★★★ | ||

| 2024-04-10 18:40:00 | RAPBERRY ROBIN RETOURS: Nouvelle campagne de logiciels malveillants se propage via des fichiers WSF Raspberry Robin Returns: New Malware Campaign Spreading Through WSF Files (lien direct) |

Les chercheurs en cybersécurité ont découvert une nouvelle vague de campagne Raspberry Robin qui propage les logiciels malveillants via des fichiers de script Windows malveillants (WSFS) depuis mars 2024.

"Historiquement, Raspberry Robin était connu pour se propager à travers des médias amovibles comme les lecteurs USB, mais au fil du temps, ses distributeurs ont expérimenté d'autres vecteurs d'infection initiaux", HP Wolf Security & NBSP; Said & Nbsp; dans un rapport

Cybersecurity researchers have discovered a new Raspberry Robin campaign wave that propagates the malware through malicious Windows Script Files (WSFs) since March 2024. "Historically, Raspberry Robin was known to spread through removable media like USB drives, but over time its distributors have experimented with other initial infection vectors," HP Wolf Security said in a report |

Malware | ★★★ | ||

| 2024-04-10 18:08:00 | Attention: la fausse popularité de GitHub \\ a trompé les développeurs dans le téléchargement de logiciels malveillants Beware: GitHub\\'s Fake Popularity Scam Tricking Developers into Downloading Malware (lien direct) |

Les acteurs de la menace profitent désormais de la fonctionnalité de recherche de GitHub \\ pour inciter les utilisateurs sans méfiance à la recherche de référentiels populaires en téléchargeant des homologues parasites qui servent des logiciels malveillants.

Le dernier assaut sur la chaîne d'approvisionnement des logiciels open source implique la dissimulation du code malveillant dans les fichiers de projet de code visuel Microsoft conçus pour télécharger des charges utiles à la prochaine étape à partir d'une URL distante,

Threat actors are now taking advantage of GitHub\'s search functionality to trick unsuspecting users looking for popular repositories into downloading spurious counterparts that serve malware. The latest assault on the open-source software supply chain involves concealing malicious code within Microsoft Visual Code project files that\'s designed to download next-stage payloads from a remote URL, |

Malware Threat | ★★★ | ||

| 2024-04-10 16:00:00 | Les logiciels malveillants de Rhadamanthys déployés par TA547 contre les cibles allemandes Rhadamanthys Malware Deployed By TA547 Against German Targets (lien direct) |

Proofpoint a déclaré que c'était la première fois que l'acteur de menace est vu en utilisant des scripts PowerShell générés par LLM

Proofpoint said this is the first time the threat actor has been seen using LLM-generated PowerShell scripts |

Malware Threat | ★★★ | ||

| 2024-04-10 15:45:17 | CISA pour étendre le système d'analyse des logiciels malveillants automatisés au-delà des agences gouvernementales CISA to expand automated malware analysis system beyond government agencies (lien direct) |

Proofpoint a déclaré que c'était la première fois que l'acteur de menace est vu en utilisant des scripts PowerShell générés par LLM

Proofpoint said this is the first time the threat actor has been seen using LLM-generated PowerShell scripts |

Malware | ★★★ | ||

| 2024-04-10 12:12:40 | Script PowerShell malveillant poussant les logiciels malveillants Malicious PowerShell script pushing malware looks AI-written (lien direct) |

Un acteur de menace utilise un script PowerShell qui a probablement été créé à l'aide d'un système d'intelligence artificielle tel que le chatgpt d'Openai \\, les Gemini de Google \\ ou le copilot de Microsoft \\.[...]

A threat actor is using a PowerShell script that was likely created with the help of an artificial intelligence system such as OpenAI\'s ChatGPT, Google\'s Gemini, or Microsoft\'s CoPilot. [...] |

Malware Threat | ChatGPT | ★★★ | |

| 2024-04-10 11:27:21 | Classement Top Malware de mars 2024 : les cyberattaquants ont trouvé une nouvelle façon de distribuer Remcos via une chaîne d\'infection (lien direct) | Classement Top Malware de mars 2024 : les cyberattaquants ont trouvé une nouvelle façon de distribuer Remcos via une chaîne d'infection Les équipes de Check Point Research ont découvert une nouvelle méthode qui permet de déployer Remcos, le cheval de Troie d'accès à distance (RAT), en contournant les mesures de sécurité courantes pour accéder sans autorisation aux appareils des victimes. - Malwares | Malware | ★★ | ||

| 2024-04-10 11:23:55 | (Déjà vu) March 2024\'s Most Wanted Malware: Hackers Discover New Infection Chain Method to Deliver Remcos (lien direct) | mars 2024 \\ est le malware le plus recherché: les pirates découvrent une nouvelle méthode de chaîne d'infection pour livrer des remcos

Les chercheurs ont découvert une nouvelle méthode de déploiement des remcos de Troie (rat) d'accès à distance, contournant les mesures de sécurité communes pour obtenir un accès non autorisé aux victimes \\ '.Pendant ce temps, Blackbasta est entré dans les trois premiers des groupes de ransomwares les plus recherchés et les communications ont sauté à la troisième place dans les industries les plus exploitées

-

mise à jour malveillant

March 2024\'s Most Wanted Malware: Hackers Discover New Infection Chain Method to Deliver Remcos Researchers have discovered a new method of deploying the Remote Access Trojan (RAT) Remcos, bypassing common security measures to gain unauthorised access to victims\' devices. Meanwhile, Blackbasta entered the top three of the most wanted ransomware groups and Communications jumped into third place in the most exploited industries - Malware Update |

Ransomware Malware | ★★ | ||

| 2024-04-10 10:12:47 | Mémoire de sécurité: TA547 cible les organisations allemandes avec Rhadamanthys Stealer Security Brief: TA547 Targets German Organizations with Rhadamanthys Stealer (lien direct) |

Ce qui s'est passé Proofpoint a identifié TA547 ciblant les organisations allemandes avec une campagne de courriel livrant des logiciels malveillants de Rhadamanthys.C'est la première fois que les chercheurs observent TA547 utiliser des Rhadamanthys, un voleur d'informations utilisé par plusieurs acteurs de menaces cybercriminaux.De plus, l'acteur a semblé utiliser un script PowerShell que les chercheurs soupçonnent a été généré par un modèle grand langage (LLM) tel que Chatgpt, Gemini, Copilot, etc. Les e-mails envoyés par l'acteur de menace ont usurpé l'identité de la société de vente au détail allemande Metro prétendant se rapporter aux factures. De: Metro! Sujet: Rechnung No: 31518562 Attachement: in3 0gc- (94762) _6563.zip Exemple TA547 Courriel imitant l'identité de la société de vente au détail allemande Metro. Les e-mails ont ciblé des dizaines d'organisations dans diverses industries en Allemagne.Les messages contenaient un fichier zip protégé par mot de passe (mot de passe: mar26) contenant un fichier LNK.Lorsque le fichier LNK a été exécuté, il a déclenché PowerShell pour exécuter un script PowerShell distant.Ce script PowerShell a décodé le fichier exécutable Rhadamanthys codé de base64 stocké dans une variable et l'a chargé en tant qu'assemblage en mémoire, puis a exécuté le point d'entrée de l'assemblage.Il a par la suite chargé le contenu décodé sous forme d'un assemblage en mémoire et a exécuté son point d'entrée.Cela a essentiellement exécuté le code malveillant en mémoire sans l'écrire sur le disque. Notamment, lorsqu'il est désabuscée, le deuxième script PowerShell qui a été utilisé pour charger les rhadamanthys contenait des caractéristiques intéressantes non couramment observées dans le code utilisé par les acteurs de la menace (ou les programmeurs légitimes).Plus précisément, le script PowerShell comprenait un signe de livre suivi par des commentaires grammaticalement corrects et hyper spécifiques au-dessus de chaque composant du script.Il s'agit d'une sortie typique du contenu de codage généré par LLM et suggère que TA547 a utilisé un certain type d'outil compatible LLM pour écrire (ou réécrire) le PowerShell, ou copié le script à partir d'une autre source qui l'avait utilisé. Exemple de PowerShell soupçonné d'être écrit par un LLM et utilisé dans une chaîne d'attaque TA547. Bien qu'il soit difficile de confirmer si le contenu malveillant est créé via LLMS & # 8211;Des scripts de logiciels malveillants aux leurres d'ingénierie sociale & # 8211;Il existe des caractéristiques d'un tel contenu qui pointent vers des informations générées par la machine plutôt que générées par l'homme.Quoi qu'il en soit, qu'il soit généré par l'homme ou de la machine, la défense contre de telles menaces reste la même. Attribution TA547 est une menace cybercriminale à motivation financière considérée comme un courtier d'accès initial (IAB) qui cible diverses régions géographiques.Depuis 2023, TA547 fournit généralement un rat Netsupport mais a parfois livré d'autres charges utiles, notamment Stealc et Lumma Stealer (voleurs d'informations avec des fonctionnalités similaires à Rhadamanthys).Ils semblaient favoriser les pièces javascript zippées comme charges utiles de livraison initiales en 2023, mais l'acteur est passé aux LNK compressées début mars 2024. En plus des campagnes en Allemagne, d'autres ciblage géographique récent comprennent des organisations en Espagne, en Suisse, en Autriche et aux États-Unis. Pourquoi est-ce important Cette campagne représente un exemple de certains déplacements techniques de TA547, y compris l'utilisation de LNK comprimés et du voleur Rhadamanthys non observé auparavant.Il donne également un aperçu de la façon dont les acteurs de la menace tirent parti de contenu probable généré par LLM dans les campagnes de logiciels malveillants. Les LLM peuvent aider les acteurs de menace à comprendre les chaînes d'attaque plus sophistiquées utilisées | Malware Tool Threat | ChatGPT | ★★ | |

| 2024-04-10 09:33:35 | Microsoft Patches deux jours zéro exploités pour la livraison de logiciels malveillants Microsoft Patches Two Zero-Days Exploited for Malware Delivery (lien direct) |

> Microsoft Patches CVE-2024-29988 et CVE-2024-26234, deux vulnérabilités de jour zéro exploitées par les acteurs de la menace pour livrer des logiciels malveillants.

>Microsoft patches CVE-2024-29988 and CVE-2024-26234, two zero-day vulnerabilities exploited by threat actors to deliver malware. |

Malware Vulnerability Threat | ★★ | ||

| 2024-04-10 07:00:00 | Projets malveillants Visual Studio sur Github push keyzetsu malware Malicious Visual Studio projects on GitHub push Keyzetsu malware (lien direct) |

Les acteurs de la menace abusent des fonctionnalités d'automatisation de GitHub et des projets malveillants Visual Studio pour pousser une nouvelle variante des logiciels malveillants du presse-papiers "Keyzetsu" et voler des paiements de crypto-monnaie.[...]

Threat actors are abusing GitHub automation features and malicious Visual Studio projects to push a new variant of the "Keyzetsu" clipboard-hijacking malware and steal cryptocurrency payments. [...] |

Malware Threat | ★★ | ||

| 2024-04-09 19:48:57 | Threat Actors Hack YouTube Channels to Distribute Infostealers (Vidar and LummaC2) (lien direct) | ## Instantané

L'AHNLAB Security Intelligence Center (ASEC) a identifié une tendance préoccupante où les acteurs de menace exploitent les canaux YouTube pour distribuer des infostelleurs, en particulier Vidar et Lummac2.

## Description

Plutôt que de créer de nouveaux canaux, les attaquants détournent des canaux populaires existants avec des centaines de milliers d'abonnés.Le malware est déguisé en versions fissurées de logiciels légitimes, et les attaquants utilisent des descriptions et des commentaires vidéo de YouTube \\ pour distribuer les liens malveillants.Le malware Vidar, par exemple, est déguisé en installateur de logiciel Adobe, et il communique avec son serveur de commande et de contrôle (C & C) via Telegram et Steam Community.De même, Lummac2 est distribué sous le couvert de logiciels commerciaux fissurés et est conçu pour voler des informations d'identification de compte et des fichiers de portefeuille de crypto-monnaie.

La méthode des acteurs de menace \\ 'd'infiltration de canaux YouTube bien connus avec une grande base d'abonnés soulève des préoccupations concernant la portée et l'impact potentiels du malware distribué.Le malware déguisé est souvent compressé avec une protection par mot de passe pour échapper à la détection par des solutions de sécurité.Il est crucial pour les utilisateurs de faire preuve de prudence lors du téléchargement de logiciels à partir de sources non officielles et de s'assurer que leur logiciel de sécurité est à la hauteurdate pour prévenir les infections de logiciels malveillants.

## Les références

[https://asec.ahnlab.com/en/63980/

## Snapshot The AhnLab Security Intelligence Center (ASEC) has identified a concerning trend where threat actors are exploiting YouTube channels to distribute Infostealers, specifically Vidar and LummaC2. ## Description Rather than creating new channels, the attackers are hijacking existing, popular channels with hundreds of thousands of subscribers. The malware is disguised as cracked versions of legitimate software, and the attackers use YouTube\'s video descriptions and comments to distribute the malicious links. The Vidar malware, for example, is disguised as an installer for Adobe software, and it communicates with its command and control (C&C) server via Telegram and Steam Community. Similarly, LummaC2 is distributed under the guise of cracked commercial software and is designed to steal account credentials and cryptocurrency wallet files. The threat actors\' method of infiltrating well-known YouTube channels with a large subscriber base raises concerns about the potential reach and impact of the distributed malware. The disguised malware is often compressed with password protection to evade detection by security solutions. It is crucial for users to exercise caution when downloading software from unofficial sources and to ensure that their security software is up to date to prevent malware infections. ## References [https://asec.ahnlab.com/en/63980/](https://asec.ahnlab.com/en/63980/) |

Malware Hack Threat Prediction Commercial | ★★★ | ||

| 2024-04-09 18:06:06 | Microsoft corrige deux windows zéro-jours exploités dans des attaques de logiciels malveillants Microsoft fixes two Windows zero-days exploited in malware attacks (lien direct) |

Microsoft a fixé deux vulnérabilités activement exploitées zéro-jours lors du correctif avril 2024 mardi, bien que la société n'ait pas réussi à les marquer initialement comme telles.[...]

Microsoft has fixed two actively exploited zero-day vulnerabilities during the April 2024 Patch Tuesday, although the company failed to initially tag them as such. [...] |

Malware Vulnerability Threat | ★★ | ||

| 2024-04-09 16:15:00 | Les pirates utilisent des logiciels malveillants pour chasser les vulnérabilités logicielles Hackers Use Malware to Hunt Software Vulnerabilities (lien direct) |

Palo Alto Networks a observé une activité de balayage de vulnérabilité initiée par les logiciels malveillants croissants

Palo Alto Networks observed growing malware-initiated vulnerability scanning activity |

Malware Vulnerability | ★★ | ||

| 2024-04-09 14:03:25 | Les chercheurs découvrent un nouveau gang de ransomware \\ 'muliaka \\' attaquant des entreprises russes Researchers discover new ransomware gang \\'Muliaka\\' attacking Russian businesses (lien direct) |

Un gang de ransomware auparavant inconnu a attaqué les entreprises russes avec des logiciels malveillants basés sur le code source divulgué du groupe de piratage Conti.Le gang, que les chercheurs de la société de cybersécurité basée à Moscou F.A.C.C.T.ont surnommé «muliaka» ou eau boueuse en anglais, a laissé des traces minimales de ses attaques mais a probablement été active depuis

Un gang de ransomware auparavant inconnu a attaqué les entreprises russes avec des logiciels malveillants basés sur le code source divulgué du groupe de piratage Conti.Le gang, que les chercheurs de la société de cybersécurité basée à Moscou F.A.C.C.T.ont surnommé «muliaka» ou eau boueuse en anglais, a laissé des traces minimales de ses attaques mais a probablement été active depuis

A previously unknown ransomware gang has been attacking Russian businesses with malware based on the leaked source code from the Conti hacking group. The gang, which researchers at the Moscow-based cybersecurity company F.A.C.C.T. have dubbed “Muliaka," or Muddy Water in English, has left minimal traces from its attacks but has likely been active since

A previously unknown ransomware gang has been attacking Russian businesses with malware based on the leaked source code from the Conti hacking group. The gang, which researchers at the Moscow-based cybersecurity company F.A.C.C.T. have dubbed “Muliaka," or Muddy Water in English, has left minimal traces from its attacks but has likely been active since |

Ransomware Malware | ★★ | ||

| 2024-04-09 13:00:24 | Mars 2024 \\'s Mostware le plus recherché: les pirates découvrent une nouvelle méthode de la chaîne d'infection pour livrer des remcos March 2024\\'s Most Wanted Malware: Hackers Discover New Infection Chain Method to Deliver Remcos (lien direct) |

> Les chercheurs ont découvert une nouvelle méthode de déploiement des remcos de Troie (rat) d'accès à distance, contournant les mesures de sécurité communes pour obtenir un accès non autorisé aux victimes \\ '.Pendant ce temps, Blackbasta est entré dans les trois premiers des groupes de ransomwares les plus recherchés et les communications ont sauté à la troisième place dans les industries les plus exploitées que notre dernier indice de menace mondial pour les chercheurs de mars 2024 a révélé des pirates en utilisant des fichiers de disque dur virtuel (VHD) pour déployer un accès à distance Trojan (Rat) remcos.Pendant ce temps, Lockbit3 est resté le groupe de ransomwares le plus répandu en mars malgré le retrait des forces de l'ordre en février, bien que sa fréquence sur les 200 points de contrôle ait surveillé les ransomwares [& # 8230;]

>Researchers have discovered a new method of deploying the Remote Access Trojan (RAT) Remcos, bypassing common security measures to gain unauthorized access to victims\' devices. Meanwhile, Blackbasta entered the top three of the most wanted ransomware groups and Communications jumped into third place in the most exploited industries Our latest Global Threat Index for March 2024 saw researchers reveal hackers utilizing Virtual Hard Disk (VHD) files to deploy Remote Access Trojan (RAT) Remcos. Meanwhile, Lockbit3 remained the most prevalent ransomware group in March despite the law enforcement takedown in February, although its frequency on the 200 Check Point monitored ransomware […] |

Ransomware Malware Threat Legislation | ★★ | ||

| 2024-04-09 12:54:00 | Les attaquants utilisant des outils d'obscurcissement pour fournir des logiciels malveillants en plusieurs étapes via le phishing de la facture Attackers Using Obfuscation Tools to Deliver Multi-Stage Malware via Invoice Phishing (lien direct) |

Les chercheurs en cybersécurité ont découvert une attaque à plusieurs étages complexe qui tire parti des leurres de phishing sur le thème de la facture pour fournir un large éventail de logiciels malveillants tels que & nbsp; Venom Rat, Remcos Rat, Xworm, Nanocore Rat et un voleur qui cible les portefeuilles crypto.

Les e-mails sont livrés avec des pièces jointes de fichiers Vector Graphics (SVG) évolutives qui, une fois cliqué, activent la séquence d'infection, Fortinet

Cybersecurity researchers have discovered an intricate multi-stage attack that leverages invoice-themed phishing decoys to deliver a wide range of malware such as Venom RAT, Remcos RAT, XWorm, NanoCore RAT, and a stealer that targets crypto wallets. The email messages come with Scalable Vector Graphics (SVG) file attachments that, when clicked, activate the infection sequence, Fortinet |

Malware Tool | ★★ | ||

| 2024-04-09 12:52:49 | Synopsys présente la dernière solution pour une sécurité complète entre les chaînes d'approvisionnement logicielles Synopsys Introduces Latest Solution for Comprehensive Security Across Software Supply Chains (lien direct) |

Synopsys a introduit Black Duck & Reg;Supply Chain Edition, une nouvelle solution d'analyse de composition logicielle (SCA).Cela offrant aux organisations des organisations pour atténuer les risques en amont au sein de leurs chaînes d'approvisionnement logicielles.Black Duck & Reg;Édition de la chaîne d'approvisionnement Matismate diverses technologies de détection open source, analyse automatisée de matériaux de la facture de logiciels de logiciels (SBOM) et détection de logiciels malveillants pour offrir une perspective complète [& # 8230;]

Le post Synopsys présente la dernière solution pour une sécurité complète entre les chaînes d'approvisionnement logicielles Apparu pour la première fois sur gourou de la sécurité informatique .

Synopsys has introduced Black Duck® Supply Chain Edition, a novel software composition analysis (SCA) solution. This offering aids organisations in mitigating upstream risks within their software supply chains. Black Duck® Supply Chain Edition amalgamates various open source detection technologies, automated third-party software bill of materials (SBOM) analysis, and malware detection to offer a comprehensive perspective […] The post Synopsys Introduces Latest Solution for Comprehensive Security Across Software Supply Chains first appeared on IT Security Guru. |

Malware | ★★ | ||

| 2024-04-09 11:16:00 | Les défauts critiques laissent 92 000 appareils Nas D-Link vulnérables aux attaques de logiciels malveillants Critical Flaws Leave 92,000 D-Link NAS Devices Vulnerable to Malware Attacks (lien direct) |

Les acteurs de la menace numérisent et exploitent activement une paire de défauts de sécurité qui affecteraient jusqu'à 92 000 appareils de stockage de réseau A-Link exposé à Internet (NAS).

Suivi comme & nbsp; CVE-2024-3272 & nbsp; (score CVSS: 9.8) et & nbsp; CVE-2024-3273 & nbsp; (score CVSS: 7.3)) statut.D-link, dans

Threat actors are actively scanning and exploiting a pair of security flaws that are said to affect as many as 92,000 internet-exposed D-Link network-attached storage (NAS) devices. Tracked as CVE-2024-3272 (CVSS score: 9.8) and CVE-2024-3273 (CVSS score: 7.3), the vulnerabilities impact legacy D-Link products that have reached end-of-life (EoL) status. D-Link, in |

Malware Vulnerability Threat | ★ | ||

| 2024-04-08 16:59:00 | Attention à \\ 'latrodectus \\' - ce malware pourrait être dans votre boîte de réception Watch Out for \\'Latrodectus\\' - This Malware Could Be In Your Inbox (lien direct) |

Les chasseurs de menaces ont découvert un nouveau malware appelé & nbsp; latrodectus & nbsp; qui a été distribué dans le cadre des campagnes de phishing par e-mail depuis au moins fin novembre 2023.

"Latrodectus est un téléchargeur prometteur avec diverses fonctionnalités d'évasion de bac à sable", chercheurs de Proofpoint et Team Cymru & nbsp; Said & NBSP; dans une analyse conjointe publiée la semaine dernière, l'ajout de \\ conçu pour récupérer

Threat hunters have discovered a new malware called Latrodectus that has been distributed as part of email phishing campaigns since at least late November 2023. "Latrodectus is an up-and-coming downloader with various sandbox evasion functionality," researchers from Proofpoint and Team Cymru said in a joint analysis published last week, adding it\'s designed to retrieve |

Malware Threat | ★★★ | ||

| 2024-04-08 16:00:00 | Capacités d'infostealer Byakugan révélées Byakugan Infostealer Capabilities Revealed (lien direct) |

Fortinet a déclaré que les fonctions de logiciels malveillants identifiées incluent la surveillance d'écran, la capture d'écran, la cryptomiminage et plus

Fortinet said the malware functions identified include screen monitoring, screen capturing, cryptomining and more |

Malware | ★★ | ||

| 2024-04-08 15:30:00 | Nouveau malware «latrodectus» lié à Icedid New Malware “Latrodectus” Linked to IcedID (lien direct) |

Le malware, découvert par Proofpoint et Team Cymru, a été principalement utilisé par les courtiers d'accès initiaux

The malware, discovered by Proofpoint and Team Cymru, was mainly utilized by initial access brokers |

Malware | ★★ | ||

| 2024-04-08 15:09:15 | Faits saillants hebdomadaires, 8 avril 2024 Weekly OSINT Highlights, 8 April 2024 (lien direct) |

Last week\'s OSINT reporting reveals several key trends emerge in the realm of cybersecurity threats. Firstly, there is a notable diversification and sophistication in attack techniques employed by threat actors, ranging from traditional malware distribution through phishing emails to advanced methods like DLL hijacking and API unhooking for evading detection. Secondly, the threat landscape is characterized by the presence of various actors, including state-sponsored groups like Earth Freybug (a subset of APT41) engaging in cyberespionage and financially motivated attacks, as well as cybercrime actors orchestrating malware campaigns such as Agent Tesla and Rhadamanthys. Thirdly, the targets of these attacks span across different sectors and regions, with organizations in America, Australia, and European countries facing significant threats. Additionally, the emergence of cross-platform malware like DinodasRAT highlights the adaptability of threat actors to target diverse systems, emphasizing the need for robust cybersecurity measures across all platforms. Overall, these trends underscore the dynamic and evolving nature of cyber threats, necessitating continuous vigilance and proactive defense strategies from organizations and cybersecurity professionals. **1. [Latrodectus Loader Malware Overview](https://sip.security.microsoft.com/intel-explorer/articles/b4fe59bf)** Latrodectus is a new downloader malware, distinct from IcedID, designed to download payloads and execute arbitrary commands. It shares characteristics with IcedID, indicating possible common developers. **2. [Earth Freybug Cyberespionage Campaign](https://sip.security.microsoft.com/intel-explorer/articles/327771c8)** Earth Freybug, a subset of APT41, engages in cyberespionage and financially motivated attacks since at least 2012. The attack involved sophisticated techniques like DLL hijacking and API unhooking to deploy UNAPIMON, evading detection and enabling malicious commands execution. **3. [Agent Tesla Malware Campaign](https://sip.security.microsoft.com/intel-explorer/articles/cbdfe243)** Agent Tesla malware targets American and Australian organizations through phishing campaigns aimed at stealing email credentials. Check Point Research identified two connected cybercrime actors behind the operation. **4. [DinodasRAT Linux Version Analysis](https://sip.security.microsoft.com/intel-explorer/articles/57ab8662)** DinodasRAT, associated with the Chinese threat actor LuoYu, is a cross-platform backdoor primarily targeting Linux servers. The latest version introduces advanced evasion capabilities and is installed to gain additional footholds in networks. **5. [Rhadamanthys Information Stealer Malware](https://sip.security.microsoft.com/intel-explorer/articles/bf8b5bc1)** Rhadamanthys utilizes Google Ads tracking to distribute itself, disguising as popular software installers. After installation, it injects into legitimate Windows files for data theft, exploiting users through deceptive ad redirects. **6. [Sophisticated Phishing Email Malware](https://sip.security.microsoft.com/intel-explorer/articles/abfabfa1)** A phishing email campaign employs ZIP file attachments leading to a series of malicious file downloads, culminating in the deployment of PowerShell scripts to gather system information and download further malware. **7. [AceCryptor Cryptors-as-a-Service (CaaS)](https://sip.security.microsoft.com/intel-explorer/articles/e3595388)** AceCryptor is a prevalent cryptor-as-a-service utilized in Rescoms campaigns, particularly in European countries. Threat actors behind these campaigns abuse compromised accounts to send spam emails, aiming to obtain credentials for further attacks. ## Learn More For the latest security research from the Microsoft Threat Intelligence community, check out the Microsoft Threat Intelligence Blog: [https://aka.ms/threatintelblog](https://aka.ms/threatintelblog). Microsoft customers can use the following reports in Microsoft Defender Threat Intelligence to ge | Ransomware Spam Malware Tool Threat Cloud | APT 41 | ★★★ | |

| 2024-04-08 06:28:13 | Chef de l'unité de cyber-espion israélienne exposée ... par sa propre erreur de confidentialité Head of Israeli cyber spy unit exposed ... by his own privacy mistake (lien direct) |

plus: un autre gouvernement local entravé par les ransomwares;Énorme augmentation des logiciels malveillants infostabilité;et les vulns critiques en bref protéger votre vie privée en ligne est difficile.Si dur, en fait, que même un grand espion israélien qui a réussi à rester incognito pendant 20 ans s'est retrouvé exposé après une erreur de base.…

PLUS: Another local government hobbled by ransomware; Huge rise in infostealing malware; and critical vulns In Brief Protecting your privacy online is hard. So hard, in fact, that even a top Israeli spy who managed to stay incognito for 20 years has found himself exposed after one basic error.… |

Ransomware Malware | ★★★ | ||

| 2024-04-08 06:00:00 | L'araignée solaire tourne de nouveaux logiciels malveillants pour piéger les entreprises financières saoudiennes Solar Spider Spins Up New Malware to Entrap Saudi Arabian Financial Firms (lien direct) |

Une campagne de cyberattaque en cours avec des liens apparentes avec la Chine utilise une nouvelle version de JavaScript à distance sophistiqué JavaScript à distance Trojan Jsoutprox et cible désormais les banques au Moyen-Orient.

An ongoing cyberattack campaign with apparent ties to China uses a new version of sophisticated JavaScript remote access Trojan JSOutProx and is now targeting banks in the Middle East. |

Malware | ★★★ | ||

| 2024-04-08 05:47:42 | Les acteurs de la menace piratent les chaînes YouTube pour distribuer des infostelleurs (Vidar et Lummac2) Threat Actors Hack YouTube Channels to Distribute Infostealers (Vidar and LummaC2) (lien direct) |

Ahnlab Security Intelligence Center (ASEC) a récemment découvert qu'il y avait un nombre croissant de cas où les acteurs de la menace utilisentYouTube pour distribuer des logiciels malveillants.Les attaquants ne créent pas simplement des canaux YouTube et distribuent des logiciels malveillants - ils volent des canaux bien connus qui existent déjà pour atteindre leur objectif.Dans l'un des cas, le canal ciblé comptait plus de 800 000 abonnés.Les acteurs de la menace qui abusent de YouTube distribuent principalement des infostelleurs.L'infostaler Redline qui a été distribué via YouTube en 2020 aussi ...

AhnLab SEcurity intelligence Center (ASEC) recently found that there are a growing number of cases where threat actors use YouTube to distribute malware. The attackers do not simply create YouTube channels and distribute malware-they are stealing well-known channels that already exist to achieve their goal. In one of the cases, the targeted channel had more than 800,000 subscribers. The threat actors who abuse YouTube are mainly distributing Infostealers. The RedLine Infostealer that was distributed via YouTube in 2020 as well... |

Malware Hack Threat | ★★★ | ||

| 2024-04-05 20:03:23 | Méfiez-vous du flau Beware the Blur: Phishing Scam Drops Byakugan Malware via Fake PDF (lien direct) |

> Par deeba ahmed

Les données malveillantes du malfrein Byakugan volent les données, accordent un accès à distance & # 038;Utilise OB Studio pour espionner!Fortinet révèle une campagne de phishing distribuant des logiciels malveillants Byakugan déguisés en PDF.Ne cliquez pas!Apprenez à rester en sécurité.

Ceci est un article de HackRead.com Lire la publication originale: Méfiez-vous du flou: l'escroquerie de phishing laisse tomber le malware byakugan via un faux pdf

>By Deeba Ahmed New Byakugan Malware Steals Data, Grants Remote Access & Uses OBS Studio to Spy! Fortinet reveals a phishing campaign distributing Byakugan malware disguised as a PDF. Don\'t click! Learn how to stay safe. This is a post from HackRead.com Read the original post: Beware the Blur: Phishing Scam Drops Byakugan Malware via Fake PDF |

Malware | ★★ | ||

| 2024-04-05 15:10:00 | De PDFS à la charge utile: Bogus Adobe Acrobat Reader Installateurs Distribuez Byakugan Malware From PDFs to Payload: Bogus Adobe Acrobat Reader Installers Distribute Byakugan Malware (lien direct) |

Les installateurs de faux pour Adobe Acrobat Reader sont habitués à & nbsp; distribue & nbsp; un nouveau malware multifonctionnel doublé & nbsp; byakugan.

Le point de départ de l'attaque est un fichier PDF écrit en portugais qui, lorsqu'il est ouvert, affiche une image floue et demande à la victime de cliquer sur un lien pour télécharger l'application du lecteur pour afficher le contenu.

Selon Fortinet Fortiguard Labs, en cliquant sur l'URL

Bogus installers for Adobe Acrobat Reader are being used to distribute a new multi-functional malware dubbed Byakugan. The starting point of the attack is a PDF file written in Portuguese that, when opened, shows a blurred image and asks the victim to click on a link to download the Reader application to view the content. According to Fortinet FortiGuard Labs, clicking the URL |

Malware | ★★★ | ||

| 2024-04-05 13:39:39 | Même cibles, nouveaux manuels: les acteurs de la menace en Asie de l'Est utilisent des méthodes uniques Same targets, new playbooks: East Asia threat actors employ unique methods (lien direct) |

## Snapshot Microsoft has observed several notable cyber and influence trends from China and North Korea since June 2023 that demonstrate not only doubling down on familiar targets, but also attempts to use more sophisticated influence techniques to achieve their goals. Chinese cyber actors broadly selected three target areas over the last seven months. - One set of Chinese actors extensively targeted entities across the South Pacific Islands. - A second set of Chinese activity continued a streak of cyberattacks against regional adversaries in the South China Sea region. - Meanwhile, a third set of Chinese actors compromised the US defense industrial base. Chinese influence actors-rather than broadening the geographic scope of their targets-honed their techniques and experimented with new media. Chinese influence campaigns continued to refine AI-generated or AI-enhanced content. The influence actors behind these campaigns have shown a willingness to **both amplify AI-generated media that benefits their strategic narratives, as well as create their own video, memes, and audio content**. Such tactics have been used in campaigns stoking divisions within the United States and exacerbating rifts in the Asia-Pacific region-including Taiwan, Japan, and South Korea. These campaigns achieved varying levels of resonance with no singular formula producing consistent audience engagement. North Korean cyber actors made headlines for **increasing software supply chain attacks and cryptocurrency heists over the past year**. While strategic spear-phishing campaigns targeting researchers who study the Korean Peninsula remained a constant trend, North Korean threat actors appeared to make greater use of legitimate software to compromise even more victims. ## Activity Overview ### Chinese cyber operations target strategic partners and competitors #### Gingham Typhoon targets government, IT, and multinational entities across the South Pacific Islands **** *Figure 1: Observed events from Gingham Typhoon from June 2023 to January 2024 highlights their continued focus on South Pacific Island nations. However, much of this targeting has been ongoing, reflecting a yearslong focus on the region. Geographic locations and diameter of symbology are representational. * During the summer of 2023, Microsoft Threat Intelligence observed extensive activity from China-based espionage group Gingham Typhoon that targeted nearly every South Pacific Island country. Gingham Typhoon is the most active actor in this region, hitting international organizations, government entities, and the IT sector with complex phishing campaigns. Victims also included vocal critics of the Chinese government. Diplomatic allies of China who were victims of recent Gingham Typhoon activity include executive offices in government, trade-related departments, internet service providers, as well as a transportation entity. Heightened geopolitical and diplomatic competition in the region may be motivations for these offensive cyber activities. China pursues strategic partnerships with South Pacific Island nations to expand economic ties and broker diplomatic and security agreements. Chinese cyber espionage in this region also follows economic partners. For example, Chinese actors engaged in large-scale targeting of multinational organizations in Papua New Guinea, a longtime diplomatic partner that is benefiting from multiple Belt and Road Initiative (BRI) projects including the construction of a major highway which links a Papua New Guinea government building to the capital city\'s main road. (1) #### Chinese threat actors retain focus on South China Sea amid Western military exercises China-based threat actors continued to target entities related to China\'s economic and military interests in a | Malware Tool Vulnerability Threat Studies Industrial Prediction Technical | Guam | ★★★ | |

| 2024-04-05 13:18:00 | Nouvelle vague de logiciels malveillants jsoutprox ciblant les sociétés financières en APAC et MENA New Wave of JSOutProx Malware Targeting Financial Firms in APAC and MENA (lien direct) |

Les organisations financières de l'Asie-Pacifique (APAC) et du Moyen-Orient et de l'Afrique du Nord (MENA) sont ciblées par une nouvelle version d'une "menace évolutive" appelée & nbsp; jsoutprox.

"JSOutProx est un cadre d'attaque sophistiqué utilisant à la fois JavaScript et .NET", Resesecurity & NBSP; Said & NBSP; dans un rapport technique publié cette semaine.

"Il utilise la fonction de sérialisation .net (DE) pour interagir avec un noyau

Financial organizations in the Asia-Pacific (APAC) and Middle East and North Africa (MENA) are being targeted by a new version of an "evolving threat" called JSOutProx. "JSOutProx is a sophisticated attack framework utilizing both JavaScript and .NET," Resecurity said in a technical report published this week. "It employs the .NET (de)serialization feature to interact with a core |

Malware Technical | ★★ | ||

| 2024-04-05 12:47:51 | Fake Facebook MidJourney AI Page a favorisé les logiciels malveillants à 1,2 million de personnes Fake Facebook MidJourney AI page promoted malware to 1.2 million people (lien direct) |

Les pirates utilisent des publicités Facebook et des pages détournées pour promouvoir les faux services d'intelligence artificielle, tels que MidJourney, Sora et ChatGPT-5 d'Openai \\, et Dall-E, pour infecter les utilisateurs sans méfiance avec des logiciels malveillants de ventre de mot de passe.[...]

Hackers are using Facebook advertisements and hijacked pages to promote fake Artificial Intelligence services, such as MidJourney, OpenAI\'s SORA and ChatGPT-5, and DALL-E, to infect unsuspecting users with password-stealing malware. [...] |

Malware | ★★ | ||

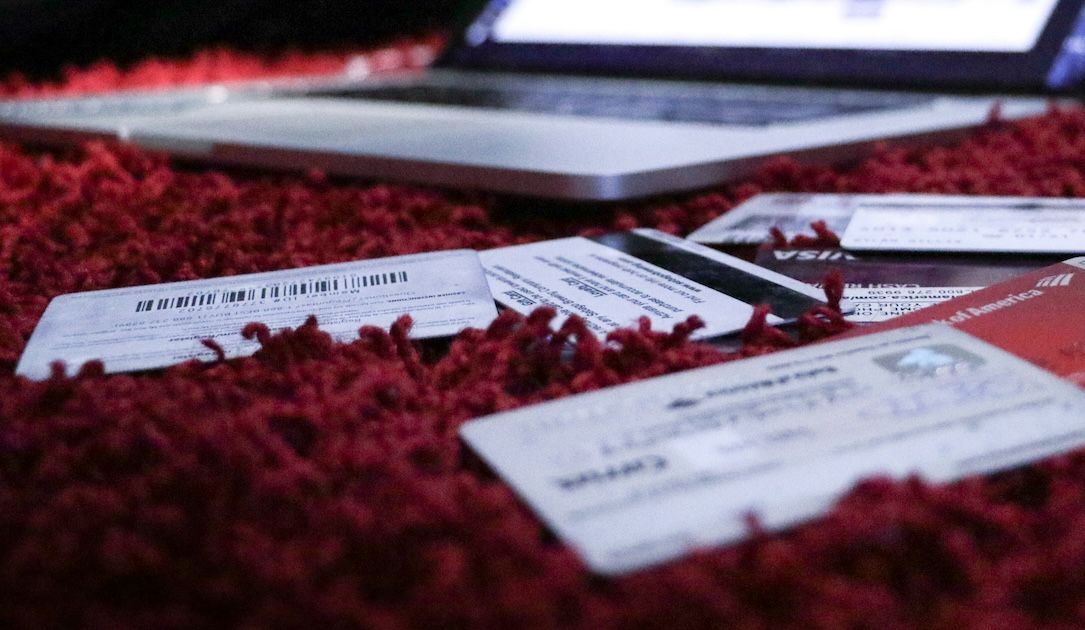

| 2024-04-05 12:24:19 | Des pirates de style Magecart chargés par la Russie dans un vol de 160 000 cartes de crédit Magecart-style hackers charged by Russia in theft of 160,000 credit cards (lien direct) |

La Russie a pris la rare pas de facturation publique six personnes soupçonnées d'avoir volé les détails de 160 000 cartes de crédit ainsi que des informations de paiement dans les magasins en ligne étrangers.Selon la déclaration publiée par le bureau du procureur général de la Russie plus tôt cette semaine, les suspects ont utilisé des logiciels malveillants pour contourner les sites Web \\ 'Mesures de sécurité et gain

La Russie a pris la rare pas de facturation publique six personnes soupçonnées d'avoir volé les détails de 160 000 cartes de crédit ainsi que des informations de paiement dans les magasins en ligne étrangers.Selon la déclaration publiée par le bureau du procureur général de la Russie plus tôt cette semaine, les suspects ont utilisé des logiciels malveillants pour contourner les sites Web \\ 'Mesures de sécurité et gain

Russia has taken the rare step of publicly charging six people suspected of stealing the details of 160,000 credit cards as well as payment information from foreign online stores. According to the statement published by Russia\'s Prosecutor General\'s Office earlier this week, the suspects used malware to bypass the websites\' security measures and gain

Russia has taken the rare step of publicly charging six people suspected of stealing the details of 160,000 credit cards as well as payment information from foreign online stores. According to the statement published by Russia\'s Prosecutor General\'s Office earlier this week, the suspects used malware to bypass the websites\' security measures and gain |

Malware | ★★ | ||

| 2024-04-05 06:00:25 | Amélioration de la détection et de la réponse: plaider en matière de tromperies Improving Detection and Response: Making the Case for Deceptions (lien direct) |

Let\'s face it, most enterprises find it incredibly difficult to detect and remove attackers once they\'ve taken over user credentials, exploited hosts or both. In the meantime, attackers are working on their next moves. That means data gets stolen and ransomware gets deployed all too often. And attackers have ample time to accomplish their goals. In July 2023, the reported median dwell time was eight days. That\'s the time between when an attacker accesses their victim\'s systems and when the attack is either detected or executed. Combine that data point with another one-that attackers take only 16 hours to reach Active Directory once they have landed-and the takeaway is that threats go undetected for an average of seven days. That\'s more than enough time for a minor security incident to turn into a major business-impacting breach. How can you find and stop attackers more quickly? The answer lies in your approach. Let\'s take a closer look at how security teams typically try to detect attackers. Then, we can better understand why deceptions can work better. What is the problem with current detection methods? Organizations and their security vendors have evolved when it comes to techniques for detecting active threats. In general, detection tools have focused on two approaches-finding files or network traffic that are “known-bad” and detecting suspicious or risky activity or behavior. Often called signature-based detection, finding “known-bad” is a broadly used tool in the detection toolbox. It includes finding known-bad files like malware, or detecting traffic from known-bad IPs or domains. It makes you think of the good old days of antivirus software running on endpoints, and about the different types of network monitoring or web filtering systems that are commonplace today. The advantage of this approach is that it\'s relatively inexpensive to build, buy, deploy and manage. The major disadvantage is that it isn\'t very effective against increasingly sophisticated threat actors who have an unending supply of techniques to get around them. Keeping up with what is known-bad-while important and helpful-is also a bit like a dog chasing its tail, given the infinite internet and the ingenuity of malicious actors. The rise of behavior-based detection About 20 years ago, behavioral-based detections emerged in response to the need for better detection. Without going into detail, these probabilistic or risk-based detection techniques found their way into endpoint and network-based security systems as well as SIEM, email, user and entity behavior analytics (UEBA), and other security systems. The upside of this approach is that it\'s much more nuanced. Plus, it can find malicious actors that signature-based systems miss. The downside is that, by definition, it can generate a lot of false positives and false negatives, depending on how it\'s tuned. Also, the high cost to build and operate behavior-based systems-considering the cost of data integration, collection, tuning, storage and computing-means that this approach is out of reach for many organizations. This discussion is not intended to discount the present and future benefits of newer analytic techniques such as artificial intelligence and machine learning. I believe that continued investments in behavior-based detections can pay off with the continued growth of security data, analytics and computing power. However, I also believe we should more seriously consider a third and less-tried technique for detection. Re-thinking detection Is it time to expand our view of detection techniques? That\'s the fundamental question. But multiple related questions are also essential: Should we be thinking differently about what\'s the best way to actively detect threats? Is there a higher-fidelity way to detect attackers that is cost-effective and easy to deploy and manage? Is there another less-tried approach for detecting threat actors-beyond signature-based and behavior-based methods-that can dra | Ransomware Malware Tool Vulnerability Threat | ★★ | ||

| 2024-04-04 21:25:15 | Le téléchargeur malveillant latrodectus reprend là où Qbot s'est arrêté Malicious Latrodectus Downloader Picks Up Where QBot Left Off (lien direct) |

Les courtiers d'accès initiaux utilisent le nouveau logiciel malveillant du téléchargeur, qui a émergé juste après la perturbation de QBOT \\ en 2023.

Initial access brokers are using the new downloader malware, which emerged just after QBot\'s 2023 disruption. |

Malware | ★★★ | ||

| 2024-04-04 21:12:00 | Les pirates basés au Vietnam volent des données financières à travers l'Asie avec des logiciels malveillants Vietnam-Based Hackers Steal Financial Data Across Asia with Malware (lien direct) |

Un acteur suspecté de menace d'origine vietnamienne a été observé ciblant les victimes dans plusieurs pays d'Asie et d'Asie du Sud-Est, des logiciels malveillants conçus pour récolter des données précieuses depuis au moins mai 2023.

Cisco Talos suit le cluster sous le nom et NBSP; Coralraider, le décrivant comme motivé financièrement.Les cibles de la campagne comprennent l'Inde, la Chine, la Corée du Sud, le Bangladesh, le Pakistan, l'Indonésie,

A suspected Vietnamese-origin threat actor has been observed targeting victims in several Asian and Southeast Asian countries with malware designed to harvest valuable data since at least May 2023. Cisco Talos is tracking the cluster under the name CoralRaider, describing it as financially motivated. Targets of the campaign include India, China, South Korea, Bangladesh, Pakistan, Indonesia, |

Malware Threat | ★★ |

To see everything:

Our RSS (filtrered)