What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-04-29 15:00:00 | Les nouvelles capacités FortixDR offrent une couverture élargie New FortiXDR Capabilities Offer Expanded Coverage (lien direct) |

Nous sommes ravis d'annoncer plusieurs améliorations à FortixDR, y compris le support pour les appareils mobiles iOS et Android et la chasse aux récipients.En savoir plus.

We\'re pleased to announce several enhancements to FortiXDR, including support for iOS and Android mobile devices and threat hunting for containers. Read more. |

Threat Mobile | ★★ | ||

| 2024-04-29 11:59:47 | Comment nous avons combattu de mauvaises applications et de mauvais acteurs en 2023 How we fought bad apps and bad actors in 2023 (lien direct) |

Posted by Steve Kafka and Khawaja Shams (Android Security and Privacy Team), and Mohet Saxena (Play Trust and Safety) A safe and trusted Google Play experience is our top priority. We leverage our SAFE (see below) principles to provide the framework to create that experience for both users and developers. Here\'s what these principles mean in practice: (S)afeguard our Users. Help them discover quality apps that they can trust. (A)dvocate for Developer Protection. Build platform safeguards to enable developers to focus on growth. (F)oster Responsible Innovation. Thoughtfully unlock value for all without compromising on user safety. (E)volve Platform Defenses. Stay ahead of emerging threats by evolving our policies, tools and technology. With those principles in mind, we\'ve made recent improvements and introduced new measures to continue to keep Google Play\'s users safe, even as the threat landscape continues to evolve. In 2023, we prevented 2.28 million policy-violating apps from being published on Google Play1 in part thanks to our investment in new and improved security features, policy updates, and advanced machine learning and app review processes. We have also strengthened our developer onboarding and review processes, requiring more identity information when developers first establish their Play accounts. Together with investments in our review tooling and processes, we identified bad actors and fraud rings more effectively and banned 333K bad accounts from Play for violations like confirmed malware and repeated severe policy violations. Additionally, almost 200K app submissions were rejected or remediated to ensure proper use of sensitive permissions such as background location or SMS access. To help safeguard user privacy at scale, we partnered with SDK providers to limit sensitive data access and sharing, enhancing the privacy posture for over 31 SDKs impacting 790K+ apps. We also significantly expanded the Google Play SDK Index, which now covers the SDKs used in almost 6 million apps across the Android ecosystem. This valuable resource helps developers make better SDK choices, boosts app quality and minimizes integration risks. Protecting the Android Ecosystem Building on our success with the App Defense Alliance (ADA), we partnered with Microsoft and Meta as steering committee members in the newly restructured ADA under the Joint Development Foundation, part of the Linux Foundation family. The Alliance will support industry-wide adoption of app security best practices and guidelines, as well as countermeasures against emerging security risks. Additionally, we announced new Play Store transparency labeling to highlight VPN apps that have completed an independent security review through App Defense Alliance\'s Mobile App Security Assessment (MASA). When a user searches for VPN apps, they will now see a banner at the top of Google Play that educates them about the “Independent security review” badge in the Data safety section. This helps users see at-a-glance that a developer has prioritized security and privacy best practices and is committed to user safety. | Malware Tool Threat Mobile | ★★★ | ||

| 2024-04-29 10:49:21 | Votre incontournable AI et application de cloud-Native Appsec au RSAC 2024 Your Must-Know AI and Cloud-Native AppSec Insights at RSAC 2024 (lien direct) |

Cherchez-vous à rattraper les dernières personnes en matière d'IA et d'application native du cloud au RSAC 2024?Veracode organise une série de conférences sur notre stand avec une série de programmes au W San Francisco.Voici tous les détails.

Veracode à RSAC 2024: un aperçu

RSAC 2024 est au coin de la rue et Veracode, un fournisseur visionnaire de solutions de test de sécurité des applications natifs du cloud, sera à l'avant-garde, présentant des innovations révolutionnaires qui façonnent l'avenir de l'AppSec.

Cette année, nous sommes particulièrement ravis de présenter l'acquisition récente de Longbow Security, une décision stratégique qui renforce notre engagement à assurer une sécurité complète du code à cloud.

Selon le magazine des développeurs de l'APP, «L'intégration de Longbow dans Veracode permet aux équipes de sécurité de découvrir rapidement les actifs du cloud et des applications et d'évaluer facilement leur exposition à la menace en utilisant une enquête automatisée et une analyse des causes profondes.Longbow fournit un centralisé…

Are you looking to catch up on the latest in AI and cloud-native Application Security at RSAC 2024? Veracode is hosting a series of talks at our booth along with a series of programs at The W San Francisco. Here are all the details. Veracode at RSAC 2024: A Preview RSAC 2024 is around the corner and Veracode, a visionary provider of cloud-native Application Security testing solutions, will be at the forefront, showcasing groundbreaking innovations that are shaping the future of AppSec. This year, we are particularly excited to showcase the recent acquisition of Longbow Security, a strategic move that strengthens our commitment to providing comprehensive code-to-cloud security. According to App Developer Magazine, “The integration of Longbow into Veracode enables security teams to discover cloud and application assets quickly and easily assess their threat exposure using automated issue investigation and root cause analysis. Longbow provides a centralized… |

Threat Cloud | ★ | ||

| 2024-04-29 10:32:41 | 29 avril & # 8211;Rapport de renseignement sur les menaces 29th April – Threat Intelligence Report (lien direct) |

> Pour les dernières découvertes en cyberLes meilleures attaques et violations de l'Allemagne ont révélé une campagne de piratage sophistiquée parrainée par l'État ciblant Volkswagen, orchestrée par des pirates chinois depuis 2010. Les attaquants ont réussi à infiltrer les réseaux de VW à plusieurs reprises, y compris [& #, y compris des milliers de documents essentiels à la technologie automobile, y compris [& #8230;]

>For the latest discoveries in cyber research for the week of 29th April, please download our Threat_Intelligence Bulletin. TOP ATTACKS AND BREACHES Germany has revealed a sophisticated state-sponsored hacking campaign targeting Volkswagen, orchestrated by Chinese hackers since 2010. The attackers successfully infiltrated VW’s networks multiple times, extracting thousands of documents critical to automotive technology, including […] |

Threat | ★★ | ||

| 2024-04-29 10:22:00 | Tendances d'attaque: les cyberattaques basées sur le cloud et la montée des méthodes d'accès initiales alternatives Attack trends: Cloud-Based Cyber-Attacks and the Rise of Alternative Initial Access Methods (lien direct) |

Utilisation des données du rapport de menace de fin d'année de DarkTrace \\ Ce blog détaille comment les cyberattaquants utilisent de plus en plus des services basés sur le cloud, notamment Dropbox et Microsoft 365 pour contourner furtivement la détection par des solutions de sécurité par e-mail traditionnelles.

Using data from Darktrace\'s End of Year Threat Report 2023 this blog details how cyber attackers are increasingly using cloud-based services including Dropbox and Microsoft 365 to stealthily bypass detection by traditional email security solutions. |

Threat | ★★ | ||

| 2024-04-29 10:00:00 | Améliorer la sécurité financière grâce à la biométrie comportementale Enhancing Financial Security Through Behavioral Biometrics (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. The evolution of tech necessitates stronger cybersecurity. Financial information is appealing to hackers trying to steal identities and commit fraud. These bad actors are evolving with tech to figure out ways to bypass the increasingly robust cybersecurity measures. Organizations commonly use physical biometric applications, like fingerprinting and facial recognition, when they’re conducting transactions, when people are entering buildings, and when they’re logging into sites with sensitive information. However, you need a stronger layer of security to keep your information safe. This is where behavioral biometrics comes in. Possible Financial Security Issues Consumers lose millions of dollars due to fraud every year, according to the FTC. Online shopping is the number one avenue where this money is lost, with bad investments and illegitimate businesses falling close behind. There is an increasing amount of ways that scammers can have access to your information or social engineer you into spending money. Some examples include phishing emails, password attacks, and malware. Often, hackers will also target people whom they profile as gullible. Charity scams are unfortunately rampant, including scammers pretending to be charitable organizations like the Red Cross. These crop up when disaster strikes, and they masquerade as legitimate ways to donate. Other scammers will pretend to be individuals in need, family members, or even government organizations. Instead, the money goes to illegitimate scammers. To avoid this, you should always double-check links and, more importantly, log in to a reputable site when entering any credit card or banking information. Financial institutions are surprisingly not the most targeted, but they are still rife with sensitive info that can be vulnerable to hackers if not guarded correctly. Cybersecurity in online banking is extremely important. There can be data breaches, customer phishing scams, and even offshore banking transparency issues. Enhanced security must be in place to prevent these scams, including encryption, multi-factor authentication, threat detection, and biometrics. Why Stronger Biometrics Are Necessary Physical biometrics are the most common form of biometrics employed for financial security currently. However, bad actors have learned how to bypass these physical barriers. Printed-out photos can work for face identification, and fingerprints and palm prints can be stolen and imprinted onto soft surfaces and then used for sign-ins. Evolving threats demand cybersecurity measures that are as far advanced as possible. Behavioral biometrics takes things a step further by analyzing the behavior patterns of device users. Then, these patterns can be developed over time and set to be recognized by the device. These behaviors can be digital or in-person and include factors like: Gait; Posture; Signatures; | Malware Threat | Deloitte | ★★ | |

| 2024-04-28 22:30:11 | Les développeurs ont été trompés dans de fausses entretiens d'embauche pour télécharger des logiciels malveillants Developers Tricked In Fake Job Interviews To Download Malware (lien direct) |

La société de cybersécurité Securonix a découvert une nouvelle campagne d'attaque en génie social en cours qui cible les développeurs de logiciels avec de faux packages NPM sous prétexte de fausses entretiens d'embauche et les incite à télécharger un Trojan à l'accès à distance basé sur Python. . Sur la base des tactiques observées, l'équipe de recherche sur les menaces de Securonix, qui a suivi l'activité sous «Dev # Popper», aurait lié la campagne aux acteurs de la menace nord-coréenne. & # 8220; Au cours de ces interviews frauduleuses, les développeurs sont souvent invités à effectuer des tâches qui impliquent le téléchargement et l'exécution de logiciels à partir de sources qui semblent légitimes, comme Github.Le logiciel contenait une charge utile JS de nœud malveillant qui, une fois exécuté, a compromis le système de développeur, & # 8221; a dit chercheurs en sécurité den iuzvyk, tim peck et oleg kolesnikov dans un article de blog. Cependant, l'objectif de l'acteur de menace est de tromper les cibles dans le téléchargement de logiciels malveillants qui collecte les informations système et permet l'accès à distance à l'hôte. Dans la première étape, une archive zip de GitHub déguisée en une offre pour combler des positions de développeur de logiciels est envoyée à la personne interrogée (dans ce cas, le développeur) pour le téléchargement par l'intervieweur (l'attaquant).L'archive contient un package de gestion de nœuds (NPM) à l'aspect légitime contenant un répertoire Readme.md et Frontend et Backend. Une fois que le développeur exécute le package NPM malveillant, un fichier JavaScript obscurci ("iMageDetails.js") est exécuté via le processus NodeJS (Node.exe) à l'aide de commandes \\ 'curl \'.Le but malveillant du script dans la première étape est simplement de télécharger une archive supplémentaire («p.zi») à partir d'un serveur externe. À l'intérieur de l'archive se trouve la charge utile de l'étape suivante, un fichier python caché (".npl") qui fonctionne comme un rat.Selon leurs paramètres de système d'exploitation, ce fichier Python peut être caché ou non de la vue à l'utilisateur. Une fois que le rat est actif sur le système de la victime, il collecte les informations du système et du réseau à partir d'un ordinateur infecté, puis envoie ces données au serveur de commande et de contrôle (C2), y compris le type de système d'exploitation, le nom d'hôte, la version du système d'exploitationVersion, version du système d'exploitation, nom d'utilisateur de l'utilisateur connecté et un identifiant unique pour l'appareil (UUID) généré par hachage de l'adresse MAC et du nom d'utilisateur. Selon les analystes de Securonix, le rat prend en charge les capacités suivantes: Le réseautage et la création de session sont utilisés pour les connexions persistantes. Fonctions du système de fichiers pour traverser les répertoires, filtrer les fichiers en fonction des extensions et des répertoires spécifiques à exclure, et rechercher et voler des fichiers ou des données spécifiques. Exécution des commandes distantes qui permet l'exécution de commandes et de scripts de shell système, y compris la navigation sur le système de fichiers et l'exécution des commandes de shell. Exfiltration des données FTP directes à partir de divers répertoires d'utilisateurs comme les documents et les téléchargements. La journalisation du presse-papiers et des clés comprend des capacités pour surveiller et exfiltrater le contenu du presse-papiers et les touches. "En ce qui concerne les attaques qui proviennent de l'ingénierie sociale, il est essentiel de m | Malware Threat | ★★★ | ||

| 2024-04-27 10:42:00 | Des packages NPM de faux Bogus npm Packages Used to Trick Software Developers into Installing Malware (lien direct) |

Une campagne d'ingénierie sociale en cours et NBSP; cible & NBSP; développeurs de logiciels avec de faux packages NPM sous le couvert d'un entretien d'embauche pour les inciter à télécharger une porte dérobée Python.

La société de cybersécurité Securonix suit l'activité sous & nbsp; le nom & nbsp; dev # popper, & nbsp; le liant à des acteurs de menace nord-coréens.

"Au cours de ces interviews frauduleuses, les développeurs sont souvent invités

An ongoing social engineering campaign is targeting software developers with bogus npm packages under the guise of a job interview to trick them into downloading a Python backdoor. Cybersecurity firm Securonix is tracking the activity under the name DEV#POPPER, linking it to North Korean threat actors. "During these fraudulent interviews, the developers are often asked |

Malware Threat | ★★ | ||

| 2024-04-26 19:12:08 | Todckat APT Group Honne les tactiques d'expiltration des données, exploite les outils légitimes ToddyCat APT Group Hones Data Exfiltration Tactics, Exploits Legitimate Tools (lien direct) |

#### Targeted Geolocations - Oceania - Southeast Asia - South Asia - East Asia - Central Asia #### Targeted Industries - Government Agencies & Services - Defense ## Snapshot Kaspersky reports the APT group ToddyCat has been observed targeting governmental organizations, particularly defense-related ones in the Asia-Pacific region, with the goal of stealing sensitive information on an industrial scale. ## Description They employ various tools and techniques, including traffic tunneling and the creation of reverse SSH tunnels, to maintain constant access to compromised infrastructure. The attackers utilize disguised OpenSSH private key files, execute scripts to modify folder permissions, create SSH tunnels to redirect network traffic, and employ the SoftEther VPN package to potentially facilitate unauthorized access and data exfiltration. Additionally, they use various files and techniques, such as concealing file purposes, copying files through shared resources, and tunneling to legitimate cloud providers, to gain access to victim hosts and evade detection. The threat actors initially gain access to systems by installing servers, modifying server settings, and utilizing tools like Ngrok and Krong to redirect C2 traffic and create tunnels for unauthorized access. They also employ the FRP client, a data collection tool named "cuthead", and a tool called "WAExp" to search for and collect browser local storage files containing data from the web version of WhatsApp. The attackers demonstrate a sophisticated and evolving approach to data collection and exfiltration, utilizing multiple tools and techniques to achieve their objectives. ## Recommendations Microsoft recommends the following mitigations to reduce the impact of Information stealer threats. - Check your Office 365 email filtering settings to ensure you block spoofed emails, spam, and emails with malware. Use [Microsoft Defender for Office 365](https://learn.microsoft.com/microsoft-365/security/office-365-security/defender-for-office-365?ocid=magicti_ta_learndoc) for enhanced phishing protection and coverage against new threats and polymorphic variants. Configure Microsoft Defender for Office 365 to [recheck links on click](https://learn.microsoft.com/microsoft-365/security/office-365-security/safe-links-about?ocid=magicti_ta_learndoc) and [delete sent mail](https://learn.microsoft.com/microsoft-365/security/office-365-security/zero-hour-auto-purge?ocid=magicti_ta_learndoc) in response to newly acquired threat intelligence. Turn on [safe attachments policies](https://learn.microsoft.com/microsoft-365/security/office-365-security/safe-attachments-policies-configure?ocid=magicti_ta_learndoc) to check attachments to inbound email. - Encourage users to use Microsoft Edge and other web browsers that support SmartScreen, which identifies and blocks malicious websites, including phishing sites, scam sites, and sites that host malware. - Turn on [cloud-delivered protection](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-block-at-first-sight-microsoft-defender-antivirus?ocid=magicti_ta_learndoc) in Microsoft Defender Antivirus, or the equivalent for your antivirus product, to cover rapidly evolving attacker tools and techniques. Cloud-based machine learning protections block a majority of new and unknown variants. - Enforce MFA on all accounts, remove users excluded from MFA, and strictly [require MFA](https://learn.microsoft.com/azure/active-directory/identity-protection/howto-identity-protection-configure-mfa-policy?ocid=magicti_ta_learndoc) from all devices, in all locations, at all times. - Enable passwordless authentication methods (for example, Windows Hello, FIDO keys, or Microsoft Authenticator) for accounts that support passwordless. For accounts that still require passwords, use authenticator apps like Microsoft Authenticator for MFA. [Refer to this article](https://learn.microsoft.com/azure/active-directory/authentic | Ransomware Spam Malware Tool Threat Industrial Cloud | ★★ | ||

| 2024-04-26 18:33:10 | Accélération de la réponse aux incidents en utilisant une AI générative Accelerating incident response using generative AI (lien direct) |

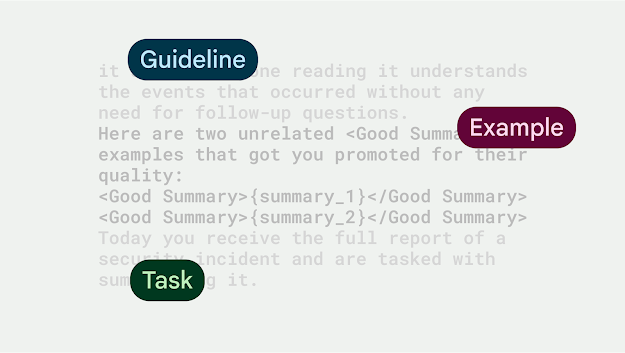

Lambert Rosique and Jan Keller, Security Workflow Automation, and Diana Kramer, Alexandra Bowen and Andrew Cho, Privacy and Security Incident Response IntroductionAs security professionals, we\'re constantly looking for ways to reduce risk and improve our workflow\'s efficiency. We\'ve made great strides in using AI to identify malicious content, block threats, and discover and fix vulnerabilities. We also published the Secure AI Framework (SAIF), a conceptual framework for secure AI systems to ensure we are deploying AI in a responsible manner. Today we are highlighting another way we use generative AI to help the defenders gain the advantage: Leveraging LLMs (Large Language Model) to speed-up our security and privacy incidents workflows. IntroductionAs security professionals, we\'re constantly looking for ways to reduce risk and improve our workflow\'s efficiency. We\'ve made great strides in using AI to identify malicious content, block threats, and discover and fix vulnerabilities. We also published the Secure AI Framework (SAIF), a conceptual framework for secure AI systems to ensure we are deploying AI in a responsible manner. Today we are highlighting another way we use generative AI to help the defenders gain the advantage: Leveraging LLMs (Large Language Model) to speed-up our security and privacy incidents workflows. |

Tool Threat Industrial Cloud | ★★★ | ||

| 2024-04-26 18:18:44 | Liste de contrôle 373: Changement nous ne pouvons pas croire Checklist 373: Change We Can\\'t Believe In (lien direct) |

> Cette semaine, nous découvrons les retombées de la violation massive de UnitedHealth \\, en train de faire le royaume de la sécurité des données sur la santé.Découvrez comment les escrocs exploitent des informations volées et restez à l'écoute alors que nous démêles une arnaque de shopping en ligne astucieuse en Corée du Sud et au Japon.

>This week, we uncover the fallout from UnitedHealth\'s massive breach, rattling the realm of health data security. Discover how scammers exploit stolen info, and stay tuned as we unravel a crafty online shopping scam in South Korea and Japan. |

Threat | ★★★ | ||

| 2024-04-26 17:25:03 | Analyse de la campagne d'attaque # Frozen # Shadow en cours en tirant parti du logiciel malveillant SSLoad et du logiciel RMM pour la prise de contrôle du domaine Analysis of Ongoing FROZEN#SHADOW Attack Campaign Leveraging SSLoad Malware and RMM Software for Domain Takeover (lien direct) |

#### Géolocations ciblées

- Asie centrale

- Asie de l'Est

- Amérique du Nord

- Europe du Nord

- Amérique du Sud

- Asie du sud

- Asie du sud est

- Europe du Sud

- Europe de l'Ouest

- L'Europe de l'Est

- L'Amérique centrale et les Caraïbes

## Instantané

Les chercheurs de Securonix ont découvert une campagne d'attaque en cours utilisant des e-mails de phishing pour livrer un logiciel malveillant appelé SSLoad.La campagne, nommée Frozen # Shadow, implique également le déploiement de Cobalt Strike et le logiciel de bureau à distance ConnectWise Screenconnect.

## Description

Selon Securonix, les organisations Frozen # Shadow victime semblent être ciblées au hasard, mais sont concentrées en Europe, en Asie et dans les Amériques.La méthodologie d'attaque implique la distribution des e-mails de phishing qui contiennent des liens menant à la récupération d'un fichier JavaScript qui initie le processus d'infection.Par la suite, le programme d'installation MSI se connecte à un domaine contrôlé par attaquant pour récupérer et exécuter la charge utile de logiciels malveillants SSLoad, suivi d'un beconing vers un serveur de commande et de contrôle (C2) ainsi que des informations système.

La phase de reconnaissance initiale ouvre le terrain pour le déploiement de Cobalt Strike, un logiciel de simulation adversaire légitime, qui est ensuite exploité pour télécharger et installer ScreenConnect.Cela permet aux acteurs de la menace de réquisitionner à distance l'hôte compromis et d'atteindre une persistance approfondie dans l'environnement cible.

## Les références

[https://www.securonix.com/blog/securonix-thereat-research-security-advisory-frozenshadow-attack-campaign/-Advisory-Frozenshadow-Attack-Campaign /)

[https://thehackernews.com/2024/04/researchers-detail-multistage-attack.html

#### Targeted Geolocations - Central Asia - East Asia - North America - Northern Europe - South America - South Asia - Southeast Asia - Southern Europe - Western Europe - Eastern Europe - Central America and the Caribbean ## Snapshot Researchers at Securonix have discovered an ongoing attack campaign using phishing emails to deliver a malware called SSLoad. The campaign, named FROZEN#SHADOW, also involves the deployment of Cobalt Strike and the ConnectWise ScreenConnect remote desktop software. ## Description According to Securonix, FROZEN#SHADOW victim organizations appear to be targeted randomly, but are concentrated in Europe, Asia, and the Americas. The attack methodology involves the distribution of phishing emails that contain links leading to the retrieval of a JavaScript file that initiates the infection process. Subsequently, the MSI installer connects to an attacker-controlled domain to fetch and execute the SSLoad malware payload, followed by beaconing to a command-and-control (C2) server along with system information. The initial reconnaissance phase sets the stage for the deployment of Cobalt Strike, a legitimate adversary simulation software, which is then leveraged to download and install ScreenConnect. This enables the threat actors to remotely commandeer the compromised host and achieve extensive persistence in the target environment. ## References [https://www.securonix.com/blog/securonix-threat-research-security-advisory-frozenshadow-attack-campaign/](https://www.securonix.com/blog/securonix-threat-research-security-advisory-frozenshadow-attack-campaign/) [https://thehackernews.com/2024/04/researchers-detail-multistage-attack.html](https://thehackernews.com/2024/04/researchers-detail-multistage-attack.html) |

Malware Threat | ★★★ | ||

| 2024-04-26 17:23:14 | Ransomware Roundup - KageNoHitobito and DoNex (lien direct) | #### Géolocations ciblées - Chili - Chine - Cuba - Allemagne - L'Iran - Lituanie - Pérou - Roumanie - Royaume-Uni - États-Unis - Taïwan - Suède - Belgique - Tchéchie - Italie - Pays-Bas ## Instantané La recherche sur les menaces Fortiguard Labs fournit un aperçu des variantes de ransomware Kagenohitobito et Donex.Kagenohitobito a émergé fin mars 2024 et chiffre les fichiers victimes de victimes, tandis que Donex est un groupe de ransomware à motivation financière qui crypte les fichiers sur les lecteurs locaux et les parts de réseau.Les méthodes d'infiltration initiales utilisées par les acteurs de la menace ne sont pas spécifiées. ## Description Kagenohitobito affiche une note de rançon sur le bureau de la victime et demande aux victimes de visiter un site Tor pour les négociations de rançon, tandis que Donex ajoute un identifiant de victime comme extension de fichier aux fichiers affectés, modifie leurs icônes et met fin aux processus et services spécifiques en tant que services en tant que services spécifiques en tant que servicesSelon le fichier de configuration défini par l'acteur de menace.L'article suggère également une connexion possible entre les ransomwares Donex et DarkRace, car ils partagent des similitudes dans les notes de rançon et les fichiers de configuration.DOTYX est configuré pour supprimer des copies d'ombre, ce qui rend la récupération du fichier difficile. ## Recommandations Étant donné que la majorité des ransomwares sont livrés via le phishing, Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - Pilot et déploiement [méthodes d'authentification résistantes au phishing] (https://learn.microsoft.com/en-us/entra/identity/authentication/concept-authentication-methods?ocid=Magicti_TA_Learndoc) pour les utilisateurs. - Configurez Microsoft Defender pour Office 365 à [Rechercher les liens sur Click] (ReCHECK% 20LINKS% 20ON% 20CLICK).Safe Links fournit une analyse et une réécriture des URL des e-mails entrants dans le flux de messagerie et une vérification du temps de clic des URL et des liens dans les e-mails, d'autres applications Microsoft 365 telles que des équipes et d'autres emplacements tels que SharePoint Online.La numérisation des liens sûrs se produit en plus de la [anti-spam] régulière (https://learn.microsoft.com/en-us/defenderofice-365/anti-spam-protection-about?ocid=Magicti_ta_learndoc) et [anti-Malware] (https://learn.microsoft.com/en-us/defender-office-365/anti-malware-protection-about?ocid=magicti_ta_learndoc) Protection dans les messages e-mail entrants dans Microsoft Exchange en ligne Protection en ligne (EOP).La numérisation des liens sûrs peut aider à protéger votre organisation contre les liens malveillants utilisés dans le phishing et d'autres attaques. - Encouragez les utilisateurs à utiliser Microsoft Edge et d'autres navigateurs Web qui prennent en charge [Microsoft Defender SmartScreen] (https://learn.microsoft.com/en-us/deployedge/microsoft-edge-security-smartscreen?ocid=magicti_ta_learndoc), qui s'identifie, qui identifie)et bloque des sites Web malveillants, y compris des sites de phishing, des sites d'arnaque et des sites qui hébergent des logiciels malveillants. - Allumez [protection en livraison du cloud] (https://learn.miqueCouvrir les outils et techniques d'attaque en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - Exécuter [Détection et réponse Endpoint (EDR)] (https://learn.microsoft.com/en-us/defender-endpoint/edr-in-lock-mode?ocid=Magicti_TA_LearnDoc) en mode bloc, de sorte que le défenseur MicrosoftPour le point final, peut bloquer les artefacts malveillants, même lorsque votre antivirus non microsoft ne détecte pas la menace ou lorsque Microsoft Defender Antivirus fonctio | Ransomware Malware Tool Threat | ★★ | ||

| 2024-04-26 13:45:02 | MANUEL DE TANK MILITAINE, ancrage zéro-jour 2017 Dernières cyberattaques ukrainiennes Military Tank Manual, 2017 Zero-Day Anchor Latest Ukraine Cyberattack (lien direct) |

L'opération ciblée a utilisé le CVE-2017-8570 CVE-8570 comme vecteur initial et a utilisé un chargeur personnalisé notable pour la grève de cobalt, mais l'attribution à tout acteur de menace connu reste insaisissable.

The targeted operation utilized CVE-2017-8570 as the initial vector and employed a notable custom loader for Cobalt Strike, yet attribution to any known threat actor remains elusive. |

Vulnerability Threat | ★★★ | ||

| 2024-04-26 11:19:00 | Hackers exploitant le bug de plugin WP-Automatique pour créer des comptes d'administration sur les sites WordPress Hackers Exploiting WP-Automatic Plugin Bug to Create Admin Accounts on WordPress Sites (lien direct) |

Les acteurs de la menace tentent d'exploiter activement un défaut de sécurité critique dans le plugin WP-Automatique pour WordPress qui pourrait permettre la prise de contrôle du site.

La lacune, suivie en tant que & nbsp; CVE-2024-27956, propose un score CVSS de 9,9 sur un maximum de 10. Il affecte toutes les versions du plugin & nbsp; avant & nbsp; 3.9.2.0.

"Cette vulnérabilité, un défaut d'injection SQL (SQLI), représente une menace grave comme

Threat actors are attempting to actively exploit a critical security flaw in the WP‑Automatic plugin for WordPress that could allow site takeovers. The shortcoming, tracked as CVE-2024-27956, carries a CVSS score of 9.9 out of a maximum of 10. It impacts all versions of the plugin prior to 3.9.2.0. "This vulnerability, a SQL injection (SQLi) flaw, poses a severe threat as |

Vulnerability Threat | ★★ | ||

| 2024-04-26 10:36:36 | Cato Networks pour présenter de nouvelles tactiques d'évasion de sécurité à la conférence RSA 2024 Cato Networks to Showcase New Security Evasion Tactics at RSA Conference 2024 (lien direct) |

Cato Networks, le leader de la sase, a annoncé aujourd'hui que Cato Ctrl, l'équipe de recherche de la Cyber Threat Intelligence (CTI) du leader de Sase \\, démontrera les dernières tactiques des acteurs de la menace conçus pour capitaliser sur les organisations \\ 'complexeArchitectures de sécurité lors des présentations lors de la prochaine conférence RSA 2024. Les principales principales activités des médias, des clients et des partenaires sont les principaux de la conférence.«Aujourd'hui \'s [& # 8230;]

Le message Cato Networks pour présenter de nouvelles tactiques d'évasion de sécurité lors de la conférence RSA 2024 est apparue pour la première fois sur gourou de la sécurité informatique .

Cato Networks, the SASE leader, today announced that Cato CTRL, the SASE leader\'s cyber threat intelligence (CTI) research team, will demonstrate threat actors\' latest tactics designed to capitalise on organisations\' complex security architectures during presentations at the upcoming RSA Conference 2024. The talks headline Cato\'s numerous media, customer, and partner activities at the conference. “Today\'s […] The post Cato Networks to Showcase New Security Evasion Tactics at RSA Conference 2024 first appeared on IT Security Guru. |

Threat Conference | ★★★ | ||

| 2024-04-26 07:15:36 | Le NCSC de l'UK \\ fait ses débuts CAF V3.2 pour faire face aux menaces croissantes des infrastructures nationales critiques, stimule la préparation à la cybersécurité UK\\'s NCSC debuts CAF v3.2 to address rising threats to critical national infrastructure, boosts cybersecurity readiness (lien direct) |

Le National Cyber Security Center (NCSC) du Royaume-Uni (NCSC) a récemment publié le cadre d'évaluation Cyber 3.2 reflétant la menace accrue pour ...

The U.K. National Cyber Security Centre (NCSC) recently published Cyber Assessment Framework 3.2 reflecting the increased threat to... |

Threat | ★★ | ||

| 2024-04-25 22:17:00 | Le groupe de Lazarus de la Corée du Nord déploie un nouveau rat Kaolin via de faux leurres d'emploi North Korea\\'s Lazarus Group Deploys New Kaolin RAT via Fake Job Lures (lien direct) |

L'acteur des menaces en Corée du Nord & NBSP; connu sous le nom de Lazarus & NBSP; Group a utilisé ses leurres de travail fabriqués à l'épreuve pour livrer un nouveau troyen à distance appelé & NBSP; Kaolin Rat.

Le malware pourrait: "En dehors de la fonctionnalité de rat standard, & nbsp; modifier le dernier horodatage d'écriture d'un fichier sélectionné et charger tout serveur de DLL reçu du serveur [Command and Control]"

The North Korea-linked threat actor known as Lazarus Group employed its time-tested fabricated job lures to deliver a new remote access trojan called Kaolin RAT. The malware could, "aside from standard RAT functionality, change the last write timestamp of a selected file and load any received DLL binary from [command-and-control] server," Avast security researcher Luigino |

Malware Threat | APT 38 | ★★ | |

| 2024-04-25 21:00:21 | La plus grande menace des élections de 2024: chaînes d'attaque de la cuisine The Biggest 2024 Elections Threat: Kitchen-Sink Attack Chains (lien direct) |

Les pirates peuvent influencer les électeurs avec les médias et les campagnes de violation, ou essayer la falsification de votes.Ou ils peuvent combiner ces tactiques à un effet encore plus grand.

Hackers can influence voters with media and breach campaigns, or try tampering with votes. Or they can combine these tactics to even greater effect. |

Threat | ★★★ | ||

| 2024-04-25 18:53:33 | Les nouveaux logiciels malveillants Brokewell prennent le contrôle des appareils Android New Brokewell Malware Takes Over Android Devices (lien direct) |

## Instantané

Les analystes de menace de menace ont découvert une nouvelle famille de logiciels malveillants mobiles appelée "Brokewell" qui représente une menace importante pour le secteur bancaire.Le malware est équipé à la fois de capacités de vol de données et de télécommande, permettant aux attaquants d'accéder à une distance à distance à tous les actifs disponibles via les services bancaires mobiles.

## Description

Brokewell utilise des attaques de superposition pour capturer les informations d'identification des utilisateurs et peut voler des cookies en lançant sa propre vue Web.Le malware prend également en charge une variété de fonctionnalités "spyware", notamment la collecte d'informations sur l'appareil, l'historique des appels, la géolocalisation et l'enregistrement de l'audio.Après avoir volé les informations d'identification, les acteurs peuvent lancer une attaque de prise de contrôle de l'appareil à l'aide de capacités de télécommande, ce qui leur donne un contrôle total sur l'appareil infecté.Le malware est en développement actif, avec de nouvelles commandes ajoutées presque quotidiennement.

Les analystes ThreatFabric ont découvert une fausse page de mise à jour du navigateur conçu pour installer une application Android utilisée pour distribuer le malware.Le malware serait promu sur les canaux souterrains en tant que service de location, attirant l'intérêt d'autres cybercriminels et déclenchant de nouvelles campagnes ciblant différentes régions.

## Les références

[https://www.thereatfabric.com/blogs/brokewell-do-not-go-broke-by-new-banking-malwarego-farke-by-new-banking-malware)

[https://www.bleepingcomputer.com/news/security/new-brokewell-malware-takes-over-android-devices-teals-data/-Brokewell-malware-takes-over android-disvices vole-data /)

## Snapshot ThreatFabric analysts have discovered a new mobile malware family called "Brokewell" that poses a significant threat to the banking industry. The malware is equipped with both data-stealing and remote-control capabilities, allowing attackers to gain remote access to all assets available through mobile banking. ## Description Brokewell uses overlay attacks to capture user credentials and can steal cookies by launching its own WebView. The malware also supports a variety of "spyware" functionalities, including collecting information about the device, call history, geolocation, and recording audio. After stealing the credentials, the actors can initiate a Device Takeover attack using remote control capabilities, giving them full control over the infected device. The malware is in active development, with new commands added almost daily. ThreatFabric analysts discovered a fake browser update page designed to install an Android application that was used to distribute the malware. The malware is believed to be promoted on underground channels as a rental service, attracting the interest of other cybercriminals and sparking new campaigns targeting different regions. ## References [https://www.threatfabric.com/blogs/brokewell-do-not-go-broke-by-new-banking-malware](https://www.threatfabric.com/blogs/brokewell-do-not-go-broke-by-new-banking-malware) [https://www.bleepingcomputer.com/news/security/new-brokewell-malware-takes-over-android-devices-steals-data/](https://www.bleepingcomputer.com/news/security/new-brokewell-malware-takes-over-android-devices-steals-data/) |

Malware Threat Mobile | ★★ | ||

| 2024-04-25 16:52:07 | Salt Security a annoncé la sortie de son nouveau package de protection OAuth à plusieurs couches Salt Security announced the release of its new multi-layered OAuth protection package (lien direct) |

La sécurité du sel traite des vulnérabilités critiques OAuth en améliorant la plate-forme de sécurité API avec le package de protection OAuth

En tant que premier et uniquement pour fournir des capacités avancées de détection de menace API avancées, le package de protection multicouche de Salt \\ a été créé pour détecter les tentatives visant à exploiter OAuth et à corriger de manière proactive les vulnérabilités

-

revues de produits

Salt Security Addresses Critical OAuth Vulnerabilities By Enhancing API Security Platform with OAuth Protection Package As the first and only to provide advanced OAuth API threat detection capabilities, Salt\'s multi-layered protection package was created to detect attempts aiming to exploit OAuth and proactively fix vulnerabilities - Product Reviews |

Vulnerability Threat | ★★ | ||

| 2024-04-25 16:43:00 | Menaces de réseau: une démonstration d'attaque étape par étape Network Threats: A Step-by-Step Attack Demonstration (lien direct) |

Suivez cette simulation d'attaque de réseau réelle, couvrant & nbsp; 6 & nbsp; étapes de l'accès initial à l'exfiltration des données.Voyez comment les attaquants restent non détectés avec les outils & nbsp; simples & nbsp; et pourquoi vous avez besoin de plusieurs points d'étranglement dans votre stratégie de défense.

Étonnamment, la plupart des attaques de réseaux ne sont pas exceptionnellement sophistiquées, technologiquement avancées ou dépendent d'outils zéro jour qui exploitent

Follow this real-life network attack simulation, covering 6 steps from Initial Access to Data Exfiltration. See how attackers remain undetected with the simplest tools and why you need multiple choke points in your defense strategy. Surprisingly, most network attacks are not exceptionally sophisticated, technologically advanced, or reliant on zero-day tools that exploit |

Tool Vulnerability Threat | ★★ | ||

| 2024-04-25 15:59:45 | Cisco Zero-Days Anchor \\ 'Arcaneroor \\' Campagne de cyber-espionnage Cisco Zero-Days Anchor \\'ArcaneDoor\\' Cyber Espionage Campaign (lien direct) |

Les attaques par un acteur de menace auparavant inconnu ont mis à profit deux bogues dans des appareils de pare-feu pour installer des délais personnalisés sur plusieurs réseaux gouvernementaux dans le monde.

Attacks by a previously unknown threat actor leveraged two bugs in firewall devices to install custom backdoors on several government networks globally. |

Threat | ★★ | ||

| 2024-04-25 15:07:59 | Cyber-menaces liées à l'équipe de recherche sur les menaces de la menace des conflits iraniens Cyber Threats Linked to Iran-Israel Conflict ReliaQuest Threat Research Team (lien direct) |

Cyber Madenats liés aux conflits iran-israéliens

Équipe de recherche sur les menaces de Reliaquest

-

rapports spéciaux

Cyber Threats Linked to Iran-Israel Conflict ReliaQuest Threat Research Team - Special Reports |

Threat | ★★★ | ||

| 2024-04-25 14:20:04 | Vérifier le point récompensé de l'innovateur de sécurité de l'AI de l'année à Gisec Check Point Awarded AI Security Innovator of the Year at GISEC (lien direct) |

> En une année marquée par des cybermenaces en évolution rapide, le point de contrôle est ravi de recevoir le prix Edge Security Leadership pour l'innovateur de la sécurité de l'année AI!Le prix Edge Security Leadership met en lumière les visionnaires de l'industrie qui redéfinissent les normes de l'industrie, démontrant un leadership, une innovation et un dévouement exceptionnels dans le domaine de la cybersécurité.Le point de chèque a été reconnu pour ses principales innovations et réalisations, notamment: les opérations de sécurité collaborative avec l'IA: la plate-forme Infinity établit une nouvelle référence pour l'IA en cybersécurité, en offrant une prévention complète des menaces alimentées par l'IA en temps réel pour tous les vecteurs d'attaque aidant la sécuritéLes équipes font plus: Infinity Ai [& # 8230;]

>In a year marked by rapidly evolving cyber threats, Check Point is thrilled to receive the edge Security Leadership Award for AI Security Innovator of the Year! The edge Security Leadership Award shines a spotlight on industry visionaries who are redefining industry standards, demonstrating exceptional leadership, innovation, and dedication in the realm of cybersecurity. Check Point was recognized for its key innovations and achievements, including: Collaborative Security Operations with AI: The Infinity Platform sets a new benchmark for AI in cyber security, by offering comprehensive, real-time AI-powered threat prevention across all attack vectors Helping Security Teams do More: Infinity AI […] |

Threat | ★★ | ||

| 2024-04-25 14:16:59 | Manage your SOC like a product (lien direct) | Ce paysage de menace nécessite des opérations de sécurité remaniées qui correspondent à la nécessité d'une agilité commerciale sans compromettre le contrôle.

This threat landscape requires revamped security operations that align with the need for business agility without compromising control. |

Threat | ★★ | ||

| 2024-04-25 14:16:59 | Gérez votre SOC comme un produit Manage your SOC like a product (lien direct) |

Ce paysage de menace nécessite des opérations de sécurité remaniées qui correspondent à la nécessité d'une agilité commerciale sans compromettre le contrôle.

This threat landscape requires revamped security operations that align with the need for business agility without compromising control. |

Threat | ★★★ | ||

| 2024-04-25 13:00:00 | Analyse des ransomwares industriels de Dragos: T1 2024 Dragos Industrial Ransomware Analysis: Q1 2024 (lien direct) |

> Les informations fournies ici proviennent de chasseurs d'adversaires et d'analystes de la cyber-menace de l'intelligence et des analystes qui effectuent des recherches sur l'adversaire ...

Le post Dragos Industrial Ransomware Analysis: T1 2024 = "https://www.dragos.com"> dragos .

>Information provided here is sourced from Dragos OT Cyber Threat Intelligence adversary hunters and analysts who conduct research on adversary... The post Dragos Industrial Ransomware Analysis: Q1 2024 first appeared on Dragos. |

Ransomware Threat Industrial | ★★★ | ||

| 2024-04-25 11:58:40 | AI-driven cyber attacks to be the norm within a year, say security leaders (lien direct) | Netacea, le spécialiste de la détection et de la réponse des bots, a annoncé aujourd'hui de nouvelles recherches sur la menace des cyberattaques axées sur l'IA.Il constate que la plupart des entreprises voient rapidement «l'IA offensive» devenir rapidement un outil standard pour les cybercriminels, avec 93% des chefs de sécurité s'attendant à faire face à des attaques quotidiennes basées sur l'IA.La recherche, la cybersécurité à l'ère de l'IA offensive, interrogé la sécurité [& # 8230;]

Le message Cyber Attacks dirigés par AI sont la norme dans un an, disons les leaders de la sécurité a>.

Netacea, the bot detection and response specialist, today announced new research into the threat of AI-driven cyberattacks. It finds that most businesses see “offensive AI” fast becoming a standard tool for cybercriminals, with 93% of security leaders expecting to face daily AI-driven attacks. The research, Cyber security in the age of offensive AI, surveyed security […] The post AI-driven cyber attacks to be the norm within a year, say security leaders first appeared on IT Security Guru. |

Tool Threat | ★★ | ||

| 2024-04-25 11:49:30 | Nouvelle menace Intelligence: 8Base Ransomware Gang \\ 'Enseigner Pme une leçon \\' - tendance micro New threat Intelligence: 8Base Ransomware gang \\'teaching SMBs a lesson\\' - Trend Micro (lien direct) |

Trend Micro publie de nouvelles recherches sur les menaces sur 8Base, un groupe de ransomwares actif qui cible les PME pour leur enseigner une leçon \\ '.L'Europe est la deuxième région attaquée la plus.

-

mise à jour malveillant

Trend Micro is releasing new threat research into 8Base, an active ransomware group that has been targeting SMBs to \'teach them a lesson\'. Europe is the second-most attacked region. - Malware Update |

Ransomware Threat Prediction | ★★ | ||

| 2024-04-25 11:48:58 | Logiciel de transfert de fichiers populaire Crushftp frappé par un exploit zero-day Popular File Transfer Software CrushFTP Hit by Zero-Day Exploit (lien direct) |

> Par deeba ahmed

Logiciel de transfert de fichiers populaire frappé par l'exploit zéro-jour: des millions potentiellement exposés - installez les correctifs dès maintenant!

Ceci est un article de HackRead.com Lire la publication originale: Logiciel de transfert de fichiers populaire Crushftp frappé par l'exploit zéro-jour

>By Deeba Ahmed Popular File Transfer Software Hit by Zero-Day Exploit: Millions Potentially Exposed - Install Patches Right Now! This is a post from HackRead.com Read the original post: Popular File Transfer Software CrushFTP Hit by Zero-Day Exploit |

Vulnerability Threat | ★★ | ||

| 2024-04-25 11:20:00 | Les pirates parrainés par l'État exploitent deux vulnérabilités de Cisco zéro-jour pour l'espionnage State-Sponsored Hackers Exploit Two Cisco Zero-Day Vulnerabilities for Espionage (lien direct) |

Une nouvelle campagne de logiciels malveillants a exploité deux défauts zéro jour dans le matériel de mise en réseau Cisco pour fournir des logiciels malveillants personnalisés et faciliter la collecte de données Covert sur des environnements cibles.

Cisco Talos, qui a surnommé le & nbsp; Activity & nbsp; arcanedoor, attribuant & nbsp; il est le travail d'un acteur parrainé par l'État sophistiqué auparavant, il suit sous le nom UAT4356 (aka Storm-1849 par Microsoft).

"

A new malware campaign leveraged two zero-day flaws in Cisco networking gear to deliver custom malware and facilitate covert data collection on target environments. Cisco Talos, which dubbed the activity ArcaneDoor, attributing it as the handiwork of a previously undocumented sophisticated state-sponsored actor it tracks under the name UAT4356 (aka Storm-1849 by Microsoft). " |

Malware Vulnerability Threat | ★★★ | ||

| 2024-04-25 11:00:00 | DragonForce Ransomware Group utilise le constructeur divulgué de Lockbit \\ DragonForce Ransomware Group Uses LockBit\\'s Leaked Builder (lien direct) |

Cyber Threat Intelligence Provider Cyble a constaté que Dragonforce utilisait un binaire de ransomware basé sur le constructeur de Lockbit Black \\

Cyber threat intelligence provider Cyble found that DragonForce was using a ransomware binary based on LockBit Black\'s builder |

Ransomware Threat | ★★ | ||

| 2024-04-25 10:30:17 | Analyse de Dev # Popper: Nouvelle campagne d'attaque ciblant les développeurs de logiciels probablement associés aux acteurs de la menace nord-coréenne Analysis of DEV#POPPER: New Attack Campaign Targeting Software Developers Likely Associated With North Korean Threat Actors (lien direct) |

L'équipe de recherche sur les menaces de Securonix a suivi une campagne d'attaque en génie social en cours d'acteurs des menaces nord-coréennes qui ciblent les développeurs utilisant de fausses interviews pour livrer un rat basé sur Python.En savoir plus.

The Securonix Threat Research Team has been monitoring an ongoing social engineering attack campaign from North Korean threat actors who are targeting developers using fake interviews to deliver a Python-based RAT. Read more. |

Threat | ★★ | ||

| 2024-04-25 10:03:58 | Ransomware "pistolet indésirable": la nouvelle menace bon marché pour les petites entreprises "Junk gun" ransomware: the cheap new threat to small businesses (lien direct) |

Que se passe-t-il?Une vague de ransomwares bon marché, brut et amateur a été repérée sur la toile sombre - et bien qu'elle ne fasse pas autant de gros titres que Lockbit, Rhysida et BlackSuit, il présente toujours une menace sérieuse pour les organisations.Qu'est-ce que le ransomware "pistolet indésirable" de \\?C'est un nom inventé par des chercheurs de Sophos pour des ransomwares non sophistiqués qui sont souvent vendus à moindre coût comme achat unique.Le ransomware "pistolet indésirable" fait appel à un criminel qui veut fonctionner de manière indépendante mais manque de compétences techniques.Peux-tu donner quelques exemples?Bien sûr.Le ransomware de Kryptina a été mis à disposition à la vente en décembre ...

What\'s going on? A wave of cheap, crude, amateurish ransomware has been spotted on the dark web - and although it may not make as many headlines as LockBit , Rhysida , and BlackSuit , it still presents a serious threat to organizations. What\'s "junk gun" ransomware? It\'s a name coined by Sophos researchers for unsophisticated ransomware that is often sold cheaply as a one-time purchase. "Junk gun" ransomware is appealing to a criminal who wants to operate independently but lacks technical skills. Can you give some examples? Sure. The Kryptina ransomware was made available for sale in December... |

Ransomware Threat Technical | ★★ | ||

| 2024-04-25 09:28:24 | commercetools renforce sa cybersécurité à travers des normes strictes et une sensibilisation accrue face aux menaces (lien direct) | commercetools renforce sa cybersécurité à travers des normes strictes et une sensibilisation accrue face aux menaces Retour sur la politique de cybersécurité de commercetools - Points de Vue | Threat | ★★ | ||

| 2024-04-24 21:21:49 | Campagne de malvertisation ciblant les équipes informatiques avec madmxshell Malvertising Campaign Targeting IT Teams with MadMxShell (lien direct) |

## Instantané

Entre novembre 2023 et mars 2024, Zscaler ThreatLabz a observé un acteur de menace utilisant de faux domaines à l'usurpation des sites de logiciels de scanner IP légitimes pour distribuer une nouvelle porte dérobée appelée "Madmxshell".L'acteur a enregistré des domaines de sosie et a utilisé des annonces Google pour les pousser en haut des résultats de recherche, ciblant des mots clés spécifiques.

## Description

MADMXSHELL utilise un éventail complexe de techniques pour échapper à la détection et établir une communication avec son serveur de commande et de contrôle (C2).En commençant par un processus d'injection à plusieurs étapes, la porte dérobée utilise la charge de touche et la compression DLL pour obscurcir sa présence.Lors de l'exécution, il initie le tunneling DNS pour la communication C2, en utilisant les requêtes DNS MX et les réponses pour transmettre des commandes et recevoir des instructions du serveur C2.La charge utile de la porte dérobée est codée dans les paquets DNS, chaque octet converti en caractères alphanumériques à l'aide d'un schéma de codage personnalisé.Ce processus d'encodage permet le transfert de données entre la machine infectée et le serveur C2, avec chaque paquet DNS limité à une taille maximale pour éviter la détection.De plus, Madmxshell utilise des techniques d'évasion en médecine légale de la mémoire, y compris des mesures antidumping, pour entraver l'analyse et la détection par des solutions de sécurité.

Zscaler ThreatLabz n'est pas en mesure d'attribuer cette activité à un acteur de menace connu pour le moment;Cependant, il évalue que les TTP sont révélateurs d'un acteur sophistiqué qui peut être intéressé à cibler les professionnels de l'informatique, en particulier ceux qui se trouvent dans la sécurité informatique et les rôles de l'administration du réseau.

## Les références

[https://www.zscaler.com/blogs/security-research/malvertising-campaign-targeting-it-teams-madmxshellciblage-it-teams-madmxshell)

## Snapshot Between November 2023 and March 2024, Zscaler ThreatLabz observed a threat actor utilizing fake domains spoofing legitimate IP scanner software sites to distribute a new backdoor called "MadMxShell." The actor registered look-alike domains and employed Google Ads to push them to the top of search results, targeting specific keywords. ## Description MadMxShell employs a complex array of techniques to evade detection and establish communication with its command-and-control (C2) server. Beginning with a multi-stage injection process, the backdoor utilizes DLL sideloading and compression to obfuscate its presence. Upon execution, it initiates DNS tunneling for C2 communication, utilizing DNS MX queries and responses to transmit commands and receive instructions from the C2 server. The backdoor\'s payload is encoded within DNS packets, with each byte converted into alphanumeric characters using a custom encoding scheme. This encoding process allows for data transfer between the infected machine and the C2 server, with each DNS packet limited to a maximum size to avoid detection. Additionally, MadMxShell employs memory forensics evasion techniques, including anti-dumping measures, to hinder analysis and detection by security solutions. Zscaler ThreatLabz is unable to attribute this activity to any known threat actor at this time; however, it assesses that the TTPs are indicative of a sophisticated actor who may be interested in targeting IT professionals, specifically those in IT security and network administration roles. ## References [https://www.zscaler.com/blogs/security-research/malvertising-campaign-targeting-it-teams-madmxshell](https://www.zscaler.com/blogs/security-research/malvertising-campaign-targeting-it-teams-madmxshell) |

Threat | ★★★ | ||

| 2024-04-24 19:34:05 | Arcaneroor - Nouvelle campagne axée sur l'espionnage a trouvé des dispositifs de réseau de périmètre ciblant ArcaneDoor - New Espionage-Focused Campaign Found Targeting Perimeter Network Devices (lien direct) |

## Instantané

Cisco Talos rend compte de la campagne ArcaneDoor, attribuée à l'acteur parrainé par l'État UAT4356 (suivi par Microsoft en tant que Storm-1849), cible les appareils de réseau périmètre de plusieurs fournisseurs, en particulier les appareils de sécurité adaptatifs Cisco (ASA).

Microsoft suit cet acteur en tant que Storm-1849, [en savoir plus ici.] (Https://sip.security.microsoft.com/intel-profiles/f3676211c9f06910f7f1f233d81347c1b837bddd93292c2e8f2eb860a27ad8d5)

## Description

Ces appareils sont cruciaux pour le flux de données dans et hors des réseaux, ce qui les rend idéaux pour les campagnes axées sur l'espionnage.L'UAT4356 a déployé deux baignoires, "Line Runner" et "Line Dancer", pour mener des actions malveillantes telles que la modification de la configuration, la reconnaissance, la capture / exfiltration du trafic réseau et les mouvements potentiellement latéraux.Le vecteur d'accès initial utilisé dans cette campagne reste non identifié, mais deux vulnérabilités (CVE-2024-20353 et CVE-2024-20359) ont été exploitées.

L'acteur a démontré un accent clair sur l'espionnage et une connaissance approfondie des dispositifs ciblés, indiquant une activité sophistiquée parrainée par l'État.Le calendrier de la campagne suggère que l'infrastructure contrôlée par l'acteur était active au début de novembre 2023, la plupart des activités se déroulant entre décembre 2023 et début janvier 2024.

L'implant "Line Dancer", un interprète ShellCode résident à la mémoire, permet aux adversaires de télécharger et d'exécuter des charges utiles de shellcode arbitraires sur les périphériques ASA compromis.Il permet aux acteurs de menace de désactiver les commandes syslog, exécuter et exfiltrater, créer et exfiltrater les captures de paquets et exécuter les commandes CLI, entre autres actions.

La porte dérobée "Line Runner", en revanche, maintient la persistance sur les appareils ASA compromis en tirant parti d'une capacité héritée qui permet la précharge de clients VPN et de plugins.

L'UAT4356 a pris des mesures délibérées pour prévenir la capture médico-légale des artefacts malveillants, y compris les capacités anti-forensiques et anti-analyse.Le niveau élevé de la campagne, le développement des capacités et l'exploitation des vulnérabilités de 0 jour indiquent un acteur parrainé par l'État.

## Recommandations

Microsoft recommande les atténuations suivantes pour réduire l'impact de l'activité associée au Storm-1849.

- durcir les actifs orientés Internet et identifier et sécuriser les systèmes de périmètre que les attaquants pourraient utiliser pour accéder à votre réseau.

- Encouragez les utilisateurs à utiliser Microsoft Edge et d'autres navigateurs Web qui prennent en charge SmartScreen, qui identifie et bloque des sites Web malveillants, y compris des sites de phishing, des sites d'arnaque et des sites contenant des exploits et hébergent des logiciels malveillants.

- Allumez la protection livrée par le cloud dans Microsoft Defender Antivirus ou l'équivalent pour que votre produit antivirus couvre des outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues.

## Les références

[https://blog.talosintelligence.com/arcaneroor-new-espionage-foccused-campaign-found-targeting-perimeter-network-devices/-Campaign-Found-Targeting-Périmètre-Network-Devices /)

## Snapshot Cisco Talos reports on the ArcaneDoor campaign, attributed to the state-sponsored actor UAT4356 (Tracked by Microsoft as Storm-1849), targets perimeter network devices from multiple vendors, particularly Cisco Adaptive Security Appliances (ASA). Microsoft tracks this actor as Storm-1849, [read more about them here.](https://sip.security.microsoft.com/intel-profiles/f3676211c9f06910f7f1f233d81347c1b837bddd93292c2e8f2eb860a27ad8d5) # |

Malware Tool Vulnerability Threat | ★★★ | ||

| 2024-04-24 17:25:24 | Cisco stimule l'alarme pour \\ 'arcaneor \\' zéro-jours frappant les plates-formes de pare-feu ASA Cisco Raises Alarm for \\'ArcaneDoor\\' Zero-Days Hitting ASA Firewall Platforms (lien direct) |

> Cisco avertit que les pirates de pays nationaux exploitent au moins deux vulnérabilités de zéro jour dans ses plates-formes de pare-feu ASA pour planter des logiciels malveillants sur les télécommunications et les réseaux du secteur de l'énergie.

>Cisco warns that nation state-backed hackers are exploiting at least two zero-day vulnerabilities in its ASA firewall platforms to plant malware on telecommunications and energy sector networks. |

Malware Vulnerability Threat | ★★★ | ||

| 2024-04-24 16:11:26 | Piratage rapide, GPT privé, exploits et Deepfakes de profondeur zéro: le rapport révèle l'impact de l'IA sur le paysage de la cybersécurité Prompt Hacking, Private GPTs, Zero-Day Exploits and Deepfakes: Report Reveals the Impact of AI on Cyber Security Landscape (lien direct) |

Un nouveau rapport de la société de cybersécurité Radware identifie les quatre principaux impacts de l'IA sur le paysage des menaces émergeant cette année.

A new report by cyber security firm Radware identifies the four main impacts of AI on the threat landscape emerging this year. |

Vulnerability Threat | ★★★ | ||

| 2024-04-24 14:44:17 | Mises à jour des antivirus de détournement de pirates nord-coréens pour la livraison de logiciels malveillants North Korean Hackers Hijack Antivirus Updates for Malware Delivery (lien direct) |

> Un acteur de menace lié à la Corée du Nord a détourné le mécanisme de mise à jour de l'antivirus ESCAN pour déployer des délais et des mineurs de crypto-monnaie.

>A North Korea-linked threat actor hijacked the update mechanism of eScan antivirus to deploy backdoors and cryptocurrency miners. |

Malware Threat | ★★ | ||

| 2024-04-24 13:24:44 | Patch maintenant: Exploit de nuages de nuages Crushftp Zero-Day cible les orgs américains Patch Now: CrushFTP Zero-Day Cloud Exploit Targets US Orgs (lien direct) |

Un exploit pour la vulnérabilité permet aux attaquants non authentifiés d'échapper à un bac à sable de système de fichiers virtuel pour télécharger des fichiers système et potentiellement réaliser RCE.

An exploit for the vulnerability allows unauthenticated attackers to escape a virtual file system sandbox to download system files and potentially achieve RCE. |

Vulnerability Threat Cloud | ★★ | ||

| 2024-04-24 13:07:51 | Les pirates Arcaneroor exploitent Cisco Zero-Days pour briser les réseaux Govt ArcaneDoor hackers exploit Cisco zero-days to breach govt networks (lien direct) |

Cisco a averti aujourd'hui qu'un groupe de piratage soutenu par l'État a exploité deux vulnérabilités de jour zéro dans l'appareil de sécurité adaptatif (ASA) et les pare-feu de la défense des menaces de feu (FTD) depuis novembre 2023 pour violer les réseaux gouvernementaux dans le monde.[...]

Cisco warned today that a state-backed hacking group has been exploiting two zero-day vulnerabilities in Adaptive Security Appliance (ASA) and Firepower Threat Defense (FTD) firewalls since November 2023 to breach government networks worldwide. [...] |

Vulnerability Threat | ★★ | ||

| 2024-04-24 12:32:00 | Mécanisme de mise à jour de l'antivirus ESCAN exploité pour répandre les délais et les mineurs eScan Antivirus Update Mechanism Exploited to Spread Backdoors and Miners (lien direct) |

Une nouvelle campagne de logiciels malveillants a exploité le mécanisme de mise à jour du logiciel Antivirus ESCAN pour distribuer des déambulations et des mineurs de crypto-monnaie comme XMRIG grâce à une menace de longue date, le nom de code Guptiner ciblant les grands réseaux d'entreprise.

La société de cybersécurité Avast a déclaré que l'activité est le travail d'un acteur de menace avec des liens possibles avec un groupe de piratage nord-coréen & nbsp; surnombé & nbsp;

A new malware campaign has been exploiting the updating mechanism of the eScan antivirus software to distribute backdoors and cryptocurrency miners like XMRig through a long-standing threat codenamed GuptiMiner targeting large corporate networks. Cybersecurity firm Avast said the activity is the work of a threat actor with possible connections to a North Korean hacking group dubbed |

Malware Threat | ★★★ | ||

| 2024-04-24 12:29:33 | Fraudes DeepFake en augmentation: un tiers des entreprises déjà affectées par une fraude assistée par l'IA, plus de 80% le voient comme une menace Deepfake Frauds on the Rise: One-Third of Businesses Already Affected by Some AI-Assisted Fraud, more than 80% See it as a Threat (lien direct) |

La Renaissance de l'IA, qui a transformé l'intelligence artificielle en l'un des sujets les plus chauds des secteurs des consommateurs et des affaires, est livré avec son côté sombre, car de plus en plus de fraudeurs utilisent des outils d'IA pour les cyberattaques et les violations de données.Les fraudes assistées par l'IA et DeepFake ont explosé au cours des deux dernières années, confrontées aux entreprises et aux consommateurs avec un nouveau type d'arnaque qui est beaucoup plus difficile à prévenir et à reconnaître. Selon les données présentées par Altindex.com, un tiers des entreprises ont déjà été (...)

-

rapports spéciaux

The AI renaissance, which turned artificial intelligence into one of the hottest topics in both the consumer and business sectors, comes with its dark side, as more and more scammers use AI tools for cyber attacks and data breaches. AI-assisted and deepfake frauds have exploded over the past two years, facing companies and consumers with a new type of scam that is much harder to prevent and recognize. According to data presented by AltIndex.com, one-third of businesses have already been (...) - Special Reports |

Tool Threat | ★★★ | ||

| 2024-04-24 10:25:39 | ProofPoint célèbre les résultats du premier trimestre au milieu de forte demande du marché pour la sécurité centrée sur l'homme Proofpoint Celebrates Q1 Results Amidst Strong Market Demand for Human-Centric Security (lien direct) |

La protection de la couche humaine n'a jamais été aussi haut de gamme.Cela apparaît dans chaque conversation que j'ai eue avec nos clients au cours de mes six premiers mois en tant que PDG de ProofPoint.Et tandis que Gartner a identifié la sécurité centrée sur l'homme comme l'un des trois seuls impératifs stratégiques pour les CISO en 2024 et 20251, la protection contre le risque humain est notre mission principale depuis des années. Chez Proofpoint, nous continuons à mettre nos clients résolus dans notre vision comme le partenaire de cybersécurité de choix pour les organisations du monde entier et à résoudre certains des cyber-risques les plus complexes ciblant leur entreprise.Aujourd'hui, nous sommes fiers de servir plus de 500 000 clients dans le monde qui nous ont confié à protéger leur peuple et à défendre leurs données. En mission pour protéger les organisations les plus soucieuses de la sécurité du monde Nous avons fourni de solides résultats au premier trimestre de 2024, montrant une énorme dynamique commerciale, avec des clients nouveaux et existants adoptant notre pile complète de solutions de sécurité centrées sur l'homme, dans nos solutions stratégiques de protection contre les menaces et de protection de l'information.Les faits saillants notables incluent: Nous avons eu un premier trimestre avec des revenus et des revenus récurrents annuels (ARR) au milieu de l'adolescence. Nous avons ajouté de nouveaux clients, avec plus de 440 nouvelles organisations contestant Proof Point comme partenaire de cybersécurité de choix au premier trimestre 2024. Nous avons continué à voir une grande validation du marché de notre offre avec un taux de rétention net sain de 110 +%. Célébrer la reconnaissance et la validation du marché Nous sommes fiers d'avoir été reconnus pour notre leadership produit et l'excellence dans la vision des entreprises. Notre leadership dans l'espace DLP a également été appelé par les analystes, avec Proofpoint le seul fournisseur évalué à être reconnu avec une distinction de clients de choix, qui met en évidence les vendeurs qui rencontrent ou dépassent les moyennes de marché pour l'expérience globale et l'intérêt des utilisateurs et la reconnaissance de l'adoption dansle 2024 Gartner & Reg;Peer Insights ™ Voice of the Client pour la prévention de la perte de données. Le leadership de Proofpoint \\ dans la protection des menaces a également été approuvé en tant que leader global de KuppingerCole Leadership Compass for Security Report, réalisant une note "forte positive" dans toutes les catégories, notamment le chef de produit, le leader de l'innovation et le leader du marché. Enfin, Proofpoint a été reconnu dans les prix des meilleurs endroits trimestriels des meilleurs endroits pour travailler dans plusieurs catégories importantes, y compris les meilleures perspectives de l'entreprise, la meilleure culture mondiale, les meilleures équipes d'ingénierie, les meilleures équipes de vente et les meilleures équipes RH, avec des évaluations des employés mettant en évidence Proofpoint Pointpoint\'s Positive Company Outlook et exemplaires Départements fonctionnels. Accueillir les nouveaux membres de l'équipe Nous embauchons les talents les plus innovants au monde pour aider à défendre nos clients et la propriété intellectuelle des clients des acteurs de la menace.Nous avons accueilli des centaines de nouveaux employés au premier trimestre, y compris les membres talentueux de l'équipe de Tessian après la clôture de l'acquisition, et avons poursuivi notre expansion mondiale avec un nouveau centre d'excellence à Cork, en Irlande. Le Q1 nous a également vus accueillir de nouveaux cadres auprès de notre équipe de direction-kim-kim Sullivan nous a rejoints en tant que directeur des personnes en chef, Rohit Dixit a été nommé vice-président exécutif et directeur de la clientèle et Satya Jena a rejoint Proofpoint en tant que vice-président directeur, plateforme numérique. L'innovation de sécurité cen | Threat | ★★★ | ||

| 2024-04-24 10:20:00 | La campagne de logiciels malveillants de Coralraider exploite le cache CDN pour diffuser les voleurs d'informations CoralRaider Malware Campaign Exploits CDN Cache to Spread Info-Stealers (lien direct) |

Une nouvelle campagne de logiciels malveillants en cours a & nbsp; a été observé & nbsp; distribution de trois voleurs différents, & nbsp; tels que & nbsp; cryptbot, & nbsp; Lummac2, & & nbsp; rhadamanthys & nbsp; hébergé les domaines de cache de livraison de contenu (CDN) depuis au moins février 2024.

Cisco Talos a attribué l'activité avec une confiance modérée à un acteur de menace suivi comme & nbsp; Coralraider, un original d'origine vietnamienne suspectée

A new ongoing malware campaign has been observed distributing three different stealers, such as CryptBot, LummaC2, and Rhadamanthys hosted on Content Delivery Network (CDN) cache domains since at least February 2024. Cisco Talos has attributed the activity with moderate confidence to a threat actor tracked as CoralRaider, a suspected Vietnamese-origin |

Malware Threat | ★★★ | ||

| 2024-04-24 08:45:12 | Securonix Threat Research Security Advisory: Analyse de la campagne Frozen # Frozen # Shadow Attack Tirageant le logiciel malveillant SSLoad et RMM pour la prise de contrôle du domaine Securonix Threat Research Security Advisory: Analysis of Ongoing FROZEN#SHADOW Attack Campaign Leveraging SSLoad Malware and RMM Software for Domain Takeover (lien direct) |

L'équipe de recherche sur les menaces de Securonix (STR) a observé une campagne d'attaque intéressante surnommée Frozen # Shadow qui a exploité des implants de malware SSload et de cobalt de cobalt, ce qui a permis aux attaquants de pivoter et de reprendre l'ensemble du domaine du réseau.En savoir plus.

The Securonix Threat Research team (STR) observed an interesting attack campaign dubbed FROZEN#SHADOW which leveraged SSLoad malware and Cobalt Strike implants resulting in the attackers being able to pivot and take over the entire network domain. Read more. |

Malware Threat | ★★★ | ||

| 2024-04-24 08:29:43 | SecureWorks mène avec une intégration avancée de la détection des menaces et du risque de vulnérabilité pour une résolution de menaces accélérée Secureworks Leads with Advanced Integration of Threat Detection and Vulnerability Risk for Expedited Threat Resolution (lien direct) |

La toute nouvelle innovation décompose les silos pour la menace et la priorisation de la vulnérabilité, créant une expérience unifiée pour les équipes et les équipes SECOPS SecureWorks & Reg;Annoncez la capacité d'intégrer le contexte du risque de vulnérabilité à la détection des menaces pour empêcher les attaquants d'exploiter les vulnérabilités connues et d'accélérer les temps de réponse, améliorant la posture de sécurité d'une organisation.L'intégration entre Taegis ™ XDR et Taegis VDR permet aux clients et aux partenaires de voir les vulnérabilités connues dans le contexte de (...)

-

revues de produits

Newest innovation breaks down silos for threat and vulnerability prioritization creating a unified experience for IT and SecOps teams Secureworks® announce the ability to integrate vulnerability risk context with threat detection to prevent attackers from exploiting known vulnerabilities and expedite response times, improving an organization\'s security posture. The integration between Taegis™ XDR and Taegis VDR enables customers and partners to view known vulnerabilities in the context of (...) - Product Reviews |

Vulnerability Threat | ★★ | ||

| 2024-04-24 08:17:02 | Les cyberattaques conduites par l'AI sont la norme dans un an, disent les dirigeants de la sécurité AI-driven cyber attacks to be the norm within a year, say security leaders (lien direct) |

La nouvelle recherche de Netacea révèle que 93% des chefs de sécurité s'attendent à faire face à des attaques quotidiennes axées sur l'IA d'ici la fin de cette année.Les attaques de ransomware et de phishing devraient être améliorées par l'IA offensive, mais les robots restent une menace sous-estimée.Tous les répondants bénéficient de l'IA dans leur pile de sécurité, mais l'adoption de la gestion des bots est à la traîne de netacea, le spécialiste de la détection et de la réponse de bots, a annoncé aujourd'hui de nouvelles recherches sur la menace des cyberattaques axées sur l'IA.Il trouve que (...)

-

rapports spéciaux

New research from Netacea reveals 93% of security leaders expect to face daily AI-driven attacks by the end of this year. Ransomware and phishing attacks are expected to be enhanced by offensive AI, but bots remain an underestimated threat. All respondents are benefiting from AI in their security stack, but adoption of bot management is lagging behind Netacea, the bot detection and response specialist, today announced new research into the threat of AI-driven cyberattacks. It finds that (...) - Special Reports |

Ransomware Threat | ★★★ |

To see everything:

Our RSS (filtrered)