What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-02-28 20:29:56 | La campagne de cyber-espionnage iranienne présumée cible le Moyen-Orient Aerospace, les industries de la défense Suspected Iranian cyber-espionage campaign targets Middle East aerospace, defense industries (lien direct) |

Une campagne de cyber-espionnage en cours qui utilise des logiciels malveillants uniques contre les industries de l'aérospatiale, de l'aviation et de la défense au Moyen-Orient semble avoir des liens avec l'Iran, selon des chercheurs en sécurité.L'opération cible des entités en Israël et aux Émirats arabes unis (EAU) - et potentiellement en Turquie, en Inde et en Albanie - selon les analystes de mandiant , le

Une campagne de cyber-espionnage en cours qui utilise des logiciels malveillants uniques contre les industries de l'aérospatiale, de l'aviation et de la défense au Moyen-Orient semble avoir des liens avec l'Iran, selon des chercheurs en sécurité.L'opération cible des entités en Israël et aux Émirats arabes unis (EAU) - et potentiellement en Turquie, en Inde et en Albanie - selon les analystes de mandiant , le

An ongoing cyber-espionage campaign that uses unique malware against the aerospace, aviation and defense industries in the Middle East appears to have links to Iran, security researchers say. The operation is targeting entities in Israel and the United Arab Emirates (UAE) - and potentially Turkey, India and Albania - according to analysts at Mandiant, the

An ongoing cyber-espionage campaign that uses unique malware against the aerospace, aviation and defense industries in the Middle East appears to have links to Iran, security researchers say. The operation is targeting entities in Israel and the United Arab Emirates (UAE) - and potentially Turkey, India and Albania - according to analysts at Mandiant, the |

Malware | ★★ | ||

| 2024-02-28 19:25:59 | La campagne de phishing cible les contribuables mexicains avec des leurres sur le thème des impôts Phishing Campaign Targets Mexican Taxpayers With Tax-Themed Lures (lien direct) |

a PHIGHISH La campagne vise des utilisateurs au Mexique avec des leurres sur le thème des impôts, selon les chercheurs de Cisco Talos.

Les e-mails de phishing disent que les utilisateurs vers un site Web qui tentent de les inciter à télécharger une nouvelle souche de logiciels malveillants de volée d'informations appelés «Timbrester».

a PHIGHISH La campagne vise des utilisateurs au Mexique avec des leurres sur le thème des impôts, selon les chercheurs de Cisco Talos.

Les e-mails de phishing disent que les utilisateurs vers un site Web qui tentent de les inciter à télécharger une nouvelle souche de logiciels malveillants de volée d'informations appelés «Timbrester».

A phishing campaign is targeting users in Mexico with tax-themed lures, according to researchers at Cisco Talos.

The phishing emails direct users to a website that attempts to trick them into downloading a new strain of information-stealing malware called “TimbreStealer.”

A phishing campaign is targeting users in Mexico with tax-themed lures, according to researchers at Cisco Talos.

The phishing emails direct users to a website that attempts to trick them into downloading a new strain of information-stealing malware called “TimbreStealer.” |

Malware | ★★ | ||

| 2024-02-28 19:25:55 | Changeur de jeu: malware de vol biométrique Game-Changer: Biometric-Stealing Malware (lien direct) |

|

Malware | ★★ | ||

| 2024-02-28 18:07:30 | Les cyberattaques attirent les diplomates de l'UE avec des offres de dégustation de vin Cyberattackers Lure EU Diplomats With Wine-Tasting Offers (lien direct) |

Une attaque ciblée visant à exploiter les relations géopolitiques entre l'Inde et l'Europe fournit des logiciels de porte dérobée sans papiers sans papiers auparavant sans papiers.

A targeted attack aiming to exploit geopolitical relations between India and Europe delivers previously undocumented, uniquely evasive backdoor malware. |

Malware Threat | ★★★★ | ||

| 2024-02-28 16:56:43 | Calendrier Meeting Links utilisés pour diffuser des logiciels malveillants Mac Calendar Meeting Links Used to Spread Mac Malware (lien direct) |

Les pirates malveillants visent des personnes dans l'espace de crypto-monnaie dans des attaques qui commencent par un lien ajouté au compte de la cible \\ à Calendly, une application de calendrier gratuite populaire pour la planification des rendez-vous et des réunions.Les attaquants se faisaient passer pour des investisseurs de crypto-monnaie et demandent à planifier une conférence téléphonique vidéo.Mais cliquer sur le lien de réunion fourni par les escrocs invite l'utilisateur à exécuter un script qui installe discrètement les logiciels malveillants sur les systèmes macOS.

Malicious hackers are targeting people in the cryptocurrency space in attacks that start with a link added to the target\'s account at Calendly, a popular free calendar application for scheduling appointments and meetings. The attackers impersonate established cryptocurrency investors and ask to schedule a video conference call. But clicking the meeting link provided by the scammers prompts the user to run a script that quietly installs malware on macOS systems. |

Malware Conference | ★★ | ||

| 2024-02-28 13:13:00 | Timbrester malware se propage via l'escroquerie de phishing sur le thème des impôts cible les utilisateurs informatiques TimbreStealer Malware Spreading via Tax-themed Phishing Scam Targets IT Users (lien direct) |

Les utilisateurs mexicains ont été ciblés avec des leurres de phishing sur le thème des impôts au moins depuis novembre 2023 pour distribuer un logiciel malveillant Windows précédemment sans papiers appelé & nbsp; timbrester.

Cisco Talos, qui & nbsp; découvert & nbsp; l'activité, a décrit les auteurs comme qualifiés et que "l'acteur de menace a déjà utilisé des tactiques, des techniques et des procédures similaires (TTPS) pour distribuer un Troie bancaire connu

Mexican users have been targeted with tax-themed phishing lures at least since November 2023 to distribute a previously undocumented Windows malware called TimbreStealer. Cisco Talos, which discovered the activity, described the authors as skilled and that the "threat actor has previously used similar tactics, techniques and procedures (TTPs) to distribute a banking trojan known |

Malware | ★★ | ||

| 2024-02-28 12:21:28 | Les cyberespaces chinoises utilisent de nouveaux logiciels malveillants dans les attaques VPN ivanti Chinese Cyberspies Use New Malware in Ivanti VPN Attacks (lien direct) |

> Les acteurs de la menace chinoise ciblent les appareils VPN Ivanti avec de nouveaux logiciels malveillants conçus pour persister des mises à niveau du système.

>Chinese threat actors target Ivanti VPN appliances with new malware designed to persist system upgrades. |

Malware Threat | ★★★ | ||

| 2024-02-28 12:02:58 | Un filet de sécurité de la cyber-assurance A Cyber Insurance Backstop (lien direct) |

In the first week of January, the pharmaceutical giant Merck quietly settled its years-long lawsuit over whether orLes assureurs de propriété et de victimes ne couvriraient pas une réclamation de 700 millions de dollars déposée après la dévastatrice NotPetya Cyberattack en 2017. Les logiciels malveillants ont finalement infecté plus de 40 000 ordinateurs de Merck, ce qui a considérablement perturbé l'entreprise & # 8217; s Production de médicaments et de vaccins .Après que Merck a déposé sa réclamation de 700 millions de dollars, les assureurs du géant pharmaceutique ont fait valoir qu'ils n'étaient pas tenus de couvrir les dommages du malware parce que la cyberattaque était largement attribuée au gouvernement russe et a donc été exclue des biens standard et des pertes standardCouverture d'assurance en tant que A & # 8220; acte hostile ou guerrier. & # 8221; ...

In the first week of January, the pharmaceutical giant Merck quietly settled its years-long lawsuit over whether or not its property and casualty insurers would cover a $700 million claim filed after the devastating NotPetya cyberattack in 2017. The malware ultimately infected more than 40,000 of Merck’s computers, which significantly disrupted the company’s drug and vaccine production. After Merck filed its $700 million claim, the pharmaceutical giant’s insurers argued that they were not required to cover the malware’s damage because the cyberattack was widely attributed to the Russian government and therefore was excluded from standard property and casualty insurance coverage as a “hostile or warlike act.”... |

Malware | ★★ | ||

| 2024-02-28 10:30:36 | Securonix Threat Research Knowledge Sharing Series: Lot (DOS) Obfuscation ou Dosfusccation: pourquoi il est en augmentation, et comment les attaquants se cachent dans l'obscurité Securonix Threat Research Knowledge Sharing Series: Batch (DOS) Obfuscation or DOSfuscation: Why It\\'s on the Rise, and How Attackers are Hiding in Obscurity (lien direct) |

La recherche sur les menaces de Securonix a surveillé une tendance connue sous le nom de fusccation ou dosfuscation par lots (DOS) où un nombre accru d'échantillons de logiciels malveillants utilise le code obscurci contenu dans des scripts par lots ou DOS.Cette tendance a probablement été provoquée lorsque Microsoft a pris la décision de désactiver l'exécution des macro dans les produits de bureau par défaut.Depuis lors, il y a eu une augmentation de l'exécution basée sur les raccourcis (.LNK Fichier) provenant des pièces jointes archivées.Naturellement, l'obscuscation CMD est le chemin naturel car tout ce qui est passé en ligne de commande dans un fichier de raccourci sera probablement principalement exécuté à l'aide de CMD.exe comme processus initial

Securonix Threat Research has been monitoring a trend known as batch (DOS) fuscation or DOSfuscation where an increased number of malware samples use obfuscated code contained within batch or DOS-based scripts. This trend was likely brought about when Microsoft made the decision to disable macro execution in Office products by default. Since then, there has been a rise in shortcut-based (.lnk file) execution coming from archived email attachments. Naturally, CMD obfuscation is the natural path as any passed in command line into a shortcut file will likely be primarily executed using cmd.exe as the initial process |

Malware Threat Prediction | ★★★ | ||

| 2024-02-28 10:04:50 | Le Japon met en garde contre les packages PYPI malveillants créés par des pirates nord-coréens Japan warns of malicious PyPi packages created by North Korean hackers (lien direct) |

L'équipe de réponse aux incidents de sécurité informatique du Japon (JPCERT / CC) avertit que le célèbre groupe de piratage nord-coréen Lazarus a téléchargé quatre packages PYPI malveillants pour infecter les développeurs par malware.[...]

Japan\'s Computer Security Incident Response Team (JPCERT/CC) is warning that the notorious North Korean hacking group Lazarus has uploaded four malicious PyPI packages to infect developers with malware. [...] |

Malware | APT 38 | ★★ | |

| 2024-02-27 20:31:31 | La campagne Timbrester cible les utilisateurs mexicains avec des leurres financiers TimbreStealer Campaign Targets Mexican Users with Financial Lures (lien direct) |

#### Description

Talos a observé une campagne de spam de phishing ciblant les victimes potentielles au Mexique, attirant les utilisateurs à télécharger un nouveau voleur d'informations obscurcis Talos appelle Timbrester, qui est actif depuis au moins novembre 2023. Il contient plusieurs modules intégrés utilisés pour l'orchestration, le décryptage et la protection dele malware binaire.

Cet acteur de menace a été observé distribuant Timbrester via une campagne de spam utilisant des thèmes mexicains liés à l'impôt à partir du moins en novembre 2023. L'acteur de menace a déjà utilisé des tactiques, des techniques et des procédures similaires (TTPS) pour distribuer un trojan bancaire connu sous le nom de «Mispadu».

#### URL de référence (s)

1. https://blog.talosintelligence.com/timbrestealer-campaign-targets-mexican-users/

#### Date de publication

27 février 2024

#### Auteurs)

Guilherme Veree

Jacob Finn

Tucker Favreau

Jacob Stanfill

James Nutland

#### Description Talos has observed a phishing spam campaign targeting potential victims in Mexico, luring users to download a new obfuscated information stealer Talos is calling TimbreStealer, which has been active since at least November 2023. It contains several embedded modules used for orchestration, decryption and protection of the malware binary. This threat actor was observed distributing TimbreStealer via a spam campaign using Mexican tax-related themes starting in at least November 2023. The threat actor has previously used similar tactics, techniques and procedures (TTPs) to distribute a banking trojan known as “Mispadu.” #### Reference URL(s) 1. https://blog.talosintelligence.com/timbrestealer-campaign-targets-mexican-users/ #### Publication Date February 27, 2024 #### Author(s) Guilherme Venere Jacob Finn Tucker Favreau Jacob Stanfill James Nutland |

Spam Malware Threat | ★★ | ||

| 2024-02-27 11:00:00 | L'évolution du point de terminaison - passant des critères de terminaison traditionnels aux charges de travail cloud ou conteneurisées et les solutions de sécurité pour les protéger The endpoint evolution - Evolving from traditional endpoints to cloud or containerized workloads and the security solutions to protect them (lien direct) |

As organizations grow and more endpoints are added across the enterprise, they create an increasingly broad attack surface sophisticated attackers are looking to compromise. According to the 2019 Endpoint Security Trends Report 70% of breaches originate at the endpoint¹. That is likely because endpoints typically represent the Intersection between humans and machines creating vulnerable points of entry for cybercriminals. This is why it is increasingly important to secure your endpoints.

Growth in endpoints

An endpoint is defined as any computing device that communicates back and forth with a network to which it is connected. Some end user devices serve as an interface with human users while others are servers that communicate with other endpoints on the network. Traditional endpoints began as physical devices including servers, workstations, desktops, and laptops, all connected to a corporate network. When smartphones and tablets became handheld computing devices with access to corporate email, document sharing and collaboration tools the number of endpoints at least doubled.

Then came the rise of the Internet of Things (IoT) including devices like printers, webcams, smartwatches, and thermostats, all of which are connected to the network. Industries like healthcare and manufacturing are using millions of IoT sensors to collect and exchange data. This continued growth in IoT only increases the number of endpoints that need to be protected.

Another contribution to the growth in endpoints is the migration to the cloud. It is estimated that 67% of enterprise infrastructure is cloud-based². This cloud transformation is the evolution from physical devices to virtualization and containerization.

Endpoint virtualization

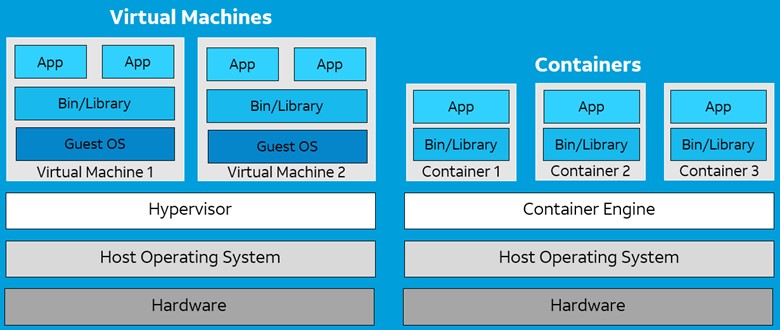

The cloud is a multi-tenant environment where multiple users run services on the same server hardware. Virtualization and containerization are both virtualization technologies that separate the host operating system from the programs that run in them.

Virtualization is achieved using a hypervisor, which splits CPU, RAM, and storage resources between multiple virtual machines (VMs). Each VM behaves like a separate computer that gets a guest operating system and each VM is independent of each other. This allows organizations to run multiple OS instances on a single server.

Containerization, on the other hand, runs a single host OS instance and uses a container engine to help package applications into container images that can be easily deployed and re-used. By splitting each individual application function or microservice into containers they can operate independently to improve enterprise resilience and scalability. Kubernetes then manages the orchestration of multiple containers. VMs and containers present very different security challenges so let’s look at the evolution of endpoint security and the solutions that meet the needs of complex customer environments.

Securing endpoints

For decades, organizations have heavily relied on antivirus (AV) software to secure endpoints. However, traditional antivirus worked by matching known malicious signatures in a database and can no longer protect against today’s sophisticated threats. Modern endpoint security solutions are less signature-based and much more behavior-based. Endpoint protection platforms (EPP) offer cloud native architectures that provide a layered defense against fileless attacks using machine learning and behavioral AI to protect against malicious activity. Endpoint detection and response (EDR) solutions went beyond protection by recording and storing endpoint-system level behaviors to detect malicious threats.

EDR solutions use data analytics combined with threat intelligence feeds to provide incident responders with the forensic data for completing investigations and threat hunting. In addi

Virtualization is achieved using a hypervisor, which splits CPU, RAM, and storage resources between multiple virtual machines (VMs). Each VM behaves like a separate computer that gets a guest operating system and each VM is independent of each other. This allows organizations to run multiple OS instances on a single server.

Containerization, on the other hand, runs a single host OS instance and uses a container engine to help package applications into container images that can be easily deployed and re-used. By splitting each individual application function or microservice into containers they can operate independently to improve enterprise resilience and scalability. Kubernetes then manages the orchestration of multiple containers. VMs and containers present very different security challenges so let’s look at the evolution of endpoint security and the solutions that meet the needs of complex customer environments.

Securing endpoints

For decades, organizations have heavily relied on antivirus (AV) software to secure endpoints. However, traditional antivirus worked by matching known malicious signatures in a database and can no longer protect against today’s sophisticated threats. Modern endpoint security solutions are less signature-based and much more behavior-based. Endpoint protection platforms (EPP) offer cloud native architectures that provide a layered defense against fileless attacks using machine learning and behavioral AI to protect against malicious activity. Endpoint detection and response (EDR) solutions went beyond protection by recording and storing endpoint-system level behaviors to detect malicious threats.

EDR solutions use data analytics combined with threat intelligence feeds to provide incident responders with the forensic data for completing investigations and threat hunting. In addi |

Malware Tool Vulnerability Threat Mobile Cloud | ★★ | ||

| 2024-02-27 00:36:02 | Malware de phishing qui envoie des informations volées à l'aide de l'API Telegram Phishing Malware That Sends Stolen Information Using Telegram API (lien direct) |

l'année dernière, Ahnlab Security Intelligence Center (ASEC) a introduit des fichiers de script de phishing qui utilisaient Telegram pour divulguer des informations utilisateur[1].Récemment, plusieurs scripts de phishing utilisant Telegram sont distribués sans discrimination à travers des mots clés tels que les remises et les reçus.Contrairement aux fichiers de script de phishing qui ont été distribués au début, les derniers fichiers sont obscurcis pour éviter la détection.Semblable au passé, ils sont distribués en utilisant divers moyens et tactiques tels que inciter les utilisateurs à se connecter pour ouvrir des fichiers protégés ou ...

Last year, AhnLab SEcurity intelligence Center (ASEC) introduced phishing script files that used Telegram to leak user information [1]. Recently, several phishing scripts using Telegram are being distributed indiscriminately through keywords such as remittance and receipts. Unlike the phishing script files that were distributed in the early days, the latest files are obfuscated to avoid detection. Similar to the past, they are being distributed using various means and tactics such as prompting users to login to open protected files or... |

Malware | ★★★ | ||

| 2024-02-26 20:46:17 | Analysis of Nood RAT Used in Attacks Against Linux (Gh0st RAT\'s Variant) (lien direct) | #### Description

Ahnlab Security Intelligence Center (ASEC) a découvert que Nood Rat, une variante de GH0ST RAT qui fonctionne dans Linux, est utilisé dans des attaques de logiciels malveillants.Nood Rat est un malware de porte dérobée qui peut recevoir des commandes du serveur C&C pour effectuer des activités malveillantes telles que le téléchargement de fichiers malveillants, le vol de fichiers internes de systèmes \\ 'et l'exécution de commandes.Bien que simple en forme, il est équipé d'une fonction de chiffrement pour éviter la détection des paquets de réseau.

Nood Rat est développé à l'aide d'un constructeur qui permet à l'acteur de menace de créer du binaire x86 ou x64 basé sur l'architecture et de choisir et d'utiliser le binaire qui correspond au système cible.Le malware a une fonctionnalité qui modifie son nom afin de se déguiser en programme légitime.L'acteur de menace est en mesure de décider du faux nom de processus du malware \\ pendant la phase de développement.

#### URL de référence (s)

1. https://asec.ahnlab.com/en/62144/

#### Date de publication

25 février 2024

#### Auteurs)

Sanseo

#### Description AhnLab Security Intelligence Center (ASEC) has discovered that Nood RAT, a variant of Gh0st RAT that works in Linux, is being used in malware attacks. Nood RAT is a backdoor malware that can receive commands from the C&C server to perform malicious activities such as downloading malicious files, stealing systems\' internal files, and executing commands. Although simple in form, it is equipped with an encryption feature to avoid network packet detection. Nood RAT is developed using a builder that allows the threat actor to create x86 or x64 binary based on the architecture and choose and use the binary that fits the target system. The malware has a feature that changes its name in order to disguise itself as a legitimate program. The threat actor is able to decide the malware\'s fake process name during the development stage. #### Reference URL(s) 1. https://asec.ahnlab.com/en/62144/ #### Publication Date February 25, 2024 #### Author(s) Sanseo |

Malware Threat | ★★ | ||

| 2024-02-26 20:24:00 | Nouvelles attaques de chargeur IDAT en utilisant la stéganographie pour déployer Remcos Rat New IDAT Loader Attacks Using Steganography to Deploy Remcos RAT (lien direct) |

Les entités ukrainiennes basées en Finlande ont été ciblées dans le cadre d'une campagne malveillante distribuant un cheval de Troie à distance commercial connu sous le nom de Remcos Rat à l'aide d'un chargeur de logiciels malveillants appelée IDAT Loader.

L'attaque a été attribuée à un acteur de menace suivi par l'équipe d'intervention d'urgence informatique d'Ukraine (CERT-UA) en vertu du surnom UAC-0184.

"L'attaque, dans le cadre du chargeur IDAT, a utilisé

Ukrainian entities based in Finland have been targeted as part of a malicious campaign distributing a commercial remote access trojan known as Remcos RAT using a malware loader called IDAT Loader. The attack has been attributed to a threat actor tracked by the Computer Emergency Response Team of Ukraine (CERT-UA) under the moniker UAC-0184. "The attack, as part of the IDAT Loader, used |

Malware Threat Commercial | ★★ | ||

| 2024-02-26 19:57:01 | UAC-0184 cible l'entité ukrainienne en Finlande avec Remcos Rat UAC-0184 Targets Ukrainian Entity in Finland With Remcos RAT (lien direct) |

Le logiciel malveillant IDAT Loader a été utilisé pour livrer l'outil de cyber-espionnage, en utilisant la stéganographie, une technique rarement vue dans les attaques du monde réel.

The IDAT Loader malware was used to deliver the cyber espionage tool, employing steganography, a seldom-seen technique in real-world attacks. |

Malware Tool | ★★ | ||

| 2024-02-26 16:30:00 | Expert avertit une activité de logiciels malveillants en pleine croissance Expert Warns of Growing Android Malware Activity (lien direct) |

Kaspersky a déclaré qu'en 2023, le nombre d'attaques mobiles a grimpé à près de 33,8 millions

Kaspersky said that in 2023, the number of mobile attacks soared to nearly 33.8 million |

Malware Mobile | ★★ | ||

| 2024-02-26 15:21:00 | Les chevaux de Troie bancaires ciblent l'Amérique latine et l'Europe via Google Cloud Run Banking Trojans Target Latin America and Europe Through Google Cloud Run (lien direct) |

Les chercheurs en cybersécurité mettent en garde contre un pic dans les campagnes de phishing par e-mail qui armement le service Google Cloud Run pour livrer divers chevaux de Troie bancaires tels que & nbsp; Astaroth & nbsp; (aka guildma), & nbsp; mekotio et & nbsp; Ousaban & nbsp; (aka javali) to ciblers à travers letin; OUSABAN & NBSP; (AKA JAVALI) pour cibler à travers le latin;Amérique (Latam) et Europe.

"Les chaînes d'infection associées à ces familles de logiciels malveillants comportent l'utilisation de malveillants

Cybersecurity researchers are warning about a spike in email phishing campaigns that are weaponizing the Google Cloud Run service to deliver various banking trojans such as Astaroth (aka Guildma), Mekotio, and Ousaban (aka Javali) to targets across Latin America (LATAM) and Europe. "The infection chains associated with these malware families feature the use of malicious |

Malware Cloud | ★★ | ||

| 2024-02-26 11:00:00 | Construire une cyber-résilience contre l'ingénierie sociale alimentée par l'IA Building Cyber resilience against AI-powered social engineering (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. Exploring advanced AI tactics in social engineering and effective strategies for cyber defense Long-standing as a significant threat in the business world, social engineering attacks constitute a major portion of global cyberattacks. An average business regularly faces a substantial number of such attacks every year. These attacks manifest in various forms, from intricate phishing emails to complex interactions designed to deceive employees, often leading to grave outcomes. This alarming reality is further underscored by the following statistics: · Social engineering is implicated in 98% of all cyberattacks · Approximately 90% of malicious data breaches occur due to social engineering · The typical organization faces over 700 social engineering attacks each year · The average cost incurred from a social engineering attack is about $130,000 | Malware Tool Vulnerability Threat | ★★ | ||

| 2024-02-26 08:00:20 | Le paysage des menaces de logiciels malveillants mobiles en 2023 The mobile malware threat landscape in 2023 (lien direct) |

Ce rapport détaille les statistiques et les tendances clés associées aux logiciels malveillants mobiles: Google Play Trojans, Malicents Messaging App Mods et autres.

This report details statistics and key trends associated with mobile malware: Google Play Trojans, malicious messaging app mods, and others. |

Malware Threat Studies Mobile | ★★★★ | ||

| 2024-02-26 02:14:17 | Analyse du rat Nood utilisé dans les attaques contre Linux (variante de Gh0st Rat \\) Analysis of Nood RAT Used in Attacks Against Linux (Gh0st RAT\\'s Variant) (lien direct) |

Ahnlab Security Intelligence Center (ASEC) a récemment découvert que Nood Rat était utilisé dans les attaques de logiciels malveillants.Nood Rat est une variante de GH0st Rat qui fonctionne dans Linux.Bien que le nombre de rats GH0ST pour Linux soit inférieur à celle du rat GH0ST pour Windows, les cas de rat GH0ST pour Linux sont collectés en continu.NOOD RAT est classé comme une variante du rat GH0ST en fonction de la similitude du code avec les codes précédents de Gh0st Rat [1].Un constructeur utilisé ...

AhnLab SEcurity intelligence Center (ASEC) recently discovered that Nood RAT is being used in malware attacks. Nood RAT is a variant of Gh0st RAT that works in Linux. Although the number of Gh0st RAT for Linux is fewer compared to Gh0st RAT for Windows, the cases of Gh0st RAT for Linux are continuously being collected. Nood RAT is categorized as a variant of Gh0st RAT based on the code’s similarity with previous codes from Gh0st RAT [1]. A builder used... |

Malware | ★★ | ||

| 2024-02-24 16:43:02 | Logiciel du ministère russe arrière avec malware konni nord-coréen Russian Ministry Software Backdoored with North Korean KONNI Malware (lien direct) |

> Par waqas

ami ou ennemi?

Ceci est un article de HackRead.com Lire la publication originale: Backdoor du logiciel du ministère russe avec des logiciels malveillants konni nord-coréens

>By Waqas Friend or Foe? This is a post from HackRead.com Read the original post: Russian Ministry Software Backdoored with North Korean KONNI Malware |

Malware | ★★★ | ||

| 2024-02-23 22:38:00 | Ensemble PYPI dormant compromis pour répandre Nova Sentinel MALWORED Dormant PyPI Package Compromised to Spread Nova Sentinel Malware (lien direct) |

Un package dormant disponible sur le référentiel Python Package Index (PYPI) a été mis à jour presque après deux ans pour propager un malware d'information sur le voleur appelé Nova Sentinel.

Le package, nommé & nbsp; django-log-tracker, a été publié pour la première fois au PYPI en avril 2022, selon la société de sécurité de la chaîne d'approvisionnement des logiciels Phylum, qui & nbsp; détecté & nbsp; une mise à jour anormale de la bibliothèque le 21 février,

A dormant package available on the Python Package Index (PyPI) repository was updated nearly after two years to propagate an information stealer malware called Nova Sentinel. The package, named django-log-tracker, was first published to PyPI in April 2022, according to software supply chain security firm Phylum, which detected an anomalous update to the library on February 21, |

Malware | ★★ | ||

| 2024-02-23 20:51:22 | Astaroth, Mekotio & Ousaban abusant Google Cloud Run dans les campagnes de logiciels malveillants axés sur LATAM Astaroth, Mekotio & Ousaban Abusing Google Cloud Run in LATAM-Focused Malware Campaigns (lien direct) |

#### Description

Depuis septembre 2023, Cisco Talos a observé une augmentation significative du volume de courriels malveillants tirant parti du service Google Cloud Run pour infecter les victimes potentielles avec des chevaux de Troie bancaires.

Les chaînes d'infection associées à ces familles de logiciels malveillants présentent l'utilisation de installateurs Microsoft malveillants (MSIS) qui fonctionnent comme des gouttes ou des téléchargeurs pour la charge utile des logiciels malveillants finaux.Les campagnes de distribution pour ces familles de logiciels malveillants sont liées, Astaroth et Mekotio distribués sous le même projet Google Cloud et Google Cloud Storage Bucket.Ousaban est également abandonné dans le cadre du processus d'infection Astaroth.

Le malware est distribué par e-mails qui sont envoyés à l'aide de thèmes liés aux factures ou aux documents financiers et fiscaux, et se présentent parfois comme étant envoyés par l'agence fiscale du gouvernement local dans le pays ciblé.Les e-mails contiennent des hyperliens vers Google Cloud Run, qui peuvent être identifiés en raison de l'utilisation de l'application Run [.] Comme domaine de niveau supérieur (TLD).Lorsque les victimes accèdent à ces hyperliens, elles sont redirigées vers les services Web d'exécution du cloud déployés par les acteurs de la menace et ont livré les composants nécessaires pour initier le processus d'infection.

#### URL de référence (s)

1. https://blog.talosintelligence.com/google-cloud-run-abuse/

#### Date de publication

20 février 2024

#### Auteurs)

Edmund Brumaghin

Ashley Shen

Holger Unterbrink

Guilherme Veree

#### Description Since September 2023, Cisco Talos have observed a significant increase in the volume of malicious emails leveraging the Google Cloud Run service to infect potential victims with banking trojans. The infection chains associated with these malware families feature the use of malicious Microsoft Installers (MSIs) that function as droppers or downloaders for the final malware payload(s). The distribution campaigns for these malware families are related, with Astaroth and Mekotio being distributed under the same Google Cloud Project and Google Cloud storage bucket. Ousaban is also being dropped as part of the Astaroth infection process. The malware is being distributed via emails that are being sent using themes related to invoices or financial and tax documents, and sometimes pose as being sent from the local government tax agency in the country being targeted. The emails contain hyperlinks to Google Cloud Run, which can be identified due to the use of run[.]app as the top-level domain (TLD). When victims access these hyperlinks, they are redirected to the Cloud Run web services deployed by the threat actors and delivered the components necessary to initiate the infection process. #### Reference URL(s) 1. https://blog.talosintelligence.com/google-cloud-run-abuse/ #### Publication Date February 20, 2024 #### Author(s) Edmund Brumaghin Ashley Shen Holger Unterbrink Guilherme Venere |

Malware Threat Cloud | ★★ | ||

| 2024-02-23 18:52:05 | Lovers \\ 'Spat?Ministère des affaires étrangères russes en Corée du Nord Lovers\\' Spat? North Korea Backdoors Russian Foreign Affairs Ministry (lien direct) |

D'abord Brad et Jennifer, maintenant Kim et Poutine?La romance est vraiment morte, car la Corée du Nord est surpris en train d'espionner (encore) son partenaire au nord avec le malware de Konni.

First Brad and Jennifer, now Kim and Putin? Romance truly is dead, as North Korea is caught spying (again) on its partner to the north with the Konni malware. |

Malware | ★★ | ||

| 2024-02-23 12:25:12 | \\ 'slashandgrab \\' Vulnérabilité de déconnexion largement exploitée pour la livraison de logiciels malveillants \\'SlashAndGrab\\' ScreenConnect Vulnerability Widely Exploited for Malware Delivery (lien direct) |

Vulnérabilité ConnectWise Screenconnect suivie sous le nom de CVE-2024-1709 et Slashandgrab exploité pour fournir des ransomwares et autres logiciels malveillants.

ConnectWise ScreenConnect vulnerability tracked as CVE-2024-1709 and SlashAndGrab exploited to deliver ransomware and other malware. |

Ransomware Malware Vulnerability | ★★ | ||

| 2024-02-23 00:28:12 | Trollagent qui infecte les systèmes lors du processus d'installation du programme de sécurité (groupe Kimsuk) TrollAgent That Infects Systems Upon Security Program Installation Process (Kimsuky Group) (lien direct) |

Ahnlab Security Intelligence Center (ASEC) a récemment découvert que les souches de logiciels malveillants sont téléchargées dans des systèmes lorsque les utilisateurs essaient de téléchargerProgrammes de sécurité d'un site Web coréen lié à la construction.La connexion est nécessaire pour utiliser les services de site Web, et divers programmes de sécurité doivent être installés pour se connecter. Parmi les programmes qui doivent être installés pour la connexion, l'un des installateurs avait des souches de logiciels malveillants à l'intérieur.Lorsque l'utilisateur télécharge et installe le programme d'installation, les souches de logiciels malveillants sont également installées avec la sécurité ...

AhnLab SEcurity intelligence Center (ASEC) recently discovered that malware strains are downloaded into systems when users try to download security programs from a Korean construction-related association’s website. Login is required to use the website’s services, and various security programs must be installed to log in. Among the programs that must be installed for login, one of the installers had malware strains inside. When the user downloads and installs the installer, the malware strains are also installed along with the security... |

Malware | ★★ | ||

| 2024-02-22 21:52:42 | New MaaS InfoStealer Malware Campaign Targeting Oil & Gas Sector (lien direct) | New MaaS InfoStealer Malware Campaign Targeting Oil & Gas Sector - Malware Update | Malware | ★★ | ||

| 2024-02-22 16:13:00 | Backdoor du logiciel du gouvernement russe pour déployer des logiciels malveillants de rat Konni Russian Government Software Backdoored to Deploy Konni RAT Malware (lien direct) |

Un programme d'installation d'un outil probablement utilisé par le département consulaire russe du ministère des Affaires étrangères (MID) a été détrommé pour livrer un cheval de Troie à distance appelé & nbsp; konni rat & nbsp; (aka & nbsp; updog).

Les résultats proviennent de la société allemande de cybersécurité DCSO, qui a lié l'activité à l'origine des acteurs de la République de Corée du peuple démocrate (DPRC) -nexus ciblant la Russie.

Le

An installer for a tool likely used by the Russian Consular Department of the Ministry of Foreign Affairs (MID) has been backdoored to deliver a remote access trojan called Konni RAT (aka UpDog). The findings come from German cybersecurity company DCSO, which linked the activity as originating from the Democratic People\'s Republic of Korea (DPRK)-nexus actors targeting Russia. The |

Malware Tool | ★★ | ||

| 2024-02-22 11:47:19 | (Déjà vu) Les données sur la menace de Sonicwall expose les profondeurs des cyberattaques;Propulse le besoin de fournisseurs de services gérés SonicWall Threat Data Exposes Depths of Cyberattacks; Propels the Need for Managed Service Providers (lien direct) |

Les données sur la menace de Sonicwall expose les profondeurs des cyberattaques;Propulse le besoin de fournisseurs de services gérés (MSPS)

• Les tentatives globales d'intrusion grimpent (+ 20%), alors que les acteurs de la menace diversifient les tactiques - augmentation des attaques à travers le monde

• Le ransomware s'intensifie tout au long de l'année (+ 27% en 2h) au pic pendant les mois d'été (+ 37%)

• Volume total de cryptojacking & # 8211;pics + 659% mondialement

• IoT exploit (+ 15%) et menaces cryptées (+ 117%) également sur la montée

• Sonicwall a découvert 293 989 \\ 'never-befre-vis \' malware variantes & # 8211;805 par jour

-

rapports spéciaux

SonicWall Threat Data Exposes Depths of Cyberattacks; Propels the Need for Managed Service Providers (MSPs) • Overall intrusion attempts climb (+20%), as threat actors diversify tactics - increase in attacks around the globe • Ransomware intensifies through the year (+27% in 2H) peaking during the summer months (+37%) • Total cryptojacking volume – spikes +659% globally • IoT exploit (+15%) and encrypted threats (+117%) also on the rise • SonicWall discovered 293,989 \'never-before-seen\' malware variants – 805 a day - Special Reports |

Malware Threat | ★★ | ||

| 2024-02-22 08:51:11 | Ransomware de verrouillage construisant secrètement le cryptor de nouvelle génération avant le retrait LockBit ransomware secretly building next-gen encryptor before takedown (lien direct) |

Les développeurs de ransomwares de Lockbit construisaient secrètement une nouvelle version de leur fichier cryware, surnommé Lockbit-ng-Dev - probablement un futur Lockbit 4.0, lorsque les forces de l'ordre ont enlevé l'infrastructure de Cybercriminal \\ plus tôt cette semaine.[...]

LockBit ransomware developers were secretly building a new version of their file encrypting malware, dubbed LockBit-NG-Dev - likely a future LockBit 4.0, when law enforcement took down the cybercriminal\'s infrastructure earlier this week. [...] |

Ransomware Malware | ★★ | ||

| 2024-02-21 20:23:19 | Les logiciels malveillants livrés par le phishing surtendent 276% Malware Delivered Through Phishing Surges 276% (lien direct) |

|

Malware | ★★★ | ||

| 2024-02-21 18:33:00 | Mustang Panda cible l'Asie avec des variantes avancées Doplugs Mustang Panda Targets Asia with Advanced PlugX Variant DOPLUGS (lien direct) |

L'acteur de menace lié à la Chine connue sous le nom de Mustang Panda a ciblé divers pays asiatiques à l'aide d'une variante de la porte dérobée Plugx (AKA Korplug) surnommée Doplugs.

"Le jeu de malware Plugx personnalisé est différent du type général du malware Plugx qui contient un module de commande de porte dérobée terminé, et que le premier n'est utilisé que pour télécharger le second", Trend Micro Researchs Sunny Lu

The China-linked threat actor known as Mustang Panda has targeted various Asian countries using a variant of the PlugX (aka Korplug) backdoor dubbed DOPLUGS. "The piece of customized PlugX malware is dissimilar to the general type of the PlugX malware that contains a completed backdoor command module, and that the former is only used for downloading the latter," Trend Micro researchers Sunny Lu |

Malware Threat Prediction | ★★★ | ||

| 2024-02-21 18:00:49 | New Linux malware «Migo» exploite Redis pour le cryptojacking, désactive la sécurité New Linux Malware “Migo” Exploits Redis for Cryptojacking, Disables Security (lien direct) |

par deeba ahmed

Campagne de logiciels malveillants Migo: RootKit en mode utilisateur cache le cryptojacking sur les systèmes Linux.

Ceci est un article de HackRead.com Lire le post original: New Linux Malware & # 8220; Migo & # 8221;Exploite Redis pour le cryptojacking, désactive la sécurité

By Deeba Ahmed Migo Malware Campaign: User-Mode Rootkit Hides Cryptojacking on Linux Systems. This is a post from HackRead.com Read the original post: New Linux Malware “Migo” Exploits Redis for Cryptojacking, Disables Security |

Malware | ★★ | ||

| 2024-02-21 14:10:06 | Les fuites de verrouillage exposent près de 200 affiliés et des logiciels malveillants de vol de données sur mesure LockBit leaks expose nearly 200 affiliates and bespoke data-stealing malware (lien direct) |

Opération Cronos \\ 'S \' Partners \\ 'Continuer à couler les secrets de l'Empire criminel La dernière révélation des autorités de l'application des lois concernant cette semaine \'sLockbit Leaks est que le groupe de ransomwares avait enregistré près de 200 "affiliés" au cours des deux dernières années…

Operation Cronos\'s \'partners\' continue to trickle the criminal empire\'s secrets The latest revelation from law enforcement authorities in relation to this week\'s LockBit leaks is that the ransomware group had registered nearly 200 "affiliates" over the past two years.… |

Ransomware Malware | ★★★★ | ||

| 2024-02-21 14:03:25 | Les nouveaux logiciels malveillants SSH-Sake volent les clés SSH pour se propager sur le réseau New SSH-Snake malware steals SSH keys to spread across the network (lien direct) |

Un acteur de menace utilise un outil de cartographie de réseau open source nommé SSH-Snake pour rechercher des clés privées non détectées et se déplacer latéralement sur l'infrastructure de victime.[...]

A threat actor is using an open-source network mapping tool named SSH-Snake to look for private keys undetected and move laterally on the victim infrastructure. [...] |

Malware Tool Threat | ★★ | ||

| 2024-02-21 13:30:00 | NOUVEAU \\ 'VietCredCare \\' Stealer ciblant les annonceurs Facebook au Vietnam New \\'VietCredCare\\' Stealer Targeting Facebook Advertisers in Vietnam (lien direct) |

Les annonceurs Facebook au Vietnam sont la cible d'un voleur d'informations auparavant inconnu surnommé & nbsp; VietCredCare & nbsp; au moins depuis août 2022.

Le malware est «notable pour sa capacité à filtrer automatiquement les cookies et les informations d'identification de la session Facebook volées à des appareils compromis et à évaluer si ces comptes gèrent

Facebook advertisers in Vietnam are the target of a previously unknown information stealer dubbed VietCredCare at least since August 2022. The malware is “notable for its ability to automatically filter out Facebook session cookies and credentials stolen from compromised devices, and assess whether these accounts manage business profiles and if they maintain a positive Meta ad credit |

Malware | ★★★ | ||

| 2024-02-21 12:44:40 | Diversifier les défenses: Fjordphantom Malware montre l'importance d'une approche à plusieurs volets Diversifying Defenses: FjordPhantom Malware Shows Importance of a Multi-Pronged Approach (lien direct) |

> Les équipes de sécurité doivent combiner les angles de détection côté client et côté serveur afin d'avoir les meilleures chances d'atténuer le risque de malware mobile avancé.

>Security teams need to combine the angles of client-side and server-side detection in order to have the best chance of mitigating the risk of advanced mobile malware. |

Malware Mobile | ★★ | ||

| 2024-02-21 12:33:22 | Serveurs redis ciblés avec de nouveaux logiciels malveillants \\ 'migo \\' Redis Servers Targeted With New \\'Migo\\' Malware (lien direct) |

Les attaquants affaiblissent les instances Redis pour déployer le nouveau logiciel malveillant Migo et installer un rootkit et des cryptomineurs.

Attackers weaken Redis instances to deploy the new Migo malware and install a rootkit and cryptominers. |

Malware | ★★ | ||

| 2024-02-21 11:00:00 | Le SoC moderne de Next Gen propulsé par l'IA The modern next gen SOC powered by AI (lien direct) |

AI is among the most disruptive technologies of our time. While AI/ML has been around for decades, it has become a hot topic with continued innovations in generative AI (GenAI) from start-up OpenAI to tech giants like Microsoft, Google, and Meta. When large language models (LLMs) combined with big data and behavior analytics, AI/ML can supercharge productivity and scale operations across every sector from healthcare to manufacturing, transportation, retail, finance, government & defense, telecommunications, media, entertainment, and more. Within the cybersecurity industry, SentinelOne, Palo Alto Networks, Cisco, Fortinet and others are pioneering AI in Cybersecurity. In a research report of the global markets by Allied Market Research, AI in Cybersecurity is estimated to surge to $154.8 billion in 2032 from $19.2 billion in 2022, rising at a CAGR of 23.6%. Challenges of the traditional SOC SIEM One of the challenges with the traditional Security Operations Center (SOC) is SOC analysts are overwhelmed by the sheer number of alerts that come from Security Information Event Management (SIEM). Security teams are bombarded with low fidelity alerts and spend considerable time separating them from high fidelity alerts. The alerts come from almost any sources across the enterprise and is further compounded with too many point solutions and with multi-vendor environment. The numerous tools and lack of integration across multiple vendor product solutions often require a great deal of manual investigation and analysis. The pressure that comes with having to keep up with vendor training and correlate data and logs into meaningful insights becomes burdensome. While multi-vendor, multi-source, and multi-layered security solutions provides a lot of data, without ML and security analytics, it also creates a lot of noise and a disparate view of the threat landscape with insufficient context. SOAR Traditional Security Orchestration and Automation Response (SOAR) platforms used by mature security operations teams to develop run playbooks that automate action responses from a library of APIs for an ecosystem of security solution is complex and expensive to implement, manage, and maintain. Often SOCs are playing catch up on coding and funding development cost for run playbooks making it challenging to maintain and scale the operations to respond to new attacks quickly and efficiently. XDR Extended Detection and Response (XDR) solves a lot of these challenges with siloed security solutions by providing a unified view with more visibility and better context from a single holistic data lake across the entire ecosystem. XDR provides prevention as well as detection and response with integration and automation capabilities across endpoint, cloud, and network. Its automation capabilities can incorporate basic common SOAR like functions to API connected security tools. It collects enriched data from multiple sources and applies big data and ML based analysis to enable response of policy enforcement using security controls throughout the infrastructure. AI in the modern next gen SOC The use of AI and ML are increasingly essential to cyber operations to proactively identify anomalies and defend against cyber threats in a hyperconnected digital world. Canalys research estimates suggest that more than 7 | Ransomware Malware Tool Vulnerability Threat Prediction Cloud | ★★ | ||

| 2024-02-21 00:00:00 | Trend Micro et Interpol se joignent à nouveau à l'opération Synergie Trend Micro and INTERPOL Join Forces Again for Operation Synergia (lien direct) |

Trend et d'autres entités privées ont récemment contribué à la synergie de l'opération d'Interpol \\, une opération mondiale qui a réussi à éliminer plus de 1 000 serveurs C&

Trend and other private entities recently contributed to INTERPOL\'s Operation Synergia, a global operation that successfully took down over 1,000 C&C servers and identified suspects related to phishing, banking malware, and ransomware activity. |

Ransomware Malware Prediction | ★★ | ||

| 2024-02-20 22:48:25 | New Wave of \\ 'anatsa \\' Banking Trojans cible les utilisateurs d'Android en Europe New Wave of \\'Anatsa\\' Banking Trojans Targets Android Users in Europe (lien direct) |

Les utilisateurs ont déjà téléchargé des gouttes pour les logiciels malveillants du Play Store officiel de Google plus de 100 000 fois depuis novembre dernier.

Users have already downloaded droppers for the malware from Google\'s official Play store more than 100,000 times since last November. |

Malware Mobile | ★★ | ||

| 2024-02-20 20:50:00 | Nouveaux logiciels malveillants Migo ciblant les serveurs Redis pour l'exploitation des crypto-monnaies New Migo Malware Targeting Redis Servers for Cryptocurrency Mining (lien direct) |

Une nouvelle campagne de logiciels malveillants a été observée ciblant les serveurs Redis pour l'accès initial avec l'objectif ultime de l'exploitation de la crypto-monnaie sur des hôtes Linux compromis.

"Cette campagne particulière implique l'utilisation d'un certain nombre de nouvelles techniques d'affaiblissement du système par rapport au magasin de données lui-même", a déclaré le chercheur en sécurité CADO Matt Muir & Nbsp; a déclaré & NBSP; dans un rapport technique.

L'attaque de cryptojacking est facilitée

A novel malware campaign has been observed targeting Redis servers for initial access with the ultimate goal of mining cryptocurrency on compromised Linux hosts. "This particular campaign involves the use of a number of novel system weakening techniques against the data store itself," Cado security researcher Matt Muir said in a technical report. The cryptojacking attack is facilitated |

Malware Technical | ★★ | ||

| 2024-02-20 20:41:11 | Le service Cloud Run de Google \\ répartit plusieurs chevaux de Troie bancaires Google\\'s Cloud Run Service Spreads Several Bank Trojans (lien direct) |

Une campagne de logiciels malveillants en plein essor abuse de Google Cloud Run et cible l'Amérique latine, avec des indications qu'elle se propage à d'autres régions, préviennent les chercheurs.

A surging bank malware campaign abuses Google Cloud Run and targets Latin America, with indications that it\'s spreading to other regions, researchers warn. |

Malware Cloud | ★★ | ||

| 2024-02-20 17:00:00 | Linux Malware Campaign «Migo» cible Redis pour la cryptomiminage Linux Malware Campaign “Migo” Targets Redis For Cryptomining (lien direct) |

Cado Security a déclaré que cette campagne introduit des techniques uniques pour compromettre la sécurité des serveurs Redis

Cado Security said this campaign introduces unique techniques to compromise the security of Redis servers |

Malware | ★★ | ||

| 2024-02-20 14:38:14 | New Migo Malware désactive les fonctionnalités de protection sur les serveurs Redis New Migo malware disables protection features on Redis servers (lien direct) |

Les chercheurs en sécurité ont découvert une nouvelle campagne qui cible les serveurs Redis sur les hôtes Linux à l'aide d'un malware appelé \\ 'migo \' pour exploiter la crypto-monnaie.[...]

Security researchers discovered a new campaign that targets Redis servers on Linux hosts using a piece of malware called \'Migo\' to mine for cryptocurrency. [...] |

Malware | ★★ | ||

| 2024-02-20 13:10:33 | Sites Web piratés via la vulnérabilité dans Bricks Builder WordPress Plugin Websites Hacked via Vulnerability in Bricks Builder WordPress Plugin (lien direct) |

> Les attaquants exploitent un défaut d'exécution de code à distance récent dans le plugin WordPress du constructeur de briques pour déployer des logiciels malveillants.

>Attackers are exploiting a recent remote code execution flaw in the Bricks Builder WordPress plugin to deploy malware. |

Malware Vulnerability | ★★ | ||

| 2024-02-20 11:00:00 | Un guide fondamental pour la sécurité des points finaux A fundamental guide to endpoint security (lien direct) |

Anyone that utilizes technology in their daily lives understands that it is ever-changing, and the sentiment is especially true within the cybersecurity industry. Adversaries continue to evolve with new tactics to bypass defenses, so it is necessary that the methods of detecting and preventing these threats do so at an even more rapid pace.

However, keeping up with all the changes can be quite difficult, even for the most seasoned cybersecurity professional. The way in which we work has changed not just in where but also in how. Today employees conduct business from multiple devices, with some being company-issued and others being privately owned. Sensitive data is being stored across many locations including on these devices, within corporate data centers, and in the cloud. This means that organizations likely need more than one technology to defend their endpoints against security breach or data loss. With cybersecurity vendors marketing a wide range of branded product names for their offers, it may be challenging to determine which are ideal for your particular environment. This article aims to help demystify the various endpoint security technologies you may come across during your research, highlight the primary differences, and explain how they can complement each other. This is not intended to be an exhaustive list and it should be noted that there are some technologies that may fall into more than one category, for example, endpoint and cloud security.

Four key endpoint security technologies

To begin, let’s define exactly what an endpoint is. At the most fundamental level, an endpoint is any device that connects and exchanges data on a network. That could include traditional desktop and laptop computers, tablets, smartphones, printers, and servers. Endpoints also encompass network appliances like routers, switches, or firewalls, and a wide range of IoT devices such as wearables, security cameras, sensors, and connected medical or manufacturing equipment. But we must also think beyond the physical devices and consider virtual machines that host applications and data in public or private clouds.

Although this may seem trivial, it is important to note because they all represent entry points into the network that can be exploited and opportunities for sensitive data loss. As such, they must all be accounted for when building an endpoint security strategy. The following are some of the more common endpoint security technologies you are likely to encounter:

Unified endpoint management (UEM) or mobile device management (MDM): There is a widely accepted concept within the cybersecurity industry that you cannot effectively protect what you can’t see. Therefore, the first step in building a comprehensive endpoint security policy is to inventory all the devices accessing your network, and this can be accomplished with UEM or MDM technologies. The primary difference between the two is that MDM is for iOS and Android operating systems (OS), while UEM includes those OS plus Windows and Mac operating systems--even productivity devices and wearables in some cases. Once the devices are discovered and profiled, administrators will be able to apply consistent security policies across them, regardless of where the endpoint is located.

A key feature of both UEM and MDM is that they allow an organization to set standards regarding the security posture of devices accessing the network. For example, rules can be created that a device cannot be jailbroken and must be running on the latest O

Anyone that utilizes technology in their daily lives understands that it is ever-changing, and the sentiment is especially true within the cybersecurity industry. Adversaries continue to evolve with new tactics to bypass defenses, so it is necessary that the methods of detecting and preventing these threats do so at an even more rapid pace.

However, keeping up with all the changes can be quite difficult, even for the most seasoned cybersecurity professional. The way in which we work has changed not just in where but also in how. Today employees conduct business from multiple devices, with some being company-issued and others being privately owned. Sensitive data is being stored across many locations including on these devices, within corporate data centers, and in the cloud. This means that organizations likely need more than one technology to defend their endpoints against security breach or data loss. With cybersecurity vendors marketing a wide range of branded product names for their offers, it may be challenging to determine which are ideal for your particular environment. This article aims to help demystify the various endpoint security technologies you may come across during your research, highlight the primary differences, and explain how they can complement each other. This is not intended to be an exhaustive list and it should be noted that there are some technologies that may fall into more than one category, for example, endpoint and cloud security.

Four key endpoint security technologies

To begin, let’s define exactly what an endpoint is. At the most fundamental level, an endpoint is any device that connects and exchanges data on a network. That could include traditional desktop and laptop computers, tablets, smartphones, printers, and servers. Endpoints also encompass network appliances like routers, switches, or firewalls, and a wide range of IoT devices such as wearables, security cameras, sensors, and connected medical or manufacturing equipment. But we must also think beyond the physical devices and consider virtual machines that host applications and data in public or private clouds.

Although this may seem trivial, it is important to note because they all represent entry points into the network that can be exploited and opportunities for sensitive data loss. As such, they must all be accounted for when building an endpoint security strategy. The following are some of the more common endpoint security technologies you are likely to encounter:

Unified endpoint management (UEM) or mobile device management (MDM): There is a widely accepted concept within the cybersecurity industry that you cannot effectively protect what you can’t see. Therefore, the first step in building a comprehensive endpoint security policy is to inventory all the devices accessing your network, and this can be accomplished with UEM or MDM technologies. The primary difference between the two is that MDM is for iOS and Android operating systems (OS), while UEM includes those OS plus Windows and Mac operating systems--even productivity devices and wearables in some cases. Once the devices are discovered and profiled, administrators will be able to apply consistent security policies across them, regardless of where the endpoint is located.

A key feature of both UEM and MDM is that they allow an organization to set standards regarding the security posture of devices accessing the network. For example, rules can be created that a device cannot be jailbroken and must be running on the latest O |

Ransomware Malware Tool Vulnerability Threat Mobile Medical Cloud | ★★ | ||

| 2024-02-20 00:00:00 | La campagne Earth Preta utilise des doplugs pour cibler l'Asie Earth Preta Campaign Uses DOPLUGS to Target Asia (lien direct) |

Dans cette entrée de blog, nous nous concentrons sur la campagne de Terre Preta \\ qui employait une variante des logiciels malveillants Doplugs pour cibler les pays asiatiques.

In this blog entry, we focus on Earth Preta\'s campaign that employed a variant of the DOPLUGS malware to target Asian countries. |

Malware | ★★ | ||

| 2024-02-19 18:44:00 | Meta met en garde contre 8 entreprises spyware ciblant les appareils iOS, Android et Windows Meta Warns of 8 Spyware Firms Targeting iOS, Android, and Windows Devices (lien direct) |

Meta Plateformes a déclaré qu'il avait fallu une série de mesures pour réduire les activités malveillantes de huit entreprises différentes basées en Italie, en Espagne et aux Émirats arabes unis (U.A.E.) opérant dans l'industrie de la surveillance pour la location.

Les résultats font partie de son & nbsp; Rapport de menace adversaire & nbsp; pour le quatrième trimestre de 2023. Les logiciels espions ciblés iOS, Android et Windows.

"Leurs différents logiciels malveillants inclus

Meta Platforms said it took a series of steps to curtail malicious activity from eight different firms based in Italy, Spain, and the United Arab Emirates (U.A.E.) operating in the surveillance-for-hire industry. The findings are part of its Adversarial Threat Report for the fourth quarter of 2023. The spyware targeted iOS, Android, and Windows devices. "Their various malware included |

Malware Threat Mobile | ★★ |

To see everything:

Our RSS (filtrered)