What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-11-02 19:15:41 | CVE-2023-5924 (lien direct) | Une vulnérabilité classifiée comme critique a été trouvée dans Camp Codes Système d'information sur les étudiants simples 1.0.Cette vulnérabilité affecte le code inconnu du fichier /admin/courses/view_course.php.La manipulation de l'ID d'argument conduit à l'injection de SQL.L'exploit a été divulgué au public et peut être utilisé.L'identifiant de cette vulnérabilité est VDB-244324.

A vulnerability classified as critical was found in Campcodes Simple Student Information System 1.0. This vulnerability affects unknown code of the file /admin/courses/view_course.php. The manipulation of the argument id leads to sql injection. The exploit has been disclosed to the public and may be used. The identifier of this vulnerability is VDB-244324. |

Vulnerability Threat | |||

| 2023-11-02 19:15:41 | CVE-2023-31021 (lien direct) | Le logiciel NVIDIA VGPU pour Windows et Linux contient une vulnérabilité dans le gestionnaire de GPU virtuel (plugin VGPU), où un utilisateur malveillant dans la machine virtuelle invitée peut provoquer une déréférence de pointeur nul, ce qui peut conduire au déni de service.

NVIDIA vGPU software for Windows and Linux contains a vulnerability in the Virtual GPU Manager (vGPU plugin), where a malicious user in the guest VM can cause a NULL-pointer dereference, which may lead to denial of service. |

Vulnerability | |||

| 2023-11-02 19:15:40 | CVE-2023-31016 (lien direct) | Le pilote d'affichage GPU NVIDIA pour Windows contient une vulnérabilité où un élément de chemin de recherche incontrôlé peut permettre à un attaquant d'exécuter un code arbitraire, ce qui peut conduire à l'exécution du code, au déni de service, à l'escalade des privilèges, à la divulgation d'informations ou à la falsification des données.

NVIDIA GPU Display Driver for Windows contains a vulnerability where an uncontrolled search path element may allow an attacker to execute arbitrary code, which may lead to code execution, denial of service, escalation of privileges, information disclosure, or data tampering. |

Vulnerability | |||

| 2023-11-02 17:50:39 | Exploitation de la vulnérabilité: 3 tendances de notre revue biannuelle Vulnerability Exploitation: 3 Trends from Our Biannual Review (lien direct) |

Exploitation de la vulnérabilité: 3 tendances de notre revue biannuelle

Du 1er avril au 30 septembre 2023, plus de 14 000 nouvelles vulnérabilités ont été divulguées.Même mensuellement, le nombre de vulnérabilités révélées est intimidant à un défenseur cyber-menace, mais si vous tenez également compte du nombre de technologies dans un environnement donné, et du temps nécessaire pour tester et appliquer les mises à jour .... LET \\ 's être réaliste: la fixation de chaque vulnérabilité au fur et à mesure qu'il n'explique pas d'expliquer la reliaquest

-

vulnérabilité de sécurité

Vulnerability Exploitation: 3 Trends from Our Biannual Review From April 1 to September 30, 2023, over 14,000 new vulnerabilities were disclosed. Even monthly, the number of vulnerabilities disclosed is daunting to a cyber-threat defender, but if you also factor in the number of technologies in a given environment, and the time it takes to test and apply updates....let\'s be realistic: Fixing every vulnerability as it arises isn\'t possible explain ReliaQuest - Security Vulnerability |

Vulnerability | ★★★ | ||

| 2023-11-02 17:15:11 | CVE-2023-4217 (lien direct) | Une vulnérabilité a été identifiée dans les versions de la série PT-G503 avant V5.2, où l'attribut cookies de session n'est pas correctement défini dans l'application affectée.La vulnérabilité peut entraîner des risques de sécurité, exposant potentiellement les données de session utilisateur à l'accès et à la manipulation non autorisés.

A vulnerability has been identified in PT-G503 Series versions prior to v5.2, where the session cookies attribute is not set properly in the affected application. The vulnerability may lead to security risks, potentially exposing user session data to unauthorized access and manipulation. |

Vulnerability | |||

| 2023-11-02 17:15:11 | CVE-2023-5035 (lien direct) | Une vulnérabilité a été identifiée dans les versions du micrologiciel de la série PT-G503 avant V5.2, où l'attribut sécurisé pour les cookies sensibles dans les sessions HTTPS n'est pas défini, ce qui pourrait entraîner la transmission du cookie en texte clair sur une session HTTP.La vulnérabilité peut entraîner des risques de sécurité, exposant potentiellement les données de session utilisateur à l'accès et à la manipulation non autorisés.

A vulnerability has been identified in PT-G503 Series firmware versions prior to v5.2, where the Secure attribute for sensitive cookies in HTTPS sessions is not set, which could cause the cookie to be transmitted in plaintext over an HTTP session. The vulnerability may lead to security risks, potentially exposing user session data to unauthorized access and manipulation. |

Vulnerability | |||

| 2023-11-02 17:15:06 | Critical Apache ActiveMQ Flaw sous attaquant par \\ 'Clumsy \\' Ransomware Crims Critical Apache ActiveMQ flaw under attack by \\'clumsy\\' ransomware crims (lien direct) |

plus d'une semaine plus tard et à peine aucun correctif pour la vulnérabilité 10/10 a été appliqué Les chercheurs en sécurité ont confirmé que les criminels de ransomware capitalisent sur une vulnérabilité de sévérité maximale dans Apache ActiveMq.…

Over a week later and barely any patches for the 10/10 vulnerability have been applied Security researchers have confirmed that ransomware criminals are capitalizing on a maximum-severity vulnerability in Apache ActiveMQ.… |

Ransomware Vulnerability | ★★ | ||

| 2023-11-02 16:15:08 | CVE-2023-38473 (lien direct) | Une vulnérabilité a été trouvée à Avahi.Une affirmation accessible existe dans la fonction avahi_alternative_host_name ().

A vulnerability was found in Avahi. A reachable assertion exists in the avahi_alternative_host_name() function. |

Vulnerability | |||

| 2023-11-02 16:15:08 | CVE-2022-4900 (lien direct) | Une vulnérabilité a été trouvée dans PHP où la définition de la variable d'environnement PHP_CLI_SERVER_WOWERS à une grande valeur conduit à un débordement de tampon de tas.

A vulnerability was found in PHP where setting the environment variable PHP_CLI_SERVER_WORKERS to a large value leads to a heap buffer overflow. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-46725 (lien direct) | Foodcoopshop est un logiciel open source pour les coopératives alimentaires et les magasins locaux.Les versions antérieures à 3.6.1 sont vulnérables à la contrefaçon de demande côté serveur.Dans le module réseau, un compte de fabricant peut utiliser le point de terminaison `/ api / updatedproducs.json` pour faire en sorte que le serveur envoie une demande à un hôte arbitraire.Cela signifie que le serveur peut être utilisé comme proxy dans le réseau interne où se trouve le serveur.En outre, les contrôles d'une image valide ne sont pas adéquats, ce qui conduit à un temps de contrôle du problème d'utilisation.Par exemple, en utilisant un serveur personnalisé qui renvoie 200 sur les demandes de tête, puis renvoyez une image valide sur la première demande de GET, puis une redirection 302 vers la cible finale sur la deuxième demande de GET, le serveur copiera tout le fichier à la destination de redirection, faisantC'est un SSRF complet.La version 3.6.1 corrige cette vulnérabilité.

FoodCoopShop is open source software for food coops and local shops. Versions prior to 3.6.1 are vulnerable to server-side request forgery. In the Network module, a manufacturer account can use the `/api/updateProducts.json` endpoint to make the server send a request to an arbitrary host. This means that the server can be used as a proxy into the internal network where the server is. Furthermore, the checks on a valid image are not adequate, leading to a time of check time of use issue. For example, by using a custom server that returns 200 on HEAD requests, then return a valid image on first GET request and then a 302 redirect to final target on second GET request, the server will copy whatever file is at the redirect destination, making this a full SSRF. Version 3.6.1 fixes this vulnerability. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-45338 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'id \' de la ressource Routers / Add-Ticket.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'id\' parameter of the routers/add-ticket.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-38469 (lien direct) | Une vulnérabilité a été trouvée dans Avahi, où une affirmation accessible existe dans avahi_dns_packet_append_record.

A vulnerability was found in Avahi, where a reachable assertion exists in avahi_dns_packet_append_record. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-38470 (lien direct) | Une vulnérabilité a été trouvée à Avahi.Une affirmation accessible existe dans la fonction avahi_escape_label ().

A vulnerability was found in Avahi. A reachable assertion exists in the avahi_escape_label() function. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-38471 (lien direct) | Une vulnérabilité a été trouvée à Avahi.Une assertion accessible existe dans la fonction DBUS_SET_HOST_NAME.

A vulnerability was found in Avahi. A reachable assertion exists in the dbus_set_host_name function. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-38472 (lien direct) | Une vulnérabilité a été trouvée à Avahi.Une affirmation accessible existe dans la fonction avahi_rdata_parse ().

A vulnerability was found in Avahi. A reachable assertion exists in the avahi_rdata_parse() function. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-45346 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ '* _ Rôle \' des routeurs / user-router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'*_role\' parameter of the routers/user-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-45345 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ '* _ \' supprimé des routeurs / user-router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'*_deleted\' parameter of the routers/user-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 15:15:08 | CVE-2023-45347 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ '* _ \' vérifié de la ressource routeurs / user-router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'*_verified\' parameter of the routers/user-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:13 | CVE-2023-5919 (lien direct) | Une vulnérabilité a été trouvée dans le site Web de la société Sourcecodeter CMS 1.0 et classée comme problématique.Ce problème est une fonctionnalité inconnue du fichier / tableau de bord / CreateBlog de la page de blog Créer des composants.La manipulation conduit à un téléchargement sans restriction.L'attaque peut être lancée à distance.L'exploit a été divulgué au public et peut être utilisé.VDB-244310 est l'identifiant attribué à cette vulnérabilité.

A vulnerability was found in SourceCodester Company Website CMS 1.0 and classified as problematic. Affected by this issue is some unknown functionality of the file /dashboard/createblog of the component Create Blog Page. The manipulation leads to unrestricted upload. The attack may be launched remotely. The exploit has been disclosed to the public and may be used. VDB-244310 is the identifier assigned to this vulnerability. |

Vulnerability Threat | |||

| 2023-11-02 14:15:13 | CVE-2023-45343 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'ticket_id \' des routeurs / ticket-message.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'ticket_id\' parameter of the routers/ticket-message.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:13 | CVE-2023-45344 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ '* _ Balance \' des routeurs / user-router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'*_balance\' parameter of the routers/user-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45332 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'supprimé \' de la ressource Routers / Add-Users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'deleted\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45339 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'type \' de la ressource Routers / Add-Ticket.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'type\' parameter of the routers/add-ticket.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45335 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'id \' des routeurs / edit-orders.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'id\' parameter of the routers/edit-orders.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45342 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'téléphone \' des routeurs / registre-Router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'phone\' parameter of the routers/register-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45336 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'mot de passe \' de la ressource routeurs / router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'password\' parameter of the routers/router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45341 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ '* _ Price \' des routeurs / menu-Router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'*_price\' parameter of the routers/menu-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45340 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'téléphone \' des routeurs / de détails-Router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'phone\' parameter of the routers/details-router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45337 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'username \' de la ressource routeurs / router.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'username\' parameter of the routers/router.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45333 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'vérifié \' de la ressource Routers / Add-Users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'verified\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45331 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'Contact \' de la ressource Routers / Add-Users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'contact\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45330 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'username \' de la ressource routeurs / add-users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'username\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45329 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'role \' de la ressource routeurs / add-users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'role\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:12 | CVE-2023-45334 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'status \' des routeurs / edit-orders.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'status\' parameter of the routers/edit-orders.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:11 | CVE-2023-45327 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'name \' de la ressource routeurs / add-users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'name\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:11 | CVE-2023-45328 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'mot de passe \' de la ressource Routers / Add-Users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'password\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:11 | CVE-2023-45326 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'e-mail \' des routeurs / ad-users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'email\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:11 | CVE-2023-45325 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'Adresse \' des routeurs / ad-users.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'address\' parameter of the routers/add-users.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:11 | CVE-2023-45324 (lien direct) | Le système de commande des aliments en ligne V1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées.Le paramètre \\ 'Price \' des routeurs / andem.php ne valide pas les caractères reçus et ils sont envoyés non filtrés à la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'price\' parameter of the routers/add-item.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:11 | CVE-2023-45323 (lien direct) | Le système de commande des aliments en ligne v1.0 est vulnérable à plusieurs vulnérabilités d'injection SQL non authentifiées. & Acirc; & nbsp; le paramètre \\ 'name \' des routeurs / add-item.php ne valide pas les caractères reçus et ils sont envoyés non filtrésà la base de données.

Online Food Ordering System v1.0 is vulnerable to multiple Unauthenticated SQL Injection vulnerabilities. The \'name\' parameter of the routers/add-item.php resource does not validate the characters received and they are sent unfiltered to the database. |

Vulnerability | |||

| 2023-11-02 14:15:10 | CVE-2023-26454 (lien direct) | Les demandes de récupération des métadonnées d'image pourraient être abusées pour inclure des requêtes SQL qui seraient exécutées sans contrôle.L'exploitation de cette vulnérabilité nécessite au moins l'accès aux réseaux adjacents du service ImageConverter, qui n'est pas exposé aux réseaux publics par défaut.Les instructions arbitraires SQL peuvent être exécutées dans le contexte du compte utilisateur de la base de données Services.Les demandes d'API sont désormais correctement vérifiées pour le contenu valide et les tentatives de contournement de ce chèque sont enregistrées comme erreur.Aucun exploit accessible au public n'est connu.

Requests to fetch image metadata could be abused to include SQL queries that would be executed unchecked. Exploiting this vulnerability requires at least access to adjacent networks of the imageconverter service, which is not exposed to public networks by default. Arbitrary SQL statements could be executed in the context of the services database user account. API requests are now properly checked for valid content and attempts to circumvent this check are being logged as error. No publicly available exploits are known. |

Vulnerability | |||

| 2023-11-02 14:15:10 | CVE-2023-26453 (lien direct) | Les demandes de mise en cache d'une image peuvent être maltraitées pour inclure des requêtes SQL qui seraient exécutées sans contrôle.L'exploitation de cette vulnérabilité nécessite au moins l'accès aux réseaux adjacents du service ImageConverter, qui n'est pas exposé aux réseaux publics par défaut.Les instructions arbitraires SQL peuvent être exécutées dans le contexte du compte utilisateur de la base de données Services.Les demandes d'API sont désormais correctement vérifiées pour le contenu valide et les tentatives de contournement de ce chèque sont enregistrées comme erreur.Aucun exploit accessible au public n'est connu.

Requests to cache an image could be abused to include SQL queries that would be executed unchecked. Exploiting this vulnerability requires at least access to adjacent networks of the imageconverter service, which is not exposed to public networks by default. Arbitrary SQL statements could be executed in the context of the services database user account. API requests are now properly checked for valid content and attempts to circumvent this check are being logged as error. No publicly available exploits are known. |

Vulnerability | |||

| 2023-11-02 14:15:10 | CVE-2023-26452 (lien direct) | Les demandes de mise en cache d'une image et de renvoyer ses métadonnées pourraient être maltraitées pour inclure des requêtes SQL qui seraient exécutées sans contrôle.L'exploitation de cette vulnérabilité nécessite au moins l'accès aux réseaux adjacents du service ImageConverter, qui n'est pas exposé aux réseaux publics par défaut.Les instructions arbitraires SQL peuvent être exécutées dans le contexte du compte utilisateur de la base de données Services.Les demandes d'API sont désormais correctement vérifiées pour le contenu valide et les tentatives de contournement de ce chèque sont enregistrées comme erreur.Aucun exploit accessible au public n'est connu.

Requests to cache an image and return its metadata could be abused to include SQL queries that would be executed unchecked. Exploiting this vulnerability requires at least access to adjacent networks of the imageconverter service, which is not exposed to public networks by default. Arbitrary SQL statements could be executed in the context of the services database user account. API requests are now properly checked for valid content and attempts to circumvent this check are being logged as error. No publicly available exploits are known. |

Vulnerability | |||

| 2023-11-02 13:45:06 | SAST vs. DAST for Security Testing: Unveiling the Differences (lien direct) | Les tests de sécurité des applications (AST) comprennent divers outils, processus et approches pour scanner des applications pour découvrir des problèmes de sécurité potentiels.Les tests de sécurité des applications statiques (SAST) et les tests de sécurité des applications dynamiques (DAST) sont des approches de test de sécurité populairement utilisées qui suivent différentes méthodologies de codes d'application de numérisation à différentes étapes d'un cycle de vie de développement logiciel.

Sast suit une approche de test de boîte blanche pour analyser le code source, le code d'octets et les binaires pour identifier les vulnérabilités exploitables et les erreurs de codage.D'un autre côté, DAST met en œuvre une méthode de test de la boîte noire, où les ingénieurs de sécurité analysent les charges utiles simulées d'attaque via le frontal de l'application sans exposer des informations internes sur la construction interne de l'application \\.

Dans ce blog, nous discuterons des approches de tests de Sast et de Dast, comment ils aident à détecter les vulnérabilités et les défaillances des applications, leurs différences et les meilleurs cas d'utilisation.

Application statique…

Application Security Testing (AST) encompasses various tools, processes, and approaches to scanning applications to uncover potential security issues. Static Application Security Testing (SAST) and Dynamic Application Security Testing (DAST) are popularly used security testing approaches that follow different methodologies of scanning application codes across different stages of a software development lifecycle. SAST follows a white-box testing approach to analyze the source code, byte code, and binaries to identify exploitable vulnerabilities and coding errors. On the other hand, DAST implements a black-box testing method, where security engineers parse simulated attack payloads through the application\'s front end without exposing internal information on the application\'s internal construct. In this blog, we will discuss SAST and DAST testing approaches, how they help detect vulnerabilities and application failures, their differences, and best use cases. Static Application… |

Tool Vulnerability | ★★ | ||

| 2023-11-02 13:15:08 | CVE-2023-46475 (lien direct) | Une vulnérabilité de script inter-sites stockée a été découverte dans Zentao 18.3 où un utilisateur peut créer un projet, et dans le champ de nom du projet, il peut injecter un code JavaScript malveillant.

A Stored Cross-Site Scripting vulnerability was discovered in ZenTao 18.3 where a user can create a project, and in the name field of the project, they can inject malicious JavaScript code. |

Vulnerability | |||

| 2023-11-02 12:15:09 | CVE-2023-5918 (lien direct) | Une vulnérabilité, qui a été classée comme critique, a été trouvée dans le système de gestion des visiteurs sources de Sourcecodeter 1.0.Affecté est une fonction inconnue du fichier manage_user.php.La manipulation de l'ID d'argument conduit à l'injection de SQL.Il est possible de lancer l'attaque à distance.L'identifiant de cette vulnérabilité est VDB-244308.

A vulnerability, which was classified as critical, was found in SourceCodester Visitor Management System 1.0. Affected is an unknown function of the file manage_user.php. The manipulation of the argument id leads to sql injection. It is possible to launch the attack remotely. The identifier of this vulnerability is VDB-244308. |

Vulnerability | |||

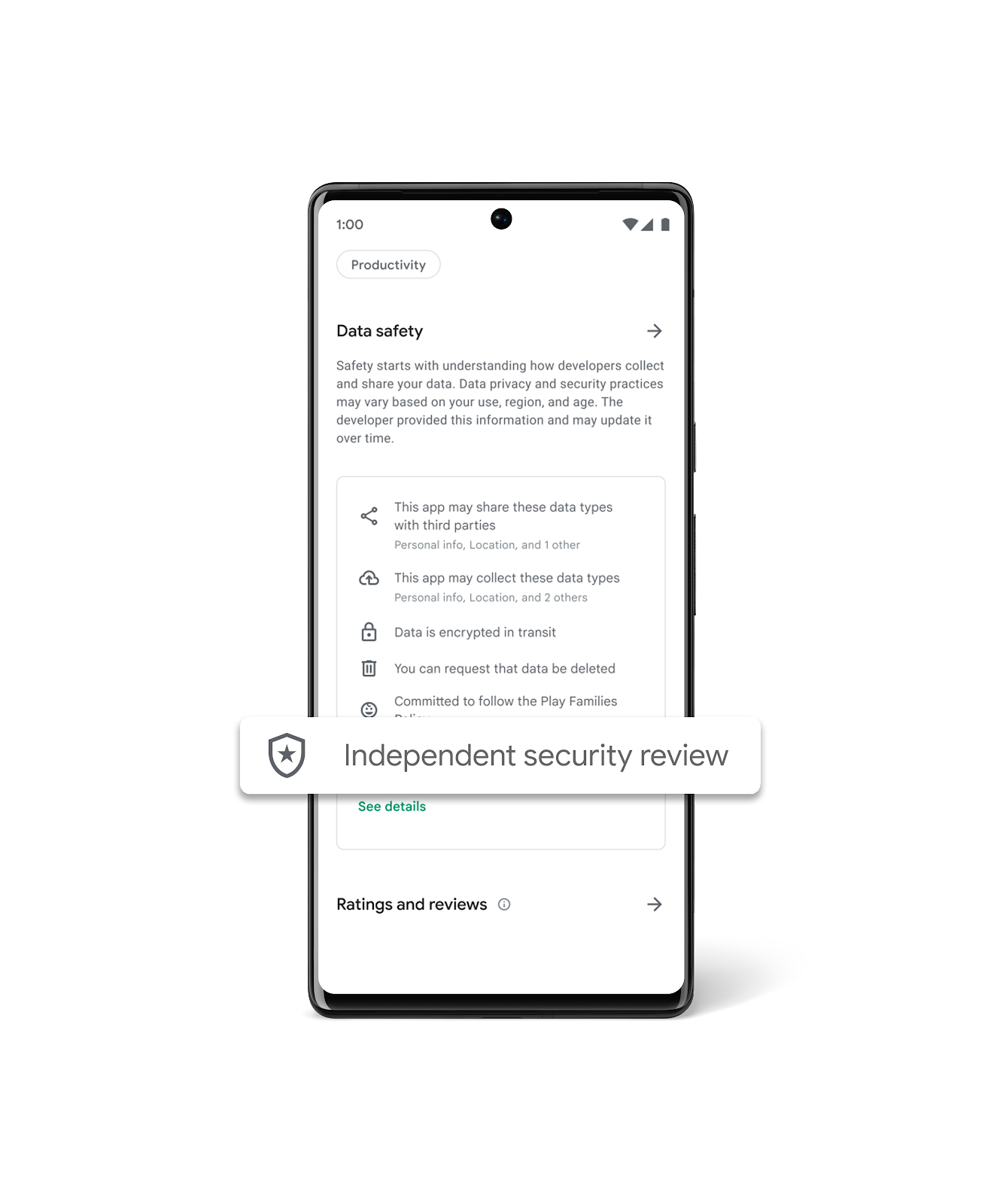

| 2023-11-02 12:00:24 | Plus de moyens pour les utilisateurs d'identifier les applications testées sur la sécurité indépendante sur Google Play More ways for users to identify independently security tested apps on Google Play (lien direct) |

Posted by Nataliya Stanetsky, Android Security and Privacy Team

Keeping Google Play safe for users and developers remains a top priority for Google. As users increasingly prioritize their digital privacy and security, we continue to invest in our Data Safety section and transparency labeling efforts to help users make more informed choices about the apps they use.

Research shows that transparent security labeling plays a crucial role in consumer risk perception, building trust, and influencing product purchasing decisions. We believe the same principles apply for labeling and badging in the Google Play store. The transparency of an app\'s data security and privacy play a key role in a user\'s decision to download, trust, and use an app.

Highlighting Independently Security Tested VPN Apps

Last year, App Defense Alliance (ADA) introduced MASA (Mobile App Security Assessment), which allows developers to have their apps independently validated against a global security standard. This signals to users that an independent third-party has validated that the developers designed their apps to meet these industry mobile security and privacy minimum best practices and the developers are going the extra mile to identify and mitigate vulnerabilities. This, in turn, makes it harder for attackers to reach users\' devices and improves app quality across the ecosystem. Upon completion of the successful validation, Google Play gives developers the option to declare an “Independent security review” badge in its Data Safety section, as shown in the image below. While certification to baseline security standards does not imply that a product is free of vulnerabilities, the badge associated with these validated apps helps users see at-a-glance that a developer has prioritized security and privacy practices and committed to user safety.

To help give users a simplified view of which apps have undergone an independent security validation, we\'re introducing a new Google Play store banner for specific app types, starting with VPN apps. We\'ve launched this banner beginning with VPN apps due to the sensitive and significant amount of user data these apps handle. When a user searches for VPN apps, they will now see a banner at the top of Google Play that educates them about the “Independent security review” badge in the Data Safety Section. Users also have the ability to “Learn More”, which redirects them to the App Validation Directory, a centralized place to view all VPN apps that have been independently security reviewed. Users can also discover additional technical assessment details in the App Validation Directory, helping them to make more informed decisions about what VPN apps to download, use, and trust with their data.

To help give users a simplified view of which apps have undergone an independent security validation, we\'re introducing a new Google Play store banner for specific app types, starting with VPN apps. We\'ve launched this banner beginning with VPN apps due to the sensitive and significant amount of user data these apps handle. When a user searches for VPN apps, they will now see a banner at the top of Google Play that educates them about the “Independent security review” badge in the Data Safety Section. Users also have the ability to “Learn More”, which redirects them to the App Validation Directory, a centralized place to view all VPN apps that have been independently security reviewed. Users can also discover additional technical assessment details in the App Validation Directory, helping them to make more informed decisions about what VPN apps to download, use, and trust with their data.

|

Tool Vulnerability Mobile Technical | ★★ | ||

| 2023-11-02 11:31:41 | La vulnérabilité critique RCE dans Apache ActiveMQ est ciblée par Hellokitty Ransomware (CVE-2023-46604) Critical RCE Vulnerability in Apache ActiveMQ Is Targeted by HelloKitty Ransomware (CVE-2023-46604) (lien direct) |

Les chercheurs ont signalé une activité d'exploitation suspectée liée à une vulnérabilité de sécurité récemment divulguée à Apache ...

Researchers have reported suspected exploitation activity related to a recently disclosed security vulnerability in Apache... |

Ransomware Vulnerability | ★★★ | ||

| 2023-11-02 11:15:14 | CVE-2023-43087 (lien direct) | Dell PowerScale Onefs 8.2.x, 9.0.0.x-9.5.0.x contient une manipulation inappropriée d'autorisations insuffisantes.Un attaquant à distance privilégié faible pourrait potentiellement exploiter cette vulnérabilité pour provoquer une divulgation d'informations.

Dell PowerScale OneFS 8.2.x, 9.0.0.x-9.5.0.x contains an improper handling of insufficient permissions. A low privileged remote attacker could potentially exploit this vulnerability to cause information disclosure. |

Vulnerability Threat | |||

| 2023-11-02 11:15:14 | CVE-2023-43076 (lien direct) | Dell Powerscale Onefs 8.2.x, 9.0.0.x-9.5.0.x contient une vulnérabilité de déni de service.Un attaquant distant à faible privilège pourrait potentiellement exploiter cette vulnérabilité pour provoquer une condition hors mémoire (OOM).

Dell PowerScale OneFS 8.2.x,9.0.0.x-9.5.0.x contains a denial-of-service vulnerability. A low privilege remote attacker could potentially exploit this vulnerability to cause an out of memory (OOM) condition. |

Vulnerability Threat |

To see everything:

Our RSS (filtrered)