What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-05-06 21:18:13 | Bigid lance l'industrie d'abord hybride pour les charges de travail natives cloud BigID Launches Industry-First Hybrid Scanning for Cloud Native Workloads (lien direct) |

Pas de details / No more details | Cloud | ★★ | ||

| 2024-05-06 19:54:46 | Uncharmed: les opérations APT42 de l'Iran démêle Uncharmed: Untangling Iran\\'s APT42 Operations (lien direct) |

#### Géolocations ciblées - Moyen-Orient - Amérique du Nord - Europe de l'Ouest #### Industries ciblées - agences et services gouvernementaux - Organisation non gouvernementale ## Instantané Mandiant discute des activités de l'APT42, acteur iranien de cyber-espionnage parrainé par l'État, ciblant les ONG occidentales et moyen-orientales, les organisations médiatiques, les universités, les services juridiques et les militants. ** Les activités de l'APT42 se chevauchent avec le suivi de Microsoft \\ de Mint Sandstorm.[En savoir plus ABOut Mint Sandstorm ici.] (https://sip.security.microsoft.com/intel-profiles/05c5c1b864581c264d955df783455ecadf9b98471e408f32947544178e7bd0e3) ** ## descript APT42 utilise des programmes d'ingénierie sociale améliorés pour gagner en confiance et fournir des invitations aux conférences ou aux documents légitimes, leur permettant de récolter des informations d'identification et d'obtenir un accès initial aux environnements cloud.Les opérations récentes impliquent l'utilisation de délais personnalisés tels que NiceCurl et Tamecat, livrés via le phishing de lance. Les opérations cloud d'APT42 \\ impliquent une exfiltration d'exfiltration secrète des environnements Microsoft 365 victimes, en utilisant des schémas d'ingénierie sociale améliorés pour obtenir un accès initial et contourner l'authentification multi-facteurs.L'acteur de menace se précipita comme des ONG légitimes, se fait passer pour le personnel de haut rang et déploie du matériel de leurre pour gagner la confiance de la victime.APT42 déploie également diverses méthodes pour contourner l'authentification multi-facteurs, notamment en utilisant de fausses pages duo et en servant des sites de phishing pour capturer les jetons MFA. APT42 déploie des logiciels malveillants personnalisés tels que Tamecat et NiceCurl pour cibler les ONG, le gouvernement ou les organisations intergouvernementales gantant les problèmes liés à l'Iran et au Moyen-Orient.Ces délais offrent aux opérateurs APT42 un accès initial aux cibles et à une interface de code-Exécution flexible. ## Recommandations Les techniques utilisées par les sous-ensembles de la tempête de menthe peuvent être atténuées à travers les actions suivantes: ### durcissant les actifs orientés Internet et compréhension de votre périmètre Les organisations doivent identifier et sécuriser les systèmes de périmètre que les attaquants pourraient utiliser pour accéder au réseau.Les interfaces de balayage publique, telles que Microsoft Defender External Attack Surface Management, peuvent être utilisées pour améliorer les données. Les vulnérabilités observées dans les campagnes récentes attribuées aux sous-groupes de sable à la menthe que les défenseurs peuvent identifier et atténuer: inclure: - IBM ASPERA FASPEX affecté par CVE-2022-47986: Les organisations peuvent corriger CVE-2022-47986 en mettant à niveau vers FASPEX 4.4.2 Niveau 2 du patch 2 ou en utilisant FasPex 5.x qui ne contient pas cette vulnérabilité. - Zoho ManageEngine affecté par CVE-2022-47966: les organisations utilisant des produits Zoho Manage Engine vulnérables au CVE-2022-47966 devraient télécharger et appliquer des mises à niveau de l'avis officiel dès que possible.Le correctif de cette vulnérabilité est utile au-delà de cette campagne spécifique, car plusieurs adversaires exploitent le CVE-2022-47966 pour l'accès initial. - Apache Log4j2 (aka log4shell) (CVE-2021-44228 et CVE-2021-45046): [Microsoft \\ S GOIDANCE pour les organisations utilisant des applications vulnérables à l'exploitation de log4.com / en-us / security / blog / 2021/12/11 / guidance-for-préventing-détectant et chasseur-pour-CVE-2021-44228-LOG4J-2-Exploitation /) Cette direction est utile pour toutOrganisation avec des applications vulnérables et utile au-delà de cette campagne spécifique, car plusieurs adversaires exploitent Log4Shell pour obten | Malware Vulnerability Threat Patching Cloud | APT 42 | ★★★ | |

| 2024-05-06 15:19:05 | Crowdsstrike Cloud Security définit l'avenir d'un marché en évolution CrowdStrike Cloud Security Defines the Future of an Evolving Market (lien direct) |

Les entreprises d'aujourd'hui construisent leur avenir dans le cloud.Ils comptent sur les infrastructures et les services cloud pour fonctionner, développer de nouveaux produits et offrir une plus grande valeur à leurs clients.Le cloud est le catalyseur de la transformation numérique entre les organisations de toutes tailles et industries.Mais alors que le cloud alimente la vitesse, la croissance et l'innovation incommensurables, elle [& # 8230;]

Today\'s businesses are building their future in the cloud. They rely on cloud infrastructure and services to operate, develop new products and deliver greater value to their customers. The cloud is the catalyst for digital transformation among organizations of all sizes and industries. But while the cloud powers immeasurable speed, growth and innovation, it also […] |

Cloud | ★★★ | ||

| 2024-05-06 14:50:07 | Présentation de SOCX, SecureIQLAB \\'s Ai alimenté la plate-forme de validation de sécurité du cloud Introducing SocX, SecureIQLab\\'s AI-Powered Cloud Security Validation Platform (lien direct) |

Accélération de l'innovation: introduisant SOCX, SecureIQLAB \\ SO PLATEFORME DE VALIDATION DE SÉCURITÉ Cloud SecureIQLAB \\

-

revues de produits

Accelerating Innovation: Introducing SocX, SecureIQLab\'s AI-Powered Cloud Security Validation Platform - Product Reviews |

Cloud | ★★ | ||

| 2024-05-06 14:05:00 | Introduction de niveauBlue: élever la confiance des entreprises en simplifiant la sécurité Introducing LevelBlue: Elevating Business Confidence By Simplifying Security (lien direct) |

aujourd'hui est une journée monumentale pour l'industrie de la cybersécurité.En direct de la conférence RSA 2024, i & rsquo; je suis ravi d'introduire le niveauBlue & ndash;Une coentreprise avec AT & t et Willjam Ventures, pour former une nouvelle entreprise de services de sécurité gérée autonome.Vous pouvez en savoir plus sur les nouvelles ici .

En 2022, j'ai fondé ma société de capital-investissement, Willjam Ventures, et depuis lors, nous avons tenu une expérience exceptionnelle à investir et à opérer les entreprises de cybersécurité de classe mondiale.Ce dernier investissement dans LevelBlue ne fait pas exception, ce qui témoigne de cet engagement.Nous sommes enthousiasmés par l'opportunité à venir pour LevelBlue.Ici & rsquo; s pourquoi:

& # 9679; sa mission & ndash;pour simplifier la sécurité et faire de la cyber-résilience un résultat réalisable & ndash;est essentiel au succès des entreprises. Alors que les organisations continuent d'innover, des technologies telles que l'intelligence artificielle (IA) et le cloud computing créent un paysage de menace plus dynamique et élargi.Avec LevelBlue, les organisations n'ont plus besoin de sacrifier l'innovation avec la sécurité et le ndash;Ils réalisent les deux, avec confiance.Avec plus de 1 300 employés axés sur cette mission, LevelBlue propose des services de sécurité stratégiques, notamment des services de sécurité gérés primés, des conseils stratégiques expérimentés, des renseignements sur les menaces et des recherches révolutionnaires & ndash;Servir de conseiller de confiance pour les entreprises du monde entier.

& # 9679; LevelBlue rassemble certains des esprits les plus talentueux et les plus brillants de la cybersécurité. Tout comme tout voyage, les organisations ne devraient pas se lancer dans leur voyage de cybersécurité seul.C'est là que LevelBlue entre en jeu. Chaque membre de notre équipe de conseil a en moyenne 15 ans d'expérience en cybersécurité, détenant les dernières certifications et connaissances en travaillant avec des organisations de différents types et tailles.Je suis également ravi d'être rejoint par Sundhar Annamalai, le président de LevelBlue, qui a plus de 20 ans d'expérience dans les services technologiques et l'exécution stratégique pour aider notre entreprise à de nouveaux sommets.

& # 9679; La société a une histoire de longue date de la recherche de recherches à l'avenir et neutres. Les conseillers de confiance tiennent leurs clients informés sur les dernières tendances avant qu'elles ne se produisent, et c'est à cela que LevelBlue est le meilleur.Avec la plate-forme de renseignement sur les menaces de niveau Blue, ainsi que les rapports de recherche de l'industrie de l'entreprise (plus à venir sur ce blog), les clients peuvent rester en une étape avant les dernières cyber-menaces, tout en acquittent des informations précieuses sur la façon d'allouer correctement allouéRessources de cybersécurité.

La cyber-résilience n'est pas facilement définie, et elle n'est pas facilement réalisable sans le soutien nécessaire.Les services de cybersécurité stratégiques de niveauBlue aideront à résoudre ce défi à une époque où il a le plus besoin.Nous avons la bonne équipe, la bonne technologie et au bon moment dans le temps & ndash;Je suis ravi pour le voyage à venir.

Pour ceux de la conférence RSA, nous vous invitons à venir en savoir plus sur LevelBlue en visitant le stand # 6155 à Moscone North Expo.Nous sommes impatients de nous présenter à vous.

Today is a monumental day for the cybersecurity industry. Live from RSA Conference 2024, I’m excited to introduce LevelBlue – a joint venture with AT&T and WillJam Ventures, to form a new, standalone managed security services busines |

Threat Cloud Conference | ★★★ | ||

| 2024-05-04 10:17:34 | Les pirates iraniens se présentent en tant que journalistes pour pousser les logiciels malveillants de porte dérobée Iranian hackers pose as journalists to push backdoor malware (lien direct) |

L'acteur de menace soutenu par l'État iranien suivi comme APT42 utilise des attaques d'ingénierie sociale, notamment en se faisant passer pour des journalistes, pour violer les réseaux d'entreprise et les environnements cloud des cibles occidentales et du Moyen-Orient.[...]

The Iranian state-backed threat actor tracked as APT42 is employing social engineering attacks, including posing as journalists, to breach corporate networks and cloud environments of Western and Middle Eastern targets. [...] |

Malware Threat Cloud | APT 42 | ★★★ | |

| 2024-05-03 18:05:00 | Les pirates abusent de plus en plus de l'API de graphe Microsoft pour les communications de logiciels malveillants furtifs Hackers Increasingly Abusing Microsoft Graph API for Stealthy Malware Communications (lien direct) |

Les acteurs de la menace ont de plus en plus armé et NBSP; Microsoft Graph API & nbsp; à des fins malveillantes & nbsp; dans le but de l'évasion & nbsp; détection.

Cet & nbsp; est fait & nbsp; pour "faciliter les communications avec l'infrastructure de commandement et de contrôle (C & c) hébergé sur Microsoft Cloud Services", l'équipe de chasseurs de menace Symantec, qui fait partie de Broadcom, & nbsp; dit & nbsp; dans un rapport partagé avec le Hacker News Hacker New.

Threat actors have been increasingly weaponizing Microsoft Graph API for malicious purposes with the aim of evading detection. This is done to "facilitate communications with command-and-control (C&C) infrastructure hosted on Microsoft cloud services," the Symantec Threat Hunter Team, part of Broadcom, said in a report shared with The Hacker News. |

Malware Threat Cloud | ★★★ | ||

| 2024-05-03 16:12:00 | Nouveau guide explique comment éliminer le risque de saas fantôme et de protéger les données de l'entreprise New Guide Explains How to Eliminate the Risk of Shadow SaaS and Protect Corporate Data (lien direct) |

Les applications SaaS dominent le paysage de l'entreprise.Leur utilisation accrue permet aux organisations de repousser les limites de la technologie et des affaires. & NBSP; En même temps, ces applications présentent également un nouveau risque de sécurité que les chefs de sécurité doivent & nbsp; Address, & nbsp; puisque la pile de sécurité existante & nbsp;contrôle ou surveillance complète de leur utilisation.

SaaS applications are dominating the corporate landscape. Their increased use enables organizations to push the boundaries of technology and business. At the same time, these applications also pose a new security risk that security leaders need to address, since the existing security stack does not enable complete control or comprehensive monitoring of their usage. |

Cloud | ★★★ | ||

| 2024-05-02 22:10:42 | Mimic lance avec une nouvelle plate-forme de défense des ransomwares Mimic Launches With New Ransomware Defense Platform (lien direct) |

La nouvelle plate-forme SaaS de la nouvelle startup \\ prétend aider les organisations à détecter les attaques de ransomwares plus rapidement que les méthodes «traditionnelles» et à récupérer dans les 24 heures.

The new startup\'s SaaS platform claims to help organizations detect ransomware attacks faster than “traditional” methods and to recover within 24 hours. |

Ransomware Cloud | ★★ | ||

| 2024-05-02 15:49:00 | Dropbox révèle la violation du service de signature numérique affectant tous les utilisateurs Dropbox Discloses Breach of Digital Signature Service Affecting All Users (lien direct) |

Le fournisseur de services de stockage cloud Dropbox & nbsp; mercredi divulgué & nbsp; que le panneau Dropbox (anciennement Hellosign) a été violé par des acteurs de menace non identifiés, qui & nbsp; accédé les courriels, les noms d'utilisateur et les paramètres de compte général associés à tous les utilisateurs du produit de signature numérique.

La société, dans & nbsp; un dépôt auprès de la Securities and Exchange Commission des États-Unis, a déclaré qu'elle avait pris connaissance du "

Cloud storage services provider Dropbox on Wednesday disclosed that Dropbox Sign (formerly HelloSign) was breached by unidentified threat actors, who accessed emails, usernames, and general account settings associated with all users of the digital signature product. The company, in a filing with the U.S. Securities and Exchange Commission (SEC), said it became aware of the " |

Threat Cloud | ★★★ | ||

| 2024-05-02 14:05:50 | Brisez les limites: le premier leader SSE de l'industrie pour tirer parti de l'IA génératrice en sécurité SaaS Breaking Boundaries: The Industry\\'s First SSE Leader to Leverage Generative AI in SaaS Security (lien direct) |

Les applications SaaS ont des opérations commerciales fondamentalement transformées en permettant à l'accès des utilisateurs à la demande aux services et aux données via Internet de n'importe où.Pourtant, malgré d'innombrables avantages, le SaaS dans l'entreprise est chargé de défis de cybersécurité. & # 160;S'adressant à l'étalement SaaS, il va sans dire que l'adoption du SaaS a connu une croissance exponentielle dans tous les segments de l'industrie et du marché.Le [& # 8230;]

SaaS applications have fundamentally transformed business operations by enabling on-demand user access to services and data via the internet from anywhere. Yet, despite countless benefits, SaaS in the enterprise is fraught with cybersecurity challenges. Addressing SaaS sprawl It goes without saying that SaaS adoption has experienced exponential growth across every industry and market segment. The […] |

Cloud | ★★ | ||

| 2024-05-02 11:32:21 | Dropbox: les pirates ont volé les données clients, y compris les mots de passe, les informations d'authentification Dropbox: Hackers Stole Customer Data Including Passwords, Authentication info (lien direct) |

Les pirates ont fait à nouveau frotter les utilisateurs de Dropbox & # 8217;des portes.Le signe de dropbox, le service de signature électronique, a été compromis par la fuite des noms d'utilisateurs, des e-mails et des numéros de téléphone, entre autres choses connexes. Selon leur | Cloud | ★★★ | ||

| 2024-05-02 10:41:00 | De la marque blanche à l\'" exemption souveraine ", Broadcom fait des concessions aux fournisseurs cloud (lien direct) | À la grogne des partenaires VMware, Broadcom répond par diverses concessions. | Cloud | ★★ | ||

| 2024-05-02 10:34:00 | Nouvelles connexions de routeurs de logiciels malveillants de seiche, reniflement pour les informations d'identification cloud New Cuttlefish Malware Hijacks Router Connections, Sniffs for Cloud Credentials (lien direct) |

Un nouveau logiciel malveillant appelé & nbsp; secsfish & nbsp; cible les petits routeurs de bureau et du bureau à domicile (SOHO) & nbsp; avec le & nbsp; objectif & nbsp; de surveillance furtivement & NBSP; tous les trafics via les appareils et les données d'authentification rassemblées de HTTP Get and Post Demandes.

"Ce malware est modulaire, conçu principalement pour voler le matériel d'authentification trouvé dans les demandes Web qui transit le routeur de la

A new malware called Cuttlefish is targeting small office and home office (SOHO) routers with the goal of stealthily monitoring all traffic through the devices and gather authentication data from HTTP GET and POST requests. "This malware is modular, designed primarily to steal authentication material found in web requests that transit the router from the adjacent |

Malware Cloud | ★★ | ||

| 2024-05-02 03:00:00 | Les pirates iraniens se font passer pour les journalistes dans la campagne d'ingénierie sociale Iranian hackers impersonate journalists in social engineering campaign (lien direct) |

> Les membres d'une équipe de piratage iranienne notoire utilisent de fausses personnalités pour voler des informations d'identification et accéder aux environnements cloud de victime, selon un nouveau rapport mandiant.

>Members of a notorious Iranian hacking crew are using false personas to steal credentials and access victim cloud environments, per a new Mandiant report. |

Cloud | ★★ | ||

| 2024-05-01 23:25:26 | Les logiciels malveillants ciblent les routeurs pour voler les mots de passe des demandes Web Malware Targets Routers To Steal Passwords From Web Requests (lien direct) |

Les chercheurs ont récemment suivi un nouveau malware, "Sweetfish", qui cible les équipements de mise en réseau, en particulier les petits routeurs de bureau / bureau à domicile (SOHO), pour voler le matériel d'authentification trouvé dans les demandes Web qui transitent le routeur de la locale adjacenteréseau régional (LAN). Lumen Technologies & # 8217;Black Lotus Labs, qui a examiné les logiciels malveillants, a déclaré que la seiche crée un tunnel proxy ou VPN via un routeur compromis pour exfiltrer les données en contournant l'analyse basée sur la connexion anormale, puis utilise des informations d'identification volées pour accéder aux ressources ciblées. Le malware a également la capacité d'effectuer un détournement HTTP et DNS pour les connexions aux adresses IP privées, qui sont normalement associées aux communications dans un réseau interne. Les chercheurs déclarent que la plate-forme de logiciels malveillants de secteur offre une approche zéro clique pour capturer les données des utilisateurs et des appareils derrière le bord du réseau ciblé. «Toutes les données envoyées sur les équipements réseau infiltrés par ce malware sont potentiellement exposés.Ce qui rend cette famille de logiciels malveillants si insidie-the-cuttlefish-malware / "data-wpel-link =" external "rel =" nofollow nopenner noreferrer "> avertir dans un article de blog . «La seiche est en attente, reniflant passivement les paquets, n'agissant que lorsqu'il est déclenché par un ensemble de règles prédéfini.Le renifleur de paquets utilisé par la seiche a été conçu pour acquérir du matériel d'authentification, en mettant l'accent sur les services publics basés sur le cloud. » | Malware Threat Cloud Technical | APT 32 | ★★★★ | |

| 2024-05-01 20:17:03 | Google augmente la prime jusqu'à 450 000 $ pour les bogues RCE dans certaines applications Android Google Increases Bounty Up To $450,000 For RCE Bugs In Some Android Apps (lien direct) |

Google propose désormais une prime allant jusqu'à 450 000 $ pour signaler les vulnérabilités d'exécution du code distant (RCE) dans certaines applications Android. Pour ceux qui ne le savent pas, RCE est une cyberattaque par laquelle un attaquant peut exécuter à distance du code malveillant sur un ordinateur cible, peu importe où il est situé, afin de déployer des logiciels malveillants supplémentaires ou de voler des données sensibles. Auparavant, la récompense pour la déclaration des vulnérabilités RCE dans l'application de niveau 1 était de 30 000 $, ce qui a maintenant augmenté jusqu'à 10 fois à 300 000 $ Ces modifications ont été apportées au programme de récompenses de vulnérabilité mobile (Mobile VRP) lancée en 2023, qui se concentre sur les applications Android de premier parti développées ou entretenues par Google. L'objectif de ce programme est «d'atténuer les vulnérabilités dans les applications Android de première partie, et ainsi protéger les utilisateurs et leurs données» en «reconnaissant les contributions et le travail acharné des chercheurs qui aident Google à améliorer la posture de sécurité de notre premier-des applications Android de fête. » Depuis le lancement du VRP mobile, Google a reçu plus de 40 rapports de bogues de sécurité valides, pour lesquels il a payé près de 100 000 $ en récompenses aux chercheurs en sécurité. En arrivant au niveau 1, la liste des applications dans SCOPE comprend Google Play Services, l'Android Google Search App (AGSA), Google Cloud et Gmail. Google souhaite désormais également que les chercheurs en sécurité accordent une attention particulière aux défauts qui pourraient conduire au vol de données sensibles.Pour les exploits qui nécessitent une interaction à distance ou sans utilisateur, les chercheurs seraient payés 75 000 $ De plus, le géant de la technologie paiera 1,5 fois le montant total de récompense pour des rapports de qualité exceptionnels qui incluent un patch proposé ou une atténuation efficace de la vulnérabilité, ainsi qu'une analyse de cause profonde qui aide à trouver d'autres variantes similaires du problème.Cela permettrait aux chercheurs de gagner jusqu'à 450 000 $ pour un exploit RCE dans une application Android de niveau 1 Cependant, les chercheurs obtiendraient la moitié de la récompense des rapports de bogues de faible qualité que ne fournissent pas: Une description précise et détaillée du problème Un exploit de preuve de concept Un exemple d'application sous la forme d'un apk Une explication étape par étape de la façon de reproduire la vulnérabilité de manière fiable Une analyse claire et une démonstration de l'impact de la vulnérabilité Catégorie 1) Remote / pas d'interaction utilisateur 2) L'utilisateur doit suivre un lien qui exploite l'application vulnérable 3) L'utilisateur doit installer une application malveillante ou une application de victime est configurée de manière non défaut 4) L'attaquant doit être sur le même réseau (par exemple MITM) a) Exécution de code arbitraire 300 000 $ 150 000 $ 15 000 $ 9 000 $ b) Vol de données sensibles * 75 000 $ 37 500 $ 9 000 $ 6 000 $ c) Autres vulnérabilités 24 000 $ 9 000 $ 4 500 $ 2 400 $ & nbsp; «Quelques modifications supplémentaires et plus petites ont également été apportées à nos règles.Par exemple, le modificateur 2x pour les SDK est désormais cuit dans les récompenses régulières.Cela devrait augmenter les récompenses globales et rendre les décisions de panel plus faciles », a déclaré l'ingénieur de la sécuri | Malware Vulnerability Threat Mobile Cloud | ★★ | ||

| 2024-05-01 17:34:12 | \\ 'seiche \\' Un malware zéro cliquez sur des données de cloud privé \\'Cuttlefish\\' Zero-Click Malware Steals Private Cloud Data (lien direct) |

Les logiciels malveillants nouvellement découverts, qui ont jusqu'à présent principalement ciblé les télécommunications turcs et ont des liens vers HiatuSrat, infecte les routeurs et effectue des attaques DNS et HTTP Hijacking sur les connexions aux adresses IP privées.

The newly discovered malware, which has so far mainly targeted Turkish telcos and has links to HiatusRat, infects routers and performs DNS and HTTP hijacking attacks on connections to private IP addresses. |

Malware Cloud | ★★ | ||

| 2024-05-01 17:26:37 | F5 a annoncé la numérisation d'application Web Distributed Cloud Services Distributed F5 announced F5 Distributed Cloud Services Web Application Scanning (lien direct) |

F5 fournit de nouvelles solutions qui simplifient radicalement la sécurité pour chaque application et API

• F5 Distributed Services Cloud Services Application Web La numérisation automatise la reconnaissance de sécurité et les tests de pénétration pour les applications Web.

• BIG-IP NEXT WAF atténue l'application Web et les menaces API tout en augmentant l'efficacité opérationnelle pour les équipes NetOPS et SECOPS.

• Nginx App Protect étend les protections du pare-feu d'application Web pour les déploiements open source de Nginx pour fournir aux équipes DevSecops de contrôles efficaces sans entraver l'agilité du développeur.

-

revues de produits

F5 Delivers New Solutions that Radically Simplify Security for Every App and API • F5 Distributed Cloud Services Web Application Scanning automates security reconnaissance and penetration testing for web applications. • BIG-IP Next WAF mitigates web app and API threats while increasing operational efficiency for NetOps and SecOps teams. • NGINX App Protect extends web app firewall protections for NGINX open source deployments to provide DevSecOps teams with effective controls without hindering developer agility. - Product Reviews |

Cloud | ★★ | ||

| 2024-05-01 14:55:49 | Netwrix Annual Security Survey: 79% des organisations ont repéré une cyberattaque au cours des 12 derniers mois, contre 68% en 2023 Netwrix annual security survey: 79% of organisations spotted a cyberattack within the last 12 months, up from 68% in 2023 (lien direct) |

NetWrix Annual Security Survey: 79% des organisations ont repéré une cyberattaque au cours des 12 derniers mois, contre 68% en 2023

Au cours de la dernière année, les attaques qui ont pris de l'ampleur sont des compromis de compte dans le cloud et des attaques ciblées contre les prémisses

-

rapports spéciaux

Netwrix annual security survey: 79% of organisations spotted a cyberattack within the last 12 months, up from 68% in 2023 Over the last year, the attacks that gained momentum are account compromise in the cloud and targeted attacks on premises - Special Reports |

Cloud | ★★ | ||

| 2024-05-01 14:33:31 | Les logiciels malveillants de seiche ciblent les routeurs, récoltent les données d'authentification des nuages Cuttlefish Malware Targets Routers, Harvests Cloud Authentication Data (lien direct) |

> Plate-forme de logiciels malveillants semi-ruisseaux errant autour des routeurs SOHO d'entreprise capables de récolter secrètement les données d'authentification du cloud public à partir du trafic Internet.

>Cuttlefish malware platform roaming around enterprise SOHO routers capable of covertly harvesting public cloud authentication data from internet traffic. |

Malware Cloud | ★★★ | ||

| 2024-05-01 14:00:00 | Uncharmed: Untangling Iran\'s APT42 Operations (lien direct) | Written by: Ofir Rozmann, Asli Koksal, Adrian Hernandez, Sarah Bock, Jonathan Leathery

APT42, an Iranian state-sponsored cyber espionage actor, is using enhanced social engineering schemes to gain access to victim networks, including cloud environments. The actor is targeting Western and Middle Eastern NGOs, media organizations, academia, legal services and activists. Mandiant assesses APT42 operates on behalf of the Islamic Revolutionary Guard Corps Intelligence Organization (IRGC-IO). APT42 was observed posing as journalists and event organizers to build trust with their victims through ongoing correspondence, and to deliver invitations to conferences or legitimate documents. These social engineering schemes enabled APT42 to harvest credentials and use them to gain initial access to cloud environments. Subsequently, the threat actor covertly exfiltrated data of strategic interest to Iran, while relying on built-in features and open-source tools to avoid detection. In addition to cloud operations, we also outline recent malware-based APT42 operations using two custom backdoors: NICECURL and TAMECAT. These backdoors are delivered via spear phishing, providing the attackers with initial access that might be used as a command execution interface or as a jumping point to deploy additional malware. APT42 targeting and missions are consistent with its assessed affiliation with the IRGC-IO, which is a part of the Iranian intelligence apparatus that is responsible for monitoring and preventing foreign threats to the Islamic Republic and domestic unrest. APT42 activities overlap with the publicly reported actors CALANQUE (Google Threat Analysis Group), Charming Kitten (ClearSky and CERTFA), Mint Sandstorm/Phosphorus (Microsoft), TA453 (Proofpoint), Yellow Garuda (PwC), and ITG18 ( |

Malware Tool Threat Cloud | Yahoo APT 35 APT 42 | ★★ | |

| 2024-05-01 13:00:45 | Prolonger la protection des sases au navigateur Extending SASE Protection Into the Browser (lien direct) |

> Si vous souhaitez protéger vos travailleurs distants, l'un des meilleurs endroits pour démarrer est le navigateur Web.C'est le portail principal vers notre journée de travail pour accéder à tout, des fichiers aux applications SaaS ou simplement à parcourir le Web.C'est pourquoi nous avons récemment ajouté une protection significative de navigateur à l'accès à l'harmonie sur Internet.Que vous cherchiez à empêcher les attaques de phishing, la réutilisation des mots de passe d'entreprise ou des fuites numériques, nous vous sommes couverts.Soutenu par ThreatCloud AI, la technologie de prévention des menaces de Check Point \\, la sécurité du navigateur d'accès Internet, la sécurité des navigateurs améliore la sécurité de votre main-d'œuvre à distance et à bureau.Fonctionnalités principales de sécurité du navigateur Prise en charge de la sécurité du navigateur [& # 8230;]

>If you want to protect your remote workers one of the best places to start is the web browser. It\'s the primary portal to our workday for accessing everything from files to SaaS applications or just browsing the web. That\'s why we recently added significant browser protection to Harmony SASE Internet Access. Whether you\'re looking to prevent phishing attacks, reuse of corporate passwords, or digital leaks, we\'ve got you covered. Backed by ThreatCloud AI, Check Point\'s industry-leading threat prevention technology, Internet Access Browser Security improves the security of your remote and in-office workforce. Browser Security Main Features Browser Security supports […] |

Threat Cloud | ★★★ | ||

| 2024-05-01 05:12:14 | Quelle est la meilleure façon d'arrêter la perte de données Genai?Adopter une approche centrée sur l'homme What\\'s the Best Way to Stop GenAI Data Loss? Take a Human-Centric Approach (lien direct) |

Chief information security officers (CISOs) face a daunting challenge as they work to integrate generative AI (GenAI) tools into business workflows. Robust data protection measures are important to protect sensitive data from being leaked through GenAI tools. But CISOs can\'t just block access to GenAI tools entirely. They must find ways to give users access because these tools increase productivity and drive innovation. Unfortunately, legacy data loss prevention (DLP) tools can\'t help with achieving the delicate balance between security and usability. Today\'s release of Proofpoint DLP Transform changes all that. It provides a modern alternative to legacy DLP tools in a single, economically attractive package. Its innovative features help CISOs strike the right balance between protecting data and usability. It\'s the latest addition to our award-winning DLP solution, which was recognized as a 2024 Gartner® Peer Insights™ Customers\' Choice for Data Loss Prevention. Proofpoint was the only vendor that placed in the upper right “Customers\' Choice” Quadrant. In this blog, we\'ll dig into some of our latest research about GenAI and data loss risks. And we\'ll explain how Proofpoint DLP Transform provides you with a human-centric approach to reduce those risks. GenAI increases data loss risks Users can make great leaps in productivity with ChatGPT and other GenAI tools. However, GenAI also introduces a new channel for data loss. Employees often enter confidential data into these tools as they use them to expedite their tasks. Security pros are worried, too. Recent Proofpoint research shows that: Generative AI is the fastest-growing area of concern for CISOs 59% of board members believe that GenAI is a security risk for their business “Browsing GenAI sites” is one of the top five alert scenarios configured by companies that use Proofpoint Information Protection Valuable business data like mergers and acquisitions (M&A) documents, supplier contracts, and price lists are listed as the top data to protect A big problem faced by CISOs is that legacy DLP tools can\'t capture user behavior and respond to natural language processing-based user interfaces. This leaves security gaps. That\'s why they often use blunt tools like web filtering to block employees from using GenAI apps altogether. You can\'t enforce acceptable use policies for GenAI if you don\'t understand your content and how employees are interacting with it. If you want your employees to use these tools without putting your data security at risk, you need to take a human-centric approach to data loss. A human-centric approach stops data loss With a human-centric approach, you can detect data loss risk across endpoints and cloud apps like Microsoft 365, Google Workspace and Salesforce with speed. Insights into user intent allow you to move fast and take the right steps to respond to data risk. Proofpoint DLP Transform takes a human-centric approach to solving the security gaps with GenAI. It understands employee behavior as well as the data that they are handling. It surgically allows and disallows employees to use GenAI tools such as OpenAI ChatGPT and Google Gemini based on employee behavior and content inputs, even if the data has been manipulated or has gone through multiple channels (email, web, endpoint or cloud) before reaching it. Proofpoint DLP Transform accurately identifies sensitive content using classical content and LLM-powered data classifiers and provides deep visibility into user behavior. This added context enables analysts to reach high-fidelity verdicts about data risk across all key channels including email, cloud, and managed and unmanaged endpoints. With a unified console and powerful analytics, Proofpoint DLP Transform can accelerate incident resolution natively or as part of the security operations (SOC) ecosystem. It is built on a cloud-native architecture and features modern privacy controls. Its lightweight and highly stable user-mode agent is unique in | Tool Medical Cloud | ChatGPT | ★★★ | |

| 2024-04-30 09:30:54 | Keeper Security conclut un partenariat en cybersécurité avec Williams Racing (lien direct) | Keeper et Williams Racing annoncent aujourd'hui un nouveau parrainage pluriannuel. Keeper Security, le principal fournisseur de logiciels de cybersécurité Zero Trust et Zero Knowledge basés sur le cloud qui protègent les mots de passe, les connexions et les accès privilégiés, rejoint Williams Racing en tant que partenaire officiel à la veille du Grand Prix de F1 de Miami. Des milliers d'entreprises et des millions d'individus dans le monde font confiance à Keeper pour son logiciel de cybersécurité (...) - Business | Cloud | ★ | ||

| 2024-04-30 08:30:54 | OUTSCALE, marque de Dassault Systèmes, annonce l\'acquisition stratégique de Satelliz, consolidant son leadership dans le Cloud par de nouveaux services Kubernetes (lien direct) | OUTSCALE renforce son positionnement en tant que leader technologique en intégrant Satelliz : catalyseur de la cybergouvernance et de la transformation numérique. Satelliz enrichit l'offre de services managés d'OUTSCALE avec des solutions Kubernetes hautement sécurisées, répondant aux besoins croissants de flexibilité et d'efficacité des entreprises et institutions. Dans une démarche continue d'innovation et d'excellence, OUTSCALE, marque de Dassault Systèmes, annonce aujourd'hui l'acquisition de (...) - Business | Cloud | ★★ | ||

| 2024-04-30 08:10:42 | Groupe INFODIS devient TENEXA (lien direct) | Reconnu dans le secteur des services numériques pour sa qualité de services, le Groupe Infodis accélère son développement depuis l'arrivée du Groupe HLD à son capital dans les services Cloud, la Cybersécurité ou encore l'infogérance globale des services IT (depuis le DataCenter jusqu'à l'utilisateur). Pour incarner cette trajectoire stratégique ambitieuse, le Groupe Infodis devient TENEXA. Ce changement de nom intervient après une période de croissance significative, marquée par plusieurs acquisitions (...) - Business | Cloud | ★★ | ||

| 2024-04-30 07:23:24 | Le groupe inherent annonce l\'acquisition d\'Upper-Link et renforce son expertise autour des solutions Microsoft (lien direct) | Le groupe inherent, opérateur alternatif cloud, connectivité et cybersécurité B2B en France, annonce l'acquisition d'Upper-Link, acteur majeur de la transformation digitale et de la transition Cloud sur les environnements Microsoft. Upper-Link renforce l'offre de services du groupe autour des solutions Microsoft et l'offre Cloud Hybride Souveraine. Une vision partagée de l'IT au service de la réussite des entreprises Depuis plus de 10 ans, Upper-Link accompagne les PME, ETI et grands comptes dans (...) - Business | Cloud | ★ | ||

| 2024-04-30 07:17:16 | Trend Micro dévoile de nouvelles capacités pour maîtriser l\'ensemble de la chaine d\'attaque et anticiper les incidents (lien direct) | Trend Vision One Attack Surface Risk Management™ consolide plus de 10 fonctionnalités de supervision et de contrôle de la cybersécurité au sein d'une même interface. Trend Micro Incorporated annonce la disponibilité de fonctionnalités de gestion des risques basées par l'IA au sein sa plateforme de cybersécurité phare. Trend Vision One™ intègre de manière transparente plus de 10 services de sécurité uniques, permettant aux équipes dédiées à la protection des instances on-premise et cloud de gérer les (...) - Produits | Prediction Cloud | ★★ | ||

| 2024-04-29 14:00:00 | De l'assistant à l'analyste: la puissance de Gemini 1.5 Pro pour l'analyse des logiciels malveillants From Assistant to Analyst: The Power of Gemini 1.5 Pro for Malware Analysis (lien direct) |

Executive Summary A growing amount of malware has naturally increased workloads for defenders and particularly malware analysts, creating a need for improved automation and approaches to dealing with this classic threat. With the recent rise in generative AI tools, we decided to put our own Gemini 1.5 Pro to the test to see how it performed at analyzing malware. By providing code and using a simple prompt, we asked Gemini 1.5 Pro to determine if the file was malicious, and also to provide a list of activities and indicators of compromise. We did this for multiple malware files, testing with both decompiled and disassembled code, and Gemini 1.5 Pro was notably accurate each time, generating summary reports in human-readable language. Gemini 1.5 Pro was even able to make an accurate determination of code that - at the time - was receiving zero detections on VirusTotal. In our testing with other similar gen AI tools, we were required to divide the code into chunks, which led to vague and non-specific outcomes, and affected the overall analysis. Gemini 1.5 Pro, however, processed the entire code in a single pass, and often in about 30 to 40 seconds. Introduction The explosive growth of malware continues to challenge traditional, manual analysis methods, underscoring the urgent need for improved automation and innovative approaches. Generative AI models have become invaluable in some aspects of malware analysis, yet their effectiveness in handling large and complex malware samples has been limited. The introduction of Gemini 1.5 Pro, capable of processing up to 1 million tokens, marks a significant breakthrough. This advancement not only empowers AI to function as a powerful assistant in automating the malware analysis workflow but also significantly scales up the automation of code analysis. By substantially increasing the processing capacity, Gemini 1.5 Pro paves the way for a more adaptive and robust approach to cybersecurity, helping analysts manage the asymmetric volume of threats more effectively and efficiently. Traditional Techniques for Automated Malware Analysis The foundation of automated malware analysis is built on a combination of static and dynamic analysis techniques, both of which play crucial roles in dissecting and understanding malware behavior. Static analysis involves examining the malware without executing it, providing insights into its code structure and unobfuscated logic. Dynamic analysis, on the other hand, involves observing the execution of the malware in a controlled environment to monitor its behavior, regardless of obfuscation. Together, these techniques are leveraged to gain a comprehensive understanding of malware. Parallel to these techniques, AI and machine learning (ML) have increasingly been employed to classify and cluster malware based on behavioral patterns, signatures, and anomalies. These methodologies have ranged from supervised learning, where models are trained on labeled datasets, to unsupervised learning for clustering, which identifies patterns without predefined labels to group similar malware. | Malware Hack Tool Vulnerability Threat Studies Prediction Cloud Conference | Wannacry | ★★★ | |

| 2024-04-29 10:49:21 | Votre incontournable AI et application de cloud-Native Appsec au RSAC 2024 Your Must-Know AI and Cloud-Native AppSec Insights at RSAC 2024 (lien direct) |

Cherchez-vous à rattraper les dernières personnes en matière d'IA et d'application native du cloud au RSAC 2024?Veracode organise une série de conférences sur notre stand avec une série de programmes au W San Francisco.Voici tous les détails.

Veracode à RSAC 2024: un aperçu

RSAC 2024 est au coin de la rue et Veracode, un fournisseur visionnaire de solutions de test de sécurité des applications natifs du cloud, sera à l'avant-garde, présentant des innovations révolutionnaires qui façonnent l'avenir de l'AppSec.

Cette année, nous sommes particulièrement ravis de présenter l'acquisition récente de Longbow Security, une décision stratégique qui renforce notre engagement à assurer une sécurité complète du code à cloud.

Selon le magazine des développeurs de l'APP, «L'intégration de Longbow dans Veracode permet aux équipes de sécurité de découvrir rapidement les actifs du cloud et des applications et d'évaluer facilement leur exposition à la menace en utilisant une enquête automatisée et une analyse des causes profondes.Longbow fournit un centralisé…

Are you looking to catch up on the latest in AI and cloud-native Application Security at RSAC 2024? Veracode is hosting a series of talks at our booth along with a series of programs at The W San Francisco. Here are all the details. Veracode at RSAC 2024: A Preview RSAC 2024 is around the corner and Veracode, a visionary provider of cloud-native Application Security testing solutions, will be at the forefront, showcasing groundbreaking innovations that are shaping the future of AppSec. This year, we are particularly excited to showcase the recent acquisition of Longbow Security, a strategic move that strengthens our commitment to providing comprehensive code-to-cloud security. According to App Developer Magazine, “The integration of Longbow into Veracode enables security teams to discover cloud and application assets quickly and easily assess their threat exposure using automated issue investigation and root cause analysis. Longbow provides a centralized… |

Threat Cloud | ★ | ||

| 2024-04-28 05:28:32 | Sécuriser le cloud, IIOT dans l'industrie 4.0 émerge cruciale pour protéger les opérations industrielles dans les environnements OT / ICS Securing cloud, IIoT in Industry 4.0 emerges crucial for protecting industrial operations across OT/ICS environments (lien direct) |

Les organisations sont de plus en plus obligées de protéger leur cloud et IIOT dans l'industrie 4.0 à travers OT / ICS (technologie opérationnelle / contrôle industriel ...

Organizations are increasingly forced to protect their cloud and IIoT in Industry 4.0 across OT/ICS (operational technology/industrial control... |

Industrial Cloud | ★★ | ||

| 2024-04-26 21:12:34 | Connords exécutif de votre client Know-your-customer executive order facing stiff opposition from cloud industry (lien direct) |

Pas de details / No more details | Cloud | ★★ | ||

| 2024-04-26 19:34:32 | CORNE CISO: sboms maléfiques;Pioneer Zero-Trust Slams Cloud Security;MITER \\'s ivanti CISO Corner: Evil SBOMs; Zero-Trust Pioneer Slams Cloud Security; MITRE\\'s Ivanti Issue (lien direct) |

Notre collection des perspectives de rapport et de l'industrie les plus pertinentes pour ceux qui guident les stratégies de cybersécurité et se sont concentrées sur SECOPS.Également inclus: mandats de licence de sécurité;un passage aux exigences de correction de quatre jours;Leçons sur OWASP pour LLMS.

Our collection of the most relevant reporting and industry perspectives for those guiding cybersecurity strategies and focused on SecOps. Also included: security license mandates; a move to four-day remediation requirements; lessons on OWASP for LLMs. |

Cloud | ★★★ | ||

| 2024-04-26 19:12:08 | Todckat APT Group Honne les tactiques d'expiltration des données, exploite les outils légitimes ToddyCat APT Group Hones Data Exfiltration Tactics, Exploits Legitimate Tools (lien direct) |

#### Targeted Geolocations - Oceania - Southeast Asia - South Asia - East Asia - Central Asia #### Targeted Industries - Government Agencies & Services - Defense ## Snapshot Kaspersky reports the APT group ToddyCat has been observed targeting governmental organizations, particularly defense-related ones in the Asia-Pacific region, with the goal of stealing sensitive information on an industrial scale. ## Description They employ various tools and techniques, including traffic tunneling and the creation of reverse SSH tunnels, to maintain constant access to compromised infrastructure. The attackers utilize disguised OpenSSH private key files, execute scripts to modify folder permissions, create SSH tunnels to redirect network traffic, and employ the SoftEther VPN package to potentially facilitate unauthorized access and data exfiltration. Additionally, they use various files and techniques, such as concealing file purposes, copying files through shared resources, and tunneling to legitimate cloud providers, to gain access to victim hosts and evade detection. The threat actors initially gain access to systems by installing servers, modifying server settings, and utilizing tools like Ngrok and Krong to redirect C2 traffic and create tunnels for unauthorized access. They also employ the FRP client, a data collection tool named "cuthead", and a tool called "WAExp" to search for and collect browser local storage files containing data from the web version of WhatsApp. The attackers demonstrate a sophisticated and evolving approach to data collection and exfiltration, utilizing multiple tools and techniques to achieve their objectives. ## Recommendations Microsoft recommends the following mitigations to reduce the impact of Information stealer threats. - Check your Office 365 email filtering settings to ensure you block spoofed emails, spam, and emails with malware. Use [Microsoft Defender for Office 365](https://learn.microsoft.com/microsoft-365/security/office-365-security/defender-for-office-365?ocid=magicti_ta_learndoc) for enhanced phishing protection and coverage against new threats and polymorphic variants. Configure Microsoft Defender for Office 365 to [recheck links on click](https://learn.microsoft.com/microsoft-365/security/office-365-security/safe-links-about?ocid=magicti_ta_learndoc) and [delete sent mail](https://learn.microsoft.com/microsoft-365/security/office-365-security/zero-hour-auto-purge?ocid=magicti_ta_learndoc) in response to newly acquired threat intelligence. Turn on [safe attachments policies](https://learn.microsoft.com/microsoft-365/security/office-365-security/safe-attachments-policies-configure?ocid=magicti_ta_learndoc) to check attachments to inbound email. - Encourage users to use Microsoft Edge and other web browsers that support SmartScreen, which identifies and blocks malicious websites, including phishing sites, scam sites, and sites that host malware. - Turn on [cloud-delivered protection](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-block-at-first-sight-microsoft-defender-antivirus?ocid=magicti_ta_learndoc) in Microsoft Defender Antivirus, or the equivalent for your antivirus product, to cover rapidly evolving attacker tools and techniques. Cloud-based machine learning protections block a majority of new and unknown variants. - Enforce MFA on all accounts, remove users excluded from MFA, and strictly [require MFA](https://learn.microsoft.com/azure/active-directory/identity-protection/howto-identity-protection-configure-mfa-policy?ocid=magicti_ta_learndoc) from all devices, in all locations, at all times. - Enable passwordless authentication methods (for example, Windows Hello, FIDO keys, or Microsoft Authenticator) for accounts that support passwordless. For accounts that still require passwords, use authenticator apps like Microsoft Authenticator for MFA. [Refer to this article](https://learn.microsoft.com/azure/active-directory/authentic | Ransomware Spam Malware Tool Threat Industrial Cloud | ★★ | ||

| 2024-04-26 18:33:10 | Accélération de la réponse aux incidents en utilisant une AI générative Accelerating incident response using generative AI (lien direct) |

Lambert Rosique and Jan Keller, Security Workflow Automation, and Diana Kramer, Alexandra Bowen and Andrew Cho, Privacy and Security Incident Response IntroductionAs security professionals, we\'re constantly looking for ways to reduce risk and improve our workflow\'s efficiency. We\'ve made great strides in using AI to identify malicious content, block threats, and discover and fix vulnerabilities. We also published the Secure AI Framework (SAIF), a conceptual framework for secure AI systems to ensure we are deploying AI in a responsible manner. Today we are highlighting another way we use generative AI to help the defenders gain the advantage: Leveraging LLMs (Large Language Model) to speed-up our security and privacy incidents workflows. IntroductionAs security professionals, we\'re constantly looking for ways to reduce risk and improve our workflow\'s efficiency. We\'ve made great strides in using AI to identify malicious content, block threats, and discover and fix vulnerabilities. We also published the Secure AI Framework (SAIF), a conceptual framework for secure AI systems to ensure we are deploying AI in a responsible manner. Today we are highlighting another way we use generative AI to help the defenders gain the advantage: Leveraging LLMs (Large Language Model) to speed-up our security and privacy incidents workflows. |

Tool Threat Industrial Cloud | ★★★ | ||

| 2024-04-26 13:00:25 | 7 Essentials Chaque gestion de la posture de sécurité des données (DSPM) doit avoir 7 Essentials Every Data Security Posture Management (DSPM) Must Have (lien direct) |

> Un effet secondaire intéressant de la prolifération du développement de logiciels natifs du cloud est les lignes floues entre les rôles des équipes Infosec et DevOps pour protéger les données de l'application et des utilisateurs.Jusqu'à récemment, DevSecops consistait principalement à sécuriser et à protéger le code, les outils utilisés dans le SDLC et l'infrastructure des applications \\ 'contre les vulnérabilités, les fuites et les erreurs de configuration potentiels.Aujourd'hui, les données sensibles ne vit plus dans des bases de données sécurisées et centralisées.Au lieu de cela, il est dispersé dans des instances fluides et amorphes sur diverses plates-formes cloud et hybrides, ce qui rend le problème de la protection des données.Si vous regardez les chiffres, l'état de la sécurité des données aujourd'hui est carrément terrifiant.[& # 8230;]

>An interesting side-effect of the proliferation of cloud-native software development is the blurred lines between the roles of InfoSec and DevOps teams in protecting application and user data. Until recently, DevSecOps was mostly about securing and protecting the code, the tools used in the SDLC, and the applications\' infrastructure from potential vulnerabilities, leaks, and misconfigurations. Today, sensitive data no longer lives in secure and centralized databases. Instead, it\'s scattered in fluid and amorphic instances on various cloud and hybrid platforms, making data protection everyone\'s problem. If you look at the numbers, the state of data security today is downright terrifying. […] |

Tool Vulnerability Cloud | ★★★ | ||

| 2024-04-25 10:00:00 | Pole Voûte: cyber-menaces aux élections mondiales Poll Vaulting: Cyber Threats to Global Elections (lien direct) |

Written by: Kelli Vanderlee, Jamie Collier

Executive Summary The election cybersecurity landscape globally is characterized by a diversity of targets, tactics, and threats. Elections attract threat activity from a variety of threat actors including: state-sponsored actors, cyber criminals, hacktivists, insiders, and information operations as-a-service entities. Mandiant assesses with high confidence that state-sponsored actors pose the most serious cybersecurity risk to elections. Operations targeting election-related infrastructure can combine cyber intrusion activity, disruptive and destructive capabilities, and information operations, which include elements of public-facing advertisement and amplification of threat activity claims. Successful targeting does not automatically translate to high impact. Many threat actors have struggled to influence or achieve significant effects, despite their best efforts. When we look across the globe we find that the attack surface of an election involves a wide variety of entities beyond voting machines and voter registries. In fact, our observations of past cycles indicate that cyber operations target the major players involved in campaigning, political parties, news and social media more frequently than actual election infrastructure. Securing elections requires a comprehensive understanding of many types of threats and tactics, from distributed denial of service (DDoS) to data theft to deepfakes, that are likely to impact elections in 2024. It is vital to understand the variety of relevant threat vectors and how they relate, and to ensure mitigation strategies are in place to address the full scope of potential activity. Election organizations should consider steps to harden infrastructure against common attacks, and utilize account security tools such as Google\'s Advanced Protection Program to protect high-risk accounts. Introduction The 2024 global election cybersecurity landscape is characterized by a diversity of targets, tactics, and threats. An expansive ecosystem of systems, administrators, campaign infrastructure, and public communications venues must be secured against a diverse array of operators and methods. Any election cybersecurity strategy should begin with a survey of the threat landscape to build a more proactive and tailored security posture. The cybersecurity community must keep pace as more than two billion voters are expected to head to the polls in 2024. With elections in more than an estimated 50 countries, there is an opportunity to dynamically track how threats to democracy evolve. Understanding how threats are targeting one country will enable us to better anticipate and prepare for upcoming elections globally. At the same time, we must also appreciate the unique context of different countries. Election threats to South Africa, India, and the United States will inevitably differ in some regard. In either case, there is an opportunity for us to prepare with the advantage of intelligence. |

Ransomware Malware Hack Tool Vulnerability Threat Legislation Cloud Technical | APT 40 APT 29 APT 28 APT 43 APT 31 APT 42 | ★★★ | |

| 2024-04-25 07:20:40 | Localsumm – L\'extension Chrome qui résume vos articles en local avec Phi-3 (lien direct) | Découvrez Localsumm, un nouvel outil open source pour générer des résumés de pages web directement dans votre navigateur. Utilisant le modèle Phi-3 de Microsoft, il offre des résumés de qualité sans nécessiter de connexion au cloud. Je vous explique comment l'installer et le configurer sur Chrome. | Cloud | ★★★ | ||

| 2024-04-24 21:21:38 | GCP-2024-023 (lien direct) | Publié: 2024-04-24 Description Description Gravité notes Les CVE suivants exposent le maillot de service Anthos aux vulnérabilités exploitables: CVE-2024-27919: HTTP / 2: épuisement de la mémoire due à l'inondation du cadre de continuation. CVE-2024-30255: HTTP / 2: épuisement du processeur en raison de l'inondation du cadre de continuation CVE-2024-32475: terminaison anormale lors de l'utilisation de \\ 'auto_sni \' avec \\ ': l'autorité \' en tête de plus de 255 caractères. CVE-2023-45288: Les cadres de continuation HTTP / 2 peuvent être utilisés pour les attaques DOS. Pour les instructions et plus de détails, consultez le Anthos Service Mesh Security Bulletin . High cve-2024-27919 CVE-2024-30255 CVE-2024-32475 CVE-2023-45288 Published: 2024-04-24Description Description Severity Notes The following CVEs expose Anthos Service Mesh to exploitable vulnerabilities: CVE-2024-27919: HTTP/2: memory exhaustion due to CONTINUATION frame flood. CVE-2024-30255: HTTP/2: CPU exhaustion due to CONTINUATION frame flood CVE-2024-32475: Abnormal termination when using \'auto_sni\' with \':authority\' header longer than 255 characters. CVE-2023-45288: HTTP/2 CONTINUATION frames can be utilized for DoS attacks. For instructions and more details, see the Anthos Service Mesh security bulletin. High CVE-2024-27919 CVE-2024-30255 CVE-2024-32475 CVE-2023-45288 | Vulnerability Cloud | |||

| 2024-04-24 13:26:05 | L'enquête Metomic Ciso révèle que 72% des CISO américains sont préoccupés Metomic CISO Survey Finds 72% of U.S. CISOs Are Concerned Generative AI Solutions Could Result In Security Breach (lien direct) |

Metomic a interrogé plus de 400 CISO pour mieux comprendre les plus grands défis que les dirigeants de la sécurité sont confrontés en 2024, ainsi que leurs principales priorités et initiatives Metomic, une solution de sécurité des données de nouvelle génération pour protéger les sensibilités sensiblesLes données de la nouvelle ère des applications Collaborative SaaS, Genai et Cloud, ont publié aujourd'hui son «enquête RESO 2024: les informations des leaders de la sécurité qui gardent les données commerciales critiques en sécurité».Metomic a interrogé plus de 400 directeurs de sécurité de l'information (...)

-

rapports spéciaux

Metomic surveyed more than 400 CISOs to better understand the biggest challenges security leaders are up against in 2024, along with their top priorities and initiatives Metomic, a next generation data security solution for protecting sensitive data in the new era of collaborative SaaS, GenAI and cloud applications, today released its “2024 CISO Survey: Insights from the Security Leaders Keeping Critical Business Data Safe.” Metomic surveyed more than 400 Chief Information Security Officers (...) - Special Reports |

Cloud | ★★★ | ||

| 2024-04-24 13:24:44 | Patch maintenant: Exploit de nuages de nuages Crushftp Zero-Day cible les orgs américains Patch Now: CrushFTP Zero-Day Cloud Exploit Targets US Orgs (lien direct) |

Un exploit pour la vulnérabilité permet aux attaquants non authentifiés d'échapper à un bac à sable de système de fichiers virtuel pour télécharger des fichiers système et potentiellement réaliser RCE.

An exploit for the vulnerability allows unauthenticated attackers to escape a virtual file system sandbox to download system files and potentially achieve RCE. |

Vulnerability Threat Cloud | ★★ | ||

| 2024-04-24 12:22:43 | Nokia transfère ses fonctions de RH mondiales vers Oracle Fusion Cloud HCM (lien direct) | Le géant mondial des télécommunications centralise et simplifie ses processus RH pour ses 80 000 collaborateurs Nokia annonce avoir déployé Oracle Fusion Cloud Human Capital Management (HCM) pour consolider 14 applications de ressources humaines différentes sur le cloud dans le cadre d'un programme de numérisation de toute l'entreprise. Avec Oracle Cloud HCM, Nokia sera en mesure de centraliser et de simplifier ses processus RH pour plus de 80 000 collaborateurs dans 115 pays. La nouvelle (...) - Business | Cloud | ★★★ | ||

| 2024-04-24 08:05:50 | Nuageux avec une chance de ransomware: des outils cloud tiers vous mettent en danger, dit omniindex Cloudy with a chance of ransomware: Third-party cloud tools are putting you at risk, says OmniIndex (lien direct) |

Il est temps de passer de notre dépendance à l'égard des outils tiers construits sur une infrastructure facilement exploitée Actuellement, une proportion écrasante d'entreprises placent leurs données sensibles entre les mains dans les mainsd'outils cloud tiers qui sont en proie à une multitude de vulnérabilités.Ceci est selon le PDG d'OmniIndex et l'expert en sécurité des données Simon Bain, qui soutient que les entreprises doivent adopter des technologies modernes ou des attaques à risque, car les attaquants de ransomware exploitent continuellement le cloud tiers (...)

-

opinion

It\'s time to move on from our reliance on third-party tools built on easily exploited infrastructure At present, an overwhelming proportion of businesses are placing their sensitive data in the hands of third-party cloud tools that are plagued by a multitude of vulnerabilities. This is according to OmniIndex CEO and data security expert Simon Bain, who argues that businesses must embrace modern technologies or risk attacks, as ransomware attackers continually exploit third-party cloud (...) - Opinion |

Ransomware Tool Vulnerability Threat Cloud | ★★★ | ||

| 2024-04-23 20:47:27 | 5 vérités dures sur l'état de la sécurité du cloud 2024 5 Hard Truths About the State of Cloud Security 2024 (lien direct) |

Dark Reading parle de la sécurité du cloud avec John Kindervag, le parrain de Zero Trust.

Dark Reading talks cloud security with John Kindervag, the godfather of zero trust. |

Cloud | ★★★ | ||

| 2024-04-23 19:38:00 | Résultats clés du rapport de sécurité du cloud 2024 Key Findings from the 2024 Cloud Security Report (lien direct) |

Découvrez comment les organisations utilisent le cloud, leurs défis de sécurité du cloud et d'autres informations du rapport de sécurité du cloud 2024

Learn how organizations are using the cloud, their cloud-security challenges, and other insights from the 2024 Cloud Security Report |

Studies Cloud | ★★★ | ||

| 2024-04-23 18:32:40 | Statistiques de laboratoire de menace de netskope pour mars 2024 Netskope Threat Labs Stats for March 2024 (lien direct) |

> Netskope Threat Labs publie un article de blog de résumé mensuel des principales menaces que nous suivons sur la plate-forme NetSkope.Cet article vise à fournir une intelligence stratégique et exploitable sur les menaces actives contre les utilisateurs d'entreprise du monde entier.Le résumé OneDrive et SharePoint étaient en haut de la liste des principales applications cloud utilisées pour les téléchargements de logiciels malveillants.Les attaquants continuent [& # 8230;]

>Netskope Threat Labs publishes a monthly summary blog post of the top threats we track on the Netskope platform. This post aims to provide strategic, actionable intelligence on active threats against enterprise users worldwide. Summary OneDrive and SharePoint were on the top of the list of top cloud apps used for malware downloads. Attackers continue […] |

Malware Threat Cloud | ★★★ | ||

| 2024-04-23 13:59:53 | Le rapport M mandiant \\ a révèle de nouvelles perspectives des cyber-enquêtes de première ligne Mandiant\\'s M-Trends Report Reveals New Insights from Frontline Cyber Investigations (lien direct) |

Mandiant, qui fait partie de Google Cloud, a publié aujourd'hui les résultats de son rapport M-Trends 2024.Maintenant dans sa 15e année, ce rapport annuel fournit une analyse des tendances experte basée sur des enquêtes et des corrections de cyber-attaques mandiantes menées en 2023. Le rapport 2024 révèle des preuves que les organisations du monde ont apporté des améliorations significatives dans leurs capacités défensives, identifiant [& # 8230;]

Le post Le rapport M mandiant \\ a révèle que de nouvelles perspectives des cyber-enquêtes de première ligne sont apparues pour la première fois sur gourou de la sécurité informatique .

Mandiant, part of Google Cloud, today released the findings of its M-Trends 2024 report. Now in its 15th year, this annual report provides expert trend analysis based on Mandiant frontline cyber attack investigations and remediations conducted in 2023. The 2024 report reveals evidence that organizations globally have made meaningful improvements in their defensive capabilities, identifying […] The post Mandiant\'s M-Trends Report Reveals New Insights from Frontline Cyber Investigations first appeared on IT Security Guru. |

Prediction Cloud | ★★★ | ||

| 2024-04-23 13:30:25 | La nouvelle version de NetWrix 1Secure accélère la détection des menaces de sécurité et sauvegarde les données sur les locaux et dans le cloud New version of Netwrix 1Secure accelerates security threat detection and safeguards data both on premises and in the cloud (lien direct) |

Cette solution SaaS audit informatique est désormais disponible dans les versions finales et MSP NetWrix, un fournisseur qui offre une cybersécurité efficace et accessible à toute organisation, a publié une nouvelle version de son facile à faire-Utiliser la solution de logiciels de vérification informatique en tant que logiciel en tant que service (SaaS), NetWrix 1Secure.Il permet une détection rapide d'activités suspectes autour des données dans l'environnement Microsoft 365, ID ENTRA (anciennement Azure AD), ainsi qu'avec Active Directory, et des serveurs de fichiers.

NetWrix (...)

-

revues de produits

This IT auditing SaaS solution is now available in end-customer and MSP versions Netwrix, a vendor that delivers effective and accessible cybersecurity to any organisation, released a new version of its easy-to-use and fast-to-deploy IT auditing software-as-a-service (SaaS) solution, Netwrix 1Secure. It enables prompt detection of suspicious activities around data across the Microsoft 365 environment, Entra ID (formerly Azure AD), as well as Active Directory, and file servers. Netwrix (...) - Product Reviews |

Threat Cloud | ★★★ | ||

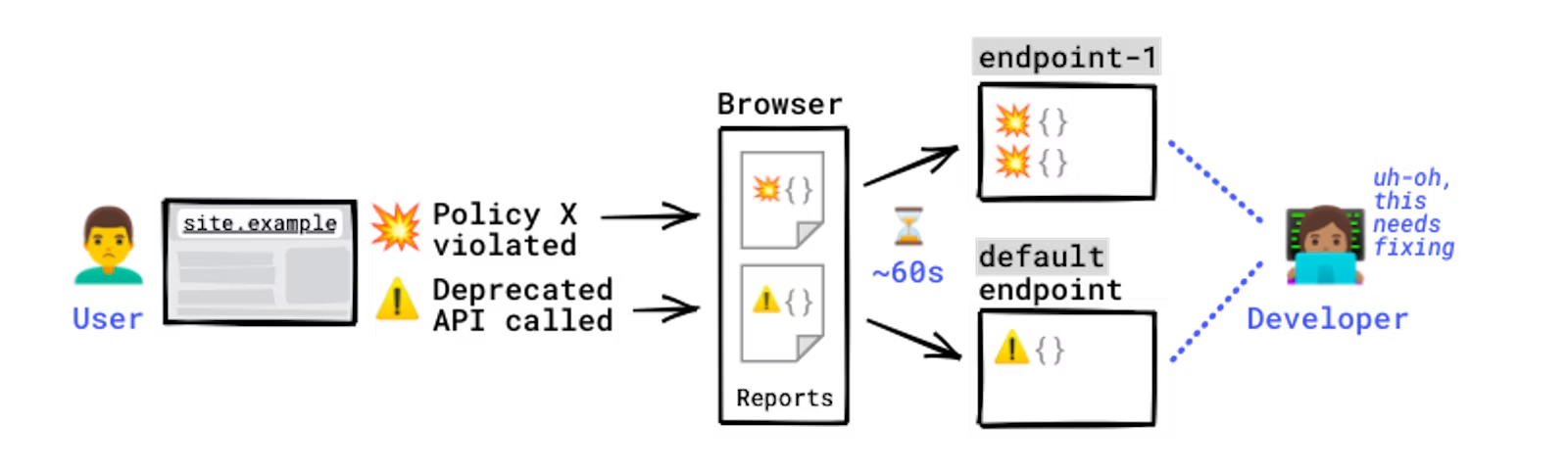

| 2024-04-23 13:15:47 | Découvrir des menaces potentielles à votre application Web en tirant parti des rapports de sécurité Uncovering potential threats to your web application by leveraging security reports (lien direct) |

Posted by Yoshi Yamaguchi, Santiago Díaz, Maud Nalpas, Eiji Kitamura, DevRel team

The Reporting API is an emerging web standard that provides a generic reporting mechanism for issues occurring on the browsers visiting your production website. The reports you receive detail issues such as security violations or soon-to-be-deprecated APIs, from users\' browsers from all over the world.

Collecting reports is often as simple as specifying an endpoint URL in the HTTP header; the browser will automatically start forwarding reports covering the issues you are interested in to those endpoints. However, processing and analyzing these reports is not that simple. For example, you may receive a massive number of reports on your endpoint, and it is possible that not all of them will be helpful in identifying the underlying problem. In such circumstances, distilling and fixing issues can be quite a challenge.

In this blog post, we\'ll share how the Google security team uses the Reporting API to detect potential issues and identify the actual problems causing them. We\'ll also introduce an open source solution, so you can easily replicate Google\'s approach to processing reports and acting on them.

How does the Reporting API work?

Some errors only occur in production, on users\' browsers to which you have no access. You won\'t see these errors locally or during development because there could be unexpected conditions real users, real networks, and real devices are in. With the Reporting API, you directly leverage the browser to monitor these errors: the browser catches these errors for you, generates an error report, and sends this report to an endpoint you\'ve specified.

How reports are generated and sent.

Errors you can monitor with the Reporting API include:

Security violations: Content-Security-Policy (CSP), Cross-Origin-Opener-Policy (COOP), Cross-Origin-Embedder-Policy (COEP)

Deprecated and soon-to-be-deprecated API calls

Browser interventions

Permissions policy

And more

For a full list of error types you can monitor, see use cases and report types.

The Reporting API is activated and configured using HTTP response headers: you need to declare the endpoint(s) you want the browser to send reports to, and which error types you want to monitor. The browser then sends reports to your endpoint in POST requests whose payload is a list of reports.

Example setup:#

How reports are generated and sent.

Errors you can monitor with the Reporting API include:

Security violations: Content-Security-Policy (CSP), Cross-Origin-Opener-Policy (COOP), Cross-Origin-Embedder-Policy (COEP)

Deprecated and soon-to-be-deprecated API calls

Browser interventions

Permissions policy

And more

For a full list of error types you can monitor, see use cases and report types.

The Reporting API is activated and configured using HTTP response headers: you need to declare the endpoint(s) you want the browser to send reports to, and which error types you want to monitor. The browser then sends reports to your endpoint in POST requests whose payload is a list of reports.

Example setup:# |

Malware Tool Vulnerability Mobile Cloud | ★★★ |

To see everything:

Our RSS (filtrered)