| Src |

Date (GMT) |

Titre |

Description |

Tags |

Stories |

Notes |

|

2023-09-25 12:15:00 |

Les cybercriminels utilisent Google Looker Studio pour héberger une arnaque cryptographique pour voler de l'argent et des informations d'identification

Cybercriminals Use Google Looker Studio to Host Crypto Scam to Steal Money and Credentials (lien direct) |

Les chercheurs en sécurité à point de contrôle ont découvert une autre attaque qui exploite des applications Web légitimespour héberger des attaques afin de contourner les scanners de sécurité.

Les chercheurs en sécurité à point de contrôle ont découvert une autre attaque qui exploite des applications Web légitimespour héberger des attaques afin de contourner les scanners de sécurité.

Security researchers at Check Point have discovered yet another attack that leverages legitimate web applications to host attacks in order to bypass security scanners.

Security researchers at Check Point have discovered yet another attack that leverages legitimate web applications to host attacks in order to bypass security scanners. |

|

|

★★

|

|

2023-09-21 19:46:21 |

Chinese Spies Infected Dozens of Networks With Thumb Drive Malware (lien direct) |

|

Malware

|

|

★★

|

|

2023-09-21 18:54:40 |

Les nouvelles règles de la SEC ajoutent des défis sur le marché de la cyber-assurance incertaine

New SEC Rules Add Challenges in Uncertain Cyber Insurance Market (lien direct) |

|

|

|

★★

|

|

2023-09-21 15:57:30 |

Acte de la fuite: les cybercriminels armes secrètes utilisent dans votre boîte de réception

Vanishing Act: The Secret Weapon Cybercriminals Use in Your Inbox (lien direct) |

|

|

|

★★

|

|

2023-09-20 20:40:49 |

Scam-As-A-Service Classiscam étend une imitation dans les attaques pour inclure plus de 250 marques

Scam-as-a-Service Classiscam Expands Impersonation in Attacks to Include Over 250 Brands (lien direct) |

|

|

|

★★

|

|

2023-09-20 20:40:46 |

Les clients de l'USPS deviennent la dernière cible du groupe de smirs chinois appelé «Triade smishs»

USPS Customers Become the Latest Target of the Chinese Smishing Group Called “Smishing Triad” (lien direct) |

Un nouveau Phishing Attack utilise un kit-ash-as-a-service pour usurper l'identité du service postal américain.

Un nouveau Phishing Attack utilise un kit-ash-as-a-service pour usurper l'identité du service postal américain.

A new SMS-based phishing attack uses a smishing kit-as-a-service to impersonate the U.S. Postal Service.

A new SMS-based phishing attack uses a smishing kit-as-a-service to impersonate the U.S. Postal Service. |

|

|

★★

|

|

2023-09-20 20:40:42 |

Des polices plus strictes mélangées à des coûts plus élevés créent un écart de cyber-assurance

Tighter Policies Mixed with Higher Costs Are Creating a Cyber Insurance Gap (lien direct) |

|

|

|

★★

|

|

2023-09-20 12:10:03 |

Les coûts de violation des données augmentent, mais les pros de la cybersécurité prennent toujours des risques

Data Breach Costs Rise, But Cybersecurity Pros Still Take Risks (lien direct) |

|

Data Breach

|

|

★★

|

|

2023-09-19 18:40:38 |

Cyber Offensive de la Chine: le directeur du FBI révèle une échelle inégalée des opérations de piratage

China\\'s Cyber Offensive: FBI Director Reveals Unmatched Scale of Hacking Operations (lien direct) |

|

|

|

★★

|

|

2023-09-19 13:00:00 |

CyberheistNews Vol 13 # 38 Pas de dés pour MGM Vegas alors qu'il lutte contre les temps d'arrêt d'attaque des ransomwares

CyberheistNews Vol 13 #38 No Dice for MGM Vegas As It Battles Ransomware Attack Downtime (lien direct) |

|

Ransomware

|

|

★★

|

|

2023-09-16 18:46:07 |

Le portefeuille Metamask de Mark Cuban \\ a drainé près de 900 000 $ en attaque de phishing présumée

Mark Cuban\\'s MetaMask wallet drained nearly $900,000 in suspected phishing attack (lien direct) |

Le propriétaire et bien connu de Dallas Mavericks, Mark Cuban, aurait perdu près de 900 000 $ dans un Phishing Attaque ciblant son portefeuille de crypto-monnaie Metamask.

Le propriétaire et bien connu de Dallas Mavericks, Mark Cuban, aurait perdu près de 900 000 $ dans un Phishing Attaque ciblant son portefeuille de crypto-monnaie Metamask.

Dallas Mavericks owner and well-known investor Mark Cuban reportedly lost nearly $900,000 in a phishing attack targeting his MetaMask cryptocurrency wallet.

Dallas Mavericks owner and well-known investor Mark Cuban reportedly lost nearly $900,000 in a phishing attack targeting his MetaMask cryptocurrency wallet. |

|

|

★★

|

|

2023-09-15 14:21:09 |

91% des professionnels de la cybersécurité ont connu des cyberattaques qui utilisent l'IA

91% of Cybersecurity Professionals Have Experienced Cyber Attacks that Use AI (lien direct) |

|

|

|

★★

|

|

2023-09-15 14:20:56 |

Une nouvelle attaque de phishing utilise l'ingénierie sociale pour imiter la police danoise nationale

New Phishing Attack Uses Social Engineering to Impersonate the National Danish Police (lien direct) |

|

|

|

★★

|

|

2023-09-15 14:20:40 |

Hacker Deepfakes Employee \\'s Voice in Phone Appel to Breach Inform Company

Hacker Deepfakes Employee\\'s Voice in Phone Call to Breach IT Company (lien direct) |

|

Cloud

|

|

★★

|

|

2023-09-15 14:20:14 |

De nouvelles escrocs usurpent les QuickBooks pour voler des titres de compétences, extraire de l'argent

New Scam Impersonates QuickBooks to Steal Credentials, Extract Money (lien direct) |

|

|

|

★★

|

|

2023-09-15 14:19:45 |

Les membres du conseil d'administration \\ 'Le manque de sensibilisation à la sécurité met les entreprises à risque de cyberattaques, trouve un rapport de Savanti

Board Members\\' Lack of Security Awareness Puts Businesses at Risk of Cyber Attacks, Finds Savanti Report (lien direct) |

|

|

|

★★

|

|

2023-09-14 20:03:51 |

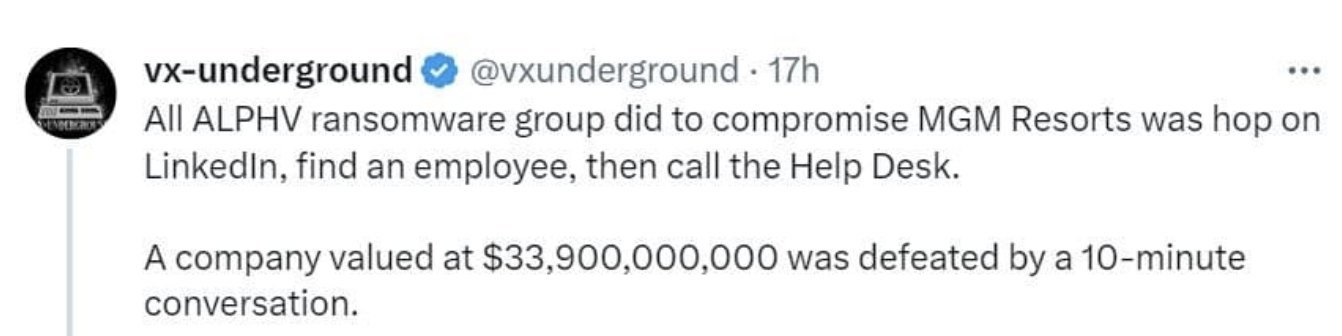

Pas de dés pour MGM Las Vegas alors qu'il lutte contre les retombées de Ransomware Attack après une arnaque de 10 minutes

No Dice for MGM Las Vegas as It Battles Fallout from Ransomware Attack After a 10-minute Vishing Scam (lien direct) |

quatre jours plus tard, 52 millions de dollars en revenus et en comptage, une cyberattaque contre MGM Resorts International, un empire de jeu de Las Vegas de 14 milliards de dollars avec des spreads d'hôtel célèbre à Hollywood comme le Bellagio, le Cosmopolitan, E Xcalibur, Louxor et le MGM Grand lui-même, a fait tomber la maison par un parfaitExemple de Vishing … a 10 minutes Appel téléphonique.

quatre jours plus tard, 52 millions de dollars en revenus et en comptage, une cyberattaque contre MGM Resorts International, un empire de jeu de Las Vegas de 14 milliards de dollars avec des spreads d'hôtel célèbre à Hollywood comme le Bellagio, le Cosmopolitan, E Xcalibur, Louxor et le MGM Grand lui-même, a fait tomber la maison par un parfaitExemple de Vishing … a 10 minutes Appel téléphonique.

Four days later, $52 million in lost revenues and counting, a cyber attack on MGM Resorts International, a $14 billion Las Vegas gaming empire with Hollywood-famous hotel spreads like the Bellagio, Cosmopolitan, Excalibur, Luxor, and the MGM Grand itself, had the house brought down by a perfect example of vishing…a 10-minute phone call.

Four days later, $52 million in lost revenues and counting, a cyber attack on MGM Resorts International, a $14 billion Las Vegas gaming empire with Hollywood-famous hotel spreads like the Bellagio, Cosmopolitan, Excalibur, Luxor, and the MGM Grand itself, had the house brought down by a perfect example of vishing…a 10-minute phone call. |

Ransomware

|

|

★★

|

|

2023-09-14 19:56:43 |

MGM subit une attaque de ransomware qui a commencé avec un simple appel d'assistance

MGM Suffers Ransomware Attack that Started with a Simple Helpdesk Call (lien direct) |

|

Ransomware

|

|

★★

|

|

2023-09-14 11:41:24 |

Quelqu'un peut-il deviner mon mot de passe du signal Wi-Fi sur mon téléphone?

Can Someone Guess My Password From the Wi-Fi Signal On My Phone? (lien direct) |

|

|

|

★★

|

|

2023-09-12 18:32:48 |

AP StyleBook Bravel compromet les informations personnelles des clients

AP Stylebook Data Breach Compromises Customer Personal Information (lien direct) |

|

Data Breach

|

|

★★★

|

|

2023-09-12 13:00:00 |

CyberheistNews Vol 13 # 37 effrayant New It Admin Attack expose votre faiblesse MFA

CyberheistNews Vol 13 #37 Scary New IT Admin Attack Exposes Your MFA Weakness (lien direct) |

|

|

|

★★★

|

|

2023-09-11 12:55:42 |

La campagne de phishing des équipes Microsoft distribue des logiciels malveillants Darkgate

Microsoft Teams Phishing Campaign Distributes DarkGate Malware (lien direct) |

|

Malware

|

|

★★

|

|

2023-09-08 12:13:59 |

Les organisations lient la rémunération des dirigeants à la performance de la cybersécurité dans l'espoir d'améliorer la protection contre les pirates

Organizations Tie Executive Pay to Cybersecurity Performance Hoping To Enhance Protection Against Hackers (lien direct) |

|

|

|

★★

|

|

2023-09-08 12:00:00 |

Pirater votre identité numérique: comment les cybercriminels peuvent et contourneront vos méthodes d'authentification

Hacking Your Digital Identity: How Cybercriminals Can and Will Get Around Your Authentication Methods (lien direct) |

|

|

|

★★

|

|

2023-09-07 12:44:27 |

Effrayant de l'attaque d'administration informatique effrayante expose votre faiblesse MFA

Scary New IT Admin Attack Exposes Your MFA Weakness (lien direct) |

|

|

|

★★

|

|

2023-09-06 12:53:21 |

Dans quelle mesure votre méthode d'authentification est-elle sécurisée?

How Secure Is Your Authentication Method? (lien direct) |

|

|

|

★★★

|

|

2023-08-31 17:59:58 |

Alerte de la fête du Travail: les attaques de phishing mobile en augmentation pour les employés éloignés

Labor Day Alert: Mobile Phishing Attacks on the Rise for Remote Employees (lien direct) |

|

|

|

★★

|

|

2023-08-31 15:06:04 |

Les clients de la crypto-monnaie FTX sont cibles des e-mails de phishing

Customers of Cryptocurrency FTX are Target of Phishing Emails (lien direct) |

Les clients de l'échange de crypto-monnaie en faillite FTX reçoivent déjà phishing e-mail après une violation de données personnelles détenues par plusieurs sociétés cryptographiques, Coindeskrapports.

Les clients de l'échange de crypto-monnaie en faillite FTX reçoivent déjà phishing e-mail après une violation de données personnelles détenues par plusieurs sociétés cryptographiques, Coindeskrapports.

Customers of the bankrupt cryptocurrency exchange FTX are already receiving phishing emails following a breach of personal data held by several crypto companies, CoinDesk reports.

Customers of the bankrupt cryptocurrency exchange FTX are already receiving phishing emails following a breach of personal data held by several crypto companies, CoinDesk reports. |

|

|

★★

|

|

2023-08-23 19:28:36 |

Les violations de données impliquant des attaques d'ingénierie sociale prennent plus de temps pour identifier et contenir

Data Breaches Involving Social Engineering Attacks Take Longer to Identify and Contain (lien direct) |

|

|

|

★★★

|

|

2023-08-23 17:10:11 |

L'ingénierie sociale est de loin le problème de cybersécurité numéro un

Social Engineering Is the Number One Cybersecurity Problem by Far (lien direct) |

La manière numéro un pour les pirates et les logiciels malveillants compromettent les personnes, les appareils et les réseaux est Génie social .Personne ne le soutient plus, mais ce n'était pas toujours connu ou discuté de cette façon.Même si l'ingénierie sociale a été la première façon dont les pirates et les logiciels malveillants exploitent les personnes et les appareils depuis le début des ordinateurs réseau, il n'était généralement pas connu ou discuté comme tel qu'il y a seulement cinq ou 10 ans.Oui, tout le monde savait que c'était un gros problème de cybersécurité, mais la plupart des gens ne savaient pas que c'était le problème numéro un… de loin.

La manière numéro un pour les pirates et les logiciels malveillants compromettent les personnes, les appareils et les réseaux est Génie social .Personne ne le soutient plus, mais ce n'était pas toujours connu ou discuté de cette façon.Même si l'ingénierie sociale a été la première façon dont les pirates et les logiciels malveillants exploitent les personnes et les appareils depuis le début des ordinateurs réseau, il n'était généralement pas connu ou discuté comme tel qu'il y a seulement cinq ou 10 ans.Oui, tout le monde savait que c'était un gros problème de cybersécurité, mais la plupart des gens ne savaient pas que c'était le problème numéro un… de loin.

The number one way that hackers and malware compromise people, devices, and networks is social engineering. No one argues that anymore, but it was not always known or discussed that way. Even though social engineering has been the number one way hackers and malware exploit people and devices since the beginning of network computers, it was not generally known or discussed as such until just five or 10 years ago. Yes, everyone knew it was a big cybersecurity problem, but most people did not know it was the number one problem…by far.

The number one way that hackers and malware compromise people, devices, and networks is social engineering. No one argues that anymore, but it was not always known or discussed that way. Even though social engineering has been the number one way hackers and malware exploit people and devices since the beginning of network computers, it was not generally known or discussed as such until just five or 10 years ago. Yes, everyone knew it was a big cybersecurity problem, but most people did not know it was the number one problem…by far. |

Malware

|

|

★★★

|

|

2023-08-23 14:35:27 |

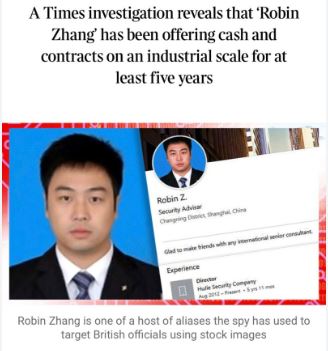

LinkedIn Deception: comment un espion chinois a trompé des milliers de responsables britanniques

LinkedIn Deception: How a Chinese Spy Tricked Thousands of UK Officials (lien direct) |

Au cours des dernières années, le cyber-espionnage a pris une nouvelle forme.Un récent Enquête Par le Times a dévoilé un chinoisL'utilisation approfondie de l'officier du renseignement \\ de LinkedIn pour cibler les responsables britanniques.Opérant sous l'alias "Robin Zhang", cet espion a attiré des milliers de fonctionnaires, de scientifiques et d'universitaires pour remettre des secrets d'État et des informations technologiques sensibles.

Au cours des dernières années, le cyber-espionnage a pris une nouvelle forme.Un récent Enquête Par le Times a dévoilé un chinoisL'utilisation approfondie de l'officier du renseignement \\ de LinkedIn pour cibler les responsables britanniques.Opérant sous l'alias "Robin Zhang", cet espion a attiré des milliers de fonctionnaires, de scientifiques et d'universitaires pour remettre des secrets d'État et des informations technologiques sensibles.

In last few years, cyber espionage has taken a new form. A recent investigation by The Times has unveiled a Chinese intelligence officer\'s extensive use of LinkedIn to target UK officials. Operating under the alias "Robin Zhang," this spy has been luring thousands of officials, scientists, and academics to hand over state secrets and sensitive technology information.

In last few years, cyber espionage has taken a new form. A recent investigation by The Times has unveiled a Chinese intelligence officer\'s extensive use of LinkedIn to target UK officials. Operating under the alias "Robin Zhang," this spy has been luring thousands of officials, scientists, and academics to hand over state secrets and sensitive technology information. |

|

|

★★★

|

|

2023-08-23 12:59:37 |

Le phishing est en tête de liste comme le vecteur d'attaque initial le plus coûteux dans les violations de données

Phishing Tops the List as the Most Costly Initial Attack Vector in Data Breaches (lien direct) |

|

|

|

★★★

|

|

2023-08-23 12:58:54 |

Les coûts de violation des données dans les soins de santé augmentent de 53% pour plus du double de la moyenne

Data Breach Costs in Healthcare Rise 53% to More than Double the Average (lien direct) |

|

Data Breach

|

|

★★★

|

|

2023-08-23 12:58:43 |

Les liens trompeurs, l'identité de marque et la tromperie d'identité en tête de la liste des tactiques d'attaque de phishing

Deceptive Links, Brand Impersonation, and Identity Deception Top the List of Phishing Attack Tactics (lien direct) |

|

|

|

★★★

|

|

2023-08-18 12:41:06 |

Rapports de Bloomberg: Attaque de phishing du code QR furtif contre la grande société d'énergie américaine

Bloomberg Reports: Stealth QR Code Phishing Attack On Major US Energy Company (lien direct) |

|

|

|

★★

|

|

2023-08-16 18:00:17 |

Ransomware attaque la montée en flèche alors que l'IA génératrice devient un outil de marchandise dans l'arsenal de l'acteur de menace

Ransomware Attacks Surge as Generative AI Becomes a Commodity Tool in the Threat Actor\\'s Arsenal (lien direct) |

|

Ransomware

Tool

Threat

|

|

★★

|

|

2023-08-16 18:00:08 |

Les plateformes de médias sociaux deviennent la moitié de toutes les cibles d'attaque de phishing

Social Media Platforms Become Half of all Phishing Attack Targets (lien direct) |

|

|

|

★★★★

|

|

2023-08-16 14:14:42 |

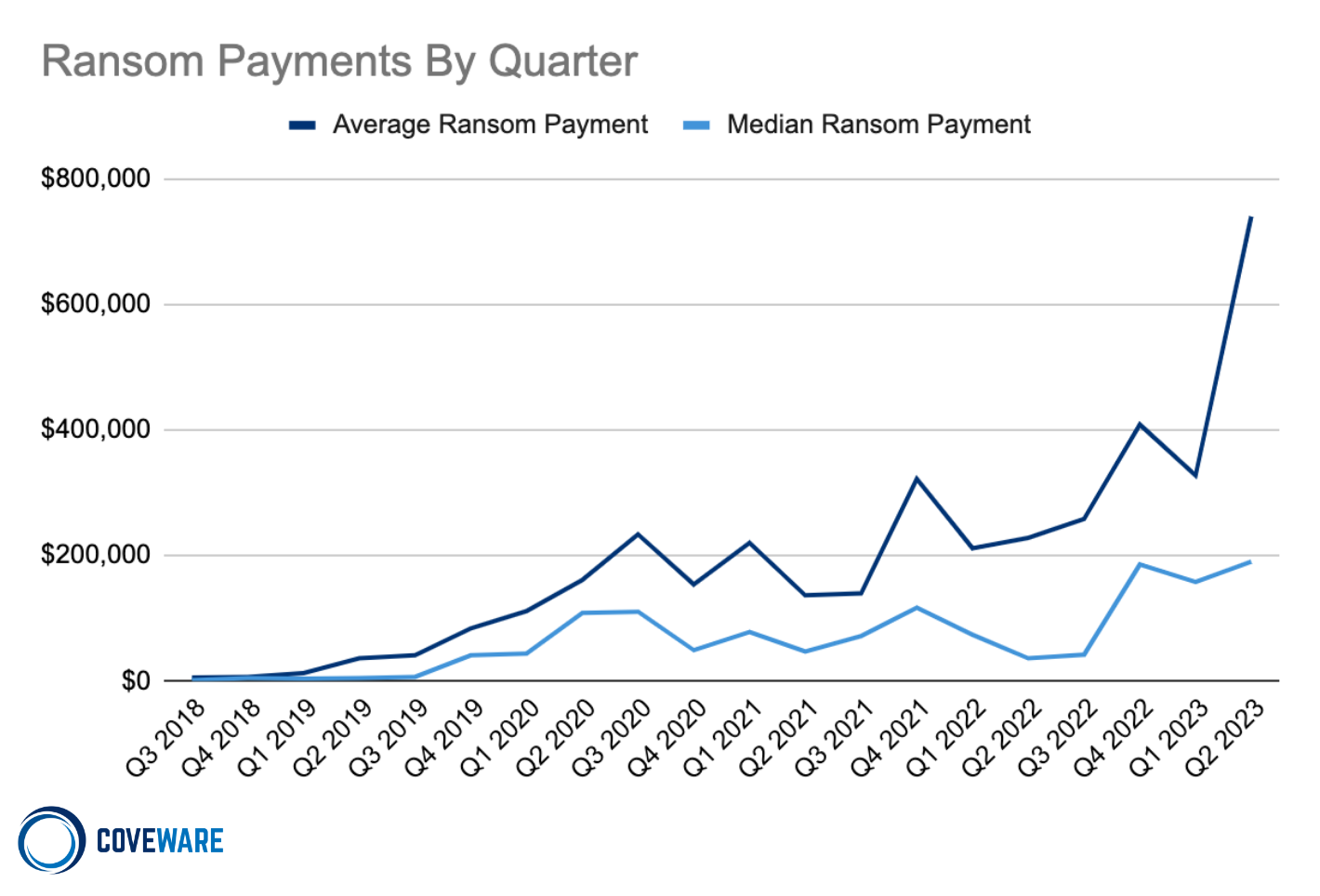

Le paradoxe de la ransomware \\: pourquoi la baisse des taux de monétisation s'accompagne de paiements de rançon en rançon - une analyse incontournable.

Ransomware\\'s Paradox: Why Falling Monetization Rates Are Accompanied by Soaring Ransom Payments - A Must-Read Analysis. (lien direct) |

|

|

|

★★

|

|

2023-08-14 14:56:30 |

Les logiciels malveillants de Gootloader utilisent l'ingénierie sociale pour cibler les cabinets d'avocats (ou leurs clients)

Gootloader Malware Uses Social Engineering to Target Law Firms (or their Clients) (lien direct) |

|

Malware

|

|

★★

|

|

2023-08-11 12:21:30 |

Comcast: 9 tentatives sur 10 pour violer les réseaux de clients commencent par un phish

Comcast: 9 out of 10 Attempts to Breach Customer Networks Start with a Phish (lien direct) |

|

|

|

★★

|

|

2023-08-10 18:39:58 |

Le rôle de l'AI \\ dans la cybersécurité: Black Hat USA 2023 révèle comment les grands modèles de langage façonnent l'avenir des attaques de phishing et de la défense

AI\\'s Role in Cybersecurity: Black Hat USA 2023 Reveals How Large Language Models Are Shaping the Future of Phishing Attacks and Defense (lien direct) |

à Black Hat USA 2023, une session dirigée par une équipe de chercheurs en sécurité, dont Fredrik Heiding, Bruce Schneier, Arun Vishwanath et Jeremy Bernstein, ont dévoilé une expérience intrigante.Ils ont testé de grands modèles de langue (LLM) pour voir comment ils ont fonctionné à la fois dans l'écriture de courriels de phishing convaincants et les détecter.Ceci est le PDF document technique . L'expérience: l'élaboration des e-mails de phishing L'équipe a testé quatre LLM commerciaux, y compris le chatppt de l'Openai \\, Bard de Google \\, Claude \\ de Google et Chatllama, dans des attaques de phishing expérimentales contre les étudiants de Harvard.L'expérience a été conçue pour voir comment la technologie de l'IA pouvait produire des leurres de phishing efficaces. Heriding, chercheur à Harvard, a souligné qu'une telle technologie a déjà eu un impact sur le paysage des menaces en facilitant la création de courriels de phishing.Il a dit: "GPT a changé cela. Vous n'avez pas besoin d'être un orateur anglais natif, vous n'avez pas besoin de faire beaucoup. Vous pouvez entrer une invite rapide avec seulement quelques points de données." L'équipe a envoyé des e-mails de phishing offrant des cartes-cadeaux Starbucks à 112 étudiants, en comparant Chatgpt avec un modèle non AI appelé V-Triad.Les résultats ont montré que l'e-mail V-Triad était le plus efficace, avec un taux de clic de 70%, suivi d'une combinaison V-Triad-Chatgpt à 50%, Chatgpt à 30% et le groupe témoin à 20%. Cependant, dans une autre version du test, Chatgpt a fonctionné beaucoup mieux, avec un taux de clic de près de 50%, tandis que la combinaison V-Triad-Chatgpt a mené avec près de 80%.Heriding a souligné qu'un LLM non formé et à usage général a pu créer rapidement des attaques de phishing très efficaces. Utilisation de LLMS pour la détection de phishing La deuxième partie de l'expérience s'est concentrée sur l'efficacité des LLM pour déterminer l'intention des e-mails suspects.L'équipe a utilisé les e-mails de Starbucks de la première partie de l'expérience et a demandé aux LLM de déterminer l'intention, qu'elle ait été composée par un humain ou une IA, d'identifier tout aspect suspect et d'offrir des conseils sur la façon de répondre. Les résultats étaient à la fois surprenants et encourageants.Les modèles avaient des taux de réussite élevés dans l'identification des e-mails marketing, mais ont eu des difficultés avec l'intention des e-mails de phishing V-Triad et Chatgpt.Ils se sont mieux comportés lorsqu'ils sont chargés d'identifier le contenu suspect, les résultats de Claude \\ étant mis en évidence pour non seulement pour obtenir des résultats élevés dans les tests de détection mais aussi fournir des conseils judicieux pour les utilisateurs. La puissance de phishing de LLMS Dans l'ensemble, Heriding a conclu que les LLMS prêtesété formé sur toutes les données de sécurité.Il a déclaré: "C'est vraiment quelque chose que tout le monde peut utiliser en ce moment. C'est assez puissant." L'expér

à Black Hat USA 2023, une session dirigée par une équipe de chercheurs en sécurité, dont Fredrik Heiding, Bruce Schneier, Arun Vishwanath et Jeremy Bernstein, ont dévoilé une expérience intrigante.Ils ont testé de grands modèles de langue (LLM) pour voir comment ils ont fonctionné à la fois dans l'écriture de courriels de phishing convaincants et les détecter.Ceci est le PDF document technique . L'expérience: l'élaboration des e-mails de phishing L'équipe a testé quatre LLM commerciaux, y compris le chatppt de l'Openai \\, Bard de Google \\, Claude \\ de Google et Chatllama, dans des attaques de phishing expérimentales contre les étudiants de Harvard.L'expérience a été conçue pour voir comment la technologie de l'IA pouvait produire des leurres de phishing efficaces. Heriding, chercheur à Harvard, a souligné qu'une telle technologie a déjà eu un impact sur le paysage des menaces en facilitant la création de courriels de phishing.Il a dit: "GPT a changé cela. Vous n'avez pas besoin d'être un orateur anglais natif, vous n'avez pas besoin de faire beaucoup. Vous pouvez entrer une invite rapide avec seulement quelques points de données." L'équipe a envoyé des e-mails de phishing offrant des cartes-cadeaux Starbucks à 112 étudiants, en comparant Chatgpt avec un modèle non AI appelé V-Triad.Les résultats ont montré que l'e-mail V-Triad était le plus efficace, avec un taux de clic de 70%, suivi d'une combinaison V-Triad-Chatgpt à 50%, Chatgpt à 30% et le groupe témoin à 20%. Cependant, dans une autre version du test, Chatgpt a fonctionné beaucoup mieux, avec un taux de clic de près de 50%, tandis que la combinaison V-Triad-Chatgpt a mené avec près de 80%.Heriding a souligné qu'un LLM non formé et à usage général a pu créer rapidement des attaques de phishing très efficaces. Utilisation de LLMS pour la détection de phishing La deuxième partie de l'expérience s'est concentrée sur l'efficacité des LLM pour déterminer l'intention des e-mails suspects.L'équipe a utilisé les e-mails de Starbucks de la première partie de l'expérience et a demandé aux LLM de déterminer l'intention, qu'elle ait été composée par un humain ou une IA, d'identifier tout aspect suspect et d'offrir des conseils sur la façon de répondre. Les résultats étaient à la fois surprenants et encourageants.Les modèles avaient des taux de réussite élevés dans l'identification des e-mails marketing, mais ont eu des difficultés avec l'intention des e-mails de phishing V-Triad et Chatgpt.Ils se sont mieux comportés lorsqu'ils sont chargés d'identifier le contenu suspect, les résultats de Claude \\ étant mis en évidence pour non seulement pour obtenir des résultats élevés dans les tests de détection mais aussi fournir des conseils judicieux pour les utilisateurs. La puissance de phishing de LLMS Dans l'ensemble, Heriding a conclu que les LLMS prêtesété formé sur toutes les données de sécurité.Il a déclaré: "C'est vraiment quelque chose que tout le monde peut utiliser en ce moment. C'est assez puissant." L'expér |

Tool

Threat

|

ChatGPT

ChatGPT

|

★★

|

|

2023-08-10 15:44:01 |

Chapeau noir: "cinq cyber phases de la guerre hybride de la Russie"

Black Hat: "Five cyber phases of Russia\\'s hybrid war" (lien direct) |

|

|

|

★★

|

|

2023-08-09 17:55:02 |

Les nouvelles exigences de mot de passe PCI pourraient être l'impulsion pour les escroqueries de récolte des informations d'identification

New PCI Password Requirements Could Be the Impetus for Credential Harvesting Scams (lien direct) |

|

|

|

★★

|

|

2023-08-08 12:36:07 |

5 façons intrigantes de l'IA change le paysage des cyberattaques

5 Intriguing Ways AI Is Changing the Landscape of Cyber Attacks (lien direct) |

|

|

|

★★

|

|

2023-08-08 12:00:00 |

[Infographie] Q2 2023 Résultats des tests de phishing de premier clique

[INFOGRAPHIC] Q2 2023 Top-Clicked Phishing Test Results Favor HR-Related Subjects (lien direct) |

|

|

|

★★

|

|

2023-08-07 11:39:14 |

Les attaques d'extorsion de vol de données augmentent de 25% en seulement un quart et prennent la première place d'attaque

Data Theft Extortion Attacks Rise 25 Percent in Just One Quarter and Take Top Attack Spot (lien direct) |

|

|

|

★★

|

|

2023-08-07 11:39:05 |

Les attaques de phishing continuent d'utiliser les pièces jointes car les fichiers HTML contenant Java dominent

Phishing Attacks Continue to Use Attachments as HTML Files Containing Java Dominate (lien direct) |

|

|

|

★★

|

|

2023-08-06 14:22:10 |

Les pirates russes ont violé les agences gouvernementales \\ 'MFA utilisant des équipes Microsoft: votre entreprise est-elle la prochaine?

Russian Hackers Breached Government Agencies\\' MFA Using Microsoft Teams: Is Your Business Next? (lien direct) |

récent de Microsoft \\ Article de blog Les sourcils ont haussé les sourcils à travers la communauté de la cybersécurité.Les pirates d'État liés à la Russie, connus sous le nom d'APT29 ou confortable, ont exécuté des attaques de phishing «hautement ciblées» via la plate-forme des équipes de Microsoft \\.Ce sont les mêmes pirates derrière l'historique Solarwinds Hack en 2020 et la violation de 2016 du Comité national démocrate. La méthode était à la fois sophistiquée et alarmante.En compromettant les comptes Microsoft 365 appartenant à des petites entreprises, les pirates ont créé des domaines pour tromper leurs cibles via des messages Microsoft Teams.Ils ont engagé des utilisateurs et obtenu l'approbation des invites en MFA, contournant ce qui est généralement considéré comme une mesure de sécurité robuste. & Nbsp;

récent de Microsoft \\ Article de blog Les sourcils ont haussé les sourcils à travers la communauté de la cybersécurité.Les pirates d'État liés à la Russie, connus sous le nom d'APT29 ou confortable, ont exécuté des attaques de phishing «hautement ciblées» via la plate-forme des équipes de Microsoft \\.Ce sont les mêmes pirates derrière l'historique Solarwinds Hack en 2020 et la violation de 2016 du Comité national démocrate. La méthode était à la fois sophistiquée et alarmante.En compromettant les comptes Microsoft 365 appartenant à des petites entreprises, les pirates ont créé des domaines pour tromper leurs cibles via des messages Microsoft Teams.Ils ont engagé des utilisateurs et obtenu l'approbation des invites en MFA, contournant ce qui est généralement considéré comme une mesure de sécurité robuste. & Nbsp;

Microsoft\'s recent blog post raised eyebrows through the cybersecurity community. State-backed hackers linked to Russia, known as APT29 or Cozy Bear, have executed “highly targeted” phishing attacks through Microsoft\'s Teams platform. These are the same hackers behind the historic SolarWinds hack in 2020 and the 2016 breach of the Democratic National Committee.The method was both sophisticated and alarmingly simple. By compromising Microsoft 365 accounts owned by small businesses, the hackers created domains to deceive their targets through Microsoft Teams messages. They engaged users and elicited approval of MFA prompts, bypassing what is usually considered a robust security measure.

Microsoft\'s recent blog post raised eyebrows through the cybersecurity community. State-backed hackers linked to Russia, known as APT29 or Cozy Bear, have executed “highly targeted” phishing attacks through Microsoft\'s Teams platform. These are the same hackers behind the historic SolarWinds hack in 2020 and the 2016 breach of the Democratic National Committee.The method was both sophisticated and alarmingly simple. By compromising Microsoft 365 accounts owned by small businesses, the hackers created domains to deceive their targets through Microsoft Teams messages. They engaged users and elicited approval of MFA prompts, bypassing what is usually considered a robust security measure. |

|

APT 29

APT 29

|

★★★★

|

|

2023-08-02 18:46:03 |

Le besoin urgent de cyber-résilience dans les soins de santé

The Urgent Need For Cyber Resilience in Healthcare (lien direct) |

|

Ransomware

|

|

★★

|

|

2023-08-02 12:52:08 |

Bad Actor utilise un faux chat Android pour installer des logiciels malveillants

Bad Actor Uses Fake Android Chat to Install Malware (lien direct) |

|

Malware

|

|

★★

|