What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-03-08 13:01:00 | Prison Breakaway (lien direct) | - Article rédigé par l'ami Remouk (DansTonChat) – Merci à lui -- Contient des liens affiliés Amazon - Imaginez-vous participer à une audition, pour faire le spectacle le plus impressionnant de la planète ! Sauf que votre Yo-Yo mange le costume de l’empereur Eddie, qui se retrouve en calebut’ devant … Suite | Legislation | ★★★ | ||

| 2024-03-07 14:57:39 | Comment le géant du logiciel Workday stimule la législation de l'État pour réglementer l'IA How software giant Workday is driving state legislation to regulate AI (lien direct) |

Les géants de la technologie ont cessé ces derniers mois, les législateurs des États-Unis ont des projets de loi adaptés à l'industrie pour réglementer l'intelligence artificielle, empruntant au livre de jeu d'Amazon \\ dans la rédaction de la législation sur la confidentialité des données qui est devenue un «modèle» dans plusieurs des États qui l'ont ainsiloin adopté de telles lois.Une entreprise, la puissance mondiale des logiciels de ressources humaines et d'analyse

Les géants de la technologie ont cessé ces derniers mois, les législateurs des États-Unis ont des projets de loi adaptés à l'industrie pour réglementer l'intelligence artificielle, empruntant au livre de jeu d'Amazon \\ dans la rédaction de la législation sur la confidentialité des données qui est devenue un «modèle» dans plusieurs des États qui l'ont ainsiloin adopté de telles lois.Une entreprise, la puissance mondiale des logiciels de ressources humaines et d'analyse

Tech giants have in recent months been helping state legislators craft industry-friendly bills to regulate artificial intelligence, borrowing from Amazon\'s playbook in writing data privacy legislation that went on to become a “model” in several of the states that have so far passed such laws. One company, the global human resources and analytics software powerhouse

Tech giants have in recent months been helping state legislators craft industry-friendly bills to regulate artificial intelligence, borrowing from Amazon\'s playbook in writing data privacy legislation that went on to become a “model” in several of the states that have so far passed such laws. One company, the global human resources and analytics software powerhouse |

Legislation | ★★ | ||

| 2024-03-07 14:01:45 | L'avenir de la cybersécurité à l'ère de l'IA génératrice: idées et projections d'une recherche ESG récente The Future of Cybersecurity in the Age of Generative AI: Insights and Projections from a recent ESG research (lien direct) |

> Faits saillants principaux: les professionnels de la sécurité expriment l'optimisme prudent quant au potentiel de l'IA génératif pour renforcer les défenses de la cybersécurité, reconnaissant sa capacité à améliorer l'efficacité opérationnelle et la réponse aux menaces.Les organisations développent de manière proactive des structures de gouvernance pour une IA générative, reconnaissant l'importance d'établir des politiques robustes et des mécanismes d'application pour atténuer les risques associés.L'IA générative devrait devenir un facteur clé dans les décisions d'achat de cybersécurité d'ici la fin de 2024, avec ses applications qui devraient être omniprésentes entre les opérations de sécurité, soulignant le changement vers des solutions de cybersécurité plus intégrées à l'IA.& # 160;À mesure que le paysage numérique évolue, le domaine de la cybersécurité aussi, maintenant [& # 8230;]

>Main Highlights: Security professionals express cautious optimism about the potential of generative AI to bolster cybersecurity defenses, acknowledging its ability to enhance operational efficiency and threat response. Organizations are proactively developing governance structures for generative AI, recognizing the importance of establishing robust policies and enforcement mechanisms to mitigate associated risks. Generative AI is predicted to become a key factor in cybersecurity purchasing decisions by the end of 2024, with its applications expected to be pervasive across security operations, emphasizing the shift towards more AI-integrated cybersecurity solutions. As the digital landscape evolves, so does the domain of cybersecurity, now standing […] |

Threat Legislation | ★★ | ||

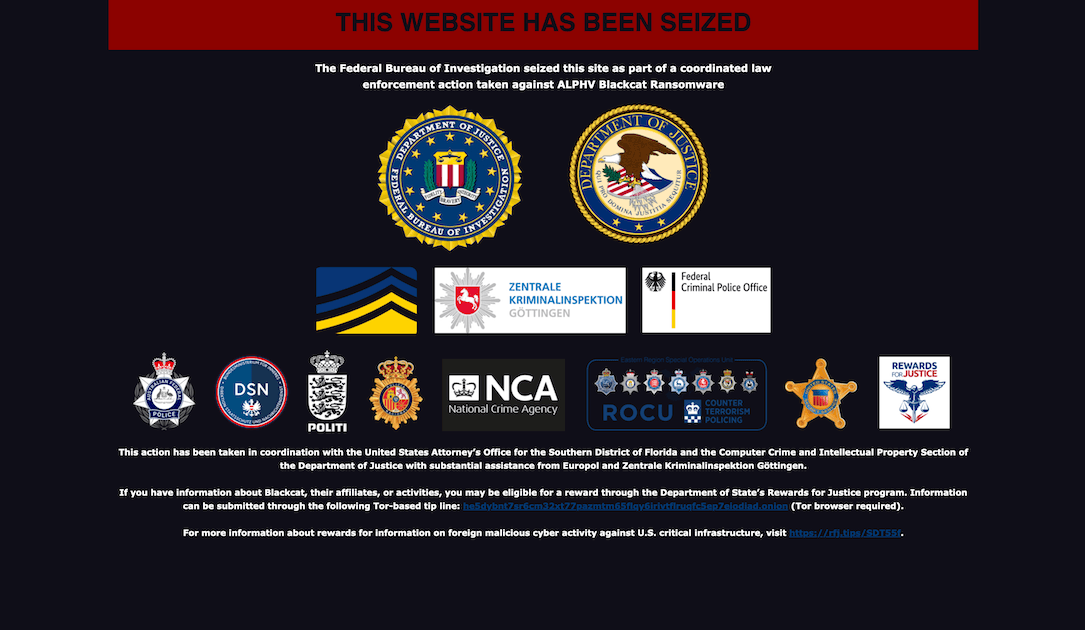

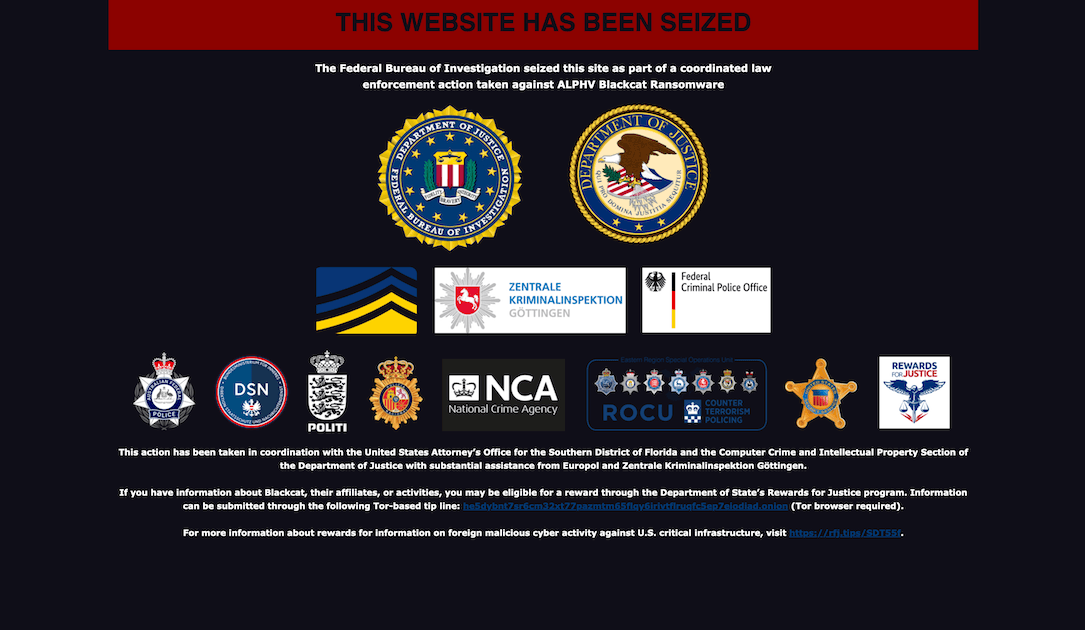

| 2024-03-06 20:33:00 | Arnaque de sortie: Blackcat Ransomware Group disparaît après un paiement de 22 millions de dollars Exit Scam: BlackCat Ransomware Group Vanishes After $22 Million Payout (lien direct) |

Les acteurs de la menace derrière le & nbsp; BlackCat Ransomware & NBSP; ont fermé leur site Web Darknet et ont probablement tiré une arnaque de sortie après avoir téléchargé une bannière de crise d'application de la loi.

"Alphv / Blackcat n'a pas été saisi. Ils sont de sortie en escroquerie leurs sociétés affiliées", a déclaré le chercheur en sécurité Fabian Wosar & NBSP;"Il est manifestement évident lorsque vous vérifiez le code source du nouvel avis de retrait."

"Là

The threat actors behind the BlackCat ransomware have shut down their darknet website and likely pulled an exit scam after uploading a bogus law enforcement seizure banner. "ALPHV/BlackCat did not get seized. They are exit scamming their affiliates," security researcher Fabian Wosar said. "It is blatantly obvious when you check the source code of the new takedown notice." "There |

Ransomware Threat Legislation | ★★★★ | ||

| 2024-03-06 18:11:17 | Europol, DOJ, NCA nie la participation dans la récente fermeture alphv / blackcat \\ '\\' Europol, DOJ, NCA deny involvement in recent AlphV/BlackCat \\'shutdown\\' (lien direct) |

Plusieurs des organismes d'application de la loi impliqués dans le retrait de l'un des groupes de ransomware les plus prolifiques ont nié la participation à un nouvel avis publié sur le site de fuite du gang - ajoutant du poids derrière des rumeurs d'experts et de cybercriminels que le groupe tentait de transportersur une arnaque de sortie élaborée.Le ministère américain de la Justice,

Plusieurs des organismes d'application de la loi impliqués dans le retrait de l'un des groupes de ransomware les plus prolifiques ont nié la participation à un nouvel avis publié sur le site de fuite du gang - ajoutant du poids derrière des rumeurs d'experts et de cybercriminels que le groupe tentait de transportersur une arnaque de sortie élaborée.Le ministère américain de la Justice,

Several of the law enforcement agencies involved in the takedown of one of the most prolific ransomware groups denied involvement in a new notice posted to the gang\'s leak site - adding weight behind rumors from experts and cybercriminals that the group was attempting to carry out an elaborate exit scam. The U.S. Justice Department,

Several of the law enforcement agencies involved in the takedown of one of the most prolific ransomware groups denied involvement in a new notice posted to the gang\'s leak site - adding weight behind rumors from experts and cybercriminals that the group was attempting to carry out an elaborate exit scam. The U.S. Justice Department, |

Ransomware Legislation | ★★★★ | ||

| 2024-03-06 12:06:21 | Surveillance à travers des notifications push Surveillance through Push Notifications (lien direct) |

Le Washington Post est reportage sur le FBI, l'utilisation croissante des données de notification push & # 8212; & # 8221; push tokens & # 8221; & # 8212; pour identifier les personnes.La police peut demander ces données à des entreprises comme Apple et Google sans mandat.

La technique d'investigation remonte à des années.Les ordonnances judiciaires qui ont été rendues en 2019 à Apple et Google ont exigé que les entreprises remettent des informations sur les comptes identifiés par des tokens push liés à des partisans présumés du groupe terroriste de l'État islamique.

Mais la pratique n'a pas été largement comprise avant décembre, lorsque le sénateur Ron Wyden (D-Ore.), Dans un ...

The Washington Post is reporting on the FBI’s increasing use of push notification data—”push tokens”—to identify people. The police can request this data from companies like Apple and Google without a warrant. The investigative technique goes back years. Court orders that were issued in 2019 to Apple and Google demanded that the companies hand over information on accounts identified by push tokens linked to alleged supporters of the Islamic State terrorist group. But the practice was not widely understood until December, when Sen. Ron Wyden (D-Ore.), in a ... |

Legislation | ★★★ | ||

| 2024-03-06 01:05:06 | Faits saillants hebdomadaires d'osint, 4 mars 2024 Weekly OSINT Highlights, 4 March 2024 (lien direct) |

## Weekly OSINT Highlights, 4 March 2024 Ransomware loomed large in cyber security research news this week, with our curated OSINT featuring research on Abyss Locker, BlackCat, and Phobos. Phishing attacks, information stealers, and spyware are also in the mix, highlighting the notable diversity in the cyber threat landscape. The OSINT reporting this week showcases the evolving tactics of threat actors, with operators increasingly employing multifaceted strategies across different operating systems. Further, the targets of these attacks span a wide range, from civil society figures targeted by spyware in the Middle East and North Africa to state and local governments victimized by ransomware. The prevalence of attacks on sectors like healthcare underscores the significant impact on critical infrastructure and the potential for substantial financial gain through ransom payments. 1. [**Abyss Locker Ransomware Evolution and Tactics**](https://ti.defender.microsoft.com/articles/fc80abff): Abyss Locker ransomware, derived from HelloKitty, exfiltrates victim data before encryption and targets Windows systems, with a subsequent Linux variant observed. Its capabilities include deleting backups and employing different tactics for virtual machines, indicating a growing sophistication in ransomware attacks. 2. [**ALPHV Blackcat Ransomware-as-a-Service (RaaS)**:](https://ti.defender.microsoft.com/articles/b85e83eb) The FBI and CISA warn of ALPHV Blackcat RaaS, which targets multiple sectors, particularly healthcare. Recent updates to ALPHV Blackcat include improved defense evasion, encryption capabilities for Windows and Linux, reflecting the increasing sophistication in ransomware operations. 3. [**Phobos RaaS Model**](https://ti.defender.microsoft.com/articles/ad1bfcb4): Phobos ransomware, operating as a RaaS model, frequently targets state and local governments. Its use of accessible open-source tools enhances its popularity among threat actors, emphasizing the ease of deployment and customization for various environments. 4. [**TimbreStealer Phishing Campaign**](https://ti.defender.microsoft.com/articles/b61544ba): Talos identifies a phishing campaign distributing TimbreStealer, an information stealer disguised as Mexican tax-related themes. The threat actor was previously associated with banking trojans, underscoring the adaptability and persistence of malicious actors. 5. [**Nood RAT Malware Features and Stealth**](https://ti.defender.microsoft.com/articles/cc509147): ASEC uncovers Nood RAT, a Linux-based variant of Gh0st RAT, equipped with encryption and disguised as legitimate software. The malware\'s flexibility in binary creation and process naming underscores the threat actor\'s intent to evade detection and carry out malicious activities with sophistication. 6. [**Predator Spyware Infrastructure and Targeting**](https://ti.defender.microsoft.com/articles/7287eb1b): The Insikt Group\'s discovery highlights the widespread use of Predator spyware, primarily targeting journalists, politicians, and activists in various countries. Despite its purported use for counterterrorism and law enforcement, Predator is employed by threat actors outside these contexts, posing significant privacy and safety risks. ## Learn More For the latest security research from the Microsoft Threat Intelligence community, check out the Microsoft Threat Intelligence Blog: [https://aka.ms/threatintelblog](https://aka.ms/threatintelblog) and the following blog posts: - [Ransomware as a service: Understanding the cybercrime gig economy and how to protect yourself](https://www.microsoft.com/en-us/security/blog/2022/05/09/ransomware-as-a-service-understanding-the-cybercrime-gig-economy-and-how-to-protect-yourself/?ocid=magicti_ta_blog#defending-against-ransomware) Microsoft customers can use the following reports in Microsoft Defender Threat Intelligence to get the most up-to-date information about the threat actor, malicious activity, and techniques discussed in this summary. The following | Ransomware Spam Malware Tool Threat Legislation Medical | ★★★★ | ||

| 2024-03-05 21:55:11 | Le vétérinaire de l'armée déborde des secrets nationaux à une fausse petite amie ukrainienne Army Vet Spills National Secrets to Fake Ukrainian Girlfriend (lien direct) |

Le lieutenant-colonel de l'armée américaine à la retraite risque jusqu'à 10 ans de prison s'il était reconnu coupable de partager des informations secrètes sur la guerre de Russie-Ukraine avec un escroc se faisant passer pour un lien romantique.

The retired US Army lieutenant colonel faces up to 10 years in prison if convicted of sharing secret information about the Russia-Ukraine war with a scammer posing as romantic connection. |

Legislation | ★★★ | ||

| 2024-03-05 15:58:00 | US Sanctions Predator Spyware Makers pour cibler les fonctionnaires de Gov \\ ' US sanctions Predator spyware makers for targeting gov\\'t officials (lien direct) |

Le gouvernement américain a annoncé mardi des sanctions contre deux personnes et cinq entités liées aux logiciels espions de Predator, quelques jours seulement après l'entreprise derrière l'outil a supprimé l'infrastructure en réponse à Nouvelles recherches sur ses opérations .Le département du Trésor a déclaré qu'il sanctionnait des personnes et des entités liées au consortium d'impression commerciale Intellexa - une tenue

Le gouvernement américain a annoncé mardi des sanctions contre deux personnes et cinq entités liées aux logiciels espions de Predator, quelques jours seulement après l'entreprise derrière l'outil a supprimé l'infrastructure en réponse à Nouvelles recherches sur ses opérations .Le département du Trésor a déclaré qu'il sanctionnait des personnes et des entités liées au consortium d'impression commerciale Intellexa - une tenue

The U.S. government announced sanctions on Tuesday against two people and five entities tied to Predator spyware, just days after the company behind the tool took down infrastructure in response to new research about its operations. The Treasury Department said it sanctioned people and entities connected to the Intellexa Commercial Spyware Consortium - a holding

The U.S. government announced sanctions on Tuesday against two people and five entities tied to Predator spyware, just days after the company behind the tool took down infrastructure in response to new research about its operations. The Treasury Department said it sanctioned people and entities connected to the Intellexa Commercial Spyware Consortium - a holding |

Tool Legislation Commercial | ★★★ | ||

| 2024-03-05 15:30:00 | La police sud-coréenne développe un outil de détection DeepFake avant les élections d'avril South Korean Police Develops Deepfake Detection Tool Ahead of April Elections (lien direct) |

Avec une efficacité revendiquée de 80%, le nouvel outil de détection d'IA sera utilisé pour informer la police lors d'enquêtes criminelles

With a claimed 80% efficiency, the new AI detection tool will be used to inform the police during criminal investigations |

Tool Legislation | ★★★ | ||

| 2024-03-04 09:30:00 | Marché de la drogue et de la cybercriminalité éclaté par des flics allemands Drugs and Cybercrime Market Busted By German Cops (lien direct) |

La police allemande a démantelé le plus grand marché souterrain du pays: CrimeMarket

German police have dismantled the country\'s largest underground marketplace: Crimemarket |

Legislation | ★★★ | ||

| 2024-03-04 03:15:10 | La réclamation contestée de Lockbit \\ est une nouvelle rançon suggère qu'elle a été bien entravée LockBit\\'s contested claim of fresh ransom payment suggests it\\'s been well hobbled (lien direct) |

Aussi: CISA avertit que les atténuations ivanti vuln pourraient ne pas fonctionner, Saml Hijack n'a pas besoin d'adfJ'ai été occupé dans les dix jours qui ont suivi une opération internationale d'application de la loi ont abattu bon nombre de ses systèmes.Mais malgré sa posture, le gang aurait pu souffrir plus que ce qu'il a laissé.…

ALSO: CISA warns Ivanti vuln mitigations might not work, SAML hijack doesn\'t need ADFS, and crit vulns Infosec in brief The infamous LockBit ransomware gang has been busy in the ten days since an international law enforcement operation took down many of its systems. But despite its posturing, the gang might have suffered more than it\'s letting on.… |

Ransomware Legislation | ★★★ | ||

| 2024-03-02 12:25:19 | Le suspect de la fuite du Pentagone Jack Teixeira devrait plaider coupable dans l'affaire fédérale Pentagon Leak Suspect Jack Teixeira Expected to Plead Guilty in Federal Case (lien direct) |

> Le gardien national d'Air accusé d'avoir divulgué des documents militaires hautement classifiés sur les réseaux sociaux devrait plaider coupable dans son affaire fédérale.

>The Air National Guardsman accused of leaking highly classified military documents on social media is expected to plead guilty in his federal case. |

Legislation | ★★★ | ||

| 2024-03-02 11:53:00 | Les ordonnances du tribunal américain NSO ne remettent pas le code spyware de Pegasus à WhatsApp U.S. Court Orders NSO Group to Hand Over Pegasus Spyware Code to WhatsApp (lien direct) |

Un juge américain a ordonné au groupe NSO de remettre son code source pour & nbsp; Pegasus & nbsp; et d'autres produits à méta dans le cadre du litige en cours du géant des médias sociaux contre le fournisseur d'espionnage israélien.

La décision & nbsp; qui marque une victoire juridique majeure pour Meta, qui a déposé le procès & nbsp; en octobre 2019 pour avoir utilisé son infrastructure à & nbsp; distribuer le logiciel espion & nbsp; à approximativement

A U.S. judge has ordered NSO Group to hand over its source code for Pegasus and other products to Meta as part of the social media giant\'s ongoing litigation against the Israeli spyware vendor. The decision, which marks a major legal victory for Meta, which filed the lawsuit in October 2019 for using its infrastructure to distribute the spyware to approximately |

Legislation | ★★★ | ||

| 2024-03-01 00:01:42 | Le programme britannique impliquant une surveillance électronique des migrants pourrait être illégal, dit le régulateur de données UK program involving electronic monitoring of migrants could be unlawful, data regulator says (lien direct) |

Le régulateur de protection des données du Royaume-Uni a censuré le ministère de l'Intérieur - le ministère ministériel responsable de l'immigration, de la sécurité et de la justice - pour son programme pilote qui nécessitait jusqu'à 600 migrants pour porter des étiquettes de surveillance électronique à des fins de suivi.Le régulateur, connu sous le nom de Office (ICO) du commissaire à l'information, a annoncé vendredi qu'il avait publié un «avis d'application»

Le régulateur de protection des données du Royaume-Uni a censuré le ministère de l'Intérieur - le ministère ministériel responsable de l'immigration, de la sécurité et de la justice - pour son programme pilote qui nécessitait jusqu'à 600 migrants pour porter des étiquettes de surveillance électronique à des fins de suivi.Le régulateur, connu sous le nom de Office (ICO) du commissaire à l'information, a annoncé vendredi qu'il avait publié un «avis d'application»

The UK\'s data protection regulator censured the Home Office - the ministerial department responsible for immigration, security and justice - for its pilot program that required up to 600 migrants to wear electronic monitoring tags for tracking purposes. The regulator, known as the Information Commissioner\'s Office (ICO), announced Friday that it issued an “enforcement notice”

The UK\'s data protection regulator censured the Home Office - the ministerial department responsible for immigration, security and justice - for its pilot program that required up to 600 migrants to wear electronic monitoring tags for tracking purposes. The regulator, known as the Information Commissioner\'s Office (ICO), announced Friday that it issued an “enforcement notice” |

Legislation | ★★★ | ||

| 2024-02-29 15:51:27 | Protection des mineurs sur internet quelles sont les failles du Digital Services Act ? (lien direct) | Le DSA, Digital Services Act, réglementation européenne entrée pleinement en application le 17 février dernier, a pour objectif de lutter contre la propagation de contenus illicites, de désinformation sur le web et vise également à favoriser la transparence des plateformes vis-à-vis des consommateurs. | Legislation | ★★ | ||

| 2024-02-29 14:54:03 | Digital Networks Act : quelques chiffres pour contextualiser cette initiative (lien direct) | En support de son plan d'action pour la décennie numérique, l'UE ouvre la voie à un Digital Networks Act. Voici quelques éléments de contexte. | Legislation | ★★★ | ||

| 2024-02-29 10:33:00 | Le président Biden bloque le transfert de masse des données personnelles dans les nations à haut risque President Biden Blocks Mass Transfer of Personal Data to High-Risk Nations (lien direct) |

Le président américain Joe Biden a & nbsp; délivré & nbsp; un décret exécutif qui interdit le transfert de masse des données personnelles des citoyens aux pays préoccupants.

Le décret exécutif "fournit également des garanties autour d'autres activités qui peuvent donner à ces pays accès aux Américains \\ 'Données sensibles", a déclaré la Maison Blanche dans un communiqué.

Cela comprend des informations sensibles telles que les données génomiques, les données biométriques,

U.S. President Joe Biden has issued an Executive Order that prohibits the mass transfer of citizens\' personal data to countries of concern. The Executive Order also "provides safeguards around other activities that can give those countries access to Americans\' sensitive data," the White House said in a statement. This includes sensitive information such as genomic data, biometric data, |

Legislation | ★★★★ | ||

| 2024-02-29 09:40:00 | Biden interdit la vente de masse de données aux nations hostiles Biden Bans Mass Sale of Data to Hostile Nations (lien direct) |

Un nouvel décret présidentiel tente d'empêcher les ventes de masse de données personnelles à des pays comme la Chine et la Russie

A new presidential executive order attempts to prevent the mass sales of personal data to countries like China and Russia |

Legislation | ★★★★ | ||

| 2024-02-23 17:09:10 | Avast pour payer 16,5 millions de dollars pour vendre des données de navigation aux consommateurs Avast to Pay $16.5M Fine For Selling Consumer Browsing Data (lien direct) |

La FTC a constaté qu'Avast a collecté des rames de données personnelles via son produit antivirus, puis l'a vendue à plus de 100 tiers sans divulguer ses pratiques.

The FTC found that Avast collected reams of personal data through its antivirus product, then sold it to more than 100 third parties without disclosing its practices. |

Legislation | ★★ | ||

| 2024-02-23 17:05:40 | L'Association commerciale des services publics libère des normes de cyber de base pour les énergies renouvelables distribuées Utilities trade association releases baseline cyber standards for distributed renewable energy (lien direct) |

> L'initiative financée par les DOE fournit des conseils volontaires aux systèmes de distribution électrique et aux sociétés de ressources énergétiques distribuées.

>The DOE-funded initiative provides voluntary guidance to electric distribution systems and distributed energy resources companies. |

Legislation | ★★★★ | ||

| 2024-02-23 16:05:00 | Operation Cronos: Who Are the LockBit Admins (lien direct) | Les organismes d'application de la loi impliqués dans l'opération Cronos ont annoncé qu'ils étaient en contact avec le Lockbit Kingpin aka Lockbitsupp

Law enforcement agencies involved in Operation Cronos have announced they have been in contact with the LockBit kingpin aka LockbitSupp |

Legislation | ★★★ | ||

| 2024-02-23 09:00:00 | La FTC claque AVAST avec 16,5 millions de dollars d'amende pour la vente de données de navigation des utilisateurs FTC Slams Avast with $16.5 Million Fine for Selling Users\\' Browsing Data (lien direct) |

La Federal Trade Commission (FTC) des États-Unis a frappé le vendeur antivirus Avast avec une amende de 16,5 millions de dollars sur les frais que l'entreprise a vendu des données de navigation aux utilisateurs aux annonceurs après avoir affirmé que ses produits bloqueraient le suivi en ligne.

De plus, la société a été interdite de vendre ou de licence de données de navigation sur le Web à des fins publicitaires.Il devra également informer les utilisateurs dont les données de navigation

The U.S. Federal Trade Commission (FTC) has hit antivirus vendor Avast with a $16.5 million fine over charges that the firm sold users\' browsing data to advertisers after claiming its products would block online tracking. In addition, the company has been banned from selling or licensing any web browsing data for advertising purposes. It will also have to notify users whose browsing data was |

Legislation | ★★★ | ||

| 2024-02-21 13:46:06 | Comprendre la loi UE AI: implications pour les agents de conformité des communications Understanding the EU AI Act: Implications for Communications Compliance Officers (lien direct) |

The European Union\'s Artificial Intelligence Act (EU AI Act) is set to reshape the landscape of AI regulation in Europe-with profound implications. The European Council and Parliament recently agreed on a deal to harmonize AI rules and will soon bring forward the final text. The parliament will then pass the EU AI Act into law. After that, the law is expected to become fully effective in 2026. The EU AI Act is part of the EU\'s digital strategy. When the act goes into effect, it will be the first legislation of its kind. And it is destined to become the “gold standard” for other countries in the same way that the EU\'s General Data Protection Regulation (GDPR) became the gold standard for privacy legislation. Compliance and IT executives will be responsible for the AI models that their firms develop and deploy. And they will need to be very clear about the risks these models present as well as the governance and the oversight that they will apply to these models when they are operated. In this blog post, we\'ll provide an overview of the EU AI Act and how it may impact your communications practices in the future. The scope and purpose of the EU AI Act The EU AI Act establishes a harmonized framework for the development, deployment and oversight of AI systems across the EU. Any AI that is in use in the EU falls under the scope of the act. The phrase “in use in the EU” does not limit the law to models that are physically executed within the EU. The model and the servers that it operates on could be located anywhere. What matters is where the human who interacts with the AI is located. The EU AI Act\'s primary goal is to ensure that AI used in the EU market is safe and respects the fundamental rights and values of the EU and its citizens. That includes privacy, transparency and ethical considerations. The legislation will use a “risk-based” approach to regulate AI, which considers a given AI system\'s ability to cause harm. The higher the risk, the stricter the legislation. For example, certain AI activities, such as profiling, are prohibited. The act also lays out governance expectations, particularly for high-risk or systemic-risk systems. As all machine learning (ML) is a subset of AI, any ML activity will need to be evaluated from a risk perspective as well. The EU AI Act also aims to foster AI investment and innovation in the EU by providing unified operational guidance across the EU. There are exemptions for: Research and innovation purposes Those using AI for non-professional reasons Systems whose purpose is linked to national security, military, defense and policing The EU AI Act places a strong emphasis on ethical AI development. Companies must consider the societal impacts of their AI systems, including potential discrimination and bias. And their compliance officers will need to satisfy regulators (and themselves) that the AI models have been produced and operate within the Act\'s guidelines. To achieve this, businesses will need to engage with their technology partners and understand the models those partners have produced. They will also need to confirm that they are satisfied with how those models are created and how they operate. What\'s more, compliance officers should collaborate with data scientists and developers to implement ethical guidelines in AI development projects within their company. Requirements of the EU AI Act The EU AI Act categorizes AI systems into four risk levels: Unacceptable risk High risk Limited risk Minimal risk Particular attention must be paid to AI systems that fall into the “high-risk” category. These systems are subject to the most stringent requirements and scrutiny. Some will need to be registered in the EU database for high-risk AI systems as well. Systems that fall into the “unacceptable risk” category will be prohibited. In the case of general AI and foundation models, the regulations focus on the transparency of models and the data used and avoiding the introduction of system | Vulnerability Threat Legislation | ★★ | ||

| 2024-02-19 12:00:00 | L'Ukrainien risque des décennies de prison pour mener des campagnes de logiciels malveillants prolifiques Ukrainian Faces Decades in Prison for Leading Prolific Malware Campaigns (lien direct) |

Le MJ des États-Unis a déclaré que le ressortissant ukrainien avait plaidé coupable à la direction des campagnes de logiciels malveillants Zeus et icedid, ce qui a entraîné des pertes de dizaines de millions de dollars

The US DoJ said that the Ukrainian national has pleaded guilty to leading the Zeus and IcedID malware campaigns, which resulted in losses of tens of millions of dollars |

Malware Legislation | ★★★ | ||

| 2024-02-19 10:05:44 | Surveillance étrangère/Loi FISA : "il serait dangereux de le laisser expirer ou de le restreindre" (lien direct) | Surveillance étrangère/Loi FISA : "il serait dangereux de le laisser expirer ou de le restreindre" Frans Imbert-Vier, CEO UBCOM, acteur spécialisé dans la protection cyber des organisations et la protection des secrets, s'inquiète face à cette prise de parole - Points de Vue | Legislation | ★★★ | ||

| 2024-02-16 20:30:55 | Fuite de russe \\ 'menace \\' partie d'une tentative pour tuer la réforme de la surveillance américaine, disent des sources Leak of Russian \\'Threat\\' Part of a Bid to Kill US Surveillance Reform, Sources Say (lien direct) |

Une divulgation surprise d'une menace de sécurité nationale par le président du renseignement de la Chambre faisait partie d'un effort pour bloquer la législation visant à limiter les flics et les espions à acheter des données privées américaines.

A surprise disclosure of a national security threat by the House Intelligence chair was part of an effort to block legislation that aimed to limit cops and spies from buying Americans\' private data. |

Threat Legislation | ★★★ | ||

| 2024-02-16 16:39:06 | Zeus, pivot de logiciels malveillants icedid fait face à 40 ans dans SLERMER Zeus, IcedID malware kingpin faces 40 years in slammer (lien direct) |

Près d'une décennie sur la liste des cyber-recherchés du FBI \\ après avoir amené les banques à vider les comptes Vics \\ ' un épingle de cybercriminalité ukrainien qui a dirigé certaines des opérations de logiciels malveillants les plus omniprésents est confrontée à 40 ans de 40 ansen prison après avoir passé près d'une décennie sur la liste la plus recherchée du FBI \\ le FBI.…

Nearly a decade on the FBI\'s Cyber Most Wanted List after getting banks to empty vics\' accounts A Ukrainian cybercrime kingpin who ran some of the most pervasive malware operations faces 40 years in prison after spending nearly a decade on the FBI\'s Cyber Most Wanted List.… |

Malware Legislation | ★★★ | ||

| 2024-02-16 16:37:28 | Le DOJ a tranquillement supprimé les logiciels malveillants russes des routeurs dans les maisons et les entreprises américaines DOJ quietly removed Russian malware from routers in US homes and businesses (lien direct) |

Les fédéraux corrigent une fois de plus les routeurs de vente au détail compromis sous ordonnance du tribunal.

Feds once again fix up compromised retail routers under court order. |

Malware Legislation | ★★★ | ||

| 2024-02-16 09:40:54 | (Déjà vu) Ukrainien plaide coupable aux États Ukrainian Pleads Guilty in US to Key Role in Zeus, IcedID Malware Operations (lien direct) |

> Le national ukrainien Vyacheslav Igorevich Penchukov a plaidé coupable à des rôles clés dans les opérations de logiciels malveillants Zeus et icedid.

>Ukrainian national Vyacheslav Igorevich Penchukov has pleaded guilty to holding key roles in the Zeus and IcedID malware operations. |

Malware Legislation | ★★ | ||

| 2024-02-16 08:51:33 | Le Sénat américain présente une législation pour améliorer la cybersécurité des soins de santé au sein du HHS au milieu des violations récentes US Senate introduces legislation to enhance healthcare cybersecurity within the HHS amidst recent breaches (lien direct) |

Une nouvelle législation pour améliorer la cybersécurité des soins de santé a été introduite au Sénat américain pour aider à protéger les soins de santé américains ...

New legislation to improve healthcare cybersecurity has been introduced in the U.S. Senate to help protect U.S. healthcare... |

Legislation | ★★★ | ||

| 2024-02-15 22:18:25 | Le National ukrainien plaide coupable de rôles dans Zeus, opérations de logiciels malveillants icedid Ukrainian national pleads guilty for roles in Zeus, IcedID malware operations (lien direct) |

> Vyacheslav Igorevich Penchukov a plaidé coupable à deux chefs d'accusation, dont chacun porte une éventuelle mandat de prison de 20 ans.

>Vyacheslav Igorevich Penchukov pleaded guilty to two counts, each of which carries a possible 20-year prison term. |

Malware Legislation | ★★ | ||

| 2024-02-15 18:05:13 | Zeus, le chef des gangs malwares icedid plaide coupable, risque 40 ans de prison Zeus, IcedID malware gangs leader pleads guilty, faces 40 years in prison (lien direct) |

Le ressortissant ukrainien Vyacheslav Igorevich Penchukov, l'un des chefs du célèbre gang de cybercriminalité de Jabberzeus, a plaidé coupable à des accusations liées à ses rôles de leadership dans les groupes de logiciels malveillants Zeus et icedid.[...]

Ukrainian national Vyacheslav Igorevich Penchukov, one of the heads of the notorious JabberZeus cybercrime gang, has pleaded guilty to charges related to his leadership roles in the Zeus and IcedID malware groups. [...] |

Malware Legislation | ★★ | ||

| 2024-02-15 12:04:45 | Sur l'insécurité du ballonnement logiciel On the Insecurity of Software Bloat (lien direct) |

bon essai sur le ballonnement logiciel et les insécurités qu'il provoque.

Le monde expédie trop de code, la plupart par des tiers, parfois involontaires, la plupart sans inspects.Pour cette raison, il y a une énorme surface d'attaque pleine de code médiocre.Des efforts sont en cours pour améliorer la qualité du code lui-même, mais de nombreux exploits sont dus à l'échec de la logique, et moins de progrès ont été réalisés pour ceux-ci.Pendant ce temps, de grands progrès pourraient être réalisés en faisant tomber la quantité de code que nous exposons au monde.Cela augmentera le délai de commercialisation des produits, mais la législation approche à grands pas qui devrait forcer les fournisseurs à prendre la sécurité plus au sérieux ...

Good essay on software bloat and the insecurities it causes. The world ships too much code, most of it by third parties, sometimes unintended, most of it uninspected. Because of this, there is a huge attack surface full of mediocre code. Efforts are ongoing to improve the quality of code itself, but many exploits are due to logic fails, and less progress has been made scanning for those. Meanwhile, great strides could be made by paring down just how much code we expose to the world. This will increase time to market for products, but legislation is around the corner that should force vendors to take security more seriously... |

Legislation | ★★ | ||

| 2024-02-14 21:46:11 | Renouvellement de la section 702 des républicains de la Chambre ... House Republicans punt Section 702 renewal... again (lien direct) |

Mercredi, la maison dirigée par les républicains a abandonné ses derniers efforts pour faire avancer la législation pour réautoriser un outil majeur de surveillance étrangère, le dernier reflet des divisions profondes parmi les législateurs du GOP.La décision abrupte a été prise car le comité des règles de la Chambre était tenue d'une audience sur un projet de loi àrenouveler L'article 702 de la Foreign Intelligence Surveillance Act,

Mercredi, la maison dirigée par les républicains a abandonné ses derniers efforts pour faire avancer la législation pour réautoriser un outil majeur de surveillance étrangère, le dernier reflet des divisions profondes parmi les législateurs du GOP.La décision abrupte a été prise car le comité des règles de la Chambre était tenue d'une audience sur un projet de loi àrenouveler L'article 702 de la Foreign Intelligence Surveillance Act,

The Republican-led House on Wednesday ditched its latest effort to advance legislation to reauthorize a major foreign surveillance tool, the latest reflection of deep divisions among GOP lawmakers. The abrupt decision was made as the House Rules Committee was holding a hearing on a bill to renew Section 702 of the Foreign Intelligence Surveillance Act,

The Republican-led House on Wednesday ditched its latest effort to advance legislation to reauthorize a major foreign surveillance tool, the latest reflection of deep divisions among GOP lawmakers. The abrupt decision was made as the House Rules Committee was holding a hearing on a bill to renew Section 702 of the Foreign Intelligence Surveillance Act, |

Tool Legislation | ★★★ | ||

| 2024-02-13 20:33:41 | Duo emprisonné pour avoir piraté le système de répartition des taxi JFK Duo Jailed for Hacking JFK Taxi Dispatch System (lien direct) |

> Par waqas

Le programme a commencé en septembre 2019 et s'est poursuivi jusqu'en septembre 2021.

Ceci est un article de HackRead.com Lire la publication originale: Duo emprisonné pour avoir piraté le système de répartition des taxi JFK

>By Waqas The scheme started in September 2019 and continued until September 2021. This is a post from HackRead.com Read the original post: Duo Jailed for Hacking JFK Taxi Dispatch System |

Legislation | ★★★ | ||

| 2024-02-13 16:45:17 | Navigation de la loi PSTI: un guide pour les professionnels de la sécurité Navigating the PSTI Act: a guide for security professionals (lien direct) |

> Comme la date de mise en œuvre de la loi sur la sécurité des produits et les approches de la loi sur la sécurité et les télécommunications (PSTI), les professionnels de la sécurité doivent comprendre et préparer les modifications réglementaires qu'elle apporte. & # 160;À partir du 29 avril 2024, cette législation marque une étape importante des exigences de sécurité des produits.La loi vise à appliquer une norme minimale pour tous les produits de consommation axés sur l'IoT distribués [& # 8230;]

>As the implementation date of the Product Security and Telecommunications Infrastructure (PSTI) Act approaches, security professionals must understand and prepare for the regulatory changes it brings. Commencing on 29th April 2024, this legislation marks a significant milestone in product security requirements. The Act aims to enforce a minimum standard for all IoT-driven consumer products distributed […] |

Legislation | ★★ | ||

| 2024-02-12 18:09:55 | Le FBI saisit l'infrastructure de rat Warzone, arrête le vendeur de logiciels malveillants FBI seizes Warzone RAT infrastructure, arrests malware vendor (lien direct) |

Le FBI a démantelé le fonctionnement malveillant des rats de warzone, saisissant l'infrastructure et arrêtant deux individus associés à l'opération de cybercriminalité.[...]

The FBI dismantled the Warzone RAT malware operation, seizing infrastructure and arresting two individuals associated with the cybercrime operation. [...] |

Malware Legislation | ★★★ | ||

| 2024-02-12 16:50:51 | La FCC ordonne aux transporteurs de télécommunications de signaler les violations de données PII dans les 30 jours FCC orders telecom carriers to report PII data breaches within 30 days (lien direct) |

À partir du 13 mars, les sociétés de télécommunications doivent signaler les violations de données ayant un impact sur les clients \\ 'des informations personnellement identifiables dans les 30 jours, comme l'exige les exigences de rapports de violation de données mises à jour de FCC \\.[...]

Starting March 13th, telecommunications companies must report data breaches impacting customers\' personally identifiable information within 30 days, as required by FCC\'s updated data breach reporting requirements. [...] |

Data Breach Legislation | ★★★★ | ||

| 2024-02-11 16:24:00 | Le DOJ américain démantèle l'infrastructure de rat Warzone, arrête les opérateurs clés U.S. DoJ Dismantles Warzone RAT Infrastructure, Arrests Key Operators (lien direct) |

Vendredi, le ministère américain de la Justice (DOJ) a annoncé la crise des infrastructures en ligne qui a été utilisée pour vendre un cheval de Troie (rat) à distance appelé & NBSP; Warzone Rat.

Les domaines & # 8211; & nbsp; www.warzone [.] WS & nbsp; et trois autres & # 8211;ont été "utilisés pour vendre des logiciels malveillants informatiques utilisés par les cybercriminels pour accéder secrètement et voler des données aux ordinateurs victimes", a déclaré le DOJ & NBSP.

À côté du retrait, le

The U.S. Justice Department (DoJ) on Friday announced the seizure of online infrastructure that was used to sell a remote access trojan (RAT) called Warzone RAT. The domains – www.warzone[.]ws and three others – were "used to sell computer malware used by cybercriminals to secretly access and steal data from victims\' computers," the DoJ said. Alongside the takedown, the |

Malware Legislation | ★★★ | ||

| 2024-02-08 19:30:08 | Les législateurs du GOP de la maison se précipitent pour trouver la voie à suivre sur l'extension de l'article 702 House GOP lawmakers scramble to find path forward on Section 702 extension (lien direct) |

Les dirigeants républicains de la Chambre peuvent tenter de rédiger une législation mise à jour qui renouvelerait les pouvoirs de surveillance controversés dès la semaine prochaine, bien que les dispositions du projet de loi pourraient contenir et la totalité de la poussée pourrait finalement être abandonnée.Le tumulte entourant la réautorisation de l'article 702 de la Foreign Intelligence Surveillance Act est le dernier

Les dirigeants républicains de la Chambre peuvent tenter de rédiger une législation mise à jour qui renouvelerait les pouvoirs de surveillance controversés dès la semaine prochaine, bien que les dispositions du projet de loi pourraient contenir et la totalité de la poussée pourrait finalement être abandonnée.Le tumulte entourant la réautorisation de l'article 702 de la Foreign Intelligence Surveillance Act est le dernier

House Republican leadership may try to bring updated legislation that would renew controversial surveillance powers as soon as next week, though what provisions the bill might contain is in flux and the entire push could ultimately be abandoned altogether. The tumult surrounding reauthorization of Section 702 of the Foreign Intelligence Surveillance Act is the latest

House Republican leadership may try to bring updated legislation that would renew controversial surveillance powers as soon as next week, though what provisions the bill might contain is in flux and the entire push could ultimately be abandoned altogether. The tumult surrounding reauthorization of Section 702 of the Foreign Intelligence Surveillance Act is the latest |

Legislation | ★★ | ||

| 2024-02-05 22:06:00 | Le ressortissant biélorusse lié à la BTC-E fait 25 ans pour 4 milliards de dollars de blanchiment d'argent crypto Belarusian National Linked to BTC-e Faces 25 Years for $4 Billion Crypto Money Laundering (lien direct) |

Un ressortissant biélorusse et chypriote âgé de 42 ans avec des liens présumés avec l'échange de crypto-monnaie maintenant disparu BTC-E fait face à des accusations liées au blanchiment d'argent et à l'exploitation d'une entreprise de services monétaires sans licence.

Aliaksandr Klimenka, qui a été arrêté en Lettonie le 21 décembre 2023, a été extradé aux États-Unis s'il était reconnu coupable, il risque une peine maximale de 25 ans de prison.

Btc-e, qui avait

A 42-year-old Belarusian and Cypriot national with alleged connections to the now-defunct cryptocurrency exchange BTC-e is facing charges related to money laundering and operating an unlicensed money services business. Aliaksandr Klimenka, who was arrested in Latvia on December 21, 2023, was extradited to the U.S. If convicted, he faces a maximum penalty of 25 years in prison. BTC-e, which had |

Legislation | ★★★ | ||

| 2024-02-05 13:29:06 | Nouveaux réglementations SEC concernant les violations de données New SEC Regulations Regarding Data Breaches (lien direct) |

Data Breach Legislation | ★★★ | |||

| 2024-02-05 08:42:00 | US sanctionne les Iraniens derrière les cyberattaques CNI US sanctions Iranians behind CNI cyber attacks (lien direct) |

Legislation | ★★ | |||

| 2024-02-02 16:10:00 | L'ancien ingénieur de la CIA a condamné à 40 ans pour avoir divulgué des documents classifiés Former CIA Engineer Sentenced to 40 Years for Leaking Classified Documents (lien direct) |

Un ancien ingénieur logiciel de l'US Central Intelligence Agency (CIA) a été condamné à 40 ans de prison par le district sud de New York (SDNY) pour transmettre des documents classifiés à WikiLeaks et pour possession de matériel pornographique pour enfants.

Joshua Adam Schulte, 35 ans, a été initialement inculpé en juin 2018. Il était & nbsp; reconnu coupable & nbsp; en juillet 2022. Le 13 septembre 2023, il était &

A former software engineer with the U.S. Central Intelligence Agency (CIA) has been sentenced to 40 years in prison by the Southern District of New York (SDNY) for transmitting classified documents to WikiLeaks and for possessing child pornographic material. Joshua Adam Schulte, 35, was originally charged in June 2018. He was found guilty in July 2022. On September 13, 2023, he was& |

Legislation | ★★★ | ||

| 2024-02-02 15:34:29 | Un Russe condamné pour sa participation au développement de Trickbot (lien direct) | Vladimir Dunaev, âgé de 40 ans, a été condamné à cinq ans et quatre mois d'emprisonnement aux États-Unis pour sa participation au développement et à la mise en œuvre du logiciel malveillant Trickbot, selon le ministère de la Justice américain.... | Legislation | ★★★ | ||

| 2024-02-02 12:18:54 | 31 personnes arrêtées dans la répression mondiale de la cybercriminalité 31 People Arrested in Global Cybercrime Crackdown (lien direct) |

> Les forces de l'ordre dans 50 pays s'associent pour éliminer les ransomwares, les logiciels malveillants bancaires et les menaces de phishing.

>Law enforcement in 50 countries partner to take down ransomware, banking malware, and phishing threats. |

Ransomware Malware Legislation | ★★★ | ||

| 2024-02-02 09:49:46 | Pompompurin condamné à 20 ans de probation, échappe à la prison (lien direct) | Connor Brian Fitzpatrick, également connu sous le pseudonyme de Pompompurin, le créateur de la plateforme BreachForums, a évité une peine de prison effective. Il a été condamné à 20 ans de probation.... | Legislation | ★★ | ||

| 2024-02-02 03:58:11 | La source de Wikileaks et l'ancienne travailleuse de la CIA, Joshua Schulte, condamné à 40 ans de prison Wikileaks source and former CIA worker Joshua Schulte sentenced to 40 years jail (lien direct) |

\\ 'Vault 7 \' Fuite Cyber-Ops détaillés, y compris les certificats numériques forgés Joshua Schulte, un ancien employé de la CIA et ingénieur logiciel accusé de partager du matériel avec WikiLeaks, a été condamné à 40 ans dansPrison par le district sud des États-Unis de New York jeudi.… | Legislation | ★★★ | ||

| 2024-02-01 23:21:22 | Ancien pirate de la CIA condamné à 40 ans de prison Former CIA hacker sentenced to 40 years in prison (lien direct) |

Joshua Schulte, 35 ans, a été condamné en 2022 pour la plus grande violation de données de l'histoire de la CIA.

Joshua Schulte, 35, was convicted in 2022 for the largest data breach in the history of the CIA. |

Data Breach Legislation | ★★★ |

To see everything:

Our RSS (filtrered)