What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-09-14 11:02:48 | L'attaque de verrouillage échoue, le ransomware de 3h intervient comme plan B LockBit Attack Fails, 3AM Ransomware Steps In as Plan B (lien direct) |

> Les chercheurs ont récemment identifié une nouvelle souche de ransomware appelée 3h du matin.Leur enquête a révélé que ...

>Researchers have recently identified a new strain of ransomware called 3AM. Their investigation revealed that... |

Ransomware | ★★ | ||

| 2023-09-14 09:00:00 | Le réveil comme une variante de ransomware de 3h du matin est découvert Wake-Up Call as 3AM Ransomware Variant Is Discovered (lien direct) |

Symantec dit qu'il a été utilisé dans une attaque de verrouillage défaillante

Symantec says it was used in a failed LockBit attack |

Ransomware | ★★ | ||

| 2023-09-14 08:00:00 | Sekoia.io Mid-2023 Ransomware Threat Landscape (lien direct) | > Ce billet de blog vise à présenter un aperçu de l'évolution des menaces liées aux ransomwares dans la première moitié de 2023. Les observations et l'analyse partagées dans cet article de blog se concentrent sur les opérations des ransomwares qui ont principalement un impact sur les réseaux d'entreprise dans des campagnes lucratives.

la publication Suivante sekoia.io mi-2023Paysage est un article de blog Sekoia.io .

>This blog post aims at presenting an overview of the ransomware-related threat evolution in the first half of 2023. The observations and the analysis shared in this blog post focus on ransomware operations mostly impacting corporate networks in lucrative campaigns. La publication suivante Sekoia.io mid-2023 Ransomware Threat Landscape est un article de Sekoia.io Blog. |

Ransomware Threat | ★★★ | ||

| 2023-09-13 20:00:00 | US-Canada Water Commission enquête sur la cyberattaque US-Canada water commission investigating cyberattack (lien direct) |

L'organisation chargée de gérer les systèmes du lac et de la rivière le long de la frontière entre les États-Unis et le Canada au cours des cent dernières années a annoncé mercredi qu'elle avait connu une cyberattaque à la suite de rapports selon lesquels des pirates de ransomwares prétendaient avoir volé des rames de données.La Commission mixte internationale (IJC) & # 8211;Guidé par le traité des eaux limites de 1909

L'organisation chargée de gérer les systèmes du lac et de la rivière le long de la frontière entre les États-Unis et le Canada au cours des cent dernières années a annoncé mercredi qu'elle avait connu une cyberattaque à la suite de rapports selon lesquels des pirates de ransomwares prétendaient avoir volé des rames de données.La Commission mixte internationale (IJC) & # 8211;Guidé par le traité des eaux limites de 1909

The organization tasked with managing the lake and river systems along the border between the U.S. and Canada for the last hundred years announced Wednesday that it experienced a cyberattack following reports that ransomware hackers claimed to have stolen reams of data. The International Joint Commission (IJC) – guided by the 1909 Boundary Waters Treaty

The organization tasked with managing the lake and river systems along the border between the U.S. and Canada for the last hundred years announced Wednesday that it experienced a cyberattack following reports that ransomware hackers claimed to have stolen reams of data. The International Joint Commission (IJC) – guided by the 1909 Boundary Waters Treaty |

Ransomware | ★★★ | ||

| 2023-09-13 18:03:00 | Lorsque les ransomwares de verrouillage échouent, les attaquants déploient la marque-neuf \\ '3 AM\\' When LockBit Ransomware Fails, Attackers Deploy Brand-New \\'3AM\\' (lien direct) |

Rien de bien ne se passe après 2 heures du matin, disent-ils, surtout lorsque les pirates ont deux types de ransomwares à leur disposition.

Nothing good happens after 2 a.m., they say, especially when hackers have two kinds of ransomware at their disposal. |

Ransomware | ★ | ||

| 2023-09-13 15:30:00 | La Maison Blanche exhortant des dizaines de pays à s'engager publiquement à ne pas payer de rançon White House urging dozens of countries to publicly commit to not pay ransoms (lien direct) |

Le US National Security Council (NSC) exhorte les gouvernements de tous les pays participant à l'initiative internationale de contre-ransomwares (CRI) à publier une déclaration conjointe annonçant qu'elles ne paieront pas de rançon aux cybercriminels, selon trois sources connaissant les plans.Les 47 membres de CRI \\ se réuniront à Washington pour son sommet annuel sur

Le US National Security Council (NSC) exhorte les gouvernements de tous les pays participant à l'initiative internationale de contre-ransomwares (CRI) à publier une déclaration conjointe annonçant qu'elles ne paieront pas de rançon aux cybercriminels, selon trois sources connaissant les plans.Les 47 membres de CRI \\ se réuniront à Washington pour son sommet annuel sur

The U.S. National Security Council (NSC) is urging the governments of all countries participating in the International Counter Ransomware Initiative (CRI) to issue a joint statement announcing they will not pay ransoms to cybercriminals, according to three sources with knowledge of the plans. CRI\'s 47 members will convene in Washington for its annual summit on

The U.S. National Security Council (NSC) is urging the governments of all countries participating in the International Counter Ransomware Initiative (CRI) to issue a joint statement announcing they will not pay ransoms to cybercriminals, according to three sources with knowledge of the plans. CRI\'s 47 members will convene in Washington for its annual summit on |

Ransomware | ★★ | ||

| 2023-09-13 15:26:00 | Rust-écrit 3h du matin Ransomware: un aperçu d'une nouvelle famille de logiciels malveillants Rust-Written 3AM Ransomware: A Sneak Peek into a New Malware Family (lien direct) |

Une nouvelle famille de ransomwares appelée 3 heures du matin est apparue dans la nature après sa détection dans un seul incident dans lequel un affilié non identifié a déployé la souche après une tentative infructueuse de déployer Lockbit (AKA BIBWAYWING SPIDER ou SYRPHID) dans le réseau cible.

"3h du matin est écrit en rouille et semble être une toute nouvelle famille de logiciels malveillants", a déclaré l'équipe Symantec Threat Hunter, qui fait partie de Broadcom,

A new ransomware family called 3AM has emerged in the wild after it was detected in a single incident in which an unidentified affiliate deployed the strain following an unsuccessful attempt to deploy LockBit (aka Bitwise Spider or Syrphid) in the target network. "3AM is written in Rust and appears to be a completely new malware family," the Symantec Threat Hunter Team, part of Broadcom, said in |

Ransomware Malware Threat | ★★★ | ||

| 2023-09-13 13:00:00 | Les attaques récentes de Rhysida montrent l'accent mis sur les soins de santé par des acteurs ransomwares Recent Rhysida Attacks Show Focus on Healthcare By Ransomware Actors (lien direct) |

Les opérateurs du ransomware de Rhysida en tant que service ont réclamé un crédit pour une attaque paralysant contre le système de santé de la rivière chantant du Mississippi.

The operators of the Rhysida ransomware-as-a-service have claimed credit for a crippling attack on Mississippi\'s Singing River health system. |

Ransomware | ★★ | ||

| 2023-09-13 08:29:40 | Les pirates utilisent de nouveaux ransomwares de 3 heures pour enregistrer l'attaque de verrouillage défaillante Hackers use new 3AM ransomware to save failed LockBit attack (lien direct) |

Une nouvelle souche de ransomware appelée 3h du matin a été découverte après qu'un acteur de menace l'a utilisé dans une attaque qui n'a pas déploiement de ransomwares de verrouillage sur un réseau cible.[...]

A new ransomware strain called 3AM has been uncovered after a threat actor used it in an attack that failed to deploy LockBit ransomware on a target network. [...] |

Ransomware Threat | ★★★ | ||

| 2023-09-13 03:48:06 | L'attaque des ransomwares frappe le gouvernement du Sri Lanka, provoquant une perte de données Ransomware attack hits Sri Lanka government, causing data loss (lien direct) |

L'exécution des versions non étayées et non corrigées de Exchange Server le fera à un pays L'équipe de préparation aux urgences informatiques de Sri Lanka (CERT) enquête actuellement sur une attaque de ransomware contre le gouvernement \'sinfrastructure cloud qui a affecté environ 5 000 comptes de messagerie, il a révélé mardi…

Running unsupported and unpatched versions of Exchange Server will do that to a country Sri Lanka\'s Computer Emergency Readiness Team (CERT) is currently investigating a ransomware attack on the government\'s cloud infrastructure that affected around 5,000 email accounts, it revealed on Tuesday.… |

Ransomware Cloud | ★★ | ||

| 2023-09-13 00:00:00 | Redline / Vidar Abus EV Certificats, se déplace vers les ransomwares RedLine/Vidar Abuses EV Certificates, Shifts to Ransomware (lien direct) |

Dans ce blog, nous étudions comment les acteurs de la menace ont utilisé des logiciels malveillants de vol d'information avec des certificats de signature de code EV et ont ensuite livré des charges utiles de ransomware à ses victimes via la même méthode de livraison.

In this blog, we investigate how threat actors used information-stealing malware with EV code signing certificates and later delivered ransomware payloads to its victims via the same delivery method. |

Ransomware Malware Threat | ★★★ | ||

| 2023-09-12 20:45:00 | Royal Dutch Football Association confirme qu'elle a payé une rançon pour les données des employés piratés Royal Dutch Football Association confirms it paid ransom for hacked employee data (lien direct) |

L'organe directeur du football aux Pays-Bas a déclaré cette semaine qu'il avait payé une rançon aux pirates qui année et a volé les données sensibles de plus de 1,2 million d'employés et de membres.La Royal Dutch Football Association (KNVB) n'a pas dit quelle est la taille de la rançon, mais elle

L'organe directeur du football aux Pays-Bas a déclaré cette semaine qu'il avait payé une rançon aux pirates qui année et a volé les données sensibles de plus de 1,2 million d'employés et de membres.La Royal Dutch Football Association (KNVB) n'a pas dit quelle est la taille de la rançon, mais elle

The governing body for soccer in the Netherlands said this week that it paid a ransom to hackers who breached its systems earlier this year and stole the sensitive data of more than more than 1.2 million employees and members. The Royal Dutch Football Association (KNVB) didn\'t say how large the ransom was, but it

The governing body for soccer in the Netherlands said this week that it paid a ransom to hackers who breached its systems earlier this year and stole the sensitive data of more than more than 1.2 million employees and members. The Royal Dutch Football Association (KNVB) didn\'t say how large the ransom was, but it |

Ransomware | ★★★ | ||

| 2023-09-12 18:55:00 | Hôpital israélien touché par une attaque de ransomware, des données 1 To volées Israeli Hospital Hit By Ransomware Attack, 1TB Data Stolen (lien direct) |

L'équipement médical vital n'a pas été affecté, mais les attaquants ont volé et divulgué de nombreuses données personnelles.

Vital medical equipment was unaffected, but attackers stole and leaked lots of personal data. |

Ransomware Medical | ★★ | ||

| 2023-09-12 18:10:00 | MGM Resorts Cyberattack Hobbles Las Vegas Strip Operations (lien direct) | Le géant de l'hospitalité a du mal à se remettre à la suite d'un cyber-incident du dimanche qui ressemble beaucoup à une attaque de ransomware.

Hospitality behemoth struggles to recover following a Sunday cyber incident that looks a lot like a ransomware attack. |

Ransomware | ★★ | ||

| 2023-09-12 17:45:00 | Save the Children International Hit avec cyberattack, mais dit que les opérations n'ont pas eu d'impact Save the Children International hit with cyberattack, but says operations weren\\'t impacted (lien direct) |

L'organisation caritative mondiale Save the Children International a confirmé qu'elle avait récemment été frappée par une cyberattaque après qu'un groupe de ransomwares ait affirmé avoir violé les systèmes de l'organisation.Un porte-parole de l'organisme de bienfaisance - qui fournit une aide aux enfants des pays en développement depuis plus d'un siècle - a déclaré que les pirates ont gagné

L'organisation caritative mondiale Save the Children International a confirmé qu'elle avait récemment été frappée par une cyberattaque après qu'un groupe de ransomwares ait affirmé avoir violé les systèmes de l'organisation.Un porte-parole de l'organisme de bienfaisance - qui fournit une aide aux enfants des pays en développement depuis plus d'un siècle - a déclaré que les pirates ont gagné

The global charity organization Save the Children International confirmed that it was recently hit with a cyberattack after a ransomware group claimed to have breached the organization\'s systems. A spokesperson for the charity - which has been providing aid to children in developing countries for more than a century - said the hackers gained unauthorized

The global charity organization Save the Children International confirmed that it was recently hit with a cyberattack after a ransomware group claimed to have breached the organization\'s systems. A spokesperson for the charity - which has been providing aid to children in developing countries for more than a century - said the hackers gained unauthorized |

Ransomware | ★★ | ||

| 2023-09-12 15:14:00 | Ransomware Access Broker Steals Comptes via Microsoft Teams Phishing Ransomware access broker steals accounts via Microsoft Teams phishing (lien direct) |

Microsoft affirme qu'un courtier d'accès initial connu pour travailler avec des groupes de ransomware est récemment passé aux attaques de phishing des équipes de Microsoft pour violer les réseaux d'entreprise.[...]

Microsoft says an initial access broker known for working with ransomware groups has recently switched to Microsoft Teams phishing attacks to breach corporate networks. [...] |

Ransomware | ★★ | ||

| 2023-09-12 10:30:00 | La lutte contre les souches de ransomware individuelles, les agences britanniques suggèrent Fighting Individual Ransomware Strains Fruitless, UK Agencies Suggest (lien direct) |

Le rapport met en évidence la chaîne d'approvisionnement complexe impliquée dans des attaques de ransomware, nécessitant une approche plus holistique à adopter par les gouvernements

The report highlights the complex supply chain involved in ransomware attacks, requiring a more holistic approach to be taken by governments |

Ransomware | ★★★ | ||

| 2023-09-12 10:06:48 | Le moteur Memdive AI empêche les charges utiles malveillantes d'échapper aux mesures de sécurité MemDive AI Engine Prevents Malicious Payloads from Evading Security Measures (lien direct) |

> par Asaf Avisar, Arie Olshtein et Shiri Yaakobson Highlights: ces derniers mois, Memdive a permis à notre moteur d'émulation de menace d'empêcher diverses tentatives de packer basé sur Shellcode, visant à exécuter des ransomwares d'arrêt et le voleur Redline.Les clients de point de contrôle utilisant des produits quantum et harmonie (avec le moteur activé) sont désormais protégés contre ce vecteur d'attaque pernicieux.Le moteur d'émulation de menace de Check Point \\ permet aux utilisateurs d'envoyer des fichiers à ThreatCloud AI pour l'inspection.Le moteur d'émulation de menace utilise des bacs de sable connectés à Internet pour empêcher les attaques en plusieurs étapes en analysant la chaîne d'infection complète.Nous avons récemment mis en œuvre une approche avancée pour détecter et prévenir les charges utiles malveillantes cryptées, [& # 8230;]

> By Asaf Avisar, Arie Olshtein and Shiri Yaakobson Highlights: In recent months, MemDive allowed our Threat Emulation engine to prevent various attempts of a shellcode-based packer, aiming to execute STOP ransomware and the RedLine Stealer. Check Point customers using Quantum and Harmony products (with the engine activated) are now protected against this pernicious attack vector. Check Point\'s Threat Emulation engine allows users to send files to ThreatCloud AI for inspection. The Threat Emulation engine uses internet-connected sandboxes to prevent multi-stage attacks by analyzing the full infection chain. We\'ve recently implemented an advanced approach to detect and preventing encrypted malicious payloads, […] |

Ransomware Threat | ★★ | ||

| 2023-09-12 08:33:31 | Le ransomware reprend le vol de données car la protection des données sensibles maintient les professionnels de l'informatique éveillés la nuit Ransomware takes backseat to data theft as protection of sensitive data keeps IT professionals awake at night (lien direct) |

Les ransomwares reprennent le vol de données, car la protection des données sensibles maintient les professionnels de l'informatique éveillés la nuit

Près de 90% voient l'augmentation des alertes de sécurité au cours des 12 derniers mois

Les contraintes budgétaires défient la réponse aux incidents de cybersécurité

-

rapports spéciaux

Ransomware takes backseat to data theft as protection of sensitive data keeps IT professionals awake at night Almost 90% see increase in security alerts over past 12 months Budget restraints challenge cybersecurity Incident Response - Special Reports |

Ransomware | ★★ | ||

| 2023-09-12 04:00:00 | Les attaques de ransomware atteignent un niveau d'enregistrement au Royaume-Uni, selon les données officielles négligées Ransomware attacks hit record level in UK, according to neglected official data (lien direct) |

Les attaques de ransomwares signalées contre des organisations au Royaume-Uni ont atteint des niveaux record l'année dernière, lorsque les criminels ont compromis les données sur plus de 5,3 millions de personnes de plus de 700 organisations, selon un ensemble de données étonnamment négligé publié par le bureau du commissaire à l'information (ICO).Le vrai nombre d'incidents de ransomware est un inconnu connu pour les fonctionnaires essayant

Les attaques de ransomwares signalées contre des organisations au Royaume-Uni ont atteint des niveaux record l'année dernière, lorsque les criminels ont compromis les données sur plus de 5,3 millions de personnes de plus de 700 organisations, selon un ensemble de données étonnamment négligé publié par le bureau du commissaire à l'information (ICO).Le vrai nombre d'incidents de ransomware est un inconnu connu pour les fonctionnaires essayant

Reported ransomware attacks on organizations in the United Kingdom reached record levels last year, when criminals compromised data on potentially more than 5.3 million people from over 700 organizations, according to a surprisingly neglected dataset published by the Information Commissioner\'s Office (ICO). The true count of ransomware incidents is a known unknown for officials trying

Reported ransomware attacks on organizations in the United Kingdom reached record levels last year, when criminals compromised data on potentially more than 5.3 million people from over 700 organizations, according to a surprisingly neglected dataset published by the Information Commissioner\'s Office (ICO). The true count of ransomware incidents is a known unknown for officials trying |

Ransomware | ★★ | ||

| 2023-09-11 18:00:00 | Le gouvernement sri-lankais perd des mois de données après une attaque de ransomware Sri Lankan government loses months of data following ransomware attack (lien direct) |

Le réseau de messagerie gouvernemental du gouvernement du Sri Lanka a été frappé par une attaque de ransomware qui a effacé des mois de données provenant de milliers de comptes de messagerie, y compris ceux appartenant aux hauts fonctionnaires, autorités Confirmé lundi.L'attaque, qui a commencé fin août, a affecté près de 5 000 adresses e-mail à l'aide du domaine de messagerie Gov.LK.Les victimes incluent SRI

Le réseau de messagerie gouvernemental du gouvernement du Sri Lanka a été frappé par une attaque de ransomware qui a effacé des mois de données provenant de milliers de comptes de messagerie, y compris ceux appartenant aux hauts fonctionnaires, autorités Confirmé lundi.L'attaque, qui a commencé fin août, a affecté près de 5 000 adresses e-mail à l'aide du domaine de messagerie Gov.LK.Les victimes incluent SRI

Sri Lanka\'s government email network was hit by a ransomware attack that wiped months of data from thousands of email accounts, including ones belonging to top government officials, authorities confirmed on Monday. The attack, which started at the end of August, affected nearly 5,000 email addresses using the gov.lk email domain. The victims include Sri

Sri Lanka\'s government email network was hit by a ransomware attack that wiped months of data from thousands of email accounts, including ones belonging to top government officials, authorities confirmed on Monday. The attack, which started at the end of August, affected nearly 5,000 email addresses using the gov.lk email domain. The victims include Sri |

Ransomware | ★★ | ||

| 2023-09-11 16:30:00 | Cuba Ransomware Group déchaîne un malware indétectable Cuba Ransomware Group Unleashes Undetectable Malware (lien direct) |

Kaspersky a trouvé des fichiers suspects en décembre 2022 qui ont activé la bibliothèque KOMAR65 connue sous le nom de Bughatch

Kaspersky found suspicious files in December 2022 which activated the komar65 library known as BUGHATCH |

Ransomware Malware | ★★ | ||

| 2023-09-11 12:37:32 | Le ransomware Cuba déploie un nouveau logiciel malveillant (lien direct) | Découvertes concernant le groupe de ransomware connu sous le nom de Cuba : le groupe a récemment déployé des logiciels malveillants qui ont échappé à la détection avancée. | Ransomware | ★★ | ||

| 2023-09-11 12:00:00 | Ne vous concentrez pas sur les variantes de ransomware, disons les agences nationales de cyber et crime de l'UK \\ Don\\'t focus on ransomware variants, say UK\\'s national cyber and crime agencies (lien direct) |

Le National Cyber Security Center (NCSC) de la Grande-Bretagne et de la National Crime Agency (NCA) ont publié lundi un rapport conjoint détaillant les façons dont l'écosystème du ransomware est de plus en plus professionnel «dans le but de gagner de l'efficacité et de maximiser les bénéfices».Les agences repoussent ce qu'elles disent être des défis fréquents pour aborder des variantes de ransomware individuelles.Faire

Le National Cyber Security Center (NCSC) de la Grande-Bretagne et de la National Crime Agency (NCA) ont publié lundi un rapport conjoint détaillant les façons dont l'écosystème du ransomware est de plus en plus professionnel «dans le but de gagner de l'efficacité et de maximiser les bénéfices».Les agences repoussent ce qu'elles disent être des défis fréquents pour aborder des variantes de ransomware individuelles.Faire

Britain\'s National Cyber Security Centre (NCSC) and National Crime Agency (NCA) published a joint report on Monday detailing the ways in which the ransomware ecosystem is increasingly professionalizing “in a bid to gain efficiencies and maximize profits.” The agencies are pushing back against what they say are frequent challenges in tackling individual ransomware variants. Doing

Britain\'s National Cyber Security Centre (NCSC) and National Crime Agency (NCA) published a joint report on Monday detailing the ways in which the ransomware ecosystem is increasingly professionalizing “in a bid to gain efficiencies and maximize profits.” The agencies are pushing back against what they say are frequent challenges in tackling individual ransomware variants. Doing |

Ransomware General Information | ★★★ | ||

| 2023-09-11 11:10:00 | L'attaque des ransomwares élimine quatre mois de données du gouvernement sri lankais Ransomware Attack Wipes Out Four Months of Sri Lankan Government Data (lien direct) |

Le système de messagerie du gouvernement a souffert d'une attaque massive de ransomware en août

The government\'s email system has suffered from a massive ransomware attack in August |

Ransomware | ★★★ | ||

| 2023-09-11 10:00:26 | Des rives des Caraïbes à vos appareils: analyse des ransomwares de Cuba From Caribbean shores to your devices: analyzing Cuba ransomware (lien direct) |

L'article analyse les tactiques, techniques et procédures malveillantes (TTP) utilisées par l'opérateur des ransomwares de Cuba, et détaille un incident d'attaque de Cuba.

The article analyzes the malicious tactics, techniques and procedures (TTP) used by the operator of the Cuba ransomware, and details a Cuba attack incident. |

Ransomware | ★★ | ||

| 2023-09-11 09:30:00 | Systèmes informatiques cryptés après l'école britannique frappé par des ransomwares IT Systems Encrypted After UK School Hit By Ransomware (lien direct) |

L'Académie St Augustine de Maidstone \\ est la dernière victime

Maidstone\'s St Augustine Academy is latest victim |

Ransomware | ★★ | ||

| 2023-09-11 05:05:00 | Rapport de tendance des menaces sur les ransomwares & # 8211;Juillet 2023 Threat Trend Report on Ransomware – July 2023 (lien direct) |

Ce rapport fournit des statistiques sur le nombre de nouveaux échantillons de ransomware, des systèmes ciblés et des entreprises ciblées en juillet 2023, ainsi que des problèmes de ransomware notables en Corée et dans d'autres pays.Tendances clés 1) Plus d'entreprises affectées par l'exploitation des ransomwares de Clop & # 8217;Problèmes

This report provides statistics on the number of new ransomware samples, targeted systems, and targeted businesses in July 2023, as well as notable ransomware issues in Korea and other countries. Key Trends 1) More businesses affected by CLOP ransomware’s exploitation of MOVEit zero-day vulnerability 2) Big Head ransomware disguised as an emergency Windows update 3) Detection names for ransomware disguised as Sophos file ATIP_2023_Jul_Threat Trend Report on Ransomware Statistics and Major Issues |

Ransomware Vulnerability Threat Prediction | ★★ | ||

| 2023-09-11 05:02:13 | Rapport sur la tendance du Web Deep et Dark WEB & # 8211;Juillet 2023 Deep Web and Dark Web Threat Trend Report – July 2023 (lien direct) |

Ce rapport de tendance sur le Web Deep et le réseau sombre de juillet 2023 est sectionné en ransomware, forums & # & #38;Marchés noirs et acteur de menace.Nous tenons à dire à l'avance qu'une partie du contenu n'a pas encore été confirmée comme vraie.1) Ransomware (1) Alphv (Blackcat) (2) Cactus (3) Clop (4) Monti 2) Forum & # 38;Black Market (1) La vente de Genesis Market (2) Base de données pour violation de la base de données (3) US Medical Institution & # 8217; s Base de données 3) Acteur de menace (1) ...

This trend report on the deep web and dark web of July 2023 is sectioned into Ransomware, Forums & Black Markets, and Threat Actor. We would like to state beforehand that some of the content has yet to be confirmed to be true. 1) Ransomware (1) ALPHV (BlackCat) (2) Cactus (3) CLOP (4) Monti 2) Forum & Black Market (1) The Sale of Genesis Market (2) BreachedForums Database on Sale (3) US Medical Institution’s Database Breached 3) Threat Actor (1)... |

Ransomware Threat Prediction Medical | ★★ | ||

| 2023-09-08 22:47:59 | Les pirates de Bian Lian diffusent les informations volées au CHU de Rennes (lien direct) | [Info ZATAZ] - Peu médiatique et plutôt discret, le groupe de ransomware BianLian n'en reste pas moins agressif et malveillant. Ils viennent de diffuser les informations volées au CHU de Rennes.... | Ransomware | ★★ | ||

| 2023-09-08 19:50:26 | Cisco Security Appliance 0-Day est attaqué par des escrocs Ransomware Cisco security appliance 0-day is under attack by ransomware crooks (lien direct) |

Sans corrects disponibles, les utilisateurs doivent activer les solutions de contournement.Le meilleur: appliquer MFA.

With no patch available yet, users must enable workarounds. The best: enforce MFA. |

Ransomware | ★★ | ||

| 2023-09-08 15:02:43 | Ragnar Locker revendique l'attaque de l'hôpital Mayanei Hayeshua d'Israël Ragnar Locker claims attack on Israel\\'s Mayanei Hayeshua hospital (lien direct) |

Le gang de ransomware Ragnar Locker a revendiqué la responsabilité d'une attaque contre l'hôpital Mayanei Hayeshua d'Israël, menaçant de divulguer 1 To de données prétendument volées pendant la cyberattaque.[...]

The Ragnar Locker ransomware gang has claimed responsibility for an attack on Israel\'s Mayanei Hayeshua hospital, threatening to leak 1 TB of data allegedly stolen during the cyberattack. [...] |

Ransomware | ★★ | ||

| 2023-09-08 10:00:00 | AT & amp; T Cybersecurity sert de premier répondeur critique pendant l'attaque contre la municipalité AT&T Cybersecurity serves as critical first responder during attack on municipality (lien direct) |

Plus tôt cette année, les analystes du AT & AMP; T Cybersecurity Géré Centre des opérations de sécurité de détection et de réponse (SOC) ont été alertés sur une attaque potentielle de ransomware sur un grand client municipal.L'attaque, qui s'est ensuite avérée avoir été menée par des membres du Royal Ransomware Group, a affecté plusieurs départements et a temporairement perturbé les communications critiques et les systèmes informatiques.

Pendant l'incident, les analystes AT & amp; t ont servi de premiers intervenants critiques, enquêtant rapidement sur les alarmes sur la plate-forme USM n'importe où et communiquant rapidement le problème au client.Ils ont également fourni un support approfondi après les heures d'ouverture au plus fort de l'attaque & mdash; alors que le client partageait des mises à jour sur les serveurs et les services impactés, les analystes ont donné des conseils sur le condamnation et la correction.Ils ont partagé tous les indicateurs observés de compromis (IOC) avec le client, dont certaines incluaient des adresses IP et des domaines qui pourraient être bloqués rapidement et NBSP; par l'équipe de pare-feu AT & amp; parce que le client utilisait également AT & AMP; T & RSQUO;.

À peine 24 heures après les communications initiales, les analystes avaient compilé et livré au client un rapport détaillé sur les résultats des incidents.Le rapport comprenait des recommandations sur la façon d'aider à protéger contre les futures attaques de ransomwares ainsi que des mesures de correction suggérées que le client devrait prendre en cas d'examen juridique juridique, de conformité ou plus approfondi par la post-incidence. est nécessaire.

Lisez notreÉtude de cas Pour en savoir plus sur la façon dont nos analystes ont aidé le client à accélérer son temps pour répondre et contenir les dégâts de l'attaque, et apprendre comment l'équipe AT & amp; T Labs Mende Intelligence a utilisé les résultats de cet incident pour aidersécuriser Tous AT & amp; T cybersecurity gérée les clients de détection et de réponse!

Earlier this year, analysts in the AT&T Cybersecurity Managed Threat Detection and Response (MTDR) security operations center (SOC) were alerted to a potential ransomware attack on a large municipal customer. The attack, which was subsequently found to have been carried out by members of the Royal ransomware group, affected several departments and temporarily disrupted critical communications and IT systems. During the incident, AT&T analysts served as critical first responders, promptly investigating alarms in the USM Anywhere platform and quickly communicating the issue to the customer. They also provided extensive after-hours support at the height of the attack—as the customer shared updates on impacted servers and services, the analysts gave guidance on containment and remediation. They shared all observed indicators of compromise (IOCs) with the customer, some of which included IP addresses and domains that could be blocked quickly by the AT&T Managed Firewall team because the customer was also using AT&T’s managed firewall services. Just 24 hours after initial communications, analysts had compiled and delivered to the customer a detailed report on the incident findings. The report included recommendations on how to help protect against future ransomware attacks as well as suggested remediation actions the customer should take in the event that legal, compliance, or deeper post-incident forensic review is needed. Read our case study to learn more about how our analysts helped the customer accelerate their time to resp |

Ransomware Threat | ★★ | ||

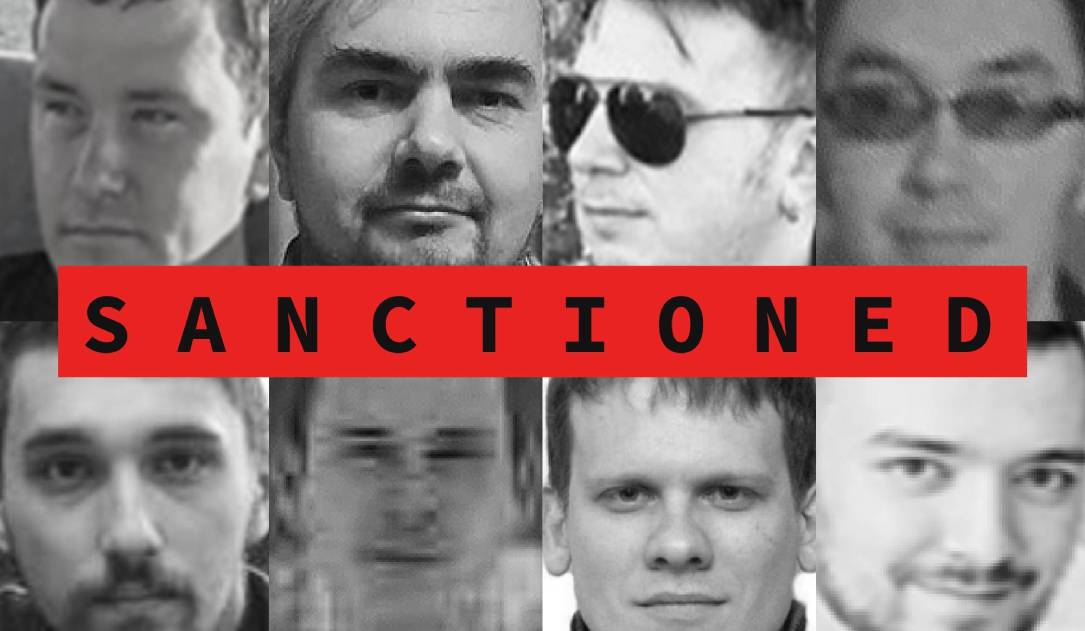

| 2023-09-07 18:12:10 | États-Unis, Royaume-Uni prennent des mesures contre les membres du Syndicat de piratage Trickbot lié à la Russie US, UK take action against members of the Russian-linked Trickbot hacker syndicate (lien direct) |

> Le DOJ a également inséré les actes d'accusation contre certains des individus sanctionnés pour des rôles présumés dans les ransomwares et autres activités de cybercriminalité.

>The DOJ also unsealed indictments against some of the sanctioned individuals for alleged roles in ransomware and other cybercrime activity. |

Ransomware | ★★★ | ||

| 2023-09-07 15:12:00 | Royaume-Uni et Sanction américaine 11 Russes liés au ransomware Conti / TrickBot UK and US Sanction 11 Russians Tied to Conti/TrickBot Ransomware (lien direct) |

Ces nouvelles sanctions suivent une première vague en février 2023, où sept Russes impliqués dans Trickbot et Conti ont également été sanctionnés

These new sanctions follow a first wave in February 2023, where seven Russians involved with Trickbot and Conti were also sanctioned |

Ransomware Legislation | ★★★ | ||

| 2023-09-07 13:30:00 | Royaume-Uni et Sanction américaine 11 Russes liés à un groupe de trucs notoire UK and US sanction 11 Russians connected to notorious Trickbot group (lien direct) |

Onze ressortissants russes qui auraient fait partie du groupe criminel exploitant les programmes malveillants et les schémas de ransomwares de continu ont été sanctionnés jeudi par les autorités aux États-Unis et au Royaume-Uni.Les individus ciblés par les sanctions «incluent les acteurs clés impliqués dans la gestion et les achats pour le groupe Trickbot, qui a des liens avec le russe

Onze ressortissants russes qui auraient fait partie du groupe criminel exploitant les programmes malveillants et les schémas de ransomwares de continu ont été sanctionnés jeudi par les autorités aux États-Unis et au Royaume-Uni.Les individus ciblés par les sanctions «incluent les acteurs clés impliqués dans la gestion et les achats pour le groupe Trickbot, qui a des liens avec le russe

Eleven Russian nationals alleged to have been part of the criminal group operating the Trickbot malware and Conti ransomware schemes were sanctioned Thursday by authorities in the United States and United Kingdom. The individuals targeted by the sanctions “include key actors involved in management and procurement for the Trickbot group, which has ties to Russian

Eleven Russian nationals alleged to have been part of the criminal group operating the Trickbot malware and Conti ransomware schemes were sanctioned Thursday by authorities in the United States and United Kingdom. The individuals targeted by the sanctions “include key actors involved in management and procurement for the Trickbot group, which has ties to Russian |

Ransomware Malware | ★★ | ||

| 2023-09-06 03:40:04 | 5 erreurs commerciales communes dans la planification de la prévention des ransomwares 5 Common Business Mistakes in Ransomware Prevention Planning (lien direct) |

Une chose devient évidente à mesure que les attaques de ransomware augmentent en fréquence et en impact: les entreprises peuvent prendre des précautions supplémentaires.Malheureusement, de nombreuses entreprises ne le font pas.La plupart des victimes sont suffisamment avertis des faiblesses potentielles mais sans préparation pour récupérer lorsqu'ils sont frappés.Une prévention des ransomwares robuste est plus importante que jamais.Cela devient très clair lorsque vous considérez ce qui cause la majorité des attaques de ransomwares de nos jours.Certains sont causés par des erreurs facilement évitables.Soit \\ examiner certains des problèmes les plus courants qui laissent les organisations vulnérables aux attaques de ransomwares ...

One thing is becoming evident as ransomware attacks increase in frequency and impact: businesses can take additional precautions. Unfortunately, many companies are failing to do so. Most victims are sufficiently warned about potential weaknesses yet unprepared to recover when hit. Robust ransomware prevention is more important than ever. This becomes very clear when you consider what causes the majority of ransomware attacks nowadays. Some are caused by errors that are easily avoidable. Let\'s examine some of the most common issues that leave organizations vulnerable to ransomware attacks... |

Ransomware | ★★ | ||

| 2023-09-05 18:45:00 | L'opération de Qakbot du FBI \\ ouvre la porte à plus de retraits de botnet FBI\\'s Qakbot operation opens door for more botnet takedowns (lien direct) |

Le FBI \'s retrait récent du botnet Qakbot a envoyé des ondes de choc dans toute la communauté de cybersécurité lors de la première fois que c'était le premier à la communauté de la cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lors de la première fois que c'était le premier à la communauté de la cybersécurité lors de la première fois que c'était le premier à la communauté de la cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lorsqu'il a été le premier temps lors de la première communauté de cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lorsqu'il a été le premier temps lorsqu'il a été le premier temps lorsqu'il a été le premier temps lors de la première communauté de cybersecureannoncé la semaine dernière.Qakbot était devenu le malware de choix pour des dizaines de groupes de piratage et de tenues de ransomware qui l'ont utilisé pour définir le tableau pour des attaques dévastatrices.Depuis sa sortie en 2007 comme un outil utilisé pour

Le FBI \'s retrait récent du botnet Qakbot a envoyé des ondes de choc dans toute la communauté de cybersécurité lors de la première fois que c'était le premier à la communauté de la cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lors de la première fois que c'était le premier à la communauté de la cybersécurité lors de la première fois que c'était le premier à la communauté de la cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lorsqu'il a été le premier temps lors de la première communauté de cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lorsqu'il a été le premier temps lors de sa première communauté de cybersécurité lorsqu'il a été le premier temps lorsqu'il a été le premier temps lorsqu'il a été le premier temps lors de la première communauté de cybersecureannoncé la semaine dernière.Qakbot était devenu le malware de choix pour des dizaines de groupes de piratage et de tenues de ransomware qui l'ont utilisé pour définir le tableau pour des attaques dévastatrices.Depuis sa sortie en 2007 comme un outil utilisé pour

The FBI\'s recent takedown of the QakBot botnet sent shockwaves throughout the cybersecurity community when it was first announced last week. QakBot had become the malware of choice for dozens of hacking groups and ransomware outfits that used it to set the table for devastating attacks. Since emerging in 2007 as a tool used to

The FBI\'s recent takedown of the QakBot botnet sent shockwaves throughout the cybersecurity community when it was first announced last week. QakBot had become the malware of choice for dozens of hacking groups and ransomware outfits that used it to set the table for devastating attacks. Since emerging in 2007 as a tool used to |

Ransomware Malware Tool | ★★★ | ||

| 2023-09-05 14:50:00 | Profil Web Dark: Ransomware Medusa (Medusalocker) Dark Web Profile: Medusa Ransomware (MedusaLocker) (lien direct) |

Dans la mythologie grecque ancienne, Medusa est l'une des figures les plus emblématiques et les plus redoutées ....

In ancient Greek mythology, Medusa stands as one of the most iconic and feared figures.... |

Ransomware | ★★ | ||

| 2023-09-05 11:55:00 | Les acteurs de la menace ont accédé aux données militaires britanniques à partir du lien le plus faible Threat Actors Accessed UK Military Data From Weakest Link (lien direct) |

Le 13 août, le Lockbit Ransomware Group a ajouté une nouvelle victime à son ...

On the 13th of August, The LockBit Ransomware group added a new victim to its... |

Ransomware Threat | ★★ | ||

| 2023-09-05 09:14:44 | Attaque des ransomwares contre le fabricant de systèmes de clôture Zaun a un impact sur les données militaires au Royaume-Uni Ransomware Attack on Fencing Systems Maker Zaun Impacts UK Military Data (lien direct) |

> Le fabricant de systèmes de clôture britannique Zaun révèle l'attaque de ransomware de verrouillage potentiellement impactant les données liées aux sites militaires et de renseignement britanniques.

>British mesh fencing systems maker Zaun discloses LockBit ransomware attack potentially impacting data related to UK military and intelligence sites. |

Ransomware | ★★★ | ||

| 2023-09-04 11:27:38 | Rôles de l'intelligence cyber-menace (CTI) pour la protection des ransomwares Cyber Threat Intelligence (CTI) Roles for Ransomware Protection (lien direct) |

> Les attaques de ransomwares restent l'une des cyber-menaces les plus importantes contre les organisations aujourd'hui.Malgré de nombreux ...

>Ransomware attacks remain one of the most significant cyber threats against organizations today. Despite numerous... |

Ransomware Threat | ★★★ | ||

| 2023-09-01 21:11:00 | Les acteurs de menace ciblant les serveurs Microsoft SQL pour déployer des ransomwares de Freeworld Threat Actors Targeting Microsoft SQL Servers to Deploy FreeWorld Ransomware (lien direct) |

Les acteurs de la menace exploitent des serveurs Microsoft SQL (MS SQL) mal sécurisés pour fournir une grève de Cobalt et une souche de ransomware appelée Freeworld.

La société de cybersécurité Securonix, qui a surnommé la campagne DB # Jammer, a déclaré qu'elle se démarquait de la façon dont l'ensemble d'outils et l'infrastructure sont utilisés.

«Certains de ces outils incluent des logiciels d'énumération, des charges utiles de rat, des logiciels d'exploitation et de vol d'identification

Threat actors are exploiting poorly secured Microsoft SQL (MS SQL) servers to deliver Cobalt Strike and a ransomware strain called FreeWorld. Cybersecurity firm Securonix, which has dubbed the campaign DB#JAMMER, said it stands out for the way the toolset and infrastructure is employed. “Some of these tools include enumeration software, RAT payloads, exploitation and credential stealing software |

Ransomware Tool Threat | ★★★ | ||

| 2023-09-01 18:45:00 | Le district scolaire de Pennsylvanie reste ouvert malgré une attaque de ransomware Pennsylvania school district to stay open despite ransomware attack (lien direct) |

Un district scolaire de Pennsylvanie a gardé ses portes ouvertes vendredi malgré l'annonce d'une attaque de ransomware qui a provoqué des perturbations de ses systèmes informatiques.Jeudi, le district scolaire de la région de Chambersburg publié Un message sur son site Web et les canaux de médias sociaux annonçant qu'il était devenu encore un autre district scolaire K-12 attaqué par un gang de ransomware.

Un district scolaire de Pennsylvanie a gardé ses portes ouvertes vendredi malgré l'annonce d'une attaque de ransomware qui a provoqué des perturbations de ses systèmes informatiques.Jeudi, le district scolaire de la région de Chambersburg publié Un message sur son site Web et les canaux de médias sociaux annonçant qu'il était devenu encore un autre district scolaire K-12 attaqué par un gang de ransomware.

A school district in Pennsylvania kept its doors open on Friday despite announcing a ransomware attack that caused disruptions to its computer systems. On Thursday, the Chambersburg Area School District published a message on its website and social media channels announcing that it had become yet another K-12 school district attacked by a ransomware gang.

A school district in Pennsylvania kept its doors open on Friday despite announcing a ransomware attack that caused disruptions to its computer systems. On Thursday, the Chambersburg Area School District published a message on its website and social media channels announcing that it had become yet another K-12 school district attacked by a ransomware gang. |

Ransomware | ★★ | ||

| 2023-09-01 18:44:00 | Bases de données MSSQL sous le feu à partir du ransomware Freeworld MSSQL Databases Under Fire From FreeWorld Ransomware (lien direct) |

Les attaques sophistiquées, suivis en tant que Jammer DB #, exécutent les commandes de Shell pour altérer les défenses et déployer des outils pour établir la persistance de l'hôte.

The sophisticated attacks, tracked as DB#JAMMER, run shell commands to impair defenses and deploy tools to establish persistence on the host. |

Ransomware Tool | ★★ | ||

| 2023-09-01 17:51:00 | Ransomware des groupes clés déjoué par un nouveau décrypteur Key Group Ransomware Foiled by New Decryptor (lien direct) |

Les chercheurs croisent le cryptage des ransomwares de Key Group et publient un outil gratuit pour les organisations de victimes pour récupérer leurs données.

Researchers crack Key Group\'s ransomware encryption and release free tool for victim organizations to recover their data. |

Ransomware Tool | ★★ | ||

| 2023-09-01 17:00:00 | Les attaquants de ransomware ciblent les bases de données Microsoft SQL exposées, indique le rapport Ransomware attackers are targeting exposed Microsoft SQL databases, report says (lien direct) |

Les campagnes de ransomwares utilisent des bases de données Microsoft SQL exposées à Internet comme tête de pont pour lancer des attaques contre les systèmes de victimes, selon les chercheurs.La société de cybersécurité Securonix a déclaré qu'elle avait trouvé des exemples de pirates exploitant MicrosoftSQL (MSSQL) - Un produit logiciel populaire qui aide les utilisateurs à stocker et à récupérer les données demandées par les applications.La version de Microsoft \\ est l'une des nombreuses

Les campagnes de ransomwares utilisent des bases de données Microsoft SQL exposées à Internet comme tête de pont pour lancer des attaques contre les systèmes de victimes, selon les chercheurs.La société de cybersécurité Securonix a déclaré qu'elle avait trouvé des exemples de pirates exploitant MicrosoftSQL (MSSQL) - Un produit logiciel populaire qui aide les utilisateurs à stocker et à récupérer les données demandées par les applications.La version de Microsoft \\ est l'une des nombreuses

Ransomware campaigns are using internet-exposed Microsoft SQL databases as a beachhead to launch attacks on victim systems, according to researchers. Cybersecurity company Securonix said that it found examples of hackers exploiting Microsoft SQL (MSSQL) - a popular software product that helps users store and retrieve data requested by applications. Microsoft\'s version is one of several

Ransomware campaigns are using internet-exposed Microsoft SQL databases as a beachhead to launch attacks on victim systems, according to researchers. Cybersecurity company Securonix said that it found examples of hackers exploiting Microsoft SQL (MSSQL) - a popular software product that helps users store and retrieve data requested by applications. Microsoft\'s version is one of several |

Ransomware | ★★ | ||

| 2023-09-01 09:20:07 | Voies vers le cyber: passer des soins de santé à la frontière de cybersécurité Pathways into Cyber: Transitioning from Healthcare to the Cybersecurity Frontier (lien direct) |

Avec aujourd'hui étant les femmes internationales dans le cyber-jour, quelle meilleure opportunité de célébrer l'impact des cyber-professionnels de l'industrie?Alors que nous naviguons dans un monde où les violations de données et les attaques de ransomwares sont des événements courants, l'importance d'une main-d'œuvre à cybersécurité aux multiples talents et résilientes ne peut pas être surestimée.Rencontrez Kirsty Perrett, une avance qualifiée [& # 8230;]

With today being International Women in Cyber Day, what better opportunity to celebrate the impact of female cyber professionals in the industry? As we navigate through a world where data breaches and ransomware attacks are commonplace occurrences, the significance of a multi-talented and resilient cybersecurity workforce cannot be overstated. Meet Kirsty Perrett, a skilled Lead […] |

Ransomware | ★★★ | ||

| 2023-08-31 19:45:00 | Malware saphirerester: une passerelle vers l'espionnage et les opérations de ransomware SapphireStealer Malware: A Gateway to Espionage and Ransomware Operations (lien direct) |

Un voleur d'informations basé sur .NET open .NET basé sur un saphyware surnommé Sapphirerester est utilisé par plusieurs entités pour améliorer ses capacités et engendrer leurs propres variantes sur mesure.

«Les logiciels malveillants de volée d'informations comme Sapphirerestealer peuvent être utilisés pour obtenir des informations sensibles, y compris les informations d'identification d'entreprise, qui sont souvent réinvesties à d'autres acteurs de menace qui exploitent l'accès pour plus

An open-source .NET-based information stealer malware dubbed SapphireStealer is being used by multiple entities to enhance its capabilities and spawn their own bespoke variants. “Information-stealing malware like SapphireStealer can be used to obtain sensitive information, including corporate credentials, which are often resold to other threat actors who leverage the access for additional |

Ransomware Malware Threat | ★★★ | ||

| 2023-08-31 18:42:00 | Ransomware Roundup - Rhysida (lien direct) | Rhysida, un ransomware à double exposition, a frappé l'Europe en particulier mais a également été trouvé dans d'autres parties du monde.Apprendre encore plus.

Rhysida, a double-extortion ransomware, has been hitting Europe in particular but has also been found in other parts of the world. Learn more. |

Ransomware | ★★ |

To see everything:

Our RSS (filtrered)