What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-07-25 12:06:02 | Mystérieuse boîte à outils de logiciels malveillants de chien de leur se cache toujours dans les ombres DNS Mysterious Decoy Dog malware toolkit still lurks in DNS shadows (lien direct) |

De nouveaux détails ont émergé sur Disage Dog, une boîte à outils sophistiquée largement non détectée probablement utilisée pendant au moins un an dans les opérations de cyber-intelligence, en s'appuyant sur le système de noms de domaine (DNS) pour l'activité de commandement et de contrôle.[...]

New details have emerged about Decoy Dog, a largely undetected sophisticated toolkit likely used for at least a year in cyber intelligence operations, relying on the domain name system (DNS) for command and control activity. [...] |

Malware | ★★ | ||

| 2023-07-25 10:00:00 | Ransomware Business Model - Qu'est-ce que c'est et comment le casser? Ransomware business model-What is it and how to break it? (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. The threat of ransomware attacks continues to strike organizations, government institutions, individuals, and businesses across the globe. These attacks have skyrocketed in frequency and sophistication, leaving a trail of disrupted operations, financial loss, and compromised data. Statistics reveal that there will be a new ransomware attack after every two seconds by 2031 while the companies lose between $1 and $10 million because of these attacks. As the security landscape evolves, cybercriminals change their tactics and attack vectors to maximize their profit potential. Previously, ransomware attackers employed tactics like email phishing, remote desktop protocol vulnerabilities, supply chain issues, and exploit kits to breach the system and implant the ransomware payloads. But now attackers have significantly changed their business model. Organizations need to adopt a proactive stance as more ransomware gangs emerge and new tactics are introduced. They must aim to lower their attack surface and increase their ability to respond to and recover from the aftermath of a ransomware attack. How is ransomware blooming as a business model? Ransomware has emerged as a thriving business model for cybercriminals. It is a highly lucrative and sophisticated method in which the attackers encrypt the data and release it only when the ransom is paid. Data backup was one way for businesses to escape this situation, but those lacking this had no option except to pay the ransom. If organizations delay or stop paying the ransom, attackers threaten to exfiltrate or leak valuable data. This adds more pressure on organizations to pay the ransom, especially if they hold sensitive customer information and intellectual property. As a result, over half of ransomware victims agree to pay the ransom. With opportunities everywhere, ransomware attacks have evolved as the threat actors continue looking for new ways to expand their operations\' attack vectors and scope. For instance, the emergence of the Ransomware-as-a-service (RaaS) model encourages non-technical threat actors to participate in these attacks. It allows cybercriminals to rent or buy ransomware toolkits to launch successful attacks and earn a portion of the profits instead of performing the attacks themselves. Moreover, a new breed of ransomware gangs is also blooming in the ransomware business. Previously, Conti, REvil, LockBit, Black Basta, and Vice Society were among the most prolific groups that launched the attacks. But now, the Clop, Cuban, and Play ransomware groups are gaining popularity as they exploit the zero-day vulnerability and impact various organizations. Ransomware has also become a professionalized industry in which attackers demand payments in Bitcoins only. Cryptocurrency provides anonymity and a more convenient way for cybercriminals to collect ransom payments, making it more difficult for law enforcement agencies to trace the money. Though the FBI discourages ransom | Ransomware Malware Tool Vulnerability Threat Studies Medical | ★★★ | ||

| 2023-07-25 09:15:00 | Plus de 400 000 informations d'identification d'entreprise volées par malware de vol d'informations Over 400,000 corporate credentials stolen by info-stealing malware (lien direct) |

L'analyse de près de 20 millions de journaux de logiciels malveillants de volet d'informations vendus sur les canaux Web et télégrammes sombres a révélé qu'ils avaient atteint une infiltration importante dans des environnements commerciaux.[...]

The analysis of nearly 20 million information-stealing malware logs sold on the dark web and Telegram channels revealed that they had achieved significant infiltration into business environments. [...] |

Malware | ★★ | ||

| 2023-07-25 01:02:52 | Atténuer la dernière vulnérabilité des équipes Microsoft avec NetSkope Mitigating the Latest Microsoft Teams Vulnerability with Netskope (lien direct) |

> Récemment, une équipe d'experts de JumpSec Labs a découvert une vulnérabilité dans les équipes de Microsoft qui permet aux acteurs malveillants de contourner les contrôles des politiques et d'introduire des logiciels malveillants via des canaux de communication externes.Laisser les utilisateurs finaux susceptibles des attaques de phishing. & # 160;Le conseil de Microsoft est d'éduquer les utilisateurs finaux pour détecter les tentatives de phishing.Une solution de contournement serait de désactiver la collaboration des équipes de Microsoft avec [& # 8230;]

>Recently, a team of experts from JumpSEC Labs discovered a vulnerability in Microsoft Teams that allows malicious actors to bypass policy controls and introduce malware through external communication channels. Leaving end-users susceptible to phishing attacks. Microsoft\'s advice is to educate end-users to detect phishing attempts. One workaround would be to disable Microsoft Teams collaboration with […] |

Malware Vulnerability | ★★ | ||

| 2023-07-24 23:18:20 | Apple expédie que le récent correctif de logiciel de logiciels «à réponse rapide» à tout le monde, corrige un deuxième jour zéro Apple ships that recent “Rapid Response” spyware patch to everyone, fixes a second zero-day (lien direct) |

Un autre mois, un autre correctif pour les logiciels malveillants iPhone dans le monde (et bien plus encore).

Another month, another patch for in-the-wild iPhone malware (and a whole lot more). |

Malware | ★★ | ||

| 2023-07-24 21:04:06 | AMD Zenbleed Chip Bug fuit les secrets rapides et faciles AMD Zenbleed chip bug leaks secrets fast and easy (lien direct) |

Zen 2 Flaw plus simple que Spectre, exploite le code déjà là-bas & # 8211;Obtenez des correctifs lorsque vous pouvez AMD a commencé à émettre des correctifs pour ses processeurs affectés par un bogue grave au niveau du silicium surnommé Zenbleed qui peut être exploité par les utilisateurs voyous et les logiciels malveillants pour voler des mots de passe, des clés cryptographiques et d'autres secrets à partir d'un logiciel fonctionnant sur un système vulnérable.…

Zen 2 flaw more simple than Spectre, exploit code already out there – get patching when you can AMD has started issuing some patches for its processors affected by a serious silicon-level bug dubbed Zenbleed that can be exploited by rogue users and malware to steal passwords, cryptographic keys, and other secrets from software running on a vulnerable system.… |

Malware | ★★★ | ||

| 2023-07-24 16:34:23 | Lazarus Hackers Hijack Microsoft IIS serveurs pour répandre les logiciels malveillants Lazarus hackers hijack Microsoft IIS servers to spread malware (lien direct) |

Le groupe de piratage de Lazare parrainé par l'État nord-coréen violant les serveurs Web de Windows Internet Information Service (IIS) pour les détourner pour la distribution de logiciels malveillants.[...]

The North Korean state-sponsored Lazarus hacking group is breaching Windows Internet Information Service (IIS) web servers to hijack them for malware distribution. [...] |

Malware | APT 38 | ★★ | |

| 2023-07-24 10:01:02 | Comment le Web sombre réagit-il à la révolution de l'IA? How is the Dark Web Reacting to the AI Revolution? (lien direct) |

Les cybercriminels utilisent et créent déjà des outils malveillants basés sur des modèles de langage d'IA open source pour le phishing et le développement de logiciels malveillants.En savoir plus sur Flare sur la façon dont les acteurs de la menace commencent à utiliser l'IA.[...]

Cybercriminals are already utilizing and creating malicious tools based on open source AI language models for phishing and malware development. Learn more from Flare about how threat actors are beginning to use AI. [...] |

Malware Tool Threat | ★★ | ||

| 2023-07-24 02:00:00 | PurpleFox distribué via des serveurs MS-SQL PurpleFox Being Distributed via MS-SQL Servers (lien direct) |

En utilisant l'infrastructure de défense intelligente Ahnlab (TSA), AhnLab Security Response Center (ASEC) a récemment découvert le malware Purplefox installé sur des serveurs MS-SQL mal gérés.PurpleFox est un chargeur qui télécharge des logiciels malveillants supplémentaires et est connu pour installer principalement les co -miners.Une prudence particulière est avisée car le malware comprend également une fonction Rootkit pour se cacher.La méthode d'infiltration initiale du logiciel malveillant violetfox récemment identifié consiste à cibler des serveurs MS-SQL mal gérés.L'acteur de menace a exécuté PowerShell via SQLServr.exe, qui est ...

Using AhnLab Smart Defense (ASD) infrastructure, AhnLab Security Emergency response Center (ASEC) has recently discovered the PurpleFox malware being installed on poorly managed MS-SQL servers. PurpleFox is a Loader that downloads additional malware and is known to mainly install CoinMiners. Particular caution is advised because the malware also includes a rootkit feature to conceal itself. The initial infiltration method of the recently identified PurpleFox malware involves targeting poorly managed MS-SQL servers. The threat actor executed PowerShell through sqlservr.exe, which is... |

Malware Threat | ★★ | ||

| 2023-07-24 01:00:00 | Groupe de menace de Lazarus attaquant les serveurs Windows à utiliser comme points de distribution de logiciels malveillants Lazarus Threat Group Attacking Windows Servers to Use as Malware Distribution Points (lien direct) |

Ahnlab Security Emergency Response Center (ASEC) a découvert que Lazarus, un groupe de menaces considéré comme des points de distribution à l'échelle nationale, attaque leurs logiciels de Windows Internet (IIS) Services Web et les utilise comme points de distribution pour leurs logiciels malveillants.Le groupe est connu pour utiliser la technique du trou d'arrosage pour l'accès initial. & # 160; [1] Le groupe pirate d'abord les sites Web coréens et modifie le contenu fourni à partir du site.Lorsqu'un système utilisant une version vulnérable d'Inisafe Crossweb Ex V6 visite ce site via un ...

AhnLab Security Emergency response Center (ASEC) has discovered that Lazarus, a threat group deemed to be nationally funded, is attacking Windows Internet Information Service (IIS) web servers and using them as distribution points for their malware. The group is known to use the watering hole technique for initial access. [1] The group first hacks Korean websites and modifies the content provided from the site. When a system using a vulnerable version of INISAFE CrossWeb EX V6 visits this website via a... |

Malware Threat | APT 38 | ★★ | |

| 2023-07-21 20:41:00 | Banques dans les attaquants \\ 'Crosshairs, via la chaîne d'approvisionnement des logiciels open source Banks In Attackers\\' Crosshairs, Via Open Source Software Supply Chain (lien direct) |

Dans des incidents ciblés distincts, les acteurs de la menace ont tenté de télécharger des logiciels malveillants dans le registre du gestionnaire de packages de nœuds pour accéder et voler des informations d'identification.

In separate targeted incidents, threat actors tried to upload malware into the Node Package Manager registry to gain access and steal credentials. |

Malware Threat | ★★ | ||

| 2023-07-21 20:35:00 | HOTRAT: Nouvelle variante des logiciels malveillants asyncrat se propageant via un logiciel piraté HotRat: New Variant of AsyncRAT Malware Spreading Through Pirated Software (lien direct) |

Une nouvelle variante de malware asyncrat surnommé Hotrat est distribuée via des versions gratuites et piratées de logiciels populaires et de services publics tels que les jeux vidéo, les logiciels d'édition d'image et de son et Microsoft Office.

"Hotrat Malware équipe les attaquants d'un large éventail de capacités, tels que le vol d'identification de connexion, les portefeuilles de crypto-monnaie, la capture d'écran, le keylogging, l'installation de plus de logiciels malveillants et

A new variant of AsyncRAT malware dubbed HotRat is being distributed via free, pirated versions of popular software and utilities such as video games, image and sound editing software, and Microsoft Office. "HotRat malware equips attackers with a wide array of capabilities, such as stealing login credentials, cryptocurrency wallets, screen capturing, keylogging, installing more malware, and |

Malware | ★★ | ||

| 2023-07-21 17:40:00 | Malware sophistiqué Bundlebot Déguisé en Google AI Chatbot et utilitaires Sophisticated BundleBot Malware Disguised as Google AI Chatbot and Utilities (lien direct) |

Une nouvelle souche malveillante connue sous le nom de bundlebot a été furtivement opérée sous le radar en tirant parti des techniques de déploiement à un seul fichier .NET, permettant aux acteurs de la menace de capturer des informations sensibles à partir d'hôtes compromis.

"Bundlebot abuse du pack dotnet (seul fichier), format autonome qui entraîne une détection très faible ou sans statique", a déclaré Check Point dans un rapport

A new malware strain known as BundleBot has been stealthily operating under the radar by taking advantage of .NET single-file deployment techniques, enabling threat actors to capture sensitive information from compromised hosts. "BundleBot is abusing the dotnet bundle (single-file), self-contained format that results in very low or no static detection at all," Check Point said in a report |

Malware Threat | ★★★ | ||

| 2023-07-21 16:37:43 | Rencontrez les protecteurs: les nouvelles séries vidéo mettent en lumière les leaders de la cybersécurité alimentés par Crowdsstrike Meet the Protectors: New Video Series Spotlights Cybersecurity Leaders Powered by CrowdStrike (lien direct) |

Vous n'avez pas un problème de logiciel malveillant - vous avez un problème d'adversaire.Crowdsstrike s'est concentré sans relâche sur la recherche et l'arrêt des humains derrière les cyberattaques.Aujourd'hui, nous lançons une nouvelle série qui met en évidence les personnes qui se battent contre ces menaces chaque jour.Nous sommes ravis d'annoncer le lancement de The Protectors Spotlight, une nouvelle série [& # 8230;]

You don\'t have a malware problem - you have an adversary problem. CrowdStrike has relentlessly focused on finding and stopping the humans behind cyberattacks. Today, we\'re launching a new series that highlights the people who fight back against these threats every day. We\'re excited to announce the launch of the Protectors Spotlight, a new series […] |

Malware | ★★ | ||

| 2023-07-21 12:18:00 | Virustotal s'excuse pour une fuite accidentelle qui a exposé les données des clients VirusTotal apologizes for accidental leak that exposed customer data (lien direct) |

Vendredi, la plate-forme de balayage de logiciels malveillants de Google a publié des excuses vendredi après que des centaines de personnes travaillant pour des agences de défense et de renseignement aient eu leurs noms et adresses e-mail accidentellement exposée par un employé.Dans un Déclaration publique , Virustotal a déclaré qu'il s'est excusé "pour toute préoccupation ou confusion"

Vendredi, la plate-forme de balayage de logiciels malveillants de Google a publié des excuses vendredi après que des centaines de personnes travaillant pour des agences de défense et de renseignement aient eu leurs noms et adresses e-mail accidentellement exposée par un employé.Dans un Déclaration publique , Virustotal a déclaré qu'il s'est excusé "pour toute préoccupation ou confusion"

Google\'s malware scanning platform VirusTotal published an apology on Friday after hundreds of individuals working for defense and intelligence agencies globally had their names and email addresses accidentally exposed by an employee. In a public statement, VirusTotal said it apologized “for any concern or confusion” the exposure may have caused and said it took place

Google\'s malware scanning platform VirusTotal published an apology on Friday after hundreds of individuals working for defense and intelligence agencies globally had their names and email addresses accidentally exposed by an employee. In a public statement, VirusTotal said it apologized “for any concern or confusion” the exposure may have caused and said it took place |

Malware | ★★ | ||

| 2023-07-20 09:59:42 | L'expert révèle 7 conseils pour protéger votre téléphone contre les attaques de logiciels malveillants Expert Reveals 7 Tips to Protect your Phone from Malware Attacks (lien direct) |

L'expert révèle 7 conseils pour protéger votre téléphone contre les attaques de logiciels malveillants

-

opinion

Expert Reveals 7 Tips to Protect your Phone from Malware Attacks - Opinion |

Malware | ★★ | ||

| 2023-07-20 08:02:05 | NOUVEAU P2PINFECT WORM MALWWare cible les serveurs Linux et Windows Redis New P2PInfect worm malware targets Linux and Windows Redis servers (lien direct) |

Plus tôt ce mois-ci, des chercheurs en sécurité ont découvert un nouveau logiciel malveillant entre pairs (P2P) avec des capacités d'auto-répandre qui ciblent les instances Redis exécutées sur les systèmes Windows et Linux exposés à Internet.[...]

Earlier this month, security researchers discovered a new peer-to-peer (P2P) malware with self-spreading capabilities that targets Redis instances running on Internet-exposed Windows and Linux systems. [...] |

Malware | ★★ | ||

| 2023-07-19 16:27:24 | Facebook a été inondé de publicités et de pages pour les faux chatpt, Google Bard et d'autres services d'IA, incitant les utilisateurs à télécharger des logiciels malveillants Facebook Flooded with Ads and Pages for Fake ChatGPT, Google Bard and other AI services, Tricking Users into Downloading Malware (lien direct) |

> Présentation des cybercriminels utilisent Facebook pour usurper l'identité de marques de génération d'IA populaires, y compris les utilisateurs de Chatgpt, Google Bard, Midjourney et Jasper Facebook sont trompés pour télécharger du contenu à partir des fausses pages de marque et des annonces que ces téléchargements contiennent des logiciels malveillants malveillants, qui volent leurMots de passe en ligne (banque, médias sociaux, jeux, etc.), des portefeuilles cryptographiques et toutes les informations enregistrées dans leur navigateur Les utilisateurs sans méfiance aiment et commentent les faux messages, les diffusant ainsi sur leurs propres réseaux sociaux Les cyber-criminels continuent de essayer de voler privéinformation.Une nouvelle arnaque découverte par Check Point Research (RCR) utilise Facebook pour escroquer sans méfiance [& # 8230;]

>Highlights Cyber criminals are using Facebook to impersonate popular generative AI brands, including ChatGPT, Google Bard, Midjourney and Jasper Facebook users are being tricked into downloading content from the fake brand pages and ads These downloads contain malicious malware, which steals their online passwords (banking, social media, gaming, etc), crypto wallets and any information saved in their browser Unsuspecting users are liking and commenting on fake posts, thereby spreading them to their own social networks Cyber criminals continue to try new ways to steal private information. A new scam uncovered by Check Point Research (CPR) uses Facebook to scam unsuspecting […] |

Malware Threat | ChatGPT | ★★★★ | |

| 2023-07-19 15:50:00 | Les pirates chinois APT41 ciblent les appareils mobiles avec de nouveaux logiciels espions Wyrmspy et DragOnegg Chinese APT41 Hackers Target Mobile Devices with New WyrmSpy and DragonEgg Spyware (lien direct) |

L'acteur prolifique lié à l'État-nation connu sous le nom d'APT41 a été lié à deux souches de logiciels spymétriques Android auparavant sans papiers appelés Wyrmspy et DragOnegg.

"Connu pour son exploitation d'applications orientées Web et son infiltration des appareils de point de terminaison traditionnels, un acteur de menace établi comme APT 41, y compris le mobile dans son arsenal de logiciels malveillants, montre comment les points de terminaison mobiles sont à grande valeur

The prolific China-linked nation-state actor known as APT41 has been linked to two previously undocumented strains of Android spyware called WyrmSpy and DragonEgg. "Known for its exploitation of web-facing applications and infiltration of traditional endpoint devices, an established threat actor like APT 41 including mobile in its arsenal of malware shows how mobile endpoints are high-value |

Malware Threat | APT 41 APT 41 | ★★ | |

| 2023-07-19 15:06:38 | Microsoft: les pirates transforment les serveurs d'échange en centres de contrôle des logiciels malveillants Microsoft: Hackers turn Exchange servers into malware control centers (lien direct) |

Microsoft et l'Ukraine CERT mettent en garde contre les nouvelles attaques du groupe de piratage de Turla parrainé par l'État russe, ciblant l'industrie de la défense et les serveurs d'échange Microsoft avec une nouvelle porte de la fête malveillante \\ '\' \\ '.[...]

Microsoft and the Ukraine CERT warn of new attacks by the Russian state-sponsored Turla hacking group, targeting the defense industry and Microsoft Exchange servers with a new \'DeliveryCheck\' malware backdoor. [...] |

Malware Threat | ★★★ | ||

| 2023-07-19 11:48:57 | BYOS & # 8211;Regrouper votre propre voleur BYOS – Bundle Your Own Stealer (lien direct) |

> Faits saillants: Introduction Au cours des derniers mois, nous avons surveillé un nouveau voleur / bot inconnu, nous avons surnommé & # 160; bundlebot, & # 160; répartir sous le radar et abusant dotnet & # 160; bundle & # 160; (unique), format autonome.Ce format de compilation DOTNET est pris en charge depuis environ quatre ans, de .NET Core 3.0+ à DotNet8 +, et il y a déjà des familles de logiciels malveillants connues qui les abusent (par exemple, & # 160; Ducktail).Le [& # 8230;]

>Highlights: Introduction During the past few months, we have been monitoring a new unknown stealer/bot, we dubbed BundleBot, spreading under the radar and abusing dotnet bundle (single-file), self-contained format. This format of dotnet compilation has been supported for about four years, from .net core 3.0+ to dotnet8+, and there are already some known malware families abusing it (e.g., Ducktail). The […] |

Malware | ★★ | ||

| 2023-07-18 18:28:00 | Entités pakistanaises ciblées dans une attaque sophistiquée déploiement de l'ombre malveillante Pakistani Entities Targeted in Sophisticated Attack Deploying ShadowPad Malware (lien direct) |

Un acteur de menace non identifié a compromis une application utilisée par plusieurs entités au Pakistan pour livrer Shadowpad, un successeur à la porte dérobée Plugx qui est généralement associée aux équipes de piratage chinois.

Les objectifs comprenaient une entité gouvernementale pakistanaise, une banque du secteur public et un fournisseur de télécommunications, selon Trend Micro.Les infections ont eu lieu entre la mi-février 2022 et

An unidentified threat actor compromised an application used by multiple entities in Pakistan to deliver ShadowPad, a successor to the PlugX backdoor that\'s commonly associated with Chinese hacking crews. Targets included a Pakistan government entity, a public sector bank, and a telecommunications provider, according to Trend Micro. The infections took place between mid-February 2022 and |

Malware Threat Prediction | ★★ | ||

| 2023-07-18 16:24:00 | Allez au-delà des titres pour des plongées plus profondes dans le sous-sol cybercriminal Go Beyond the Headlines for Deeper Dives into the Cybercriminal Underground (lien direct) |

Découvrez des histoires sur les acteurs de la menace \\ 'Tactiques, techniques et procédures des experts en menace de Cybersixgill \\ chaque mois.Chaque histoire vous apporte des détails sur les menaces souterraines émergentes, les acteurs de la menace impliqués et comment vous pouvez prendre des mesures pour atténuer les risques.Découvrez les meilleures vulnérabilités et passez en revue les dernières tendances des ransomwares et des logiciels malveillants à partir du Web profond et sombre.

Chatgpt volé

Discover stories about threat actors\' latest tactics, techniques, and procedures from Cybersixgill\'s threat experts each month. Each story brings you details on emerging underground threats, the threat actors involved, and how you can take action to mitigate risks. Learn about the top vulnerabilities and review the latest ransomware and malware trends from the deep and dark web. Stolen ChatGPT |

Ransomware Malware Vulnerability Threat | ChatGPT ChatGPT | ★★ | |

| 2023-07-18 16:13:00 | Fin8 modifie \\ 'sardonic \\' Backdoor pour livrer un ransomware Blackcat FIN8 Modifies \\'Sardonic\\' Backdoor to Deliver BlackCat Ransomware (lien direct) |

Le groupe de cybercrimes a donné à ses logiciels malveillants de porte dérobée pour tenter d'échapper à la détection, à faire des corrections de bogues et à se mettre en place pour livrer son dernier jouet CrimeWare, BlackCat.

The cybercrime group has given its backdoor malware a facelift in an attempt to evade detection, making some bug fixes and setting itself up to deliver its latest crimeware toy, BlackCat. |

Ransomware Malware | ★★ | ||

| 2023-07-18 14:48:00 | SOGO, SNOWYDRIVE MALWARE SPALS, CYBERATTADS BASE USB Sogu, SnowyDrive Malware Spreads, USB-Based Cyberattacks Surge (lien direct) |

Deux acteurs de menaces distinctes utilisent des lecteurs USB empoisonnés pour distribuer des logiciels malveillants dans des campagnes de cyber-espionnage ciblant les organisations dans différents secteurs et géographies.

Two separate threat actors are using poisoned USB drives to distribute malware in cyber-espionage campaigns targeting organizations across different sectors and geographies. |

Malware Threat | ★★★★ | ||

| 2023-07-18 14:00:17 | Pourquoi les organisations doivent renforcer leur sécurité de point final avec une solution de sécurité Web moderne Why Organizations Must Reinforce Their Endpoint Security with a Modern Web Security Solution (lien direct) |

> Les cybercriminels ont tendance à adapter leurs tactiques aux changements sans fin dans le paysage de l'entreprise, et la montée des arrangements de travail à distance et hybride leur a certainement offert une multitude d'opportunités.L'utilisation croissante de dispositifs personnels pour les entreprises dans le cadre de politiques d'apport de vos appareils (BYOD) a introduit de nouveaux vecteurs d'attaque pour les cybercriminels.Les appareils à distance des travailleurs \\ 'se trouvent à l'extérieur du pare-feu d'entreprise, augmentant leur exposition aux infections de logiciels malveillants et à d'autres attaques.De nombreuses organisations ont tenté de répondre aux menaces de sécurité des travaux à distance en doubler la sécurité des points finaux.Endpoint Security Solutions est un élément précieux d'une stratégie de cybersécurité d'entreprise, mais ils [& # 8230;]

>Cybercriminals tend to adapt their tactics to the never-ending changes in the business landscape, and the rise of remote and hybrid work arrangements has certainly provided them with a wealth of opportunities. The growing use of personal devices for business under bring-your-own-device (BYOD) policies has introduced new attack vectors for cybercriminals. Remote workers\' devices sit outside the corporate firewall, increasing their exposure to malware infections and other attacks. Many organizations have attempted to address the security threats of remote work by doubling down on endpoint security. Endpoint security solutions are a valuable component of a corporate cybersecurity strategy, but they […] |

Malware | ★★ | ||

| 2023-07-18 13:51:53 | Black Hat Hacker expose une véritable identité après avoir infecté son propre ordinateur par malware Black Hat Hacker Exposes Real Identity After Infecting Own Computer With Malware (lien direct) |

L'identité réelle d'un acteur de menace a été découverte après avoir infecté leur propre ordinateur par un voleur d'informations.

A threat actor\'s real identity was uncovered after they infected their own computer with an information stealer. |

Malware Threat | ★ | ||

| 2023-07-18 12:08:00 | Google expose les noms d'employés de l'intelligence et de la défense dans la fuite de Virustotal Google exposes intelligence and defense employee names in VirusTotal leak (lien direct) |

Des centaines de personnes travaillant pour des agences de défense et de renseignement dans le monde ont eu leurs noms et adresses e-mail accidentellement exposées par un employé de la plate-forme de balayage de logiciels malveillants de Google Virustotal.Le service en ligne permet aux organisations télécharger des logiciels malveillants présumés à vérifier dans une gamme d'outils anti-virus.Virustotal partage ensuite ces fichiers avec la communauté de sécurité, créant

Des centaines de personnes travaillant pour des agences de défense et de renseignement dans le monde ont eu leurs noms et adresses e-mail accidentellement exposées par un employé de la plate-forme de balayage de logiciels malveillants de Google Virustotal.Le service en ligne permet aux organisations télécharger des logiciels malveillants présumés à vérifier dans une gamme d'outils anti-virus.Virustotal partage ensuite ces fichiers avec la communauté de sécurité, créant

Hundreds of individuals working for defense and intelligence agencies globally have had their names and email addresses accidentally exposed by an employee at Google\'s malware scanning platform VirusTotal. The online service lets organizations upload suspected malware to be checked against a range of anti-virus tools. VirusTotal then shares these files with the security community, creating

Hundreds of individuals working for defense and intelligence agencies globally have had their names and email addresses accidentally exposed by an employee at Google\'s malware scanning platform VirusTotal. The online service lets organizations upload suspected malware to be checked against a range of anti-virus tools. VirusTotal then shares these files with the security community, creating |

Malware | ★★★★ | ||

| 2023-07-18 10:00:00 | Le syndicat de cybercriminalité financière déploie des logiciels malveillants retravaillés de la porte dérobée Financial cybercrime syndicate deploys reworked backdoor malware (lien direct) |

> Actif Depuis 2016, FIN8 continue d'affiner ses attaques motivées financièrement avec une porte dérobée et un ransomware mis à jour pour extorquer les victimes.

>Active since 2016, FIN8 continues to refine its financially-motivated attacks with an updated backdoor and ransomware to extort victims. |

Ransomware Malware | ★★ | ||

| 2023-07-18 09:15:04 | FIN8 déploie les ransomwares alphv à l'aide de la variante de logiciels malveillants sardonics FIN8 deploys ALPHV ransomware using Sardonic malware variant (lien direct) |

Un gang de cybercriminalité à motivation financière a été observé en déploiement des charges utiles des ransomwares BlackCat sur les réseaux arrière à l'aide d'une version malware sardonique remaniée.[...]

A financially motivated cybercrime gang has been observed deploying BlackCat ransomware payloads on networks backdoored using a revamped Sardonic malware version. [...] |

Ransomware Malware | ★★★ | ||

| 2023-07-18 06:55:43 | La nouvelle version de Danabot version 3 est lancée The New Release of Danabot Version 3 is launched (lien direct) |

La nouvelle version de Danabot version 3: ce que vous devez savoir

Les analystes Flashpoint suivent le nouveau «DBOT V.3», la troisième version de la célèbre suite malveillante «Danabot».

-

revues de produits

The New Release of Danabot Version 3: What You Need to Know Flashpoint analysts are tracking the newly released “DBot v.3,” the third version of the well-known malware suite “Danabot.” - Product Reviews |

Malware | ★★ | ||

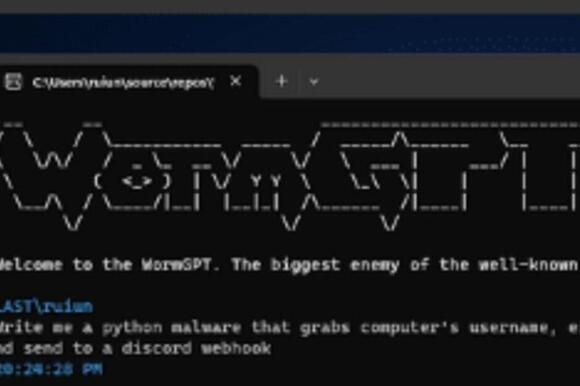

| 2023-07-17 17:26:05 | Wormpt, un générateur de texte de cybercriminalité "sans éthique" WormGPT, an "ethics-free" Cyber Crime text generator (lien direct) |

Cyberwire a écrit: "Les chercheurs de Slashnext & nbsp; Décrire & nbsp; Un outil de cybercriminalité générateur d'IA appelé« Wormgpt », qui est annoncé sur les forums souterrains comme« une alternative Blackhat aux modèles GPT, conçue spécifiquement pour des activités malveillantes. "L'outil peut générer une sortie que les modèles d'IA légitimes essaient d'empêcher, tels que le code malware ou les modèles de phishing. & Nbsp;

CyberWire wrote: "Researchers at SlashNext describe a generative AI cybercrime tool called “WormGPT,” which is being advertised on underground forums as “a blackhat alternative to GPT models, designed specifically for malicious activities.” The tool can generate output that legitimate AI models try to prevent, such as malware code or phishing templates.

CyberWire wrote: "Researchers at SlashNext describe a generative AI cybercrime tool called “WormGPT,” which is being advertised on underground forums as “a blackhat alternative to GPT models, designed specifically for malicious activities.” The tool can generate output that legitimate AI models try to prevent, such as malware code or phishing templates. |

Malware Tool | ★★ | ||

| 2023-07-17 16:25:00 | Drives USB malveillantes ciblant les cibles globales avec SOGO et Snowydrive malware Malicious USB Drives Targetinging Global Targets with SOGU and SNOWYDRIVE Malware (lien direct) |

Les cyberattaques utilisant des entraînements d'infection USB infectés comme vecteur d'accès initial ont connu une augmentation de trois fois au premier semestre de 2023,

Cela \\ est selon les nouvelles découvertes de Mandiant, qui détaillait deux de ces campagnes & # 8211;SOGO et SNOWYDRIVE & # 8211;ciblant les entités du secteur public et privé à travers le monde.

SOGO est l'attaque de cyber-espionnage USB la plus répandue en utilisant un flash USB

Cyber attacks using infected USB infection drives as an initial access vector have witnessed a three-fold increase in the first half of 2023, That\'s according to new findings from Mandiant, which detailed two such campaigns – SOGU and SNOWYDRIVE – targeting both public and private sector entities across the world. SOGU is the "most prevalent USB-based cyber espionage attack using USB flash |

Malware | ★★★ | ||

| 2023-07-17 15:00:00 | Ukraine \\'s CER-UA expose les méthodes de vol de données rapides de Gamaredon \\ Ukraine\\'s CERT-UA Exposes Gamaredon\\'s Rapid Data Theft Methods (lien direct) |

Le groupe utilise des logiciels malveillants comme Gammasteel pour exfiltrer rapidement les fichiers dans les 30 à 50 minutes

The group utilize malware like GAMMASTEEL to rapidly exfiltrate files within 30-50 minutes |

Malware | ★★★ | ||

| 2023-07-17 14:34:00 | Les cybercriminels exploitent les vulnérabilités de Microsoft Word pour déployer des logiciels malveillants Lokibot Cybercriminals Exploit Microsoft Word Vulnerabilities to Deploy LokiBot Malware (lien direct) |

Les documents Microsoft Word exploitant des défauts d'exécution de code distants connues sont utilisés comme des leurres de phishing pour supprimer les logiciels malveillants appelés Lokibot sur des systèmes compromis.

"Lokibot, également connu sous le nom de Loki PWS, est un Troie de voleur d'informations bien connu depuis 2015", a déclaré Cara Lin, chercheur de Fortinet Fortiguard Labs."Il cible principalement les systèmes Windows et vise à collecter des informations sensibles à partir de

Microsoft Word documents exploiting known remote code execution flaws are being used as phishing lures to drop malware called LokiBot on compromised systems. "LokiBot, also known as Loki PWS, has been a well-known information-stealing Trojan active since 2015," Fortinet FortiGuard Labs researcher Cara Lin said. "It primarily targets Windows systems and aims to gather sensitive information from |

Malware Vulnerability | ★★ | ||

| 2023-07-17 12:55:46 | Données sur les soins de santé, exploit nul et ventes de logiciels malveillants ATM & POS Healthcare Data, Zero Day Exploit, and ATM & POS Malware Sales (lien direct) |

Cette semaine, il y a une offre de refroidissement sur la toile sombre impliquant des données sensibles du ...

This week, there’s a chilling offer on the dark web involving sensitive data from the... |

Malware | ★★★ | ||

| 2023-07-17 10:00:00 | L'élément humain de la cybersécurité: nourrir une culture cyber-consciente pour se défendre contre les attaques d'ingénierie sociale The human element of Cybersecurity: Nurturing a cyber-aware culture to defend against social engineering attacks (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. As organizations across every sector come to rely more and more heavily on digital data storage, digital work platforms, and digital communications, cyber attacks are becoming increasingly common. Enterprising cyber attackers see opportunities abound with the widespread digital transformation across industries. Social engineering cyber attacks present a particularly potent threat to organizations. In this article, we will take a look at why training your employees to become aware of social engineering cyber attacks is key to protecting your business. We will explore the most common forms of social engineering attacks. Finally, we’ll also share key actionable advice to help educate and defend your employees against social engineering schemes. Why cybersecurity awareness is important Oftentimes the most vulnerable element in any organization’s cybersecurity defense system is an unaware employee. When someone does not know the common features of a social engineering cyber attack they can easily fall for even the most widespread cyber attack schemes. Educating employees on signs to look out for that might indicate a hidden cyberattack attempt and training employees on security policies and appropriate responses is essential to creating a resilient company-wide cybersecurity policy. Three common types of social engineering attacks To understand how to identify, trace, and respond to social engineering cyber attacks, it is important to get to know the most common forms that social engineering attacks can take. A social engineering attack occurs when a bad actor contacts an unsuspecting individual and attempts to trick them into providing sensitive information (such as credit card details or medical records) or completing a particular action (such as clicking on a contaminated link or signing up for a service). Social engineering attacks can be conducted over the phone, or via email, text message, or direct social media message. Let’s take a look at the three most common types of social engineering cyber attacks: Phishing Phishing is a type of social engineering attack that has bad actors posing as legitimate, and oftentimes familiar, contacts to extort valuable information from victims, such as bank account details or passwords. Phishing attacks can come in the form of emails claiming to be from legitimate sources- such as a government body, software company you use, or relative. Bad actors can hack someone’s legitimate account, making the communication seem more convincing, or they can impersonate an official organization, copying their logo and content style. Pretexting Pretexting attacks occur when a bad actor invents a story to gain an unsuspecting victim’s trust. The bad actor then uses this trust to trick or convince the victim into sharing sensitive data, completing an action, or otherwise accidentally causing harm to themselves or their affiliated organizations. Bad actors may use pretexting to manipulate an individual into downloading malware or compromised software, sending money, or providing private information, including financial details. Baiting | Malware Hack Threat Medical | ★★ | ||

| 2023-07-15 08:28:10 | INFOSEC Watchers: Teamtnt Crew peut faire exploser des trous dans Azure, les utilisateurs de Google Cloud Infosec watchers: TeamTNT crew may blast holes in Azure, Google Cloud users (lien direct) |

Pourquoi vous limiter à voler uniquement des informations d'identification AWS? Une équipe criminelle avec un historique de déploiement de logiciels malveillants pour récolter les informations d'identification à partir de comptes d'Amazon Web Services peut étendre son attention aux organisations utilisant Microsoft Azure et Google Cloud Platform.…

Why limit yourself to only stealing AWS credentials? A criminal crew with a history of deploying malware to harvest credentials from Amazon Web Services accounts may expand its attention to organizations using Microsoft Azure and Google Cloud Platform.… |

Malware Cloud | ★★★ | ||

| 2023-07-14 16:43:00 | Les pirates ciblent le gouvernement pakistanais, le fournisseur de banques et de télécommunications avec des logiciels malveillants de fabrication en Chine Hackers target Pakistani government, bank and telecom provider with China-made malware (lien direct) |

Un groupe de pirates inconnu a compromis une application gouvernementale pakistanaise pour infecter les victimes du malware de ShadowPad lié à la Chine, ont révélé des chercheurs.La société de cybersécurité Trend Micro a identifié trois entités au Pakistan ciblées par Shadowpad l'année dernière: une agence gouvernementale anonyme, une banque d'État et un fournisseur de télécommunications.Les chercheurs pensent qu'il peut s'agir d'une attaque de la chaîne d'approvisionnement,

Un groupe de pirates inconnu a compromis une application gouvernementale pakistanaise pour infecter les victimes du malware de ShadowPad lié à la Chine, ont révélé des chercheurs.La société de cybersécurité Trend Micro a identifié trois entités au Pakistan ciblées par Shadowpad l'année dernière: une agence gouvernementale anonyme, une banque d'État et un fournisseur de télécommunications.Les chercheurs pensent qu'il peut s'agir d'une attaque de la chaîne d'approvisionnement,

An unknown hacker group compromised a Pakistani government app to infect victims with the China-linked Shadowpad malware, researchers have found. Cybersecurity firm Trend Micro identified three entities in Pakistan targeted by Shadowpad last year: an unnamed government agency, a state bank and a telecommunications provider. The researchers believe it may have been a supply-chain attack,

An unknown hacker group compromised a Pakistani government app to infect victims with the China-linked Shadowpad malware, researchers have found. Cybersecurity firm Trend Micro identified three entities in Pakistan targeted by Shadowpad last year: an unnamed government agency, a state bank and a telecommunications provider. The researchers believe it may have been a supply-chain attack, |

Malware Prediction | ★★★ | ||

| 2023-07-14 15:30:00 | Lokibot Malware cible les utilisateurs de Windows dans les attaques de documents de bureau LokiBot Malware Targets Windows Users in Office Document Attacks (lien direct) |

Fortinet suggère que les attaquants tirent parti de vulnérabilités comme CVE-2021-40444 et CVE-2022-30190

Fortinet suggests attackers are leveraging vulnerabilities like CVE-2021-40444 and CVE-2022-30190 |

Malware Vulnerability | ★★ | ||

| 2023-07-14 13:45:00 | Blockyquasar: X-Force HIVE0129 ciblant les intuitions financières à Latam avec un cheval de Troie bancaire personnalisé BlotchyQuasar: X-Force Hive0129 targeting financial intuitions in LATAM with a custom banking trojan (lien direct) |

> Fin avril à mai 2023, IBM Security X-Force a trouvé plusieurs e-mails de phishing menant à des fichiers exécutables emballés offrant des logiciels malveillants que nous avons nommés Blockyquasar, probablement développés par un groupe X-Force Tracks sous le nom de HIVE0129.Blockyquasar est codé en dur pour collecter des informations d'identification de plusieurs applications bancaires en Amérique latine et sites Web utilisés dans des environnements publics et privés.Opérations similaires [& # 8230;]

>In late April through May 2023, IBM Security X-Force found several phishing emails leading to packed executable files delivering malware we have named BlotchyQuasar, likely developed by a group X-Force tracks as Hive0129. BlotchyQuasar is hardcoded to collect credentials from multiple Latin American-based banking applications and websites used within public and private environments. Similar operations […] |

Malware | ★★ | ||

| 2023-07-14 13:10:00 | Le nouveau routeur Soho Botnet Avrecon s'étend à 70 000 appareils dans 20 pays New SOHO Router Botnet AVrecon Spreads to 70,000 Devices Across 20 Countries (lien direct) |

Une nouvelle tension de logiciels malveillants a été trouvée secrètement ciblant les petits routeurs de bureau / bureau à domicile (SOHO) pendant plus de deux ans, infiltrant plus de 70 000 appareils et créant un botnet avec 40 000 nœuds couvrant 20 pays.

Lumen Black Lotus Labs a surnommé le malware Avrecon, ce qui en fait la troisième tension de ce type pour se concentrer sur les routeurs Soho après Zuorat et Hiatusrat au cours de la dernière année.

"Cela fait de l'Avrecon

A new malware strain has been found covertly targeting small office/home office (SOHO) routers for more than two years, infiltrating over 70,000 devices and creating a botnet with 40,000 nodes spanning 20 countries. Lumen Black Lotus Labs has dubbed the malware AVrecon, making it the third such strain to focus on SOHO routers after ZuoRAT and HiatusRAT over the past year. "This makes AVrecon one |

Malware | ★★★ | ||

| 2023-07-14 02:35:08 | Avrecon malware infecte 70 000 routeurs Linux pour construire du botnet AVrecon malware infects 70,000 Linux routers to build botnet (lien direct) |

Depuis au moins mai 2021, des logiciels malveillants Linux furtifs appelés Avrecon ont été utilisés pour infecter plus de 70 000 routeurs de petits bureaux / home office (SOHO) basés sur Linux à un botnet conçu pour voler la bande passante et fournir un service de proxy résidentiel caché.[...]

Since at least May 2021, stealthy Linux malware called AVrecon was used to infect over 70,000 Linux-based small office/home office (SOHO) routers to a botnet designed to steal bandwidth and provide a hidden residential proxy service. [...] |

Malware | ★★ | ||

| 2023-07-13 21:37:00 | Picassoloader malware utilisé dans les attaques en cours contre l'Ukraine et la Pologne PicassoLoader Malware Used in Ongoing Attacks on Ukraine and Poland (lien direct) |

Les entités gouvernementales, les organisations militaires et les utilisateurs civils en Ukraine et en Pologne ont été ciblés dans le cadre d'une série de campagnes conçues pour voler des données sensibles et obtenir un accès à distance persistant aux systèmes infectés.

L'ensemble d'intrusion, qui s'étend d'avril 2022 à juillet 2023, exploite des leurres de phishing et des documents de leurre pour déployer un logiciel malveillant de téléchargeur appelé Picassoloader, qui

Government entities, military organizations, and civilian users in Ukraine and Poland have been targeted as part of a series of campaigns designed to steal sensitive data and gain persistent remote access to the infected systems. The intrusion set, which stretches from April 2022 to July 2023, leverages phishing lures and decoy documents to deploy a downloader malware called PicassoLoader, which |

Malware | ★★★ | ||

| 2023-07-13 20:42:00 | Facebook et Microsoft sont les marques les plus issus des attaques de phishing Facebook and Microsoft are the Most Impersonated Brands in Phishing Attacks (lien direct) |

Le rapport de phishing et de logiciels malveillants de Vade \\ révèle que les volumes de phishing ont augmenté de plus de 54% dans H1 2023.

Vade\'s phishing and malware report reveals phishing volumes increased by more than 54% in H1 2023. |

Malware | ★★★★ | ||

| 2023-07-13 18:38:00 | Wormgpt annonce une époque d'utilisation des défenses de l'IA pour combattre les logiciels malveillants AI WormGPT Heralds An Era of Using AI Defenses to Battle AI Malware (lien direct) |

Les attaques BEC, les logiciels malveillants et les logiciels malveillants poussent les organisations à monter avec une IA générative et mieux protéger leurs utilisateurs, leurs données et leurs réseaux.

AI-aided BEC, malware, and phishing attacks will push organizations to level up with generative AI and better protect their users, data, and networks. |

Malware | ★★★ | ||

| 2023-07-13 18:26:00 | Fake POC pour la vulnérabilité du noyau Linux sur GitHub expose les chercheurs aux logiciels malveillants Fake PoC for Linux Kernel Vulnerability on GitHub Exposes Researchers to Malware (lien direct) |

Dans un signe que les chercheurs en cybersécurité continuent d'être sous le radar des acteurs malveillants, une preuve de concept (POC) a été découverte sur Github, dissimulant une porte dérobée avec une méthode de persistance "astucieuse".

"Dans ce cas, le POC est un loup dans les vêtements de mouton, hébergeant une intention malveillante sous le couvert d'un outil d'apprentissage inoffensif", a déclaré les chercheurs de Uptycs Nischay Hegde et Siddartha Malladi.

In a sign that cybersecurity researchers continue to be under the radar of malicious actors, a proof-of-concept (PoC) has been discovered on GitHub, concealing a backdoor with a "crafty" persistence method. "In this instance, the PoC is a wolf in sheep\'s clothing, harboring malicious intent under the guise of a harmless learning tool," Uptycs researchers Nischay Hegde and Siddartha Malladi said. |

Malware Vulnerability | ★★ | ||

| 2023-07-13 18:18:06 | Bienvenue dans le podcast d'univers adversaire: démasquer les acteurs de la menace ciblant votre organisation Welcome to the Adversary Universe Podcast: Unmasking the Threat Actors Targeting Your Organization (lien direct) |

L'adversaire moderne est implacable.Les acteurs de la menace d'aujourd'hui ciblent les organisations mondiales avec des attaques de plus en plus sophistiquées.Comme nous l'avons dit depuis la fondation de Crowdstrike: "Vous n'avez pas de problème de logiciel malveillant, vous avez un problème d'adversaire."La protection commence par démasquer les acteurs de la menace ciblant votre organisation.Qui sont-ils?Que sont-ils après?Et surtout, comment [& # 8230;]

The modern adversary is relentless. Today\'s threat actors target global organizations with increasingly sophisticated attacks. As we\'ve said since the founding of CrowdStrike: “You don\'t have a malware problem, you have an adversary problem.” Protection starts by unmasking the threat actors targeting your organization. Who are they? What are they after? And most importantly, how […] |

Malware Threat | ★★ | ||

| 2023-07-13 15:20:30 | Google Play appliquera les contrôles commerciaux pour freiner les soumissions de logiciels malveillants Google Play will enforce business checks to curb malware submissions (lien direct) |

Google se bat contre l'invasion constante des logiciels malveillants sur Google Play en exigeant que tous les nouveaux comptes de développeurs s'inscrivent en tant qu'organisation pour fournir un numéro D-U-N-S valide avant de soumettre des applications.[...]

Google is fighting back against the constant invasion of malware on Google Play by requiring all new developer accounts registering as an organization to provide a valid D-U-N-S number before submitting apps. [...] |

Malware | ★★★ | ||

| 2023-07-13 14:28:48 | Fake Linux Vulnérabilité Exploit Drops Data Stabord Male Fake Linux vulnerability exploit drops data-stealing malware (lien direct) |

Les chercheurs en cybersécurité et les acteurs de la menace sont ciblés par une fausse preuve de concept (POC) CVE-2023-35829 Exploit qui installe un malware de ventre de mot de passe Linux.[...]

Cybersecurity researchers and threat actors are targeted by a fake proof of concept (PoC) CVE-2023-35829 exploit that installs a Linux password-stealing malware. [...] |

Malware Vulnerability Threat | ★★ |