What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-07-31 21:17:43 | (Déjà vu) «Echospoofing» - une campagne de phishing massive exploitant la protection par e-mail de Proofpoint \\ pour envoyer des millions de courriels parfaitement usurpés “EchoSpoofing” - A Massive Phishing Campaign Exploiting Proofpoint\\'s Email Protection to Dispatch Millions of Perfectly Spoofed Emails (lien direct) |

## Snapshot In a coordinated report, Guardio Labs and Proofpoint detailed spam campaigns, which exploited weak permissions in Proofpoint\'s email protection service to send millions of spoofed emails impersonating major entities like Disney, Nike, IBM, and Coca-Cola to Fortune 100 companies. ## Description The campaign, which began in January 2024, involved an average of 3 million spoofed emails per day, peaking at 14 million emails in early June. Threat actors utilized their own SMTP (Simple Mail Transfer Protocol) servers to create spoofed emails with manipulated headers and relayed them through compromised or rogue Microsoft Office 365 accounts via Proofpoint\'s relay servers. As of July 30th, Guardio Labs reported that a number of the Microsoft accounts have been removed. The attackers leveraged Virtual Private Servers (VPS) hosted by OVHCloud and Centrilogic, as well as various domains registered through Namecheap to conduct the campaign. Proofpoint assesses that this activity was likely conducted by one actor, who is currently unknown. The phishing emails were designed to steal sensitive personal information and incur unauthorized charges, and they passed SPF and DKIM checks, allowing them to bypass spam filters and reach recipients\' inboxes. Proofpoint, after being notified by Guardio Labs, tightened security measures and provided new settings and advice to mitigate these attacks. ## Recommendations Microsoft recommends the following mitigations to reduce the impact of this threat. - Turn on [cloud-delivered protection](https://learn.microsoft.com/en-us/defender-endpoint/linux-preferences) in Microsoft Defender Antivirus or the equivalent for your antivirus product to cover rapidly evolving attacker tools and techniques. Cloud-based machine learning protections block a majority of new and unknown threats. - Run [EDR in block mode](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/edr-in-block-mode?view=o365-worldwide?ocid=magicti_ta_learndoc) so that Microsoft Defender for Endpoint can block malicious artifacts, even when your non-Microsoft antivirus does not detect the threat or when Microsoft Defender Antivirus is running in passive mode. EDR in block mode works behind the scenes to remediate malicious artifacts that are detected post-breach. - Allow [investigation and remediation](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/automated-investigations?view=o365-worldwide?ocid=magicti_ta_learndoc) in full automated mode to allow Microsoft Defender for Endpoint to take immediate action on alerts to resolve breaches, significantly reducing alert volume. - [Enable](https://learn.microsoft.com/en-us/defender-endpoint/enable-controlled-folders) controlled folder access. - Ensure that [tamper protection](https://learn.microsoft.com/en-us/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection#how-do-i-configure-or-manage-tamper-protection) is enabled in Microsoft Defender for Endpoint. - Enable [network protection](https://learn.microsoft.com/en-us/defender-endpoint/enable-network-protection) in Microsoft Defender for Endpoint. - Follow the credential hardening recommendations in the [on-premises credential theft overview](https://security.microsoft.com/threatanalytics3/9382203e-5155-4b5e-af74-21562b1004d5/analystreport) to defend against common credential theft techniques like LSASS access. - [Enable](https://learn.microsoft.com/en-us/defender-endpoint/attack-surface-reduction-rules-reference#block-credential-stealing-from-the-windows-local-security-authority-subsystem) LSA protection. - Microsoft Defender XDR customers can turn on the following [attack surface reduction rule](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/attack-surface-reduction) to prevent common attack techniques used for ransomware. - - [Block](https://learn.microsoft.com/en-us/defender-endpoint/attack-surface-reduction-rules-reference#block-executable-content-from-email-client-and-webmai | Ransomware Spam Tool Threat | |||

| 2024-07-31 20:02:49 | (Déjà vu) Socgholish malware attaquant les utilisateurs de Windows à l'aide d'une fausse mise à jour du navigateur SocGholish Malware Attacking Windows Users Using Fake Browser Update (lien direct) |

## Snapshot GData Software analysts found that the [SocGholish](https://security.microsoft.com/intel-profiles/7e30959d011aa33939afaa2477fd0cd097cee346fa3b646446a6b1e55f0c007f) malware, favored by threat groups like Evil Corp (tracked by Microsoft as [Manatee Tempest](https://security.microsoft.com/intel-profiles/1b66d1619b5365957ba8c785bfd7936bfa9cf8b58ad9f55b7987f7f3b390f4fc)) and TA569 (tracked by Microsft as [Mustard Tempest](https://security.microsoft.com/intel-profiles/79a9547522d81fe6c1f5e42d828009656892f3976c547360db52c33f0ba16db9)), is actively targeting Windows users with fake browser updates. ## Description This complex JavaScript downloader uses drive-by download techniques to silently install malware on user machines. It has evolved to exploit vulnerable WordPress plugins using the Keitaro traffic distribution system, with its infrastructure traced to Russian-hosted servers. The malware employs advanced techniques such as user profiling, browser fingerprinting, and fake browser update pages as lures. Potential payloads associated with SocGholish include backdoors, information stealers, remote access Trojans, and ransomware. Recent infections indicate the use of PowerShell scripts for persistence on compromised systems, enhancing its adaptability and evasion capabilities. ## Microsoft Analysis Microsoft researchers have investigated multiple incidents involving fake software updates served by the SocGholish malware distribution framework. [SocGholish](https://security.microsoft.com/intel-profiles/7e30959d011aa33939afaa2477fd0cd097cee346fa3b646446a6b1e55f0c007f) is an attack framework that malicious attackers have used since at least 2020. The attacker framework entices users to install fake software updates that eventually let attackers infiltrate target organizations. SocGholish can be tweaked to deliver any payload an attacker chooses. Threat actors [Mustard Tempest](https://security.microsoft.com/intel-profiles/79a9547522d81fe6c1f5e42d828009656892f3976c547360db52c33f0ba16db9?tab=tradeCraft) and [Manatee Tempest](https://security.microsoft.com/intel-profiles/1b66d1619b5365957ba8c785bfd7936bfa9cf8b58ad9f55b7987f7f3b390f4fc) use SocGholish/FakeUpdates as their primary technique to gain intial access. ## Detections/Hunting Queries Microsoft Defender Antivirus detects threat components as the following malware: - [TrojanDownloader:JS/FakeUpdates](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=TrojanDownloader:JS/FakeUpdates.J&threatId=-2147133367?ocid=magicti_ta_ency) - [Behavior:Win32/FakeUpdates](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Behavior:Win32/FakeUpdates.A&threatId=-2147140656?ocid=magicti_ta_ency) - [Trojan:JS/FakeUpdate](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Trojan:JS/FakeUpdate.C) - [Behavior:Win32/Socgolsh](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Behavior:Win32/Socgolsh.SB&threatId=-2147152249?ocid=magicti_ta_ency) - [TrojanDownloader:JS/SocGholish](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=TrojanDownloader:JS/SocGholish!MSR&threatId=-2147135220?ocid=magicti_ta_ency) - [Trojan:JS/Socgolsh.A](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Trojan:JS/Socgolsh.A) - [Behavior:Win32/Socgolsh.SB](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Behavior:Win32/Socgolsh.SB) - [Trojan:Win32/Blister](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Trojan:Win32/Blister.A&threatId=-2147152044?ocid=magicti_ta_ency) - [Trojan:Win64/Blister](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Trojan:Win64/Blister.A&threatId=-2147153518?ocid=magicti_ta_ency) - [Behavior:Win32/SuspRclone](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Behavior:Win32/Sus | Ransomware Malware Tool Threat | |||

| 2024-07-31 18:17:54 | (Déjà vu) Donot APT GROUP ciblant le Pakistan Donot APT Group Targeting Pakistan (lien direct) |

#### Targeted Geolocations - United States - Eastern Europe - Northern Europe - Western Europe - Southern Europe - Central Asia - East Asia - South Asia - Southeast Asia #### Targeted Industries - Government Agencies & Services - Information Technology - Defense Industrial Base ## Snapshot Rewterz published a profile on APT-C-35, also known as the Donot APT group, a cyber espionage group active since at least 2013. ## Description The Donot APT group is known to target government and military organizations, as well as companies in the aerospace, defense, and high-tech industries. Their activities have been observed in several regions, including the United States, Europe, and Asia. The Donot group\'s motivations are information theft and espionage. The group is known for targeting Pakistani users with Android malware named StealJob, disguised under the name “Kashmiri Voice” to steal confidential information and intellectual property. In July 2022, they used Comodo\'s certificate to sign their spyware, demonstrating their high level of technical skill. The Donot APT group employs various tactics such as spear-phishing emails, malware, and custom-developed tools, often using third-party file-sharing websites for malware distribution. They are well-funded and use sophisticated techniques to evade detection, including encryption and file-less malware. ## Additional Analysis According to a number of additional sources, Donot group is likely [linked to the Indian government](https://socradar.io/apt-profile-apt-c-35-donot-team/). Initial access to victim environments is typically achieved through phishing campaigns and the group has been observed exploiting vulnerabilities in Microsoft Office, including [CVE-2018-0802](https://security.microsoft.com/intel-explorer/cves/CVE-2018-0802/), [CVE-2017-0199](https://security.microsoft.com/intel-explorer/cves/CVE-2017-0199/), and [CVE-2017-8570](https://security.microsoft.com/intel-explorer/cves/CVE-2017-8570/). Donot group is a persistent and consistent actor. [ESET researchers](https://www.welivesecurity.com/2022/01/18/donot-go-do-not-respawn/) note the group is known to repeatedly attacks the same target, even if they are removed fromt he victim environment. In some cases, the Donot group launched spearphishing campaigns against targets every two to four months. ## Recommendations Microsoft recommends the following mitigations to reduce the impact of this threat. - Turn on [cloud-delivered protection](https://learn.microsoft.com/en-us/defender-endpoint/linux-preferences) in Microsoft Defender Antivirus or the equivalent for your antivirus product to cover rapidly evolving attacker tools and techniques. Cloud-based machine learning protections block a majority of new and unknown threats. - Run [EDR in block mode](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/edr-in-block-mode?view=o365-worldwide?ocid=magicti_ta_learndoc) so that Microsoft Defender for Endpoint can block malicious artifacts, even when your non-Microsoft antivirus does not detect the threat or when Microsoft Defender Antivirus is running in passive mode. EDR in block mode works behind the scenes to remediate malicious artifacts that are detected post-breach. - Allow [investigation and remediation](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/automated-investigations?view=o365-worldwide?ocid=magicti_ta_learndoc) in full automated mode to allow Microsoft Defender for Endpoint to take immediate action on alerts to resolve breaches, significantly reducing alert volume. - [Enable](https://learn.microsoft.com/en-us/defender-endpoint/enable-controlled-folders) controlled folder access. - Ensure that [tamper protection](https://learn.microsoft.com/en-us/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection#how-do-i-configure-or-manage-tamper-protection) is enabled in Microsoft Defender f | Ransomware Malware Tool Vulnerability Threat Mobile Industrial Technical | |||

| 2024-07-31 17:52:40 | Microsoft dit que les groupes de ransomwares exploitent le défaut VMware ESXi nouvellement paralysé Microsoft Says Ransomware Groups Are Exploiting the Newly-Patched VMware ESXi Flaw (lien direct) |

La vulnérabilité CVE-2024-37085 est présente dans les hyperviseurs ESXi et peut être utilisée pour déployer des logiciels malveillants de données-exorsion.

The CVE-2024-37085 vulnerability is present in ESXi hypervisors and can be used to deploy data-extortion malware. |

Ransomware Malware Vulnerability | |||

| 2024-07-31 17:13:07 | L'attaque de ransomware frappe une banque de sang à un sang, perturbe les opérations médicales Ransomware Attack Hits OneBlood Blood Bank, Disrupts Medical Operations (lien direct) |

> Oneblood, une banque de sang à but non lucratif desservant plus de 300 hôpitaux américains, a été frappée par une attaque de ransomware perturbatrice.

>OneBlood, a non-profit blood bank serving more than 300 U.S. hospitals, has been hit by a disruptive ransomware attack. |

Ransomware Medical | |||

| 2024-07-31 16:40:35 | (Déjà vu) Phishing targeting Polish SMBs continues via ModiLoader (lien direct) | #### Géolocations ciblées - Pologne - Roumanie - Italie ## Instantané Des chercheurs de l'ESET ont détecté des campagnes de phishing généralisées ciblant les petites et moyennes entreprises (PME) en Pologne, en Roumanie et en Italie en mai 2024. ## Description Les campagnes visant à distribuer diverses familles de logiciels malveillants, y compris les remcos à distance à distance (rat), [agent Tesla] (https://security.microsoft.com/intel-profiles/0116783AB9DA099992EC014985D7C56BFE2D8C360C6E7DD6CD39C8D6555555538) et FormBook) et Forme Modiloader (également connu sous le nom de dbatloader).Cela marque un changement de tactique comme dans les campagnes précédentes, les acteurs de la menace ont exclusivement utilisé l'accryptor pour offrir des charges utiles de suivi. Dans les campagnes les plus récentes, les attaquants ont utilisé précédemment les comptes de messagerie et les serveurs d'entreprise pour diffuser des e-mails malveillants, héberger des logiciels malveillants et collecter des données volées.Les e-mails de phishing contenaient des pièces jointes avec des noms comme RFQ8219000045320004.TAR ou ZAM & OACUTE; WIENIE \ _NR.2405073.IMG, qui ont été utilisés pour livrer Modiloader.Une fois lancé, Modiloader a téléchargé et exécuté la charge utile finale, qui variait entre les différentes campagnes.Les attaquants ont exfiltré des données utilisant différentes techniques, y compris SMTP et des serveurs Web compromis. ## Détections / requêtes de chasse ** Microsoft Defender Antivirus ** Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: - [Trojan: Win32 / Modiloader] (https://www.microsoft.com/en-us/wdsi/therets/malware-encycopedia-dercription?name=trojan:win32/modiloader) - [Backdoor: JS / REMCOS] (https://www.microsoft.com/en-us/wdsi/thereats/malware-encycopedia-dercription?name=backDoor:js/remcos) - [Backdoor: MSIL / REMCOS] (https://www.microsoft.com/en-us/wdsi/terats/malware-encycopedia-description?name=backdoor: MSIL / REMCOS) - [Backdoor: Win32 / Remcos] (https://www.microsoft.com/en-us/wdsi/terats/malware-encycopedia-dEscription? Name = Backdoor: Win32 / Remcos) - [Trojan: Win32 / Remcos] (https://www.microsoft.com/en-us/wdsi/therets/malware-encycopedia-d-dEscription? Name = Trojan: Win32 / Remcos) - [Trojan: win32 / agenttesla] (https://www.microsoft.com/en-us/wdsi/therets/malware-encycopedia-description?name=trojan:win32/agenttesla) - [Trojanspy: MSIL / AgentTesla] (https://www.microsoft.com/en-us/wdsi/therets/malware-encycopedia-dercription?name=trojanspy:mil/agenttesla) - [Trojandownloader: MSIL / FormBook] (https://www.microsoft.com/en-us/wdsi/Threats/Malware-encyClopedia-Description?name=trojandownher:mil/formBook.kan!mtb&agne ;Threatid=-2147130651&ocid = magicti_ta_ency) ## Recommandations Microsoft recommande les atténuations suivantes to Réduire l'impact de cette menace. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/en-us/defender-endpoint/linux-preférences) dans Microsoft Defender Antivirus ou l'équivalent de votre produit antivirus pour couvrir rapidement les outils d'attaquant en évolution et et et les outils d'attaquant en évolution rapide ettechniques.Les protections d'apprentissage automatique basées sur le cloud bloquent la majorité des menaces nouvelles et inconnues. - Exécuter [EDR en mode bloc] (https: //learn.microsoft.com/microsoft-365/security/defender-endpoint/edr-in-lock-mode?view=o365-worldwide?ocid=Magicti_TA_LearnDoc) So que Microsoft Defender pour le point final peut bloquer les artefacts malveillants, même lorsque votre antivirus non microsoft ne détecte pas la menace ou lorsque Microsoft Defender Antivirus fonctionne en mode passif.EDR en mode bloc fonctionne dans les coulisses pour corriger les artefacts malveillants qui sont détectés post-abri. - Autoriser [Investigation and Remediation] (https://learn.microsoft.com/microsoft-365/security/defen | Ransomware Malware Tool Threat | |||

| 2024-07-31 15:51:00 | Appel de sang urgent émis aux États-Unis après une attaque de ransomware Urgent Blood Appeal Issued in US After Ransomware Attack (lien direct) |

US à but non lucratif Oneblood a lancé un appel urgent aux dons après qu'une attaque de ransomware a considérablement réduit sa capacité à distribuer du sang aux hôpitaux

US non-profit OneBlood has issued an urgent appeal for donations after a ransomware attack has significantly reduced its capacity to distribute blood to hospitals |

Ransomware | |||

| 2024-07-31 15:03:11 | Les fausses mises à jour du navigateur déploient un logiciel Asyncrat et malveillant BOINC Fake Browser Updates Deploy AsyncRAT and Malicious BOINC Software (lien direct) |

## Snapshot Researches at Huntress identified new behaviors associated with SocGholish, or FakeUpdates, malware. Typically, infections start when a user visits a compromised website and downloads a fake browser update, which executes malicious code to download further malware. . ## Description Initial access involves a malicious JavaScript file that downloads subsequent stages of the attack. In this case, two separate chains were identified: one leading to a fileless AsyncRAT installation and the other to a malicious BOINC (Berkeley Open Infrastructure Network Computing Client) installation. The AsyncRAT chain involved several stages with obfuscated PowerShell scripts and anti-VM techniques, eventually leading to a connection to a command and control (C2) server. The BOINC chain involved dropping multiple files, creating directories and scheduled tasks, and renaming executables to disguise their malicious intent. The BOINC software, typically used for legitimate distributed computing projects, was configured to connect to malicious servers, enabling threat actors to collect data and execute tasks on infected hosts. Persistence was maintained through scheduled tasks, and the use of BOINC in this context is relatively unusual. Both chains showed similarities with previous SocGholish activities, such as using fake browser updates and PowerShell scripts. The new campaigns utilized recently registered domains and shared infrastructure noted by other security researchers. ## Microsoft Analysis Microsoft researchers have investigated multiple incidents involving fake software updates served by the SocGholish malware distribution framework. [SocGholish](https://security.microsoft.com/intel-profiles/7e30959d011aa33939afaa2477fd0cd097cee346fa3b646446a6b1e55f0c007f) is an attack framework that malicious attackers have used since at least 2020. The attacker framework entices users to install fake software updates that eventually let attackers infiltrate target organizations. SocGholish can be tweaked to deliver any payload an attacker chooses. Threat actor, [Mustard Tempest](https://security.microsoft.com/intel-profiles/79a9547522d81fe6c1f5e42d828009656892f3976c547360db52c33f0ba16db9?tab=tradeCraft), uses SocGholish/FakeUpdates as their primary technique to gain intial access. Find out more about Mustard Tempest including indicators [here](https://security.microsoft.com/intel-profiles/79a9547522d81fe6c1f5e42d828009656892f3976c547360db52c33f0ba16db9?tab=description). [AsyncRAT](https://sip.security.microsoft.com/intel-profiles/e9216610feb409dfb620b28e510f2ae2582439dfc7c7e265815ff1a776016776) is a remote access tool (RAT) that allows a user to control a remote computer. It is designed to evade detection and is often used by attackers to gain unauthorized access to a victim\'s system. AsyncRAT is written in .NET and is capable of running on Windows machines. It can perform various malicious activities such as keylogging, file stealing, and ransomware deployment. Its name comes from its use of asynchronous programming techniques, which allow it to carry out multiple tasks simultaneously without blocking the program\'s main thread. Mirosoft researchers track the AsyncRAT portion of this attack to threat actor, [Storm-0426](https://security.microsoft.com/intel-profiles/2ef8bd6a2aa00638707e7eba5e86040ba0d88c4c0da6ad7bb0c95a8999e2af83). ## Detections/Hunting Queries #### Microsoft Defender Antivirus Microsoft Defender Antivirus detects threat components as the following malware: - [Trojan:JS/Socgolsh.A](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Trojan:JS/Socgolsh.A) - Trojan:JS/FakeUpdate.C - Trojan:JS/FakeUpdate.B - Behavior:Win32/Socgolsh.SB #### Microsoft Defender for Endpoint Alerts with the following titles in the security center can indicate threat activity on your network: - SocGholish command-and-control - Suspicious \'Socgolsh\' behavior was blocked The following aler | Ransomware Malware Tool Threat | |||

| 2024-07-31 14:55:18 | L'attaque des ransomwares contre le major US Blood Center incite des centaines d'hôpitaux à mettre en œuvre des protocoles de pénurie Ransomware attack on major US blood center prompts hundreds of hospitals to implement shortage protocols (lien direct) |

Pas de details / No more details | Ransomware | |||

| 2024-07-31 14:16:51 | Machines virtuelles de Oneblood \\ cryptées dans une attaque de ransomware OneBlood\\'s virtual machines encrypted in ransomware attack (lien direct) |

Oneblood, un grand centre sanguin à but non lucratif qui dessert les hôpitaux et les patients aux États-Unis, est confronté à une panne de systèmes informatiques causée par une attaque de ransomware.[...]

OneBlood, a large not-for-profit blood center that serves hospitals and patients in the United States, is dealing with an IT systems outage caused by a ransomware attack. [...] |

Ransomware | |||

| 2024-07-31 12:07:01 | La ville de Columbus affirme que les données sont compromises dans l'attaque des ransomwares City of Columbus Says Data Compromised in Ransomware Attack (lien direct) |

> La ville de Columbus enquête sur la portée d'une violation de données résultant d'une attaque de ransomware contrecarrée.

>The City of Columbus is investigating the scope of a data breach resulting from a thwarted ransomware attack. |

Ransomware Data Breach | |||

| 2024-07-31 10:00:00 | Les attaques de ransomwares sont-elles toujours une menace croissante en 2024? Are Ransomware Attacks Still a Growing Threat in 2024? (lien direct) |

The content of this post is solely the responsibility of the author. LevelBlue does not adopt or endorse any of the views, positions, or information provided by the author in this article. Ransomware attacks continue to pose a growing threat to organizations as it has emerged as the number one threat, affecting 66% of organizations in 2023 and pulling over $1 billion from the victims. These attacks have increased in frequency and sophistication, resulting in significant financial loss, operation disruption, theft of sensitive data, and reduced productivity rates. Also, it damages the organization\'s reputation and results in the loss of customer trust and compliance violations. An organization needs a comprehensive protection strategy to reduce the frequency of these attacks and the risks they pose. Ransomware Business Model: How These Attacks Are Evolving? In the past, ransomware attacks mainly relied on phishing emails, remote desktop protocol exploits, and vulnerable ports to increase their chances of success. Additionally, these attacks employ evasion techniques to bypass traditional security measures like firewalls or antivirus software. These methods have resulted in famous attacks like WannaCry, TeslaCrypt, and NotPetya. With time, ransomware attackers have evolved and have become more sophisticated, targeted, and profitable for cybercriminals. Below is an insight into the latest trends that hackers adopt to launch a successful ransomware attack: Exploiting Zero-Day Vulnerabilities The shift in ransomware gangs and their sophisticated tactics and procedures (TTPs) raise the number of ransomware attacks. . Previously, REvil, Conti, and LockBit were the famous ransomware gangs, but now Clop, Cuban, and Play are gaining immense popularity by employing advanced hacking techniques like zero-day vulnerabilities. Sophos\'s State of Ransomware 2024 revealed exploited vulnerabilities as the root cause of ransomware attacks. The Clop ransomware gang has used the zero-day vulnerability in the MOVEit Transfer platform to steal the sensitive data of different organizations. This group also targeted the GoAnywhere zero-day vulnerability in January 2023, affecting 130 organizations, and exploited the Accellion FTA servers in 2020. Similarly, Cuban and Play used the same attacking technique to compromise the unpatched Microsoft Exchange servers. Double and Triple Extortion Another reason for the rise in ransomware attacks is the introduction of the double or triple extortion technique. Cybersecurity firm Venafi reported that 83% of ransomware attacks included multiple ransom demands in 2022. Cybercriminals encrypt the data, exfiltrate sensitive information, and threaten to release it or sell it on the dark web if the ransom is not paid in a double extortion scheme. This tactic prove | Ransomware Malware Tool Vulnerability Threat Studies Legislation Prediction Medical Technical | NotPetya Wannacry Deloitte | ||

| 2024-07-31 08:51:48 | (Déjà vu) L'entreprise a payé un record de 75 millions de dollars à Ransomware Group: Rapport Company Paid Record-Breaking $75 Million to Ransomware Group: Report (lien direct) |

> Zscaler est au courant d'une entreprise qui a payé une rançon record de 75 millions de dollars au groupe Ransomware Dark Angels.

>Zscaler is aware of a company that paid a record-breaking $75 million ransom to the Dark Angels ransomware group. |

Ransomware | |||

| 2024-07-31 08:45:00 | Les chercheurs découvrent le plus grand paiement de ransomware de 75 millions de dollars Researchers Uncover Largest Ever Ransomware Payment of $75m (lien direct) |

Zscaler met en garde contre les attaques de copie après avoir révélé une victime de ransomware a payé 75 millions de dollars

Zscaler warns of copycat attacks after revealing one ransomware victim paid $75m |

Ransomware | |||

| 2024-07-31 07:55:37 | Une faille de VMware ESXi exploitée par des groupes de ransomware (lien direct) | Bien que l'alerte de sécurité pour la vulnérabilité CVE-2024-37085 lui attribue une note de gravité modérée, un score CVSSv3 de 6,8 et une note moyenne d'après le VPR (Vulnerability Priority Rating) de Tenable, une exploitation réussie pourrait être catastrophique pour les organisations touchées. - Points de Vue | Ransomware | |||

| 2024-07-31 04:54:01 | Dark Angels Gang obtient une rançon record de 75 millions de dollars Dark Angels gang scores a record-breaking $75 million ransom (lien direct) |

Au cours de la dernière année, les attaques de ransomwares ont atteint des niveaux d'ambition et d'audace sans précédent, mis en évidence par une augmentation significative des attaques d'extorsion.En fait, les recherches de Zscaler Threatlabz ont révélé un paiement de rançon inégalé de 75 millions de dollars & # 8211;Le plus élevé jamais payé par une seule entreprise, presque le double du record précédemment connu.De plus, l'année dernière, ransomware [...]

Over the past year, ransomware attacks have reached unprecedented levels of ambition and boldness, highlighted by a significant increase in extortion attacks. In fact, research from Zscaler ThreatLabz revealed an unparalleled ransom payout of $75 million – the highest ever paid by a single company, nearly double the previously known record. Moreover, last year, ransomware [...] |

Ransomware | |||

| 2024-07-31 04:45:00 | Les frais de violation montent en flèche comme le paiement des ransomwares record effectué Breach costs soar as record ransomware payment made (lien direct) |

Pas de details / No more details | Ransomware | |||

| 2024-07-30 21:34:07 | Rapport d'analyse technique des ransomwares Azzasec AzzaSec Ransomware Technical Analysis Report (lien direct) |

#### Géolocations ciblées - Israël - Ukraine ## Instantané Des chercheurs de ThreatMon ont publié un rapport sur Azzaseec Ransomware, A Ransomware As a Service (RAAS), développé par le groupe Azzasec Hacktivist. ## Description Utilisé par le groupe lui-même et vendu à d'autres acteurs de menace en tant que RAAS, les ransomwares azzasec ont été livrés via une attachement de phishing et via des serveurs Windows distants infectés.Une fois qu'Azzasec infecte un système cible, il peut chiffrer 120 formats de fichiers différents et supprime des points de restauration pour empêcher les victimes de pouvoir restaurer leur système à une date de pré-infection. ThreatMon évalue que le groupe Azzasec Hactivist a été fondé en février 2024 et a des motivations financières.Les analystes suggèrent que le groupe est basé en Italie, mais aligné avec la Russie, et collabore avec le groupe de menaces russes APT44.Le groupe et ses ransomwares sont une menace pour l'Ukraine, Israël et leurs alliés. ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - durcir les actifs orientés Internet et identifier et sécuriser les systèmes de périmètre que les attaquants pourraient utiliser pour accéder au réseau.Interfaces de numérisation publique, telles que [Microsoft Defender External Attack Surface Management] (https://www.microsoft.com/security/business/cloud-security/microsoft-defender-extern-attack-surface-management?ocid=Magicti_TA_ABBReviatedMkTgpage),,,,,,peut être utilisé pour augmenter les données.Le tableau de bord du résumé de la surface d'attaque fait face à des actifs, tels que les serveurs d'échange, qui nécessitent des mises à jour de sécurité et fournissent des étapes de remédiation recommandées. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-lock-at-first-sight-microsoft-defender-asvirus?ocid=magicti_ta_learndoc)Dans Microsoft Defender Antivirus ou l'équivalent pour que votre produit antivirus couvre des outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - Exécuter [Détection et réponse de point de terminaison (EDR) en mode bloc] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/edr-in-lock-mode?ocid=Magicti_ta_learndoc) pour ce défenseurPour le point final, peut bloquer les artefacts malveillants, même lorsque votre antivirus non microsoft ne détecte pas la menace ou lorsque Microsoft Defender Antivirus fonctionne en mode passif.EDR en mode bloc fonctionne dans les coulisses pour corriger les artefacts malveillants détectés après la lutte. - Allumez [Protection Tamper] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection?ocid=Magicti_TA_LearnDoc).Empêcher les attaquants d'empêcher les services de sécurité. - Activer [Investigation and Remediation] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/automated-investigations?ocid=Magicti_TA_Learndoc) en mode entièrement automatisé pour permettre au Defender pour le point de terminaison de prendre des mesures immédiates sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate sur l'action immédiate surAlertes pour résoudre les violations, réduisant considérablement le volume d'alerte. - Lire Microsoft \'s [Présentation des menaces de ransomware] (https: // secUrity.microsoft.com/Thereatanalytics3/05658B6C-DC62-496D-AD3C-C6A795A33C27/analyStre | Ransomware Tool Threat Technical | |||

| 2024-07-30 20:07:08 | Les gangs de ransomware exploitent le bug Esxi pour le cryptage de masse instantané des machines virtuelles Ransomware Gangs Exploit ESXi Bug for Instant, Mass Encryption of VMs (lien direct) |

Avec des privilèges suffisants dans Active Directory, les attaquants n'ont qu'à créer un groupe "ESX Admins" dans le domaine ciblé et à y ajouter un utilisateur.

With sufficient privileges in Active Directory, attackers only have to create an "ESX Admins" group in the targeted domain and add a user to it. |

Ransomware Threat | |||

| 2024-07-30 18:39:52 | Des pirates qui attaquent les utilisateurs à la recherche de formulaire W2 Hackers Attacking Users Searching For W2 Form (lien direct) |

## Instantané Une campagne malveillante a été découverte le 21 juin 2024, qui cible les utilisateurs à la recherche de formulaires W2.Ce fichier a exécuté un programme d'installation MSI, laissant tomber une DLL Brute Ratel Badger dans l'AppData de l'utilisateur \\.Le framework Brute Ratel a ensuite téléchargé et inséré la porte dérobée Latrodectus, offrant aux acteurs de la menace une télécommande, des capacités de vol de données et la possibilité de déployer des charges utiles supplémentaires. ## Description L'attaquant a exploité les résultats de recherche de Bing pour rediriger les utilisateurs de la dameropia de domaine lookalike \ [. \] Com vers un faux site Web IRS hébergé sur grupotefex \ [. \] Com, en lançant un défi CAPTCHA qui a entraîné le téléchargement d'un fichier javascript malveillant hébergé sur leUn seau de stockage Google Firebase.Ce fichier a utilisé des techniques d'obscurcissement du code et un certificat d'authentification valide pour cacher sa nature malveillante et initier l'installation de packages MSI à partir d'URL spécifiés, ciblant potentiellement des systèmes avec des charges utiles malveillantes identiques.Cet événement est Similair à un événement du 25 juin 2024 impliquant "neuro.msi", observé par [Rapid7] (https://www.rapid7.com/blog/post/2024/07/24/malware-campaign-lures-Usgers-with-Fake-w2-forme /).Le programme d'installation MSI installe un fichier DLL nommé capisp.dll dans le dossier appdata / roaming de l'utilisateur et l'exécute à l'aide de rundll32.exe avec une exportation nommée «REMI».Le fichier capisp.dll initie une infection de logiciels malveillants en plusieurs étapes.Il contient des données cryptées qui, lorsqu'elles sont déchiffrées, révèlent un chargeur pour le [Brute Ratel Badger(BRC4)] (https://security.microsoft.com/intel-profiles/a09b8112881d2dead66c1b277c92ac586d9791e60b3b284ef303439a18d91786).Cette charge utilese connecte à plusieurs domaines de commande et de contrôle (C2) pour télécharger et injecter le malware Latrodectus dans explorateur.exe, qui communique ensuite avec plusieurs URL C2 supplémentaires. ## Analyse Microsoft Chaque année, la saison fiscale est une opportunité pour les acteurs de la menace de voler des informations sur des cibles.Cet événement montre que les acteurs de la menace continuent de tirer parti des attaques fiscales en dehors de la saison fiscale traditionnelle.Les acteurs de la menace utilisent des techniques comme la malvertisation et plusieurs types de tactiques de phishing.Les campagnes de phishing peuvent inclure des sites Web d'usurpation, des domaines d'homoglyphes et la personnalisation des liens pour faire appel aux utilisateurs.Plus tôt cette année, Microsoft a rendu compte des campagnes liées à la saison fiscale qui ont mis à profit ces techniques d'ingénierie sociale, pour inclure des leurres liés aux paiements comme les fausses notifications fiscales W-2 et W-9 et des fonctionnalités comme les captchas.Captchas peut rendre les attaques plus légitimes pour ses victimes en plus d'être utilisées pour déclencher la prochaine étape d'une attaque.Ces attaques peuvent entraîner le vol des diplômes liés financiers, le vol d'identité et la perte monétaire.Dans certains cas, l'attaque pourrait être utilisée pour prendre pied dans un environnement compromis pour les futures opportunités de ransomware. En savoir plus à ce sujet et les moyens de défendre contre les menaces centrées sur l'impôt [ici] (https://security.microsoft.com/intel-explorer/articles/5cfe2fe9). ## Détections / requêtes de chasse Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: [Backdoor: win64 / bruteratel] (https://www.microsoft.com/en-us/wdsi/Threats/Malware-encyClopedia-dercription?name=backDoor:win64/bruteratel.a) [Trojan: Win64 / Bruteratel] (https: //www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-decription?name=trojan:win64/bruteratel.a) [Trojan: win64 / la | Ransomware Malware Threat | |||

| 2024-07-30 18:21:36 | Les attaques de ransomwares attirent des paiements record en Australie.Devriez-vous payer la rançon? Ransomware Attacks Are Attracting Record Payouts in Australia. Should You Pay the Ransom? (lien direct) |

Les attaques de ransomwares attirent des paiements record en Australie.Apprenez si le paiement de la rançon est viable, sur les implications juridiques et sur les stratégies alternatives.

Ransomware attacks are attracting record payouts in Australia. Learn whether paying the ransom is viable, about legal implications and about alternative strategies. |

Ransomware | |||

| 2024-07-30 17:54:29 | Semperis \\ '2024 Ransomware Study révèle que 78% des victimes d'attaque ont payé une rançon et les trois quarts ont subi plusieurs grèves Semperis\\' 2024 Ransomware Study reveals 78% of attack victims paid ransom and three quarters suffered multiple strikes (lien direct) |

Semperis \\ '2024 Ransomware Study révèle que 78% des victimes d'attaque ont payé une rançon et les trois quarts ont subi plusieurs frappes

L'enquête auprès de près de 1 000 professionnels de l'informatique et de la sécurité montre que 83% des organisations ont été ciblées par des attaques de ransomwares au cours de la dernière année avec un haut degré de succès, sonnant des tendances alarmantes de la fréquence, de la gravité et des conséquences des attaques.

-

rapports spéciaux

Semperis\' 2024 Ransomware Study reveals 78% of attack victims paid ransom and three quarters suffered multiple strikes Survey of nearly 1,000 IT and security professionals shows 83% of organisations were targeted by ransomware attacks in the past year with a high degree of success, sounding alarming trends in attack frequency, severity and consequences. - Special Reports |

Ransomware Studies | |||

| 2024-07-30 17:46:55 | La victime de ransomware Fortune 50 paie 75 millions de dollars pour les yeux Fortune 50 Ransomware Victim Pays an Eye-Watering $75 Million (lien direct) |

Le groupe Ransomware Dark Angels a été payé une rançon de 75 millions de dollars d'une victine 50 non divulguée.

Le groupe Ransomware Dark Angels a été payé une rançon de 75 millions de dollars d'une victine 50 non divulguée.

The Dark Angels ransomware group got paid a staggering $75 million ransom from an undisclosed Fortune 50 victim.

The Dark Angels ransomware group got paid a staggering $75 million ransom from an undisclosed Fortune 50 victim. |

Ransomware | |||

| 2024-07-30 17:42:47 | (Déjà vu) SideWinder Utilizes New Infrastructure to Target Ports and Maritime Facilities in the Mediterranean Sea (lien direct) | #### Targeted Geolocations - Pakistan - Egypt - Sri Lanka - Bangladesh - Myanmar - Nepal - Maldives #### Targeted Industries - Transportation Systems - Maritime Transportation ## Snapshot The BlackBerry Threat Research and Intelligence team has uncovered a new campaign by the nation-state threat actor SideWinder, also known as Razor Tiger and Rattlesnake, which has upgraded its infrastructure and techniques since mid-2023. ## Description The campaign targets ports and maritime facilities in the Indian Ocean and Mediterranean Sea, with specific focus on Pakistan, Egypt, and Sri Lanka initially, and expanding to Bangladesh, Myanmar, Nepal, and the Maldives. SideWinder employs spear-phishing emails using familiar logos and themes to lure victims into opening malicious documents, which exploit vulnerabilities in Microsoft Office to gain access to systems. The group\'s objective is believed to be espionage and intelligence gathering, consistent with its past campaigns targeting military, government, and business entities in South Asia. The malicious documents use visual bait, such as fake port authority letters, to provoke fear and urgency, leading victims to download malware. The documents exploit a known vulnerability ([CVE-2017-0199](https://security.microsoft.com/intel-explorer/cves/CVE-2017-0199/)) in Microsoft Office, relying on outdated or unpatched systems to deliver their payload. Once opened, the documents download additional malicious files that execute shellcode to ensure the system is not a virtual environment, before proceeding with further stages of the attack. The campaign\'s infrastructure includes the use of Tor nodes to mask network traffic and protective DNS data to evade detection. ## Detections/Hunting Queries ### Microsoft Defender Antivirus Microsoft Defender Antivirus detects threat components as the following malware: - [Exploit:O97M/CVE-2017-0199](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Exploit:O97M/CVE-2017-0199!MSR) - [Trojan:Win32/Casdet](https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Trojan:Win32/Casdet!rfn) ## Recommendations Microsoft recommends the following mitigations to reduce the impact of this threat. - Turn on [cloud-delivered protection](https://learn.microsoft.com/en-us/defender-endpoint/linux-preferences) in Microsoft Defender Antivirus or the equivalent for your antivirus product to cover rapidly evolving attacker tools and techniques. Cloud-based machine learning protections block a majority of new and unknown threats. - Run [EDR in block mode](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/edr-in-block-mode?view=o365-worldwide?ocid=magicti_ta_learndoc) so that Microsoft Defender for Endpoint can block malicious artifacts, even when your non-Microsoft antivirus does not detect the threat or when Microsoft Defender Antivirus is running in passive mode. EDR in block mode works behind the scenes to remediate malicious artifacts that are detected post-breach. - Allow [investigation and remediation](https://learn.microsoft.com/microsoft-365/security/defender-endpoint/automated-investigations?view=o365-worldwide?ocid=magicti_ta_learndoc) in full automated mode to allow Microsoft Defender for Endpoint to take immediate action on alerts to resolve breaches, significantly reducing alert volume. - [Enable](https://learn.microsoft.com/en-us/defender-endpoint/enable-controlled-folders) controlled folder access. - Ensure that [tamper protection](https://learn.microsoft.com/en-us/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection#how-do-i-configure-or-manage-tamper-protection) is enabled in Microsoft Defender for Endpoint. - Enable [network protection](https://learn.microsoft.com/en-us/defender-endpoint/enable-network-protection) in Microsoft Defender for Endpoint. - Follow the credential hardening recom | Ransomware Malware Tool Vulnerability Threat | APT-C-17 | ||

| 2024-07-30 17:28:34 | 75 millions de dollars Ransom payé au groupe de ransomware Dark Angels $75 Million Ransom Paid to Dark Angels Ransomware Group (lien direct) |

Dark Angels Ransomware Group & # 8217; S 75 M $ Jackpot: le rapport Ransomware Zscaler & # 8217; s ThreatLabz 2024 révèle comment ce gang d'élite cible SELECT & # 8230;

Dark Angels Ransomware Group’s $75M Jackpot: Zscaler’s ThreatLabz 2024 Ransomware Report reveals how this elite gang targets select… |

Ransomware | |||

| 2024-07-30 16:22:00 | Ransomware Dark Angels reçoit une rançon record de 75 millions de dollars Dark Angels ransomware receives record-breaking $75 million ransom (lien direct) |

Une entreprise Fortune 50 a payé un paiement record de 75 millions de dollars au gang de ransomware Dark Angels, selon un rapport de Zscaler KenenceLabz.[...]

A Fortune 50 company paid a record-breaking $75 million ransom payment to the Dark Angels ransomware gang, according to a report by Zscaler ThreatLabz. [...] |

Ransomware | |||

| 2024-07-30 14:55:41 | Le ransomware Black Basta passe à des logiciels malveillants personnalisés plus évasifs Black Basta ransomware switches to more evasive custom malware (lien direct) |

Le gang de ransomware Black Basta a montré de la résilience et une capacité à s'adapter à un espace de change constant, en utilisant de nouveaux outils et tactiques personnalisés pour échapper à la détection et à se propager dans un réseau.[...]

The Black Basta ransomware gang has shown resilience and an ability to adapt to a constantly shifting space, using new custom tools and tactics to evade detection and spread throughout a network. [...] |

Ransomware Malware Tool | |||

| 2024-07-30 12:51:40 | Columbus examine si les données ont été volées dans une attaque de ransomware Columbus investigates whether data was stolen in ransomware attack (lien direct) |

La ville de Columbus, Ohio, dit qu'elle enquête sur si les données personnelles ont été volées dans une attaque de ransomware le 18 juillet 2024 qui a perturbé les services de la ville.[...]

The City of Columbus, Ohio, says it\'s investigating whether personal data was stolen in a ransomware attack on July 18, 2024 that disrupted the City\'s services. [...] |

Ransomware | |||

| 2024-07-30 11:34:43 | Microsoft identifie la vulnérabilité critique dans les hyperviseurs ESXi exploités par des groupes de ransomwares Microsoft identifies critical vulnerability in ESXi hypervisors exploited by ransomware groups (lien direct) |

> Les chercheurs de Microsoft ont découvert une vulnérabilité dans les hyperviseurs ESXi qui est actuellement exploitée par divers groupes de ransomwares ...

>Microsoft researchers have discovered a vulnerability in ESXi hypervisors that is currently being exploited by various ransomware groups... |

Ransomware Vulnerability | |||

| 2024-07-30 09:50:00 | VMware Esxi Flaw exploité par des groupes de ransomwares pour l'accès administratif VMware ESXi Flaw Exploited by Ransomware Groups for Admin Access (lien direct) |

Un défaut de sécurité récemment corrigé impactant les hyperviseurs VMware ESXi a été activement exploité par "plusieurs" groupes de ransomwares pour obtenir des autorisations élevées et déploier des logiciels malveillants qui résidaient au fichier.

Les attaques impliquent l'exploitation de CVE-2024-37085 (score CVSS: 6.8), une contournement d'authentification de l'intégration Active Directory qui permet à un attaquant d'obtenir un accès administratif à l'hôte.

"UN

A recently patched security flaw impacting VMware ESXi hypervisors has been actively exploited by "several" ransomware groups to gain elevated permissions and deploy file-encrypting malware. The attacks involve the exploitation of CVE-2024-37085 (CVSS score: 6.8), an Active Directory integration authentication bypass that allows an attacker to obtain administrative access to the host. "A |

Ransomware Malware | |||

| 2024-07-30 03:40:48 | Réexorsion: comment les gangs de ransomware revirent les victimes Re-Extortion: How Ransomware Gangs Re-Victimize Victims (lien direct) |

Les ransomwares ont considérablement évolué depuis sa création.Initialement, ces attaques étaient relativement simples: les logiciels malveillants crypteraient les fichiers d'une victime, et l'attaquant exigerait une rançon pour la clé de décryptage.Cependant, à mesure que les mesures de cybersécurité se sont améliorées, les tactiques des gangs ransomwares ont également été.Les attaques de ransomwares modernes impliquent souvent des techniques sophistiquées telles que l'exfiltration des données, où les attaquants volent des informations sensibles avant de les chiffrer.Cette évolution leur permet de menacer de libérer publiquement les données volées, ajoutant une couche supplémentaire d'extorsion.La réextorsion est la dernière ...

Ransomware has evolved significantly since its inception. Initially, these attacks were relatively simple: malware would encrypt a victim\'s files, and the attacker would demand a ransom for the decryption key. However, as cybersecurity measures improved, so did ransomware gangs\' tactics. Modern ransomware attacks often involve sophisticated techniques such as data exfiltration, where attackers steal sensitive information before encrypting it. This development allows them to threaten to release the stolen data publicly, adding an additional layer of extortion. Re-extortion is the latest... |

Ransomware Malware | |||

| 2024-07-29 18:01:57 | Malicious Inauthentic Falcon Crash Reporter Installer Distributed to German Entity via Spearphishing Website (lien direct) | #### Géolocations ciblées - Allemagne ## Instantané Crowdsstrike Intelligence a identifié une tentative de sportinging offrant un faux installateur de reporter crash cowdsstrike via un site Web imitant une entité allemande. ## Description Le site a été enregistré le 20 juillet 2024, peu de temps après un problème de mise à jour du capteur Falcon CrowdStrike, et a utilisé JavaScript déguisé en jQuery pour télécharger et désobfusquer le programme d'installation.Ce programme d'installation, marqué de contenu Crowdsstrike et localisé en allemand, a nécessité un mot de passe pour l'installation.La page de phishing liée à un fichier zip contenant un installateur innosetup malveillant et affiché la marque de Crowdstrike \\ semble légitime. Le JavaScript a masqué son code malveillant dans un véritable code jQuery pour échapper à la détection.Lorsque l'utilisateur a cliqué sur le bouton de téléchargement, le site a exécuté une fonction pour télécharger un fichier exécutable portable déguisé.Le programme d'installation, qui est apparu le 20 juillet 2024, avait un horodatage aligné avec la mise à jour du capteur, suggérant l'utilisation de l'horodatage pour éviter la détection. Le programme d'installation a incité les utilisateurs à saisir un mot de passe spécifique "serveur backend", probablement connu uniquement des cibles, indiquant une attaque très ciblée.Crowdstrike Intelligence a évalué avec une grande confiance que les attaquants se sont concentrés sur les clients germanophones touchés par le problème du capteur Falcon et ont utilisé des techniques avancées antiformes, notamment l'enregistrement des sous-domaines sous un registraire légitime et le contenu des installateurs. ## Analyse supplémentaire Les acteurs du cybermenace exploitent les événements actuels pour perpétrer une activité malveillante car ces situations créent souvent de la confusion et de l'urgence, rendant les individus et les organisations plus vulnérables à la tromperie.Ils capitalisent sur l'intérêt accru et l'attention entourant de tels événements pour augmenter la probabilité que leurs tentatives de phishing et d'autres attaques réussissent.En alignant leurs campagnes malveillantes avec des incidents ou des mises à jour bien connues, les acteurs de la menace peuvent plus facilement masquer leurs intentions et attirer les victimes pour compromettre involontairement leur sécurité. Cette campagne de phishing ciblant les clients germanophones est le dernier exemple de cyberattaques exploitant le chaos de la mise à jour de Falcon de Crowdsstrike.Les rapports antérieurs d'activité malveillante lors des pannes incluent [les essuie-glaces de données réparties par le groupe hacktiviste pro-iranien handala] (https://www.bleepingcomputer.com/news/security/fake-crowdstrike-fixes-target-companies-with-malware-data-wipers/), [HijackLoader dropping Remcos Remote Access Trojan](https://x.com/anyrun_app/status/1814567576858427410) disguised as a CrowdStrike hotfix, and information stealer[Daolpu] (https://www.crowdstrike.com/blog/fake-recovery-manUAL-UND-TO-DIVER-UNDENDIFIED SECELER /) Se propager par des e-mails de phishing se faisant passer pour un outil de récupération. ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/en-us/defender-endpoint/linux-preférences) dans Microsoft Defender Antivirus ou l'équivalent de votre produit antivirus pour couvrir rapidement les outils d'attaquant en évolution et et et les outils d'attaquant en évolution rapide ettechniques.Les protections d'apprentissage automatique basées sur le cloud bloquent la majorité des menaces nouvelles et inconnues. - Exécuter [EDR en mode bloc] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/edr-in-block-mode?view=o365-worldwide?ocid=Magicti_TA_LearnDoc)Le défenseur du point f | Ransomware Malware Tool Threat | |||

| 2024-07-29 14:58:44 | 29 juillet & # 8211;Rapport de renseignement sur les menaces 29th July – Threat Intelligence Report (lien direct) |

> Pour les dernières découvertes en cyberLes meilleures attaques et violation de la Cour supérieure de Los Angeles ont été contraints de fermer son réseau à la suite d'une attaque de ransomware.La Cour, la plus grande des États-Unis, a clôturé tous ses 36 palais de justice [& # 8230;]

>For the latest discoveries in cyber research for the week of 29th July, please download our Threat Intelligence Bulletin. TOP ATTACKS AND BREACHES The Superior Court of Los Angeles was forced to shut down its network following a ransomware attack. The court, the largest in the United States, has closed all of its 36 courthouse […] |

Ransomware Threat | |||

| 2024-07-29 14:00:00 | Unc4393 entre doucement dans la nuit silencieuse UNC4393 Goes Gently into the SILENTNIGHT (lien direct) |

Written by: Josh Murchie, Ashley Pearson, Joseph Pisano, Jake Nicastro, Joshua Shilko, Raymond Leong

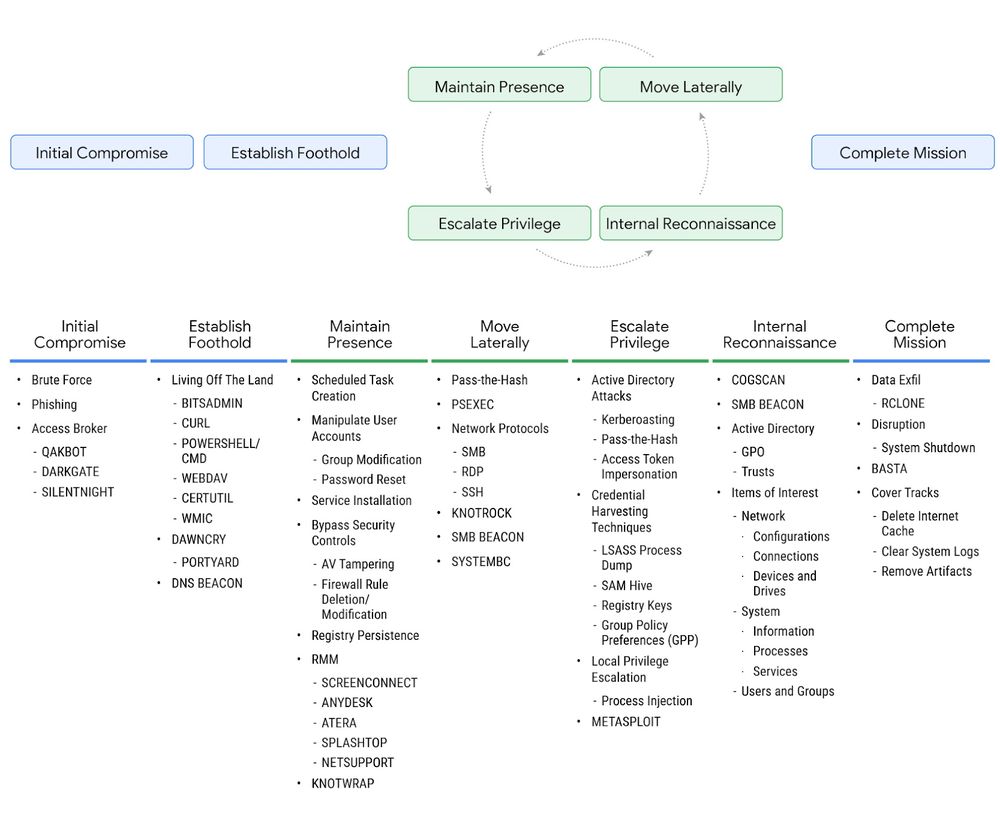

Overview In mid-2022, Mandiant\'s Managed Defense detected multiple intrusions involving QAKBOT, leading to the deployment of BEACON coupled with other pre-ransomware indicators. This marked Mandiant\'s initial identification of UNC4393, the primary user of BASTA ransomware. Mandiant has responded to over 40 separate UNC4393 intrusions across 20 different industry verticals. While healthcare organizations have not traditionally been a focus for UNC4393, several breaches in the industry this year indicate a possible expansion of their interests. However, this represents only a fraction of the cluster\'s victims, with the Black Basta data leak site purporting over 500 victims since inception. Over the course of this blog post, Mandiant will detail the evolution of UNC4393\'s operational tactics and malware usage throughout its active lifespan, with a focus on the period following the QAKBOT botnet takedown. We will highlight the cluster\'s transition from readily available tools to custom malware development as well as its evolving reliance on access brokers and diversification of initial access techniques.  Figure 1: UNC4393 intrusion lifecycle

Attribution and Targeting

UNC4393 is a financially motivated threat cluster, and the primary user of BASTA ransomware, tracked since mid-2022 but likely active since early 2022 based on activity on the BASTA DLS. The group has overwhelmingly leveraged initial access gained via UNC2633 and UNC2500 QAKBOT botnet infections to deploy BASTA ransomware. QAKBOT is typically distributed via phishing emails containing malicious links or attachments. In some cases, HTML smuggling has also been used to distribute ZIP files containing IMG files that house LNK files and QAKBOT payloads.

Mandiant suspects BASTA operators maintain a private or small, closed-invitation affiliate model whereby only trusted third-party actors are provided with use of the BASTA encryptor. Unlike traditional ransomware-as-a-service (RaaS), BASTA is not publicly marketed and its operators do not appear to actively recruit affiliates to deploy the ransomware. Instead, they focus on acquiring initial access via partnerships or purchases in underground communities. This deviates from traditional RaaS models, which focus on the ransomware development and related services such as the data leak site (DLS) that are provided to affiliates in exchange for directly distributing the ransomware. While UNC4393 is the only currently active threat cluster deploying BASTA that Mandiant tracks, we cannot rule out the possibility that other, vetted threat actors may also be given access to the encrypter.

The hundreds of BASTA ransomware victims claimed on the DLS appear credible due to UNC4393\'s rapid operational tempo. With a median time to ransom of approximately 42 hours, UNC4393 has demonstrated p

Figure 1: UNC4393 intrusion lifecycle

Attribution and Targeting

UNC4393 is a financially motivated threat cluster, and the primary user of BASTA ransomware, tracked since mid-2022 but likely active since early 2022 based on activity on the BASTA DLS. The group has overwhelmingly leveraged initial access gained via UNC2633 and UNC2500 QAKBOT botnet infections to deploy BASTA ransomware. QAKBOT is typically distributed via phishing emails containing malicious links or attachments. In some cases, HTML smuggling has also been used to distribute ZIP files containing IMG files that house LNK files and QAKBOT payloads.

Mandiant suspects BASTA operators maintain a private or small, closed-invitation affiliate model whereby only trusted third-party actors are provided with use of the BASTA encryptor. Unlike traditional ransomware-as-a-service (RaaS), BASTA is not publicly marketed and its operators do not appear to actively recruit affiliates to deploy the ransomware. Instead, they focus on acquiring initial access via partnerships or purchases in underground communities. This deviates from traditional RaaS models, which focus on the ransomware development and related services such as the data leak site (DLS) that are provided to affiliates in exchange for directly distributing the ransomware. While UNC4393 is the only currently active threat cluster deploying BASTA that Mandiant tracks, we cannot rule out the possibility that other, vetted threat actors may also be given access to the encrypter.

The hundreds of BASTA ransomware victims claimed on the DLS appear credible due to UNC4393\'s rapid operational tempo. With a median time to ransom of approximately 42 hours, UNC4393 has demonstrated p |

Ransomware Malware Tool Threat Prediction Medical Cloud | |||

| 2024-07-29 13:45:41 | Intruders at HealthEquity rifled through storage, stole 4.3M people\\'s data (lien direct) | No mention of malware or ransomware – somewhat of a rarity these days HealthEquity, a US fintech firm for the healthcare sector, admits that a "data security event" it discovered at the end of June hit the data of a substantial 4.3 million individuals. Stolen details include addresses, telephone numbers and payment data.…

No mention of malware or ransomware – somewhat of a rarity these days HealthEquity, a US fintech firm for the healthcare sector, admits that a "data security event" it discovered at the end of June hit the data of a substantial 4.3 million individuals. Stolen details include addresses, telephone numbers and payment data.… |

Ransomware Malware Medical | |||

| 2024-07-29 11:20:29 | Ce que chaque entreprise doit savoir sur les ransomwares What Every Business Needs to Know About Ransomware (lien direct) |

Les entreprises d'aujourd'hui comptent fortement sur la technologie pour rationaliser les opérations, améliorer la productivité et se connecter avec les clients.Cependant, cette dépendance a également ouvert la porte à une menace croissante: les attaques du ransomware.D'ici 2031, le coût des attaques de ransomwares devrait atteindre 265 milliards de dollars (USD) par an.La croissance rapide des attaques de ransomwares a fait de cette cyber-menace [...]

Today\'s businesses rely heavily on technology to streamline operations, enhance productivity, and connect with customers. However, this dependency has also opened the door to a growing threat: ransomware attacks. By 2031, the cost of ransomware attacks is estimated to reach $265 billion (USD) annually. The rapid growth of ransomware attacks has made this cyber threat [...] |

Ransomware Threat | |||

| 2024-07-29 10:58:35 | Weekly OSINT Highlights, 29 July 2024 (lien direct) | ## Snapshot Key trends from last week\'s OSINT reporting include novel malware, such as Flame Stealer and FrostyGoop, the compromise of legitimate platforms like Discord and GitHub, and state-sponsored threat actors conducting espionage and destructive attacks. Notable threat actors, including Russian groups, Transparent Tribe, FIN7, and DPRK\'s Andariel, are targeting a wide range of sectors from defense and industrial control systems to financial institutions and research entities. These attacks exploit various vulnerabilities and employ advanced evasion techniques, leveraging both traditional methods and emerging technologies like AI-generated scripts and RDGAs, underscoring the evolving and persistent nature of the cyber threat landscape. ## Description 1. [Widespread Adoption of Flame Stealer](https://sip.security.microsoft.com/intel-explorer/articles/f610f18e): Cyfirma reports Flame Stealer\'s use in stealing Discord tokens and browser credentials. Distributed via Discord and Telegram, this malware targets various platforms, utilizing evasion techniques like DLL side-loading and data exfiltration through Discord webhooks. 2. [ExelaStealer Delivered via PowerShell](https://sip.security.microsoft.com/intel-explorer/articles/5b4a34b0): The SANS Technology Institute Internet Storm Center reported a threat involving ExelaStealer, downloaded from a Russian IP address using a PowerShell script. The script downloads two PE files: a self-extracting RAR archive communicating with "solararbx\[.\]online" and "service.exe," the ExelaStealer malware. The ExelaStealer, developed in Python, uses Discord for C2, conducting reconnaissance activities and gathering system and user details. Comments in Russian in the script and the origin of the IP address suggest a Russian origin. 3. [FrostyGoop Disrupts Heating in Ukraine](https://sip.security.microsoft.com/intel-explorer/articles/cf8f8199): Dragos identified FrostyGoop malware in a cyberattack disrupting heating in Lviv, Ukraine. Linked to Russian groups, the ICS-specific malware exploits vulnerabilities in industrial control systems and communicates using the Modbus TCP protocol. 4. [Rhysida Ransomware Attack on Private School](https://sip.security.microsoft.com/intel-explorer/articles/4cf89ad3): ThreatDown by Malwarebytes identified a Rhysida ransomware attack using a new variant of the Oyster backdoor. The attackers used SEO-poisoned search results to distribute malicious installers masquerading as legitimate software, deploying the Oyster backdoor. 5. [LLMs Used to Generate Malicious Code](https://sip.security.microsoft.com/intel-explorer/articles/96b66de0): Symantec highlights cyberattacks using Large Language Models (LLMs) to generate malware code. Phishing campaigns utilize LLM-generated PowerShell scripts to download payloads like Rhadamanthys and LokiBot, stressing the need for advanced detection against AI-facilitated attacks. 6. [Stargazers Ghost Network Distributes Malware](https://sip.security.microsoft.com/intel-explorer/articles/62a3aa28): Check Point Research uncovers a network of GitHub accounts distributing malware via phishing repositories. The Stargazer Goblin group\'s DaaS operation leverages over 3,000 accounts to spread malware such as Atlantida Stealer and RedLine, targeting both general users and other threat actors. 7. [Crimson RAT Targets Indian Election Results](https://sip.security.microsoft.com/intel-explorer/articles/dfae4887): K7 Labs identified Crimson RAT malware delivered through documents disguised as "Indian Election Results." Transparent Tribe APT, believed to be from Pakistan, targets Indian diplomatic and defense entities using macro-embedded documents to steal credentials. 8. [AsyncRAT Distributed via Weaponized eBooks](https://sip.security.microsoft.com/intel-explorer/articles/e84ee11d): ASEC discovered AsyncRAT malware distributed through weaponized eBooks. Hidden PowerShell scripts within these eBooks trigger the AsyncRAT payload, which uses obfuscation and anti-detection techniques to exfiltrate data. | Ransomware Data Breach Spam Malware Tool Vulnerability Threat Legislation Mobile Industrial Medical | APT 28 APT 36 | ||

| 2024-07-29 01:58:09 | Secure Boot inutile sur des centaines de PC des principaux fournisseurs après une fuite de clé Secure Boot useless on hundreds of PCs from major vendors after key leak (lien direct) |

plus: plus d'exposition aux stalikware;une amende de 16 millions de dollars;Les victimes de ransomwares n'utilisent pas de MFA, et plus infosec en bref Protection des ordinateurs \\ 'BIOS et le processus de démarrage est essentiel pour la sécurité moderne & # 8211;Mais le savoir est important n'est pas le même que de prendre des mesures pour le faire.… | Ransomware | |||

| 2024-07-26 21:04:13 | Rhysida utilisant la porte dérobée Oyster pour fournir des ransomwares Rhysida using Oyster Backdoor to deliver ransomware (lien direct) |

#### Industries ciblées - Éducation ## Instantané Le menace de malwarebytes a identifié une récente attaque du gang de ransomware Rhysida, qui a utilisé une nouvelle variante de la porte dérobée Oyster, également connue sous le nom deBroomstick. Lire Microsoft \'s [Profil d'outil sur Rhysida Ransomware] (https://security.microsoft.com/intel-Profils / 54FA2B350E8F22DA059F8463E93142A39C18A30C5BA1B9F3A4631A4979A9B507) pour plus d'informations. ## Description Il s'agit d'une version mise à jour de la campagne Oyster rapportée par [Rapid7] (https://www.rapid7.com/blog/post/2024/06/17/malvertinging-campaign-leads-to-execution-of-oyster-Backdoor /) qui a utilisé des résultats de recherche de SEO-poisson pour tromper les utilisateurs dans le téléchargement des installateurs malveillants, se faisant passer pour des logiciels légitimes tels que Google Chrome et Microsoft, pour abandonner la porte dérobée Oyster. Cette attaque de la campagne mise à jour a ciblé une éminente école privée et a impliqué le déploiement de la porte dérobée Oyster sur un point de terminaison client, provenant probablement d'un scanner IP malveillant distribué par malvertising.Les attaquants ont accédé aux périphériques de stockage (NAS) attachés au réseau et au logiciel de machine virtuelle (VM) utilisant des informations d'identification Shell Shell (SSH) volées pour contourner les mesures de sécurité et finalement déployer des ransomwares Rhysida, crypter des fichiers et des sauvegardes locales. ## Analyse supplémentaire Selon [Malpedia] (https://malpedia.caad.fkie.fraunhofer.de/details/win.broomstick), Oyster (également suivi comme Broomstick, CleanBoost et Cleanup), est un malware de backdoor qui a été observé pour la première fois au 2023.Cependant, les campagnes récentes ont vu le déploiement direct de la porte dérobée Oyster.En règle générale, Oyster est utilisé par les acteurs de la menace pour aider au déploiement des ransomwares car il peut collecter des données système, communiquer avec un serveur de commande et de contrôle et exécuter des fichiers supplémentaires. ## Détections / requêtes de chasse ** Microsoft Defender Antivirus ** Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: - [Ransom: win64 / rhysida] (https://www.microsoft.com/en-us/wdsi/atheats/malware-encYClopedia-Description? Name = Ransom: win64 / rhysida.a! dha & menaceID = -2147114922 & ocid = magicti_ta_ency) ## Recommandations Microsoft RecOmence les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - durcir les actifs orientés Internet et identifier et sécuriser les systèmes de périmètre que les attaquants pourraient utiliser pour accéder au réseau.Interfaces de numérisation publique, telles que [Microsoft Defender External Attack Surface Management] (https://www.microsoft.com/security/business/cloud-security/microsoft-defender-extern-attack-surface-management?ocid=Magicti_TA_ABBReviatedMkTgpage),,,,,,peut être utilisé pour augmenter les données.Le tableau de bord du résumé de la surface d'attaque fait face à des actifs, tels que les serveurs d'échange, qui nécessitent des mises à jour de sécurité et fournissent des étapes de remédiation recommandées. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-lock-at-first-sight-microsoft-defender-asvirus?ocid=magicti_ta_learndoc)Dans Microsoft Defender Antivirus ou l'équivalent pour que votre produit antivirus couvre des outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - Exécuter [Détection et réponse de point de terminaison (EDR) en mode bloc] (https://learn.microsoft.com/micr | Ransomware Malware Tool Threat | ★★★ | ||

| 2024-07-26 19:24:17 | (Déjà vu) Les attaques d'escroquerie profitent de la popularité de la vague de l'IA générative Scam Attacks Taking Advantage of the Popularity of the Generative AI Wave (lien direct) |

## Instantané Les analystes de Palo Alto Networks ont constaté que les acteurs du cybermenace exploitent l'intérêt croissant pour l'intelligne artificiel génératif (Genai) pour mener des activités malveillantes. ## Description Palo Alto Networks \\ 'Analyse des domaines enregistrés avec des mots clés liés à Genai a révélé des informations sur les activités suspectes, y compris les modèles textuels et le volume du trafic.Des études de cas ont détaillé divers types d'attaques, tels que la livraison de programmes potentiellement indésirables (chiots), de distribution de spam et de stationnement monétisé. Les adversaires exploitent souvent des sujets de tendance en enregistrant des domaines avec des mots clés pertinents.Analyser des domaines nouvellement enregistrés (NRD) contenant des mots clés Genai comme "Chatgpt" et "Sora", Palo Alto Networks a détecté plus de 200 000 NRD quotidiens, avec environ 225 domaines liés au Genai enregistrés chaque jour depuis novembre 2022. Beaucoup de ces domaines, identifiés comme suspects, a augmenté d'enregistrement lors des principaux jalons de Chatgpt, tels que son intégration avec Bing et la sortie de GPT-4.Les domaines suspects représentaient un taux moyen de 28,75%, nettement supérieur au taux de NRD général.La plupart des trafics vers ces domaines étaient dirigés vers quelques acteurs majeurs, avec 35% de ce trafic identifié comme suspect. ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - Encourager les utilisateurs à utiliser Microsoft Edge et d'autres navigateurs Web qui prennent en charge [SmartScreen] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/web-overview?ocid=Magicti_TA_LearnDDoc), qui identifieet bloque des sites Web malveillants, y compris des sites de phishing, des sites d'arnaque et des sites qui hébergent des logiciels malveillants. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-lock-at-first-Sight-Microsoft-Defender-Antivirus? Ocid = magicti_ta_learndoc) dans Microsoft Defender Antivirus, ou l'équivalentpour votre produit antivirus, pour couvrir les outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - Appliquer le MFA sur tous les comptes, supprimer les utilisateurs exclus de MFA et strictement [nécessite MFA] (https: //Learn.microsoft.com/azure/active-directory/identity-protection/howto-identity-protection-configure-mfa-policy?ocid=Magicti_TA_LearnDoc) à partir deTous les appareils, à tous les endroits, à tout moment. - Activer les méthodes d'authentification sans mot de passe (par exemple, Windows Hello, FIDO Keys ou Microsoft Authenticator) pour les comptes qui prennent en charge sans mot de passe.Pour les comptes qui nécessitent toujours des mots de passe, utilisez des applications Authenticatrices comme Microsoft Authenticator pour MFA.[Reportez-vous à cet article] (https://learn.microsoft.com/azure/active-directory/authentication/concept-authentication-methods?ocid=Magicti_ta_learndoc) pour les différentes méthodes et fonctionnalités d'authentification. - Pour MFA qui utilise des applications Authenticator, assurez-vous que l'application nécessite qu'un code soit tapé dans la mesure du possible, car de nombreuses intrusions où le MFA a été activé a toujours réussi en raison des utilisateurs qui cliquent sur «Oui» sur l'invite sur leurs téléphones même lorsqu'ils n'étaient pas àLeurs [appareils] (https://learn.microsoft.com/azure/active-directory/authentication/how-to-mfa-number-match?ocid=Magicti_TA_LearnDoc).Reportez-vous à [cet article] (https://learn.microsoft.com/azure/active-directory/authentication/concept-authentication-methods?ocid=Magicti_ta_learndoc) pour un | Ransomware Spam Malware Tool Threat Studies | ChatGPT | ★★★ | |

| 2024-07-26 18:40:00 | La Corée du Nord Cyber Group mène une campagne d'espionnage mondiale pour faire avancer les régimes des programmes militaires et nucléaires North Korea Cyber Group Conducts Global Espionage Campaign to Advance Regimes Military and Nuclear Programs (lien direct) |