What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-05-16 08:31:00 | Google patchs encore une autre vulnérabilité chromée chromée activement Google Patches Yet Another Actively Exploited Chrome Zero-Day Vulnerability (lien direct) |

Google a déployé des correctifs pour aborder & nbsp; un ensemble de & nbsp; neuf problèmes de sécurité dans son navigateur Chrome, y compris un nouveau jour zéro qui a & nbsp; a été exploité & nbsp; à l'état sauvage.

Affecté l'identifiant CVE & NBSP; CVE-2024-4947, la vulnérabilité se rapporte à un bug de confusion de type dans le moteur V8 JavaScript et WebAssembly.Il & nbsp; a été signalé & nbsp; par les chercheurs de Kaspersky Vasily Berdnikov et Boris

Google has rolled out fixes to address a set of nine security issues in its Chrome browser, including a new zero-day that has been exploited in the wild. Assigned the CVE identifier CVE-2024-4947, the vulnerability relates to a type confusion bug in the V8 JavaScript and WebAssembly engine. It was reported by Kaspersky researchers Vasily Berdnikov and Boris |

Threat Vulnerability | ★★★ | ||

| 2024-05-16 08:26:42 | Google Chrome corrige sa deuxième vulnérabilité exploitable de 2024 (lien direct) | Google a publié une mise à jour de Chrome pour corriger une nouvelle vulnérabilité Zero Day. Selon la société, cette faille est activement exploitée dans des cyberattaques. | Threat | ★★ | ||

| 2024-05-16 06:00:32 | De nouvelles informations sur les menaces révèlent que les cybercriminels ciblent de plus en plus le secteur de la pharmacie New Threat Insights Reveal That Cybercriminals Increasingly Target the Pharmacy Sector (lien direct) |

La dernière fois que j'ai discuté de l'efficacité de la cybersécurité dans les soins de santé, j'ai détaillé l'importance de suivre la surface de l'attaque humaine.Cela est essentiel car cela vous aide à concentrer les efforts de sécurité sur ce qui se passe vraiment dans le paysage des menaces.Lorsque vous connaissez les attaquants \\ 'cibles réelles et pourquoi elles sont intéressées par eux, vous pouvez adopter une stratégie de sécurité centrée sur l'homme et mieux utiliser vos ressources limitées. & NBSP; Ces éléments sont essentiels à ce type d'approche: & nbsp; Une base de référence des données centrées sur l'homme à suivre & nbsp; La capacité de surveiller les écarts qui signalent un changement dans le paysage de la menace et le NBSP; La possibilité de s'adapter aux conditions et NBSP; Il est maintenant temps de regarder les tendances plus importantes dans l'industrie des soins de santé.Ce blog entre en détail sur ce que les recherches récentes de la preuve ont découvertes sur l'endroit où les attaquants concentrent leurs efforts. & NBSP; Analyser nos données et NBSP; Pour nos recherches sur l'industrie des soins de santé en 2023, Proofpoint a créé un groupe de pairs de soins de santé de plus de 50 systèmes hospitaliers similaires à suivre dans la plate-forme de protection contre les attaques ciblées (TAP).Nous avons méticuleusement analysé les «données des personnes» de ces systèmes.Notre objectif était d'identifier les schémas et les tendances de la cyberattaque.Voici ce que nous avons suivi: & nbsp; Index d'attaque et NBSP; Cliquez sur les taux et NBSP; Volume de messages malveillants et NBSP; Clics totaux sur divers départements et NBSP; Après avoir analysé les données, nous avons appris que les attaquants ont tendance à cibler les personnes dans des rôles d'emploi liés aux finances et VIP.Leur intérêt pour ces utilisateurs avait du sens, ce qui est devenu notre ligne de base. & NBSP; Lorsque nous avons examiné les données des groupes de pairs des soins de santé du premier trimestre de 2024, nous avons vu un excellent exemple d'écart par rapport à cette base de référence.Cela a également mis en évidence un éventuel changement dans les attaquants \\ 'focus dans l'industrie des soins de santé. & Nbsp; & nbsp; Les données: les attaques contre certains rôles ont augmenté et NBSP; Au niveau du département de la taxonomie, les rôles d'emploi «pharmacie» ont progressé du rang de 35 dans la moyenne de l'indice d'attaque par utilisateur en 2023 à la première place de la moyenne de l'indice d'attaque par utilisateur au premier trimestre 2024. Les rôles de travail VIP se classent en deuxième position, tandis queLes rôles de services financiers se classent quatrième. & NBSP; Les quatre départements les plus élevés par indice d'attaque moyen et le taux de clics en 2023 contre T1 2024. & nbsp; & nbsp; & nbsp; Les données que nous avons collectées au T1 2024 montrent une augmentation spectaculaire de tous les indicateurs suivis pour le rôle de travail de pharmacie.Voici quelques-unes de nos principales conclusions. & NBSP; Augmentation de 80% sur le volume de messages malveillants et NBSP; Augmentation de 46% de l'indice d'attaque d'un trimestre moyen et NBSP; Augmentation de 35% des clics totaux par rapport au pic trimestriel en 2023 & nbsp; & nbsp; Si l'indice d'attaque mesure ce qu'il est conçu pour mesurer, alors les rôles de travail en pharmacie viennent de considérablement plus spécifiques, sophistiqués et graves jusqu'à présent cette année. & NBSP; Tendance de l'indice d'attaque moyen de la pharmacie, Q4 2022 au premier trimestre 2024. & NBSP; Pharmacie Tendance de volume de messages malveillants, Q4 2022 à T1 2024. & NBSP; La tendance des clics totaux de pharmacie, Q4 2022 & # 8211;Q1 2024. & NBSP; Le début d'une tendance émergente? & Nbsp; Le changement dramatique dans les attaquants \\ 'focus que nous avons observé au T1 2024 est unique aux titres de pharmacie et aux rôles de trav | Threat Prediction Medical | ★★★ | ||

| 2024-05-15 23:17:39 | Les smins sophistiqués compromettent les comptes des employés, accède aux systèmes de cartes-cadeaux d'entreprise Sophisticated Smishing Compromises Employee Accounts, Accesses Corporate Gift Card Systems (lien direct) |

> Chez Slashnext, nous souhaitons attirer l'attention sur la tendance alarmante des cybercriminels exploitant des techniques avancées pour cibler les sociétés de vente au détail, comme le souligne la récente notification de l'industrie privée du FBI (PIN).Le groupe d'acteurs de menace connu sous le nom de Storm-0539 a mené des campagnes sophistiquées de smirs pour compromettre les comptes des employés et obtenir un accès non autorisé à la carte-cadeau d'entreprise [& # 8230;]

Le post sophistiqué les compromis pour les employés, accède aux systèmes de cartes-cadeaux d'entreprise. est apparu pour la première fois sur slashnext .

>We at SlashNext want to draw attention to the alarming trend of cybercriminals exploiting advanced techniques to target retail corporations, as highlighted in the recent FBI Private Industry Notification (PIN). The threat actor group known as STORM-0539 has been conducting sophisticated smishing campaigns to compromise employee accounts and gain unauthorized access to corporate gift card […] The post Sophisticated Smishing Compromises Employee Accounts, Accesses Corporate Gift Card Systems first appeared on SlashNext. |

Threat Prediction | ★★★★ | ||

| 2024-05-15 21:32:04 | La faille dans la norme Wi-Fi peut permettre des attaques de confusion SSID Flaw in Wi-Fi Standard Can Enable SSID Confusion Attacks (lien direct) |

Les attaquants peuvent exploiter le problème pour inciter les utilisateurs à se connecter aux réseaux sans sécurité, mais cela ne fonctionne que dans des conditions spécifiques.

Attackers can exploit the issue to trick users into connecting to insecure networks, but it works only under specific conditions. |

Threat | ★★★ | ||

| 2024-05-15 20:41:19 | Gitcaught: l'acteur de menace exploite le référentiel Github pour les infrastructures malveillantes GitCaught: Threat Actor Leverages GitHub Repository for Malicious Infrastructure (lien direct) |

## Instantané Le groupe insikt de l'avenir enregistré a découvert une campagne cybercriminale sophistiquée dirigée par des acteurs de menace russophone du Commonwealth des États indépendants (CIS), en utilisant un profil GitHub pour distribuer des logiciels malveillants sous couvert d'applications logicielles légitimes. ## Description Les applications logicielles comme 1Password, Bartender 5 et Pixelmator Pro ont été usurpées, entre autres.Les variantes de logiciels malveillants observées dans cette campagne comprenaient le voleur de macOS atomique (AMOS) et le vidar.Ils ont été fabriqués pour infiltrer les systèmes et voler des données sensibles, présentant les acteurs en profondeur de la compréhension du développement logiciel et de la confiance des utilisateurs dans ces plateformes.L'analyse de Insikt Group \\ a dévoilé une infrastructure partagée de commandement et de contrôle (C2) parmi ces variantes, indiquant un effort coordonné par un groupe de menaces bien ressourcé capable de lancer des cyberattaques soutenues dans divers systèmes et dispositifs d'exploitation. ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - Encourager les utilisateurs à utiliser Microsoft Edge et d'autres navigateurs Web qui prennent en charge [SmartScreen] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/web-overview?ocid=Magicti_TA_LearnDDoc), qui identifieet bloque des sites Web malveillants, y compris des sites de phishing, des sites d'arnaque et des sites qui hébergent des logiciels malveillants. - Allumez [protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-enDPoint / Configure-Block-at-First-Sight-Microsoft-Dender-Antivirus? OCID = MAGICTI_TA_LELARNDOC) dans Microsoft DefEnder Antivirus, ou l'équivalent de votre produit antivirus, pour couvrir les outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - appliquer le MFA sur tous les comptes, supprimer les utilisateurs exclus du MFA et STRictly [nécessite MFA] (https://learn.microsoft.com/azure/active-directory/identity-protection/howto-identity-protection-configure-mfa-policy?ocid=Magicti_ta_learndoc) de tous les appareils, à tous les endroits, à tout moment. - Activer les méthodes d'authentification sans mot de passe (par exemple, Windows Hello, FIDO Keys ou Microsoft Authenticator) pour les comptes qui prennent en charge sans mot de passe.Pour les comptes qui nécessitent toujours des mots de passe, utilisez des applications Authenticatrices comme Microsoft Authenticator pour MFA.[Reportez-vous à cet article] (https://learn.microsoft.com/azure/active-directory/authentication/concept-authentication-methods?ocid=Magicti_ta_learndoc) pour les différentes méthodes et fonctionnalités d'authentification. - Pour MFA qui utilise des applications Authenticator, assurez-vous que l'application nécessite qu'un code soit tapé dans la mesure du possible, car de nombreuses intrusions où le MFA a été activé a toujours réussi en raison des utilisateurs cliquant sur «Oui» sur l'invite sur leurs téléphones même lorsqu'ils n'étaient pas àLeurs [appareils] (https://learn.microsoft.com/azure/active-directory/authentication/how-to-mfa-number-match?ocid=Magicti_TA_LearnDoc).Reportez-vous à [cet article] (https://learn.microsoft.com/azure/active-directory/authentication/concept-authentication-methods?ocid=Magicti_ta_learndoc) pour un exemple. - Rappeler aux employés que l'entreprise ou les informations d'identification en milieu de travail ne doivent pas être stockées dans des navigateurs ou des coffres de mot de passe garantis avec des informations d'identification personnelles.Les organisations peuvent désactiver la synchronisation des mots de passe dans le navigat | Threat Ransomware Malware Tool | ★★★ | ||

| 2024-05-15 20:23:43 | FIN7 exploite les marques de confiance et les publicités Google pour livrer des charges utiles Malicious MSIX FIN7 Exploits Trusted Brands and Google Ads to Deliver Malicious MSIX Payloads (lien direct) |

## Instantané En avril 2024, l'unité de réponse aux menaces d'Esentire a observé plusieurs incidents impliquant FIN7, un groupe cybercriminal à motivation financière. Microsoft suit cet acteur de menace comme Sangria Tempest, [en savoir plus ici] (https://security.microsoft.com/intel-profiles/3e4a164ad64958b784649928499521808aeaa4d3565df70afc7c85eae69f74278). ## Description Ces incidents impliquaient l'utilisation de sites Web malveillants imitant des marques bien connues comme AnyDesk, WinSCP, BlackRock et Google Meet.Les utilisateurs qui ont visité ces sites via des publicités Google sponsorisées ont rencontré de faux fenêtres contextuelles les incitant à télécharger une extension de navigateur malveillante emballée sous forme de fichier MSIX.Dans un cas, le rat NetSupport a été livré via un script PowerShell malveillant extrait du fichier MSIX, collectant des informations système et téléchargeant des charges utiles du serveur de commande et de contrôle (C2). Dans un autre cas, les utilisateurs ont téléchargé un faux installateur MSIX à partir de la rencontre du site Web \ [. \] Cliquez, conduisant à l'installation de NetSupport Rat sur leurs machines.Les acteurs de la menace ont ensuite accédé à ces machines via Netsupport Rat, effectuant une reconnaissance et créant de la persistance via des tâches programmées et des charges utiles Python.La charge utile Python impliquait des opérations de décryptage pour exécuter la charge utile diceloader par injection de processus.Ces incidents soulignent la menace continue posée par FIN7, en particulier leur exploitation de noms de marque de confiance et de publicités Web trompeuses pour distribuer des logiciels malveillants. ## Analyse Microsoft Malvertising a fait les gros titres de l'OSINT au cours des derniers mois, car le nombre d'incidents a augmenté et que les acteurs de la menace continuent d'utiliser des techniques de plus en plus sophistiquées pour distribuer des logiciels malveillants et des systèmes de compromis.Un examen des rapports open-source suggère que les organisations cybercriminales sont probablement responsables de la majorité de l'activité de malvertisation car il s'agit d'une tactique rentable qui nécessite une quantité relativement faible d'efforts.De plus, il est difficile de combattre car les réseaux publicitaires légitimes ont du mal à distinguer les publicités nuisibles des dignes de confiance. Microsoft a observé [Sangria Tempest] (https://security.microsoft.com/intel-profiles/3E4A164AD64958B784649928499521808AEA4D3565DF70AFC7C85EAE69F74278) PPORT RAT et Diceloader, entre autres. En savoir plus sur [OSInt Trends in Malvertising] (https://security.microsoft.com/intel-explorer/articles/003295ff) et la tendance plus large des [acteurs de menace motivés financièrement abusant l'installateur de l'application et le format de fichiers MSIX] (HTTPS://security.microsoft.com/intel-explorer/articles/74368091). ## Détections Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: ** Diceloader ** - [* Trojan: win64 / diceloader *] (https: //www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-description?name=trojan:win64/diceloader.km!mtb& ;theatid=-2147194875) ## Recommandations MicroSoft recommande les atténuations suivantes pour réduire l'impact de cette menace. - Encouragez les utilisateurs à utiliser Microsoft Edge et d'autres navigateurs Web qui prennent en charge [Microsoft Defender SmartScreen] (https: //learn.microsoft.com/en-us/deployedge/microsoft-edge-security-smartScreen?ocid=Magicti_ta_learndoc), qui identifie et bloCKS MALICIEMS SIBTÉES, y compris les sites de phishing, les sites d'arnaque et les sites qui contiennent des exploits et hébergent des logiciels malveillants. - Allumez [Protection du réseau] (https://learn.microsoft.com/en-us/microsoft-365/security/defender-endpoint/enable-network-protection?view=o365-worldwide& ;ocid=Magic | Threat Malware Tool Prediction | ★★★ | ||

| 2024-05-15 19:26:50 | Détection du compromis de CVE-2024-3400 sur les appareils GlobalProtect de Palo Alto Networks Detecting Compromise of CVE-2024-3400 on Palo Alto Networks GlobalProtect Devices (lien direct) |

> Le mois dernier, Volexity a rendu compte de sa découverte de l'exploitation zéro-jour dans la fenêtre du CVE-2024-3400 dans la fonctionnalité GlobalProtect de Palo Alto Networks Pan-OS par une volexité d'acteur de menace suit la volexité comme UTA0218.Palo Alto Networks a publié une signature de conseil et de protection contre les menaces pour la vulnérabilité dans les 48 heures suivant la divulgation par Volexity \\ du problème aux réseaux Palo Alto, avec des correctifs et des correctifs officiels qui suivent peu de temps après.Volexity a mené plusieurs enquêtes supplémentaires sur la réponse aux incidents et des analyses proactives des appareils de pare-feu Palo Alto Networks depuis les deux premiers cas décrits dans le blog de volexity \\.Ces enquêtes récentes ont été basées principalement sur des données collectées auprès des clients générant un fichier de support technologique (TSF) à partir de leurs appareils et leur fournissant au volexité.À partir de ces investigations et analyses, le volexité a observé ce qui suit: Peu de temps après la libération de l'avis de CVE-2024-3400, la numérisation et l'exploitation de la vulnérabilité ont immédiatement augmenté.La hausse de l'exploitation semble avoir été associée [& # 8230;]

>Last month, Volexity reported on its discovery of zero-day, in-the-wild exploitation of CVE-2024-3400 in the GlobalProtect feature of Palo Alto Networks PAN-OS by a threat actor Volexity tracks as UTA0218. Palo Alto Networks released an advisory and threat protection signature for the vulnerability within 48 hours of Volexity\'s disclosure of the issue to Palo Alto Networks, with official patches and fixes following soon after. Volexity has conducted several additional incident response investigations and proactive analyses of Palo Alto Networks firewall devices since the initial two cases described in Volexity\'s blog post. These recent investigations were based primarily on data collected from customers generating a tech support file (TSF) from their devices and providing them to Volexity. From these investigations and analyses, Volexity has observed the following: Shortly after the advisory for CVE-2024-3400 was released, scanning and exploitation of the vulnerability immediately increased. The uptick in exploitation appears to have been associated […] |

Threat Vulnerability | ★★★ | ||

| 2024-05-15 16:01:17 | Microsoft Patches 2 exploite activement des jours zéro, 61 défauts Microsoft Patches 2 Actively Exploited Zero-Days, 61 Flaws (lien direct) |

Microsoft a publié mardi son patch de mai 2024 mardi, qui comprend des correctifs pour 61 vulnérabilités. Ce patch mardi corrige deux vulnérabilités zéro jour affectant Windows MSHTML (CVE-2024-30040) et la bibliothèque de base de la fenêtre de bureau (DWM) (CVE-2024-30051). Il corrige également une vulnérabilité critique de code distant (RCE) affectant le serveur Microsoft SharePoint (CVE-2024-30044). Les deux vulnérabilités activement exploitées zéro-jours que Microsoft adresse dans la mise à jour du patch de mai 2024 est: | Threat Vulnerability | ★★★ | ||

| 2024-05-15 15:42:28 | Routeurs D-Link vulnérables à la prise de contrôle via l'exploit pour zéro jour D-Link Routers Vulnerable to Takeover Via Exploit for Zero-Day (lien direct) |

Une vulnérabilité dans le protocole de demande de connexion HNAP qui affecte une famille de périphériques donne un accès racine non authentifié pour l'exécution des commandes.

A vulnerability in the HNAP login request protocol that affects a family of devices gives unauthenticated users root access for command execution. |

Threat Vulnerability | ★★★ | ||

| 2024-05-15 15:32:22 | Nissan Amérique du Nord Les violations des données ont un impact sur 53 000 employés Nissan North America data breach impacts over 53,000 employees (lien direct) |

Nissan North America (Nissan) a subi une violation de données l'année dernière lorsqu'un acteur de menace a ciblé le VPN externe de la société et a fermé des systèmes pour recevoir une rançon.[...]

Nissan North America (Nissan) suffered a data breach last year when a threat actor targeted the company\'s external VPN and shut down systems to receive a ransom. [...] |

Threat Data Breach | ★★ | ||

| 2024-05-15 15:30:00 | L'exploitation PDF cible les utilisateurs du lecteur Foxit PDF Exploitation Targets Foxit Reader Users (lien direct) |

La RCR a déclaré que les constructeurs d'exploitation de .NET et Python ont été utilisés pour déployer ce malware

CPR said exploit builders in .NET and Python have been employed to deploy this malware |

Threat Malware | ★★★ | ||

| 2024-05-15 15:24:40 | Cyber Threat Research: Poor Patching Practices and Unencrypted Protocols Continue to Haunt Enterprises (lien direct) | Recherche de cyber-menaces: les mauvaises pratiques de correction et les protocoles non cryptés continuent de hanter les entreprises

Cato Networks a dévoilé les résultats de son inaugural Rapport de menace Cato Ctrl Sase pour le premier trimestre 2024.

Les analyses du rapport Cato Cyber Threat Labs (CTRL) inaugurales analysent 1,26 billion de flux de réseaux pour identifier les risques de sécurité d'entreprise d'aujourd'hui

-

rapports spéciaux

Cyber Threat Research: Poor Patching Practices and Unencrypted Protocols Continue to Haunt Enterprises Cato Networks unveiled the findings of its inaugural Cato CTRL SASE Threat Report for Q1 2024. Inaugural Cato Cyber Threat Research Labs (CTRL) Report Analyzes 1.26 Trillion Network Flows to Identify Today\'s Enterprise Security Risks - Special Reports |

Threat Patching Studies | ★★★ | ||

| 2024-05-15 14:15:47 | Roundup de sécurité mai 2024 Security Roundup May 2024 (lien direct) |

> Conseils, conseils, apprentissage et tendances organisés en cybersécurité et en vie privée, tels que choisis par nos consultants.Verizon DBIR 2024 révèle de nouvelles tendances de menace Le nombre d'incidents et de violations confirmés a doublé au cours de l'année précédente, comme le suivi dans le rapport d'enquête sur les violations de données de Verizon.Maintenant dans sa 17e année, la publication respectée a suivi l'activité dans 94 pays....

>Curated advice, guidance, learning and trends in cybersecurity and privacy, as chosen by our consultants. Verizon DBIR 2024 reveals new threat trends The number of confirmed incidents and breaches doubled over the previous year, as tracked in Verizon\'s Data Breach Investigations Report. Now in its 17th year, the respected publication tracked activity across 94 countries. ... |

Threat Data Breach | ★★ | ||

| 2024-05-15 13:47:14 | NCSC s'unit avec une grande assurance \\ pour lutter contre la menace des ransomwares NCSC unites with major insurance org\\'s to fight ransomware threat (lien direct) |

NCSC s'unit avec les grandes organisations d'assurance pour lutter contre la menace des ransomwares.Le Dr Darren Williams, PDG et fondateur de Blackfog, loue l'initiative, notant le problème avec les ransomwares…

-

mise à jour malveillant

NCSC unites with major insurance org\'s to fight ransomware threat. Dr Darren Williams, CEO and Founder of Blackfog, praises the initiative, noting the trouble with ransomware payments… - Malware Update |

Threat Ransomware | ★★★ | ||

| 2024-05-15 13:38:29 | Avast : Youtube, nouveau terrain de jeu des hackers ? (lien direct) | Intelligence artificielle : deepfakes, synchronisation audio et piratage des réseaux sociaux, les dangers en ligne explosent en 2024 Le nouveau rapport d'Avast sur les menaces indique que près de 90 % des cybermenaces reposent actuellement sur la manipulation humaine. - Investigations | Threat | ★★★ | ||

| 2024-05-15 13:00:04 | Menaces par e-mail basées sur le PDF en augmentation: ripostez avec la prévention alimentée par l'IA PDF-Based Email Threats On the Rise: Fight Back with AI-Powered Prevention (lien direct) |

> Résumé de l'exécutif: les PDF sont devenus le vecteur dominant des pièces jointes malveillantes, représentant près de 3/4 de tous les fichiers malveillants au cours du dernier mois, cela marque une augmentation stupéfiante par rapport à 2023, lorsqu'elle a représenté 20%, car 83% de tous les fichiers malveillants sont des PDF.Le courrier électronique reste le vecteur de menace le plus élevé des cyberattaques, avec environ 90% de toutes les attaques à commencer par le courrier électronique.Selon les statistiques de Check Point Research, les e-mails malveillants se présentent sous toutes des formes, mais une grande quantité se produit avec des fichiers ou des pièces jointes malveillantes.En fait, 1 pièce jointe sur 246 et 1 [& # 8230;]

>Executive Summary: PDFs have become the dominant vector for malicious attachments, accounting for nearly 3/4th of all malicious files in the last month This marks a staggering rise from 2023, when it accounted for 20% Healthcare is hit the hardest, as 83% of all malicious files are PDFs. Email remains the top threat vector for cyberattacks, with about 90% of all attacks starting with email. According to statistics from Check Point Research, malicious emails come in all different forms, but a large amount occur with malicious files or attachments. In fact, 1 out of every 246 email attachments and 1 […] |

Threat Medical | ★★★ | ||

| 2024-05-15 13:00:00 | Bataille de chaque industrie: la menace des logiciels malveillants mobiles sur l'entreprise Every Industry\\'s Battle: The Threat of Mobile Malware on the Enterprise (lien direct) |

Nos recherches montrent également que les 29 familles de logiciels malveillants que nous avons soulignées dans le rapport de cambriolage ciblent également 478 applications mobiles non bancaires dans 32 catégories.

Our research also shows that the 29 malware families we highlighted in the Heist report also target 478 non-banking mobile applications across 32 categories. |

Threat Malware Mobile | ★★★ | ||

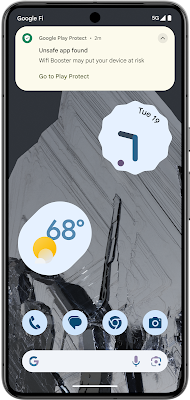

| 2024-05-15 12:59:21 | E / S 2024: Ce qui est nouveau dans la sécurité et la confidentialité d'Android I/O 2024: What\\'s new in Android security and privacy (lien direct) |

Posted by Dave Kleidermacher, VP Engineering, Android Security and Privacy

Our commitment to user safety is a top priority for Android. We\'ve been consistently working to stay ahead of the world\'s scammers, fraudsters and bad actors. And as their tactics evolve in sophistication and scale, we continually adapt and enhance our advanced security features and AI-powered protections to help keep Android users safe.

In addition to our new suite of advanced theft protection features to help keep your device and data safe in the case of theft, we\'re also focusing increasingly on providing additional protections against mobile financial fraud and scams.

Today, we\'re announcing more new fraud and scam protection features coming in Android 15 and Google Play services updates later this year to help better protect users around the world. We\'re also sharing new tools and policies to help developers build safer apps and keep their users safe.

Google Play Protect live threat detection

Google Play Protect now scans 200 billion Android apps daily, helping keep more than 3 billion users safe from malware. We are expanding Play Protect\'s on-device AI capabilities with Google Play Protect live threat detection to improve fraud and abuse detection against apps that try to cloak their actions.

With live threat detection, Google Play Protect\'s on-device AI will analyze additional behavioral signals related to the use of sensitive permissions and interactions with other apps and services. If suspicious behavior is discovered, Google Play Protect can send the app to Google for additional review and then warn users or disable the app if malicious behavior is confirmed. The detection of suspicious behavior is done on device in a privacy preserving way through Private Compute Core, which allows us to protect users without collecting data. Google Pixel, Honor, Lenovo, Nothing, OnePlus, Oppo, Sharp, Transsion, and other manufacturers are deploying live threat detection later this year.

Stronger protections against fraud and scams

We\'re also bringing additional protections to fight fraud and scams in Android 15 with two key enhancements to safeguard your information and privacy from bad apps:

Protecting One-time Passwords from Malware: With the exception of a few types of apps, such as wearable companion apps, one-time passwords are now hidden from notifications, closing a common attack vector for fraud and spyware.

Expanded Restricted Settings: To help protect more sensitive permissions that are commonly abused by fraudsters, we\'re expanding Android 13\'s restricted settings, which require additional user approval to enable permissions when installing an app from an Internet-sideloading source (web browsers, messaging apps or file managers).

We are continuing to develop new, AI-powered protections,

Stronger protections against fraud and scams

We\'re also bringing additional protections to fight fraud and scams in Android 15 with two key enhancements to safeguard your information and privacy from bad apps:

Protecting One-time Passwords from Malware: With the exception of a few types of apps, such as wearable companion apps, one-time passwords are now hidden from notifications, closing a common attack vector for fraud and spyware.

Expanded Restricted Settings: To help protect more sensitive permissions that are commonly abused by fraudsters, we\'re expanding Android 13\'s restricted settings, which require additional user approval to enable permissions when installing an app from an Internet-sideloading source (web browsers, messaging apps or file managers).

We are continuing to develop new, AI-powered protections, |

Threat Malware Cloud Tool Mobile | ★★ | ||

| 2024-05-15 10:00:00 | Horizons en expansion: LevelBlue améliore les offres MSSP avec le support du cloud gouvernemental Expanding Horizons: LevelBlue Enhances MSSP Offerings with Government Cloud Support (lien direct) |

Dans le paysage numérique d'aujourd'hui, la cybersécurité est primordiale, en particulier pour les agences gouvernementales chargées de sauvegarder des données sensibles et des infrastructures critiques.Reconnaissant ce besoin, LevelBlue est fier d'annoncer la disponibilité de sa dernière offre: support pour les fournisseurs de services de sécurité gérés (MSSP) dans le cloud gouvernemental. Nouvelle disponibilité dans le cloud Gov pour MSSPS Cette nouvelle offre marque une progression importante dans les solutions de cybersécurité adaptées aux MSSP.Avec le soutien de la plate-forme du cloud gouvernemental, les MSSP ont désormais accès à des fonctionnalités de sécurité et de conformité améliorées, les permettant de mieux servir leurs clients dans les secteurs gouvernementaux. Certification FedRamp et conformité multi-trame L'engagement de NivedBlue \\ envers les normes de sécurité rigoureuses est évidente dans sa certification modérée FedRamp.Cette certification, qui implique l'adhésion à environ 325 contrôles de cybersécurité, garantit que les solutions de niveauBlue \\ répondent aux normes les plus élevées d'évaluation, d'autorisation et de surveillance continue.En plus de FedRamp, LevelBlue s'aligne avec plusieurs autres cadres de sécurité, offrant une couverture de conformité complète aux MSSP et à leurs clients. Central Management and FIPS Compliance L'un des principaux avantages de cette nouvelle offre est la possibilité pour les MSSP de gérer de manière centralisée leurs clients de sécurité dans le cloud gouvernemental.Avec des fonctionnalités telles que la gestion centralisée des alarmes et la conformité FIPS, les MSSP peuvent rationaliser leurs opérations tout en garantissant les niveaux de protection des données les plus élevés. Améliorations sur USM n'importe où Tout en s'appuyant sur les bases de la plate-forme USM Anyme existante de niveau \\, l'offre du cloud gouvernemental introduit de nouvelles détections adaptées explicitement au secteur du cloud Gov.Ces améliorations incluent l'intelligence avancée des menaces, ce qui permet aux MSSPS de rester en avance sur l'évolution des cyber-menaces. Intégration avec les environnements cloud La solution de niveau ne s'intègre pas parfaitement à divers environnements de cloud gouvernementaux, notamment AWS GovCloud et Microsoft Azure Government.Cette flexibilité permet aux MSSP de déployer et de gérer des solutions de sécurité dans diverses infrastructures cloud, assurant une protection complète pour leurs clients. Soutenir les contraintes de transformation numérique et budgétaire À une époque de transformation numérique et de contraintes budgétaires, les agences gouvernementales sont confrontées à une pression croissante pour moderniser leurs défenses de cybersécurité.Les offres de cloud GovernmentBlue \\ de LevelBlue offrent une solution de compétition et de NBSP; prix et évolutif qui aide les agences à atténuer les risques numériques tout en optimisant l'allocation des ressources des analystes de sécurité. Conseil et support NIVEALBLUE & NBSP; Le conseil joue un rôle crucial dans la prise en charge des MSSP avec la mise en œuvre et la gestion des services de sécurité.De la réponse des incidents à l'aide de conformité, l'équipe d'experts de niveauBlue \\ garantit que les MSSP ont le soutien dont ils ont besoin pour fournir des services de cybersécurité exceptionnels à leurs clients. Contrat Gagits and Future Directions Le contrat récent gagne avec des organisations prestigieuses comme le ministère des Transports souligne la fiabilité et l'efficacité des solutions de cybersécurité de niveauBlue.À l'avenir, LevelBlue s'engage à obtenir des certifications supplémentaires, telles que | Threat Cloud | ★★★ | ||

| 2024-05-15 08:23:07 | SentinelOne® lance une plateforme de protection des applications Cloud Natives (lien direct) | l \\ '& eacute; diteur lance une forme de protection des applications indigènes cloud (cnapp) r & eacute;volutionnaire dotée d\'un moteur de sécurité offensive unique (Offensive Security Engine™) qui raisonne tel un hacker pour aller au-delà de la théorie et proposer des chemins d\'exploitation vérifiés (Verified Exploit Paths™).

-

Produits

L\'éditeur lance une plateforme de protection des applications Cloud Natives (CNAPP) révolutionnaire dotée d\'un moteur de sécurité offensive unique (Offensive Security Engine™) qui raisonne tel un hacker pour aller au-delà de la théorie et proposer des chemins d\'exploitation vérifiés (Verified Exploit Paths™). - Produits |

Threat Cloud | ★★ | ||

| 2024-05-15 03:16:32 | Comprendre les principales différences entre FIM et EDR Understanding the Key Differences Between FIM and EDR (lien direct) |

La surveillance de l'intégrité des fichiers (FIM) et la détection et la réponse des points finaux (EDR) sont deux solutions de cybersécurité qui sont souvent des aspects fondamentaux des organisations \\ 'Stratégies de sécurité.EDR est mis en œuvre afin d'arrêter les menaces connues et inconnues aux critères de terminaison, souvent avec des fonctions avancées telles que la surveillance et l'analyse comportementales, la protection des antivirus et les capacités de réponse aux menaces.FIM peut surveiller les fichiers, les serveurs, les systèmes d'exploitation et les réseaux pour des modifications potentiellement suspectes et donne un aperçu des modifications apportées et par qui dans le but de permettre la restauration des fichiers après ...

File integrity monitoring (FIM) and endpoint detection and response (EDR) are two cybersecurity solutions that are often foundational aspects of organizations\' security strategies. EDR is implemented in order to stop known and unknown threats at endpoints, often with advanced functions such as behavioral monitoring and analysis, antivirus protection, and threat response capabilities. FIM can monitor files, servers, operating systems, and networks for potentially suspicious changes and provides insight into what changes are made and by whom in an effort to enable the restoration of files after... |

Threat | ★★ | ||

| 2024-05-14 23:43:54 | Top 5 les cyber-menaces les plus dangereuses en 2024 Top 5 Most Dangerous Cyber Threats in 2024 (lien direct) |

Les experts de l'Institut SANS pèsent sur les vecteurs de menace supérieurs auxquels sont confrontés les entreprises et le public dans son ensemble.

SANS Institute experts weigh in on the top threat vectors faced by enterprises and the public at large. |

Threat | ★★★ | ||

| 2024-05-14 23:15:24 | Mai 2024 Patch mardi: deux jours zéro parmi 61 vulnérabilités abordées May 2024 Patch Tuesday: Two Zero-Days Among 61 Vulnerabilities Addressed (lien direct) |

Microsoft a publié des mises à jour de sécurité pour 61 vulnérabilités dans son déploiement du patch de mai 2024.Il y a deux vulnérabilités de zéro-jour corrigées, affectant Windows MSHTML (CVE-2024-30040) et la bibliothèque de base du gestionnaire de fenêtres de bureau (DWM) (CVE-2024-30051), et une vulnérabilité critique affectant Microsoft SharePoint Server (CVE-2024-30044).Mai 2024 Analyse des risques ce mois-ci, le type de risque principal est le code distant [& # 8230;]

Microsoft has released security updates for 61 vulnerabilities in its May 2024 Patch Tuesday rollout. There are two zero-day vulnerabilities patched, affecting Windows MSHTML (CVE-2024-30040) and Desktop Window Manager (DWM) Core Library (CVE-2024-30051), and one Critical vulnerability patched affecting Microsoft SharePoint Server (CVE-2024-30044). May 2024 Risk Analysis This month\'s leading risk type is remote code […] |

Threat Vulnerability | ★★ | ||

| 2024-05-14 22:38:41 | Microsoft Windows DWM Zero-Day Posé pour l'exploit de masse Microsoft Windows DWM Zero-Day Poised for Mass Exploit (lien direct) |

Le CVE-2024-30051, sous Exploit actif, est le plus concernant les offres du mardi \\ de ce mois-ci, et déjà maltraitée par plusieurs acteurs de Qakbot.

CVE-2024-30051, under active exploit, is the most concerning out of this month\'s Patch Tuesday offerings, and already being abused by several QakBot actors. |

Threat Vulnerability | ★★★ | ||

| 2024-05-14 21:28:21 | Chrome libère la mise à jour d'urgence pour réparer l'exploit du 6e jour zéro Chrome Releases Emergency Update to Fix the 6th Zero-day Exploit (lien direct) |

simplement troisjours après avoir abordé une vulnérabilité zéro-jour dans le Browser , Google Chrome a publié une mise à jour d'urgence pour corriger un autre exploit zéro-jour.

Cet exploit est appelé CVE-2024-4761 et est le sixième exploit zéro jour à traiter par Google en 2024.

Bien que l'équipe Google Chrome n'ait pas divulgué de nombreux détails, l'exploit CVE-2024-4761 est considéré comme un impact élevé.

"Google est conscient qu'un exploit pour CVE-2024-4761 existe dans la nature", ajoute le billet de blog.

Qu'est-ce que les dégâts

Il est mentionné que le problème affecte le moteur JavaScript V8 sur Chrome, qui gère les demandes basées sur JS.

Comme il s'agit d'un problème d'écriture hors limites, les acteurs de la menace pourraient utiliser l'exploit pour exécuter du code arbitraire ou provoquer des accidents de programme, conduisant à la perte de données et à la corruption.

Cette mise à jour d'urgence a poussé les versions Google Chrome pour Mac et PC à 124.0.6367.207/.208.Selon Google, cette version du navigateur Web populaire sera disponible dans les prochains jours / semaines.

Le billet de blog de la version Chrome mentionne que la version 124.0.6367.207 pour Linux est également en cours de déploiement progressivement.

Les appareils utilisant le canal stable étendu recevront la mise à jour via la version 124.0.6367.207 pour Mac et Windows.Cette version devrait se dérouler dans les prochains jours / semaines.

Puisqu'il s'agit d'une mise à jour d'urgence, Google Chrome se mettra à jour sur Mac et Windows.

Cependant, les utilisateurs peuvent aller dans Paramètres> À propos de Chrome pour accélérer les mises à jour.La nouvelle version sera active après la relance.

Inversement, le CVE-2024-4761 marque une tendance dangereuse que la sécurité chromée a été observée cette année.

pas la première fois

Il y a déjà eu cinq exploits zéro-jours, dont deux ont déjà affecté le moteur JavaScript V8.

De plus, ces attaques d'exploitation zéro-jour ont ciblé la norme WebAssembly, l'API WebCodecs et le composant visuel.

en jugeant le potentiel de vulnérabilité de la menace, Google Chrome n'a pas révélé beaucoup de détails sur l'exploit CVE-2024-4761.

L'équipe conservera ces restrictions jusqu'à ce que la plupart des utilisateurs aient installé la mise à jour d'urgence.

Il serait également à la recherche de la présence du bug dans une bibliothèque tierce.

Inversement, le CVE-2024-4761 marque une tendance dangereuse que la sécurité chromée a été observée cette année.

pas la première fois

Il y a déjà eu cinq exploits zéro-jours, dont deux ont déjà affecté le moteur JavaScript V8.

De plus, ces attaques d'exploitation zéro-jour ont ciblé la norme WebAssembly, l'API WebCodecs et le composant visuel.

en jugeant le potentiel de vulnérabilité de la menace, Google Chrome n'a pas révélé beaucoup de détails sur l'exploit CVE-2024-4761.

L'équipe conservera ces restrictions jusqu'à ce que la plupart des utilisateurs aient installé la mise à jour d'urgence.

Il serait également à la recherche de la présence du bug dans une bibliothèque tierce.

|

Threat Prediction Vulnerability | ★★ | ||

| 2024-05-14 21:19:00 | VMware Patches de graves défauts de sécurité dans les produits de poste de travail et de fusion VMware Patches Severe Security Flaws in Workstation and Fusion Products (lien direct) |

Plusieurs défauts de sécurité ont été & nbsp; divulgés & nbsp; dans VMware Workstation and Fusion Products qui pourraient être exploités par les acteurs de la menace pour accéder aux informations sensibles, déclencher une condition de déni de service (DOS) et exécuter du code dans certaines circonstances.

Les quatre vulnérabilités ont un impact sur les versions de poste de travail 17.x & nbsp; et les versions de fusion 13.x, avec des correctifs disponibles dans la version 17.5.2 et

Multiple security flaws have been disclosed in VMware Workstation and Fusion products that could be exploited by threat actors to access sensitive information, trigger a denial-of-service (DoS) condition, and execute code under certain circumstances. The four vulnerabilities impact Workstation versions 17.x and Fusion versions 13.x, with fixes available in version 17.5.2 and |

Threat Vulnerability | ★★★ | ||

| 2024-05-14 20:40:25 | Cent pranskraut: Blazk Basta StopRansomware: Black Basta (lien direct) |

## Instantané

The joint Cybersecurity Advisory (CSA) released by the FBI, CISA, HHS, and MS-ISAC provides detailed information on the Black Basta ransomware variant, a ransomware-as-a-service (RaaS) that has targeted critical infrastructure sectors, including healthcare.

## Description

Les affiliés Black Basta ont un accès initial par le biais de techniques telles que le phishing, l'exploitation des vulnérabilités et abuser des références valides.Une fois à l'intérieur du réseau de la victime, ils utilisent un modèle à double expression, cryptant les systèmes et exfiltrant des données.

Les acteurs de la menace utilisent divers outils pour la numérisation du réseau, la reconnaissance, le mouvement latéral, l'escalade des privilèges, l'exfiltration et le chiffrement, y compris le scanner de réseau SoftPerfect, BitsAdmin, Psexec, Rclone et Mimikatz.

La variante des ransomwares Black Basta, fonctionnant en tant que RAAS, a eu un impact sur 500 organisations dans le monde en mai 2024, en gagnant principalement un accès initial par la spectre, en exploitant des vulnérabilités connues et en abusant des références valides.Les notes de rançon n'incluent généralement pas une première demande de rançon ou des instructions de paiement, mais fournissent plutôt que les victimes un code unique et leur demander de contacter le groupe de ransomware via une URL .onion accessible via le navigateur TOR.

Le conseil exhorte les organisations d'infrastructures critiques, en particulier celles du secteur de la santé et de la santé publique (HPH), à appliquer des atténuations recommandées pour réduire la probabilité de compromis de Black Basta et d'autres attaques de rançongiciels, et les victimes de ransomwares sont encouragées à signaler l'incident à leurBureau de terrain du FBI local ou CISA.

## Les références

["#Stopransomware: Black Basta"] (https://www.cisa.gov/news-events/cybersecurity-advisories/aa24-131a) cisa.(Consulté en 2024-05-13)

## Snapshot The joint Cybersecurity Advisory (CSA) released by the FBI, CISA, HHS, and MS-ISAC provides detailed information on the Black Basta ransomware variant, a ransomware-as-a-service (RaaS) that has targeted critical infrastructure sectors, including healthcare. ## Description Black Basta affiliates gain initial access through techniques such as phishing, exploiting vulnerabilities, and abusing valid credentials. Once inside the victim\'s network, they employ a double-extortion model, encrypting systems and exfiltrating data. The threat actors use various tools for network scanning, reconnaissance, lateral movement, privilege escalation, exfiltration, and encryption, including SoftPerfect network scanner, BITSAdmin, PsExec, RClone, and Mimikatz. The Black Basta ransomware variant, operating as a RaaS, has impacted over 500 organizations globally as of May 2024, primarily gaining initial access through spearphishing, exploiting known vulnerabilities, and abusing valid credentials. The ransom notes do not generally include an initial ransom demand or payment instructions, but instead provide victims with a unique code and instruct them to contact the ransomware group via a .onion URL reachable through the Tor browser. The advisory urges critical infrastructure organizations, especially those in the Healthcare and Public Health (HPH) Sector, to apply recommended mitigations to reduce the likelihood of compromise from Black Basta and other ransomware attacks, and victims of ransomware are encouraged to report the incident to their local FBI field office or CISA. ## References ["#StopRansomware: Black Basta"](https://www.cisa.gov/news-events/cybersecurity-advisories/aa24-131a) CISA. (Accessed 2024-05-13) |

Threat Ransomware Tool Vulnerability Medical | ★★★ | ||

| 2024-05-14 20:34:29 | Security Brief: Millions of Messages Distribute LockBit Black Ransomware (lien direct) | ## Instantané En avril 2024, des chercheurs de preuves ont observé des campagnes à volume élevé avec des millions de messages facilités par le botnet Phorpiex et la livraison du ransomware Black Lockbit.Le ransomware en tant que charge utile de première étape attachée aux campagnes de menace par e-mail n'est pas quelque chose que le point de preuve a observé en volumes élevé depuis avant 2020, donc l'observation d'un échantillon noir de verrouillage dans les données de menace par e-mail sur cette échelle globale est très inhabituelle. ## Description L'échantillon Black Lockbit de cette campagne a probablement été construit à partir du constructeur de verrouillage qui a été divulgué au cours de l'été 2023. Les e-mails contenaient un fichier zip joint avec un exécutable (.exe).Cet exécutable a été observé en téléchargeant la charge utile Black Lockbit à partir de l'infrastructure de botnet Phorpiex.Les e-mails ont ciblé les organisations dans plusieurs verticales à travers le monde et semblaient opportunistes par rapport à spécifiquement ciblé.ProofPoint a observé un groupe d'activités utilisant le même alias «Jenny Green» avec des leurres liés à «votre document» livrant des logiciels malveillants Phorpiex dans les campagnes de messagerie depuis au moins janvier 2023. La chaîne d'attaque nécessite l'interaction de l'utilisateur et démarre lorsqu'un utilisateur final exécute l'exécutable compressé dans le fichier zip joint.Lockbit Black (AKA Lockbit 3.0) est une version de Lockbit Ransomware qui a été officiellement publié avec des capacités améliorées par les affiliés des Ransomware en juin 2022. Le Black Builder a donné aux acteurs de la menace accès à un rançon propriétaire et sophistiqué.La combinaison de ceci avec le botnet Phorpiex de longue date amplifie l'ampleur de ces campagnes de menace et augmente les chances d'attaques de ransomwares réussies. ## Analyse Microsoft Lockbit est un Ransomware-As-A-Service (RAAS) proposé géré par un groupe Microsoft Tracks en tant que [Storm-0396] (https://security.microsoft.com/thereatanalytics3/6cd57981-f221-4a99-9e90-103bf58fd6e9/analyStreportreportreportreport) (Dev-0396).Le modèle RAAS fournit des services d'économie cybercriminale aux attaquants qui n'ont pas les compétences nécessaires pour développer une charge utile des ransomwares en échange d'une partie des bénéfices.Le Lockbit Raas a ciblé et impactné des organisations à travers le monde, en restant l'un des meilleurs programmes RAAS, alors que les opérateurs continuent d'affiner et de faciliter les offres de lockbit et d'attirer de nouveaux affiliés. Phorpiex, autrement connu sous le nom de Trik, est un botnet en plusieurs parties.Ce malware a commencé la vie comme un ver connu pour affecter les utilisateurs en se propageant via des lecteurs USB amovibles et via des messages instantanés tels que Skype ou IRC.Dans le sillage du retrait d'Emotet \\, ce botnet diversifié son infrastructure pour devenir plus résilient.Pendant de nombreuses années, Phorpiex a utilisé des machines infectées pour fournir l'extorsion, les logiciels malveillants, le phishing et d'autres contenus par e-mail.Ces e-mails couvrent un ensemble incroyablement important de leurres, de lignes d'objet, de langues et de destinataires en raison de l'échelle des campagnes. ## Détections ** Microsoft Defender Antivirus ** Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: - Trojan: Win32 / Phorpiex- Trojandownloader: Win32 / Phorpiex - ver: win32 / phorpiex - Trojan: Win32 / Lockbit - Ransom: Win32 / Lockbit- Comportement: win32 / lockbit - Comportement: win64 / lockbit ** Microsoft Defender pour le point de terminaison ** Les alertes avec le titre suivant dans le centre de sécurité peuvent indiquer une activité de menace sur votre réseau: - MALWOREAL PHORPIEX - Phorpiex C2 ## Recommandations La mise en | Threat Ransomware Spam Malware Tool Vulnerability | ★★★ | ||

| 2024-05-14 20:19:23 | Patch mardi, édition 2024 Patch Tuesday, May 2024 Edition (lien direct) |

Microsoft a publié aujourd'hui des mises à jour pour corriger plus de 60 trous de sécurité dans les ordinateurs Windows et les logiciels pris en charge, y compris deux vulnérabilités "zéro jour" dans Windows qui sont déjà exploitées dans des attaques actives.Il existe également des correctifs de sécurité importants disponibles pour les utilisateurs de macOS et d'Adobe, et pour le navigateur Web Chrome, qui vient de corriger sa propre faille zéro-jour.

Microsoft today released updates to fix more than 60 security holes in Windows computers and supported software, including two "zero-day" vulnerabilities in Windows that are already being exploited in active attacks. There are also important security patches available for macOS and Adobe users, and for the Chrome Web browser, which just patched its own zero-day flaw. |

Threat Vulnerability | ★★ | ||

| 2024-05-14 19:21:00 | Nouvelle vulnérabilité chromé-jour CVE-2024-4761 sous exploitation active New Chrome Zero-Day Vulnerability CVE-2024-4761 Under Active Exploitation (lien direct) |

Google a expédié lundi des correctifs d'urgence pour aborder un nouveau défaut zéro-jour dans le navigateur Web Chrome qui a fait l'exploitation active dans la nature.

La vulnérabilité à haute sévérité, & nbsp; suivie en tant que & nbsp; CVE-2024-4761, est un bug d'écriture hors limites impactant le moteur V8 JavaScript et WebAssembly.Il a été signalé de manière anonyme le 9 mai 2024.

Écrivez des bugs d'écriture et NBSP; pourrait être généralement

Google on Monday shipped emergency fixes to address a new zero-day flaw in the Chrome web browser that has come under active exploitation in the wild. The high-severity vulnerability, tracked as CVE-2024-4761, is an out-of-bounds write bug impacting the V8 JavaScript and WebAssembly engine. It was reported anonymously on May 9, 2024. Out-of-bounds write bugs could be typically |

Threat Vulnerability | ★★★ | ||

| 2024-05-14 18:00:00 | Intelligence de menace pour protéger les communautés vulnérables Threat intelligence to protect vulnerable communities (lien direct) |

> Les membres clés de la société civile & # 8212; y compris les journalistes, les militants politiques et les défenseurs des droits de l'homme & # 8212; ont longtemps été dans le cyber-crosshairs d'acteurs de menace nationale bien ressourcés mais ont des ressources rares pour se protéger des cybermenaces.Le 14 mai 2024, la Cybersecurity and Infrastructure Security Agency (CISA) a publié un rapport de protection des communautés à haut risque (HRCP) développé par le co-[& # 8230;]

>Key members of civil society—including journalists, political activists and human rights advocates—have long been in the cyber crosshairs of well-resourced nation-state threat actors but have scarce resources to protect themselves from cyber threats. On May 14, 2024, the Cybersecurity and Infrastructure Security Agency (CISA) released a High-Risk Communities Protection (HRCP) report developed through the Joint […] |

Threat | ★★ | ||

| 2024-05-14 17:14:38 | Qakbot attaque avec Windows Zero-Day (CVE-2024-30051) QakBot attacks with Windows zero-day (CVE-2024-30051) (lien direct) |

En avril 2024, lors de la recherche de CVE-2023-36033, nous avons découvert une autre vulnérabilité d'altitude de privilège zéro-jour, qui a été attribuée à l'identifiant CVE-2024-30051 et corrigé le 14 mai dans le cadre du patch Microsoft \\.Nous l'avons vu exploité par Quakbot et d'autres logiciels malveillants.

In April 2024, while researching CVE-2023-36033, we discovered another zero-day elevation-of-privilege vulnerability, which was assigned CVE-2024-30051 identifier and patched on May, 14 as part of Microsoft\'s patch Tuesday. We have seen it exploited by QuakBot and other malware. |

Threat Malware Vulnerability | ★★★ | ||

| 2024-05-14 16:34:24 | Dangereux google chrome zéro jour permet une évasion de bac à sable Dangerous Google Chrome Zero-Day Allows Sandbox Escape (lien direct) |

Le code d'exploit circule pour CVE-2024-4761, divulgué moins d'une semaine après qu'une vulnérabilité de sécurité similaire a été divulguée comme utilisée dans la nature.

Exploit code is circulating for CVE-2024-4761, disclosed less than a week after a similar security vulnerability was disclosed as being used in the wild. |

Threat Vulnerability | ★★★ | ||

| 2024-05-14 16:14:00 | La campagne en cours a bombardé les entreprises avec des e-mails de spam et des appels téléphoniques Ongoing Campaign Bombarded Enterprises with Spam Emails and Phone Calls (lien direct) |

Les chercheurs en cybersécurité ont découvert une campagne de génie social en cours qui bombarde les entreprises avec des e-mails de spam et NBSP; dans le but d'obtenir & NBSP; accès initial à leur environnement pour l'exploitation de suivi.

"L'incident implique un acteur de menace écrasant un e-mail d'un utilisateur avec des indexes et appelant l'utilisateur, offrant de l'aide", chercheurs Rapid7 Tyler McGraw, Thomas Elkins, et

Cybersecurity researchers have uncovered an ongoing social engineering campaign that bombards enterprises with spam emails with the goal of obtaining initial access to their environments for follow-on exploitation. "The incident involves a threat actor overwhelming a user\'s email with junk and calling the user, offering assistance," Rapid7 researchers Tyler McGraw, Thomas Elkins, and |

Threat Spam | ★★★ | ||

| 2024-05-14 14:55:35 | Crowdsstrike collabore avec Nvidia pour redéfinir la cybersécurité pour l'ère génératrice de l'IA CrowdStrike Collaborates with NVIDIA to Redefine Cybersecurity for the Generative AI Era (lien direct) |

Votre entreprise est dans une course contre les adversaires modernes - et les approches héritées de la sécurité ne travaillent tout simplement pas à bloquer leurs attaques en évolution.Les produits à point fragmenté sont trop lents et complexes pour fournir les capacités de détection et de prévention des menaces nécessaires pour arrêter les adversaires de \\ - dont le temps de rupture est maintenant mesuré en quelques minutes - [& # 8230;]

Your business is in a race against modern adversaries - and legacy approaches to security simply do not work in blocking their evolving attacks. Fragmented point products are too slow and complex to deliver the threat detection and prevention capabilities required to stop today\'s adversaries - whose breakout time is now measured in minutes - […] |

Threat | ★★ | ||

| 2024-05-14 14:18:05 | Microsoft corrige Windows Zero-Day exploité dans les attaques de logiciels malveillants Qakbot Microsoft fixes Windows zero-day exploited in QakBot malware attacks (lien direct) |

Microsoft a fixé une vulnérabilité zéro jour exploitée dans les attaques pour fournir Qakbot et d'autres charges utiles de logiciels malveillants sur les systèmes Windows vulnérables.[...]

Microsoft has fixed a zero-day vulnerability exploited in attacks to deliver QakBot and other malware payloads on vulnerable Windows systems. [...] |

Threat Malware Vulnerability | ★★★ | ||

| 2024-05-14 13:59:59 | Alerte Vert Threat: Mai 2024 Patch mardi Analyse VERT Threat Alert: May 2024 Patch Tuesday Analysis (lien direct) |

Aujourd'hui, les adresses d'alerte VERT de \\ sont les mises à jour de sécurité de Microsoft \\ en mai 2024.Vert travaille activement sur la couverture de ces vulnérabilités et prévoit d'expédier ASPL-1106 dès la fin de la couverture.IN-THE-the-wild et divulgué CVE CVE-2024-30040 En haut de ce mois, nous avons un contournement de fonctionnalité de sécurité dans MSHTML.Plus précisément, nous avons un objet liant et incorporation (OLE) contournement d'atténuation dans Microsoft Office.Il y a une déconnexion intéressante dans le contenu Microsoft actuel qui, espérons-le, sera bientôt mis à jour.Au moment de la rédaction du moment de la rédaction, Microsoft a indiqué qu'un utilisateur devrait télécharger le ...

Today\'s VERT Alert addresses Microsoft\'s May 2024 Security Updates . VERT is actively working on coverage for these vulnerabilities and expects to ship ASPL-1106 as soon as coverage is completed. In-The-Wild & Disclosed CVEs CVE-2024-30040 Up first this month, we have a security feature bypass in MSHTML. More specifically, we have an Object Linking and Embedding (OLE) mitigation bypass in Microsoft Office. There is an interesting disconnect in the current Microsoft content that will hopefully be updated soon. At the time of writing, Microsoft indicated that a user would need to download the... |

Threat Vulnerability | ★★ | ||

| 2024-05-14 13:00:47 | Lecteur Foxit PDF «Design défectueux»: dangers cachés qui se cachent dans les outils communs Foxit PDF Reader “Flawed Design” : Hidden Dangers Lurking in Common Tools (lien direct) |

> Vulnérabilité accrue: la recherche sur les points de contrôle a identifié un modèle de comportement inhabituel impliquant l'exploitation du PDF, ciblant principalement les utilisateurs du lecteur Foxit PDF.Cet exploit déclenche des avertissements de sécurité qui pourraient tromper les utilisateurs sans méfiance dans l'exécution de commandes nuisibles, exploitant la psychologie humaine pour manipuler les utilisateurs pour donner accidentellement accès à des informations sensibles à l'e-crime à l'espionnage: la recherche sur le point de contrôle a observé des variantes de cet exploit étant activement utilisées dans la nature,Levier par divers acteurs de menace pour le crime électronique à l'espionnage et a étudié trois fichiers PDF dans les cas en profondeur sont devenus une partie intégrante de la communication numérique moderne.Les PDF ont évolué en un format standard pour [& # 8230;]

>Heightened vulnerability: Check Point Research has identified an unusual pattern of behavior involving PDF exploitation, mainly targeting users of Foxit PDF Reader. This exploit triggers security warnings that could deceive unsuspecting users into executing harmful commands, exploiting human psychology to manipulate users into accidentally providing access to sensitive information E-Crime to Espionage: Check Point Research has observed variants of this exploit being actively utilized in the wild, leveraged by various threat actors for e-crime to espionage and investigated three in depth-cases PDF files have become an integral part of modern digital communication. PDFs have evolved into a standard format for […] |

Threat Tool Vulnerability | ★★★ | ||

| 2024-05-14 12:14:15 | Kaspersky révèle une augmentation mondiale des apts, du hacktivisme et des attaques ciblées Kaspersky Reveals Global Rise in APTs, Hacktivism and Targeted Attacks (lien direct) |

> Par waqas

L'équipe mondiale de recherche et d'analyse de Kaspersky \\ a publié son dernier rapport trimestriel (T1 2024) sur l'activité avancée de menace persistante (APT), mettant en évidence plusieurs tendances clés de l'environnement de menace et de risque.

Ceci est un article de HackRead.com Lire le post original: Kaspersky révèle une augmentation globale des APT, du hacktivisme et des attaques ciblées

>By Waqas Kaspersky\'s Global Research and Analysis Team (GReAT) has released its latest quarterly report (Q1 2024) on the advanced persistent threat (APT) activity, highlighting several key trends in the threat and risk environment. This is a post from HackRead.com Read the original post: Kaspersky Reveals Global Rise in APTs, Hacktivism and Targeted Attacks |

Threat | ★★★ | ||

| 2024-05-14 11:01:48 | Une autre vulnérabilité chromée Another Chrome Vulnerability (lien direct) |

google a Papché Un autre chrome zéro-jour:

jeudi, Google a déclaré une source anonymel'a informé de la vulnérabilité.La vulnérabilité a une cote de gravité de 8,8 sur 10. En réponse, Google a déclaré qu'il publierait les versions 124.0.6367.201/.202 pour MacOS et Windows et 124.0.6367.201 pour Linux dans les jours suivants.

& # 8220; Google est conscient qu'un exploit pour CVE-2024-4671 existe dans la nature, & # 8221;La société a déclaré.

google n'a pas fourni d'autres détails sur l'exploit, comme les plates-formes ciblées, qui était derrière l'exploit, ou ce qu'ils l'utilisaient pour ...

Google has patched another Chrome zero-day: On Thursday, Google said an anonymous source notified it of the vulnerability. The vulnerability carries a severity rating of 8.8 out of 10. In response, Google said, it would be releasing versions 124.0.6367.201/.202 for macOS and Windows and 124.0.6367.201 for Linux in subsequent days. “Google is aware that an exploit for CVE-2024-4671 exists in the wild,” the company said. Google didn’t provide any other details about the exploit, such as what platforms were targeted, who was behind the exploit, or what they were using it for... |

Threat Vulnerability | ★★★ | ||

| 2024-05-14 11:00:02 | Vérifiez Point Infinity ThreatCloud AI présenté sur la liste des idées de changements du monde de Fast Company \\ Check Point Infinity ThreatCloud AI Featured on Fast Company\\'s 2024 World Changing Ideas List (lien direct) |

Threat | ★★★ | |||

| 2024-05-14 10:00:00 | Comment DDR peut renforcer votre posture de sécurité How DDR Can Bolster Your Security Posture (lien direct) |

The content of this post is solely the responsibility of the author. LevelBlue does not adopt or endorse any of the views, positions, or information provided by the author in this article. Today’s threat landscape is as dangerous as it has ever been. Global unrest, emerging technologies, and economic downturn all contribute to persistently high cybercrime rates and a dire need for organizations of all types to improve their security posture. There are standard ways of achieving a solid security posture that most of us will already be aware of: awareness training, regular patch management, and robust authentication methods are some examples. But in the face of increasingly frequent and sophisticated attacks, many traditional security methods are fast becoming inadequate. But this fact is no reason to panic. Tools and technologies are available that stand as a bulwark against an onslaught of both internal and external threats. The most important of these is Data Detection and Response (DDR). Please keep reading to learn more about DDR, how it can bolster your security posture, and what threats it can mitigate. What is Data Detection and Response? Data Detection and Response (DDR) is a cybersecurity solution that identifies and responds to security incidents within an organization’s IT environment. These solutions monitor data and user activity around the clock to identify and mitigate potential threats that have already penetrated the network. How Can Data Detection and Response Bolster Your Security Posture? Preventing data exfiltration is DDR’s most important function and can go a long way to bolstering your security posture. By classifying data based on its content and lineage, DDR solutions build a picture of an organization’s enterprise environment, identify the data most at risk, and establish what constitutes normal behavior. The solution can identify and act on any anomalous behavior by doing so. For example, an employee attempting to download sensitive financial information to their personal account would be deemed anomalous behavior, and the solution would either notify the security team or act to prevent the exfiltration, depending on how sophisticated the solution is. But it’s worth looking a little deeper at what we mean by classifying data: Lineage - Data lineage refers to the historical record of data as it moves through various stages of its lifecycle, including its origins, transformations, and destinations. It tracks data flow from its source systems to its consumption points, providing insights into how data is created, manipulated, and used within an organization. Content - Data classification by content involves categorizing data based on its inherent characteristics, attributes, and meaning within a specific business context or domain. It considers data type, sensitivity, importance, and relevance to business processes or analytical requirements. This distinction is important because some DDR solutions only classify data by content, which can result in false positives. To expand upon the previous example, a DDR solution classifying data by content alone would only know that an employee was trying to download a spreadsheet full of numbers, not that the spreadsheet contained financial data; this means that even if the spreadsheet contained personal, non-sensitive data, the solution would flag this to security team | Threat Ransomware Malware Tool Vulnerability | ★★★ | ||

| 2024-05-14 09:50:02 | Normcyber atteint la spécialisation de la sécurité de Microsoft pour la protection des menaces NormCyber attains Microsoft security specialisation for Threat Protection (lien direct) |

Normcyber atteint la spécialisation de la sécurité de Microsoft pour la protection des menaces

Reconnaît les capacités techniques et les antécédents techniques du fournisseur de services de sécurité gérés \\ pour la protection des environnements d'entreprise contre les attaques

-

nouvelles commerciales

NormCyber attains Microsoft security specialisation for Threat Protection Recognises Managed Security Service Provider\'s technical capabilities and track record for protecting enterprise environments from attack - Business News |

Threat Technical | ★★ | ||

| 2024-05-14 09:15:00 | Les pirates utilisent le tunneling DNS pour scanner et suivre les victimes Hackers Use DNS Tunneling to Scan and Track Victims (lien direct) |

Palo Alto Networks avertit que les acteurs de la menace utilisent des techniques de tunneling DNS pour sonder les vulnérabilités du réseau

Palo Alto Networks warns threat actors are using DNS tunneling techniques to probe for network vulnerabilities |

Threat Vulnerability | ★★★★ | ||

| 2024-05-14 08:30:00 | FCC Noms and Shames First Robocall Menace Actor FCC Names and Shames First Robocall Threat Actor (lien direct) |

Dans une première, la FCC a désigné «Royal Tiger» comme un groupe de menaces de robocall malveillant

In a first, the FCC has designated “Royal Tiger” as a malicious robocall threat group |

Threat | ★★ | ||

| 2024-05-14 08:19:52 | Cybermenaces : Les mauvaises pratiques de correctifs et les protocoles non chiffrés continuent de hanter les entreprises (lien direct) | Cybermenaces : Les mauvaises pratiques de correctifs et les protocoles non chiffrés continuent de hanter les entreprises Le rapport du Cato Cyber Threat Research Labs (CTRL) analyse 1,26 trillion de flux réseau pour identifier les risques actuels pour la sécurité des entreprises. Toutes les entreprises continuent d'utiliser des protocoles non sécurisés sur leur réseau étendu : 62 % de l'ensemble du trafic des applications web étant constitué de HTTP L'IA prend d'assaut les entreprises : L'adoption la plus forte de Microsoft Copilot, OpenAI ChatGPT et Emol est observée à 79 % dans l'industrie du voyage et du tourisme et l'adoption la plus faible parmi les organisations de divertissement (44 %). Le zero-day est le moindre des soucis : les cyber attaques évitent souvent d'utiliser les dernières vulnérabilités et exploitent plutôt des systèmes non corrigés. - Investigations | Threat Vulnerability | ChatGPT | ★★★ | |

| 2024-05-14 06:41:04 | Mitre libère le modèle de menace de cybersécurité EMB3D pour les appareils intégrés pour stimuler la sécurité des infrastructures critiques MITRE releases EMB3D cybersecurity threat model for embedded devices to boost critical infrastructure security (lien direct) |

Après avoir annoncé le modèle de menace MITER EMB3D pour les appareils intégrés d'infrastructures critiques en décembre dernier, Mitre a publié sa cybersécurité ...

After announcing the MITRE EMB3D threat model for critical infrastructure embedded devices last December, MITRE released its cybersecurity... |

Threat | ★★★ | ||

| 2024-05-14 06:00:46 | Arrêt de cybersécurité du mois: les attaques d'identité qui ciblent la chaîne d'approvisionnement Cybersecurity Stop of the Month: Impersonation Attacks that Target the Supply Chain (lien direct) |

This blog post is part of a monthly series, Cybersecurity Stop of the Month, which explores the ever-evolving tactics of today\'s cybercriminals. It focuses on the critical first three steps in the attack chain in the context of email threats. The goal of this series is to help you understand how to fortify your defenses to protect people and defend data against emerging threats in today\'s dynamic threat landscape. The critical first three steps of the attack chain-reconnaissance, initial compromise and persistence. So far in this series, we have examined these types of attacks: Supplier compromise EvilProxy SocGholish eSignature phishing QR code phishing Telephone-oriented attack delivery (TOAD) Payroll diversion MFA manipulation Supply chain compromise Multilayered malicious QR code attack In this post, we will look at how adversaries use impersonation via BEC to target the manufacturing supply chain. Background BEC attacks are sophisticated schemes that exploit human vulnerabilities and technological weaknesses. A bad actor will take the time to meticulously craft an email that appears to come from a trusted source, like a supervisor or a supplier. They aim to manipulate the email recipient into doing something that serves the attacker\'s interests. It\'s an effective tactic, too. The latest FBI Internet Crime Report notes that losses from BEC attacks exceeded $2.9 billion in 2023. Manufacturers are prime targets for cybercriminals for these reasons: Valuable intellectual property. The theft of patents, trade secrets and proprietary processes can be lucrative. Complex supply chains. Attackers who impersonate suppliers can easily exploit the interconnected nature of supply chains. Operational disruption. Disruption can cause a lot of damage. Attackers can use it for ransom demands, too. Financial fraud. Threat actors will try to manipulate these transactions so that they can commit financial fraud. They may attempt to alter bank routing information as part of their scheme, for example. The scenario Proofpoint recently caught a threat actor impersonating a legitimate supplier of a leading manufacturer of sustainable fiber-based packaging products. Having compromised the supplier\'s account, the imposter sent an email providing the manufacturer with new banking details, asking that payment for an invoice be sent to a different bank account. If the manufacturer had complied with the request, the funds would have been stolen. The threat: How did the attack happen? Here is a closer look at how the attack unfolded: 1. The initial message. A legitimate supplier sent an initial outreach email from their account to the manufacturing company using an email address from their official account. The message included details about a real invoice that was pending payment. The initial email sent from the supplier. 2. The deceptive message. Unfortunately, subsequent messages were not sent from the supplier, but from a threat actor who was pretending to work there. While this next message also came from the supplier\'s account, the account had been compromised by an attacker. This deceptive email included an attachment that included new bank payment routing information. Proofpoint detected and blocked this impersonation email. In an attempt to get a response, the threat actor sent a follow-up email using a lookalike domain that ended in “.cam” instead of “.com.” Proofpoint also condemned this message. An email the attacker sent to mimic the supplier used a lookalike domain. Detection: How did Proofpoint prevent this attack? Proofpoint has a multilayered detection stack that uses a sophisticated blend of artificial intelligence (AI) and machine learning (ML) detection | Threat Ransomware Data Breach Tool Vulnerability | ChatGPT | ★★ | |

| 2024-05-14 02:16:31 | Les menaces d'initié maintiennent une tendance à la hausse Insider Threats Maintain a Rising Trend (lien direct) |

«Lorsque le chat est absent, la souris jouera», va le vieil adage.Les dépôts des CIFAS à but non lucratif anti-fraude soutiendront cette réclamation, car les rapports de base de données de menace d'initiés (ITD) ont augmenté de 14% au cours de la dernière année et sont largement attribuables aux employés de travail difficiles à maîtrise de la maison mélangés à «l'augmentation des financespressions. »Le rapport détaille d'autres incidents de comportement malhonnête, enregistrés cette année par la base de données nationale de fraude (NFD) du Royaume-Uni.Des menaces d'initiés sur la hausse de plus de 300 personnes ont été signalées à l'IDT en 2023. La cause la plus courante?Action malhonnête pour obtenir des avantages par le vol ou ...

“When the cat\'s away, the mouse will play,” the old adage goes. Filings to anti-fraud non-profit Cifas would support that claim, as Insider Threat Database (ITD) reports rose by 14% this past year and are largely attributable to hard-to-monitor work-from-home employees mixed with “increasing financial pressures.” The report details further incidents of dishonest behavior as recorded this year by the UK\'s National Fraud Database (NFD). Insider Threats on the Rise Over 300 individuals were reported to the IDT in 2023. The most common cause? Dishonest action to obtain benefit by theft or... |

Threat Prediction | ★★ |

To see everything:

Our RSS (filtrered)