What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-07-16 14:30:59 | Void Banshee APT exploite Microsoft Zero-Day dans les attaques de lance-phishing Void Banshee APT Exploits Microsoft Zero-Day in Spear-Phishing Attacks (lien direct) |

Le groupe de menaces a utilisé le CVE-2024-38112 et une version "zombie" d'IE pour répandre le voleur d'Atlandida à travers des versions PDF prétendues de livres de référence.

The threat group used CVE-2024-38112 and a "zombie" version of IE to spread Atlantida Stealer through purported PDF versions of reference books. |

Vulnerability Threat | |||

| 2024-07-16 14:30:00 | Void Banshee APT exploite Microsoft Mhtml Flaw pour répandre le voleur d'Atlantida Void Banshee APT Exploits Microsoft MHTML Flaw to Spread Atlantida Stealer (lien direct) |

Un groupe avancé de menace persistante (APT) appelée Void Banshee a été observé en exploitant une faille de sécurité récemment divulguée dans le moteur de navigateur Microsoft MHTML comme un jour zéro pour fournir un voleur d'informations appelé Atlantida.

La société de cybersécurité Trend Micro, qui a observé l'activité à la mi-mai 2024, la vulnérabilité & # 8211;suivi comme CVE-2024-38112 & # 8211;a été utilisé dans le cadre d'une attaque à plusieurs étages

An advanced persistent threat (APT) group called Void Banshee has been observed exploiting a recently disclosed security flaw in the Microsoft MHTML browser engine as a zero-day to deliver an information stealer called Atlantida. Cybersecurity firm Trend Micro, which observed the activity in mid-May 2024, the vulnerability – tracked as CVE-2024-38112 – was used as part of a multi-stage attack |

Vulnerability Threat Prediction | |||

| 2024-07-16 14:11:34 | Les recherches sur les points de contrôle rapporte une augmentation la plus élevée des cyberattaques mondiales observées au cours des deux dernières années & # 8211;Une augmentation de 30% des cyberattaques mondiales du T2 2024 Check Point Research Reports Highest Increase of Global Cyber Attacks seen in last two years – a 30% Increase in Q2 2024 Global Cyber Attacks (lien direct) |

> Check Point Research (RCR) publie de nouvelles données sur les tendances des cyberattaques du T2 2024.Les données sont segmentées par volume mondial, industrie et géographie.Ces nombres de cyberattaques ont été motivés par diverses raisons, allant de l'augmentation continue de la transformation numérique et de la sophistication croissante des cybercriminels en utilisant des techniques avancées comme l'IA et l'apprentissage automatique.La motivation économique pour les revenus provenant d'attaques telles que les ransomwares et le phishing ainsi que les attaques alimentées par des tensions géopolitiques et des vulnérabilités de la chaîne d'approvisionnement continuent d'avoir un impact fortement sur cette augmentation des chiffres.Cette augmentation des cyberattaques mondiales découle également de l'intérêt des pirates pour l'éducation et [& # 8230;]

>Check Point Research (CPR) releases new data on Q2 2024 cyber attack trends. The data is segmented by global volume, industry and geography. These cyber attack numbers were driven by a variety of reasons, ranging from the continued increase in digital transformation and the growing sophistication of cybercriminals using advanced techniques like AI and machine learning. Economic motivation for income from attacks like ransomware and phishing as well as attacks fueled by geopolitical tensions and supply chain vulnerabilities continues to heavily impact this rise in the numbers. This increase in global cyberattacks also stems from hacker interest in Education and […] |

Ransomware Vulnerability | |||

| 2024-07-16 12:38:09 | Zdi claque Microsoft pour ne pas l'avoir crédité dans le patch de la semaine dernière \\ mardi ZDI Slams Microsoft for Not Crediting It in Last Week\\'s Patch Tuesday (lien direct) |

Microsoft fait face à la réaction de Zero Day Initiative (ZDI) et des chercheurs en sécurité contre le manque de transparence dans la divulgation de la vulnérabilité & # 8230;

Microsoft faces backlash from Zero Day Initiative (ZDI) and security researchers over lack of transparency in vulnerability disclosure… |

Vulnerability Threat | |||

| 2024-07-16 12:03:45 | OpenText lancé OpenText Fortify Aviator OpenText launched OpenText Fortify Aviator (lien direct) |

Les développeurs réduisent le temps passé à résoudre les vulnérabilités du code avec

OpenTExt Ai-Powered Code Security Innovation OpenText lancé OpenText Fortify Aviator,

Autonir DevSecops avec un champion de sécurité de l'IA

-

revues de produits

Developers Reduce Time Spent Remediating Code Vulnerabilities with OpenText AI-Powered Code Security Innovation OpenText launched OpenText Fortify Aviator, Empowering DevSecOps with an AI security champion - Product Reviews |

Vulnerability | |||

| 2024-07-16 12:00:52 | Protéger contre la régression avec la charge de travail sécurisée Protecting Against regreSSHion with Secure Workload (lien direct) |

La vulnérabilité Regresshion a pris d'assaut Internet.Découvrez comment la charge de travail sécurisée peut protéger votre organisation de cette vulnérabilités et d'autres. The regreSSHion vulnerability has taken the internet by storm. Learn how Secure Workload can protect your organization from this and other vulnerabilities. |

Vulnerability | |||

| 2024-07-16 10:00:00 | CVE-2024-30078: Patchez votre Wi-Fi maintenant! CVE-2024-30078: Patch Your Wi-Fi Now! (lien direct) |

The content of this post is solely the responsibility of the author. LevelBlue does not adopt or endorse any of the views, positions, or information provided by the author in this article. The relentless battle against cyber threats continues, and CVE-2024-30078 stands as a stark reminder of the ever-present need for vigilance. A critical vulnerability (CVE-2024-30078) has been identified in Wi-Fi drivers for various Microsoft Windows versions. This flaw allows attackers within Wi-Fi range to remotely execute malicious code (RCE) on vulnerable systems. Immediate patching is recommended. Understanding the Threat: Remote Code Execution via Wi-Fi CVE-2024-3078 lurks within the Wi-Fi drivers of various Windows operating systems. These drivers act as interpreters, facilitating communication between the operating system and the Wi-Fi adapter hardware. The vulnerability lies in how these drivers handle specific data packets received over Wi-Fi networks. An attacker can exploit this flaw by crafting a malicious packet containing specially crafted code. When a vulnerable system receives this packet, the Wi-Fi driver misinterprets it, leading to the execution of the attacker\'s code on the target machine. This technique, known as Remote Code Execution (RCE), is particularly severe because it grants attackers full control over the compromised device. Discovery and Responsible Disclosure The discovery of CVE-2024-3078 deserves recognition. A team of researchers from Cyber Kunlun identified and responsibly disclosed this vulnerability, significantly contributing to the security of millions of Windows users. Their adherence to established disclosure protocols ensured Microsoft had ample time to develop and release a patch before public details were released. Technical Breakdown for the Keen-Eyed For those with a deeper understanding of security concepts, a closer look at the technical aspects of CVE-2024-3078 is insightful: Vulnerability Type: Memory Corruption. The malicious packet can potentially overwrite memory locations within the Wi-Fi driver, resulting in erratic behavior and possible code execution. Attack Vector: Adjacent (AV:A). The attacker must be within Wi-Fi range of the target device. Techniques like setting up a rogue access point or exploiting existing Wi-Fi networks can be employed. Attack Complexity: Low (AC:L). Exploiting this vulnerability requires minimal user interaction, making it highly attractive to attackers. Privileges Required: None (PR:N). The attacker doesn\'t need any prior privileges on the target system, further increasing the threat level. User Interaction: None (UI:N). No user action is required for exploitation. Impact: Confidentiality (C): High. Successful exploitation can lead to the theft of sensitive data stored on the compromised system. Integrity (I): High. Attackers can alter or corrupt data on the system, rendering it unusable. Availability (A): High. Attackers can disable the affected system entirely, causing a denial-of-service (DoS). CVSS Scores: CVSS v3: 8.8 (HIGH) These scores highlight the critical nature of this vulnerability, underscoring the need for immediate action. Affected Microsoft Windows Versions: Windows 10 (all versions) | Malware Vulnerability Threat Patching Technical | |||

| 2024-07-16 09:31:00 | CISA prévient une faille RCE activement exploitée dans le logiciel GeoServer Geotools CISA Warns of Actively Exploited RCE Flaw in GeoServer GeoTools Software (lien direct) |

L'Agence américaine de sécurité de la cybersécurité et de l'infrastructure (CISA) a ajouté lundi une faille de sécurité critique impactant Osgeo GeoServer Geotools à son catalogue connu sur les vulnérabilités exploitées (KEV), sur la base des preuves d'exploitation active.

GeoServer est un serveur logiciel open source écrit en Java qui permet aux utilisateurs de partager et de modifier des données géospatiales.C'est la mise en œuvre de référence de l'Open

The U.S. Cybersecurity and Infrastructure Security Agency (CISA) on Monday added a critical security flaw impacting OSGeo GeoServer GeoTools to its Known Exploited Vulnerabilities (KEV) catalog, based on evidence of active exploitation. GeoServer is an open-source software server written in Java that allows users to share and edit geospatial data. It is the reference implementation of the Open |

Vulnerability | |||

| 2024-07-16 08:54:31 | De nouvelles recherches en Ivanti révèlent que 55% des professionnels de l'informatique et de la sécurité estiment que les dirigeants non it ne comprennent pas la gestion de la vulnérabilité et 47% des dirigeants conviennent New Ivanti Research Reveals 55% of IT & Security Professionals Believe that Non-IT Leaders Don\\'t Understand Vulnerability Management and 47% of Leaders Agree (lien direct) |

Sécurité Élusion Spells Business Downfall

De nouvelles recherches en Ivanti révèlent que 55% des professionnels de l'informatique et de la sécurité estiment que les dirigeants non it ne comprennent pas la gestion de la vulnérabilité et 47% des dirigeants s'accordent

Plus de la moitié des dirigeants non IT restent "très" ou "extrêmement confiants" que leur organisation peut empêcher ou atténuer un incident de sécurité dommageable au cours de la prochaine année.

-

rapports spéciaux

/ /

affiche

Security delusion spells business downfall New Ivanti Research Reveals 55% of IT & Security Professionals Believe that Non-IT Leaders Don\'t Understand Vulnerability Management and 47% of Leaders Agree More than half of non-IT leaders remain "very" or "extremely confident" that their organization can prevent or mitigate a damaging security incident within the next year. - Special Reports / affiche |

Vulnerability | |||

| 2024-07-16 02:53:10 | Fruits à bas prix Vs.Ceux au sommet de l'arbre: Cybersecurity Edition Low-Hanging Fruits Vs. Those at the Top of the Tree: Cybersecurity Edition (lien direct) |

Les entreprises optent souvent pour des solutions de cybersécurité haut de gamme, car les problèmes complexes sont impressionnants.L'attrait de la technologie fantaisie et des défis de sécurité avancés leur donne un sentiment d'accomplissement et une chance de montrer leurs compétences - et dit qu'ils sont sérieux au sujet de la prévenance des cyber-escrocs.Cependant, ce n'est pas toujours la meilleure stratégie.De nombreux risques importants résultent de simples vulnérabilités et de zones négligées, c'est pourquoi une approche équilibrée qui répond aux besoins de sécurité avancés et de base est essentiel pour une protection approfondie.Mais comment les entreprises devraient-elles y aller?Nous...

Companies often go for high-end cybersecurity solutions because dealing with complex problems looks impressive. The appeal of fancy tech and advanced security challenges gives them a sense of achievement and a chance to show off their skills - and says they\'re serious about staying ahead of cyber crooks. However, this isn\'t always the best strategy. Many significant risks arise from simple vulnerabilities and overlooked areas, which is why a balanced approach that tackles both advanced and basic security needs is essential for thorough protection. But how should businesses go about this? We... |

Vulnerability | |||

| 2024-07-15 16:15:00 | Les cyber-attaques cristalristes se décuplent à l'aide d'outils OSS CRYSTALRAY Cyber-Attacks Grow Tenfold Using OSS Tools (lien direct) |

Sysdig a déclaré que Crystalray a utilisé une variété d'outils de sécurité open source pour rechercher des vulnérabilités

Sysdig said CRYSTALRAY used a variety of open source security tools to scan for vulnerabilities |

Tool Vulnerability | |||

| 2024-07-15 15:54:00 | CRYSTALRAY Hackers Infect Over 1,500 Victims Using Network Mapping Tool (lien direct) | A threat actor that was previously observed using an open-source network mapping tool has greatly expanded their operations to infect over 1,500 victims.

Sysdig, which is tracking the cluster under the name CRYSTALRAY, said the activities have witnessed a 10x surge, adding it includes "mass scanning, exploiting multiple vulnerabilities, and placing backdoors using multiple [open-source software]

A threat actor that was previously observed using an open-source network mapping tool has greatly expanded their operations to infect over 1,500 victims. Sysdig, which is tracking the cluster under the name CRYSTALRAY, said the activities have witnessed a 10x surge, adding it includes "mass scanning, exploiting multiple vulnerabilities, and placing backdoors using multiple [open-source software] |

Tool Vulnerability Threat | |||

| 2024-07-15 11:27:07 | Weekly OSINT Highlights, 15 July 2024 (lien direct) | ## Snapshot Last week\'s OSINT reporting highlights a diverse array of cyber threats, showcasing the prominence of sophisticated malware, information stealers, and ransomware attacks. Attack vectors frequently include compromised websites, phishing emails, malicious advertisements, and exploitation of known vulnerabilities, particularly in widely-used software like Oracle WebLogic and Microsoft Exchange. Threat actors range from organized state-sponsored groups, such as China\'s APT41 (tracked by Microsoft as [Brass Typhoon](https://security.microsoft.com/intel-profiles/f0aaa62bfbaf3739bb92106688e6a00fc05eafc0d4158b0e389b4078112d37c6)) and APT40 (tracked by Microsoft as [Gingham Typhoon](https://security.microsoft.com/intel-profiles/a2fc1302354083f4e693158effdbc17987818a2433c04ba1f56f4f603268aab6)), to individual developers using platforms like GitHub to distribute malware. The targets are varied, encompassing financial institutions, cryptocurrency exchanges, government agencies, and sectors like healthcare, education, and manufacturing, with a notable focus on high-value data and critical infrastructure across multiple countries. ## Description 1. [Clickfix Infection Chain](https://security.microsoft.com/intel-explorer/articles/85fea057): McAfee Labs discovered the "Clickfix" malware delivery method that uses compromised websites and phishing emails to trick users into executing PowerShell scripts. This method is being used to deliver [Lumma](https://security.microsoft.com/intel-profiles/33933578825488511c30b0728dd3c4f8b5ca20e41c285a56f796eb39f57531ad)[Stealer](https://security.microsoft.com/intel-profiles/33933578825488511c30b0728dd3c4f8b5ca20e41c285a56f796eb39f57531ad) and [DarkGate](https://security.microsoft.com/intel-profiles/52fa311203e55e65b161aa012eba65621f91be7c43bacaaad126192697e6b648) malware across multiple countries, including the US, Canada, and China. 2. [CRYSTALRAY Expands Targeting](https://security.microsoft.com/intel-explorer/articles/ecea26df): Sysdig researchers identified the threat actor CRYSTALRAY, who has scaled operations to over 1,500 victims using SSH-Snake and various vulnerabilities for lateral movement and data exfiltration. Targets include systems vulnerable to CVE-2022-44877, CVE-2021-3129, and CVE-2019-18394. 3. [DodgeBox Loader by APT41](https://security.microsoft.com/intel-explorer/articles/3524d2ae): Zscaler ThreatLabz reported on DodgeBox, a reflective DLL loader used by the Chinese APT41 group, also known as Brass Typhoon. The loader delivers the MoonWalk backdoor and employs sophisticated techniques like call stack spoofing to avoid detection. 4. [ViperSoftX Information Stealer](https://security.microsoft.com/intel-explorer/articles/8084ff7b): Trellix researchers highlighted ViperSoftX, an information stealer spread through cracked software and malicious eBooks. The malware uses PowerShell and AutoIt for data exfiltration and evasion, targeting cryptocurrency wallets and other sensitive information. 5. [Coyote Banking Trojan](https://security.microsoft.com/intel-explorer/articles/201d7c4d): BlackBerry detailed Coyote, a .NET banking trojan targeting Brazilian financial institutions. Delivered likely via phishing, it performs various malicious functions like screen capture and keylogging, communicating with C2 servers upon detecting target domains. 6. [Kematian-Stealer on GitHub](https://security.microsoft.com/intel-explorer/articles/4e00b1b4): CYFIRMA identified Kematian-Stealer, an open-source information stealer hosted on GitHub. It targets applications like messaging apps and cryptocurrency wallets, employing in-memory execution and anti-debugging measures to evade detection. 7. [Eldorado Ransomware-as-a-Service](https://security.microsoft.com/intel-explorer/articles/3603cd85): Group-IB reported on Eldorado, a RaaS targeting various industries and countries, primarily the US. Written in Golang, it uses Chacha20 and RSA-OAEP encryption and has customizable features for targeted attacks. 8. [DoNex Ransomware Flaw](https://security.microsoft.com | Ransomware Malware Tool Vulnerability Threat Legislation Prediction Medical | APT 41 APT 40 | ||

| 2024-07-15 10:34:59 | Overcoming the Pitfalls of Inadequate Security Measures in the SDLC (lien direct) | Lax security measures in the software development lifecycle (SDLC) can lead to severe financial repercussions for organizations. The Verizon 2024 Data Breach Investigations Report highlights this growing risk, stating, "Our ways-in analysis witnessed a substantial growth of attacks involving the exploitation of vulnerabilities as the critical path to initiate a breach when compared to previous years. It almost tripled (180% increase) from last year."

This underscores the critical need to integrate security practices throughout the SDLC. Let\'s delve into the importance of this integration and explore strategies to overcome common pitfalls in the process.

For a deep dive into our expertise on integrating security measures, automation, and advanced testing techniques for secure software development at speed, download the eBook, Secure the SDLC in 6 Steps: Optimizing Developer Experience Through Automation.

Pitfalls that Lead to Insecure Software Development…

Lax security measures in the software development lifecycle (SDLC) can lead to severe financial repercussions for organizations. The Verizon 2024 Data Breach Investigations Report highlights this growing risk, stating, "Our ways-in analysis witnessed a substantial growth of attacks involving the exploitation of vulnerabilities as the critical path to initiate a breach when compared to previous years. It almost tripled (180% increase) from last year." This underscores the critical need to integrate security practices throughout the SDLC. Let\'s delve into the importance of this integration and explore strategies to overcome common pitfalls in the process. For a deep dive into our expertise on integrating security measures, automation, and advanced testing techniques for secure software development at speed, download the eBook, Secure the SDLC in 6 Steps: Optimizing Developer Experience Through Automation. Pitfalls that Lead to Insecure Software Development… |

Data Breach Vulnerability | |||

| 2024-07-15 10:11:57 | Vigilance Vulnerability Alerts - jose.4.j: weak encryption via Password Hash Iteration Count, analyzed on 15/05/2024 (lien direct) | An attacker can access data on jose.4.j, via Password Hash Iteration Count, in order to read sensitive information.

-

Security Vulnerability

An attacker can access data on jose.4.j, via Password Hash Iteration Count, in order to read sensitive information. - Security Vulnerability |

Vulnerability | |||

| 2024-07-15 10:00:00 | Smart Hotel Technologies and the Cybersecurity Risks They Bring (lien direct) | The content of this post is solely the responsibility of the author. LevelBlue does not adopt or endorse any of the views, positions, or information provided by the author in this article. Smart technologies are being quickly adopted by the hospitality sector in order to improve guest experiences and improve operations. However, hotels are also popular targets for cybercriminals due to their extensive collection of data and increased connectivity. These linked devices have flaws that could allow for illegal access and data breaches, risking the security and privacy of visitors. This article examines the cybersecurity risks related to these technologies and provides helpful advice on how passengers may protect their data while taking advantage of these benefits. Smart Technologies and the Risks that They Bring A new wave of technology in the hotel sector promises to improve visitor experiences and operational effectiveness. Smart technologies like IoT-enabled gadgets and AI-powered services are being incorporated into modern hotels. These include mobile check-in, keyless entry for a quick, contactless experience, AI-powered chatbots and automated concierge systems for smooth guest interactions, smart in-room entertainment systems that allow guests to control various aspects of their environment via voice commands or smartphone apps, and smart thermostats for customized climate control. While these innovations significantly enhance convenience and personalization, they also introduce considerable cybersecurity risks. The interconnected nature of these devices and the vast amounts of data they handle make hotels and Airbnb rooms attractive targets for cybercriminals. Here are some of the most dangerous cybersecurity threats facing modern hospitality settings. Data Breaches Data breaches are a major concern in the hospitality industry due to the vast amounts of sensitive guest information collected and stored. High-profile incidents, such as the Marriott data breach in 2018, which affected up to 500 million guest records, underscore the severity of this threat. Compromised data often includes personal identification details, credit card information, and even passport numbers, leading to significant financial and reputational damage for the affected hotels and Airbnb hosts. IoT Vulnerabilities The globalization of IoT devices in accommodation businesses like hotels and Airbnb properties increases the attack surface for cybercriminals. Each connected device represents a potential entry point for hackers. For instance, vulnerabilities in smart thermostats or lighting systems can be exploited to gain access to the broader network, compromising other critical systems and guest data. Phishing and Social Engineering Phishing attacks and social engineering tactics are prevalent in the hospitality industry. Cybercriminals often target staff and guests with deceptive emails or messages designed to steal login credentials or other sensitive information. These attacks can lead to unauthorized access to systems and data breaches. Point of Sale (POS) Systems POS systems handle numerous financial transactions, making them attractive to hackers. Attacks on POS systems can involve malware that captures credit card information before it is encrypted. Such inci | Ransomware Data Breach Malware Vulnerability Threat Mobile | |||

| 2024-07-15 00:00:00 | CVE-2024-38112: Void Banshee Targets Windows Users Through Zombie Internet Explorer in Zero-Day Attacks (lien direct) | Our threat hunters discovered CVE-2024-38112, which was used as a zero-day by APT group Void Banshee, to access and execute files through the disabled Internet Explorer using MSHTML. We promptly identified and reported this zero-day vulnerability to Microsoft, and it has been patched.

Our threat hunters discovered CVE-2024-38112, which was used as a zero-day by APT group Void Banshee, to access and execute files through the disabled Internet Explorer using MSHTML. We promptly identified and reported this zero-day vulnerability to Microsoft, and it has been patched. |

Vulnerability Threat | |||

| 2024-07-13 05:00:00 | Alertes de vulnérabilité de vigilance - Tinyproxy: fuite de mémoire via des modèles de page d'erreur personnalisés, analysés le 13/05/2024 Vigilance Vulnerability Alerts - Tinyproxy: memory leak via Custom Error Page Templates, analyzed on 13/05/2024 (lien direct) |

Un attaquant peut créer une fuite de mémoire de tinyproxy, via des modèles de page d'erreur personnalisés, afin de déclencher un déni de service.

-

vulnérabilité de sécurité

An attacker can create a memory leak of Tinyproxy, via Custom Error Page Templates, in order to trigger a denial of service. - Security Vulnerability |

Vulnerability | |||

| 2024-07-12 21:43:55 | Ransomware: les niveaux d'activité restent élevés malgré les perturbations Ransomware: Activity Levels Remain High Despite Disruption (lien direct) |

## Instantané L'équipe de Hunter de menace de Symantec a identifié une légère baisse de l'activité des ransomwares au cours du premier trimestre de 2024, attribuée aux opérations d'application de la loi ciblant deux grands groupes de ransomwares.Malgré cela, les niveaux d'activité globaux continuent d'augmenter, 962 attaques réclamées au T1 2024. ## Description Lockbit a maintenu sa position en tant que menace de ransomware supérieure, suivie de Play, Phobos Affiliate 8Base et Ransomware Qilin émergent.L'analyse de Symantec \\ a révélé des disparités entre les attaques prétendues publiquement et celles étudiées, indiquant différents taux de réussite pour différentes familles de ransomwares.L'exploitation des vulnérabilités connues dans les applications accessibles au public reste le principal vecteur d'attaque, avec des campagnes récentes ciblant les serveurs Web via une vulnérabilité PHP récemment divulguée ([CVE-2024-4577] (https://security.microsoft.com/intel-profiles/CVE-2024-4577)).De plus, le retour du ransomware CLOP, exploité par le groupe Snakefly, suggère un passage aux attaques conventionnelles à double extorsion.Les groupes de ransomwares continuent de favoriser la tactique du conducteur de vulnérable (BYOVD), avec l'utilisation récente de l'outil Warp AV Killer par un affilié Lockbit pour désactiver les produits de sécurité.Malgré les perturbations, les ransomwares devraient rester une menace importante pour les entreprises dans un avenir prévisible. Microsoft Tracks Threat Actor [Sangria Tempest] (https://security.microsoft.com/intel-profiles/3e4a164ad64958b784649928499521808aea4d3565df70afc7c85eee69f74278) en tant que déménagement Ransomware. ## Détections / requêtes de chasse Microsoft Defender Antivirus Microsoft Defender Antivirus détecte les composants de menace comme le FOLlowing malware: [Exploit: PHP / CVE-2024-4577] (https://www.microsoft.com/en-us/wdsi/Therets/Malware-encycopedia-description?name=Exploit:php/CVE-2024-4577!mr&menaceid = -2147054383) [Exploit: Python / CVE-2024-4577] (https://www.microsoft.com/en-us/wdsi/atherets/malware-secdcopedia-description? name = exploit: python / cve-2024-4577! msr & menaceID = -2147054386) [Backdoor: Win32 / Clop] (https://www.microsoft.com/en-us/wdsi/atherets/malware-encycopedia-dercription?name=backdoor:win32/clop) [Trojan: Win32 / Clop] (https://www.microsoft.com/en-us/wdsi/thereats/malware-encycopedia-dercription?name=trojan:win32/clop) [Ransom: WIN32 / CLOP] (https://www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-dercription?name=ransom:win32/clop) Microsoft Defender pour le point final Les alertes suivantes pourraient également indiquer une activité de menace associée à cette menace.Ces alertes, cependant, peuvent être déclenchées par une activité de menace sans rapport et ne sont pas surveillées dans les cartes d'état fournies avec ce rapport. Exploitation de vulnérabilité PHP-CGI possible Processus MSHTA suspect lancé Un comportement suspect par une application HTML a été observé Fichier téléchargé à partir d'une source non fiable ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact des menaces ransomeware. - Allumez [protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint / configurer-block-at-premier-sight-microsoft-defender-anvivirus? ocid = magicti_ta_learndoc) dans Microsoft Defender aNtivirus ou l'équivalent pour que votre produit antivirus couvre rapidement les outils et techniques d'attaquant en évolution.Les protections d'apprentissage automatique basées sur le cloud bloquent une énorme majorité de variantes nouvelles et inconnues. - Allumez [Protection Tamper] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection?ocid=Magicti_TA_LearnDoc).Empêcher les attaquants d | Ransomware Malware Tool Vulnerability Threat Legislation | |||

| 2024-07-12 16:21:00 | La vulnérabilité critique du serveur de messagerie exim expose des millions à des pièces jointes malveillantes Critical Exim Mail Server Vulnerability Exposes Millions to Malicious Attachments (lien direct) |

Un problème de sécurité critique a été divulgué dans l'agent de transfert de courrier EXIM qui pourrait permettre aux acteurs de menace de livrer des pièces jointes malveillantes aux utilisateurs cibles \\ 'de réception.

La vulnérabilité, suivie comme CVE-2024-39929, a un score CVSS de 9,1 sur 10,0.Il a été abordé dans la version 4.98.

"EXIM à 4,97.1 erroné un nom de fichier d'en-tête RFC 2231 multiliné

A critical security issue has been disclosed in the Exim mail transfer agent that could enable threat actors to deliver malicious attachments to target users\' inboxes. The vulnerability, tracked as CVE-2024-39929, has a CVSS score of 9.1 out of 10.0. It has been addressed in version 4.98. "Exim through 4.97.1 misparses a multiline RFC 2231 header filename, and thus remote attackers can bypass |

Vulnerability Threat | |||

| 2024-07-12 16:00:00 | Vous êtes-vous déjà demandé comment les pirates volent vraiment les mots de passe?Découvrez leurs tactiques dans ce webinaire Ever Wonder How Hackers Really Steal Passwords? Discover Their Tactics in This Webinar (lien direct) |

À l'ère numérique d'aujourd'hui, les mots de passe servent les clés de nos informations les plus sensibles, des comptes de médias sociaux aux systèmes bancaires et commerciaux.Cette immense pouvoir apporte une responsabilité et une vulnérabilité importantes.

La plupart des gens ne réalisent pas que leurs informations d'identification ont été compromises jusqu'à ce que les dommages soient causés.

Imaginez vous réveiller pour les comptes bancaires drainés, les identités volées ou une entreprise \\

In today\'s digital age, passwords serve as the keys to our most sensitive information, from social media accounts to banking and business systems. This immense power brings with it significant responsibility-and vulnerability. Most people don\'t realize their credentials have been compromised until the damage is done. Imagine waking up to drained bank accounts, stolen identities, or a company\'s |

Vulnerability | |||

| 2024-07-12 15:08:57 | Dans d'autres nouvelles: AVERTISSEMENT APPLE \\ SPYWARE, CDK Global Ransom Paiement, Sibanye Cyberattack In Other News: Apple\\'s Spyware Warning, CDK Global Ransom Payment, Sibanye Cyberattack (lien direct) |

> Des histoires remarquables qui pourraient avoir glissé sous le radar: Microsoft détaille les vulnérabilités Rockwell HMI, les grillades intelligentes piratées, l'activité spyware des prédateurs.

>Noteworthy stories that might have slipped under the radar: Microsoft details Rockwell HMI vulnerabilities, smart grills hacked, Predator spyware activity drops. |

Vulnerability | |||

| 2024-07-12 14:55:44 | Crystalray Hacker s'étend à 1 500 systèmes violés à l'aide de l'outil SSH-Snake CRYSTALRAY hacker expands to 1,500 breached systems using SSH-Snake tool (lien direct) |

## Instantané Les chercheurs de Sysdig ont identifié un nouvel acteur de menace, "Crystalray", qui a élargi leur portée de ciblage à plus de 1 500 victimes.Les chercheurs ont suivi l'acteur de menace depuis février.Initialement, l'utilisation du ver open-source SSH-Sake pour se déplacer latéralement sur les réseaux violés, Crystalray a maintenant augmenté ses opérations, utilisant un scanner de masse, exploitant plusieurs vulnérabilités et déploiement de déchets à l'aide de divers outils de sécurité OSS. ## Description Le principal outil principal de l'acteur de menace pour la propogande du réseau et l'exfiltration des données est le SSH-Sake, un ver open source qui vole les clés privées SSH sur les serveurs compromis et les utilise pour se déplacer latéralement vers d'autres serveurs tout en supprimant des charges utiles supplémentaires sur les systèmes infiltrés.Additionally, CRYSTALRAY uses modified proof-of-concept (PoC) exploits delivered to targets using the [Sliver post-exploitation toolkit](https://security.microsoft.com/intel-profiles/7b3299451d6740a9ce460a67156d8be84c0308fd6e5ccafccdb368da9f06c95c), and the Platypus web-basedGestionnaire pour gérer plusieurs séances de shell inverse.Avant de lancer les exploits, les attaquants effectuent des vérifications approfondies pour confirmer les défauts à travers les noyaux. Les vulnérabilités cibles de cristalray dans ses opérations actuelles sont: [CVE-2022-44877] (https://security.microsoft.com/intel-Explorer / cves / cve-2022-44877 /) (Arbitrary Command Exécution Flaw in Control Web Pannel), [CVE-2021-3129] (https://security.microsoft.com/intel-explorer/cves/cve-2021-3129 /) (Bogue d'exécution de code arbitraire impactant l'allumage,Laravel), et [CVE-2019-18394] (https://security.microsoft.com/intel-explorer/cves/cve-2019-18394/) (Forgeron de la demande de serveur (SSRF).Les motivations de Crystalray comprennent la collecte et la vente de références, le déploiement de cryptomineurs et le maintien de la persistance dans les environnements victimes. ## Recommandations Microsoft vous recommande de valider l'applicabilité avant de mettre en œuvre dans votre propre environnement. CVE-2022-44877 [Exécutez "Yum Update" sur votre système] (https://security.microsoft.com/intel-explorer/articles/aeca0c35) pour appliquer la mise à jour 0.9.8.1147 à votre système à l'aide du repo personnalisé ajouté par le vendeur \\ 'S script d'installation.Les OSO plus récentes peuvent utiliser "Update DNF" au lieu de la commande YUM. Microsoft recommande les atténuations suivantes pour réduire l'impact des menaces d'information sur les voleurs. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-lock-at-first-sight-microsoft-defender-asvirus?ocid=magicti_ta_learndoc)Dans Microsoft Defender Antivirus, ou l'équivalent de votre produit antivirus, pour couvrir les outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - appliquer le MFA sur tous les comptes, supprimer les utilisateurs exclus de la MFA et strictement [exiger MFA] (https://learn.microsoft.com/azure/active-directory/identity-protection/howto-identity-protection-configure-mfa-Politique? OCID = magicti_ta_learndoc) de tous les appareils, à tous les endroits, à tout moment. - Activer les méthodes d'authentification sans mot de passe (par exemple, Windows Hello, FIDO Keys ou Microsoft Authenticator) pour les comptes qui prennent en charge sans mot de passe.Pour les comptes qui nécessitent toujours des mots de passe, utilisez des applications Authenticatrices comme Microsoft Authenticator pour MFA.[Reportez-vous à cet article] (https://learn.microsoft.com/azure/active-directory/authentication/concept-authentication-methods?ocid=Magicti_ta_learndoc) pour les différentes méthodes et fonctionnalités d'authentificatio | Ransomware Tool Vulnerability Threat | |||

| 2024-07-12 14:50:26 | CISA, FBI avertit des vulnérabilités d'injection de commandement du système d'exploitation CISA, FBI Warn of OS Command-Injection Vulnerabilities (lien direct) |

Les agences disent que les défauts sont évitables et peuvent être traités avec des principes sécurisés par conception.

Agencies say flaws are preventable and can be addressed with secure-by-design principles. |

Vulnerability | |||

| 2024-07-11 20:49:00 | Pato Alto Networks Patches Critical Flaw in Expedition Migration Tool Palo Alto Networks Patches Critical Flaw in Expedition Migration Tool (lien direct) |

Palo Alto Networks a publié des mises à jour de sécurité pour aborder cinq défauts de sécurité ayant un impact sur ses produits, y compris un bogue critique qui pourrait conduire à une contournement d'authentification.

Catalogué sous forme de CVE-2024-5910 (score CVSS: 9.3), la vulnérabilité a été décrite comme un cas d'authentification manquante dans son outil de migration d'expédition qui pourrait conduire à une prise de contrôle du compte administrateur.

"Authentification manquante

Palo Alto Networks has released security updates to address five security flaws impacting its products, including a critical bug that could lead to an authentication bypass. Cataloged as CVE-2024-5910 (CVSS score: 9.3), the vulnerability has been described as a case of missing authentication in its Expedition migration tool that could lead to an admin account takeover. "Missing authentication |

Tool Vulnerability | ★★★ | ||

| 2024-07-11 20:08:31 | La vulnérabilité de Blastradius découverte dans le protocole de rayon utilisé dans les réseaux d'entreprise et le cloud BlastRADIUS Vulnerability Discovered in RADIUS Protocol Used in Corporate Networks and Cloud (lien direct) |

L'exploitation de la vulnérabilité de Blastradius exploite une attaque de l'homme au milieu du processus d'authentification du rayon.

Exploiting the BlastRADIUS vulnerability leverages a man-in-the-middle attack on the RADIUS authentication process. |

Vulnerability Cloud | ★★★ | ||

| 2024-07-11 14:17:56 | Google augmente les récompenses Bougy Bounty cinq fois, jusqu'à 151 000 $ Google increases bug bounty rewards five times, up to $151K (lien direct) |

Google a annoncé un quintuple augmentation des paiements pour les bogues trouvés dans ses systèmes et applications signalés par le biais de son programme de récompense de vulnérabilité, avec une nouvelle prime maximale de 151 515 $ pour un seul défaut de sécurité.[...]

Google has announced a fivefold increase in payouts for bugs found in its systems and applications reported through its Vulnerability Reward Program, with a new maximum bounty of $151,515 for a single security flaw. [...] |

Vulnerability | ★★★ | ||

| 2024-07-11 13:30:00 | CISA exhorte les fabricants de logiciels à éliminer les vulnérabilités d'injection de commande du système d'exploitation CISA Urges Software Makers to Eliminate OS Command Injection Vulnerabilities (lien direct) |

Une alerte de la CISA et du FBI a exhorté les fabricants de logiciels à travailler pour l'élimination des vulnérabilités d'injection de commandement du système d'exploitation (OS)

An alert from the CISA and the FBI has urged software manufacturers to work towards the elimination of operating system (OS) command injection vulnerabilities |

Vulnerability | ★★★ | ||

| 2024-07-11 13:00:00 | 2024 Cyber Resilience Research dévoile les défis du secteur des soins de santé 2024 Cyber Resilience Research Unveils Healthcare Sector Challenges (lien direct) |

Les nouvelles données éclairent la façon dont les chefs de santé peuvent hiérarchiser la résilience.

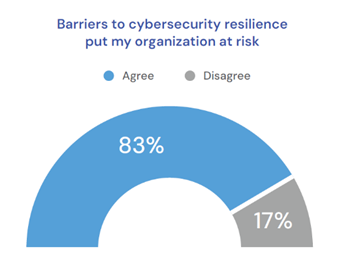

Les organisations se retrouvent à l'intersection du progrès et du péril dans le paysage des soins de santé numérique en évolution rapide.Les dernières données soulignent que les compromis sont importants et présentent des risques substantiels pour les établissements de santé.

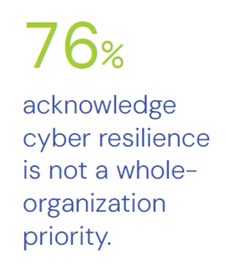

L'un des principaux obstacles est la déconnexion entre les cadres supérieurs et les priorités de cybersécurité.Malgré la reconnaissance de la cyber-résilience comme un impératif crucial, de nombreuses organisations de soins de santé ont du mal à obtenir le soutien et les ressources du leadership le plus élevé.Ce manque d'engagement entrave les progrès et laisse les institutions vulnérables aux violations potentielles.

Pendant ce temps, la technologie continue d'avancer à un rythme étonnamment rapide, tout comme les risques posés par les cyber-menaces.Le niveau de niveau et le commerce de niveau 2024;Le rapport révèle que ce délicat équilibre entre l'innovation et la sécurité au sein de l'industrie des soins de santé.Notre analyse complète identifie les opportunités d'alignement plus approfondi entre le leadership exécutif et les équipes techniques.

Rapport. & nbsp; & nbsp; Les organisations se retrouvent à l'intersection du progrès et du péril dans le paysage des soins de santé numérique en évolution rapide.Les dernières données soulignent que les compromis sont importants et présentent des risques substantiels pour les établissements de santé.

L'un des principaux obstacles est la déconnexion entre les cadres supérieurs et les priorités de cybersécurité.Malgré la reconnaissance de la cyber-résilience comme un impératif crucial, de nombreuses organisations de soins de santé ont du mal à obtenir le soutien et les ressources du leadership le plus élevé.Ce manque d'engagement entrave les progrès et laisse les institutions vulnérables aux violations potentielles.

Pendant ce temps, la technologie continue d'avancer à un rythme étonnamment rapide, tout comme les risques posés par les cyber-menaces.Le niveau de niveau et le commerce de niveau 2024;Le rapport révèle que ce délicat équilibre entre l'innovation et la sécurité au sein de l'industrie des soins de santé.Notre analyse complète identifie les opportunités d'alignement plus approfondi entre le leadership exécutif et les équipes techniques.

Rapport. & nbsp; & nbsp;

& nbsp;

La quête insaisissable de la cyber-résilience dans les soins de santé

& nbsp;

La quête insaisissable de la cyber-résilience dans les soins de santé

Imaginez un monde où les institutions de soins de santé sont imperméables aux cybermenaces & mdash; où chaque aspect d'une organisation est fortifié contre les perturbations.C'est l'idéal élevé de la cyber-résilience, mais il reste un objectif insaisissable pour de nombreuses organisations de soins de santé.L'évolution rapide de l'informatique a transformé le paysage informatique, brouillant les lignes entre les systèmes hérités, le cloud computing et les initiatives de transformation numérique.Bien que ces progrès apportent des avantages indéniables, ils introduisent également des risques sans précédent.

Nos recherches indiquent que 83% des leaders informatiques des soins de santé reconnaissent que l'innovation de l'innovation augmente l'exposition aux risques.Dans un monde où les cybercriminels deviennent de plus en plus sophistiqués, le besoin de cyber-résilience n'a jamais été aussi urgent.Des attaques de ransomwares aux incidents DDOS débilitants, les organisations de soins de santé opèrent dans un climat où une seule violation peut avoir des conséquences catastrophiques.

Exploration de la relation entre le leadership et la cyber-résilience

Notre enquête auprès de 1 050 C-suite et cadres supérieurs, dont 180 de l'industrie des soins de santé dans 18 pays, met en évidence le besoin urgent de cyber-résilience.Le rapport est conçu pour favoriser des discussions réfléchies sur les vulnérabilités et les opportunités d'amélioration.

Dans le rapport, vous & rsquo; ll:

- Découvrez pourquoi les chefs de santé et les équipes technologiques doivent hiérarchiser la cyber-résilience.

- Découvrez les obstacles critiques à la réalisation de la cyber-résilience.

- Découvrez l'importance du contexte commercial et des problèmes opérationnels pour hiérarchiser la résilience.

Reconnaissant l'impératif de la cyber-résilience, les chefs de soins de santé sont appelés � Imaginez un monde où les institutions de soins de santé sont imperméables aux cybermenaces & mdash; où chaque aspect d'une organisation est fortifié contre les perturbations.C'est l'idéal élevé de la cyber-résilience, mais il reste un objectif insaisissable pour de nombreuses organisations de soins de santé.L'évolution rapide de l'informatique a transformé le paysage informatique, brouillant les lignes entre les systèmes hérités, le cloud computing et les initiatives de transformation numérique.Bien que ces progrès apportent des avantages indéniables, ils introduisent également des risques sans précédent.

Nos recherches indiquent que 83% des leaders informatiques des soins de santé reconnaissent que l'innovation de l'innovation augmente l'exposition aux risques.Dans un monde où les cybercriminels deviennent de plus en plus sophistiqués, le besoin de cyber-résilience n'a jamais été aussi urgent.Des attaques de ransomwares aux incidents DDOS débilitants, les organisations de soins de santé opèrent dans un climat où une seule violation peut avoir des conséquences catastrophiques.

Exploration de la relation entre le leadership et la cyber-résilience

Notre enquête auprès de 1 050 C-suite et cadres supérieurs, dont 180 de l'industrie des soins de santé dans 18 pays, met en évidence le besoin urgent de cyber-résilience.Le rapport est conçu pour favoriser des discussions réfléchies sur les vulnérabilités et les opportunités d'amélioration.

Dans le rapport, vous & rsquo; ll:

- Découvrez pourquoi les chefs de santé et les équipes technologiques doivent hiérarchiser la cyber-résilience.

- Découvrez les obstacles critiques à la réalisation de la cyber-résilience.

- Découvrez l'importance du contexte commercial et des problèmes opérationnels pour hiérarchiser la résilience.

Reconnaissant l'impératif de la cyber-résilience, les chefs de soins de santé sont appelés � |

Ransomware Vulnerability Medical Cloud Technical | ★★ | ||

| 2024-07-11 12:25:23 | CISA et FBI Publish Secure by Design Alert on OS Command Injection Vulnérabilités dans les appareils réseau CISA and FBI publish secure by design alert on OS command injection vulnerabilities in network devices (lien direct) |

> L'Agence américaine de sécurité de la cybersécurité et de l'infrastructure (CISA) et le Federal Bureau of Investigation (FBI) publié mercredi ...

>The U.S. Cybersecurity and Infrastructure Security Agency (CISA) and the Federal Bureau of Investigation (FBI) released on Wednesday... |

Vulnerability | ★★★ | ||

| 2024-07-11 10:49:00 | La vulnérabilité PHP exploitée pour répandre les logiciels malveillants et lancer des attaques DDOS PHP Vulnerability Exploited to Spread Malware and Launch DDoS Attacks (lien direct) |

Plusieurs acteurs de menaces ont été observés exploitant une faille de sécurité récemment divulguée en PHP pour livrer des chevaux de Troie à distance, des mineurs de crypto-monnaie et des botnets de déni de service distribué (DDOS).

La vulnérabilité en question est CVE-2024-4577 (score CVSS: 9.8), qui permet à un attaquant d'exécuter à distance des commandes malveillantes sur les systèmes Windows à l'aide de lieux chinois et japonaise.Il

Multiple threat actors have been observed exploiting a recently disclosed security flaw in PHP to deliver remote access trojans, cryptocurrency miners, and distributed denial-of-service (DDoS) botnets. The vulnerability in question is CVE-2024-4577 (CVSS score: 9.8), which allows an attacker to remotely execute malicious commands on Windows systems using Chinese and Japanese language locales. It |

Malware Vulnerability Threat | ★★★ | ||

| 2024-07-11 09:21:00 | GitLab patchs flaw critiques permettant des travaux de pipeline non autorisés GitLab Patches Critical Flaw Allowing Unauthorized Pipeline Jobs (lien direct) |

Gitlab a expédié une autre série de mises à jour pour fermer les défauts de sécurité dans sa plate-forme de développement de logiciels, y compris un bogue critique qui permet à un attaquant d'exécuter des travaux de pipeline en tant qu'utilisateur arbitraire.

Suivi en CVE-2024-6385, la vulnérabilité comporte un score CVSS de 9,6 sur un maximum de 10,0.

"Un problème a été découvert dans Gitlab CE / EE affectant les versions 15.8 avant le 16.11.6, 17.0 avant

GitLab has shipped another round of updates to close out security flaws in its software development platform, including a critical bug that allows an attacker to run pipeline jobs as an arbitrary user. Tracked as CVE-2024-6385, the vulnerability carries a CVSS score of 9.6 out of a maximum of 10.0. "An issue was discovered in GitLab CE/EE affecting versions 15.8 prior to 16.11.6, 17.0 prior to |

Vulnerability | ★★★ | ||

| 2024-07-11 07:28:13 | Vous avez eu un an pour corriger cette faille de veille et maintenant ça va faire mal You had a year to patch this Veeam flaw and now it\\'s going to hurt (lien direct) |

Lockbit Variant Ciblers Software de sauvegarde - dont vous vous souvenez peut-être est censé vous aider récupérer du ransomware Encore un nouveau gang de ransomware, celui-ci surnommé estateransomware, exploite une veeamLa vulnérabilité qui a été corrigée il y a plus d'un an pour abandonner les logiciels malveillants, une variante de verrouillage et d'exporter des victimes.…

LockBit variant targets backup software - which you may remember is supposed to help you recover from ransomware Yet another new ransomware gang, this one dubbed EstateRansomware, is exploiting a Veeam vulnerability that was patched more than a year ago to drop file-encrypting malware, a LockBit variant, and extort payments from victims.… |

Ransomware Malware Vulnerability | ★★★ | ||

| 2024-07-11 05:31:58 | L'agence spatiale japonaise a repéré des attaques zéro-jour tout en nettoyant l'attaque sur M365 Japanese space agency spotted zero-day attacks while cleaning up attack on M365 (lien direct) |

Attaque de logiciels malveillants multiples a vu des données personnelles acées, mais la science des fusées est restée sûre L'Agence japonaise d'exploration spatiale (JAXA) a découvert qu'elle était attaquée à l'aide d'exploits zéro-jour tout en travaillant avec Microsoft pour sonder une cyberattaque de 2023 en 2023sur ses systèmes.… | Malware Vulnerability Threat | ★★★ | ||

| 2024-07-11 00:00:00 | Annonce de la mise à niveau de l'API 3.0 CVRF Announcing the CVRF API 3.0 upgrade (lien direct) |

Au Microsoft Security Response Center, nous nous engageons à améliorer continuellement la sécurité et les performances de nos services pour répondre aux besoins en évolution de nos clients.Nous sommes ravis d'annoncer le déploiement de la dernière version de notre API Common Vulnerabilité Reporting (CVRF).Cette mise à jour apporte des améliorations dans la sécurité et les performances, sans nécessiter de modifications à vos méthodes d'invocation existantes.

At the Microsoft Security Response Center, we are committed to continuously improving the security and performance of our services to meet the evolving needs of our customers. We are excited to announce the rollout of the latest version of our Common Vulnerability Reporting (CVRF) API. This update brings improvements in both security and performance, without requiring any changes to your existing invocation methods. |

Vulnerability | ★★★ | ||

| 2024-07-10 19:59:19 | Les attaquants tirent parti de Microsoft Zero-Day depuis 18 mois Attackers Have Been Leveraging Microsoft Zero-Day for 18 Months (lien direct) |

Probablement deux acteurs de menaces distinctes utilisent le CVE-2024-38112 du CVE 2024-38112 dans des campagnes d'infostaler ciblées et simultanées.

Likely two separate threat actors are using the just-patched CVE-2024-38112 in targeted, concurrent infostealer campaigns. |

Vulnerability Threat | ★★★ | ||

| 2024-07-10 18:36:00 | Nouveau groupe de ransomwares exploitant la vulnérabilité du logiciel de sauvegarde Veeam New Ransomware Group Exploiting Veeam Backup Software Vulnerability (lien direct) |

Un défaut de sécurité maintenant par réglement dans Veeam Backup &Le logiciel de réplication est exploité par une opération de ransomware naissante connue sous le nom d'estateransomware.

Le groupe de Singapour, dont le siège social, a découvert l'acteur de menace début avril 2024, a déclaré que le modus operandi impliquait l'exploitation de CVE-2023-27532 (score CVSS: 7,5) pour mener les activités malveillantes.

Accès initial à la cible

A now-patched security flaw in Veeam Backup & Replication software is being exploited by a nascent ransomware operation known as EstateRansomware. Singapore-headquartered Group-IB, which discovered the threat actor in early April 2024, said the modus operandi involved the exploitation of CVE-2023-27532 (CVSS score: 7.5) to carry out the malicious activities. Initial access to the target |

Ransomware Vulnerability Threat | ★★★ | ||

| 2024-07-10 17:00:00 | Extorsion de smash et de grab Smash-and-Grab Extortion (lien direct) |

Le problème

Le «Rapport de renseignement des attaques en 2024» du personnel de Rapid7 [1] est un rapport bien documenté et bien écrit qui mérite une étude minutieuse.Certains plats clés sont: & nbsp;

53% des plus de 30 nouvelles vulnérabilités qui ont été largement exploitées en 2023 et au début de 2024 étaient zéro-jours.

Plus d'événements de compromis en masse sont venus de vulnérabilités de jour zéro que des vulnérabilités du jour.

The Problem The “2024 Attack Intelligence Report” from the staff at Rapid7 [1] is a well-researched, well-written report that is worthy of careful study. Some key takeaways are: 53% of the over 30 new vulnerabilities that were widely exploited in 2023 and at the start of 2024 were zero-days. More mass compromise events arose from zero-day vulnerabilities than from n-day vulnerabilities. |

Vulnerability Threat Studies | ★★★ | ||

| 2024-07-10 16:35:00 | Les correctifs de mise à jour de Microsoft \\ Juillet 143 défauts, dont deux activement exploités Microsoft\\'s July Update Patches 143 Flaws, Including Two Actively Exploited (lien direct) |

Microsoft a publié des correctifs pour aborder un total de 143 défauts de sécurité dans le cadre de ses mises à jour mensuelles de sécurité, dont deux sont en cours d'exploitation active dans la nature.

Cinq des 143 défauts sont évalués, 136 sont évalués et quatre sont évalués de gravité modérée.Les correctifs s'ajoutent à 33 vulnérabilités qui ont été abordées dans le navigateur de bord à base de chrome

Microsoft has released patches to address a total of 143 security flaws as part of its monthly security updates, two of which have come under active exploitation in the wild. Five out of the 143 flaws are rated Critical, 136 are rated Important, and four are rated Moderate in severity. The fixes are in addition to 33 vulnerabilities that have been addressed in the Chromium-based Edge browser |

Vulnerability | ★★★ | ||

| 2024-07-10 16:07:58 | Quantifier la probabilité de défauts en open source Quantifying the Probability of Flaws in Open Source (lien direct) |

Jay Jacobs et moi avons récemment livré une présentation RSA appelée quantifier la probabilité de défauts en open source.Étant donné que beaucoup de gens n'ont pas eu la chance de le voir, je pensais que je résume certaines des conclusions ici pour la postérité.

La question que nous avons étudiée était simple, du moins conceptuellement: quels sont les drapeaux rouges d'un référentiel open-source?Y a-t-il des caractéristiques d'une bibliothèque open source donnée qui indiquerait de manière fiable qu'elle était plus sûre que les autres?Sachant que 79% du temps, les développeurs ne mettent jamais à jour les bibliothèques tierces les présentant une fois dans une base de code, une méthodologie basée sur les données pour sélectionner des bibliothèques fiables pourrait certainement avoir de la valeur.

En regardant les 10 meilleurs risques OSS d'Owasp \\ comme point de départ, vous pouvez rapidement observer que bon nombre des facteurs de risque & # 8211;Logiciel non tenu, logiciel obsolète, dépendances non tracées, dépendances sous / surdimensionnées & # 8211;ne sont vraiment que des problèmes s'il y a une vulnérabilité réelle.Par conséquent, en concentrant notre objectif connu…

Jay Jacobs and I recently delivered an RSA presentation called Quantifying the Probability of Flaws in Open Source. Since many people didn\'t get a chance to see it, I thought I\'d summarize some of the findings here for posterity. The question we investigated was simple, at least conceptually: what are the red flags of an open-source repository? Are there characteristics of a given open source library that would reliably indicate it was safer than others? Knowing that 79% of the time, developers never update third-party libraries once introducing them to a codebase, a data-driven methodology for selecting trustworthy libraries could certainly have value. Looking at OWASP\'s Top 10 OSS Risks as a starting point, you can quickly observe that many of the risk factors – unmaintained software, outdated software, untracked dependencies, under/over-sized dependencies – are really only problems if there\'s an actual vulnerability. Therefore, by focusing our lens on known… |

Vulnerability | ★★★ | ||

| 2024-07-10 16:00:00 | CVE-2024-5911 PAN-OS: Vulnérabilité de téléchargement de fichiers dans l'interface Web Panorama (Gravité: High) CVE-2024-5911 PAN-OS: File Upload Vulnerability in the Panorama Web Interface (Severity: HIGH) (lien direct) |

Pas de details / No more details | Vulnerability | |||

| 2024-07-10 16:00:00 | CVE-2024-5913 PAN-OS: Vulnérabilité de validation d'entrée incorrecte dans PAN-OS (gravité: milieu) CVE-2024-5913 PAN-OS: Improper Input Validation Vulnerability in PAN-OS (Severity: MEDIUM) (lien direct) |

Pas de details / No more details | Vulnerability | |||

| 2024-07-10 15:30:00 | Microsoft Outlook a été confronté à la vulnérabilité RCE critique en cas de clic critique Microsoft Outlook Faced Critical Zero-Click RCE Vulnerability (lien direct) |

Pour les expéditeurs de confiance, le défaut est zéro cliquez, mais nécessite des interactions en un clic pour les interactions non fiables

For trusted senders, the flaw is zero-click, but requires one-click interactions for untrusted ones |

Vulnerability | ★★★ | ||

| 2024-07-10 14:42:11 | Vulnérabilité du rayon RADIUS Vulnerability (lien direct) |

nouvelle attaque contre le protocole d'authentification du rayon:

L'attaque Blast-Radius permet à un attaquant de l'homme dans le milieu entre le client et le serveur RADIUS de forger un message d'acceptation de protocole valide en réponse à une demande d'authentification ratée.Cette contrefaçon pourrait donner à l'attaquant un accès aux appareils et services réseau sans que l'attaquant ne devienne ou ne forçait pas les mots de passe ou les secrets partagés.L'attaquant n'apprend pas les informations d'identification de l'utilisateur.

C'est l'une de ces vulnérabilités qui vient avec un nom sympa, son propre site Web et un logo.

news Article .Recherche ...

New attack against the RADIUS authentication protocol: The Blast-RADIUS attack allows a man-in-the-middle attacker between the RADIUS client and server to forge a valid protocol accept message in response to a failed authentication request. This forgery could give the attacker access to network devices and services without the attacker guessing or brute forcing passwords or shared secrets. The attacker does not learn user credentials. This is one of those vulnerabilities that comes with a cool name, its own website, and a logo. News article. Research ... |

Vulnerability | ★★★ | ||

| 2024-07-10 12:04:16 | Windows Mshtml Zero-Day utilisé dans les attaques de logiciels malveillants depuis plus d'un an Windows MSHTML zero-day used in malware attacks for over a year (lien direct) |

Microsoft a corrigé une vulnérabilité Windows Zero-Day qui a été activement exploitée lors d'attaques pendant dix-huit mois pour lancer des scripts malveillants tout en contournant les fonctionnalités de sécurité intégrées.[...]

Microsoft fixed a Windows zero-day vulnerability that has been actively exploited in attacks for eighteen months to launch malicious scripts while bypassing built-in security features. [...] |

Malware Vulnerability Threat | ★★★ | ||

| 2024-07-10 10:54:21 | Alertes de vulnérabilité de vigilance - Tanuki Java Service Wrapper: Amélioration de la sécurité via la désactivation de SeimpersonatePrivilege, analysé le 25/06/2024 Vigilance Vulnerability Alerts - Tanuki Java Service Wrapper: security improvement via Disabling SeImpersonatePrivilege, analyzed on 25/06/2024 (lien direct) |

La sécurité de l'emballage du service Tanuki Java a été améliorée via la désactivation de SeimpersonatePrivilege.

-

vulnérabilité de sécurité

The security of Tanuki Java Service Wrapper was improved via Disabling SeImpersonatePrivilege. - Security Vulnerability |

Vulnerability | ★★ | ||

| 2024-07-10 08:56:00 | Nouvelle vulnérabilité OpenSSH découverte: risque d'exécution de code à distance potentiel New OpenSSH Vulnerability Discovered: Potential Remote Code Execution Risk (lien direct) |

Les versions sélectionnées de la suite de réseautage OpenSSH Secure sont sensibles à une nouvelle vulnérabilité qui peut déclencher l'exécution du code distant (RCE).

La vulnérabilité, suivie comme CVE-2024-6409 (score CVSS: 7.0), est distincte du CVE-2024-6387 (aka Regresshion) et se rapporte à un cas d'exécution de code dans le processus enfant privés en raison d'une condition de race dans la gestion du signal de la gestion des signals de signal Privsep en raison d'une condition de race dans la gestion des signaux de signal de signal de la gestion des signaux Privsep en raison d'une condition de course dans la gestion des signaux de signal Privsep Treataling Signal Threating in Signal Threatling.Cela n'a aucun impact sur les versions 8.7p1

Select versions of the OpenSSH secure networking suite are susceptible to a new vulnerability that can trigger remote code execution (RCE). The vulnerability, tracked as CVE-2024-6409 (CVSS score: 7.0), is distinct from CVE-2024-6387 (aka RegreSSHion) and relates to a case of code execution in the privsep child process due to a race condition in signal handling. It only impacts versions 8.7p1 |

Vulnerability | ★★★ | ||

| 2024-07-10 08:40:00 | Microsoft corrige quatre jours zéro en juillet mardi Microsoft Fixes Four Zero-Days in July Patch Tuesday (lien direct) |

Microsoft a abordé deux bogues zéro-jours activement exploités et deux bogues zéro-jours

Microsoft has addressed two actively exploited and two publicly disclosed zero-day bugs this month |

Vulnerability Threat | ★★★ | ||

| 2024-07-10 03:31:15 | Protocole de réseautage RADIUS a fait exploser dans la soumission via une faille à base de MD5 RADIUS networking protocol blasted into submission through MD5-based flaw (lien direct) |

Si quelqu'un peut faire un peu de craquage de mitm \\ 'ing et de hachage, il peut se connecter sans mot de passe valide nécessaire Les experts en cybersécurité des universités et de Big Tech ont révélé une vulnérabilité dans un client commun.Protocole de réseautage de serveurs qui permet à Snoops de potentiellement contourner l'authentification des utilisateurs via des attaques man-in-the-middle (MITM).…

If someone can do a little MITM\'ing and hash cracking, they can log in with no valid password needed Cybersecurity experts at universities and Big Tech have disclosed a vulnerability in a common client-server networking protocol that allows snoops to potentially bypass user authentication via man-in-the-middle (MITM) attacks.… |

Vulnerability | ★★★ | ||

| 2024-07-10 00:00:00 | 8 ways to reduce your Mean Time to Resolution (MTTR) (lien direct) | Lorsqu'une menace potentielle émerge, les organisations doivent agir rapidement.Pourtant, malgré cette urgence, les temps de réponse sont souvent en retard, laissant les systèmes vulnérables aux attaques.À l'échelle mondiale, 75% des organisations prennent plus de 24 heures pour répondre à une divulgation de vulnérabilité, selon Inigriti Research.Les conséquences des réponses lentes peuvent être graves, allant des violations de données à significatives…

When a potential threat emerges, organizations must act quickly. Yet despite this urgency, response times often lag, leaving systems vulnerable to attacks. Globally, 75% of organizations take longer than 24 hours to respond to a vulnerability disclosure, according to Intigriti research. The consequences of slow responses can be severe, ranging from data breaches to significant … |

Vulnerability Threat |

To see everything:

Our RSS (filtrered)