What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-11-21 21:29:00 | Exploiter pour le pontage critique de Windows Defender devient public Exploit for Critical Windows Defender Bypass Goes Public (lien direct) |

Les acteurs de la menace exploitaient activement CVE-2023-36025 dans Windows SmartScreen en tant que vulnérabilité zéro jour avant que Microsoft ne le corrige en novembre.

Threat actors were actively exploiting CVE-2023-36025 in Windows SmartScreen as a zero-day vulnerability before Microsoft patched it in November. |

Vulnerability Threat | ★★ | ||

| 2023-11-21 19:15:00 | \\ 'Citrix Bleed \\' Vulnérabilité ciblée par les pirates de natation et les pirates criminels: CISA \\'Citrix Bleed\\' vulnerability targeted by nation-state and criminal hackers: CISA (lien direct) |

Les pirates d'État-nation et les gangs de cybercrimins exploitent une vulnérabilité affectant les produits Citrix, ont averti mardi des cyber-responsables fédéraux.Le \\ 'citrix saigne \' bug a provoqué une alarme pendant des semaines comme Les experts de la sécurité de la sécurité ont averti que de nombreuses agences gouvernementales et grandes entreprises laissaient leurs appareils exposés à Internet - s'ouvrant aux attaques.La cybersécurité

Les pirates d'État-nation et les gangs de cybercrimins exploitent une vulnérabilité affectant les produits Citrix, ont averti mardi des cyber-responsables fédéraux.Le \\ 'citrix saigne \' bug a provoqué une alarme pendant des semaines comme Les experts de la sécurité de la sécurité ont averti que de nombreuses agences gouvernementales et grandes entreprises laissaient leurs appareils exposés à Internet - s'ouvrant aux attaques.La cybersécurité

Both nation-state hackers and cybercriminal gangs are exploiting a vulnerability affecting Citrix products, federal cyber officials warned on Tuesday. The \'Citrix Bleed\' bug has caused alarm for weeks as cybersecurity experts warned that many government agencies and major companies were leaving their appliances exposed to the internet - opening themselves up to attacks. The Cybersecurity

Both nation-state hackers and cybercriminal gangs are exploiting a vulnerability affecting Citrix products, federal cyber officials warned on Tuesday. The \'Citrix Bleed\' bug has caused alarm for weeks as cybersecurity experts warned that many government agencies and major companies were leaving their appliances exposed to the internet - opening themselves up to attacks. The Cybersecurity |

Vulnerability | ★★★ | ||

| 2023-11-21 18:51:36 | Des portefeuilles obsolètes menaçant des milliards d'actifs cryptographiques Outdated Wallets Threatening Billions in Crypto Assets (lien direct) |

> Par waqas

La vulnérabilité est surnommée Randstorm, impactant les portefeuilles générés par le navigateur créés entre 2011 et 2015.

Ceci est un article de HackRead.com Lire le post original: Des portefeuilles obsolètes menaçant des milliards d'actifs cryptographiques

>By Waqas The vulnerability is dubbed Randstorm, impacting browser-generated wallets created between 2011 and 2015. This is a post from HackRead.com Read the original post: Outdated Wallets Threatening Billions in Crypto Assets |

Vulnerability Threat | ★★★★ | ||

| 2023-11-21 15:30:00 | Kinsing Hackers Exploit Apache ActiveMQ Vulnérabilité pour déployer Linux Rootkits Kinsing Hackers Exploit Apache ActiveMQ Vulnerability to Deploy Linux Rootkits (lien direct) |

Les acteurs de la menace de Kinsing exploitent activement un défaut de sécurité critique dans les serveurs APCACH ACCACE vulnérables pour infecter les systèmes Linux avec des mineurs de crypto-monnaie et des rootkits.

"Une fois que le kins infecte un système, il déploie un script d'exploration de crypto-monnaie qui exploite les ressources de l'hôte pour exploiter les crypto-monnaies comme le bitcoin, entraînant des dommages importants à l'infrastructure et un négatif

The Kinsing threat actors are actively exploiting a critical security flaw in vulnerable Apache ActiveMQ servers to infect Linux systems with cryptocurrency miners and rootkits. "Once Kinsing infects a system, it deploys a cryptocurrency mining script that exploits the host\'s resources to mine cryptocurrencies like Bitcoin, resulting in significant damage to the infrastructure and a negative |

Vulnerability Threat | ★★★ | ||

| 2023-11-21 14:29:05 | Malware Dev dit qu'ils peuvent relancer les cookies Google Auth expirés Malware dev says they can revive expired Google auth cookies (lien direct) |

Le logiciel malveillant du voleur d'informations Lumma (aka \\ 'Lummac2 \') fait la promotion d'une nouvelle fonctionnalité qui permettait prétendument sur les cybercriminels de restaurer les cookies Google expirés, qui peuvent être utilisés pour détourner les comptes Google.[...]

The Lumma information-stealer malware (aka \'LummaC2\') is promoting a new feature that allegedly allows cybercriminals to restore expired Google cookies, which can be used to hijack Google accounts. [...] |

Malware Vulnerability | ★★★★ | ||

| 2023-11-21 14:00:06 | Qu'est-ce que l'ingénierie sociale? What is Social Engineering? (lien direct) |

>  Dans le domaine de la cybersécurité, il y a une vulnérabilité qui est souvent négligée & # 8211;l'élément humain.Pendant les pare-feu, le cryptage, ...

Dans le domaine de la cybersécurité, il y a une vulnérabilité qui est souvent négligée & # 8211;l'élément humain.Pendant les pare-feu, le cryptage, ...

>  In the realm of cybersecurity, there is one vulnerability that is often overlooked – the human element. While firewalls, encryption,...

In the realm of cybersecurity, there is one vulnerability that is often overlooked – the human element. While firewalls, encryption,...

|

Vulnerability | ★★ | ||

| 2023-11-21 14:00:00 | Black Friday: lacunes importantes de sécurité dans les applications Web de commerce électronique Black Friday: Significant Security Gaps in E-Commerce Web Apps (lien direct) |

Les chercheurs avertissent que des millions de consommateurs \\ 'PII pourraient être en danger en raison de vulnérabilités exploitables et d'un manque de protocoles de sécurité de base dans les applications Web de commerce électronique

Researchers warn that millions of consumers\' PII could be at risk due to exploitable vulnerabilities and a lack of basic security protocols in e-commerce web apps |

Vulnerability | ★★★ | ||

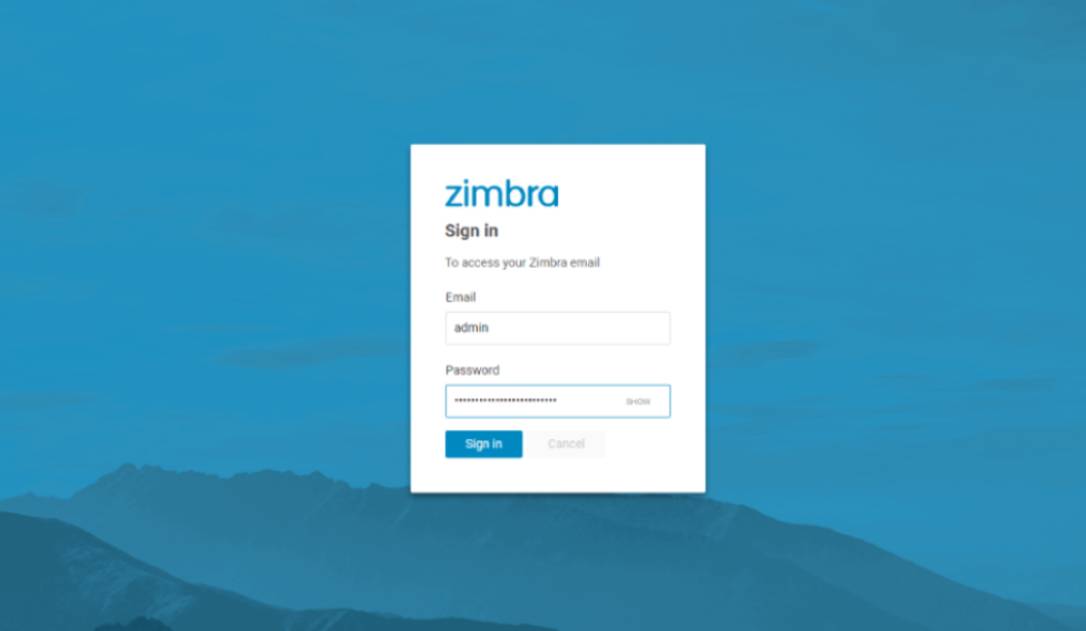

| 2023-11-21 12:05:07 | Flaw de sécurité par e-mail trouvé dans la nature Email Security Flaw Found in the Wild (lien direct) |

GROUPE D'ANALYSE DE MONAGES DE GOORD & # 8217; S annoncé A zéro-day contre le serveur de messagerie de collaboration Zimbra qui a été utilisé contregouvernements du monde entier.

La balise a observé quatre groupes différents exploitant le même bogue pour voler les données de messagerie, les informations d'identification des utilisateurs et les jetons d'authentification.La majeure partie de cette activité s'est produite après que le correctif initial est devenu public sur Github.Pour assurer la protection contre ces types d'exploits, Tag exhorte les utilisateurs et les organisations à garder les logiciels entièrement à jour et à appliquer des mises à jour de sécurité dès qu'elles deviennent disponibles.

La vulnérabilité a été découverte en juin.Il a été corrigé ...

Google’s Threat Analysis Group announced a zero-day against the Zimbra Collaboration email server that has been used against governments around the world. TAG has observed four different groups exploiting the same bug to steal email data, user credentials, and authentication tokens. Most of this activity occurred after the initial fix became public on Github. To ensure protection against these types of exploits, TAG urges users and organizations to keep software fully up-to-date and apply security updates as soon as they become available. The vulnerability was discovered in June. It has been patched... |

Vulnerability Threat | ★★ | ||

| 2023-11-21 00:00:00 | Présentation du programme Bounty Microsoft Defender Introducing the Microsoft Defender Bounty Program (lien direct) |

Nous sommes ravis d'annoncer le nouveau programme Microsoft Defender Bounty avec des prix allant jusqu'à 20 000 USD.

La marque Microsoft Defender comprend une variété de produits et services conçus pour améliorer la sécurité de l'expérience client Microsoft.Le programme Microsoft Defender Bounty invite des chercheurs à travers le monde à identifier les vulnérabilités dans les produits et services de défenseur et les partager avec notre équipe.

We are excited to announce the new Microsoft Defender Bounty Program with awards of up to $20,000 USD. The Microsoft Defender brand encompasses a variety of products and services designed to enhance the security of the Microsoft customer experience. The Microsoft Defender Bounty Program invites researchers across the globe to identify vulnerabilities in Defender products and services and share them with our team. |

Vulnerability | ★★ | ||

| 2023-11-20 23:00:00 | Sécurité du code Visual Studio: trouver de nouvelles vulnérabilités dans l'intégration NPM (3/3) Visual Studio Code Security: Finding New Vulnerabilities in the NPM Integration (3/3) (lien direct) |

Il est temps de terminer notre série sur la sécurité du code Visual Studio avec de nouvelles vulnérabilités dans l'intégration NPM, en contournant la fonction de sécurité de la confiance de l'espace de travail.

It\'s time to wrap up our series on the security of Visual Studio Code with new vulnerabilities in the NPM integration, bypassing the Workspace Trust security feature. |

Vulnerability | ★★★ | ||

| 2023-11-20 19:16:03 | Les vulnérabilités exploitées peuvent prendre des mois pour faire la liste KEV Exploited Vulnerabilities Can Take Months to Make KEV List (lien direct) |

Le catalogue connu des vulnérabilités exploités (KEV) est une source d'informations de haute qualité sur les défauts logiciels exploités dans la nature, mais les mises à jour sont souvent retardées, de sorte que les entreprises ont besoin d'autres sources d'intelligence des menaces.

The Known Exploited Vulnerabilities (KEV) catalog is a high-quality source of information on software flaws being exploited in the wild, but updates are often delayed, so companies need other sources of threat intelligence. |

Vulnerability Threat | ★★★ | ||

| 2023-11-20 18:38:02 | Éliminer les tâches répétitives et accélérer la réponse avec la fusion Falcon Eliminate Repetitive Tasks and Accelerate Response with Falcon Fusion (lien direct) |

Les adversaires deviennent de plus en plus sophistiqués et plus rapidement avec leurs attaques.Selon le rapport de chasse aux menaces Crowdsstrike 2023, le temps d'évasion ECRIME moyen n'est que de 79 minutes.Cela est dû en partie au fait que les adversaires tirent parti des outils qui tirent parti de l'automatisation comme des outils de craquage de mot de passe, des kits d'exploitation pour les vulnérabilités du navigateur Web et des marchés qui vendent des données volées.[& # 8230;]

Adversaries are becoming more sophisticated and faster with their attacks. According to the CrowdStrike 2023 Threat Hunting Report, the average eCrime breakout time is just 79 minutes. This is partly due to adversaries taking advantage of tools that leverage automation like password-cracking tools, exploit kits for web browser vulnerabilities, and marketplaces that sell stolen data. […] |

Tool Vulnerability Threat | ★★ | ||

| 2023-11-20 13:00:29 | Le facteur humain de la cybersécurité The Human Factor of Cyber Security (lien direct) |

> Au cours de ma carrière de 2 décennies en cybersécurité, j'ai observé de première main que si la technologie joue un rôle important protégeant les organisations, l'élément humain est tout aussi crucial.On dit souvent que les protocoles de sécurité les plus sophistiqués peuvent être compromis par un seul clic par rapport à un employé non informé ou imprudent.Dans cet article, je vise à faire la lumière sur le facteur humain souvent négligé & # 8216;et fournir des recommandations pour aider les entreprises à renforcer ce maillon le plus faible de la chaîne de cybersécurité.Le paysage des menaces actuel Le paysage mondial de la cybersécurité est complexe et en constante évolution, avec de nouvelles vulnérabilités et menaces surfaçant presque quotidiennement.Nous venons un long [& # 8230;]

>In my 2 decade career in cybersecurity, I have observed firsthand that while technology plays a significant role protecting organizations, the human element is equally crucial. It is often said that the most sophisticated security protocols can be undermined by a single click from an uninformed or careless employee. In this article, I aim to shed light on the often-overlooked ‘human factor’ and provide recommendations to help businesses bolster this weakest link in the cybersecurity chain. The current threat landscape The global cybersecurity landscape is complex and ever-changing, with new vulnerabilities and threats surfacing almost daily. We’ve come a long […] |

Vulnerability Threat | ★★★ | ||

| 2023-11-20 12:23:23 | La montée des manifestations en temps de guerre The Rising of Protestware During Times of War (lien direct) |

Dans le paysage en constante évolution des menaces de cybersécurité, un phénomène déconcertant a émergé, ce qui remet en question les notions conventionnelles de logiciel malveillant.Entrez & # 8220; Protestware & # 8221;- Un terme qui envoie des frissons dans les épines des experts en cybersécurité et des individus.Contrairement aux logiciels malveillants traditionnels, Protestware n'est pas conçu dans le seul but d'exploiter les vulnérabilités ou de voler des informations sensibles.Au lieu de cela, c'est [& # 8230;]

In the ever-evolving landscape of cybersecurity threats, a disconcerting phenomenon has emerged, challenging the conventional notions of malicious software. Enter “protestware” - a term that sends shivers down the spines of cybersecurity experts and individuals alike. Unlike traditional malware, protestware isn’t designed with the sole purpose of exploiting vulnerabilities or stealing sensitive information. Instead, it […] |

Malware Vulnerability | ★★★ | ||

| 2023-11-20 11:54:44 | Kinsing malware exploite Apache activemq rce pour planter rootkits Kinsing malware exploits Apache ActiveMQ RCE to plant rootkits (lien direct) |

L'opérateur de logiciels malveillants Kinsing exploite activement la vulnérabilité critique CVE-2023-46604 dans le courtier de messages open-source Apache ActiveMQ pour compromettre les systèmes Linux.[...]

The Kinsing malware operator is actively exploiting the CVE-2023-46604 critical vulnerability in the Apache ActiveMQ open-source message broker to compromise Linux systems. [...] |

Malware Vulnerability | ★★ | ||

| 2023-11-20 11:49:31 | Deux ans plus tard: une base de référence qui fait grimper la sécurité de l'industrie Two years later: a baseline that drives up security for the industry (lien direct) |

Royal Hansen, Vice President of Privacy, Safety and Security Engineering, GoogleNearly half of third-parties fail to meet two or more of the Minimum Viable Secure Product controls. Why is this a problem? Because "98% of organizations have a relationship with at least one third-party that has experienced a breach in the last 2 years."In this post, we\'re excited to share the latest improvements to the Minimum Viable Secure Product (MVSP) controls. We\'ll also shed light on how adoption of MVSP has helped Google improve its security processes, and hope this example will help motivate third-parties to increase their adoption of MVSP controls and thus improve product security across the industry.About MVSPIn October 2021, Google publicly launched MVSP alongside launch partners. Our original goal remains unchanged: to provide a vendor-neutral application security baseline, designed to eliminate overhead, complexity, and confusion in the end-to-end process of onboarding third-party products and services. It covers themes such as procurement, security assessment, and contract negotiation. Improvements since launchAs part of MVSP\'s annual control review, and our core philosophy of evolution over revolution Improvements since launchAs part of MVSP\'s annual control review, and our core philosophy of evolution over revolution |

Vulnerability Conference | ★★ | ||

| 2023-11-20 08:47:33 | Campagne d'attaque de cryptojacking contre les serveurs Web Apache à l'aide de Cobalt Strike Cryptojacking Attack Campaign Against Apache Web Servers Using Cobalt Strike (lien direct) |

Ahnlab Security Emergency Response Center (ASEC) surveillait les attaques contre les serveurs Web vulnérables qui ont des vulnérabilités non corrigées ouêtre mal géré.Étant donné que les serveurs Web sont exposés à l'extérieur dans le but de fournir des services Web à tous les utilisateurs disponibles, ceux-ci deviennent des objectifs d'attaque majeurs pour les acteurs de la menace.Les principaux exemples de services Web qui prennent en charge les environnements Windows incluent les services d'information Internet (IIS), Apache, Apache Tomcat et Nginx.Bien que le service Web Apache soit généralement utilisé dans les environnements Linux, il y en a ...

AhnLab Security Emergency response Center (ASEC) is monitoring attacks against vulnerable web servers that have unpatched vulnerabilities or are being poorly managed. Because web servers are externally exposed for the purpose of providing web services to all available users, these become major attack targets for threat actors. Major examples of web services that support Windows environments include Internet Information Services (IIS), Apache, Apache Tomcat, and Nginx. While the Apache web service is usually used in Linux environments, there are some... |

Vulnerability Threat Technical | ★★★ | ||

| 2023-11-20 00:00:00 | Célébrer dix ans du programme Bounty Microsoft Bug et plus de 60 millions de dollars Celebrating ten years of the Microsoft Bug Bounty program and more than $60M awarded (lien direct) |

Cette année marque le dixième anniversaire du programme Bounty Microsoft Bug, une partie essentielle de notre stratégie proactive pour protéger les clients contre les menaces de sécurité.Depuis sa création en 2013, Microsoft a attribué plus de 60 millions de dollars à des milliers de chercheurs en sécurité de 70 pays.Ces individus ont découvert et signalé des vulnérabilités sous une divulgation de vulnérabilité coordonnée, aidant Microsoft à naviguer dans le paysage et les technologies émergentes des menaces de sécurité en constante évolution.

This year marks the tenth anniversary of the Microsoft Bug Bounty Program, an essential part of our proactive strategy to protect customers from security threats. Since its inception in 2013, Microsoft has awarded more than $60 million to thousands of security researchers from 70 countries. These individuals have discovered and reported vulnerabilities under Coordinated Vulnerability Disclosure, aiding Microsoft in navigating the continuously evolving security threat landscape and emerging technologies. |

Vulnerability Threat | ★★★ | ||

| 2023-11-20 00:00:00 | CVE-2023-46604 (Apache ActiveMQ) exploité pour infecter les systèmes avec des cryptomineurs et des rootkits CVE-2023-46604 (Apache ActiveMQ) Exploited to Infect Systems With Cryptominers and Rootkits (lien direct) |

Nous avons découvert l'exploitation active de la vulnérabilité Apache ActiveMQ CVE-2023-46604 pour télécharger et infecter les systèmes Linux avec les logiciels malveillants (également connus sous le nom de H2Miner) et le mineur de crypto-monnaie.

We uncovered the active exploitation of the Apache ActiveMQ vulnerability CVE-2023-46604 to download and infect Linux systems with the Kinsing malware (also known as h2miner) and cryptocurrency miner. |

Malware Vulnerability | ★★ | ||

| 2023-11-19 11:14:25 | Les pirates russes utilisent la fonctionnalité Ngrok et l'exploit Winrar pour attaquer les ambassades Russian hackers use Ngrok feature and WinRAR exploit to attack embassies (lien direct) |

Après Sandworm et APT28 (connu sous le nom de Fancy Bear), un autre groupe de pirates russes parrainé par l'État, APT29, tire parti de la vulnérabilité CVE-2023-38831 dans Winrar pour les cyberattaques.[...]

After Sandworm and APT28 (known as Fancy Bear), another state-sponsored Russian hacker group, APT29, is leveraging the CVE-2023-38831 vulnerability in WinRAR for cyberattacks. [...] |

Vulnerability Threat | APT 29 APT 28 | ★★★ | |

| 2023-11-17 22:01:40 | Vendredi blogging Squid: Vulnérabilités non lues dans le proxy de mise en cache de calmar Friday Squid Blogging: Unpatched Vulnerabilities in the Squid Caching Proxy (lien direct) |

Dans un post rare SQUID / Sécurité, ici & # 8217; est un Article sur les vulnérabilités non fourreusesdans le proxy de mise en cache de calmar.

Comme d'habitude, vous pouvez également utiliser ce post de calmar pour parler des histoires de sécurité dans les nouvelles que je n'ai pas couvertes. .

Lisez mes directives de publication de blog ici .

In a rare squid/security post, here’s an article about unpatched vulnerabilities in the Squid caching proxy. As usual, you can also use this squid post to talk about the security stories in the news that I haven\'t covered. Read my blog posting guidelines here. |

Vulnerability | ★★★ | ||

| 2023-11-17 18:30:27 | Google révèle la vulnérabilité \\ 'reptar \\' menaçant les processeurs Intel Google Reveals \\'Reptar\\' Vulnerability Threatening Intel Processors (lien direct) |

par deeba ahmed

La vulnérabilité Intel CPU a un impact sur les environnements virtualisés multi-locataires.

Ceci est un article de HackRead.com Lire le post original: Google révèle& # 8216; Reptar & # 8217;Vulnérabilité menaçant les processeurs Intel

By Deeba Ahmed Intel CPU Vulnerability Impacts Multi-Tenant Virtualized Environments. This is a post from HackRead.com Read the original post: Google Reveals ‘Reptar’ Vulnerability Threatening Intel Processors |

Vulnerability | ★★★ | ||

| 2023-11-17 12:01:12 | Démystifier l'IA et ML: six questions critiques à poser à votre fournisseur de cybersécurité Demystifying AI and ML: Six Critical Questions to Ask Your Cybersecurity Vendor (lien direct) |

As cyber threats continue to evolve at an unprecedented pace, many organizations are turning to artificial intelligence (AI) and machine learning (ML) in hopes of keeping up. While these advanced technologies hold immense promise, they\'re also more complex and far less efficient than traditional threat detection approaches. The tradeoff isn\'t always worth it. And not all AI and ML processes are created equal. The models used, the size and quality of the data sets they\'re trained on-and whether an advanced computational process is suitable for the problem at hand-are all critical factors to consider when deciding how both AI and ML fit into your cybersecurity strategy. In this blog post, we explore the vital questions you should ask your cybersecurity vendor about these technologies. We will also demystify their role in safeguarding your people, data and environment. Note: Though often conflated, AL and ML are related but distinct concepts. For simplicity, we\'re using AI when discussing the broader technology category and ML to discuss narrower learning models used in AI. Question 1: Why is AI suitable for this security problem? You\'ve probably heard the old saying that when your only tool is a hammer, every problem looks like a nail. While AI has rightly generated enthusiasm in cybersecurity, it may not be the optimal approach to every task. On one hand, the technologies can help analyze large amounts of data and find anomalies, trends and behaviors that indicate potential attacks. And the technologies can automate response and mitigation of security incidents. But depending on the size and complexity of the learning model, they can also be computationally intensive (read: expensive) to maintain. And worse, execution time can be much longer than less complex approaches such as rules and signatures. On the other hand, rules and signatures are static, so they don\'t automatically evolve to detect new threats. But they\'re also fast, easy on computing resources and highly effective for certain aspects of threat detection. Other signals, such as email sender reputation and IP addresses, can also be as effective as AI for many detections-and in most cases are faster and much more cost-effective. Getting AI right starts with understanding what cybersecurity tasks they\'re best suited to and applying them to the right problems. In the same vein, how the technology is applied matters. In cybersecurity, every second counts. Making decisions in real time and blocking malicious content before it can be delivered is today\'s key challenge. If the processing time of the vendor\'s AI means the technology is relegated solely to post-delivery inspection and remediation, that\'s a major drawback. Question 2: Where do you get your training data? The performance of ML models hinges on the source and quality of their data. That\'s because AI models learn from examples and patterns, not rules. And that requires a large amount of data. The more data, and the higher the quality of that data, the better the model can learn and generalize to new conditions. Like any ML model, those used in cybersecurity need a wide-ranging, diverse data set that accurately reflects the real world. Or more precisely, the data used to train your vendor\'s AI model should reflect your world-the threats targeting your organization and users. Finding data for general-purpose AI applications is easy. It\'s all over the internet. But threat data-especially data well-suited for the type of ML model the vendor intends to use- is scarcer. Gaining malware samples is a lot harder than acquiring data used in applications such as image and natural language processing. First, not much attack data is publicly available. Most security vendors hold on tightly to the threat data they collect, and for good reason. Beyond the obvious competitive advantages it offers, threat data is sensitive and comes with a bevy of privacy concerns. As a result, few cybersecurity vendors have a dataset large enough to trai | Malware Tool Vulnerability Threat | ★★ | ||

| 2023-11-17 11:27:00 | CISA ajoute trois défauts de sécurité avec une exploitation active au catalogue KEV CISA Adds Three Security Flaws with Active Exploitation to KEV Catalog (lien direct) |

Jeudi, l'Agence américaine de sécurité de la cybersécurité et de l'infrastructure (CISA) a ajouté trois défauts de sécurité à son catalogue connu sur les vulnérabilités exploitées (KEV) basée sur des preuves d'exploitation active dans la nature.

Les vulnérabilités sont les suivantes -

CVE-2023-36584 (CVSS Score: 5.4) - Microsoft Windows Mark-of-the-Web (MOTW) Fonctionnement de sécurité Vulnérabilité

CVE-2023-1671 (score CVSS: 9.8) -

The U.S. Cybersecurity and Infrastructure Security Agency (CISA) on Thursday added three security flaws to its Known Exploited Vulnerabilities (KEV) catalog based on evidence of active exploitation in the wild. The vulnerabilities are as follows - CVE-2023-36584 (CVSS score: 5.4) - Microsoft Windows Mark-of-the-Web (MotW) Security Feature Bypass Vulnerability CVE-2023-1671 (CVSS score: 9.8) - |

Vulnerability | ★★★ | ||

| 2023-11-17 11:00:00 | Procurations gratuites et dangers cachés Free proxies and the hidden dangers (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. Data privacy continues to be a growing concern for all internet users. While the internet gives us so much more freedom and access to information we might not have otherwise, online privacy continues to be a significant risk. It’s not just cybercriminals that invade your privacy, but businesses as well. Data has become more valuable than ever, and companies will do whatever they can to collect your information. Proxies have been a popular option for protecting your online privacy. Now, these proxies offer even more benefits and specific use cases. You might even be looking into getting one and considering a free proxy. In this article, we’ll look at free proxies and why they can be a bigger danger than you might realize. We’ll also examine why residential proxies from a reliable provider like Smartproxy are better if security and privacy are your goals. Keep reading to discover how free proxies work and the dangers they pose. What is a proxy? A proxy is an intermediary server that accepts and forwards all your requests to the web server. This means that instead of connecting directly to the internet, you first connect to the proxy server. You might be wondering why using an intermediary server like a proxy is effective. Usually, it’s better to cut out the middleman, right? In this case, by connecting to the proxy first, your personal information, such as your IP and other associated data, is replaced by a new IP. This completely hides your information from the websites you visit. By changing your IP address through a proxy, websites or apps cannot track you, and your data is more secure. However, that’s not all a proxy does. What can you use a proxy for? By now, we know that proxies are great tools when it comes to online security and privacy. By hiding your real IP, the websites that you visit won’t be able to collect the data associated with your IP. This usually includes your name, location, ISP, devices, operating system, and more. Residential proxies, in particular, are great for anonymity because they use the IPs from real devices. As such, they don’t look like proxies and are much less likely to be detected as such. However, proxies can be used for many other ways aside from security and privacy. Another use is managing multiple social media accounts. Social media platforms are quick to issue IP bans if they find the same IP address creating multiple accounts. Account limits are usually only a handful per IP address, and the moment you create too many, you might receive an IP ban. This is frustrating if you’re a digital marketer who creates and manages accounts for clients. However, by using a proxy, you can change the IP that creates the accounts and avoid IP bans. Another use of proxies is related to automation. This can affect a wide range of automated tools, from sneaker bots to data scrapers and even social media automation. Many websites and social media platforms block automation tools as part of their anti-bot protection. However, by linking residential proxies to these tools, you can make them appear like natural users and bypass these limitations. However, to be successful, you’ll need to use residential proxies with a real IP. Finally, proxies can also help improve your connection speed and stabilize it. This is because you’re routing all your traffic through larger servers instead of your own device. These servers are much more capa | Malware Tool Vulnerability Threat | ★★ | ||

| 2023-11-17 10:25:41 | Fortinet révèle une vulnérabilité critique dans le serveur de rapport Fortisiem (CVE-2023-36553): Patch maintenant Fortinet Reveals Critical Vulnerability in FortiSIEM Report Server (CVE-2023-36553): Patch Now (lien direct) |

Fortinet, un principal fournisseur de cybersécurité, a récemment émis un avis pour une vulnérabilité critique ayant un impact sur ...

Fortinet, a leading cybersecurity provider, has recently issued an advisory for a critical vulnerability impacting... |

Vulnerability | ★★★ | ||

| 2023-11-17 10:23:29 | Exploitation de vulnérabilité citrichlée suspectée dans l'attaque de ransomware Toyota CitrixBleed Vulnerability Exploitation Suspected in Toyota Ransomware Attack (lien direct) |

> Toyota Financial Services a été frappée par une attaque de ransomware qui pourrait avoir impliqué l'exploitation de la vulnérabilité agricole.

>Toyota Financial Services has been hit by a ransomware attack that may have involved exploitation of the CitrixBleed vulnerability. |

Ransomware Vulnerability | ★★ | ||

| 2023-11-17 08:06:42 | Prédire l'exploitation de la vulnérabilité pour la cybersécurité proactive: qu'est-ce que les EPS \\, et comment les SVR peuvent-ils l'améliorer? Predicting Vulnerability Exploitation for Proactive Cybersecurity: What\\'s EPSS, and How Can SVRS Enhance It? (lien direct) |

Prédire de près les résultats avant d'agir est un aspect fondamental de la prise de décision efficace.Que ce soit dans ...

Predicting outcomes closely before taking action is a fundamental aspect of effective decision-making. Whether in... |

Vulnerability | ★★★ | ||

| 2023-11-16 21:00:00 | \\ 'Cachewarp \\' AMD VM Bug ouvre la porte à l'escalade des privilèges \\'CacheWarp\\' AMD VM Bug Opens the Door to Privilege Escalation (lien direct) |

Les universitaires en Allemagne ont compris comment inverser le temps dans les environnements de virtualisation AMD, puis récolter le butin.

Academics in Germany figured out how to reverse time in AMD virtualization environments, then reap the spoils. |

Vulnerability | ★★★ | ||

| 2023-11-16 20:07:41 | Zimbra 0-Day utilisé pour voler des données par e-mail aux organisations gouvernementales Zimbra 0-Day Used to Steal Email Data From Government Organizations (lien direct) |

#### Description

Le groupe d'analyse des menaces de Google (TAG) a découvert un exploit de 0 jours dans le viseur ciblant la collaboration de Zimbra, utilisé pour voler des données de courrier électronique à des organisations gouvernementales internationales suivis sous le nom de CVE-2023-37580.

Tag a d'abord découvert la vulnérabilité de Scripting (XSS) reflétée de 0 jour, en juin, lorsqu'il a été activement exploité dans des attaques ciblées contre le serveur de messagerie de Zimbra \\.Zimbra a poussé un hotfix à leur github public le 5 juillet 2023 et a publié un avis initial avec des prévisions de correction le 13 juillet 2023.

Tag a observé trois groupes de menaces exploitant la vulnérabilité avant la publication du patch officiel, y compris des groupes qui ont peut-être appris le bogue après que le correctif a été initialement rendu public sur Github.Tag a découvert une quatrième campagne en utilisant la vulnérabilité XSS après la sortie du patch officiel.Trois de ces campagnes ont commencé après que le hotfix a été initialement rendu public en soulignant l'importance des organisations qui appliquent des correctifs le plus rapidement possible.

#### URL de référence (s)

1. https://blog.google/thereat-analysis-group/zimbra-0-day-used-to-teal-email-data-from-government-organizations/

#### Date de publication

16 novembre 2023

#### Auteurs)

Clement Lecigne

Pierre de maddie

#### Description Google\'s Threat Analysis Group (TAG) has discovered an in-the-wild 0-day exploit targeting Zimbra Collaboration, used to steal email data from international government organizations tracked as CVE-2023-37580. TAG first discovered the 0-day, a reflected cross-site scripting (XSS) vulnerability, in June when it was actively exploited in targeted attacks against Zimbra\'s email server. Zimbra pushed a hotfix to their public Github on July 5, 2023 and published an initial advisory with remediation guidance on July 13, 2023. TAG observed three threat groups exploiting the vulnerability prior to the release of the official patch, including groups that may have learned about the bug after the fix was initially made public on Github. TAG discovered a fourth campaign using the XSS vulnerability after the official patch was released. Three of these campaigns began after the hotfix was initially made public highlighting the importance of organizations applying fixes as quickly as possible. #### Reference URL(s) 1. https://blog.google/threat-analysis-group/zimbra-0-day-used-to-steal-email-data-from-government-organizations/ #### Publication Date November 16, 2023 #### Author(s) Clement Lecigne Maddie Stone |

Vulnerability Threat | ★★★ | ||

| 2023-11-16 18:33:09 | Citrix Hyperviseor Security Mise à jour: aborder les vulnérabilités CVE-2023-23583 et CVE-2023-46835 Citrix Hypervisor Security Update: Addressing CVE-2023-23583 and CVE-2023-46835 Vulnerabilities (lien direct) |

Dans le domaine dynamique de la cybersécurité, il est crucial de rester au courant de nouvelles vulnérabilités.Le récent ...

In the dynamic field of cybersecurity, staying abreast of new vulnerabilities is crucial. The recent... |

Vulnerability | ★★★ | ||

| 2023-11-16 17:47:00 | Les vulnérabilités critiques non corrigées ouvrent les modèles d'IA à la prise de contrôle Unpatched Critical Vulnerabilities Open AI Models to Takeover (lien direct) |

Les trous de sécurité peuvent permettre la prise de contrôle du serveur, le vol d'informations, l'empoisonnement du modèle et plus encore.

The security holes can allow server takeover, information theft, model poisoning, and more. |

Vulnerability | ★★★ | ||

| 2023-11-16 17:40:00 | \\ 'Randstorm \\' Bug: des millions de portefeuilles crypto ouverts au vol \\'Randstorm\\' Bug: Millions of Crypto Wallets Open to Theft (lien direct) |

La vulnérabilité de sécurité dans un composant d'une implémentation JavaScript largement utilisée de Bitcoin rend les mots de passe deviner via des attaques brutales.

The security vulnerability in a component of a widely used JavaScript implementation of Bitcoin makes passwords guessable via brute-force attacks. |

Vulnerability | ★★★ | ||

| 2023-11-16 17:00:00 | Les pirates ciblent la Grèce, la Tunisie, la Moldavie, le Vietnam et le Pakistan avec Zimbra Zero-Day Hackers target Greece, Tunisia, Moldova, Vietnam and Pakistan with Zimbra zero-day (lien direct) |

Les pirates ont exploité une vulnérabilité dans le produit de courrier électronique de Zimbra \\ pour attaquer les agences gouvernementales en Grèce, en Tunisie, en Moldavie, au Vietnam et au Pakistan, ont découvert les chercheurs de Google.Le groupe d'analyse des menaces de Google (TAG) a découvert le bogue, classé comme CVE-2023-37580, en juin.À partir de ce mois-ci, quatre groupes différents ont exploité le zéro jour pour cibler la collaboration Zimbra, un serveur de messagerie de nombreuses organisations

Les pirates ont exploité une vulnérabilité dans le produit de courrier électronique de Zimbra \\ pour attaquer les agences gouvernementales en Grèce, en Tunisie, en Moldavie, au Vietnam et au Pakistan, ont découvert les chercheurs de Google.Le groupe d'analyse des menaces de Google (TAG) a découvert le bogue, classé comme CVE-2023-37580, en juin.À partir de ce mois-ci, quatre groupes différents ont exploité le zéro jour pour cibler la collaboration Zimbra, un serveur de messagerie de nombreuses organisations

Hackers exploited a vulnerability in Zimbra\'s email product to attack government agencies in Greece, Tunisia, Moldova, Vietnam and Pakistan, Google researchers have discovered. Google\'s Threat Analysis Group (TAG) first discovered the bug, classified as CVE-2023-37580, in June. Beginning that month, four different groups exploited the zero-day to target Zimbra Collaboration, an email server many organizations

Hackers exploited a vulnerability in Zimbra\'s email product to attack government agencies in Greece, Tunisia, Moldova, Vietnam and Pakistan, Google researchers have discovered. Google\'s Threat Analysis Group (TAG) first discovered the bug, classified as CVE-2023-37580, in June. Beginning that month, four different groups exploited the zero-day to target Zimbra Collaboration, an email server many organizations |

Vulnerability Threat | ★★ | ||

| 2023-11-16 13:13:26 | Les vulnérabilités de l'espace de travail Google entraînent des violations à l'échelle du réseau Google Workspace Vulnerabilities Lead to Network-Wide Breaches (lien direct) |

> Par deeba ahmed

Les vulnérabilités ont été découvertes par les chercheurs en cybersécurité de Bitdefender.

Ceci est un article de HackRead.com Lire le post original: google workspaceLes vulnérabilités entraînent des violations à l'échelle du réseau

>By Deeba Ahmed The vulnerabilities were discovered by cybersecurity researchers at Bitdefender. This is a post from HackRead.com Read the original post: Google Workspace Vulnerabilities Lead to Network-Wide Breaches |

Vulnerability | ★★★ | ||

| 2023-11-16 12:10:04 | Laisser des informations d'identification d'authentification dans le code public Leaving Authentication Credentials in Public Code (lien direct) |

Seth Godin a écrit un Article sur une vulnérabilité étonnamment commune: programmeurs quittant les informations d'authentification et autres secrets dans le code logiciel accessible au public:

Chercheurs de la société de sécurité Gitguardian cette semaine rapportés Trouver près de 4 000 secrets uniques cachées dans un total de 450 000 projets soumis à PYPI, le référentiel de code officiel pour le langage de programmation Python.Près de 3 000 projets contenaient au moins un secret unique.De nombreux secrets ont été divulgués plus d'une fois, portant le nombre total de secrets exposés à près de 57 000 ...

Seth Godin wrote an article about a surprisingly common vulnerability: programmers leaving authentication credentials and other secrets in publicly accessible software code: Researchers from security firm GitGuardian this week reported finding almost 4,000 unique secrets stashed inside a total of 450,000 projects submitted to PyPI, the official code repository for the Python programming language. Nearly 3,000 projects contained at least one unique secret. Many secrets were leaked more than once, bringing the total number of exposed secrets to almost 57,000... |

Vulnerability | ★★★ | ||

| 2023-11-16 11:00:00 | Histoires du SOC: étapes proactives pour protéger les clients contre le MFA mal configuré Stories from the SOC: Proactive steps to protect customers from misconfigured MFA (lien direct) |

Résumé de l'exécutif

Authentification multifactrice, ou MFA, offre aux utilisateurs une couche de sécurité ajoutée lors de la connexion aux applications Web.Dépassant son prédécesseur, l'authentification à deux facteurs, en 2023, le MFA est une option standard pour une autre couche de sécurité pour les comptes en ligne..

En mai 2022, la cybersécurité et l'ampli;Infrastructure Security Agency (CISA) a publié le conseil en sécurité aa22-074a & nbsp; décrire comment les configurations par défaut dans les applications MFA sont considérées comme une vulnérabilité.La tactique a été utilisée par les cyber-acteurs parrainés par l'État russe dès mai 2021 dans un compromis réussi d'une organisation américaine.

Sur la base de ces directives de la CISA, les AT & amp; T cybersecurity a géré la détection gérée par la cybersecurity.et réponse (MDR) Centre d'opérations de sécurité (SOC) a analysé de manière proactive dans notre flotte de clients et a découvert un client qui utilisait la configuration par défaut, qui peut être exploitée.Les analystes de SOC ont contacté le client pour l'informer du risque et ont fourni des recommandations sur la façon de sécuriser leur réseau.

Investigation

Recherche d'événements

Les analystes ont utilisé l'outil open-source, Elastic Stack, pour rechercher nos clients pour & ldquo; défaillance, & rdquo; qui est la configuration par défaut dans les applications MFA qui rend possible un accès non autorisé.

& nbsp; & nbsp;

Événement Deep-Dive

La recherche a révélé un client avec son ensemble de candidatures MFA sur Rectendopen = 1, qui est le paramètre qui permet à un acteur malveillant de contourner l'authentification lorsqu'il est exploité.Le & ldquo; défaillance & rdquo;Le paramètre permet une tentative incorrecte de connexion, ce qui permettrait alors un accès sans entrave à un compte avec ce paramètre sur le réseau client. & nbsp; & nbsp;

Événement Deep-Dive

La recherche a révélé un client avec son ensemble de candidatures MFA sur Rectendopen = 1, qui est le paramètre qui permet à un acteur malveillant de contourner l'authentification lorsqu'il est exploité.Le & ldquo; défaillance & rdquo;Le paramètre permet une tentative incorrecte de connexion, ce qui permettrait alors un accès sans entrave à un compte avec ce paramètre sur le réseau client.

Revue pour des indicateurs supplémentaires

De là, les analystes SOC ont pivoté pour rechercher l'environnement client pour toutes les informations qui identifieraient les actifs et les comptes des clients associés et qui indiqueraient une activité malveillante extérieure.Ils ont découvert que l'utilisateur responsable était répertorié comme administrateur dans l'environnement client.

Revue pour des indicateurs supplémentaires

De là, les analystes SOC ont pivoté pour rechercher l'environnement client pour toutes les informations qui identifieraient les actifs et les comptes des clients associés et qui indiqueraient une activité malveillante extérieure.Ils ont découvert que l'utilisateur responsable était répertorié comme administrateur dans l'environnement client.

Réponse

Construire l'enquête

Les analystes ont ouvert une enquête pour traiter la mauvaise configuration de l'application mobile MFA ainsi que pour confirmer si l'activité associée à l'utilisateur identifié a été autorisée.L'enquête comprenait une explication de la vulnérabilité ainsi qu'un résumé de l'activité de l'utilisateur impliqué sur les actifs identifiés au cours des 30 derniers jours.

Réponse

Construire l'enquête

Les analystes ont ouvert une enquête pour traiter la mauvaise configuration de l'application mobile MFA ainsi que pour confirmer si l'activité associée à l'utilisateur identifié a été autorisée.L'enquête comprenait une explication de la vulnérabilité ainsi qu'un résumé de l'activité de l'utilisateur impliqué sur les actifs identifiés au cours des 30 derniers jours.

Interaction client

Les analystes ont créé une enquête à faible sévérité, ce qui, dans ce cas, signifiait qu'ils n'étaient pas tenus de contacter le client.(Nos clients MDR déterminent quand et comment le SOC communique avec eux.)

Cependant, pour s'assurer que le problème a été résolu en temps opportun, les analystes ont également informé le groupe Hu

Interaction client

Les analystes ont créé une enquête à faible sévérité, ce qui, dans ce cas, signifiait qu'ils n'étaient pas tenus de contacter le client.(Nos clients MDR déterminent quand et comment le SOC communique avec eux.)

Cependant, pour s'assurer que le problème a été résolu en temps opportun, les analystes ont également informé le groupe Hu |

Tool Vulnerability Threat | ★★★ | ||

| 2023-11-16 10:03:48 | SAP novembre 2023 Journée du patch de sécurité: Business critique Une vulnérabilité a été corrigée (CVE-2023-31403) SAP November 2023 Security Patch Day: Critical Business One Vulnerability Has Been Fixed (CVE-2023-31403) (lien direct) |

SAP, une société de logiciels d'entreprise proéminente, a dévoilé trois nouvelles vulnérabilités en novembre 2023 ...

SAP, a prominent enterprise software company, has unveiled three new vulnerabilities in its November 2023... |

Vulnerability | ★★ | ||

| 2023-11-15 23:32:48 | Comment Hibob protège les données des clients à partir de violations How HiBob Safeguards Customer Data from Breaches (lien direct) |

Data breaches have become far too commonplace these days. Over 5 billion personal records were compromised in cyber attacks this year alone. For HR platforms like HiBob that handle extremely sensitive information like salaries and reviews, tough security isn’t just advised – it’s absolutely essential. As such, guarding personal details should be priority number one. But here’s the good news – HiBob gets how critical security is. They’ve made it the cornerstone of their platform, using a layered defense strategy – encryption, access controls, audits, the works – to protect customer data. While no system is completely fool-proof, HiBob takes a myriad of proactive precautions to lock things down tight. With their built-in protections, strict standards, limited access, and constant upgrades, they’re ahead of the game when it comes to breach prevention. So, even though cyber attacks remain a lingering threat, customers can rest assured knowing that HiBob data leak prevention strategies take enterprise-level measures to keep sensitive employee info secure. Their defense strategy aims to keep personal data out of the wrong hands. Built-in Security Architecture Protects Customer Data For HiBob, security isn’t some last-minute addition – it’s baked right into the core design of their platform’s architecture. Rather than slapping on security as an afterthought, HiBob engineers it into the platform’s DNA from the get-go. For starters, HiBob uses powerful encryption to scramble customer data like a secret recipe, keeping prying eyes from reading it. This locks down info even if improperly accessed. HiBob also institutes strict “eyes only” access rules, with employees only able to view the specific data they need to do their jobs. This minimizes exposure on a need-to-know basis. Activity monitoring provides another safeguard, tracking access to data like a security camera. Suspicious activity triggers alerts, allowing HiBob to rapidly detect and respond to threats. With this robust baked-in security as the base, HiBob can design a platform balancing usability and data protection. After all, security shouldn\'t come at the cost of user experience. Compliance with Rigorous Security Standards HiBob has earned some major badges of honor – ISO 27001 and ISO 27018 certifications. These are like gold stars for info security controls and cloud privacy best practices. Scoring these rigorous certs proves HiBob’s security program passes with flying colors. On top of that, HiBob has aced some intense independent audits – SOC 1 and SOC 2. These audits are like tough exams focused on security, availability, privacy, and discretion. Passing verifies HiBob has the needed controls in place to handle sensitive customer data properly. By meeting these elite security standards set by organizations like ISO and AICPA, HiBob shows they’re serious about data protection. These stamps of approval from renowned institutions give customers confidence that HiBob’s platform makes the grade when it comes to industry-accepted security practices. This reduces risk for any organization using their HR platform. Vetting Third-Party Integrations to Close Security Gaps With any HR platform, third-party integrations are necessary to connect the different tech puzzle pieces. But every integration also creates a potential security weak spot if not vetted properly. HiBob gets how risky this can be. That’s why they take integrating very seriously – no puzzle piece gets add | Vulnerability Threat Cloud | ★★★ | ||

| 2023-11-15 19:19:05 | GCP-2023-044 (lien direct) | Publié: 2023-11-15 Description AMD-SN-3002:" AMD Server Vulnérabilités & # 8211; Novembre 2023 ".

modéré

cve.-2022-23820

cve-2021-46774

cve-2023-20533

cve-2023-20519

cve-2023-20592

cve-2023-20566

cve-2022-23830

cve-2023-20526

cve-2021-26345

Published: 2023-11-15Description Description Severity Notes On November 14, AMD disclosed multiple vulnerabilities that impact various AMD server CPUs. Specifically, the vulnerabilities impact EPYC Server CPUs leveraging Zen core generation 2 "Rome," gen 3 "Milan," and gen 4 "Genoa." Google has applied fixes to affected assets, including Google Cloud, to ensure customers are protected. At this time, no evidence of exploitation has been found or reported to Google. What should I do? No customer action is required. Fixes have already been applied to the Google server fleet for Google Cloud, including Google Compute Engine. What vulnerabilities are being addressed? The patch mitigated the following vulnerabilities: CVE-2022-23820 CVE-2021-46774 CVE-2023-20533 CVE |

Vulnerability Cloud | |||

| 2023-11-15 19:19:00 | Nouvel exploit POC pour Apache ActiveMQ Flaw pourrait laisser les attaquants voler sous le radar New PoC Exploit for Apache ActiveMQ Flaw Could Let Attackers Fly Under the Radar (lien direct) |

Les chercheurs en cybersécurité ont démontré une nouvelle technique qui exploite un défaut de sécurité critique dans Apache ActiveMQ pour réaliser une exécution arbitraire de code en mémoire.

Suivi en CVE-2023-46604 (score CVSS: 10.0), la vulnérabilité est un bogue d'exécution de code distant qui pourrait permettre à un acteur de menace d'exécuter des commandes de shell arbitraires.

Il a été corrigé par Apache dans les versions ActiveMQ 5.15.16, 5.16.7, 5.17.6,

Cybersecurity researchers have demonstrated a new technique that exploits a critical security flaw in Apache ActiveMQ to achieve arbitrary code execution in memory. Tracked as CVE-2023-46604 (CVSS score: 10.0), the vulnerability is a remote code execution bug that could permit a threat actor to run arbitrary shell commands. It was patched by Apache in ActiveMQ versions 5.15.16, 5.16.7, 5.17.6, |

Vulnerability Threat | ★★★ | ||

| 2023-11-15 17:51:52 | Nouvelle vulnérabilité SSH New SSH Vulnerability (lien direct) |

c'est intéressant :

Pour la première fois, les chercheurs ont démontré qu'une grande partie des clés cryptographiques utilisées pour protéger les données dans le trafic SSH d'ordinateur à serveur est vulnérable au compromis complet lorsque des erreurs de calcul naturelles se produisent pendant l'établissement de la connexion..

[& # 8230;]

La vulnérabilité se produit lorsqu'il y a des erreurs pendant la génération de signature qui se déroule lorsqu'un client et un serveur établissent une connexion.Il affecte uniquement les clés en utilisant l'algorithme cryptographique RSA, que les chercheurs ont trouvé dans environ un tiers des signatures SSH qu'ils ont examinées.Cela se traduit par environ 1 milliard de signatures sur les 3,2 milliards de signatures examinées.Sur environ 1 milliard de signatures RSA, environ un sur un million a exposé la clé privée de l'hôte ...

This is interesting: For the first time, researchers have demonstrated that a large portion of cryptographic keys used to protect data in computer-to-server SSH traffic are vulnerable to complete compromise when naturally occurring computational errors occur while the connection is being established. […] The vulnerability occurs when there are errors during the signature generation that takes place when a client and server are establishing a connection. It affects only keys using the RSA cryptographic algorithm, which the researchers found in roughly a third of the SSH signatures they examined. That translates to roughly 1 billion signatures out of the 3.2 billion signatures examined. Of the roughly 1 billion RSA signatures, about one in a million exposed the private key of the host... |

Vulnerability | ★★★ | ||

| 2023-11-15 17:27:21 | Novembre 2023 Patch mardi: 58 vulnérabilités, dont trois jours zéro exploités activement November 2023 Patch Tuesday: 58 Vulnerabilities Including Three Actively Exploited Zero-Days (lien direct) |

Microsoft a publié des mises à jour de sécurité pour 58 vulnérabilités, dont cinq jours zéro, dont trois sont activement exploités.L'un des jours zéro (CVE-2023-36025) est une vulnérabilité de contournement de fonction de sécurité Windows SmartScreen, la seconde (CVE-2023-36033) est une vulnérabilité d'escalade de privilège dans la bibliothèque Windows DWM Core, et la troisième (CVE-2023 CVE-2023 dans la Windows DWM, et la troisième (CVE-2023-36036) est une autre vulnérabilité d'escalade des privilèges affectant [& # 8230;]

Microsoft has released security updates for 58 vulnerabilities, including five zero-days, three of which are being actively exploited. One of the zero-days (CVE-2023-36025) is a Windows SmartScreen Security Feature Bypass Vulnerability, the second (CVE-2023-36033) is a privilege escalation vulnerability in the Windows DWM Core Library, and the third (CVE-2023-36036) is another privilege escalation vulnerability affecting […] |

Vulnerability | ★★ | ||

| 2023-11-15 15:30:00 | Intel Patches Vulnérabilité de haute sévérité affectant les unités de traitement centrales Intel patches high-severity vulnerability affecting central processing units (lien direct) |

Le fabricant américain de puces Intel a corrigé unUne vulnérabilité de haute sévérité affectant les unités de traitement centrales (CPU) dans ses produits de bureau, mobile et serveur.L'exploitation réussie du bogue pourrait permettre aux pirates d'obtenir un accès de niveau supérieur au système, d'obtenir des informations sensibles et même de faire planter la machine.La vulnérabilité, suivi comme CVE-2023-23583 et nommé par code

Le fabricant américain de puces Intel a corrigé unUne vulnérabilité de haute sévérité affectant les unités de traitement centrales (CPU) dans ses produits de bureau, mobile et serveur.L'exploitation réussie du bogue pourrait permettre aux pirates d'obtenir un accès de niveau supérieur au système, d'obtenir des informations sensibles et même de faire planter la machine.La vulnérabilité, suivi comme CVE-2023-23583 et nommé par code

The U.S. chip manufacturer Intel has patched a high-severity vulnerability affecting central processing units (CPUs) in its desktop, mobile and server products. The successful exploitation of the bug could allow hackers to gain higher-level access to the system, obtain sensitive information and even cause the machine to crash. The vulnerability, tracked as CVE-2023-23583 and codenamed

The U.S. chip manufacturer Intel has patched a high-severity vulnerability affecting central processing units (CPUs) in its desktop, mobile and server products. The successful exploitation of the bug could allow hackers to gain higher-level access to the system, obtain sensitive information and even cause the machine to crash. The vulnerability, tracked as CVE-2023-23583 and codenamed |

Vulnerability Vulnerability | ★★★ | ||

| 2023-11-15 14:00:00 | Pentesting vs Pentest en tant que service: quel est le meilleur? Pentesting vs. Pentesting as a Service: Which is better? (lien direct) |

> Dans le paysage de la cybersécurité en évolution rapidement en évolution rapide, les organisations recherchent constamment les moyens les plus efficaces de sécuriser leurs actifs numériques.Les tests de pénétration (pentisting) sont devenus une solution principale pour identifier les vulnérabilités potentielles du système tout en renforçant les lacunes de sécurité qui peuvent conduire à une attaque.Dans le même temps, un nouveau participant dans l'arène de sécurité est à la pente [& # 8230;]

>In today’s quickly evolving cybersecurity landscape, organizations constantly seek the most effective ways to secure their digital assets. Penetration testing (pentesting) has emerged as a leading solution for identifying potential system vulnerabilities while closing security gaps that can lead to an attack. At the same time, a newer entrant into the security arena is Pentesting […] |

Vulnerability | ★★ | ||

| 2023-11-15 13:46:31 | Déballage CVSS 4.0 et compréhension du risque de vulnérabilité Unpacking CVSS 4.0 and understanding vulnerability risk (lien direct) |

La dernière version du système de notation de vulnérabilité commun (CVSS) propose des groupements métriques mis à jour pour vous aider à évaluer avec précision les risques.

The latest version of the Common Vulnerability Scoring System (CVSS) features updated metric groupings to help you accurately assess risk. |

Vulnerability | ★★★ | ||

| 2023-11-15 13:22:00 | Reptar: la nouvelle vulnérabilité Intel CPU a un impact sur les environnements virtualisés multi-locataires Reptar: New Intel CPU Vulnerability Impacts Multi-Tenant Virtualized Environments (lien direct) |

Intel a publié des correctifs pour clôturer un reptar de code de défaut à haute sévérité qui a un impact sur ses processeurs de bureau, mobile et serveur.

Suivi en CVE-2023-23583 (score CVSS: 8.8), le problème a le potentiel de "permettre l'escalade des privilèges et / ou de la divulgation d'informations et / ou du déni de service via l'accès local".

Une exploitation réussie de la vulnérabilité pourrait également permettre une contournement des CPU \\

Intel has released fixes to close out a high-severity flaw codenamed Reptar that impacts its desktop, mobile, and server CPUs. Tracked as CVE-2023-23583 (CVSS score: 8.8), the issue has the potential to "allow escalation of privilege and/or information disclosure and/or denial of service via local access." Successful exploitation of the vulnerability could also permit a bypass of the CPU\'s |

Vulnerability | ★★★ | ||

| 2023-11-15 11:30:00 | Critique CVE-2023-34060 Vulnérabilité dans VMware Cloud Director Appliance: CISA conseille des correctifs immédiats Critical CVE-2023-34060 Vulnerability in VMware Cloud Director Appliance: CISA Advises Immediate Patching (lien direct) |

VMware a récemment publié un avis (VMSA-2023-0026) concernant une vulnérabilité de contournement d'authentification critique dans son VMware ...

VMware recently issued an advisory (VMSA-2023-0026) regarding a critical authentication bypass vulnerability in its VMware... |

Vulnerability Patching Cloud | ★★★ | ||

| 2023-11-15 11:16:00 | Alerte: Microsoft publie des mises à jour de correctifs pour 5 nouvelles vulnérabilités zéro-jours Alert: Microsoft Releases Patch Updates for 5 New Zero-Day Vulnerabilities (lien direct) |

Microsoft a publié des correctifs pour aborder 63 bogues de sécurité dans son logiciel pour le mois de novembre 2023, y compris trois vulnérabilités qui ont fait l'objet d'une exploitation active dans la nature.

Sur les 63 défauts, trois sont évalués, 56 sont notés importants et quatre sont évalués en gravité modérée.Deux d'entre eux ont été répertoriés comme connu publics au moment de la libération.

Les mises à jour sont dans

Microsoft has released fixes to address 63 security bugs in its software for the month of November 2023, including three vulnerabilities that have come under active exploitation in the wild. Of the 63 flaws, three are rated Critical, 56 are rated Important, and four are rated Moderate in severity. Two of them have been listed as publicly known at the time of the release. The updates are in |

Vulnerability | ★★ | ||

| 2023-11-15 11:00:00 | Dans quelle mesure votre entreprise est-elle préparée pour une attaque en chaîne d'approvisionnement? How prepared is your company for a supply chain attack? (lien direct) |

The content of this post is solely the responsibility of the author. AT&T does not adopt or endorse any of the views, positions, or information provided by the author in this article. In a supply chain attack, hackers aim to breach a target\'s defenses by exploiting vulnerabilities in third-party companies. These attacks typically follow one of two paths. The first involves targeting a service provider or contractor, often a smaller entity with less robust security. The second path targets software developers, embedding malicious code into their products. This code, masquerading as a legitimate update, may later infiltrate the IT systems of customers. This article delves into specific instances of supply chain attacks, explores the inherent risks, examines common strategies employed by attackers, as well as effective defense mechanisms, and offers supply chain risk management tips. Understanding the scope and danger of supply chain cyberattacks In their assaults on supply chains, attackers are driven by various objectives, which can range from espionage and extortion to other malicious intents. These attacks are merely one of many strategies hackers use to infiltrate a victim\'s infrastructure. What makes supply chain attacks particularly dangerous is their unpredictability and extensive reach. Companies can find themselves compromised by mere misfortune. A case in point is the 2020 incident involving SolarWinds, a network management software firm. The company fell victim to a hack that resulted in extensive breaches across various government agencies and private corporations. Over 18,000 SolarWinds customers unknowingly installed malicious updates, which led to an undetected, widespread malware infiltration. Why do companies fall victim to supply chain attacks? Several factors contribute to the susceptibility of companies to supply chain attacks: Inadequate security measures A staggering 84% of businesses have high-risk vulnerabilities within their networks. For companies involved in software production and distribution, a supply chain attack represents a significant breach of security protocols. Reliance on unsafe components Many firms utilize components from third-party vendors and open-source software (OSS), seeking to cut costs and expedite product development. However, this practice can backfire by introducing severe vulnerabilities into a company\'s infrastructure. OSS platforms and repositories frequently contain security loopholes. Cybersecurity professionals have identified over 10,000 GitHub repositories susceptible to RepoJacking, a form of supply chain attack exploiting dependency hijacking. Furthermore, the layered nature of OSS, often integrating third-party components, creates a chain of transitive dependencies and potential security threats. Overconfidence in partners Not many companies conduct thorough security evaluations of their service providers, typically relying on superficial questionnaires or legal compliance checks. These measures fall short of providing an accurate picture of a partner\'s cybersecurity maturity. In most cases, real audits are an afterthought triggered by a security incident that has already taken place. Additional risk factors precipit | Malware Hack Tool Vulnerability Threat | ★★ |

To see everything:

Our RSS (filtrered)