What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-07-17 16:03:00 | Le groupe Fin7 annonce l'outil de bypass de sécurité sur les forums Web Dark FIN7 Group Advertises Security-Bypassing Tool on Dark Web Forums (lien direct) |

L'acteur de menace financièrement motivé connu sous le nom de FIN7 a été observé en utilisant plusieurs pseudonymes sur plusieurs forums souterrains pour annoncer probablement un outil connu pour être utilisé par des groupes de ransomwares comme Black Basta.

"Avneutralizer (alias Aukill), un outil hautement spécialisé développé par FIN7 pour altérer les solutions de sécurité, a été commercialisé dans le criminaire souterrain et utilisé par plusieurs

The financially motivated threat actor known as FIN7 has been observed using multiple pseudonyms across several underground forums to likely advertise a tool known to be used by ransomware groups like Black Basta. "AvNeutralizer (aka AuKill), a highly specialized tool developed by FIN7 to tamper with security solutions, has been marketed in the criminal underground and used by multiple |

Ransomware Tool Threat | |||

| 2024-07-17 15:30:00 | Tactiques sophistiquées de Qilin Ransomware \\ dévoilées par des experts Qilin Ransomware\\'s Sophisticated Tactics Unveiled By Experts (lien direct) |

L'attaque de Qilin \\ contre Synnovis a gravement eu un impact sur les hôpitaux clés du NHS à Londres plus tôt ce mois-ci

Qilin\'s attack on Synnovis severely impacted key NHS hospitals in London earlier this month |

Ransomware | ★★ | ||

| 2024-07-17 14:00:00 | Comprendre Nullbulge, le nouveau groupe de combat \\ 'hacktiviste \\' Understanding NullBulge, the New AI-Fighting \\'Hacktivist\\' Group (lien direct) |

L'acteur de menace qui a affirmé que le récent Disney Hack ciblait auparavant des jeux et applications centrés sur l'IA avec des logiciels malveillants et des ransomwares de marchandises

The threat actor who claimed the recent Disney hack previously targeted AI-centric games and applications with commodity malware and ransomware |

Ransomware Malware Hack Threat | ★★ | ||

| 2024-07-17 13:05:00 | Le cyber-bill britannique taquine les rapports de ransomware obligatoires UK Cyber Bill teases mandatory ransomware reporting (lien direct) |

Pas de details / No more details | Ransomware | |||

| 2024-07-17 13:04:00 | Royaume-Uni pour introduire une version édulcorée des rapports obligatoires pour les attaques de ransomwares UK to introduce watered-down version of mandatory reporting for ransomware attacks (lien direct) |

Pas de details / No more details | Ransomware | ★★ | ||

| 2024-07-17 12:06:00 | Hackney Council a réprimandé plus de 2020 Ransomware Attack Hackney Council reprimanded over 2020 ransomware attack (lien direct) |

Pas de details / No more details | Ransomware | |||

| 2024-07-17 11:50:54 | Hackney Council à Londres a réprimandé pour ne pas avoir empêché l'attaque des ransomwares Hackney Council in London reprimanded for failing to prevent ransomware attack (lien direct) |

Pas de details / No more details | Ransomware | |||

| 2024-07-17 11:45:06 | Le London Council accuse le chien de garde de \\ 'exagérer \\' danger de 2020 Raid sur les résidents \\ 'Données London council accuses watchdog of \\'exaggerating\\' danger of 2020 raid on residents\\' data (lien direct) |

Vous avez échappé à une grosse graisse!Prenez la victoire et courez, gagnez-vous? Le district du centre-ville de London \\ de Hackney a déclaré que le chien de garde de la protection des données du Royaume-Uni a mal compris et "exagéré" des détails entourant un ransomwareAttaque de ses systèmes en 2020.…

You escaped a big fat fine! Take the win and run, won\'t you? London\'s inner city district of Hackney says the UK\'s data protection watchdog has misunderstood and "exaggerated" details surrounding a ransomware attack on its systems in 2020.… |

Ransomware | |||

| 2024-07-17 11:42:44 | L'attaque de ransomware perturbe les installations de fabrication de meubles Bassett Ransomware Attack Disrupts Bassett Furniture Manufacturing Facilities (lien direct) |

> Le fabricant de meubles Bassett Furniture a récemment été ciblé dans une attaque de ransomware qui a entraîné une fermeture des installations de fabrication.

>Furniture manufacturer Bassett Furniture was recently targeted in a ransomware attack that resulted in a shutdown of manufacturing facilities. |

Ransomware | |||

| 2024-07-17 11:20:00 | L'araignée dispersée adopte RansomHub et Ransomware Qilin pour les cyberattaques Scattered Spider Adopts RansomHub and Qilin Ransomware for Cyber Attacks (lien direct) |

Le tristement célèbre groupe de cybercrimes connu sous le nom d'araignée dispersée a incorporé des souches de ransomware telles que RansomHub et Qilin dans son arsenal, a révélé Microsoft.

Sporsed Spider est la désignation donnée à un acteur de menace qui est connu pour ses schémas d'ingénierie sociale sophistiqués pour violer les cibles et établir la persistance pour l'exploitation de suivi et le vol de données.Il a également une histoire de

The infamous cybercrime group known as Scattered Spider has incorporated ransomware strains such as RansomHub and Qilin into its arsenal, Microsoft has revealed. Scattered Spider is the designation given to a threat actor that\'s known for its sophisticated social engineering schemes to breach targets and establish persistence for follow-on exploitation and data theft. It also has a history of |

Ransomware Threat | ★★ | ||

| 2024-07-17 10:37:39 | Le géant du yacht Marinemax, les violations des données sur 123 000 personnes Yacht giant MarineMax data breach impacts over 123,000 people (lien direct) |

Marinemax, qui se décrit comme le plus grand détaillant de bateaux de loisirs et de yachts du monde, a notifié plus de 123 000 clients dont les informations personnelles ont été volées dans une violation de sécurité de mars revendiquée par le gang de ransomware Rhysida.[...]

MarineMax, self-described as the world\'s largest recreational boat and yacht retailer, is notifying over 123,000 customers whose personal information was stolen in a March security breach claimed by the Rhysida ransomware gang. [...] |

Ransomware Data Breach | ★★ | ||

| 2024-07-17 10:06:37 | Ransomware du hardbit - ce que vous devez savoir HardBit Ransomware - What You Need to Know (lien direct) |

Ce qui s'est passé?Une nouvelle souche du ransomware du point dur est apparue dans la nature.Il contient un mécanisme de protection dans le but d'empêcher l'analyse des chercheurs en sécurité.Bit dur?Je pense que j'ai entendu parler de cela auparavant.Très probablement.Hardbit est apparu pour la première fois à la fin de 2022 et s'est rapidement fait un nom alors qu'il tentait d'extorquer les paiements de rançon de sociétés dont les données qu'elles avaient cryptées.Cela ne semble pas inhabituel.Qu'est-ce qui a rendu Hardbit différent ?, Et exiger que vous ayez raison.À bien des égards, Hardbit est comme d'autres ransomwares.Il s'agit d'une opération Ransomware-as-a-Service (RAAS) mise à disposition -...

What\'s happened? A new strain of the HardBit ransomware has emerged in the wild. It contains a protection mechanism in an attempt to prevent analysis from security researchers. HardBit? I think I\'ve heard of that before. Quite possibly. HardBit first emerged in late 2022, and quickly made a name for itself as it attempted to extort ransom payments from corporations whose data it had encrypted. That doesn\'t sound unusual. What made HardBit different?, and demand that You\'re right. In many ways, HardBit is like other ransomware. It is a ransomware-as-a-service (RaaS) operation made available -... |

Ransomware | ★★ | ||

| 2024-07-17 10:00:00 | Sécurité Run-Run: \\ 'Aukill \\' arrête les processus EDR de Windows Reliant Security End-Run: \\'AuKill\\' Shuts Down Windows-Reliant EDR Processes (lien direct) |

L'acteur de la menace russe FIN17 a changé de vitesse plusieurs fois ces dernières années, se concentrant maintenant sur l'aide aux groupes de ransomwares encore plus secrètement efficaces.

Russian threat actor FIN17 has shifted gears multiple times in recent years, focusing now on helping ransomware groups be even more covertly effective. |

Ransomware Threat | ★★★ | ||

| 2024-07-17 07:45:32 | Rite Aid dit que le piratage a un impact sur 2,2 millions de personnes alors que le gang de ransomware menace de divulguer des données Rite Aid Says Hack Impacts 2.2M People as Ransomware Gang Threatens to Leak Data (lien direct) |

> La chaîne de pharmacie Rite Aid indique que 2,2 millions de personnes sont touchées par une violation de données récente pour laquelle le groupe RansomHub a pris le crédit.

>Pharmacy chain Rite Aid says 2.2 million people are impacted by a recent data breach for which the RansomHub group has taken credit. |

Ransomware Data Breach Hack | ★★★ | ||

| 2024-07-17 00:08:20 | Le géant des meubles ferme les installations de fabrication après une attaque de ransomware Furniture giant shuts down manufacturing facilities after ransomware attack (lien direct) |

Pas de details / No more details | Ransomware | ★★ | ||

| 2024-07-16 19:32:40 | NullBulge | Threat Actor Masquerades as Hacktivist Group Rebelling Against AI (lien direct) | ## Instantané Sentinellabs a publié un rapport sur Nullbulge, un nouveau groupe cybercriminal ciblant l'IA et les entités axées sur le jeu, chargés de publier des données au prétendument volées aux communications internes de Disney \\. ## Description Le groupe prétend avoir une motivation pro-art et anti-AI, mais Sentinelabs évalue que les activités de Nullbulge \\ suggèrent une motivation plus financière. Nullbulge exploite la chaîne d'approvisionnement des logiciels en intégrant du code malveillant dans des référentiels accessibles au public sur Github, Hugging Face et Reddit, attirant les victimes d'importer des bibliothèques nocives ou des packs de mod utilisés par les logiciels de jeu et de modélisation.Le groupe publie leurs hacks via son propre site de blog et sporadiquement sur les fils 4chan. Un certain nombre de campagnes à null ont été observées par Sentinelabs.En mai et juin 2024, le groupe a utilisé le github et le visage étreint pour cibler les outils et les plates-formes d'IA en compromettant des extensions et des logiciels légitimes comme Comfyui \ _Llmvision et Beamng et créant de faux outils malveillants comme le "générateur de caractères idiot".Certaines de ces campagnes exfiltraient les données via Discord WebHook et d'autres ont déployé des logiciels malveillants supplémentaires comme [Async Access à distance Trojan (RAT)] (https://security.microsoft.com/intel-profiles/e9216610Feb409dfb620b2815ff et xworm.Nullbulge a également utilisé le rat asynchronisé et le tempête pour mener des activités de ransomware de suivi à l'aide de charges utiles de verrouillage personnalisées construites à l'aide de Lockbit 3.0. À ce jour, l'activité la plus connue de Nullbulge \\ est la libération d'environ 1,2 téraoctets d'informations provenant des communications de relâche internes de Disney.Selon le groupe, les informations d'identification du compte d'entreprise compromises ont servi de vecteur d'accès initial pour cette attaque.[Selon MSN] (https://www.msn.com/en-nz/news/other/hackers-hit-disney-leaking-unreled-projects-and-intern-messages/ar-bb1q2bsi), propriété de code informatique de propriété, Les informations sur les projets inédits et les évaluations des candidats à l'emploi font partie du contenu divulgué. ## Détections / requêtes de chasse ### Microsoft Defender Antivirus Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: - [Trojan: Win32 / Lokibot] (https: //www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-description?name=trojan:win32/lokibot!msr) - [* Trojan: Bat / Starter *] (https: //www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-description?name=trojan:bat/starter!msr) - [* ransom: win32 / lockbit *] (https://www.microsoft.com/en-us/wdsi/therets/malware-encycopedia-dercription?name=ransom:win32/lockbit.ha!mtb) - [* Trojan: Win32 / Leonem *] (https://www.microsoft.com/en-us/wdsi/therets/malware-encycopedia-dercription?name=trojan:win32/leonem) ## Recommandations Appliquez ces atténuations pour réduire l'impact de cette menace. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-lock-at-first-sighT-Microsoft-Defender-Antivirus? OCID = Magicti% 3cem% 3eta% 3C / EM% 3ELEARNDOC) dans Microsoft Defender AntivIrus ou l'équivalent pour que votre produit antivirus couvre les outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une énorme majorité de variantes nouvelles et inconnues. - Allumez [Protection Tamper] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection?ocid=Magicti%3CEM%3ETA% 3C / EM% 3ELEARNDOC) Caractéristiques pour empêcher les attaquants d'empêcher les services de sécurité. - Exécuter [EDR en mode bloc] (https: //learn.microsoft.com/microsoft-365/se | Ransomware Malware Tool Threat | ★★★★ | ||

| 2024-07-16 15:58:34 | Ransomware de Shadowroot attire les victimes turques via des attaques de phishing Shadowroot Ransomware Lures Turkish Victims via Phishing Attacks (lien direct) |

Le ransomware est rudimentaire avec les fonctionnalités de base, ayant probablement été créée par un développeur inexpérimenté - mais il est efficace pour verrouiller les fichiers et aspirer la capacité de mémoire.

The ransomware is rudimentary with basic functionalities, likely having been created by an inexperienced developer - but it\'s effective at locking up files and sucking up memory capacity. |

Ransomware | ★★★ | ||

| 2024-07-16 15:25:11 | De fausses équipes Microsoft pour Mac délivre un voleur atomique Fake Microsoft Teams for Mac delivers Atomic Stealer (lien direct) |

## Instantané Une nouvelle campagne de malvertising cible les utilisateurs de Mac avec une publicité frauduleuse pour les équipes de Microsoft.La campagne a utilisé des techniques de filtrage avancées pour échapper à la détection et à rediriger les victimes vers une page de leurre pour télécharger une application malveillante. ## Description L'annonce malveillante, malgré l'affichage de l'URL Microsoft.com, n'était pas liée à Microsoft et n'a probablement pas été payée par un compte Google compromis.Les victimes atterrissent sur une page de leurre montrant un bouton pour télécharger des équipes.Une demande est faite à un domaine différent où une charge utile unique est générée pour chaque visiteur.Une fois le fichier téléchargé monté, les utilisateurs sont invités à l'ouvrir en un clic droit pour contourner le mécanisme de protection intégré d'Apple \\ pour les installateurs non signés.Suivant le vol de données est l'étape d'exfiltration des données, uniquement visible via un outil de collecte de paquets réseau.Une seule demande de publication est effectuée sur un serveur Web distant avec les données en cours de codé. MalwareBytes détecte cette menace en tant que OSX.atomster.Sur la base du suivi des logiciels malveillants, les équipes de Microsoft sont de retour en tant qu'acteurs de menaces de mots clés populaires qui soumissionnent, et c'est la première fois qu'ils le viennent utilisés par le voleur atomique. ## Analyse Microsoft Les menaces contre les macOS ont fait la une des journaux au cours des derniers mois alors que les acteurs de la menace continuent d'évoluer les techniques d'attaque et de s'adapter et d'élargir de plus en plus leur ciblage de cyber pour inclure les utilisateurs de Mac. Microsoft a suivi les tendances des rapports récents des logiciels malveillants MacOS dans la communauté de la sécurité, pour inclure des publicités malveillantes et une distribution de logiciels.La fréquence des incidents de malvertisation a fortement augmenté à mesure que les acteurs de la menace utilisent des techniques plus avancées.De plus, les voleurs d'informations comme le voleur MacOS atomique (AMOS) sont tendance dans les menaces de malvertisation pour le macOS. [En savoir plus sur les tendances récentes des OSINT dans les menaces pour MacOS ici.] (Https://security.microsoft.com/intel-explorer/articles/3d13591e) ## Recommandations Appliquez ces atténuations pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - Encouragez les utilisateurs à utiliser Microsoft Edge et d'autres navigateurs Web qui prennent en charge SmartScreen, qui identifie et bloque des sites Web malveillants, y compris des sites de phishing, des sites d'arnaque et des sites qui contiennent des exploits et hôte des logiciels malveillants..microsoft.com / en-us / Microsoft-365 / Security / Defender-Endpoint / Activer-Network-Protection? OCID = Magicti% 3CEM% 3ETA% 3C / EM% 3ELEARNDOC) pour bloquer les connexions vers des domaines malveillants et des adresses IP. - Construire la résilience organisationnelle contre les menaces par e-mail en éduquant les utilisateurs sur l'identification des attaques d'ingénierie sociale et la prévention de l'infection des logiciels malveillants.Utilisez [Formation de simulation d'attaque] (https://learn.microsoft.com/microsoft-365/security/office-365-security/attack-simulation-training-get-started?ocid=Magicti%3CEM%3ETA%3C/EM% 3ElearnDoc) dans Microsoft Defender pour Office 365 pour exécuter des scénarios d'attaque, accroître la sensibilisation des utilisateurs et permettre aux employés de reconnaître et de signaler ces attaques. - Pratiquez le principe du moindre privile et maintenez l'hygiène des références.Évitez l'utilisation des comptes de service au niveau de l'administration à l'échelle du domaine.La restriction des privilèges administratifs locaux peut aider à limiter l'instal | Ransomware Spam Malware Tool Threat | ★★★ | ||

| 2024-07-16 14:11:34 | Les recherches sur les points de contrôle rapporte une augmentation la plus élevée des cyberattaques mondiales observées au cours des deux dernières années & # 8211;Une augmentation de 30% des cyberattaques mondiales du T2 2024 Check Point Research Reports Highest Increase of Global Cyber Attacks seen in last two years – a 30% Increase in Q2 2024 Global Cyber Attacks (lien direct) |

> Check Point Research (RCR) publie de nouvelles données sur les tendances des cyberattaques du T2 2024.Les données sont segmentées par volume mondial, industrie et géographie.Ces nombres de cyberattaques ont été motivés par diverses raisons, allant de l'augmentation continue de la transformation numérique et de la sophistication croissante des cybercriminels en utilisant des techniques avancées comme l'IA et l'apprentissage automatique.La motivation économique pour les revenus provenant d'attaques telles que les ransomwares et le phishing ainsi que les attaques alimentées par des tensions géopolitiques et des vulnérabilités de la chaîne d'approvisionnement continuent d'avoir un impact fortement sur cette augmentation des chiffres.Cette augmentation des cyberattaques mondiales découle également de l'intérêt des pirates pour l'éducation et [& # 8230;]

>Check Point Research (CPR) releases new data on Q2 2024 cyber attack trends. The data is segmented by global volume, industry and geography. These cyber attack numbers were driven by a variety of reasons, ranging from the continued increase in digital transformation and the growing sophistication of cybercriminals using advanced techniques like AI and machine learning. Economic motivation for income from attacks like ransomware and phishing as well as attacks fueled by geopolitical tensions and supply chain vulnerabilities continues to heavily impact this rise in the numbers. This increase in global cyberattacks also stems from hacker interest in Education and […] |

Ransomware Vulnerability Studies | ★★★ | ||

| 2024-07-16 11:50:59 | Autonation indique que l'attaque des ransomwares mondiaux CDK a eu un impact sur les gains AutoNation Says CDK Global Ransomware Attack Impacted Earnings (lien direct) |

> L'autonation de concessionnaires automobiles a informé la SEC que l'attaque du Ransomware Global CDK a eu un impact sur ses résultats trimestriels.

>Car dealership AutoNation has informed the SEC that the CDK Global ransomware attack impacted its quarterly earnings. |

Ransomware | ★★★ | ||

| 2024-07-16 00:48:31 | Akira Ransomware attaquant l'industrie du transport aérien avec des outils légitimes Akira Ransomware Attacking Airline Industry With Legitimate Tools (lien direct) |

#### Géolocations ciblées - L'Amérique centrale et les Caraïbes - Amérique du Sud #### Industries ciblées - Systèmes de transport ## Instantané Les chercheurs en cybersécurité de Blackberry ont identifié une attaque ciblée sur une compagnie aérienne latino-américaine par le groupe Akira Ransomware.The attackers used SSH for initial access and employed legitimate tools and LOLBAS ([Living Off the Land Binaries](https://security.microsoft.com/threatanalytics3/96666263-eb70-4b24-b2e7-c8b39822101f/analystreport) and Scripts) toMaintenez la persistance et les données exfiltrates avant de déployer le ransomware. ## Description L'attaque a commencé par exploiter un serveur de sauvegarde Veeam non corrigé via [CVE-2023-27532] (https://security.microsoft.com/intel-explorer/cves/cve-2023-27532/).Après avoir acquis une entrée via SSH et créé un utilisateur d'administration, les attaquants ont réalisé une reconnaissance à l'aide du scanner IP avancé et des données exfiltrées via WinSCP.La protection antivirus a été désactivée et le réseau a été infecté par le ransomware Akira, qui a supprimé des copies d'ombre pour entraver la récupération.Les attaquants ont utilisé des outils comme SMBEXEC d'Impacket, NetScan et AnyDesk pour la persistance, indiquant une approche sophistiquée visant à maximiser les dommages et les exigences de rançon. Cette attaque met en évidence la polyvalence des ransomwares Akira, qui ne cible pas seulement les systèmes Windows mais dispose également de variantes Linux.Le ransomware Akira, également connu sous le nom de [Storm-1567] (https://security.microsoft.com/intel-profiles/675eee77614a60e98bc69cd4177522142e7d283eaaab5d2107a2e7a53b964af36) Organisations du monde depuis sa création en mars 2023.Auparavant, les opérateurs d'Akira gagnés ont acquis un accès initial en tirant parti de CVE-2020-3259 et CVE-2023-20269 ## Analyse Microsoft Akira est une souche de ransomware observée pour la première fois par Microsoft Threat Intelligence en mars 2023. L'analyse d'Akira révèle des caractéristiques communes observées dans d'autres souches de ransomware comme l'utilisation de l'algorithme de cryptage Chacha, du PowerShell et de l'instrumentation de gestion Windows (WMI).Les opérateurs de ransomwares Akira exfiltrent également les données avant le déploiement des ransomwares pour une double extorsion et menacent d'exposer les données à leur site de fuite si la rançon n'est pas payée. [Trend Micro chercheurs identifiés] (https://security.microsoft.com/intel-explorer/articles/8dc2fa00) qu'Akira semble être basé sur le ransomware continu: il partage des routines similaires avec Conti, telles que l'obfuscation de la chaîne et l'encryption de fichiers:, et évite les mêmes extensions de fichiers que Conti évite. ## Détections / requêtes de chasse Microsoft Defender Antivirus Microsoft Defender Antivirus détecte les composants de la menace comme le malware suivant: - [Ransom: win32 / akira] (https://www.microsoft.com/en-us/wdsi/thereats/malware-encycopedia-dercription?name=ransom:win32/akira.a!ibt& ;Theratid=-2147119980) - [Ransom: win64 / akira] (https: //www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-description?name=ransom:win64/akira.pb!mtb& ;Thereatid=-2147122925) - [Ransom: Linux / AkiRA] (https://www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-description?name=ransom:linux/akira.a!mtb&Theretid=-2147116283) Microsoft Defender pour le point final Les alertes avec les titres suivants dans le centre de sécurité peuvent indiquer une activité de menace sur votre réseau: - Le groupe d'activités lié aux ransomwares Storm-0844 détecté ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - Lisez notre [Ransom | Ransomware Malware Tool Threat | |||

| 2024-07-15 20:24:53 | Sexi Ransomware REBRANDS AS \\ 'APT INC., \\' Gardez les anciennes méthodes SEXi Ransomware Rebrands as \\'APT Inc.,\\' Keeps Old Methods (lien direct) |

Le groupe de cybercriminaux exige des rançons de degrés divers, de milliers à même des millions de dollars - dans certains cas, 2 Bitcoin par client crypté.

The cybercrime group demands ransoms of varying degrees, from thousands to even millions of dollars - in some cases, 2 bitcoin per encrypted customer. |

Ransomware | |||

| 2024-07-15 18:30:38 | Autonation de la société de concessionnaires automobiles indique que les incidents de ransomware CDK réduisent les résultats trimestriels Car dealership company AutoNation says CDK ransomware incident cut into quarterly earnings (lien direct) |

Pas de details / No more details | Ransomware | |||

| 2024-07-15 11:27:07 | Weekly OSINT Highlights, 15 July 2024 (lien direct) | ## Snapshot Last week\'s OSINT reporting highlights a diverse array of cyber threats, showcasing the prominence of sophisticated malware, information stealers, and ransomware attacks. Attack vectors frequently include compromised websites, phishing emails, malicious advertisements, and exploitation of known vulnerabilities, particularly in widely-used software like Oracle WebLogic and Microsoft Exchange. Threat actors range from organized state-sponsored groups, such as China\'s APT41 (tracked by Microsoft as [Brass Typhoon](https://security.microsoft.com/intel-profiles/f0aaa62bfbaf3739bb92106688e6a00fc05eafc0d4158b0e389b4078112d37c6)) and APT40 (tracked by Microsoft as [Gingham Typhoon](https://security.microsoft.com/intel-profiles/a2fc1302354083f4e693158effdbc17987818a2433c04ba1f56f4f603268aab6)), to individual developers using platforms like GitHub to distribute malware. The targets are varied, encompassing financial institutions, cryptocurrency exchanges, government agencies, and sectors like healthcare, education, and manufacturing, with a notable focus on high-value data and critical infrastructure across multiple countries. ## Description 1. [Clickfix Infection Chain](https://security.microsoft.com/intel-explorer/articles/85fea057): McAfee Labs discovered the "Clickfix" malware delivery method that uses compromised websites and phishing emails to trick users into executing PowerShell scripts. This method is being used to deliver [Lumma](https://security.microsoft.com/intel-profiles/33933578825488511c30b0728dd3c4f8b5ca20e41c285a56f796eb39f57531ad)[Stealer](https://security.microsoft.com/intel-profiles/33933578825488511c30b0728dd3c4f8b5ca20e41c285a56f796eb39f57531ad) and [DarkGate](https://security.microsoft.com/intel-profiles/52fa311203e55e65b161aa012eba65621f91be7c43bacaaad126192697e6b648) malware across multiple countries, including the US, Canada, and China. 2. [CRYSTALRAY Expands Targeting](https://security.microsoft.com/intel-explorer/articles/ecea26df): Sysdig researchers identified the threat actor CRYSTALRAY, who has scaled operations to over 1,500 victims using SSH-Snake and various vulnerabilities for lateral movement and data exfiltration. Targets include systems vulnerable to CVE-2022-44877, CVE-2021-3129, and CVE-2019-18394. 3. [DodgeBox Loader by APT41](https://security.microsoft.com/intel-explorer/articles/3524d2ae): Zscaler ThreatLabz reported on DodgeBox, a reflective DLL loader used by the Chinese APT41 group, also known as Brass Typhoon. The loader delivers the MoonWalk backdoor and employs sophisticated techniques like call stack spoofing to avoid detection. 4. [ViperSoftX Information Stealer](https://security.microsoft.com/intel-explorer/articles/8084ff7b): Trellix researchers highlighted ViperSoftX, an information stealer spread through cracked software and malicious eBooks. The malware uses PowerShell and AutoIt for data exfiltration and evasion, targeting cryptocurrency wallets and other sensitive information. 5. [Coyote Banking Trojan](https://security.microsoft.com/intel-explorer/articles/201d7c4d): BlackBerry detailed Coyote, a .NET banking trojan targeting Brazilian financial institutions. Delivered likely via phishing, it performs various malicious functions like screen capture and keylogging, communicating with C2 servers upon detecting target domains. 6. [Kematian-Stealer on GitHub](https://security.microsoft.com/intel-explorer/articles/4e00b1b4): CYFIRMA identified Kematian-Stealer, an open-source information stealer hosted on GitHub. It targets applications like messaging apps and cryptocurrency wallets, employing in-memory execution and anti-debugging measures to evade detection. 7. [Eldorado Ransomware-as-a-Service](https://security.microsoft.com/intel-explorer/articles/3603cd85): Group-IB reported on Eldorado, a RaaS targeting various industries and countries, primarily the US. Written in Golang, it uses Chacha20 and RSA-OAEP encryption and has customizable features for targeted attacks. 8. [DoNex Ransomware Flaw](https://security.microsoft.com | Ransomware Malware Tool Vulnerability Threat Legislation Prediction Medical | APT 41 APT 40 | ||

| 2024-07-15 10:40:00 | New HardBit Ransomware 4.0 Uses Passphrase Protection to Evade Detection (lien direct) | Les chercheurs en cybersécurité ont mis en lumière une nouvelle version d'une souche de ransomware appelée hardbit qui est emballée avec de nouvelles techniques d'obscurcissement pour dissuader les efforts d'analyse.

"Contrairement aux versions précédentes, le groupe de ransomware hardbit a amélioré la version 4.0 avec la protection de la phrase passante", a déclaré les chercheurs de cyberison Kotaro Ogino et Koshi Oyama dans une analyse.

"La phrase de passe doit être fournie pendant

Cybersecurity researchers have shed light on a new version of a ransomware strain called HardBit that comes packaged with new obfuscation techniques to deter analysis efforts. "Unlike previous versions, HardBit Ransomware group enhanced the version 4.0 with passphrase protection," Cybereason researchers Kotaro Ogino and Koshi Oyama said in an analysis. "The passphrase needs to be provided during |

Ransomware | |||

| 2024-07-15 10:00:00 | Smart Hotel Technologies and the Cybersecurity Risks They Bring (lien direct) | The content of this post is solely the responsibility of the author. LevelBlue does not adopt or endorse any of the views, positions, or information provided by the author in this article. Smart technologies are being quickly adopted by the hospitality sector in order to improve guest experiences and improve operations. However, hotels are also popular targets for cybercriminals due to their extensive collection of data and increased connectivity. These linked devices have flaws that could allow for illegal access and data breaches, risking the security and privacy of visitors. This article examines the cybersecurity risks related to these technologies and provides helpful advice on how passengers may protect their data while taking advantage of these benefits. Smart Technologies and the Risks that They Bring A new wave of technology in the hotel sector promises to improve visitor experiences and operational effectiveness. Smart technologies like IoT-enabled gadgets and AI-powered services are being incorporated into modern hotels. These include mobile check-in, keyless entry for a quick, contactless experience, AI-powered chatbots and automated concierge systems for smooth guest interactions, smart in-room entertainment systems that allow guests to control various aspects of their environment via voice commands or smartphone apps, and smart thermostats for customized climate control. While these innovations significantly enhance convenience and personalization, they also introduce considerable cybersecurity risks. The interconnected nature of these devices and the vast amounts of data they handle make hotels and Airbnb rooms attractive targets for cybercriminals. Here are some of the most dangerous cybersecurity threats facing modern hospitality settings. Data Breaches Data breaches are a major concern in the hospitality industry due to the vast amounts of sensitive guest information collected and stored. High-profile incidents, such as the Marriott data breach in 2018, which affected up to 500 million guest records, underscore the severity of this threat. Compromised data often includes personal identification details, credit card information, and even passport numbers, leading to significant financial and reputational damage for the affected hotels and Airbnb hosts. IoT Vulnerabilities The globalization of IoT devices in accommodation businesses like hotels and Airbnb properties increases the attack surface for cybercriminals. Each connected device represents a potential entry point for hackers. For instance, vulnerabilities in smart thermostats or lighting systems can be exploited to gain access to the broader network, compromising other critical systems and guest data. Phishing and Social Engineering Phishing attacks and social engineering tactics are prevalent in the hospitality industry. Cybercriminals often target staff and guests with deceptive emails or messages designed to steal login credentials or other sensitive information. These attacks can lead to unauthorized access to systems and data breaches. Point of Sale (POS) Systems POS systems handle numerous financial transactions, making them attractive to hackers. Attacks on POS systems can involve malware that captures credit card information before it is encrypted. Such inci | Ransomware Data Breach Malware Vulnerability Threat Mobile | |||

| 2024-07-15 09:15:00 | Pharmacy Giant Rite Aid Hit By Ransomware (lien direct) | US pharmacy chain Rite Aid has confirmed a cybersecurity \'incident\' in June

US pharmacy chain Rite Aid has confirmed a cybersecurity \'incident\' in June |

Ransomware | |||

| 2024-07-13 10:30:00 | Les utilisateurs de logiciels espions exposés dans une violation de données majeure Spyware Users Exposed in Major Data Breach (lien direct) |

Plus: la Heritage Foundation est piratée sur Project 2025, un fournisseur de logiciels de concessionnaires automobiles semble avoir payé 25 millions de dollars à un gang de ransomware et les autorités perturbent une ferme de robots russes.

Plus: The Heritage Foundation gets hacked over Project 2025, a car dealership software provider seems to have paid $25 million to a ransomware gang, and authorities disrupt a Russian bot farm. |

Ransomware Data Breach | Heritage | ||

| 2024-07-12 23:53:31 | Le logiciel de concessionnaire automobile Slinger CDK Global aurait payé une rançon de 25 millions de dollars après Cyberattack Car dealer software slinger CDK Global said to have paid $25M ransom after cyberattack (lien direct) |

15 000 concessionnaires prennent estimé 600 millions de dollars + hit CDK Global aurait payé une rançon de 25 millions de dollars en bitcoin après que ses serveurs ont été mis hors ligne par des rançon paralysants.…

15,000 dealerships take estimated $600M+ hit CDK Global reportedly paid a $25 million ransom in Bitcoin after its servers were knocked offline by crippling ransomware.… |

Ransomware | |||

| 2024-07-12 21:43:55 | Ransomware: les niveaux d'activité restent élevés malgré les perturbations Ransomware: Activity Levels Remain High Despite Disruption (lien direct) |

## Instantané L'équipe de Hunter de menace de Symantec a identifié une légère baisse de l'activité des ransomwares au cours du premier trimestre de 2024, attribuée aux opérations d'application de la loi ciblant deux grands groupes de ransomwares.Malgré cela, les niveaux d'activité globaux continuent d'augmenter, 962 attaques réclamées au T1 2024. ## Description Lockbit a maintenu sa position en tant que menace de ransomware supérieure, suivie de Play, Phobos Affiliate 8Base et Ransomware Qilin émergent.L'analyse de Symantec \\ a révélé des disparités entre les attaques prétendues publiquement et celles étudiées, indiquant différents taux de réussite pour différentes familles de ransomwares.L'exploitation des vulnérabilités connues dans les applications accessibles au public reste le principal vecteur d'attaque, avec des campagnes récentes ciblant les serveurs Web via une vulnérabilité PHP récemment divulguée ([CVE-2024-4577] (https://security.microsoft.com/intel-profiles/CVE-2024-4577)).De plus, le retour du ransomware CLOP, exploité par le groupe Snakefly, suggère un passage aux attaques conventionnelles à double extorsion.Les groupes de ransomwares continuent de favoriser la tactique du conducteur de vulnérable (BYOVD), avec l'utilisation récente de l'outil Warp AV Killer par un affilié Lockbit pour désactiver les produits de sécurité.Malgré les perturbations, les ransomwares devraient rester une menace importante pour les entreprises dans un avenir prévisible. Microsoft Tracks Threat Actor [Sangria Tempest] (https://security.microsoft.com/intel-profiles/3e4a164ad64958b784649928499521808aea4d3565df70afc7c85eee69f74278) en tant que déménagement Ransomware. ## Détections / requêtes de chasse Microsoft Defender Antivirus Microsoft Defender Antivirus détecte les composants de menace comme le FOLlowing malware: [Exploit: PHP / CVE-2024-4577] (https://www.microsoft.com/en-us/wdsi/Therets/Malware-encycopedia-description?name=Exploit:php/CVE-2024-4577!mr&menaceid = -2147054383) [Exploit: Python / CVE-2024-4577] (https://www.microsoft.com/en-us/wdsi/atherets/malware-secdcopedia-description? name = exploit: python / cve-2024-4577! msr & menaceID = -2147054386) [Backdoor: Win32 / Clop] (https://www.microsoft.com/en-us/wdsi/atherets/malware-encycopedia-dercription?name=backdoor:win32/clop) [Trojan: Win32 / Clop] (https://www.microsoft.com/en-us/wdsi/thereats/malware-encycopedia-dercription?name=trojan:win32/clop) [Ransom: WIN32 / CLOP] (https://www.microsoft.com/en-us/wdsi/therets/malware-encyclopedia-dercription?name=ransom:win32/clop) Microsoft Defender pour le point final Les alertes suivantes pourraient également indiquer une activité de menace associée à cette menace.Ces alertes, cependant, peuvent être déclenchées par une activité de menace sans rapport et ne sont pas surveillées dans les cartes d'état fournies avec ce rapport. Exploitation de vulnérabilité PHP-CGI possible Processus MSHTA suspect lancé Un comportement suspect par une application HTML a été observé Fichier téléchargé à partir d'une source non fiable ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact des menaces ransomeware. - Allumez [protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint / configurer-block-at-premier-sight-microsoft-defender-anvivirus? ocid = magicti_ta_learndoc) dans Microsoft Defender aNtivirus ou l'équivalent pour que votre produit antivirus couvre rapidement les outils et techniques d'attaquant en évolution.Les protections d'apprentissage automatique basées sur le cloud bloquent une énorme majorité de variantes nouvelles et inconnues. - Allumez [Protection Tamper] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/prevent-changes-to-security-settings-with-tamper-protection?ocid=Magicti_TA_LearnDoc).Empêcher les attaquants d | Ransomware Malware Tool Vulnerability Threat Legislation | |||

| 2024-07-12 20:21:52 | Rite Aid confirms a \\'limited cybersecurity incident\\' after ransomware group claims attack (lien direct) | Pas de details / No more details | Ransomware | |||

| 2024-07-12 14:55:44 | Crystalray Hacker s'étend à 1 500 systèmes violés à l'aide de l'outil SSH-Snake CRYSTALRAY hacker expands to 1,500 breached systems using SSH-Snake tool (lien direct) |

## Instantané Les chercheurs de Sysdig ont identifié un nouvel acteur de menace, "Crystalray", qui a élargi leur portée de ciblage à plus de 1 500 victimes.Les chercheurs ont suivi l'acteur de menace depuis février.Initialement, l'utilisation du ver open-source SSH-Sake pour se déplacer latéralement sur les réseaux violés, Crystalray a maintenant augmenté ses opérations, utilisant un scanner de masse, exploitant plusieurs vulnérabilités et déploiement de déchets à l'aide de divers outils de sécurité OSS. ## Description Le principal outil principal de l'acteur de menace pour la propogande du réseau et l'exfiltration des données est le SSH-Sake, un ver open source qui vole les clés privées SSH sur les serveurs compromis et les utilise pour se déplacer latéralement vers d'autres serveurs tout en supprimant des charges utiles supplémentaires sur les systèmes infiltrés.Additionally, CRYSTALRAY uses modified proof-of-concept (PoC) exploits delivered to targets using the [Sliver post-exploitation toolkit](https://security.microsoft.com/intel-profiles/7b3299451d6740a9ce460a67156d8be84c0308fd6e5ccafccdb368da9f06c95c), and the Platypus web-basedGestionnaire pour gérer plusieurs séances de shell inverse.Avant de lancer les exploits, les attaquants effectuent des vérifications approfondies pour confirmer les défauts à travers les noyaux. Les vulnérabilités cibles de cristalray dans ses opérations actuelles sont: [CVE-2022-44877] (https://security.microsoft.com/intel-Explorer / cves / cve-2022-44877 /) (Arbitrary Command Exécution Flaw in Control Web Pannel), [CVE-2021-3129] (https://security.microsoft.com/intel-explorer/cves/cve-2021-3129 /) (Bogue d'exécution de code arbitraire impactant l'allumage,Laravel), et [CVE-2019-18394] (https://security.microsoft.com/intel-explorer/cves/cve-2019-18394/) (Forgeron de la demande de serveur (SSRF).Les motivations de Crystalray comprennent la collecte et la vente de références, le déploiement de cryptomineurs et le maintien de la persistance dans les environnements victimes. ## Recommandations Microsoft vous recommande de valider l'applicabilité avant de mettre en œuvre dans votre propre environnement. CVE-2022-44877 [Exécutez "Yum Update" sur votre système] (https://security.microsoft.com/intel-explorer/articles/aeca0c35) pour appliquer la mise à jour 0.9.8.1147 à votre système à l'aide du repo personnalisé ajouté par le vendeur \\ 'S script d'installation.Les OSO plus récentes peuvent utiliser "Update DNF" au lieu de la commande YUM. Microsoft recommande les atténuations suivantes pour réduire l'impact des menaces d'information sur les voleurs. - Allumez [Protection en livraison du cloud] (https://learn.microsoft.com/microsoft-365/security/defender-endpoint/configure-lock-at-first-sight-microsoft-defender-asvirus?ocid=magicti_ta_learndoc)Dans Microsoft Defender Antivirus, ou l'équivalent de votre produit antivirus, pour couvrir les outils et techniques d'attaquant en évolution rapide.Les protections d'apprentissage automatique basées sur le cloud bloquent une majorité de variantes nouvelles et inconnues. - appliquer le MFA sur tous les comptes, supprimer les utilisateurs exclus de la MFA et strictement [exiger MFA] (https://learn.microsoft.com/azure/active-directory/identity-protection/howto-identity-protection-configure-mfa-Politique? OCID = magicti_ta_learndoc) de tous les appareils, à tous les endroits, à tout moment. - Activer les méthodes d'authentification sans mot de passe (par exemple, Windows Hello, FIDO Keys ou Microsoft Authenticator) pour les comptes qui prennent en charge sans mot de passe.Pour les comptes qui nécessitent toujours des mots de passe, utilisez des applications Authenticatrices comme Microsoft Authenticator pour MFA.[Reportez-vous à cet article] (https://learn.microsoft.com/azure/active-directory/authentication/concept-authentication-methods?ocid=Magicti_ta_learndoc) pour les différentes méthodes et fonctionnalités d'authentificatio | Ransomware Tool Vulnerability Threat | |||

| 2024-07-12 14:49:07 | Rite Aid confirme la violation des données après l'attaque de ransomware de juin Rite Aid confirms data breach after June ransomware attack (lien direct) |

Le géant de la pharmacie Rite Aid a confirmé une violation de données après avoir subi une cyberattaque en juin, qui a été revendiqué par l'opération RansomHub Ransomware.[...]

Pharmacy giant Rite Aid confirmed a data breach after suffering a cyberattack in June, which was claimed by the RansomHub ransomware operation. [...] |

Ransomware Data Breach | |||

| 2024-07-12 13:00:00 | Indiana County dépose la déclaration de catastrophe après une attaque de ransomware Indiana County Files Disaster Declaration Following Ransomware Attack (lien direct) |

Clay County, Indiana, a déclaré qu'une attaque de ransomware a empêché l'administration de services critiques, conduisant à une déclaration de catastrophe

Clay County, Indiana, said a ransomware attack has prevented the administration of critical services, leading to a disaster declaration being filed |

Ransomware | |||

| 2024-07-12 12:30:20 | Les paiements de ransomwares doivent-ils être interdits?& # 8211;Semaine en sécurité avec Tony Anscombe Should ransomware payments be banned? – Week in security with Tony Anscombe (lien direct) |

The issue of whether to ban ransomware payments is a hotly debated topic in cybersecurity and policy circles. What are the implications of outlawing these payments, and would the ban be effective?

The issue of whether to ban ransomware payments is a hotly debated topic in cybersecurity and policy circles. What are the implications of outlawing these payments, and would the ban be effective? |

Ransomware | |||

| 2024-07-12 04:12:30 | RansomHub Ransomware - ce que vous devez savoir RansomHub Ransomware - What You Need To Know (lien direct) |

Qu'est-ce que RansomHub de \\?Malgré son premier apparaître plus tôt cette année, RansomHub est déjà considéré comme l'un des groupes de ransomware les plus prolifiques qui existent.Il exploite une opération Ransomware-as-a-Service (RAAS), ce qui signifie qu'un noyau central du groupe crée et maintient le code et l'infrastructure des ransomwares, et le loue à d'autres cybercriminaux qui agissent comme affiliés.Comment RansomHub est-il devenu si grave si rapidement?RansomHub a sans aucun doute bénéficié de la perturbation causée au gang de Lockbit par les forces de l'ordre en février 2024. Une opération internationale contre Lockbit a non seulement vu ...

What\'s RansomHub? Despite first appearing earlier this year, RansomHub is already considered one of the most prolific ransomware groups in existence. It operates a ransomware-as-a-service (RaaS) operation, meaning that a central core of the group creates and maintains the ransomware code and infrastructure, and rents it out to other cybercriminals who act as affiliates. How has RansomHub become such a big deal so quickly? RansomHub undoubtedly benefited from the disruption caused to the LockBit gang by law enforcement in February 2024. An international operation against LockBit not only saw... |

Ransomware Legislation | ★★★ | ||

| 2024-07-11 21:38:43 | Ransomware Akira: Exfiltration de données rapide à la foudre en 2 heures Akira Ransomware: Lightning-Fast Data Exfiltration in 2-Ish Hours (lien direct) |

Le temps du gang \\ de l'accès initial à la drainage des données d'un serveur Veeam est choquant rapidement;après quoi les attaquants ont ensuite déployé des ransomwares réels en moins d'une journée.

The gang\'s time from initial access to draining data out of a Veeam server is shockingly fast; after which the attackers went on to deploy actual ransomware in less than a day. |

Ransomware | ★★★★ | ||

| 2024-07-11 20:57:10 | Indiana County dépose la déclaration de catastrophe après une attaque de ransomware Indiana county files disaster declaration following ransomware attack (lien direct) |

Pas de details / No more details | Ransomware | ★★★ | ||

| 2024-07-11 19:38:48 | (Déjà vu) La mécanique de Vipersoftx: exploiter AutOIT et CLR pour une exécution furtive PowerShell The Mechanics of ViperSoftX: Exploiting AutoIt and CLR for Stealthy PowerShell Execution (lien direct) |

## Instantané Des chercheurs de Trellix ont publié un rapport sur Vipersoftx, un malware sophistiqué d'informations qui se propage principalement via des logiciels fissurés, et récemment, en tant que livres électroniques sur des sites torrent.En savoir plus sur les voleurs d'informations [ici] (https://security.microsoft.com/intel-profiles/2296d491ea381b532b24f2575f9418d4b6723c17b8a1f507d20c2140a75d16d6). ## Description Détecté pour la première fois en 2020, Vipersoftx utilise le Language Runtime (CLR) Common pour charger et exécuter les commandes PowerShell dans AutOIT, éluant la détection en intégrant la fonctionnalité PowerShell.Les attaquants modifient les scripts de sécurité offensive existants pour s'aligner sur leurs objectifs malveillants, améliorant les tactiques d'évasion des logiciels malveillants. La chaîne d'infection commence lorsque les utilisateurs téléchargent un ebook à partir d'un lien torrent malveillant, contenant des menaces cachées telles que les fichiers de raccourci et les scripts PowerShell déguisés en fichiers JPG.Lorsque l'utilisateur exécute le raccourci, il initie des commandes qui informent un dossier, configurez le planificateur de tâches Windows et copiez des fichiers dans le répertoire système.Le code PowerShell, caché dans des espaces vides, effectue diverses actions malveillantes, y compris l'exfiltration des données et la manipulation du système. Vipersoftx exploite AutOIT pour exécuter les commandes PowerShell en interagissant avec le framework .NET CLR.Le malware corrige l'interface de balayage anti-logiciels (AMSI) pour échapper à la détection, ce qui lui permet de fonctionner non détecté.Il rassemble des informations système, analyse les portefeuilles de crypto-monnaie et envoie des données à son serveur de commande et de contrôle (C2).Le malware télécharge également dynamiquement des charges utiles et des commandes supplémentaires en fonction des réponses du serveur C2. ### Analyse supplémentaire Vipersoftx est un voleur d'informations malveillant connu pour ses capacités d'infiltration et d'exfiltration.L'utilisation principale du malware \\ a été en tant que voleur de crypto-monnaie, et il aurait ciblé 17 portefeuilles de crypto-monnaie différents, notamment Bitcoin, Binance, Delta, Electrum, Exodus, Ledger Live, Metamask, Atomic Wallet et Coinbase.In their April 2023 [report](https://www.trendmicro.com/en_us/research/23/d/vipersoftx-updates-encryption-steals-data.html) on ViperSoftX, Trend Micro noted that consumer and enterprise sectors inL'Australie, le Japon et les États-Unis ont été le plus victimes par les logiciels malveillants. ## Recommandations Microsoft recommande les atténuations suivantes pour réduire l'impact de cette menace.Vérifiez la carte de recommandations pour l'état de déploiement des atténuations surveillées. - Vérifiez les paramètres de filtrage des e-mails Office 365 pour vous assurer de bloquer les e-mails, le spam et les e-mails avec des logiciels malveillants.Utilisez [Microsoft Defender pour Office 365] (https://learn.microsoft.com/microsoft-365/security/office-365-security/defender-foro-office-365?ocid=Magicti_Ta_learnDoc) pour une protection et une couverture de phishing améliorées contrenouvelles menaces et variantes polymorphes.Configurez Microsoft Defender pour Office 365 à [Rechercher les liens sur Click] (https://learn.microsoft.com/microsoft-365/security/office-365-security/safe-links-about?ocid=magicti_ta_learndoc) et [derete SenteMail] (https://learn.microsoft.com/microsoft-365/security/office-365-security/zero-hour-auto-purge?ocid=Magicti_TA_Learndoc) en réponse à l'intelligence des menaces nouvellement acquise.Allumez [les politiques de pièces jointes de sécurité] (https://learn.microsoft.com/microsoft-365/security/office-365-security/safe-attachments-polies-configure?ocid=Magicti_TA_LearnDoc) pour vérifier les pièces jointes à l'e-mail entrant. - Encourager les utilisateurs à utiliser Microsoft Edge et | Ransomware Spam Malware Tool Threat Prediction | ★★★ | ||

| 2024-07-11 18:01:48 | Les attaques de ransomwares contre les soins de santé coûtent des vies Ransomware Attacks on Healthcare Is Costing Lives (lien direct) |

ransomware est plus prolifique et coûteux que jamais.Selon la source que vous avez lue, le paiement moyen ou médian des ransomwares était d'au moins plusieurs centaines de milliers de dollars à bien plus de plusieurs millions en 2023. Marsh, un leader de l'assurance cybersécurité, a écrit que ses clients ont payé une moyenne de 6,5 millions de dollars de rançon en 2023 (après avoir simplement payé en moyenne 1,4 million de dollars en 2023).

Ransomware is more prolific and expensive than ever. Depending on the source you read, the average or median ransomware payment was at least several hundred thousand dollars to well over several million in 2023. Marsh, a leader in cybersecurity insurance, wrote that its customers paid an average of $6.5 million in ransom in 2023 (after just paying an average of $1.4 million in 2023).

Ransomware is more prolific and expensive than ever. Depending on the source you read, the average or median ransomware payment was at least several hundred thousand dollars to well over several million in 2023. Marsh, a leader in cybersecurity insurance, wrote that its customers paid an average of $6.5 million in ransom in 2023 (after just paying an average of $1.4 million in 2023). |

Ransomware Medical | |||

| 2024-07-11 17:32:34 | ARRL confirme enfin Ransomware Gang a volé des données dans Cyberattack ARRL finally confirms ransomware gang stole data in cyberattack (lien direct) |

L'American Radio Relay League (ARRL) a finalement confirmé que certaines de ses employés de données ont été volées lors d'une attaque de ransomware de mai initialement décrite comme un "incident sérieux".[...]

The American Radio Relay League (ARRL) finally confirmed that some of its employees\' data was stolen in a May ransomware attack initially described as a "serious incident." [...] |

Ransomware | ★★★ | ||

| 2024-07-11 13:15:13 | Comté de Dallas: données de 200 000 exposées en 2023 Ransomware Attack Dallas County: Data of 200,000 exposed in 2023 ransomware attack (lien direct) |

Le comté de Dallas informe plus de 200 000 personnes que l'attaque de ransomware de jeu, survenue en octobre 2023, a exposé ses données personnelles aux cybercriminels.[...]

Dallas County is notifying over 200,000 people that the Play ransomware attack, which occurred in October 2023, exposed their personal data to cybercriminals. [...] |

Ransomware | ★★★ | ||

| 2024-07-11 13:00:00 | 2024 Cyber Resilience Research dévoile les défis du secteur des soins de santé 2024 Cyber Resilience Research Unveils Healthcare Sector Challenges (lien direct) |

Les nouvelles données éclairent la façon dont les chefs de santé peuvent hiérarchiser la résilience.

Les organisations se retrouvent à l'intersection du progrès et du péril dans le paysage des soins de santé numérique en évolution rapide.Les dernières données soulignent que les compromis sont importants et présentent des risques substantiels pour les établissements de santé.

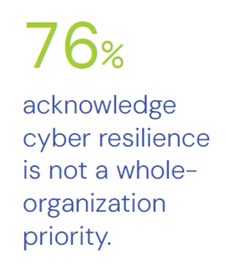

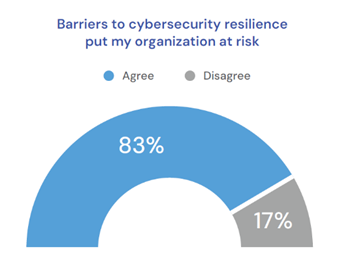

L'un des principaux obstacles est la déconnexion entre les cadres supérieurs et les priorités de cybersécurité.Malgré la reconnaissance de la cyber-résilience comme un impératif crucial, de nombreuses organisations de soins de santé ont du mal à obtenir le soutien et les ressources du leadership le plus élevé.Ce manque d'engagement entrave les progrès et laisse les institutions vulnérables aux violations potentielles.

Pendant ce temps, la technologie continue d'avancer à un rythme étonnamment rapide, tout comme les risques posés par les cyber-menaces.Le niveau de niveau et le commerce de niveau 2024;Le rapport révèle que ce délicat équilibre entre l'innovation et la sécurité au sein de l'industrie des soins de santé.Notre analyse complète identifie les opportunités d'alignement plus approfondi entre le leadership exécutif et les équipes techniques.

Rapport. & nbsp; & nbsp; Les organisations se retrouvent à l'intersection du progrès et du péril dans le paysage des soins de santé numérique en évolution rapide.Les dernières données soulignent que les compromis sont importants et présentent des risques substantiels pour les établissements de santé.

L'un des principaux obstacles est la déconnexion entre les cadres supérieurs et les priorités de cybersécurité.Malgré la reconnaissance de la cyber-résilience comme un impératif crucial, de nombreuses organisations de soins de santé ont du mal à obtenir le soutien et les ressources du leadership le plus élevé.Ce manque d'engagement entrave les progrès et laisse les institutions vulnérables aux violations potentielles.

Pendant ce temps, la technologie continue d'avancer à un rythme étonnamment rapide, tout comme les risques posés par les cyber-menaces.Le niveau de niveau et le commerce de niveau 2024;Le rapport révèle que ce délicat équilibre entre l'innovation et la sécurité au sein de l'industrie des soins de santé.Notre analyse complète identifie les opportunités d'alignement plus approfondi entre le leadership exécutif et les équipes techniques.

Rapport. & nbsp; & nbsp;

& nbsp;

La quête insaisissable de la cyber-résilience dans les soins de santé

& nbsp;

La quête insaisissable de la cyber-résilience dans les soins de santé

Imaginez un monde où les institutions de soins de santé sont imperméables aux cybermenaces & mdash; où chaque aspect d'une organisation est fortifié contre les perturbations.C'est l'idéal élevé de la cyber-résilience, mais il reste un objectif insaisissable pour de nombreuses organisations de soins de santé.L'évolution rapide de l'informatique a transformé le paysage informatique, brouillant les lignes entre les systèmes hérités, le cloud computing et les initiatives de transformation numérique.Bien que ces progrès apportent des avantages indéniables, ils introduisent également des risques sans précédent.

Nos recherches indiquent que 83% des leaders informatiques des soins de santé reconnaissent que l'innovation de l'innovation augmente l'exposition aux risques.Dans un monde où les cybercriminels deviennent de plus en plus sophistiqués, le besoin de cyber-résilience n'a jamais été aussi urgent.Des attaques de ransomwares aux incidents DDOS débilitants, les organisations de soins de santé opèrent dans un climat où une seule violation peut avoir des conséquences catastrophiques.

Exploration de la relation entre le leadership et la cyber-résilience

Notre enquête auprès de 1 050 C-suite et cadres supérieurs, dont 180 de l'industrie des soins de santé dans 18 pays, met en évidence le besoin urgent de cyber-résilience.Le rapport est conçu pour favoriser des discussions réfléchies sur les vulnérabilités et les opportunités d'amélioration.

Dans le rapport, vous & rsquo; ll:

- Découvrez pourquoi les chefs de santé et les équipes technologiques doivent hiérarchiser la cyber-résilience.

- Découvrez les obstacles critiques à la réalisation de la cyber-résilience.

- Découvrez l'importance du contexte commercial et des problèmes opérationnels pour hiérarchiser la résilience.

Reconnaissant l'impératif de la cyber-résilience, les chefs de soins de santé sont appelés � Imaginez un monde où les institutions de soins de santé sont imperméables aux cybermenaces & mdash; où chaque aspect d'une organisation est fortifié contre les perturbations.C'est l'idéal élevé de la cyber-résilience, mais il reste un objectif insaisissable pour de nombreuses organisations de soins de santé.L'évolution rapide de l'informatique a transformé le paysage informatique, brouillant les lignes entre les systèmes hérités, le cloud computing et les initiatives de transformation numérique.Bien que ces progrès apportent des avantages indéniables, ils introduisent également des risques sans précédent.

Nos recherches indiquent que 83% des leaders informatiques des soins de santé reconnaissent que l'innovation de l'innovation augmente l'exposition aux risques.Dans un monde où les cybercriminels deviennent de plus en plus sophistiqués, le besoin de cyber-résilience n'a jamais été aussi urgent.Des attaques de ransomwares aux incidents DDOS débilitants, les organisations de soins de santé opèrent dans un climat où une seule violation peut avoir des conséquences catastrophiques.

Exploration de la relation entre le leadership et la cyber-résilience

Notre enquête auprès de 1 050 C-suite et cadres supérieurs, dont 180 de l'industrie des soins de santé dans 18 pays, met en évidence le besoin urgent de cyber-résilience.Le rapport est conçu pour favoriser des discussions réfléchies sur les vulnérabilités et les opportunités d'amélioration.

Dans le rapport, vous & rsquo; ll:

- Découvrez pourquoi les chefs de santé et les équipes technologiques doivent hiérarchiser la cyber-résilience.

- Découvrez les obstacles critiques à la réalisation de la cyber-résilience.

- Découvrez l'importance du contexte commercial et des problèmes opérationnels pour hiérarchiser la résilience.

Reconnaissant l'impératif de la cyber-résilience, les chefs de soins de santé sont appelés � |

Ransomware Vulnerability Medical Cloud Technical | ★★ | ||

| 2024-07-11 09:50:31 | (Déjà vu) June 2024\'s Most Wanted Malware: RansomHub Takes Top Spot as Most Prevalent Ransomware Group in Wake of LockBit3 Decline (lien direct) | Recherche |Cybersécurité |Rapport sur les menaces mondiales

Juin 2024 \'s Mostware le plus recherché: RansomHub prend la première place en tant que groupe de ransomware le plus répandu à la sillage de Lockbit3 Decline

L'indice de menace de Check Point \\ met en évidence un changement dans le paysage Ransomware-as-a-Service (RAAS), avec RansomHub dépassant Lockbit3 pour s'arrêter le haut comme le groupe le plus répandu.Pendant ce temps, les chercheurs ont identifié une campagne de porte dérobée de Badspace Windows via de fausses mises à jour du navigateur

-

mise à jour malveillant

Research | Cyber Security | Global Threat Report June 2024\'s Most Wanted Malware: RansomHub Takes Top Spot as Most Prevalent Ransomware Group in Wake of LockBit3 Decline Check Point\'s Threat Index highlights a shift in the Ransomware-as-a-Service (RaaS) landscape, with RansomHub surpassing LockBit3 to take top stop as the most prevalent group. Meanwhile, researchers identified a BadSpace Windows backdoor campaign spread via fake browser updates - Malware Update |

Ransomware Malware Threat | ★★★ | ||

| 2024-07-11 09:45:00 | Les ransomwares augmentent chaque année malgré les démontages des forces de l'ordre Ransomware Surges Annually Despite Law Enforcement Takedowns (lien direct) |

Les chiffres de Symantec suggèrent une augmentation annuelle de 9% des attaques de ransomwares réclamés

Symantec figures suggest a 9% annual increase claimed ransomware attacks |

Ransomware Legislation | CCleaner | ★★★ | |

| 2024-07-11 07:28:13 | Vous avez eu un an pour corriger cette faille de veille et maintenant ça va faire mal You had a year to patch this Veeam flaw and now it\\'s going to hurt (lien direct) |

Lockbit Variant Ciblers Software de sauvegarde - dont vous vous souvenez peut-être est censé vous aider récupérer du ransomware Encore un nouveau gang de ransomware, celui-ci surnommé estateransomware, exploite une veeamLa vulnérabilité qui a été corrigée il y a plus d'un an pour abandonner les logiciels malveillants, une variante de verrouillage et d'exporter des victimes.…

LockBit variant targets backup software - which you may remember is supposed to help you recover from ransomware Yet another new ransomware gang, this one dubbed EstateRansomware, is exploiting a Veeam vulnerability that was patched more than a year ago to drop file-encrypting malware, a LockBit variant, and extort payments from victims.… |

Ransomware Malware Vulnerability | ★★★ | ||

| 2024-07-11 01:00:00 | Akira Ransomware cible l'industrie du compagnie aérienne LATAM Akira Ransomware Targets the LATAM Airline Industry (lien direct) |

En juin 2024, un groupe de menaces utilisant un ransomware Akira a été découvert ciblant une compagnie aérienne latino-américaine.Akira est le ransomware associé au groupe Ransomware-as-a-Service (RAAS) appelé Storm-1567.Dans ce blog, nous examinerons la chaîne d'attaque d'Akira \\.

In June 2024, a threat group utilizing Akira ransomware was discovered targeting a Latin American airline. Akira is the ransomware associated with the Ransomware-as-a-Service (RaaS) group referred to as Storm-1567. In this blog, we\'ll examine Akira\'s attack chain. |

Ransomware Threat | ★★★ | ||

| 2024-07-11 00:00:00 | Un aperçu approfondi de la crypto-crime en 2023 partie 2 An In-Depth Look at Crypto-Crime in 2023 Part 2 (lien direct) |

En 2023, l'industrie de la crypto-monnaie a été confrontée à une augmentation significative des activités illicites, notamment le blanchiment d'argent, la fraude et les attaques de ransomwares.Les attaques de ransomwares étaient particulièrement répandues et rentables pour les attaquants.Cependant, d'autres formes d'activités criminelles ont également vu une augmentation.

In 2023, the cryptocurrency industry faced a significant increase in illicit activities, including money laundering, fraud, and ransomware attacks. Ransomware attacks were especially prevalent and profitable for attackers. However, other forms of criminal activity also saw a rise. |

Ransomware | ★★★ | ||

| 2024-07-11 00:00:00 | Fujitsu subit une attaque de type ver de quelque chose qui n'était pas un ransomware Fujitsu Suffers Worm-Like Attack From Something That Wasn\\'t Ransomware (lien direct) |

Le géant du CE a publié ses résultats d'investigation concernant une cyberattaque de mars qui a entraîné une exfiltration des données affectant ses opérations japonaises.

The CE giant released its investigative findings regarding a March cyberattack that resulted in data exfiltration affecting its Japanese operations. |

Ransomware | ★★★ | ||

| 2024-07-10 21:21:26 | Cisco Talos: TTPS Ransomware TOP exposé Cisco Talos: Top Ransomware TTPs Exposed (lien direct) |

Découvrez le nouveau rapport Cisco Talos sur les techniques des groupes de ransomware supérieurs et apprenez à atténuer ce risque de cybersécurité.Cisco Talos a observé les TTP utilisés par 14 des groupes de ransomwares les plus répandus en fonction de leur volume d'attaque, de l'impact sur les clients et du comportement atypique.

Read about the new Cisco Talos report on the top ransomware groups\' techniques and learn how to mitigate this cybersecurity risk. Cisco Talos observed the TTPs used by 14 of the most prevalent ransomware groups based on their volume of attack, impact to customers and atypical behavior. |

Ransomware Studies | ★★★★ |

To see everything:

Our RSS (filtrered)