| Source |

Mandiant Mandiant |

| Identifiant |

8659612 |

| Date de publication |

2025-04-01 12:00:00 (vue: 2025-04-01 13:07:23) |

| Titre |

Les travailleurs informatiques de la RPDC se développaient de portée et d'échelle

DPRK IT Workers Expanding in Scope and Scale |

| Texte |

Écrit par: Jamie Collier

Puisque notre Septembre 2024 Rapport décrivant le démocrate \'s Republic of Korea (dprk) Ces personnes présentent en tant que travailleurs à distance légitimes pour infiltrer les entreprises et générer des revenus pour le régime. Cela place les organisations qui embauchent des travailleurs informatiques de la RPDC à risque d'espionnage, de vol de données et de perturbation.

En collaboration avec Partners, Google Threat Intelligence Group (GTIG) a identifié une augmentation des opérations actives en Europe, confirmant l'expansion de la menace \\ au-delà des États-Unis. Cette croissance est associée à des tactiques en évolution, telles que les campagnes d'extorsion intensifiées et la décision de mener des opérations au sein des infrastructures virtualisées d'entreprise.

En marche: les travailleurs informatiques se développent à l'échelle mondiale en mettant l'accent sur l'Europe

Les travailleurs informatiques du DPRC \\ '' dans plusieurs pays les établissent désormais comme une menace mondiale. Bien que les États-Unis restent une cible clé, au cours des derniers mois, les travailleurs informatiques de la RPDC ont rencontré des défis pour rechercher et maintenir l'emploi dans le pays. Cela est probablement dû à une sensibilisation accrue à la menace par le biais de rapports publics, United States Department of Justice Accords , et les défis de vérification du droit au travail. Ces facteurs ont provoqué une expansion globale des opérations des travailleurs informatiques, avec un accent notable sur l'Europe.

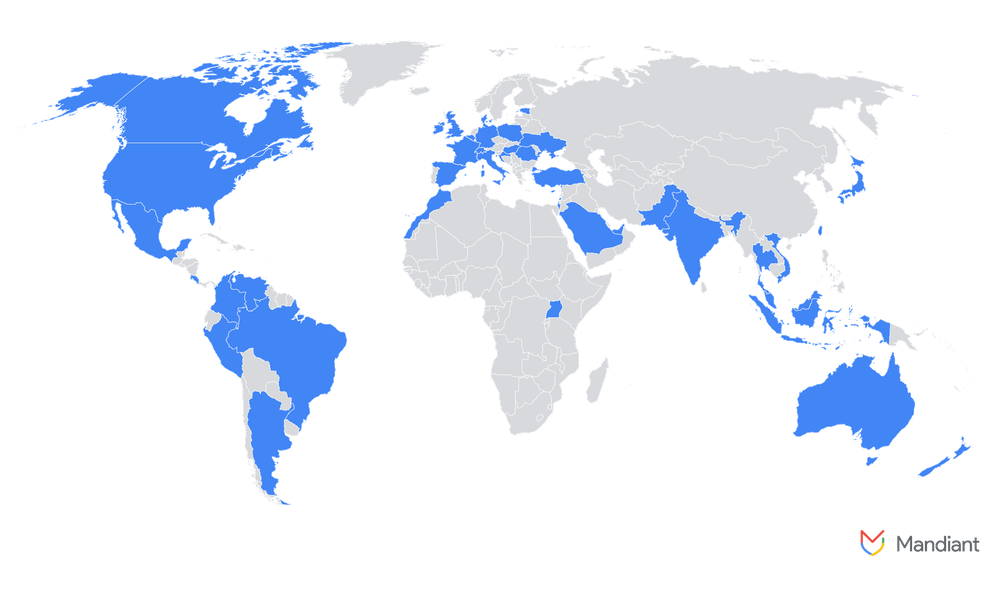

Figure 1: Liste des pays touchés par les travailleurs informatiques de la RPDC

Activité du travailleur informatique en Europe

Fin 2024, un travailleur informatique de la RPDC a opéré au moins 12 personnages à travers l'Europe et les États-Unis. Le travailleur informatique a activement cherché un emploi avec plusieurs organisations en Europe, en particulier celles des secteurs de la base industrielle de la défense et du gouvernement. Cette personne a démontré un modèle de fourniture de références fabriquées, de création d'un rapport avec les recruteurs d'emplois et d'utilisation de personnages supplémentaires qu'ils contrôlaient pour garantir leur crédibilité.

Figure 1: Liste des pays touchés par les travailleurs informatiques de la RPDC

Activité du travailleur informatique en Europe

Fin 2024, un travailleur informatique de la RPDC a opéré au moins 12 personnages à travers l'Europe et les États-Unis. Le travailleur informatique a activement cherché un emploi avec plusieurs organisations en Europe, en particulier celles des secteurs de la base industrielle de la défense et du gouvernement. Cette personne a démontré un modèle de fourniture de références fabriquées, de création d'un rapport avec les recruteurs d'emplois et d'utilisation de personnages supplémentaires qu'ils contrôlaient pour garantir leur crédibilité.

|

| Notes |

★★★

|

| Envoyé |

Oui |

| Condensat |

2024 2025

|

| Tags |

Tool

Threat

Legislation

Industrial

Cloud

Technical

|

| Stories |

|

| Move |

|