What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2024-05-01 14:00:00 | Uncharmed: Untangling Iran\'s APT42 Operations (lien direct) | Written by: Ofir Rozmann, Asli Koksal, Adrian Hernandez, Sarah Bock, Jonathan Leathery

APT42, an Iranian state-sponsored cyber espionage actor, is using enhanced social engineering schemes to gain access to victim networks, including cloud environments. The actor is targeting Western and Middle Eastern NGOs, media organizations, academia, legal services and activists. Mandiant assesses APT42 operates on behalf of the Islamic Revolutionary Guard Corps Intelligence Organization (IRGC-IO). APT42 was observed posing as journalists and event organizers to build trust with their victims through ongoing correspondence, and to deliver invitations to conferences or legitimate documents. These social engineering schemes enabled APT42 to harvest credentials and use them to gain initial access to cloud environments. Subsequently, the threat actor covertly exfiltrated data of strategic interest to Iran, while relying on built-in features and open-source tools to avoid detection. In addition to cloud operations, we also outline recent malware-based APT42 operations using two custom backdoors: NICECURL and TAMECAT. These backdoors are delivered via spear phishing, providing the attackers with initial access that might be used as a command execution interface or as a jumping point to deploy additional malware. APT42 targeting and missions are consistent with its assessed affiliation with the IRGC-IO, which is a part of the Iranian intelligence apparatus that is responsible for monitoring and preventing foreign threats to the Islamic Republic and domestic unrest. APT42 activities overlap with the publicly reported actors CALANQUE (Google Threat Analysis Group), Charming Kitten (ClearSky and CERTFA), Mint Sandstorm/Phosphorus (Microsoft), TA453 (Proofpoint), Yellow Garuda (PwC), and ITG18 ( |

Malware Tool Threat Cloud | Yahoo APT 35 APT 42 | ★★ | |

| 2024-04-30 14:00:00 | Protection des ransomwares et stratégies de confinement: conseils pratiques pour le durcissement et la protection des infrastructures, des identités et des points de terminaison Ransomware Protection and Containment Strategies: Practical Guidance for Hardening and Protecting Infrastructure, Identities and Endpoints (lien direct) |

Written by: Matthew McWhirt, Omar ElAhdan, Glenn Staniforth, Brian Meyer

Multi-faceted extortion via ransomware and/or data theft is a popular end goal for attackers, representing a global threat targeting organizations in all industries. The impact of a successful ransomware event can be material to an organization, including the loss of access to data, systems, and prolonged operational outages. The potential downtime, coupled with unforeseen expenses for restoration, recovery, and implementation of new security processes and controls can be overwhelming.Since the initial launch of our report in 2019, data theft and ransomware deployment tactics have continued to evolve and escalate. This evolution marks a shift from manual or script-based ransomware deployment to sophisticated, large-scale operations, including:

Weaponizing Trusted Service Infrastructure (TSI): Adversaries are increasingly abusing legitimate infrastructure and security tools (TSI) to rapidly propagate malware or ransomware across entire networks.

Targeting Virtualization Platforms: Attackers are actively focusing on the virtualization layer, aiming to mass-encrypt virtual machines (VMs) and other critical systems at scale.

Targeting Backup Data / Platforms: Threat actors are exploiting misconfigurations or security gaps in backup systems to either erase or corrupt data backups, severely hindering recovery efforts.

Based upon these newer techniques, it is critical that organizations identify the span of the attack surface, and align proper security controls and visibility that includes coverage for protecting:

Identities

Endpoints

Network Architectures

Remote Access Platforms

Trusted Service Infrastructure (TSI)

Cascading weaknesses across these layers create opportunities for attackers to breach an organization\'s perimeter, gain initial access, and maintain a persistent foothold within the compromised network.

In our updated report,

Multi-faceted extortion via ransomware and/or data theft is a popular end goal for attackers, representing a global threat targeting organizations in all industries. The impact of a successful ransomware event can be material to an organization, including the loss of access to data, systems, and prolonged operational outages. The potential downtime, coupled with unforeseen expenses for restoration, recovery, and implementation of new security processes and controls can be overwhelming.Since the initial launch of our report in 2019, data theft and ransomware deployment tactics have continued to evolve and escalate. This evolution marks a shift from manual or script-based ransomware deployment to sophisticated, large-scale operations, including:

Weaponizing Trusted Service Infrastructure (TSI): Adversaries are increasingly abusing legitimate infrastructure and security tools (TSI) to rapidly propagate malware or ransomware across entire networks.

Targeting Virtualization Platforms: Attackers are actively focusing on the virtualization layer, aiming to mass-encrypt virtual machines (VMs) and other critical systems at scale.

Targeting Backup Data / Platforms: Threat actors are exploiting misconfigurations or security gaps in backup systems to either erase or corrupt data backups, severely hindering recovery efforts.

Based upon these newer techniques, it is critical that organizations identify the span of the attack surface, and align proper security controls and visibility that includes coverage for protecting:

Identities

Endpoints

Network Architectures

Remote Access Platforms

Trusted Service Infrastructure (TSI)

Cascading weaknesses across these layers create opportunities for attackers to breach an organization\'s perimeter, gain initial access, and maintain a persistent foothold within the compromised network.

In our updated report, |

Ransomware Malware Tool Threat | ★★★ | ||

| 2024-04-29 14:00:00 | De l'assistant à l'analyste: la puissance de Gemini 1.5 Pro pour l'analyse des logiciels malveillants From Assistant to Analyst: The Power of Gemini 1.5 Pro for Malware Analysis (lien direct) |

Executive Summary A growing amount of malware has naturally increased workloads for defenders and particularly malware analysts, creating a need for improved automation and approaches to dealing with this classic threat. With the recent rise in generative AI tools, we decided to put our own Gemini 1.5 Pro to the test to see how it performed at analyzing malware. By providing code and using a simple prompt, we asked Gemini 1.5 Pro to determine if the file was malicious, and also to provide a list of activities and indicators of compromise. We did this for multiple malware files, testing with both decompiled and disassembled code, and Gemini 1.5 Pro was notably accurate each time, generating summary reports in human-readable language. Gemini 1.5 Pro was even able to make an accurate determination of code that - at the time - was receiving zero detections on VirusTotal. In our testing with other similar gen AI tools, we were required to divide the code into chunks, which led to vague and non-specific outcomes, and affected the overall analysis. Gemini 1.5 Pro, however, processed the entire code in a single pass, and often in about 30 to 40 seconds. Introduction The explosive growth of malware continues to challenge traditional, manual analysis methods, underscoring the urgent need for improved automation and innovative approaches. Generative AI models have become invaluable in some aspects of malware analysis, yet their effectiveness in handling large and complex malware samples has been limited. The introduction of Gemini 1.5 Pro, capable of processing up to 1 million tokens, marks a significant breakthrough. This advancement not only empowers AI to function as a powerful assistant in automating the malware analysis workflow but also significantly scales up the automation of code analysis. By substantially increasing the processing capacity, Gemini 1.5 Pro paves the way for a more adaptive and robust approach to cybersecurity, helping analysts manage the asymmetric volume of threats more effectively and efficiently. Traditional Techniques for Automated Malware Analysis The foundation of automated malware analysis is built on a combination of static and dynamic analysis techniques, both of which play crucial roles in dissecting and understanding malware behavior. Static analysis involves examining the malware without executing it, providing insights into its code structure and unobfuscated logic. Dynamic analysis, on the other hand, involves observing the execution of the malware in a controlled environment to monitor its behavior, regardless of obfuscation. Together, these techniques are leveraged to gain a comprehensive understanding of malware. Parallel to these techniques, AI and machine learning (ML) have increasingly been employed to classify and cluster malware based on behavioral patterns, signatures, and anomalies. These methodologies have ranged from supervised learning, where models are trained on labeled datasets, to unsupervised learning for clustering, which identifies patterns without predefined labels to group similar malware. | Malware Hack Tool Vulnerability Threat Studies Prediction Cloud Conference | Wannacry | ★★★ | |

| 2024-04-25 10:00:00 | Pole Voûte: cyber-menaces aux élections mondiales Poll Vaulting: Cyber Threats to Global Elections (lien direct) |

Written by: Kelli Vanderlee, Jamie Collier

Executive Summary The election cybersecurity landscape globally is characterized by a diversity of targets, tactics, and threats. Elections attract threat activity from a variety of threat actors including: state-sponsored actors, cyber criminals, hacktivists, insiders, and information operations as-a-service entities. Mandiant assesses with high confidence that state-sponsored actors pose the most serious cybersecurity risk to elections. Operations targeting election-related infrastructure can combine cyber intrusion activity, disruptive and destructive capabilities, and information operations, which include elements of public-facing advertisement and amplification of threat activity claims. Successful targeting does not automatically translate to high impact. Many threat actors have struggled to influence or achieve significant effects, despite their best efforts. When we look across the globe we find that the attack surface of an election involves a wide variety of entities beyond voting machines and voter registries. In fact, our observations of past cycles indicate that cyber operations target the major players involved in campaigning, political parties, news and social media more frequently than actual election infrastructure. Securing elections requires a comprehensive understanding of many types of threats and tactics, from distributed denial of service (DDoS) to data theft to deepfakes, that are likely to impact elections in 2024. It is vital to understand the variety of relevant threat vectors and how they relate, and to ensure mitigation strategies are in place to address the full scope of potential activity. Election organizations should consider steps to harden infrastructure against common attacks, and utilize account security tools such as Google\'s Advanced Protection Program to protect high-risk accounts. Introduction The 2024 global election cybersecurity landscape is characterized by a diversity of targets, tactics, and threats. An expansive ecosystem of systems, administrators, campaign infrastructure, and public communications venues must be secured against a diverse array of operators and methods. Any election cybersecurity strategy should begin with a survey of the threat landscape to build a more proactive and tailored security posture. The cybersecurity community must keep pace as more than two billion voters are expected to head to the polls in 2024. With elections in more than an estimated 50 countries, there is an opportunity to dynamically track how threats to democracy evolve. Understanding how threats are targeting one country will enable us to better anticipate and prepare for upcoming elections globally. At the same time, we must also appreciate the unique context of different countries. Election threats to South Africa, India, and the United States will inevitably differ in some regard. In either case, there is an opportunity for us to prepare with the advantage of intelligence. |

Ransomware Malware Hack Tool Vulnerability Threat Legislation Cloud Technical | APT 40 APT 29 APT 28 APT 43 APT 31 APT 42 | ★★★ | |

| 2024-04-22 14:00:00 | Niveaux FAKENET-NG: Présentation de la sortie interactive basée sur HTML FakeNet-NG Levels Up: Introducing Interactive HTML-Based Output (lien direct) |

Written by: Beleswar Prasad Padhi, Tina Johnson, Michael Bailey, Elliot Chernofsky, Blas Kojusner

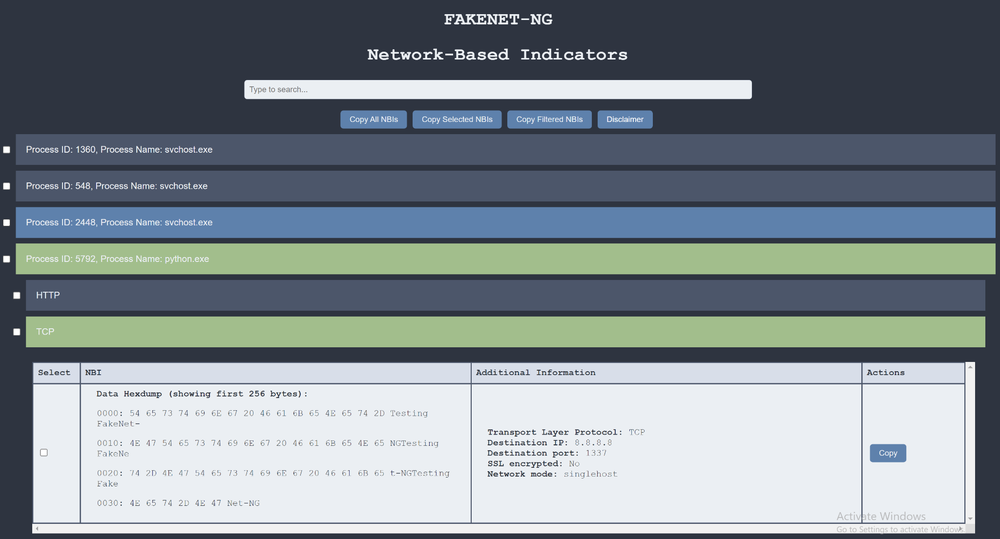

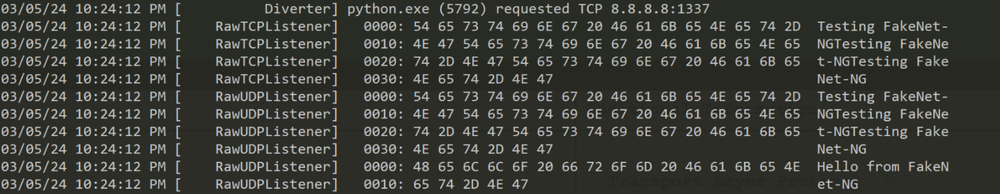

FakeNet-NG is a dynamic network analysis tool that captures network requests and simulates network services to aid in malware research. The FLARE team is committed to maintaining and updating the tool to improve its capabilities and usability. FakeNet is compatible across platforms and extensively customizable; however, we recognized a need to present captured network data in a more intuitive and user-friendly way to help you quickly identify relevant Network-Based Indicators (NBIs). To address this challenge and further enhance the usability, we extended FakeNet-NG to generate HTML-based output that enables you to view, explore, and share captured network data. This feature was implemented by Beleswar Prasad Padhi as part of a Google Summer of Code (GSoC) project that the Mandiant FLARE team mentored in 2023. To learn more about the program and our open-source contributors, check out the introductory post. Interactive HTML-Based Output FakeNet-NG\'s new interactive output is backed by an HTML page coupled with inline CSS and Javascript. Figure 1 shows the new HTML-based output and Figure 2 shows FakeNet-NG\'s existing text-based output.  Figure 1: FakeNet-NG\'s new HTML-based output

Figure 1: FakeNet-NG\'s new HTML-based output

Figure 2: FakeNet-NG\'s text-based output

FakeNet-NG generates each report using a

Figure 2: FakeNet-NG\'s text-based output

FakeNet-NG generates each report using a |

Malware Tool Cloud | ★★ | ||

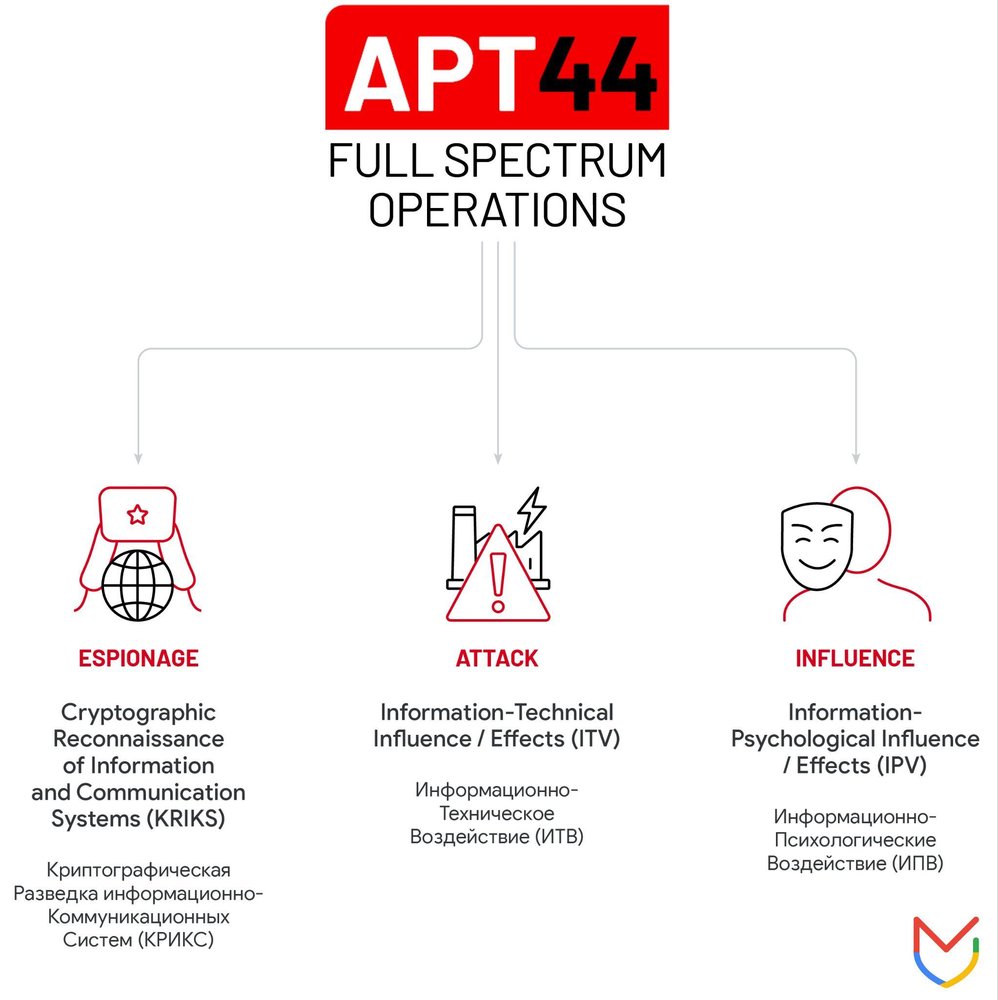

| 2024-04-17 10:00:00 | Unearthing APT44: Russia\'s Notorious Cyber Sabotage Unit Sandworm (lien direct) | Written by: Gabby Roncone, Dan Black, John Wolfram, Tyler McLellan, Nick Simonian, Ryan Hall, Anton Prokopenkov, Luke Jenkins, Dan Perez, Lexie Aytes, Alden Wahlstrom

With Russia\'s full-scale invasion in its third year, Sandworm (aka FROZENBARENTS) remains a formidable threat to Ukraine. The group\'s operations in support of Moscow\'s war aims have proven tactically and operationally adaptable, and as of today, appear to be better integrated with the activities of Russia\'s conventional forces than in any other previous phase of the conflict. To date, no other Russian government-backed cyber group has played a more central role in shaping and supporting Russia\'s military campaign. Yet the threat posed by Sandworm is far from limited to Ukraine. Mandiant continues to see operations from the group that are global in scope in key political, military, and economic hotspots for Russia. Additionally, with a record number of people participating in national elections in 2024, Sandworm\'s history of attempting to interfere in democratic processes further elevates the severity of the threat the group may pose in the near-term. Given the active and diffuse nature of the threat posed by Sandworm globally, Mandiant has decided to graduate the group into a named Advanced Persistent Threat: APT44. As part of this process, we are releasing a report, “APT44: Unearthing Sandworm”, that provides additional insights into the group\'s new operations, retrospective insights, and context on how the group is adjusting to support Moscow\'s war aims. Key Findings Sponsored by Russian military intelligence, APT44 is a dynamic and operationally mature threat actor that is actively engaged in the full spectrum of espionage, attack, and influence operations. While most state-backed threat groups tend to specialize in a specific mission such as collecting intelligence, sabotaging networks, or conducting information operations, APT44 stands apart in how it has honed each of these capabilities and sought to integrate them into a unified playbook over time. Each of these respective components, and APT44\'s efforts to blend them for combined effect, are foundational to Russia\'s guiding “information confrontation” concept for cyber warfare.  Figure 1: APT44\'s spectrum of operations

APT44 has aggressively pursued a multi-

Figure 1: APT44\'s spectrum of operations

APT44 has aggressively pursued a multi- |

Malware Tool Threat Mobile Cloud | NotPetya | ★★ | |

| 2024-04-04 14:00:00 | Cutting avant, partie 4: Ivanti Connect Secure VPN Post-Exploitation Mouvement latéral Études de cas Cutting Edge, Part 4: Ivanti Connect Secure VPN Post-Exploitation Lateral Movement Case Studies (lien direct) |

Written by: Matt Lin, Austin Larsen, John Wolfram, Ashley Pearson, Josh Murchie, Lukasz Lamparski, Joseph Pisano, Ryan Hall, Ron Craft, Shawn Chew, Billy Wong, Tyler McLellan

Since the initial disclosure of CVE-2023-46805 and CVE-2024-21887 on Jan. 10, 2024, Mandiant has conducted multiple incident response engagements across a range of industry verticals and geographic regions. Mandiant\'s previous blog post, Cutting Edge, Part 3: Investigating Ivanti Connect Secure VPN Exploitation and Persistence Attempts, details zero-day exploitation of CVE-2024-21893 and CVE-2024-21887 by a suspected China-nexus espionage actor that Mandiant tracks as UNC5325. This blog post, as well as our previous reports detailing Ivanti exploitation, help to underscore the different types of activity that Mandiant has observed on vulnerable Ivanti Connect Secure appliances that were unpatched or did not have the appropriate mitigation applied. Mandiant has observed different types of post-exploitation activity across our incident response engagements, including lateral movement supported by the deployment of open-source tooling and custom malware families. In addition, we\'ve seen these suspected China-nexus actors evolve their understanding of Ivanti Connect Secure by abusing appliance-specific functionality to achieve their objectives. As of April 3, 2024, a patch is readily available for every supported version of Ivanti Connect Secure affected by the vulnerabilities. We recommend that customers follow Ivanti\'s latest patching guidance and instructions to prevent further exploitation activity. In addition, Ivanti released a new enhanced external integrity checker tool (ICT) to detect potential attempts of malware persistence across factory resets and system upgrades and other tactics, techniques, and procedures (TTPs) observed in the wild. We also released a remediation and hardening guide |

Malware Tool Vulnerability Threat Studies Mobile Cloud | Guam | ★★★ | |

| 2024-03-22 00:00:00 | APT29 Uses WINELOADER to Target German Political Parties (lien direct) | Written by: Luke Jenkins, Dan Black

Executive Summary In late February, APT29 used a new backdoor variant publicly tracked as WINELOADER to target German political parties with a CDU-themed lure. This is the first time we have seen this APT29 cluster target political parties, indicating a possible area of emerging operational focus beyond the typical targeting of diplomatic missions. Based on the SVR\'s responsibility to collect political intelligence and this APT29 cluster\'s historical targeting patterns, we judge this activity to present a broad threat to European and other Western political parties from across the political spectrum. Please see the Technical Annex for technical details and MITRE ATT&CK techniques, (T1543.003, T1012, T1082, T1134, T1057, T1007, T1027, T1070.004, T1055.003 and T1083) Threat Detail In late February 2024, Mandiant identified APT29 - a Russian Federation backed threat group linked by multiple governments to Russia\'s Foreign Intelligence Service (SVR) - conducting a phishing campaign targeting German political parties. Consistent with APT29 operations extending back to 2021, this operation leveraged APT29\'s mainstay first-stage payload ROOTSAW (aka EnvyScout) to deliver a new backdoor variant publicly tracked as WINELOADER. Notably, this activity represents a departure from this APT29 initial access cluster\'s typical remit of targeting governments, foreign embassies, and other diplomatic missions, and is the first time Mandiant has seen an operational interest in political parties from this APT29 subcluster. Additionally, while APT29 has previously used lure documents bearing the logo of German government organizations, this is the first instance where we have seen the group use German-language lure content - a possible artifact of the targeting differences (i.e. domestic vs. foreign) between the two operations. Phishing emails were sent to victims purporting to be an invite to a dinner reception on 01 March bearing a logo from the Christian Democratic Union (CDU), a major political party in Germany (see Figure 1). The German-language lure document contains a phishing link directing victims to a malicious ZIP file containing a ROOTSAW dropper hosted on an actor-controlled compromised website “https://waterforvoiceless[.]org/invite.php”. ROOTSAW delivered a second-stage CDU-themed lure document and a next stage WINELOADER payload retrieved from “waterforvoiceless[.]org/util.php”. WINELOADER was first observed in operational use in late January 2024 in an operation targeting likely diplomatic entities in Czechia, Germany, India, Italy, Latvia, and Peru. The backdoor contains several features and functions that overlap with several known APT29 malware families including BURNTBATTER, MUSKYBEAT and BEATDROP, indicating they are likely created by a common developer (see Technical Annex for additional details). |

Malware Threat Cloud Technical | APT 29 | ★★★ | |

| 2024-03-21 00:00:00 | Bringing Access Back - Initial Access Brokers Exploit F5 BIG-IP (CVE-2023-46747) and ScreenConnect (lien direct) | Written by: Michael Raggi, Adam Aprahamian, Dan Kelly, Mathew Potaczek, Marcin Siedlarz, Austin Larsen

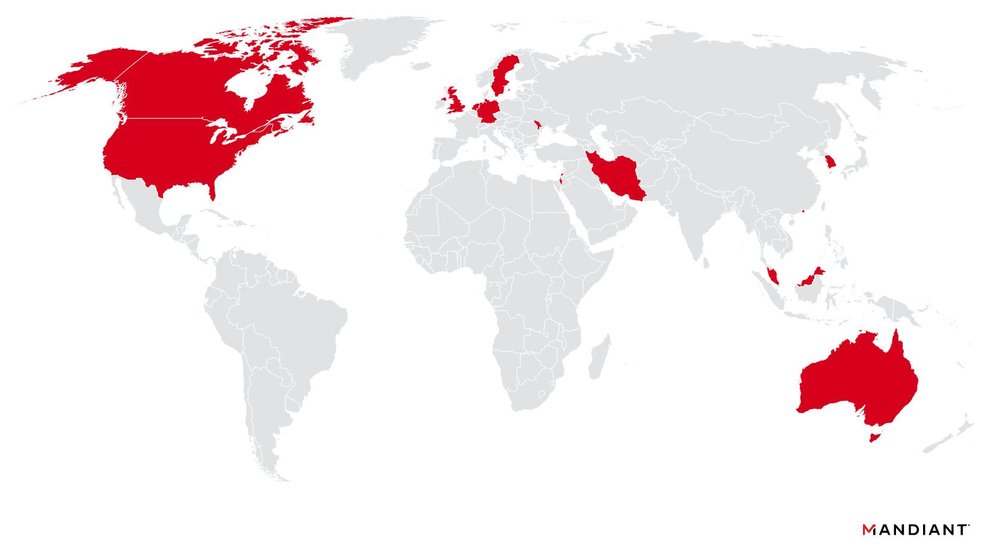

During the course of an intrusion investigation in late October 2023, Mandiant observed novel N-day exploitation of CVE-2023-46747 affecting F5 BIG-IP Traffic Management User Interface. Additionally, in February 2024, we observed exploitation of Connectwise ScreenConnect CVE-2024-1709 by the same actor. This mix of custom tooling and the SUPERSHELL framework leveraged in these incidents is assessed with moderate confidence to be unique to a People\'s Republic of China (PRC) threat actor, UNC5174. Mandiant assesses UNC5174 (believed to use the persona "Uteus") is a former member of Chinese hacktivist collectives that has since shown indications of acting as a contractor for China\'s Ministry of State Security (MSS) focused on executing access operations. UNC5174 has been observed attempting to sell access to U.S. defense contractor appliances, UK government entities, and institutions in Asia in late 2023 following CVE-2023-46747 exploitation. In February 2024, UNC5174 was observed exploiting ConnectWise ScreenConnect vulnerability (CVE-2024-1709) to compromise hundreds of institutions primarily in the U.S. and Canada. Targeting and Timeline UNC5174 has been linked to widespread aggressive targeting and intrusions of Southeast Asian and U.S. research and education institutions, Hong Kong businesses, charities and non-governmental organizations (NGOs), and U.S. and UK government organizations during October and November 2023, as well as in February 2024. The actor appears primarily focused on executing access operations. Mandiant observed UNC5174 exploiting various vulnerabilities during this time. ConnectWise ScreenConnect Vulnerability CVE-2024-1709 F5 BIG-IP Configuration Utility Authentication Bypass Vulnerability CVE-2023-46747 Atlassian Confluence CVE-2023-22518 Linux Kernel Exploit CVE-2022-0185 Zyxel Firewall OS Command Injection Vulnerability CVE-2022-30525 Investigations revealed several instances of UNC5174 infrastructure, exposing the attackers\' bash command history. This history detailed artifacts of extensive reconnaissance, web application fuzzing, and aggressive scanning for vulnerabilities on internet-facing systems belonging to prominent universities in the U.S., Oceania, and Hong Kong regions. Additionally, key strategic targets like think tanks in the U.S. and Taiwan were identified; however, Mandiant does not have significant evidence to determine successful exploitation of these targets.  Figure 1: UNC5174 global targeting map

Initial Disclosure of CVE-2023-46747

On Oct. 25, 2023, Praetorian published an advisory and proof-of-concept (PoC) for a zero-day (0-day) vulnerabil

Figure 1: UNC5174 global targeting map

Initial Disclosure of CVE-2023-46747

On Oct. 25, 2023, Praetorian published an advisory and proof-of-concept (PoC) for a zero-day (0-day) vulnerabil |

Malware Tool Vulnerability Threat Cloud | ★★★ | ||

| 2024-01-30 20:30:00 | Évolution de UNC4990: Découvrir les profondeurs cachées de USB MALWARE \\ Evolution of UNC4990: Uncovering USB Malware\\'s Hidden Depths (lien direct) |

Défense gérée mandiante Suivi unc4990 , un acteur qui utilise fortement les périphériques USB pour l'infection initiale.UNC4990 cible principalement les utilisateurs basés en Italie et est probablement motivé par un gain financier.Nos recherches montrent que cette campagne est en cours depuis au moins 2020. malgré son apparition sur la tactique séculaire de l'armement USBDrives, UNC4990 continue d'évoluer leurs outils, tactiques et procédures (TTPS).L'acteur est passé de l'utilisation de fichiers texte codés apparemment bénins à l'hébergement de charges utiles sur des sites Web populaires tels que Ars Technica, Github, Gitlab et Vimeo. Les services légitimes abusés par

Mandiant Managed Defense has been tracking UNC4990, an actor who heavily uses USB devices for initial infection. UNC4990 primarily targets users based in Italy and is likely motivated by financial gain. Our research shows this campaign has been ongoing since at least 2020.Despite relying on the age-old tactic of weaponizing USB drives, UNC4990 continues to evolve their tools, tactics and procedures (TTPs). The actor has moved from using seemingly benign encoded text files to hosting payloads on popular websites such as Ars Technica, GitHub, GitLab, and Vimeo.The legitimate services abused by |

Malware Tool Cloud | ★★★★ | ||

| 2023-11-30 17:00:00 | Amélioration des outils d'analyse des logiciels malveillants de Flare \\ à Google Summer of Code 2023 Improving FLARE\\'s Malware Analysis Tools at Google Summer of Code 2023 (lien direct) |

Cet été a marqué la première année de la première année de l'équipe Flare \\ à googleÉté du code (GSOC) .GSOC est un programme mondial de mentorat en ligne axé sur l'introduction de nouveaux contributeurs au développement de logiciels open source.Les contributeurs du GSOC travaillent avec des mentors pour réaliser des projets de plus de 12 semaines qui soutiennent les organisations open source.En 2023, Flare a été acceptée en GSOC et a eu le privilège de travailler avec quatre contributeurs. Flare est une équipe d'ingénieurs et de chercheurs insensés qui se spécialisent dans l'analyse des logiciels malveillants, Exploiter Analyse et formation de logiciels malveillants.Flare développe, maintient et publie divers ouverts

This summer marked the FLARE team\'s first year participating in Google Summer of Code (GSoC). GSoC is a global online mentoring program focused on introducing new contributors to open source software development. GSoC contributors work with mentors to complete 12+ week projects that support open source organizations. During 2023 FLARE was accepted into GSoC and had the privilege of working with four contributors.FLARE is a team of reverse engineers and researchers who specialize in malware analysis, exploit analysis, and malware training. FLARE develops, maintains, and publishes various open |

Malware Tool Threat | ★★★ | ||

| 2023-06-13 09:00:00 | VMware Esxi Zero-Day utilisé par l'acteur d'espionnage chinois pour effectuer des opérations invitées privilégiées sur des hyperviseurs compromis VMware ESXi Zero-Day Used by Chinese Espionage Actor to Perform Privileged Guest Operations on Compromised Hypervisors (lien direct) |

nécessite l'accès à l'hyperviseur pour exploiter la vulnérabilité (par exempleGrâce aux informations d'identification ESXi volées)

En tant que solutions de détection et de réponse (EDR) (EDR) améliorer l'efficacité de détection de logiciels malveillants sur les systèmes Windows et Linux, certains acteurs de menace parrainés par l'État se sont déplacés vers le développementet déploiement de logiciels malveillants sur des systèmes qui ne prennent généralement pas en charge Edr tels que les appareils réseau, les tableaux SAN, etHôtes VMware ESXi.

À la fin de 2022, les détails publiés mandiant entourant un Nouveau système de logiciels malveillants Déploié par unc3886, un groupe de cyber-espionnage chinois, qui Impact hôtes VMware ESXi impactés ESXI Hosts ESXi impactés ESXi hôtes ESXi Hosts VMware ESXI Hosts VMware ESXI IACT., serveurs vCenter

Requires access to the hypervisor to exploit the vulnerability (e.g. through stolen ESXi credentials) As Endpoint Detection and Response (EDR) solutions improve malware detection efficacy on Windows and Linux systems, certain state-sponsored threat actors have shifted to developing and deploying malware on systems that do not generally support EDR such as network appliances, SAN arrays, and VMware ESXi hosts. In late 2022, Mandiant published details surrounding a novel malware system deployed by UNC3886, a Chinese cyber espionage group, which impacted VMware ESXi hosts, vCenter servers |

Malware Vulnerability Threat | ★★★★ | ||

| 2023-05-25 07:00:00 | Cosmicenergy: un nouveau logiciel malveillant OT peut-être lié aux exercices d'intervention d'urgence russes COSMICENERGY: New OT Malware Possibly Related To Russian Emergency Response Exercises (lien direct) |

Mandiant a identifié la nouvelle technologie opérationnelle (OT) / Système de contrôle industriel (ICS), que nous suivons Cosmicenergy, téléchargée vers un publicUtilitaire de balayage de logiciels malveillants en décembre 2021 par un admeur en Russie.Le malware est conçu pour provoquer une perturbation de l'énergie électrique en interagissant avec les dispositifs IEC 60870-5-104 (IEC-104), tels que les unités terminales distantes (RTU), qui sont généralement exploitées dans la transmission électrique et les opérations de distribution en Europe, le Moyen-Orientet Asie.

cosmicenergy est le dernier exemple de logiciel malveillant OT spécialisé capable de provoquer une cyber-physique

Mandiant identified novel operational technology (OT) / industrial control system (ICS)-oriented malware, which we track as COSMICENERGY, uploaded to a public malware scanning utility in December 2021 by a submitter in Russia. The malware is designed to cause electric power disruption by interacting with IEC 60870-5-104 (IEC-104) devices, such as remote terminal units (RTUs), that are commonly leveraged in electric transmission and distribution operations in Europe, the Middle East, and Asia. COSMICENERGY is the latest example of specialized OT malware capable of causing cyber physical |

Malware Industrial | CosmicEnergy | ★★★★ | |

| 2023-05-22 09:00:00 | Don \\ 't @ moi: l'obscurcissement de l'URL à travers les abus de schéma Don\\'t @ Me: URL Obfuscation Through Schema Abuse (lien direct) |

Une technique est utilisée dans la distribution de plusieurs familles de logiciels malveillants qui obscurcissent la destination finale d'une URL en abusant du schéma URL .Mandiant suit cette méthodologie adversaire en tant que " URL Schema Obfuscation ” . La technique pourrait augmenter la probabilité d'une attaque de phishing réussie, et pourrait provoquer des erreurs d'extraction de domaine dans l'exploitation forestière ou l'outillage de sécurité. Si un réseau défense le réseauL'outil s'appuie sur la connaissance du serveur qu'une URL pointe vers (par exemple, la vérification si un domaine est sur un flux Intel de menace), il pourrait potentiellement le contourner et provoquer des lacunes dans la visibilité et la couverture.

A technique is being used in the distribution of multiple families of malware that obfuscates the end destination of a URL by abusing the URL schema. Mandiant tracks this adversary methodology as "URL Schema Obfuscation”. The technique could increase the likelihood of a successful phishing attack, and could cause domain extraction errors in logging or security tooling. If a network defense tool is relying on knowing the server a URL is pointing to (e.g. checking if a domain is on a threat intel feed), it could potentially bypass it and cause gaps in visibility and coverage. Common URL parsing |

Malware Tool Threat | ★★★★ | ||

| 2023-03-16 11:00:00 | Fortinet Zero-Day et Custom Maleware utilisés par un acteur chinois suspecté dans l'opération d'espionnage Fortinet Zero-Day and Custom Malware Used by Suspected Chinese Actor in Espionage Operation (lien direct) |

Les acteurs de la menace cyber-espionnage continuent de cibler les technologies qui ne prennent pas en charge les solutions de détection et de réponse (EDR) telles que les pare-feu, dispositifs IoT , hypervisors et VPN Technologies (par exemple Fortinet , Sonicwall , Pulse Secure et autres).Mandiant a enquêté sur des dizaines d'intrusions à Defense Industrial Base (DIB), le gouvernement, la technologie et les organisations de télécommunications au cours des années où les groupes de Chine-Nexus suspectés ont exploité des vulnérabilités zéro-jours et déployé des logiciels malveillants personnalisés pour voler des informations d'identification et maintenir un accès à long terme et déployéaux environnements victimes.

nous

Cyber espionage threat actors continue to target technologies that do not support endpoint detection and response (EDR) solutions such as firewalls, IoT devices, hypervisors and VPN technologies (e.g. Fortinet, SonicWall, Pulse Secure, and others). Mandiant has investigated dozens of intrusions at defense industrial base (DIB), government, technology, and telecommunications organizations over the years where suspected China-nexus groups have exploited zero-day vulnerabilities and deployed custom malware to steal user credentials and maintain long-term access to the victim environments. We |

Malware Vulnerability Threat Industrial | ★★★ | ||

| 2023-03-08 13:00:00 | La campagne chinoise suspectée de persister sur les appareils Sonicwall, souligne l'importance de surveiller les appareils Edge Suspected Chinese Campaign to Persist on SonicWall Devices, Highlights Importance of Monitoring Edge Devices (lien direct) |

mandiant, travaillant en partenariat avec l'équipe de sécurité et d'intervention des incidents de sonicwall (PSIRT), a identifié une campagne chinoise suspectée qui implique de maintenir la persistance à long termeEn exécutant des logiciels malveillants sur un appareil non corrigé sur l'accès mobile sécurisé (SMA).Le logiciel malveillant a des fonctionnalités pour voler des informations d'identification des utilisateurs, fournir un accès aux coquilles et persister grâce à des mises à niveau du micrologiciel.Mandiant suit actuellement cet acteur comme unc4540.

malware

L'analyse d'un périphérique compromis a révélé une collection de fichiers qui donnent à l'attaquant un accès très privilégié et disponible au

Mandiant, working in partnership with SonicWall Product Security and Incident Response Team (PSIRT), has identified a suspected Chinese campaign that involves maintaining long term persistence by running malware on an unpatched SonicWall Secure Mobile Access (SMA) appliance. The malware has functionality to steal user credentials, provide shell access, and persist through firmware upgrades. Mandiant currently tracks this actor as UNC4540. Malware Analysis of a compromised device revealed a collection of files that give the attacker a highly privileged and available access to the |

Malware | ★★★ | ||

| 2023-01-26 15:00:00 | Bienvenue au Camp de Goot: suivi de l'évolution des opérations de gootloader Welcome to Goot Camp: Tracking the Evolution of GOOTLOADER Operations (lien direct) |

Depuis janvier 2021, la défense gérée mandiante a systématiquement répondu aux infections à gootloder.Les acteurs de la menace ont jeté un filet répandu lors de la propagation de Gootloader et ont un impact sur un large éventail de verticales et de régions géographiques de l'industrie.Nous n'attribuez actuellement que des logiciels malveillants et une infrastructure de Gootloader à un groupe que nous suivions en tant que UNC2565, et nous pensons qu'il est exclusif à ce groupe.

À partir de 2022, unc2565 a commencé à incorporer des modifications notables aux tactiques,Techniques et procédures (TTP) utilisées dans ses opérations.Ces modifications incluent l'utilisation de multiples variations du lanceur FonelaUnch

Since January 2021, Mandiant Managed Defense has consistently responded to GOOTLOADER infections. Threat actors cast a widespread net when spreading GOOTLOADER and impact a wide range of industry verticals and geographic regions. We currently only attribute GOOTLOADER malware and infrastructure to a group we track as UNC2565, and we believe it to be exclusive to this group. Beginning in 2022, UNC2565 began incorporating notable changes to the tactics, techniques, and procedures (TTPs) used in its operations. These changes include the use of multiple variations of the FONELAUNCH launcher |

Malware Threat | ★★★ | ||

| 2023-01-19 15:00:00 | Des acteurs de menace chinois présumés exploitant la vulnérabilité de Fortios (CVE-2022-42475) Suspected Chinese Threat Actors Exploiting FortiOS Vulnerability (CVE-2022-42475) (lien direct) |

mandiant suit une campagne suspectée de China-Nexus qui aurait exploité une vulnérabilité récemment annoncée dans Fortios SSL-VPN de Fortinet \\, CVE-2022-42475, commeun jour zéro. Les preuves suggèrent que l'exploitation se produisait dès octobre 2022 et que les objectifs identifiés incluent une entité gouvernementale européenne et un fournisseur de services gérés situé en Afrique.

mandiant a identifié un nouveau malware que nous suivons comme "Boldmove" dans le cadre de notre enquête.Nous avons découvert une variante Windows de Boldmove et une variante Linux, qui est spécialement conçue pour fonctionner sur des pare-feu FortiGate.Nous

Mandiant is tracking a suspected China-nexus campaign believed to have exploited a recently announced vulnerability in Fortinet\'s FortiOS SSL-VPN, CVE-2022-42475, as a zero-day. Evidence suggests the exploitation was occurring as early as October 2022 and identified targets include a European government entity and a managed service provider located in Africa. Mandiant identified a new malware we are tracking as “BOLDMOVE” as part of our investigation. We have uncovered a Windows variant of BOLDMOVE and a Linux variant, which is specifically designed to run on FortiGate Firewalls. We |

Malware Vulnerability Threat | ★★★★ | ||

| 2023-01-17 17:15:00 | Phishing parti: la chasse aux e-mails malveillants sur le thème industriel pour prévenir les compromis technologiques opérationnels Gone Phishing: Hunting for Malicious Industrial-Themed Emails to Prevent Operational Technology Compromises (lien direct) |

Le phishing est l'une des techniques les plus courantes utilisées pour fournir des logiciels malveillants et accéder aux réseaux cibles.Ce n'est pas seulement en raison de sa simplicité et de son évolutivité, mais aussi en raison de son efficacité dans l'exploitation des vulnérabilités du comportement humain.Malgré l'existence d'outils de détection sophistiqués et la sensibilisation à la sécurité des techniques de phishing, les défenseurs de tous les secteurs verticaux de l'industrie continuent de lutter pour éviter les compromis de phishing.

mandiant observe régulièrement les acteurs qui propagent des e-mails de phishing contenant une terminologie et des concepts spécifiques aux secteurs industriels, tels que l'énergie

Phishing is one of the most common techniques used to deliver malware and gain access to target networks. This is not only because of its simplicity and scalability, but also because of its efficiency in exploiting vulnerabilities in human behavior. Despite the existence of sophisticated detection tooling and security awareness of phishing techniques, defenders across all industry verticals continue to struggle to avoid phishing compromises. Mandiant regularly observes actors spreading phishing emails that contain terminology and concepts specific to industrial sectors, such as energy |

Malware Vulnerability Industrial | ★★★★ | ||

| 2023-01-05 15:00:00 | Turla: une galaxie d'opportunité Turla: A Galaxy of Opportunity (lien direct) |

Mise à jour (2 février): Ce message a été mis à jour pour supprimer les références à un domaine Andromeda qui a été coulé pendant la période de l'activité.Alors que les connexions étaient établies à ce domaine, elle n'était pas malveillante. En septembre 2022, Mandiant a découvert une opération d'équipe Turla suspectée, actuellement suivie sous le nom de UNC4210, distribuant le kopiluwak Utilitaire de reconnaissance et | Malware | ★★★★ | ||

| 2022-12-15 15:00:00 | Les installateurs du système d'exploitation Trojanisé Windows 10 ciblaient le gouvernement ukrainien ciblé Trojanized Windows 10 Operating System Installers Targeted Ukrainian Government (lien direct) |

Résumé exécutif

mandiant a identifié une opération axée sur le gouvernement ukrainien via des installateurs de système d'exploitation Trojanisé Windows 10.Ceux-ci ont été distribués via des sites torrent dans une attaque de chaîne d'approvisionnement.

Activité de menace suivie comme UNC4166 Trojanisé et distribué des installateurs de système d'exploitation malveillants qui réduisent la reconnaissance et les déploiementsCapacité supplémentaire sur certaines victimes à effectuer un vol de données.

Les fichiers trojanisés utilisent le pack de langues ukrainien et sont conçus pour cibler les utilisateurs ukrainiens.Suivre les cibles de compromis sélectionnées pour suivre

Executive Summary Mandiant identified an operation focused on the Ukrainian government via trojanized Windows 10 Operating System installers. These were distributed via torrent sites in a supply chain attack. Threat activity tracked as UNC4166 likely trojanized and distributed malicious Windows Operating system installers which drop malware that conducts reconnaissance and deploys additional capability on some victims to conduct data theft. The trojanized files use the Ukrainian language pack and are designed to target Ukrainian users. Following compromise targets selected for follow |

Malware | ★★★ | ||

| 2022-12-13 18:00:00 | Je jure solennellement que mon chauffeur ne soit pas bon: chasser pour une attestation signée malveillante I Solemnly Swear My Driver Is Up to No Good: Hunting for Attestation Signed Malware (lien direct) |

Lors d'une récente enquête sur la réponse aux incidents, Mandiant a découvert un pilote malveillant utilisé pour terminer certains processus sur les systèmes Windows.Dans ce cas, le pilote a été utilisé pour tenter de mettre fin à l'agent de détection et de réponse (EDR) du point de terminaison sur le point de terminaison.Mandiant suit le conducteur malveillant et son chargeur comme pauvreté et stonestop respectivement.Peu de temps après la découverte initiale, Mandiant a observé un échantillon de pilote pauvre signé avec une signature de compatibilité matérielle Microsoft Windows.Une analyse minutieuse des métadonnées authenticodes du conducteur \\ a conduit à une enquête plus grande

During a recent Incident Response investigation, Mandiant discovered a malicious driver used to terminate select processes on Windows systems. In this case, the driver was used in an attempt to terminate the Endpoint Detection and Response (EDR) agent on the endpoint. Mandiant tracks the malicious driver and its loader as POORTRY and STONESTOP respectively. Soon after the initial discovery, Mandiant observed a POORTRY driver sample signed with a Microsoft Windows Hardware Compatibility Authenticode signature. Careful analysis of the driver\'s Authenticode metadata led to a larger investigation |

Malware | ★★★ | ||

| 2022-12-05 15:00:00 | VM Flare: un flareytale ouvert au public FLARE VM: A FLAREytale Open to the Public (lien direct) |

Flare VM est une collection de scripts d'installations logicielles pour les systèmes Windows qui vous permet de configurer et de maintenir facilement un environnement d'ingénierie inverse sur une machine virtuelle (VM).Des milliers d'ingénieurs inverses, d'analystes de logiciels malveillants et de chercheurs en sécurité comptent sur des VM Flare pour configurer Windows et pour installer une collection d'experts d'outils de sécurité.

Nos mises à jour les plus récentes rendent la machine virtuelle Flare plus ouverte et maintenable.Cela permet à la communauté d'ajouter et de mettre à jour facilement les outils et de les rendre rapidement à la disposition de tous.Nous avons travaillé dur pour ouvrir les packages qui détaillent comment installer

FLARE VM is a collection of software installations scripts for Windows systems that allows you to easily setup and maintain a reverse engineering environment on a virtual machine (VM). Thousands of reverse engineers, malware analysts, and security researchers rely on FLARE VM to configure Windows and to install an expert collection of security tools. Our most recent updates make FLARE VM more open and maintainable. This allows the community to easily add and update tools and to make them quickly available to everyone. We\'ve worked hard to open source the packages which detail how to install |

Malware Tool | ★★★ | ||

| 2022-09-29 08:01:00 | Mauvaise vib (e) S deuxième partie: détection et durcissement dans les hyperviseurs ESXi Bad VIB(E)s Part Two: Detection and Hardening within ESXi Hypervisors (lien direct) |

dans partie la première , nous avons couvert les attaquants \\«Utilisation de malveillants paquets d'installation vsphere (« vibs ») à installerPlusieurs déroges sur les hyperviseurs ESXi, en se concentrant sur les logiciels malveillants présents dans les charges utiles VIB.Dans cet épisode, nous continuerons à élaborer davantage sur d'autres actions de l'attaquant telles que les horodomages, à décrire les méthodologies de détection ESXi pour vider la mémoire du processus et effectuer des scans YARA, et discuter de la façon de durcir davantage les hyperviseurs pour minimiser la surface d'attaque des hôtes ESXi.Pour plus de détails, VMware a publié Informations supplémentaires sur la protection de vsphere .

Loggation ESXi

les deux

In part one, we covered attackers\' usage of malicious vSphere Installation Bundles (“VIBs”) to install multiple backdoors across ESXi hypervisors, focusing on the malware present within the VIB payloads. In this installment, we will continue to elaborate further on other attacker actions such as timestomping, describe ESXi detection methodologies to dump process memory and perform YARA scans, and discuss how to further harden hypervisors to minimize the attack surface of ESXi hosts. For more details, VMware has released additional information on protecting vSphere. ESXI Logging Both |

Malware | ★★★ | ||

| 2022-09-29 08:00:00 | Bad VIB (E) S première partie: enquêter sur une nouvelle persistance de logiciels malveillants dans les hyperviseurs ESXi Bad VIB(E)s Part One: Investigating Novel Malware Persistence Within ESXi Hypervisors (lien direct) |

Comme les solutions de détection et de réponse (EDR) (EDR) améliorent l'efficacité de détection des logiciels malveillants sur les systèmes Windows, certains acteurs de menace parrainés par l'État se sont déplacés vers le développement et le déploiement de logiciels malveillants sur des systèmes qui ne prends généralement pas en charge EDR tels que les appareils réseau, les tableaux SAN et les serveurs ESXi VMware.

Plus tôt cette année, Mandiant a identifié un nouvel écosystème de logiciels malveillants ayant un impact sur VMware ESXi, les serveurs Linux VCenter et les machines virtuelles Windows qui permet à un acteur de menace de prendre les actions suivantes:

Maintenir un accès administratif persistant à l'hyperviseur

Envoyez des commandes au

As endpoint detection and response (EDR) solutions improve malware detection efficacy on Windows systems, certain state-sponsored threat actors have shifted to developing and deploying malware on systems that do not generally support EDR such as network appliances, SAN arrays, and VMware ESXi servers. Earlier this year, Mandiant identified a novel malware ecosystem impacting VMware ESXi, Linux vCenter servers, and Windows virtual machines that enables a threat actor to take the following actions: Maintain persistent administrative access to the hypervisor Send commands to the |

Malware Threat | ★★★ | ||

| 2022-08-31 12:00:00 | Annonce du 9e défi annuel Flare-on Announcing the 9th Annual Flare-On Challenge (lien direct) |

L'équipe Flare organise à nouveau le défi Flare-on cette année.Mettez vos compétences à l'épreuve et en ramassez de nouvelles en cours de route, dans ce défi ingénieur en solo.Le concours commencera à 20h00.ET le 30 septembre 2022. Il s'agit d'un défi de style CTF pour tous les ingénieurs inversés actifs et en herbe, analystes de logiciels malveillants et professionnels de la sécurité.Le concours se déroule pendant six semaines complet et se termine à 20h00.ET le 11 novembre 2022.

Cette année, le concours de \\ comportera un total de 11 défis avec une variété de formats, notamment Windows, JavaScript, .net, Python et même

The FLARE team is once again hosting the Flare-On challenge this year. Put your skills to the test, and pick up some new ones along the way, in this single player reverse engineering challenge. The contest will begin at 8:00 p.m. ET on Sept. 30, 2022. This is a CTF-style challenge for all active and aspiring reverse engineers, malware analysts, and security professionals. The contest runs for six full weeks and ends at 8:00 p.m. ET on Nov. 11, 2022. This year\'s contest will feature a total of 11 challenges featuring a variety of formats including Windows, JavaScript, .NET, Python, and even |

Malware | ★★★ | ||

| 2022-08-10 07:00:00 | (Déjà vu) capa v4: couler un .net plus large capa v4: casting a wider .NET (lien direct) |

Nous sommes ravis d'annoncer la version 4.0 de CAPA avec la prise en charge de l'analyse des exécutables .NET.Cet outil open source identifie automatiquement les capacités des programmes à l'aide d'un ensemble de règles extensible.L'outil prend en charge à la fois le triage de logiciels malveillants et l'ingénierie inverse de plongée profonde.Si vous n'avez pas entendu parler de CAPA auparavant ou si vous avez besoin d'un rafraîchissement, consultez notre Premier article de blog .Vous pouvez télécharger des binaires autonomes CAPA V4.0 à partir des Project \ Project \\ 's Page de libération Et vérifiez le code source sur github .

CAPA 4.0 ajoute de nouvelles fonctionnalités majeures qui étendent sa capacité à analyser et à raisonner sur les programmes.Ce billet de blog couvre

We are excited to announce version 4.0 of capa with support for analyzing .NET executables. This open-source tool automatically identifies capabilities in programs using an extensible rule set. The tool supports both malware triage and deep dive reverse engineering. If you have not heard of capa before, or need a refresher, check out our first blog post. You can download capa v4.0 standalone binaries from the project\'s release page and checkout the source code on GitHub. capa 4.0 adds major new features that extends its ability to analyze and reason about programs. This blog post covers |

Malware Tool | ★★★★ | ||

| 2022-08-04 09:00:00 | Roadsweep Ransomware - Un acteur de menace iranienne probable mène une activité perturbatrice à motivation politique contre les organisations gouvernementales albanaises ROADSWEEP Ransomware - Likely Iranian Threat Actor Conducts Politically Motivated Disruptive Activity Against Albanian Government Organizations (lien direct) |

résumé exécutif

Mandiant a identifié la famille des ransomwares routiers et un personnage télégramme qui a ciblé le gouvernement albanais dans une opération perturbatrice politiquement motivée avant une conférence de l'organisation d'opposition iranienne à la fin de juillet 2022.

Une chimneysweep de porte dérobée auparavant inconnue et une nouvelle variante de l'essuie-glace Zeroclear peuvent également avoir été impliquées.

Les données de distribution de logiciels malveillants Chimneysweep et le contenu de leurre, le timing de l'opération \\ et le contenu à thème politiquement, et l'implication possible de l'essuie-glace zérocléaire indique qu'un acteur de menace iranien est probablement responsable.

Executive Summary Mandiant identified the ROADSWEEP ransomware family and a Telegram persona which targeted the Albanian government in a politically motivated disruptive operation ahead of an Iranian opposition organization\'s conference in late July 2022. A previously unknown backdoor CHIMNEYSWEEP and a new variant of the ZEROCLEAR wiper may also have been involved. CHIMNEYSWEEP malware distribution data and decoy content, the operation\'s timing and politically themed content, and the possible involvement of the ZEROCLEAR wiper indicate an Iranian threat actor is likely responsible. |

Ransomware Malware Threat Conference | ★★★ | ||

| 2022-07-20 06:00:00 | Évacuation et documents humanitaires utilisés pour lasser des entités ukrainiennes de Phish Evacuation and Humanitarian Documents used to Spear Phish Ukrainian Entities (lien direct) |

avant-propos

mandiant publie le blog suivant pour fournir des informations et un contexte sur un échantillon d'activités malveillantes ciblant les entités ukrainiennes pendant la guerre en cours.Nous mettons en évidence UNC1151 et soupçonnés d'opérations UNC2589 tirant parti du phishing avec des documents malveillants conduisant à des chaînes d'infection malveillante.Indicateurs utilisés dans ces opérations ont été publiés par les États-Unis CyberCommand .

UA CERT a également publié sur plusieurs de ces opérations.Des liens vers des rapports UA CERT peuvent être trouvés dans ce blog.

Détail de menace

Depuis le début de l'invasion russe, public et privé

Foreword Mandiant is publishing the following blog to provide insight and context on a sampling of malicious activity targeting Ukrainian entities during the ongoing war. We are highlighting UNC1151 and suspected UNC2589 operations leveraging phishing with malicious documents leading to malware infection chains. Indicators used in these operations have been released by U.S. CYBERCOMMAND. UA CERT has also published on several of these operations. Links to UA CERT reports can be found throughout this blog. Threat Detail Since the start of the Russian invasion, public and private |

Malware | ★★★ | ||

| 2022-06-29 08:30:00 | Fouler votre chemin dans les VPN, les procurations et les tunnels Burrowing your way into VPNs, Proxies, and Tunnels (lien direct) |

Pourquoi sommes-nous ici?

Lorsque l'on considère un cycle de vie d'attaque dans une perspective contradictoire, l'adversaire a quelques options sur la façon de procéder à chaque étape.L'une des questions auxquelles il faut répondre est de savoir si l'adversaire utilisera des logiciels malveillants connus (c'est-à-dire Beacon ), MALWARE MALWOWIQUE INFORMATIQUE CUSTOLUS-D7B72CF6-C413-59E1-9BB2-E06C861BDED4 "Rel =" NOREFERRER NoOpenner "Target =" _ Blank "> hammertoss ), ou logiciel et services légitimes (c'est-à-dire Network privé virtuel doux ) qui fournissent les fonctionnalités nécessaires pour terminer ladite étape.

Chaque option a des avantages et des inconvénients: les logiciels malveillants connus peuvent être extrêmement bon marché, mais peuvent également être faciles à détecter car il

Why Are We Here? When considering an attack lifecycle from an adversarial perspective, the adversary has a few options on how to proceed at each step. One of questions that needs to be answered is whether the adversary will use publicly known malware (i.e. BEACON), custom built-from-the-ground-up malware (i.e. HAMMERTOSS), or legitimate software and services (i.e. SoftEther Virtual Private Network) that provide the necessary functionality to complete said step. Each option has upsides and downsides: Publicly known malware can be extremely cheap but also can be easy to detect since it |

Malware | ★★★ | ||

| 2022-06-21 06:00:00 | Version 2.0 FLOSS Version 2.0 (lien direct) |

Le solveur de chaîne par évasion (Floss) a soutenu les analystes pour extraire des chaînes cachées des échantillons de logiciels malveillants depuis de nombreuses années maintenant.Au cours des derniers mois, nous avons ajouté de nouvelles fonctionnalités et amélioré les performances de l'outil.Dans cet article de blog, nous partagerons de nouvelles fonctionnalités et améliorations passionnantes, notamment une nouvelle technique de déobfuscation de chaîne, une utilisation simplifiée des outils et une sortie de résultats beaucoup plus rapide.Nous avons également mis à jour le logo de soie dentaire:

Rappel: les chaînes d'extraits de fil de malware

analyse du fil des programmes compilés, identifie les fonctions qui peuvent décoder les données et désobfumate automatiquement Rappel: les chaînes d'extraits de fil de malware

analyse du fil des programmes compilés, identifie les fonctions qui peuvent décoder les données et désobfumate automatiquement

The FLARE Obfuscated String Solver (FLOSS) has been supporting analysts to extract hidden strings from malware samples for many years now. Over the last few months, we\'ve added new functionality and improved the tool\'s performance. In this blog post we will share exciting new features and improvements including a new string deobfuscation technique, simplified tool usage, and much faster result output. We\'ve also updated the FLOSS logo:  Reminder: FLOSS extracts strings from malware

FLOSS analyzes compiled programs, identifies functions that may decode data, and automatically deobfuscates Reminder: FLOSS extracts strings from malware

FLOSS analyzes compiled programs, identifies functions that may decode data, and automatically deobfuscates |

Malware Tool | ★★★ | ||

| 2022-06-02 06:00:00 | À Hadès et dos: UNC2165 passe à Lockbit pour échapper aux sanctions To HADES and Back: UNC2165 Shifts to LOCKBIT to Evade Sanctions (lien direct) |

Le Contrôle du Bureau des actifs étrangers (OFAC) du Département des États-Unis (OFAC) | Ransomware Malware | ★★★★ | ||

| 2022-04-28 12:00:00 | Trello de l'autre côté: suivi des campagnes de phishing APT29 Trello From the Other Side: Tracking APT29 Phishing Campaigns (lien direct) |

Depuis le début de 2021, Mandiant suit les vastes campagnes de phishing APT29 ciblant les organisations diplomatiques en Europe, les Amériques et l'Asie.Ce billet de blog traite de nos récentes observations liées à l'identification de deux nouvelles familles de logiciels malveillants en 2022, Beatdrop et Boommic, ainsi que les efforts d'APT29 \\ pour échapper à la détection par réorganisation et abus du service Trello d'Atlassian \\.

apt29 est un groupe d'espionnage russe que Mandiant suit depuis au moins 2014 et est probablement Parrainé par le Foreign Intelligence Service (SVR).Le ciblage diplomatique centré sur ce récent

Since early 2021, Mandiant has been tracking extensive APT29 phishing campaigns targeting diplomatic organizations in Europe, the Americas, and Asia. This blog post discusses our recent observations related to the identification of two new malware families in 2022, BEATDROP and BOOMMIC, as well as APT29\'s efforts to evade detection through retooling and abuse of Atlassian\'s Trello service. APT29 is a Russian espionage group that Mandiant has been tracking since at least 2014 and is likely sponsored by the Foreign Intelligence Service (SVR). The diplomatic-centric targeting of this recent |

Malware | APT 29 APT 29 | ★★★★ | |

| 2022-04-26 10:00:00 | Annotation des fonctions de démontage de logiciels malveillants utilisant la traduction de la machine neuronale Annotating Malware Disassembly Functions Using Neural Machine Translation (lien direct) |

Les binaires de logiciels malveillants peuvent contenir des milliers à des millions d'instructions exécutables, et même les ingénieurs inversés de niveau expert peuvent passer des jours à analyser le démontage pour reconstituer la fonctionnalité du code.L'annulation itérative des fonctions est une stratégie qu'un analyste malveillant peut utiliser pour décomposer l'analyse en morceaux plus gérables.Cependant, l'annotation peut être un processus fastidieux qui entraîne souvent des choix de syntaxe et de fonction incohérents entre les différents analystes.La science des données mandiantes (MDS) et Flare Les équipes ont publié ce billet de blog pour accompagner notre récente conférence de technologie GPU NVIDIA (GTC)

Malware binaries may contain thousands to millions of executable instructions, and even expert-level reverse engineers can spend days analyzing disassembly to piece together code functionality. Iteratively annotating functions is one strategy that a malware analyst can use to break analysis down into more manageable chunks. However, annotation can be a tedious process that often results in inconsistent syntax and function choices among different analysts. The Mandiant Data Science (MDS) and FLARE teams released this blog post to accompany our recent NVIDIA GPU Technology Conference (GTC) |

Malware Conference | ★★★ | ||

| 2022-04-25 12:00:00 | Industrieer.v2: les vieux logiciels malveillants apprennent de nouvelles astuces INDUSTROYER.V2: Old Malware Learns New Tricks (lien direct) |

Le 12 avril 2022, Cert-ua et eset a rapporté qu'une attaque cyber physique a eu un impact sur les technologies de la technologie opérationnelle (OT) de soutien en Ukraine.L'attaque a mis à profit différents logiciels malveillants, y compris une variante de Industryer , un morceau de logiciel malveillant ICS bien connu axé sur les attaques à l'origine en décembre 2016 pour provoquer des pannes de courant en Ukraine.

L'attaque est significative non seulement parce que les attaques ciblées sont rares, mais aussi parce que c'est le premier cas où le code du malware OT orienté d'attaque largement connu a été redéployé contre une nouvelle victime.Malgré cinq ans

On April 12, 2022, CERT-UA and ESET reported that a cyber physical attack impacted operational technology (OT) supporting power grid operations in Ukraine. The attack leveraged different pieces of malware including a variant of INDUSTROYER, a well-known piece of attack-oriented ICS malware originally deployed in December 2016 to cause power outages in Ukraine. The attack is significant not only because OT-targeted attacks are rare, but also because this is the first instance in which code from broadly known attack-oriented OT malware was redeployed against a new victim. Despite five years |

Malware | ★★★ | ||

| 2022-04-13 15:30:00 | Inconstruire: les nouveaux outils de cyberattaques parrainés par l'État ciblent plusieurs systèmes de contrôle industriel INCONTROLLER: New State-Sponsored Cyber Attack Tools Target Multiple Industrial Control Systems (lien direct) |

Au début de 2022, Mandiant, en partenariat avec Schneider Electric, a analysé un ensemble de nouveaux outils d'attaque orientés vers le système de contrôle industriel (ICS) - que nous appelons Inconstroller (aka PipeDream) - construit aux dispositifs d'automatisation des machines cibles.Les outils peuvent interagir avec des équipements industriels spécifiques intégrés dans différents types de machines exploitées dans plusieurs industries.Bien que le ciblage de tout environnement opérationnel utilisant cet ensemble d'outils ne soit pas clair, le malware pose un risque critique pour les organisations tirant parti de l'équipement ciblé.Inconstroller est très probablement parrainé par l'État et contient

In early 2022, Mandiant, in partnership with Schneider Electric, analyzed a set of novel industrial control system (ICS)-oriented attack tools-which we call INCONTROLLER (aka PIPEDREAM)-built to target machine automation devices. The tools can interact with specific industrial equipment embedded in different types of machinery leveraged across multiple industries. While the targeting of any operational environments using this toolset is unclear, the malware poses a critical risk to organizations leveraging the targeted equipment. INCONTROLLER is very likely state sponsored and contains |

Malware Tool Industrial | ★★★★ | ||

| 2022-02-28 15:00:00 | Prêt, définissez, allez - les internes de Golang et la récupération des symboles Ready, Set, Go - Golang Internals and Symbol Recovery (lien direct) |

golang (go) est une langue compilée introduite par Google en 2009. Le langage, l'exécution et l'outillage ont évolué considérablement depuis lors.Ces dernières années, les fonctionnalités GO telles que la compilation croisée facile à utiliser, les exécutables autonomes et l'excellent outillage ont fourni aux auteurs malveillants un nouveau langage puissant pour concevoir des logiciels malveillants multiplateformes.Malheureusement pour les indexes, l'outillage pour séparer le code d'auteur malware du code d'exécution GO a pris du retard.

Aujourd'hui, Mandiant publie un outil nommé Goresym Pour analyser les informations sur les symboles GO et autres métadonnées intégrées.Ce billet de blog

Golang (Go) is a compiled language introduced by Google in 2009. The language, runtime, and tooling has evolved significantly since then. In recent years, Go features such as easy-to-use cross-compilation, self-contained executables, and excellent tooling have provided malware authors with a powerful new language to design cross-platform malware. Unfortunately for reverse engineers, the tooling to separate malware author code from Go runtime code has fallen behind. Today, Mandiant is releasing a tool named GoReSym to parse Go symbol information and other embedded metadata. This blog post |

Malware Tool | ★★★★ | ||

| 2022-02-24 15:00:00 | LITE SUR LECTURE: Télégramme malveillant repéré dans la dernière activité de cyber-espionnage iranienne Left On Read: Telegram Malware Spotted in Latest Iranian Cyber Espionage Activity (lien direct) |

En novembre 2021, Défense gérée mandiante détecté et répondu à un UNC3313 Intrusion chez un client du Moyen-Orient.Au cours de l'enquête, Mandiant a identifié de nouveaux logiciels malveillants ciblés, gramdoor et Starwhale , qui implémentent les fonctionnalités de porte-portefeuille simples.Nous avons également identifié UNC3313 Utiliser un logiciel d'accès à distance accessible au public pour maintenir l'accès à l'environnement.UNC3313 a initialement eu accès à cette organisation par le biais d'un e-mail de phishing ciblé et des outils de sécurité offensifs open-source modifiés et à effet de levier pour identifier les systèmes accessibles et se déplacer latéralement.Unc3313 déplacé

In November 2021, Mandiant Managed Defense detected and responded to an UNC3313 intrusion at a Middle East government customer. During the investigation, Mandiant identified new targeted malware, GRAMDOOR and STARWHALE, which implement simple backdoor functionalities. We also identified UNC3313 use publicly available remote access software to maintain access to the environment. UNC3313 initially gained access to this organization through a targeted phishing email and leveraged modified, open-source offensive security tools to identify accessible systems and move laterally. UNC3313 moved |

Malware Tool | ★★★★ | ||

| 2022-02-01 15:00:00 | Zoom pour vous - Empoisonnement du référencement pour distribuer Batloader et Atera Agent Zoom For You - SEO Poisoning to Distribute BATLOADER and Atera Agent (lien direct) |

Tout en défendant nos clients contre les menaces, manage managedDéfense continue de voir de nouvelles menaces qui abusent de la confiance dans les outils et les produits légitimes pour mener à bien leurs attaques.Ces attaques sont efficaces pour obtenir des défenses de sécurité passées et rester non détecté dans un réseau.

Grâce à la chasse à la menace proactive, notre équipe de première ligne de défense gérée a découvert une campagne qui a utilisé l'empoisonnement d'optimisation des moteurs de recherche (SEO) pour conduire les victimes à télécharger le Batloader MALWWare pour le compromis initial.Nous avons également observé une technique d'évasion de défense astucieuse à l'aide de mshta.exe, un utilitaire Windows-Native

While defending our customers against threats, Mandiant Managed Defense continues to see new threats that abuse trust in legitimate tools and products to carry out their attacks. These attacks are effective in getting past security defenses and staying undetected in a network. Through proactive threat hunting, our Managed Defense frontline team uncovered a campaign that used search engine optimization (SEO) poisoning to lead victims to download the BATLOADER malware for the initial compromise. We also observed a crafty defense evasion technique using mshta.exe, a Windows-native utility |

Malware Tool Threat | ★★★ | ||

| 2022-01-14 20:30:00 | Préparation proactive et durcissement pour protéger contre les attaques destructrices |Blog Proactive Preparation and Hardening to Protect Against Destructive Attacks | Blog (lien direct) |

À la lumière de la crise en Ukraine, Mandiant se prépare aux acteurs russes à mener une cyber-activité agressive contre nos clients et notre communauté.La Russie utilise régulièrement sa cyber-capacité pour effectuer des opérations de collecte de renseignements et de l'information, mais nous sommes particulièrement préoccupés par le fait qu'à mesure que les tensions s'améliorent, elles peuvent cibler les organisations à l'intérieur et à l'extérieur de l'Ukraine avec des cyberattaques perturbatrices et destructrices.

Les acteurs de la menace exploitent des logiciels malveillants destructeurs pour détruire les données, éliminer les preuves d'activité malveillante ou manipuler les systèmes d'une manière qui les rend inopérables

In light of the crisis in Ukraine, Mandiant is preparing for Russian actors to carry out aggressive cyber activity against our customers and community. Russia regularly uses its cyber capability to carry out intelligence collection and information operations, but we are particularly concerned that as tensions escalate, they may target organizations within and outside of Ukraine with disruptive and destructive cyber attacks. Threat actors leverage destructive malware to destroy data, eliminate evidence of malicious activity, or manipulate systems in a way that renders them inoperable |

Malware | ★★★ | ||

| 2021-12-15 11:00:00 | Pas de mineurs non accompagnés: les compromis de la chaîne d'approvisionnement via des packages Node.js No Unaccompanied Miners: Supply Chain Compromises Through Node.js Packages (lien direct) |

commençant au milieu de l'octobre 2021, Défense gérée mandiante a identifié plusieurs instancesdes compromis de la chaîne d'approvisionnement impliquant des packages hébergés sur Node Package Manager (NPM), le gestionnaire de packages de la plate-forme JavaScript Node.js, soit compromis directement pour livrer des logiciels malveillants, soit simplement créé pour usurper l'identité de packages populaires et légitimes.Ce dernier est une technique connue sous le nom de typosquat.Les modules NPM sont une cible précieuse pour les acteurs de la menace en raison de leur popularité auprès des développeurs.Ils ont également une prévalence élevée de dépendances complexes, où un package en installe un autre comme dépendance

Starting mid-October 2021, Mandiant Managed Defense identified multiple instances of supply chain compromises involving packages hosted on Node Package Manager (NPM), the package manager for the Node.js JavaScript platform, either being compromised directly to deliver malware or simply being created to impersonate popular, legitimate packages. The latter is a technique known as typosquatting. NPM modules are a valuable target for threat actors due to their popularity amongst developers. They also have a high prevalence of complex dependencies, where one package installs another as a dependency |

Malware Threat | ★★ | ||

| 2021-10-27 08:01:01 | Fichier exécutable portable infectant les logiciels malveillants se trouve de plus en plus dans les réseaux OT Portable Executable File Infecting Malware Is Increasingly Found in OT Networks (lien direct) |

Lors de la recherche de fichiers associés à une gamme de fabricants d'équipements d'origine (OT) (OEM), Mandiant Threat Intelligence a découvert un grand nombre de binaires exécutables portables (PE) légitimes affectés par divers types de PEinfecter les logiciels malveillants.Les fichiers infectés incluent les binaires associés aux contrôleurs logiques programmables (PLC), les communications OLE pour le contrôle de processus (OPC), les applications d'interface humaine-machine (HMI) et d'autres fonctions OT prise en charge par des appareils basés sur Windows aux niveaux 2 et 3 du PurdueModèle.

Un PE est un format de fichier développé par Microsoft

While researching files associated with a range of operational technology (OT) original equipment manufacturers (OEM), Mandiant Threat Intelligence uncovered a large number of legitimate portable executable (PE) binaries affected by various types of PE infecting malware. The infected files include binaries associated with programmable logical controllers (PLC), OLE for process control (OPC) communications, human-machine interface (HMI) applications, and other OT functions supported by Windows-based devices at levels 2 and 3 of the Purdue Model. A PE is a file format developed by Microsoft |

Malware Threat Industrial | ★★★ | ||

| 2021-10-20 08:01:01 | Caché à la vue simple: identifier la cryptographie dans le rançon Blackmatter Hidden in Plain Sight: Identifying Cryptography in BLACKMATTER Ransomware (lien direct) |

L'un des principaux objectifs de l'évaluation d'un échantillon de ransomware est de déterminer le type de cryptographie que l'échantillon utilise.Parfois, c'est simple;Pour un échantillon Blackmatter que nous avons analysé, ce n'était pas le cas.Nous avons trouvé le processus que nous avons utilisé pour identifier les opérations mathématiques de la cryptographie RSA à partir du code Blackmatter intéressant et réutilisable pour d'autres échantillons de logiciels malveillants et pour devenir un meilleur ingénieur en général.

Introduction

La famille Blackmatter Ransomware a été identifiée dans plusieurs attaques récentes.D'autres auteurs ont publié des résumés de Blackmatter, y compris son

One of the main goals of evaluating a ransomware sample is to determine what kind of cryptography the sample uses. Sometimes this is straightforward; for a BLACKMATTER sample we analyzed, it was not. We found the process we used to identify the mathematical operations of RSA cryptography from the BLACKMATTER code interesting and reusable for other malware samples and for becoming a better reverse engineer in general. Introduction The BLACKMATTER ransomware family has been identified in several recent attacks. Other authors have published summaries of BLACKMATTER, including its |

Ransomware Malware | ★★★★ | ||

| 2021-09-01 08:01:01 | Trop long;N'a pas lu - acteur inconnu à l'aide de fichiers journaux CLFS pour furtivité Too Log; Didn\\'t Read - Unknown Actor Using CLFS Log Files for Stealth (lien direct) |

L'équipe Mandiant Advanced Practices a récemment découvert une nouvelle famille de logiciels malveillants que nous avons nommée Privatelog et son installateur, Stashlog.Dans cet article, nous partagerons une technique nouvelle et particulièrement intéressante que les échantillons utilisent pour masquer les données, ainsi qu'une analyse détaillée des deux fichiers qui ont été effectués avec le support des analystes Flare.Nous partagerons également les règles de détection des échantillons et les recommandations de chasse pour trouver une activité similaire dans votre environnement.

Mandiant n'a pas encore observé Privatelog ou Stashlog dans aucun environnement client ou pour récupérer les charges utiles de deuxième étape lancées par Privatelog

The Mandiant Advanced Practices team recently discovered a new malware family we have named PRIVATELOG and its installer, STASHLOG. In this post, we will share a novel and especially interesting technique the samples use to hide data, along with detailed analysis of both files that was performed with the support of FLARE analysts. We will also share sample detection rules, and hunting recommendations to find similar activity in your environment. Mandiant has yet to observe PRIVATELOG or STASHLOG in any customer environments or to recover any second-stage payloads launched by PRIVATELOG |

Malware | ★★★★ | ||

| 2021-07-19 13:00:00 | capa 2.0: mieux, plus fort, plus rapide capa 2.0: Better, Stronger, Faster (lien direct) |

Nous sommes ravis d'annoncer la version 2.0 de notre outil open source appelé CAPA.CAPA identifie automatiquement les capacités des programmes à l'aide d'un ensemble de règles extensible.L'outil prend en charge à la fois le triage de logiciels malveillants et l'ingénierie inverse de plongée profonde.Si vous avez déjà entendu parler de capa ou si vous avez besoin d'un rafraîchissement, consultez notre First BlogPost .Vous pouvez télécharger des binaires autonomes CAPA 2.0 à partir de la Page de publication et de vérifier le code source sur github .