What's new arround internet

| Src | Date (GMT) | Titre | Description | Tags | Stories | Notes |

| 2023-07-06 11:03:15 | Hack fiscal belge Belgian Tax Hack (lien direct) |

Voici un hack fiscal fascinant de la Belgique (écoutez les détails ici , épisode # 484de & # 8220; rien de tel qu'un poisson, & # 8221; à 28:00).

Fondamentalement, il s'agit d'un festival de musique à la frontière entre la Belgique et la Hollande.La scène était en Hollande, mais la foule était en Belgique.Lorsque le collecteur du droit d'auteur est venu, ils ont fait valoir qu'ils n'avaient pas dû payer de taxe parce que le public était dans un autre pays.Soi-disant cela a fonctionné.

Here’s a fascinating tax hack from Belgium (listen to the details here, episode #484 of “No Such Thing as a Fish,” at 28:00). Basically, it’s about a music festival on the border between Belgium and Holland. The stage was in Holland, but the crowd was in Belgium. When the copyright collector came around, they argued that they didn’t have to pay any tax because the audience was in a different country. Supposedly it worked. |

Hack | ★★★★ | ||

| 2023-07-06 09:51:25 | SysDream dévoile le programme de l\'édition 2023 de “Hack in Paris” (lien direct) | >La 12ème édition de Hack In Paris se déroulera du 25 au 29 septembre 2023 à Paris (Chateauform – 28 avenue George V, Paris 8ème). Organisé par SysDream, la filiale cybersécurité du Groupe Hub One, Hack in Paris est un événement international dédié à la cybersécurité qui réunit chaque année à Paris experts et passionnés […] The post SysDream dévoile le programme de l'édition 2023 de “Hack in Paris” first appeared on UnderNews. | Hack | ★ | ||

| 2023-07-06 09:39:01 | 25 au 29 septembre Programme de Hack In Paris s (lien direct) | SYSDREAM DÉVOILE LE PROGRAMME DE L'EDITION 2023 DE " HACK IN PARIS " La 12ème édition de Hack In Paris se déroulera du 25 au 29 septembre 2023 à Paris (Chateauform – 28 avenue George V, Paris 8ème) - Événements | Hack | ★★ | ||

| 2023-07-05 13:00:00 | Cyberheistnews Vol 13 # 27 [tête haute] La campagne de phishing d'identité massive imite plus de 100 marques et des milliers de domaines CyberheistNews Vol 13 #27 [Heads Up] Massive Impersonation Phishing Campaign Imitates Over 100 Brands and Thousands of Domains (lien direct) |

CyberheistNews Vol 13 #27 | July 5th, 2023

[Heads Up] Massive Impersonation Phishing Campaign Imitates Over 100 Brands and Thousands of Domains

A year-long phishing campaign has been uncovered that impersonates 100+ popular clothing, footwear, and apparel brands using at least 10 fake domains impersonating each brand.

We\'ve seen plenty of attacks that impersonated a single brand along with a few domains used to ensure victims can be taken to a website that seeks to harvest credentials or steal personal information. But I don\'t think an attack of such magnitude as the one identified by security researchers at Internet security monitoring vendor Bolster.

According to Bolster, the 13-month long campaign used over 3000 live domains (and another 3000+ domains that are no longer in use) to impersonate over 100 well-known brands. We\'re talking about brands like Nike, Guess, Fossil, Tommy Hilfiger, Skechers, and many more. Some of the domains have even existed long enough to be displayed at the top of natural search results.

And these sites are very well made; so much so that they mimic their legitimate counterparts enough that visitors are completing online shopping visits, providing credit card and other payment details.

The impersonation seen in this widespread attack can just as easily be used to target corporate users with brands utilized by employees; all that\'s needed is to put the time and effort into building out a legitimate enough looking impersonated website and create a means to get the right users to visit said site (something most often accomplished through phishing attacks).

This latest impersonation campaign makes the case for ensuring users are vigilant when interacting with the web – something accomplished through continual Security Awareness Training.

Blog post with links:https://blog.knowbe4.com/massive-impersonation-phishing-campaign

[Live Demo] Ridiculously Easy Security Awareness Training and Phishing

Old-school awareness training does not hack it anymore. Your email filters have an average 7-10% failure rate; you need a strong human firewall as your last line of defense.

Join us Wednesday, July 12, @ 2:00 PM (ET), for a live demonstra

CyberheistNews Vol 13 #27 | July 5th, 2023

[Heads Up] Massive Impersonation Phishing Campaign Imitates Over 100 Brands and Thousands of Domains

A year-long phishing campaign has been uncovered that impersonates 100+ popular clothing, footwear, and apparel brands using at least 10 fake domains impersonating each brand.

We\'ve seen plenty of attacks that impersonated a single brand along with a few domains used to ensure victims can be taken to a website that seeks to harvest credentials or steal personal information. But I don\'t think an attack of such magnitude as the one identified by security researchers at Internet security monitoring vendor Bolster.

According to Bolster, the 13-month long campaign used over 3000 live domains (and another 3000+ domains that are no longer in use) to impersonate over 100 well-known brands. We\'re talking about brands like Nike, Guess, Fossil, Tommy Hilfiger, Skechers, and many more. Some of the domains have even existed long enough to be displayed at the top of natural search results.

And these sites are very well made; so much so that they mimic their legitimate counterparts enough that visitors are completing online shopping visits, providing credit card and other payment details.

The impersonation seen in this widespread attack can just as easily be used to target corporate users with brands utilized by employees; all that\'s needed is to put the time and effort into building out a legitimate enough looking impersonated website and create a means to get the right users to visit said site (something most often accomplished through phishing attacks).

This latest impersonation campaign makes the case for ensuring users are vigilant when interacting with the web – something accomplished through continual Security Awareness Training.

Blog post with links:https://blog.knowbe4.com/massive-impersonation-phishing-campaign

[Live Demo] Ridiculously Easy Security Awareness Training and Phishing

Old-school awareness training does not hack it anymore. Your email filters have an average 7-10% failure rate; you need a strong human firewall as your last line of defense.

Join us Wednesday, July 12, @ 2:00 PM (ET), for a live demonstra |

Malware Hack Threat Cloud | ★★ | ||

| 2023-07-05 11:00:00 | J'ai utilisé Flipper Zero pour marquer des éponas dans \\ 'Tears of the Kingdom \\' I Used Flipper Zero to Score Eponas in \\'Tears of the Kingdom\\' (lien direct) |

Utiliser mon Flipper Zero pour pirater des aliments supplémentaires, des armes et des chevaux dans le jeu rappelle les jours de gloire des codes de triche.

Using my Flipper Zero to hack extra food, weapons, and horses in the game reminds of the glory days of cheat codes. |

Hack | ★★★ | ||

| 2023-07-03 05:24:11 | Fournisseur de communications satellites militaires russes hors ligne après hack Russian military satellite comms provider offline after hack (lien direct) |

Aussi: Ransomware Hit on Mancunian Uni déborde les Deets de patient NHS, USPTO divulgue les informations de l'inventeur, et cette semaine \'s Crit Vulns infosec en bref une communication par satellite russe russeLe fournisseur a été mis hors ligne par des pirates et plus d'une partie & # 8211;y compris les pirates qui disent qu'ils sont associés à la tenue de mercenaire mutinée Wagner Group & # 8211;a revendiqué la responsabilité.…

ALSO: Ransomware hit on Mancunian Uni spills NHS patient deets, USPTO leaks inventor info, and this week\'s crit vulns Infosec in brief A Russian satellite communication provider has been knocked offline by hackers, and more than one party – including hackers who say they\'re associated with mutinous mercenary outfit Wagner Group – has claimed responsibility.… |

Ransomware Hack | ★★ | ||

| 2023-06-30 19:58:12 | Russian telecom confirms hack after group backing Wagner boasted about an attack (lien direct) | >A Dozor-Teleport CJSC executive told ComNews that the company has been the victim of a cyberattack affecting its cloud infrastructure.

>A Dozor-Teleport CJSC executive told ComNews that the company has been the victim of a cyberattack affecting its cloud infrastructure. |

Hack Cloud | ★★ | ||

| 2023-06-30 17:19:27 | TSMC dit que certaines de ses données ont été balayées dans un piratage sur un fournisseur de matériel TSMC says some of its data was swept up in a hack on a hardware supplier (lien direct) |

Le Syndicat de Ransomware Pernicious Lockbit réclame la responsabilité et demande 70 millions de dollars.

The pernicious LockBit ransomware syndicate claims responsibility and demands $70 million. |

Ransomware Hack | ★★★ | ||

| 2023-06-30 09:45:30 | TSMC nie Lockbit Hack car les gangs de ransomware exigent 70 millions de dollars TSMC denies LockBit hack as ransomware gang demands $70 million (lien direct) |

Le géant de la maîtrise en jere TSMC (Taiwan Semiconductor Manufacturing Company) a nié avoir été piraté après que le gang de ransomware de lockbit a demandé 70 millions de dollars pour ne pas publier de données volées.[...]

Chipmaking giant TSMC (Taiwan Semiconductor Manufacturing Company) denied being hacked after the LockBit ransomware gang demanded $70 million not to release stolen data. [...] |

Ransomware Hack | ★★★ | ||

| 2023-06-29 23:01:00 | GCHQ révèle que le gouvernement britannique a été piraté par des cyber-espions étrangers il y a 20 ans GCHQ reveals British government was hacked by foreign cyber spies 20 years ago (lien direct) |

Ce mois-ci marque le 20e anniversaire de la première fois que les cyber-experts du GCHQ ont répondu à un État étranger pirant le gouvernement britannique, a révélé l'agence vendredi.Même 20 ans plus tard, tous les détails du piratage n'ont pas été divulgués.Le National Cyber Security Center - une partie du GCHQ - a déclaré que l'agence s'est précipitée

Ce mois-ci marque le 20e anniversaire de la première fois que les cyber-experts du GCHQ ont répondu à un État étranger pirant le gouvernement britannique, a révélé l'agence vendredi.Même 20 ans plus tard, tous les détails du piratage n'ont pas été divulgués.Le National Cyber Security Center - une partie du GCHQ - a déclaré que l'agence s'est précipitée

This month marks the 20th anniversary of the first time cyber experts at GCHQ responded to a foreign state hacking the British government, the agency revealed on Friday. Even 20 years on, the full details of the hack weren\'t disclosed. The National Cyber Security Centre - a part of GCHQ - said the agency scrambled

This month marks the 20th anniversary of the first time cyber experts at GCHQ responded to a foreign state hacking the British government, the agency revealed on Friday. Even 20 years on, the full details of the hack weren\'t disclosed. The National Cyber Security Centre - a part of GCHQ - said the agency scrambled |

Hack | ★★ | ||

| 2023-06-29 08:32:00 | Plus de 130 organisations, des millions de personnes qui auraient été touchées par Moveit Hack Over 130 Organizations, Millions of Individuals Believed to Be Impacted by MOVEit Hack (lien direct) |

> Plus de victimes du hack Moveit ont été révélées, avec un total de plus de 130 organisations et 15 millions de personnes qui auraient été touchées.

>More victims of the MOVEit hack have come to light, with a total of over 130 organizations and 15 million people believed to be affected. |

Hack | ★★ | ||

| 2023-06-28 13:38:58 | Les craintes grandissent des escroqueries en ID Deepfake après le progrès du piratage Fears grow of deepfake ID scams following Progress hack (lien direct) |

Les pirates pourraient chercher à faire plus que d'extorter les entreprises.

Hackers might seek to do more than extort companies. |

Hack | ★★ | ||

| 2023-06-28 10:55:34 | Informations sensibles volées dans Letmespy Stalkerware Hack Sensitive Information Stolen in LetMeSpy Stalkerware Hack (lien direct) |

> Les e-mails, les numéros de téléphone, les journaux d'appels et les messages collectés volés en violation de données sur Android Stalkware LetMespy.

>Emails, phone numbers, calls logs, and collected messages stolen in data breach at Android stalkware LetMeSpy. |

Data Breach Hack | ★★ | ||

| 2023-06-27 21:39:11 | Les protestations ont cassé Reddit Hack pour les résultats de recherche Google utiles et Google le sait Protests broke Reddit hack for useful Google search results-and Google knows it (lien direct) |

Terme de recherche + reddit = John Oliver?

Search term + Reddit = John Oliver? |

Hack | ★★ | ||

| 2023-06-27 19:44:03 | Le cyber-voyou britannique «Plugwalkjoe» obtient 5 ans de prison U.K. Cyber Thug “PlugwalkJoe” Gets 5 Years in Prison (lien direct) |

Joseph James "Plugwalkjoe" O \\ 'Connor, un homme de 24 ans du Royaume-Uni qui a obtenu ses 15 minutes de gloire en participant au piratage de Twitter de juillet 2020, a été condamné à cinq ans dans une prison américaine.Cela peut sembler une punition sévère pour une conduite de cyber-joie brève et très publique.Mais O \\ 'Connor a également plaidé coupable dans une enquête séparée impliquant une série de cyberpreintes et de vol de crypto-monnaie activées par «échange de sim», un crime dans lequel les fraudeurs incitent un fournisseur de mobile à détourner les appels téléphoniques d'un client et et et et et et les appels téléphoniques d'un client etMessages texte sur un appareil qu'ils contrôlent.

Joseph James "PlugwalkJoe" O\'Connor, a 24-year-old from the United Kingdom who earned his 15 minutes of fame by participating in the July 2020 hack of Twitter, has been sentenced to five years in a U.S. prison. That may seem like harsh punishment for a brief and very public cyber joy ride. But O\'Connor also pleaded guilty in a separate investigation involving a years-long spree of cyberstalking and cryptocurrency theft enabled by "SIM swapping," a crime wherein fraudsters trick a mobile provider into diverting a customer\'s phone calls and text messages to a device they control. |

Hack | ★★ | ||

| 2023-06-27 18:44:00 | Trois ans plus tard, le piratage cryptophone ENCROCHAT NETS 6 500 arrestations et convulsions de & Euro; 900 millions Three years on, EncroChat cryptophone hack nets 6,500 arrests and seizures of €900 million (lien direct) |

Joseph James "Plugwalkjoe" O \\ 'Connor, un homme de 24 ans du Royaume-Uni qui a obtenu ses 15 minutes de gloire en participant au piratage de Twitter de juillet 2020, a été condamné à cinq ans dans une prison américaine.Cela peut sembler une punition sévère pour une conduite de cyber-joie brève et très publique.Mais O \\ 'Connor a également plaidé coupable dans une enquête séparée impliquant une série de cyberpreintes et de vol de crypto-monnaie activées par «échange de sim», un crime dans lequel les fraudeurs incitent un fournisseur de mobile à détourner les appels téléphoniques d'un client et et et et et et les appels téléphoniques d'un client etMessages texte sur un appareil qu'ils contrôlent.

Joseph James "PlugwalkJoe" O\'Connor, a 24-year-old from the United Kingdom who earned his 15 minutes of fame by participating in the July 2020 hack of Twitter, has been sentenced to five years in a U.S. prison. That may seem like harsh punishment for a brief and very public cyber joy ride. But O\'Connor also pleaded guilty in a separate investigation involving a years-long spree of cyberstalking and cryptocurrency theft enabled by "SIM swapping," a crime wherein fraudsters trick a mobile provider into diverting a customer\'s phone calls and text messages to a device they control. |

Hack | ★★ | ||

| 2023-06-27 16:00:00 | Le hack de fournisseur tiers expose les données à American, Southwest Airlines Third-Party Vendor Hack Exposes Data at American, Southwest Airlines (lien direct) |

American Airlines a rapporté 5745 pilotes et candidats touchés, Southwest Airlines a rapporté 3009

American Airlines reported 5745 pilots and applicants affected, Southwest Airlines reported 3009 |

Hack | ★★ | ||

| 2023-06-27 13:00:00 | Cyberheistnews Vol 13 # 26 [Eyes Open] La FTC révèle les cinq dernières escroqueries par SMS CyberheistNews Vol 13 #26 [Eyes Open] The FTC Reveals the Latest Top Five Text Message Scams (lien direct) |

CyberheistNews Vol 13 #26 | June 27th, 2023

[Eyes Open] The FTC Reveals the Latest Top Five Text Message Scams

The U.S. Federal Trade Commission (FTC) has published a data spotlight outlining the most common text message scams. Phony bank fraud prevention alerts were the most common type of text scam last year. "Reports about texts impersonating banks are up nearly tenfold since 2019 with median reported individual losses of $3,000 last year," the report says.

These are the top five text scams reported by the FTC:

Copycat bank fraud prevention alerts

Bogus "gifts" that can cost you

Fake package delivery problems

Phony job offers

Not-really-from-Amazon security alerts

"People get a text supposedly from a bank asking them to call a number ASAP about suspicious activity or to reply YES or NO to verify whether a transaction was authorized. If they reply, they\'ll get a call from a phony \'fraud department\' claiming they want to \'help get your money back.\' What they really want to do is make unauthorized transfers.

"What\'s more, they may ask for personal information like Social Security numbers, setting people up for possible identity theft."

Fake gift card offers took second place, followed by phony package delivery problems. "Scammers understand how our shopping habits have changed and have updated their sleazy tactics accordingly," the FTC says. "People may get a text pretending to be from the U.S. Postal Service, FedEx, or UPS claiming there\'s a problem with a delivery.

"The text links to a convincing-looking – but utterly bogus – website that asks for a credit card number to cover a small \'redelivery fee.\'"

Scammers also target job seekers with bogus job offers in an attempt to steal their money and personal information. "With workplaces in transition, some scammers are using texts to perpetrate old-school forms of fraud – for example, fake \'mystery shopper\' jobs or bogus money-making offers for driving around with cars wrapped in ads," the report says.

"Other texts target people who post their resumes on employment websites. They claim to offer jobs and even send job seekers checks, usually with instructions to send some of the money to a different address for materials, training, or the like. By the time the check bounces, the person\'s money – and the phony \'employer\' – are long gone."

Finally, scammers impersonate Amazon and send fake security alerts to trick victims into sending money. "People may get what looks like a message from \'Amazon,\' asking to verify a big-ticket order they didn\'t place," the FTC says. "Concerned

CyberheistNews Vol 13 #26 | June 27th, 2023

[Eyes Open] The FTC Reveals the Latest Top Five Text Message Scams

The U.S. Federal Trade Commission (FTC) has published a data spotlight outlining the most common text message scams. Phony bank fraud prevention alerts were the most common type of text scam last year. "Reports about texts impersonating banks are up nearly tenfold since 2019 with median reported individual losses of $3,000 last year," the report says.

These are the top five text scams reported by the FTC:

Copycat bank fraud prevention alerts

Bogus "gifts" that can cost you

Fake package delivery problems

Phony job offers

Not-really-from-Amazon security alerts

"People get a text supposedly from a bank asking them to call a number ASAP about suspicious activity or to reply YES or NO to verify whether a transaction was authorized. If they reply, they\'ll get a call from a phony \'fraud department\' claiming they want to \'help get your money back.\' What they really want to do is make unauthorized transfers.

"What\'s more, they may ask for personal information like Social Security numbers, setting people up for possible identity theft."

Fake gift card offers took second place, followed by phony package delivery problems. "Scammers understand how our shopping habits have changed and have updated their sleazy tactics accordingly," the FTC says. "People may get a text pretending to be from the U.S. Postal Service, FedEx, or UPS claiming there\'s a problem with a delivery.

"The text links to a convincing-looking – but utterly bogus – website that asks for a credit card number to cover a small \'redelivery fee.\'"

Scammers also target job seekers with bogus job offers in an attempt to steal their money and personal information. "With workplaces in transition, some scammers are using texts to perpetrate old-school forms of fraud – for example, fake \'mystery shopper\' jobs or bogus money-making offers for driving around with cars wrapped in ads," the report says.

"Other texts target people who post their resumes on employment websites. They claim to offer jobs and even send job seekers checks, usually with instructions to send some of the money to a different address for materials, training, or the like. By the time the check bounces, the person\'s money – and the phony \'employer\' – are long gone."

Finally, scammers impersonate Amazon and send fake security alerts to trick victims into sending money. "People may get what looks like a message from \'Amazon,\' asking to verify a big-ticket order they didn\'t place," the FTC says. "Concerned |

Ransomware Spam Malware Hack Tool Threat | FedEx APT 28 APT 15 ChatGPT ChatGPT | ★★ | |

| 2023-06-27 11:58:00 | Plus de 6 500 arrêtés depuis le piratage d'Ecrochat de la police française et néerlandaise \\ More than 6,500 arrested since French and Dutch police\\'s EncroChat hack (lien direct) |

Trois ans après une opération policière pour pirater le service de communication crypté d'Ecrochat largement utilisé par des criminels, plus de 6 500 suspects ont été arrêtés, ont annoncé mardi des responsables de l'application des lois.Des représentants des systèmes de justice pénale français et néerlandais ont donné un aperçu des résultats de l'opération d'Ecrochat lors d'une conférence de presse à Lille

Trois ans après une opération policière pour pirater le service de communication crypté d'Ecrochat largement utilisé par des criminels, plus de 6 500 suspects ont été arrêtés, ont annoncé mardi des responsables de l'application des lois.Des représentants des systèmes de justice pénale français et néerlandais ont donné un aperçu des résultats de l'opération d'Ecrochat lors d'une conférence de presse à Lille

Three years after a police operation to hack the EncroChat encrypted communications service widely used by criminals, more than 6,500 suspects have been arrested, law enforcement officials announced on Tuesday. Representatives from the French and Dutch criminal justice systems gave an overview of the results of the EncroChat operation in a press conference in Lille

Three years after a police operation to hack the EncroChat encrypted communications service widely used by criminals, more than 6,500 suspects have been arrested, law enforcement officials announced on Tuesday. Representatives from the French and Dutch criminal justice systems gave an overview of the results of the EncroChat operation in a press conference in Lille |

Hack Conference | ★★ | ||

| 2023-06-27 06:44:00 | Un dixième d'enfants affirme qu'ils pourraient vous pirater A tenth of kids claim they could hack you (lien direct) |

Trois ans après une opération policière pour pirater le service de communication crypté d'Ecrochat largement utilisé par des criminels, plus de 6 500 suspects ont été arrêtés, ont annoncé mardi des responsables de l'application des lois.Des représentants des systèmes de justice pénale français et néerlandais ont donné un aperçu des résultats de l'opération d'Ecrochat lors d'une conférence de presse à Lille

Trois ans après une opération policière pour pirater le service de communication crypté d'Ecrochat largement utilisé par des criminels, plus de 6 500 suspects ont été arrêtés, ont annoncé mardi des responsables de l'application des lois.Des représentants des systèmes de justice pénale français et néerlandais ont donné un aperçu des résultats de l'opération d'Ecrochat lors d'une conférence de presse à Lille

Three years after a police operation to hack the EncroChat encrypted communications service widely used by criminals, more than 6,500 suspects have been arrested, law enforcement officials announced on Tuesday. Representatives from the French and Dutch criminal justice systems gave an overview of the results of the EncroChat operation in a press conference in Lille

Three years after a police operation to hack the EncroChat encrypted communications service widely used by criminals, more than 6,500 suspects have been arrested, law enforcement officials announced on Tuesday. Representatives from the French and Dutch criminal justice systems gave an overview of the results of the EncroChat operation in a press conference in Lille |

Hack | ★★ | ||

| 2023-06-26 17:47:00 | Solarwinds dit que SEC Investigation \\ 'progressant vers les charges \\' SolarWinds says SEC investigation \\'progressing to charges\\' (lien direct) |

Solarwinds - la société de technologie du centre d'un hack de décembre 2020 qui a affecté plusieurs agences gouvernementales américaines - a déclaré que ses dirigeants pourraient bientôt faire face à des accusations de la Securities and Exchange Commission des États-Unis (SEC) pour sa réponse à l'incident.Le hack répandu & # 8211;que le gouvernement américain attribué

Solarwinds - la société de technologie du centre d'un hack de décembre 2020 qui a affecté plusieurs agences gouvernementales américaines - a déclaré que ses dirigeants pourraient bientôt faire face à des accusations de la Securities and Exchange Commission des États-Unis (SEC) pour sa réponse à l'incident.Le hack répandu & # 8211;que le gouvernement américain attribué

SolarWinds - the technology firm at the center of a December 2020 hack that affected multiple U.S. government agencies - said its executives may soon face charges from the U.S. Securities and Exchange Commission (SEC) for its response to the incident. The widespread hack – which the U.S. government attributed to the Russian Foreign Intelligence

SolarWinds - the technology firm at the center of a December 2020 hack that affected multiple U.S. government agencies - said its executives may soon face charges from the U.S. Securities and Exchange Commission (SEC) for its response to the incident. The widespread hack – which the U.S. government attributed to the Russian Foreign Intelligence |

Hack | ★★ | ||

| 2023-06-26 15:35:42 | Hacker britannique cassé en Espagne obtient 5 ans sur Twitter Hack et plus UK hacker busted in Spain gets 5 years over Twitter hack and more (lien direct) |

Pas seulement ce tristement célèbre piratage de Twitter, mais aussi l'échange de sim

Not just that infamous Twitter hack, but SIM-swapping, stalking and swatting too... |

Hack | ★★ | ||

| 2023-06-24 20:48:00 | Twitter Hacker condamné à 5 ans de prison pour 120 000 $ d'escroquerie cryptographique Twitter Hacker Sentenced to 5 Years in Prison for $120,000 Crypto Scam (lien direct) |

Un citoyen du Royaume-Uni qui a participé à l'énorme hack de juillet 2020 de Twitter a été condamné à cinq ans de prison aux États-Unis.

Joseph James O \\ 'Connor (alias Plugwalkjoe), 24 ans, a reçu la peine vendredi dans le district sud de New York, un peu plus d'un mois après avoir plaidé coupable aux plans criminels.Il a été arrêté en Espagne en juillet 2021.

La tristement célèbre violation de Twitter a permis au

A U.K. citizen who took part in the massive July 2020 hack of Twitter has been sentenced to five years in prison in the U.S. Joseph James O\'Connor (aka PlugwalkJoe), 24, was awarded the sentence on Friday in the Southern District of New York, a little over a month after he pleaded guilty to the criminal schemes. He was arrested in Spain in July 2021. The infamous Twitter breach allowed the |

Hack | ★★ | ||

| 2023-06-24 14:43:00 | Solarwinds \\ 'Head refuse de reculer au milieu d'une action réglementaire américaine potentielle sur le piratage russe SolarWinds\\' Head Refuses to Back Down Amid Potential US Regulatory Action over Russian hack (lien direct) |

|

Hack | ★★ | ||

| 2023-06-24 03:02:13 | American Airlines, Southwest Airlines divulgue les violations de données affectant les pilotes American Airlines, Southwest Airlines disclose data breaches affecting pilots (lien direct) |

American Airlines et Southwest Airlines, deux des plus grandes compagnies aériennes au monde, ont révélé des violations de données vendredi causées par le piratage des informations d'identification pilote, un fournisseur tiers qui gère plusieurs portails de pilotes et de recrutements de pilotes multiples.[...]

American Airlines and Southwest Airlines, two of the largest airlines in the world, disclosed data breaches on Friday caused by the hack of Pilot Credentials, a third-party vendor that manages multiple airlines\' pilot applications and recruitment portals. [...] |

Hack | ★★ | ||

| 2023-06-23 13:30:29 | Que savoir sur le hack Moveit & # 8211;Semaine en sécurité avec Tony Anscombe What to know about the MoveIT hack – Week in security with Tony Anscombe (lien direct) |

> Le gouvernement américain a maintenant annoncé une prime de 10 millions de dollars pour Intel reliant le gang de ransomware CL0P à un gouvernement étranger

>The US government has now announced a bounty of $10 million for intel linking the Cl0p ransomware gang to a foreign government |

Ransomware Hack | ★★ | ||

| 2023-06-23 13:00:00 | Les correctifs de configuration faciles peuvent protéger votre serveur contre l'attaque Easy Configuration Fixes Can Protect Your Server from Attack (lien direct) |

> En mars 2023, des données sur plus de 56 000 personnes & # 8212;y compris les numéros de sécurité sociale et autres informations personnelles & # 8212; & # 160; ont été volés dans la violation de la D.C. Beale Benefit Exchange Authority.Le hack de marché d'assurance maladie en ligne a exposé les détails personnels des membres du Congrès, de leur famille, du personnel et des dizaines de milliers d'autres résidents de la région de Washington.Il apparaît le [& # 8230;]

>In March 2023, data on more than 56,000 people — including Social Security numbers and other personal information — was stolen in the D.C. Health Benefit Exchange Authority breach. The online health insurance marketplace hack exposed the personal details of Congress members, their families, staff and tens of thousands of other Washington-area residents. It appears the […] |

Hack | ★★ | ||

| 2023-06-23 10:58:04 | 2,5 M Genworth Prenders, et 769k travailleurs et bénéficiaires de Californie à la retraite touchés par le piratage 2.5M Genworth Policyholders and 769K Retired California Workers and Beneficiaries Affected by Hack (lien direct) |

> Moveit Hack: des informations personnelles d'environ 769 000 employés de Californie à la retraite et 2,5 millions de gardes financiers de Genworth ont été exposés.

>MOVEit hack: Personal information of about 769,000 retired California employees and 2.5 million Genworth Financial policyholders were exposed. |

Hack | ★★ | ||

| 2023-06-21 19:22:00 | Empêcher les escroqueries d'emplois de nuire à votre organisation Keep Job Scams From Hurting Your Organization (lien direct) |

Des fausses listes d'emplois qui Ding votre réputation aux faux candidats qui piratent votre réseau, les escroqueries sont une menace majeure.

From fake job listings that ding your reputation to fake job applicants who hack your network, job scams are a major threat. |

Hack | ★★ | ||

| 2023-06-20 13:00:00 | Cyberheistnews Vol 13 # 25 [empreintes digitales partout] Les informations d'identification volées sont la cause profonde n ° 1 des violations de données CyberheistNews Vol 13 #25 [Fingerprints All Over] Stolen Credentials Are the No. 1 Root Cause of Data Breaches (lien direct) |

CyberheistNews Vol 13 #25 | June 20th, 2023

[Fingerprints All Over] Stolen Credentials Are the No. 1 Root Cause of Data Breaches

Verizon\'s DBIR always has a lot of information to unpack, so I\'ll continue my review by covering how stolen credentials play a role in attacks.

This year\'s Data Breach Investigations Report has nearly 1 million incidents in their data set, making it the most statistically relevant set of report data anywhere.

So, what does the report say about the most common threat actions that are involved in data breaches? Overall, the use of stolen credentials is the overwhelming leader in data breaches, being involved in nearly 45% of breaches – this is more than double the second-place spot of "Other" (which includes a number of types of threat actions) and ransomware, which sits at around 20% of data breaches.

According to Verizon, stolen credentials were the "most popular entry point for breaches." As an example, in Basic Web Application Attacks, the use of stolen credentials was involved in 86% of attacks. The prevalence of credential use should come as no surprise, given the number of attacks that have focused on harvesting online credentials to provide access to both cloud platforms and on-premises networks alike.

And it\'s the social engineering attacks (whether via phish, vish, SMiSh, or web) where these credentials are compromised - something that can be significantly diminished by engaging users in security awareness training to familiarize them with common techniques and examples of attacks, so when they come across an attack set on stealing credentials, the user avoids becoming a victim.

Blog post with links:https://blog.knowbe4.com/stolen-credentials-top-breach-threat

[New PhishER Feature] Immediately Add User-Reported Email Threats to Your M365 Blocklist

Now there\'s a super easy way to keep malicious emails away from all your users through the power of the KnowBe4 PhishER platform!

The new PhishER Blocklist feature lets you use reported messages to prevent future malicious email with the same sender, URL or attachment from reaching other users. Now you can create a unique list of blocklist entries and dramatically improve your Microsoft 365 email filters without ever l

CyberheistNews Vol 13 #25 | June 20th, 2023

[Fingerprints All Over] Stolen Credentials Are the No. 1 Root Cause of Data Breaches

Verizon\'s DBIR always has a lot of information to unpack, so I\'ll continue my review by covering how stolen credentials play a role in attacks.

This year\'s Data Breach Investigations Report has nearly 1 million incidents in their data set, making it the most statistically relevant set of report data anywhere.

So, what does the report say about the most common threat actions that are involved in data breaches? Overall, the use of stolen credentials is the overwhelming leader in data breaches, being involved in nearly 45% of breaches – this is more than double the second-place spot of "Other" (which includes a number of types of threat actions) and ransomware, which sits at around 20% of data breaches.

According to Verizon, stolen credentials were the "most popular entry point for breaches." As an example, in Basic Web Application Attacks, the use of stolen credentials was involved in 86% of attacks. The prevalence of credential use should come as no surprise, given the number of attacks that have focused on harvesting online credentials to provide access to both cloud platforms and on-premises networks alike.

And it\'s the social engineering attacks (whether via phish, vish, SMiSh, or web) where these credentials are compromised - something that can be significantly diminished by engaging users in security awareness training to familiarize them with common techniques and examples of attacks, so when they come across an attack set on stealing credentials, the user avoids becoming a victim.

Blog post with links:https://blog.knowbe4.com/stolen-credentials-top-breach-threat

[New PhishER Feature] Immediately Add User-Reported Email Threats to Your M365 Blocklist

Now there\'s a super easy way to keep malicious emails away from all your users through the power of the KnowBe4 PhishER platform!

The new PhishER Blocklist feature lets you use reported messages to prevent future malicious email with the same sender, URL or attachment from reaching other users. Now you can create a unique list of blocklist entries and dramatically improve your Microsoft 365 email filters without ever l |

Ransomware Data Breach Spam Malware Hack Vulnerability Threat Cloud | ChatGPT ChatGPT | ★★ | |

| 2023-06-19 13:42:57 | Ransomware Gang prend le crédit pour février Reddit Hack Ransomware Gang Takes Credit for February Reddit Hack (lien direct) |

> Le gang de ransomware Alphv / Blackcat a pris la responsabilité de la cyberattaque de février qui a frappé le site de médias sociaux Reddit.

>The Alphv/BlackCat ransomware gang has taken responsibility for the February cyberattack that hit social media site Reddit. |

Ransomware Hack | ★★ | ||

| 2023-06-16 20:03:49 | Ma prise: les pirates russes mettent la pression sur les agences américaines, Global Corps dans Moveit-Zellis Hack My Take: Russian hackers put the squeeze on U.S agencies, global corps in MOVEit-Zellis hack (lien direct) |

Cela devait arriver.Clop, le gang de ransomwares basé en Russie qui a exécuté le hack de chaîne d'approvisionnement Moveit-Zellis comme des demandes d'extorsion prolongées à plusieurs sociétés et aux agences fédérales américaines.

lié: Supply-Chain Hack Ultimatum

Le gang néfaste de Clop a initialement compromis Moveit, qui & # 8230; (plus…)

It was bound to happen. Clop, the Russia-based ransomware gang that executed the MOVEit-Zellis supply chain hack as extended extortion demands to several companies and U.S. federal agencies. Related: Supply-chain hack ultimatum The nefarious Clop gang initially compromised MOVEit, which … (more…) |

Ransomware Hack | ★★ | ||

| 2023-06-16 18:37:00 | La vulnérabilité de Third Moveit augmente les alarmes alors que le Département de l'agriculture américaine dit qu'il peut être affecté Third MOVEit vulnerability raises alarms as US Agriculture Department says it may be impacted (lien direct) |

Une troisième vulnérabilité affectant le populaire outil de transfert de fichiers Moveit provoque une alarme parmi les responsables américains et les chercheurs en cybersécurité après avoir révélé que plusieurs agences gouvernementales ont été affectées par un piratage exploitant le premier bogue.Progress Software, la société derrière Moveit, a déclaré à Recorder Future News qu'une «source indépendante» avait révélé la nouvelle vulnérabilité.Suivi

Une troisième vulnérabilité affectant le populaire outil de transfert de fichiers Moveit provoque une alarme parmi les responsables américains et les chercheurs en cybersécurité après avoir révélé que plusieurs agences gouvernementales ont été affectées par un piratage exploitant le premier bogue.Progress Software, la société derrière Moveit, a déclaré à Recorder Future News qu'une «source indépendante» avait révélé la nouvelle vulnérabilité.Suivi

A third vulnerability affecting the popular MOVEit file transfer tool is causing alarm among U.S. officials and cybersecurity researchers after it was revealed that several government agencies were affected by a hack exploiting the first bug. Progress Software, the company behind MOVEit, told Recorded Future News that an “independent source” disclosed the new vulnerability. Tracked

A third vulnerability affecting the popular MOVEit file transfer tool is causing alarm among U.S. officials and cybersecurity researchers after it was revealed that several government agencies were affected by a hack exploiting the first bug. Progress Software, the company behind MOVEit, told Recorded Future News that an “independent source” disclosed the new vulnerability. Tracked |

Hack Tool Vulnerability | ★★ | ||

| 2023-06-16 16:28:35 | Des millions d'Américains \\ 'Données DMV personnelles exposées dans un hack de mouvement massif Millions of Americans\\' personal DMV data exposed in massive MOVEit hack (lien direct) |

Plus de 6,5 millions de résidents de deux États affectés, un impact peut potentiellement s'élargir.

Over 6.5 million residents of two states affected, impact may potentially widen. |

Hack | ★★ | ||

| 2023-06-16 13:00:00 | Comment certaines entreprises sont-elles compromises encore et encore? How Do Some Companies Get Compromised Again and Again? (lien direct) |

> Hack-moi une fois, honte à toi.Hack-moi deux fois, honte à moi.La populaire société de marketing par e-mail, MailChimp, a subi une violation de données l'année dernière après que les cyberattaques ont exploité un outil d'entreprise interne pour accéder aux comptes clients.Les criminels ont pu examiner environ 300 comptes et exfiltrer des données sur 102 clients.Ils aussi [& # 8230;]

>Hack me once, shame on thee. Hack me twice, shame on me. The popular email marketing company, MailChimp, suffered a data breach last year after cyberattackers exploited an internal company tool to gain access to customer accounts. The criminals were able to look at around 300 accounts and exfiltrate data on 102 customers. They also […] |

Data Breach Hack Tool | ★★ | ||

| 2023-06-14 10:00:00 | Menage Hunt: Killnet \\'s DDOS Head Flood Attacks - CC.py Threat Hunt: KillNet\\'s DDoS HEAD Flood Attacks - cc.py (lien direct) |

Résumé de l'exécutif

Killnet est un groupe avancé de menace persistante (APT) basé en Russie qui est actif depuis au moins 2015. Le groupe est connu pour ses attaques très sophistiquées et persistantes contre un éventail diversifié d'industries, y compris les gouvernements publics et locaux, les télécommunicationset défense.

Killnet a été lié à plusieurs attaques de haut niveau, notamment le piratage de 2016 du Comité national démocrate (DNC) lors de l'élection présidentielle américaine.Le groupe a également été impliqué dans les attaques de déni de service distribué (DDOS) contre les aéroports américains et le service à large bande satellite d'Elon Musk \\. .

Les motivations derrière ces attaques varient, mais récemment, ils ont principalement ciblé ceux qui sont les partisans les plus vocaux de l'Ukraine et de son agenda politique.

Le but de cette chasse à la menace est de créer un environnement d'attaque virtuel qui simule les tactiques, techniques et procédures de Killnet \\ (TTPS).Par la suite, les détections et les requêtes de chasse aux menaces seront écrites pour identifier de manière proactive les TTP imités tout en compensant les limites des recherches historiques du CIO traditionnelles.

Les résultats de la chasse aux menaces comprendront des tableaux de bord de haut niveau, du code et des artefacts de réseau générés à partir de la plage d'attaque, qui sera utilisé pour expliquer comment une hypothèse a été formée.Les résultats contiendront également la pseudo et la logique de requête traduite dans un format qui peut être utilisé par des outils tels que Suricata, Snort, Splunk et Zeek.La sortie de la requête sera ensuite utilisée pour confirmer l'hypothèse initiale générée.

Artefacts de réseau

Pour imiter l'attaque, CC.py a été utilisé pour générer des demandes de tête continues contre un serveur Apache, reportez-vous à l'annexe A pour plus de détails.Une fois l'attaque lancée, le trafic logarithmique capturé a été examiné, comme le montre la figure 1 et la figure 2. Lors de l'examen du trafic HTTP Head, il a été découvert que les chiffres entre les gammes de 11-12 sont apparus après "Head /?"régulièrement.Ce modèle servira de base à notre première hypothèse, comme indiqué dans la section suivante.

La figure 3 contient également les journaux Apache générés sur le serveur car le script d'attaque continuait d'essayer d'accéder à différents fichiers dans & lsquo; / var / www / html / & rsquo;annuaire.Le script réitère dans un style de type de force brute, jusqu'à ce que les ressources CPU soient rendues épuisées par le volume de trafic pur.

Figure 1 & ndash; Wireshark - généré dynamiquement 11-12 chiffres

Figure 1 & ndash; Wireshark - généré dynamiquement 11-12 chiffres

Figure 2 & ndash; Wireshark - Forged Referrer & amp;IPS anonymisé

Figure 2 & ndash; Wireshark - Forged Referrer & amp;IPS anonymisé

Figure 3 & ndash;Splunk & ndash;Journaux d'erreur du serveur Apache & ndash;Échec des tentatives d'accès au fichier

Guide de détection

Les expressions régulières compatibles Perl peuvent être utilisées pour tirer parti du contexte dérivé de la capture de paquets lors de l'analyse des menaces, comme le montre la figure 1. Cela nous permet d'écrire des règles de suricata / reniflement qui correspondent aux modèles observés dans les en-têtes.Les détections ont tendance à évoluer plus que les requêtes de chasse et peuvent être appliquées stratégiquement sur une base par capteur.Plus précisément, la règle suivante correspondra à n'importe q

Figure 3 & ndash;Splunk & ndash;Journaux d'erreur du serveur Apache & ndash;Échec des tentatives d'accès au fichier

Guide de détection

Les expressions régulières compatibles Perl peuvent être utilisées pour tirer parti du contexte dérivé de la capture de paquets lors de l'analyse des menaces, comme le montre la figure 1. Cela nous permet d'écrire des règles de suricata / reniflement qui correspondent aux modèles observés dans les en-têtes.Les détections ont tendance à évoluer plus que les requêtes de chasse et peuvent être appliquées stratégiquement sur une base par capteur.Plus précisément, la règle suivante correspondra à n'importe q |

Hack Tool Threat | ★★ | ||

| 2023-06-13 16:09:00 | Deux ressortissants russes accusés pour le cerveau du Mt. Gox Crypto Exchange Hack Two Russian Nationals Charged for Masterminding Mt. Gox Crypto Exchange Hack (lien direct) |

The U.S. Department of Justice (DoJ) has charged two Russian nationals in connection with masterminding the 2014 digital heist of the now-defunct cryptocurrency exchange Mt. Gox.

According to unsealed indictments released last week, Alexey Bilyuchenko, 43, and Aleksandr Verner, 29, have been accused of conspiring to launder approximately 647,000 bitcoins stolen from September 2011 through at

The U.S. Department of Justice (DoJ) has charged two Russian nationals in connection with masterminding the 2014 digital heist of the now-defunct cryptocurrency exchange Mt. Gox. According to unsealed indictments released last week, Alexey Bilyuchenko, 43, and Aleksandr Verner, 29, have been accused of conspiring to launder approximately 647,000 bitcoins stolen from September 2011 through at |

Hack | ★★ | ||

| 2023-06-13 01:31:08 | Les États-Unis facturent à deux hommes avec le Mt. Gox Heist, le plus grand piratage de crypto-monnaie du monde \\ US charges two men with Mt. Gox heist, the world\\'s largest cryptocurrency hack (lien direct) |

Plus de dix ans après le piratage de l'échange de crypto-monnaie GOX, Mt. Gox, maintenant disparu, le ministère américain de la Justice a déclaré qu'il avait identifié et facturé deux hommes qu'il allègue des fonds pour les clients \\ 'et les clés privées de l'échange \\.Deux Russes, Alexey Bilyuchenko, 43 ans, et Aleksandr Verner, 29 ans, sont accusés de complot en vue de blanchir 647 000 bitcoins - dans un braquage de crypto-monnaie qui aurait été environ un demi-milliard de dollars aujourd'hui.Le DOJ allègue dans l'acte d'accusation non scellé qu'à partir de 2011, Bilyuchenko et Verner ont volé d'énormes quantités de crypto-monnaie de MT basée à Tokyo ...

More than ten years after the hack of the now-defunct Mt. Gox cryptocurrency exchange, the US Department of Justice says it has identified and charged two men it alleges stole customers\' funds and the exchange\'s private keys. Two Russians, 43-year-old Alexey Bilyuchenko, and Aleksandr Verner, 29, are charged with conspiring to launder 647,000 Bitcoins - in a cryptocurrency heist which would have been worth approximately half a billion dollars today. The DoJ alleges in the unsealed indictment that starting in 2011, Bilyuchenko and Verner stole huge amounts of cryptocurrency from Tokyo-based Mt... |

Hack | ★★ | ||

| 2023-06-12 16:14:57 | Mon point de vue: les entreprises prendront maintenant en vedette les attaquants \\ 'ultimatum dans le hack de chaîne d'approvisionnement Moveit-Zellis? MY TAKE: Will companies now heed attackers\\' ultimatum in the MOVEit-Zellis supply chain hack? (lien direct) |

La communauté de la cybersécurité attend que la prochaine chaussure tombe dans le sillage du hack audacieux Moveit-Zellis orchestré par le tristement célèbre collectif de piratage russe, Clop.

lié: Solarwinds-style d'approvisionnement des attaques sur la montée

Les agents de Clop sont mis en ligne en dernier & # 8230; (plus…)

The cybersecurity community is waiting for the next shoe to drop in the wake of the audacious MOVEit-Zellis hack orchestrated by the infamous Russian hacking collective, Clop. Related: SolarWinds-style supply chain attacks on the rise Clop operatives went live last … (more…) |

Hack | ★★ | ||

| 2023-06-12 13:56:00 | Réinitialisation de mot de passe hack exposé dans la plate-forme de commerce électronique de Honda \\, les données des concessionnaires à risque Password Reset Hack Exposed in Honda\\'s E-Commerce Platform, Dealers Data at Risk (lien direct) |

Les vulnérabilités de sécurité découvertes dans la plate-forme de commerce électronique de Honda \\ auraient pu être exploitées pour obtenir un accès sans restriction aux informations sensibles du concessionnaire.

"Les contrôles d'accès brisés / manquants ont permis d'accéder à toutes les données sur la plate-forme, même lorsqu'ils sont connectés en tant que compte de test", a déclaré le chercheur en sécurité Eaton Zveare dans un rapport publié la semaine dernière.

La plate-forme est conçue pour la vente de puissance

Security vulnerabilities discovered in Honda\'s e-commerce platform could have been exploited to gain unrestricted access to sensitive dealer information. "Broken/missing access controls made it possible to access all data on the platform, even when logged in as a test account," security researcher Eaton Zveare said in a report published last week. The platform is designed for the sale of power |

Hack | ★★ | ||

| 2023-06-12 10:00:00 | Deux ressortissants russes chargés dans le cadre de MT Gox Hack Two Russian Nationals Charged in Connection with Mt Gox Hack (lien direct) |

On aurait utilisé des fonds volés pour aider à mettre en place l'échange de crypto

One allegedly used stolen funds to help set up the crypto exchange |

Hack | ★★ | ||

| 2023-06-09 16:37:26 | Le DOJ charge deux ressortissants russes avec le mont Ht. Gox Hack DOJ charges two Russian nationals with historic Mt. Gox hack (lien direct) |

> Alexey Bilyuchenko aurait également conspiré avec un Russe cherchant à être inclus dans un échange contre un journaliste américain emprisonné.

>Alexey Bilyuchenko is also alleged to have conspired with a Russian man seeking to be included in a swap for an imprisoned U.S. journalist. |

Hack | ★★ | ||

| 2023-06-09 16:30:00 | Les ressortissants russes accusés de la bitcoin de Gox Mt. Russian nationals accused of Mt. Gox bitcoin heist, shifting stolen funds to BTC-e (lien direct) |

Le ministère de la Justice accuse deux ressortissants russes d'être derrière le piratage de la tête du Mt. Gox, le plus grand échange de crypto-monnaie de 2010 à 2013. Vendredi, le DOJ a descendait les charges déposé en 2019 contre Alexey Bilyuchenko, 43 ans, et Aleksandr Verner, 29Les deux de voler 647 000 Bitcoins à Mt. Gox et de l'utiliser

Le ministère de la Justice accuse deux ressortissants russes d'être derrière le piratage de la tête du Mt. Gox, le plus grand échange de crypto-monnaie de 2010 à 2013. Vendredi, le DOJ a descendait les charges déposé en 2019 contre Alexey Bilyuchenko, 43 ans, et Aleksandr Verner, 29Les deux de voler 647 000 Bitcoins à Mt. Gox et de l'utiliser

The Justice Department is accusing two Russian nationals of being behind the headline-grabbing hack of Mt. Gox, the biggest cryptocurrency exchange from 2010 to 2013. On Friday, the DOJ unsealed charges filed in 2019 against 43-year-old Alexey Bilyuchenko and 29-year-old Aleksandr Verner, accusing the two of stealing 647,000 bitcoins from Mt. Gox and using it

The Justice Department is accusing two Russian nationals of being behind the headline-grabbing hack of Mt. Gox, the biggest cryptocurrency exchange from 2010 to 2013. On Friday, the DOJ unsealed charges filed in 2019 against 43-year-old Alexey Bilyuchenko and 29-year-old Aleksandr Verner, accusing the two of stealing 647,000 bitcoins from Mt. Gox and using it |

Hack | ★★ | ||

| 2023-06-08 01:13:25 | BBC, British Airways, Novia Scotia Among First Big-Name Victims in Global Supply-Chain Hack (lien direct) | > Le piratage de Cl0p Cyber-Extortion Gang \\ du programme de transfert de fichiers Moveit populaire auprès des entreprises pourrait avoir un impact global généralisé.

>The Cl0p cyber-extortion gang\'s hack of the MOVEit file-transfer program popular with enterprises could have widespread global impact. |

Hack | ★★ | ||

| 2023-06-07 14:05:09 | Moveit Hack effectant Aer Lingus, Boots, British Airways et la BBC. MOVEit hack effecting Aer Lingus, Boots, British Airways and the BBC. (lien direct) |

> Notre PDG Brian Honan parle à RT & Eacute;News Six One sur le récent hack Moveit.Regardez ici>

>Our CEO Brian Honan speaks to RTÉ News Six One about the recent MOVEit hack. Watch Here > |

Hack | ★★ | ||

| 2023-06-07 13:27:56 | Issu de pirates \\ 'ultimatum \\' sur la violation des données de la paie Hackers Issue \\'Ultimatum\\' Over Payroll Data Breach (lien direct) |

Le gang de ransomware CLOP a publié des sociétés "un ultimatum" ciblées dans un récent hack à grande échelle de données de paie

The Clop ransomware gang issued "an ultimatum" companies targeted in a recent large-scale hack of payroll data |

Ransomware Data Breach Hack | ★★ | ||

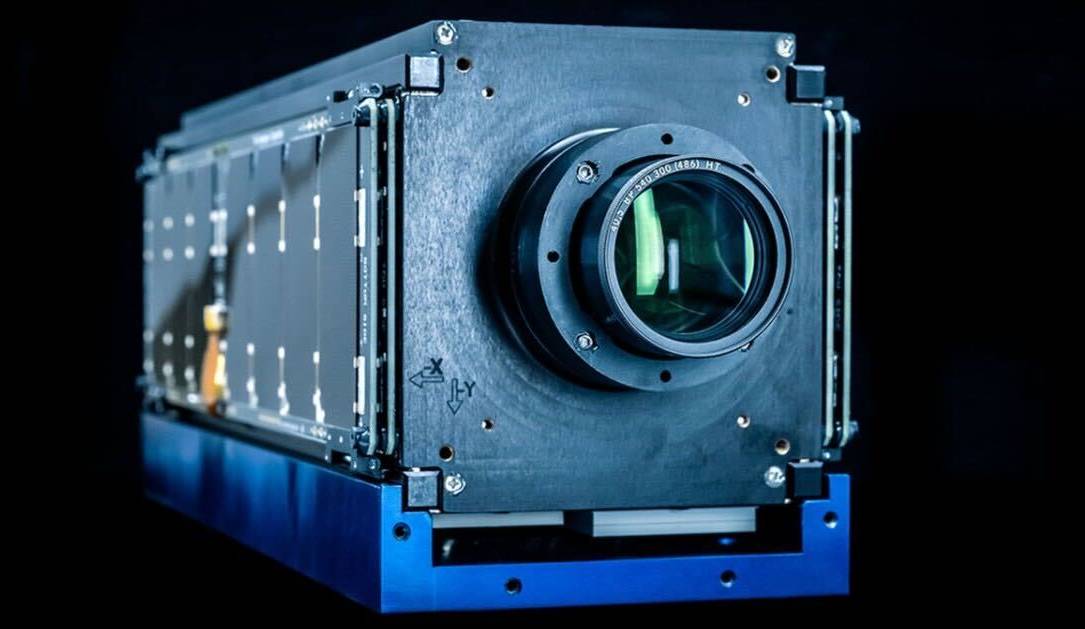

| 2023-06-06 19:20:00 | Ce nouveau satellite entre en orbite avec une mission: se faire abuser des pirates This new satellite enters orbit with one mission: To get abused by hackers (lien direct) |

Si les pirates s'ennuient ici sur Terre, ils auront bientôt la chance de tester leurs compétences dans l'espace.Le défi est le suivant: lors de la conférence Def Con Security à Las Vegas en août, ils devront pirater à distance le satellite Moonlighter, qui a été lancé avec succès dans l'espace plus tôt cette semaine.Moonlighter est une mini-satellite de 5 kilogrammes -

Si les pirates s'ennuient ici sur Terre, ils auront bientôt la chance de tester leurs compétences dans l'espace.Le défi est le suivant: lors de la conférence Def Con Security à Las Vegas en août, ils devront pirater à distance le satellite Moonlighter, qui a été lancé avec succès dans l'espace plus tôt cette semaine.Moonlighter est une mini-satellite de 5 kilogrammes -

If hackers get bored here on Earth, they\'ll soon have the chance to test their skills in space. The challenge is this: during the DEF CON security conference in Las Vegas in August, they\'ll have to remotely hack the Moonlighter satellite, which successfully launched into space earlier this week. Moonlighter is a 5-kilogram mini-satellite -

If hackers get bored here on Earth, they\'ll soon have the chance to test their skills in space. The challenge is this: during the DEF CON security conference in Las Vegas in August, they\'ll have to remotely hack the Moonlighter satellite, which successfully launched into space earlier this week. Moonlighter is a 5-kilogram mini-satellite - |

Hack Conference | ★★★★ | ||

| 2023-06-06 13:00:00 | Cyberheistnews Vol 13 # 23 [réveil] Il est temps de se concentrer davantage sur la prévention du phishing de lance CyberheistNews Vol 13 #23 [Wake-Up Call] It\\'s Time to Focus More on Preventing Spear Phishing (lien direct) |

CyberheistNews Vol 13 #23 | June 6th, 2023

[Wake-Up Call] It\'s Time to Focus More on Preventing Spear Phishing

Fighting spear phishing attacks is the single best thing you can do to prevent breaches. Social engineering is involved in 70% to 90% of successful compromises. It is the number one way that all hackers and malware compromise devices and networks. No other initial root cause comes close (unpatched software and firmware is a distant second being involved in about 33% of attacks).

A new, HUGE, very important, fact has been gleaned by Barracuda Networks which should impact the way that EVERYONE does security awareness training. Everyone needs to know about this fact and react accordingly.

This is that fact: "...spear phishing attacks that use personalized messages... make up only 0.1% of all email-based attacks according to Barracuda\'s data but are responsible for 66% of all breaches."

Let that sink in for a moment.

What exactly is spear phishing? Spear phishing is when a social engineering attacker uses personal or confidential information they have learned about a potential victim or organization in order to more readily fool the victim into performing a harmful action. Within that definition, spear phishing can be accomplished in thousands of different ways, ranging from basic attacks to more advanced, longer-range attacks.

[CONTINUED] at KnowBe4 blog:https://blog.knowbe4.com/wake-up-call-its-time-to-focus-more-on-preventing-spear-phishing

[Live Demo] Ridiculously Easy Security Awareness Training and Phishing

Old-school awareness training does not hack it anymore. Your email filters have an average 7-10% failure rate; you need a strong human firewall as your last line of defense.

Join us TOMORROW, Wednesday, June 7, @ 2:00 PM (ET), for a live demonstration of how KnowBe4 introduces a new-school approach to security awareness training and simulated phishing.

Get a look at THREE NEW FEATURES and see how easy it is to train and phish your users.

NEW! Executive Reports - Can create, tailor and deliver advanced executive-level reports

NEW! KnowBe4

CyberheistNews Vol 13 #23 | June 6th, 2023

[Wake-Up Call] It\'s Time to Focus More on Preventing Spear Phishing

Fighting spear phishing attacks is the single best thing you can do to prevent breaches. Social engineering is involved in 70% to 90% of successful compromises. It is the number one way that all hackers and malware compromise devices and networks. No other initial root cause comes close (unpatched software and firmware is a distant second being involved in about 33% of attacks).

A new, HUGE, very important, fact has been gleaned by Barracuda Networks which should impact the way that EVERYONE does security awareness training. Everyone needs to know about this fact and react accordingly.

This is that fact: "...spear phishing attacks that use personalized messages... make up only 0.1% of all email-based attacks according to Barracuda\'s data but are responsible for 66% of all breaches."

Let that sink in for a moment.

What exactly is spear phishing? Spear phishing is when a social engineering attacker uses personal or confidential information they have learned about a potential victim or organization in order to more readily fool the victim into performing a harmful action. Within that definition, spear phishing can be accomplished in thousands of different ways, ranging from basic attacks to more advanced, longer-range attacks.

[CONTINUED] at KnowBe4 blog:https://blog.knowbe4.com/wake-up-call-its-time-to-focus-more-on-preventing-spear-phishing

[Live Demo] Ridiculously Easy Security Awareness Training and Phishing

Old-school awareness training does not hack it anymore. Your email filters have an average 7-10% failure rate; you need a strong human firewall as your last line of defense.

Join us TOMORROW, Wednesday, June 7, @ 2:00 PM (ET), for a live demonstration of how KnowBe4 introduces a new-school approach to security awareness training and simulated phishing.

Get a look at THREE NEW FEATURES and see how easy it is to train and phish your users.

NEW! Executive Reports - Can create, tailor and deliver advanced executive-level reports

NEW! KnowBe4 |

Ransomware Malware Hack Tool Threat | ★★ | ||

| 2023-06-03 11:00:00 | Dans d'autres nouvelles: utilisation du gouvernement de logiciels espions, nouveaux outils de sécurité industrielle, Japan Router Hack In Other News: Government Use of Spyware, New Industrial Security Tools, Japan Router Hack (lien direct) |

> News Cybersecurity que vous avez peut-être manqué cette semaine: les logiciels espions utilisés par divers gouvernements, de nouvelles vulnérabilités, des produits de sécurité industrielle et des attaques de routeurs Linux.

>Cybersecurity news that you may have missed this week: the spyware used by various governments, new vulnerabilities, industrial security products, and Linux router attacks. |

Hack Industrial | ★★ | ||

| 2023-06-02 09:47:24 | Apple nie aider le gouvernement américain à pirater les iPhones russes Apple Denies Helping US Government Hack Russian iPhones (lien direct) |

> Apple a nié avoir travaillé avec n'importe quel gouvernement pour ajouter des délais à ses produits après que la Russie a accusé la société d'avoir aidé les iPhones de piratage de la NSA.

>Apple has denied working with any government to add backdoors to its products after Russia accused the company of helping the NSA hack iPhones. |

Hack | ★★ |

To see everything:

Our RSS (filtrered)